Geçen gün bazı sanal makinelerin (VM, Sanal makine) ve hatırlamadığım bana oldu şifre de Kök veya başka herhangi bir kullanıcıdan. Oh! Zavallı ben, kendimi ne pislik içine soktum! !Ne yaptım!? Hatırlamadığım şifreyi ne zaman değiştirdim? Sonra tekrar üretemeyeceğim bazı düşünceler geldi ama tahmin edebilirsiniz ...

Blogda arama yaparken arkadaşımdan eski bir gönderi buldum ela paragraf Debian / LMDE'de kök parolayı değiştirin. Ne yazık ki benim için işe yaramadı, işte başka bir yöntem.

Gerçek şu ki, şifreyi ve ayrıca şifrede sakladığı şifreyi hatırlamıyordu. KeePassX herhangi bir kullanıcı için işe yaramadı. Bu yüzden aklımdan geçen bin bir anahtarı denemekten vazgeçtikten sonra, basitçe şifre de Kök itibaren GRUB Sevgilim için Debian.

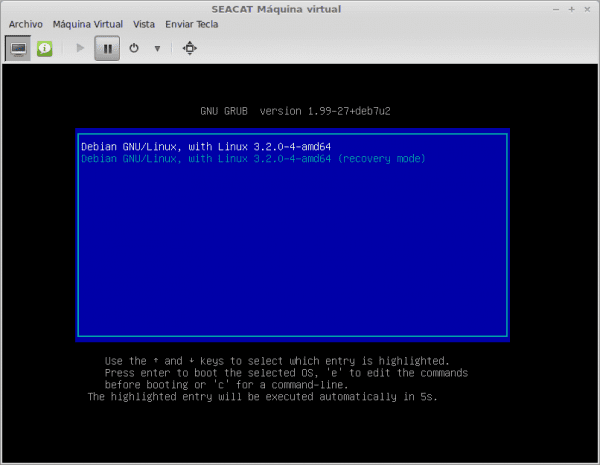

GRUB seçeneklerini düzenleme

Süreç nispeten basittir ve tek ihtiyacımız olan GRUB yüklendi (makinenin önyüklemesini görebilmemiz için erişime sahip olmamız gerektiğinden bahsetmeye gerek yok, değil mi?). Benim durumumda, erdem yöneticisi (KVM'li VM'lere sahibim) ve makineyi yeniden başlattım, ancak bu gerçek bir makine için de işe yarıyor.

Ne GRUB başla, tuşuna basarak önyükleme seçeneklerini düzenlemeliyiz e.

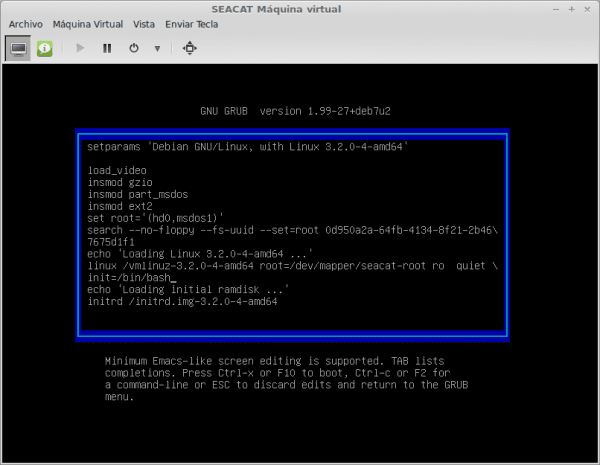

Şimdi sistemin başladığı seçenekleri düzenlemeliyiz. İşletim sistemi çekirdeğini yükleyen satıra geçiyoruz. İle başlayan çizgi linux:

echo 'Linux 3.2.0-4-amd64 yükleniyor ...' linux /vmlinuz-3.2.0-4-amd64 root = / dev / mapper / seacat-root ro sessiz

Ve ekliyoruz:

init=/bin/bash

Kelimeden sonra sessiz. Satır şöyle olmalıdır:

linux /vmlinuz-3.2.0-4-amd64 root=/dev/mapper/seacat-root ro quiet init=/bin/bash

Bu bir kez düzenlendiğinde, sadece makineyi çalıştırmalıyız. Görselde dediği gibi Ctrl+x o F10 sistemi bu seçeneklerle başlatıyoruz.

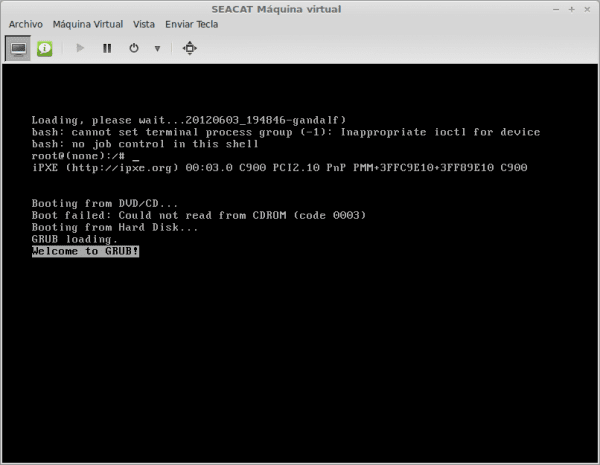

Bu bir kabuk döndürür ve dosyayı düzenleyebiliriz / etc / shadow.

Kök parolayı kaldırma

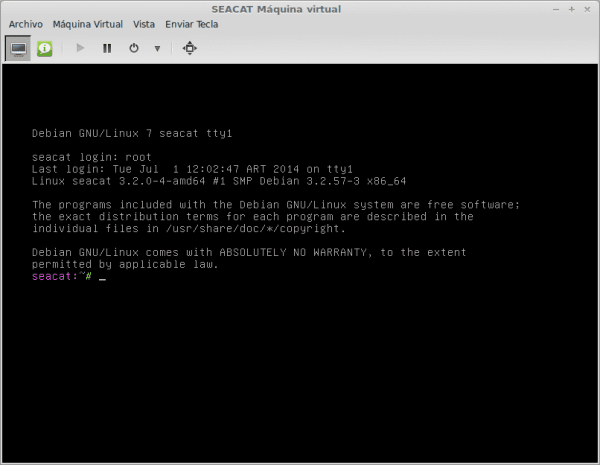

Görüntünün dördüncü satırında aşağıdaki komut istemi belirir:

root@(none):/#

Yapmamız gereken ilk şey geri dönmek dosya sistemi böylece yazma izinlerine sahip olur. Bunun için uyguluyoruz:

root@(none):/# mount -o remount rw /

Şimdi evet, düzenlemeye devam edebiliriz nano dosya / etc / shadow.

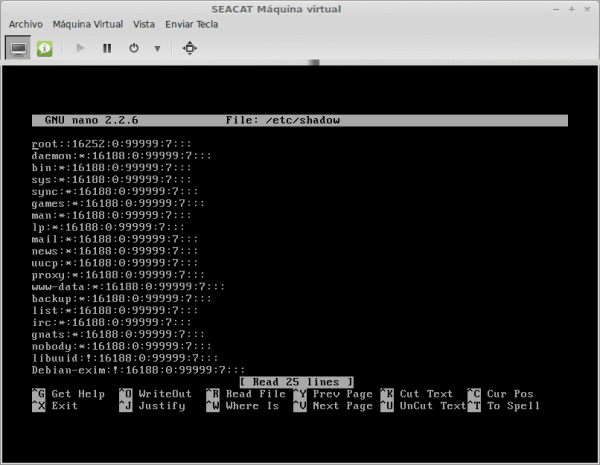

dosya / etc / shadow ilk satırda şu bilgiler var kök. Her çizgi için bir dizi alanımız vardır ve bunlar iki noktayla ayrılır (:).

İlk alan kullanıcı adına karşılık gelir, ikinci alan ise karma değerin karşılığıdır. şifre. Yapmamız gereken, tüm karakterleri silmek, böylece kalmasını sağlamak. şifre de kök. Görselde görüldüğü gibi:

Dosyayı şununla kaydediyoruz: Ctrl+o ve nano'dan ayrıldık Ctrl+x. Şimdi sadece makineyi yeniden başlatmamız gerekiyor. Sistem bizden giriş yapmamızı istediğinde olarak girebiliriz kök herhangi bir girmek zorunda kalmadan şifre.

Sistem başladığında, olarak giriyoruz kök ve şimdi koşabiliriz passwd ve yeni bir tane kurarız şifre de kök:

# passwd

Umarım hizmet etmiştir!

Bu, bir felaket meydana geldiğinde elinizde bulundurmanız gereken eşyalardan biridir. Er ya da geç olur!

Ben de çok benzer bir şekilde çözdüm ama gölgelere dokunmak zorunda kalmadan. Blogumda size bunu nasıl yaptığımı anlatıyorum.

http://unbrutocondebian.blogspot.com.es/2014/03/restablecer-la-contrasena-de-root.html

MERHABA LITOS, BLOGUNUZDAN MEGAFANIM !!!!

Çok iyi öğretici. Kök şifresini nasıl sıfırladığınızı beğendim.

BU KORKUNÇ BİR GÜVENLİK İHLALİDİR !!! ... eğer işe yararsa.

Bundan nasıl kaçınılmalı? Herhangi bir fikriniz var mı?

Bu bir güvenlik hatası değildir, yönetici şifresini unutmak gibi ciddi bir sorundan sistemi kurtarmanın bir yoludur.

Bu yüzden CPD'lerin, grubla uğraşmanızı önlemek için sınırlı erişimi vardır. Ancak bunun yeterli olmadığını veya erişimin sınırlandırılamayacağını öngörürseniz, grubu korumalısınız

https://blog.desdelinux.net/como-proteger-grub-con-una-contrasena-linux/

Rahatlayın, hayatta hiçbir şey kesin değil! Sadece her şeyin farkında olmanız, güncellemeniz, izlemeniz gerekir! 🙂

Ortakla aynı fikirdeyim, bu herkesin bilgisayarımıza erişmesine izin veriyor, ciddi, değil mi?

Güvenlik kusuru? Sanki seçeneğin şifreyi yenile e-postanız tehlikeliydi.

klasik bölümlemenin ardından ve bazı bölümleri / klasörleri kişisel bilgilerle şifrelemek, / root / home / usr / var / boot ve o kadar çok bağlama noktasını ayırarak artık tek bir bölümdedir.

Selamlar meslektaşlarım, çok iyi bir blog ve çok iyi bir rehber, bu adımın root @ (none): / # mount -o remount rw / 'nin debian tabanlı sistemlerde ve Red Hat tabanlı birçok sistemde gerekli olmadığını ve sadece birkaçını açıklığa kavuşturmak istedim Gentoo tabanlı dağıtımlar bu adımı gerektirenlerdir, sisteme root şifresi olmadan girmek için açıkladıkları adımları uyguladıktan sonra passwd'yi çalıştırın.

Yukarıda söyledikleri gibi çok iyi bir eğitim, bir felaket durumunda kurtarır, ancak bu hemen hemen her zaman iyi bir vites kontrolü ile önlenir.

Paylaşım için teşekkürler.

Selamlar.

sık kullanılanlara veya yer imlerine = D

Yani temelde birisi benim bilgisayarıma erişmek isterse, onu yeniden başlatması, gruba, keman ve voila'ya erişmesi gerekiyor.

Evet, Grub'u parola ile korumazsanız, bu güvenli bir şekilde yapılabilir.

Korkmayın, kötü adamın bilgisayara fiziksel erişimi varsa ve bir şeyler biliyorsa, hedeflerine ulaşması kaçınılmazdır.

Bu grub yöntemi, canlı-cd / dvd'den her zaman chroot yapabileceğiniz şeyi biraz daha kolaylaştırır.

Ancak bilgisayarın sahibi olan kullanıcı kök şifresini değiştirirse, neden artık giremeyeceğini anlayacaktır.

Berbat olan şey, birinin canlı-cd / dvd'den chroot yapması ve bir pendrive'da / etc / shadow dosyasının bir kopyasını kendi bilgisayarında john-the-rupper ile eğlenmek için yapması olurdu, bu berbat olurdu çünkü sen bunu bilemezsin kök ve kullanıcı şifreleriniz kırıldı.

Compa çok teşekkür ederim bana çok yardımcı oldu

Merhaba, görebildiğim kadarıyla, öğreticinizi okuyan herkesin Linux kullanımında en azından ileri düzeyde bir uzman olması gerektiğini düşünüyorsunuz, ama ya değilse !!!!! Bu yüzden nano'nun ne olduğunu ve onu nasıl açacağımı merak ediyorum, hangi komutla ve bu komutu nereye yerleştireceğim? / Etc / shadow dosyası, bu dosyanın nerede olduğu ve bu öğreticinin söylediklerini yapabilmek için o klasöre nasıl ulaşacağım. "EYE" Öğreticiyi eleştirmiyorum, tam tersine, çok iyi, mükemmel, ancak Linux'ta komut işleme hakkında fazla bir şey bilmeyenleri (kendimi dahil ediyorum) düşünmelisiniz. Açıkladım, nano yazmanın editörü açacağını varsaydım ve açtı, ama sonra nano içindeyken / etc / shadow'a nasıl ulaşacağımı bilmiyordum. Ve geri kalan kullanıcıları affedin, ama hepimiz uzman değiliz, çoğumuz sadece hevesli öğrenicileriz…. daha fazla detay ... Teşekkürler ...

harika bugün bana benzer bir şey oldu ve grub yoluyla bunun yapıldığını biliyordum ve bana inanın birkaç kez yaptım ama çok daha karmaşık

Bu öğreticide bunu çok basit bir şekilde açıklıyor, mümkünse bu hafta uygulayacağım

Katkınız için teşekkürler bin tebrikler

MAVİ - HAYIR - EVET - MO.

Beni Debian'ı yeniden biçimlendirmekten kurtardı.

Bu aynı zamanda Debian 8 için de geçerli, onu test ettiğim şey buydu.

Muchísimas teşekkürler.

Benim için işe yaramadı, hala aynı problemim var, debian'ı sanal kutuda grafik modunda kurmam gerekip gerekmediğini bilmiyorum, bana yardım etmenizi istiyorum: /,

Harika! Debian 8 ile bir notu biçimlendirmiştim ve geçişi unuttuğumda bana çarptı. Bunun bir "başarısızlık" olmadığını kabul ediyorum, her halükarda önerdikleri güvenlik sistemlerinin çok güçlü olduğunu düşünüyorum. Şüpheleri olan kullanıcıya, "hepimizin uzman olduğunu düşünüyorsunuz" demek yerine, önyargısız, basitçe şüpheleri ortaya koyabilirim;

Paylaştığınız için çok teşekkür ederim!

Not: Binek adımını yapmak zorundaydım, köpek yavrusu linux'umdan geçişi düzenledim, hehe, ancak yine de passwd'yi uygulamak için grub seçeneklerini girmek zorunda kaldım (mümkün değil!)

Merhaba, öncelikle, katkılarınız için çok teşekkür ederim, Debian 8'i yeniden yüklememek için ihtiyacım olan şey buydu, ama daha ciddi bir sorunum var ve tüm süreci yapıp bash modunda başladığımda işletim sistemi klavyeyi çalıştırmıyor ... ne de algılamıyor. klavye ışıkları da çalışmıyor veya herhangi bir şey yapmıyor, bu yüzden bash root modundan hiçbir şeyi değiştiremiyorum.

Not: Değeri ne olursa olsun, debian'ı kurduğumda, grub önyükleyicisini başka bir bağımsız bölüme ve debian'ı başka bir bölüme kurduğumda benzer bir sorun yaşadım, bunu daha önce diğer sistemlerde deneyimledim ve her zaman benim için çalıştı, bu durumda debian ile değil ve debian grafik arayüzüne yeni kurulduğunda, sadece oturumu başlatmak için şifreyi girmeniz gerektiğinde klavye veya fare çalışmıyordu.

BAŞKALARINA YARDIM ETTİĞİNİZ İÇİN ŞİMDİ TEŞEKKÜR EDERİZ.

Katkı için çok teşekkür ederim. Hızlı ve etkili çözüm 😉

Teşekkür ederim! Beni kurtardın! ; D

merhaba yardıma ihtiyacım olan herkes r mount -o remount rw / yazmak zorunda kaldığım tüm süreci yaptım ama bir şey ters gitti ve sonra denedim ama sadece init yazdığım kadarıyla devam ediyor = / bin / bash ctrl + x veriyorum, ve oradan bazı harfler çıkıyor, çabuk geçiyorlar ama r mount ekranına ulaşmıyor -o remount rw / ne yapmalıyım?

Bu eğitim için çok teşekkür ederim, benim için gerçekten çok faydalı oldu, debian 9'da root kullanıcısı olarak girmeme izin vermedi ve bununla çözüldü, bir kez daha teşekkürler.

Tuto'yu mükemmelleştirin çok iyi sen bir capo'sun!

Merhaba.

Bu yöntemi uygulamayı denedim ama benim için işe yaramadı.

Sorun şu ki, "gölge" dosyasını düzenleyebilsek de, onu kaydedemiyoruz. Ayrıcalıklar olmadan düzenlemek, onu salt okunur modda açar.

Selamlar.

[quote] Yapmamız gereken ilk şey dosya sistemini yeniden bağlamaktır, böylece yazma izinlerine sahip olur. Bunun için uyguluyoruz:

root @ (yok): / # mount -o yeniden bağla rw / [alıntı]

Bence bu yüzden FS'ye geri dönmelisin.

Sanırım W için bir livecd aracılığıyla kullanıcılara erişmenin ve şifreyi değiştirmenin veya kaldırmanın bir yolu olduğunu hatırlıyorum.

Uygun şekilde teşekkür ederim. Beni büyük bir beladan kurtardın. Diğer blogları kontrol ettim ve bu çözüm en eksiksiz ve en iyi açıklanan çözümdü.