Google Cloud ekibindeki geliştiriciler bir güvenlik açığı tespit etti (CVE-2019-9836) AMD SEV teknolojisinin uygulanmasında (güvenli şifreli sanallaştırma), bu teknolojiyle korunan verileri tehlikeye atabilir.

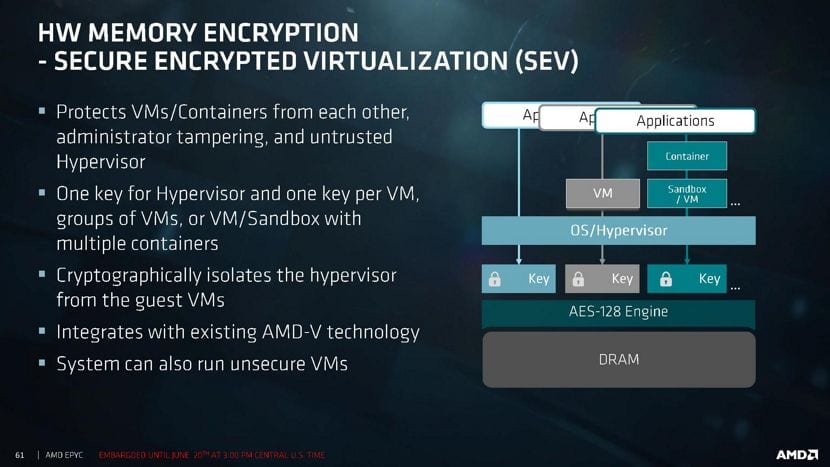

Donanım düzeyinde AMD SEVe sanal makinelerin şeffaf bellek şifrelemesini sağlar, burada yalnızca mevcut konuk sistemin şifresi çözülmüş verilere erişimi vardır, sanal makinelerin geri kalanı ve hipervizör bu belleğe eriştiklerinde bir dizi şifrelenmiş veri alır.

Tanımlanan sorun, PDH özel anahtarının içeriğinin tamamen geri yüklenmesine olanak tanıyor ana işletim sistemi tarafından kullanılamayan bireysel korumalı PSP (AMD Güvenlik İşlemcisi) işlemcisi düzeyinde işlenir.

Saldırgan, PDH anahtarına sahip olarak oturum anahtarını ve gizli diziyi geri yükleyebilir sanal makineyi oluştururken ve şifrelenmiş verilere erişirken belirtilir.

Güvenlik açığı eliptik eğrilerin uygulanmasındaki kusurlardan kaynaklanmaktadır (ECC), bir saldırının eğri parametrelerini geri yüklemesine olanak tanıyan şifreleme için kullanılır.

Korumalı sanal makine önyükleme komutunun yürütülmesi sırasında saldırgan, NIST tarafından önerilen parametrelerle eşleşmeyen eğri parametreleri gönderebilir, bu da özel anahtardan gelen verilerle çarpma işlemlerinde düşük dereceli nokta değerlerinin kullanılmasına yol açacaktır.

SEV'in eliptik eğri (ECC) uygulamasının geçersiz bir eğri saldırısına karşı savunmasız olduğu tespit edildi. Önyükleme başlatma komutunda, bir saldırgan şunları gönderebilir:

Küçük dereceli ECC noktaları resmi NIST eğrilerinde değildir ve SEV aygıt yazılımını küçük bir sipariş noktasını skaler aygıt yazılımının özel DH'si ile çarpmaya zorlar.

Saldırgan, yeterli modüler kalıntı toplayarak PDH özel anahtarının tamamını kurtarabilir. Saldırgan, PDH ile oturum anahtarını kurtarabilir ve sanal makinenin sırrını başlatabilir. Bu durum SEV'in sunduğu gizlilik garantilerini ihlal etmektedir.

ECDH protokolünün güvenliği doğrudan oluşturulan başlangıç noktasının sırasına bağlıdır. ayrık logaritması çok karmaşık bir görev olan eğrinin.

AMD SEV ortamını başlatma adımlarından birinde kullanıcıdan alınan parametreler özel anahtarla hesaplamalarda kullanılır.

Esasen biri özel anahtara karşılık gelen iki noktanın çarpılması işlemi gerçekleştirilir.

İkinci nokta düşük dereceli asal sayılara atıfta bulunuyorsa, saldırgan tüm olası değerleri numaralandırarak ilk noktanın parametrelerini (üs alma modülo işleminde kullanılan modülo bitleri) belirleyebilir. Asal sayıların seçilen parçaları, Çin kalıntı teoremi kullanılarak özel anahtarı belirlemek için birleştirilebilir.

Geçersiz bir eğri saldırısı, ECDH noktası çarpımının farklı bir eğri üzerinde (farklı parametreler (a, b) gerçekleştirildiği durumdur). Bu, "b" parametresi kullanılmadığı için kısa Weierstrass puan toplamı fonksiyonunda mümkün olur.

Bu eğri üzerinde noktanın küçük bir birincil derecesi vardır. Saldırgan, küçük sipariş noktası için olası tüm değerleri deneyerek özel skaler bitleri (sıra modülo) kurtarabilir.

Sürüm 0.17 build 11'e kadar SEV ürün yazılımını kullanan AMD EPYC sunucu platformları bir sorundur.

AMD zaten bir ürün yazılımı güncellemesi yayınladıNIST eğrisiyle eşleşmeyen noktaların kullanılmasına bir blok ekleyen.

Aynı zamanda, PDH anahtarları için önceden oluşturulan sertifikalar geçerliliğini koruyarak, bir saldırganın sanal makinelerin güvenlik açığına karşı korunan ortamlardan soruna maruz kalan ortamlara taşınmasına yönelik bir saldırı gerçekleştirmesine olanak tanır.

Ayrıca güvenlik açığı bulunan önceki sürümün donanım yazılımı sürümüne geri alma saldırısı gerçekleştirme olasılığından da bahsediliyor ancak bu özellik henüz doğrulanmadı.

kaynak: https://seclists.org/