Pentmenu: Keşif ve DOS Saldırıları için Bir Bash Betiği

Zaman zaman, özellikle bilgisayar güvenliği alanında ücretsiz, açık ve özgür bir aracı keşfetme fırsatı buluyoruz. hackleme ve sızma testi dünyası. Bu nedenle, bugün size bu türden başka bir ilginç ve yararlı aracı tanıtma fırsatını değerlendiriyoruz. «Üst menü».

Ve Pentmenu nedir? Peki, kısaca, un küçük Bash Shell'de yapılan Linux betiği Kullanıcı tarafından oluşturulmuş olan keşif saldırıları ve DOS. Ve elbette, tüm bunlar kolay bir şekilde, birHızlı ve kolay ağ keşfi ve dolayısıyla gerekli saldırıların başarılı bir şekilde yürütülmesi için harika bir seçim menüsü.

Hacking Tools 2023: GNU/Linux'ta kullanım için ideal

Ancak, bu ilginç bilgisayar korsanlığı ve sızma testi aracıyla ilgili bu mevcut gönderiye başlamadan önce «Üst menü», keşfetmenizi öneririz. önceki ilgili gönderi:

Pentmenu: Hackleme ve sızma testi aracı

GNU/Linux'ta Pentmenu'yu Keşfetmek

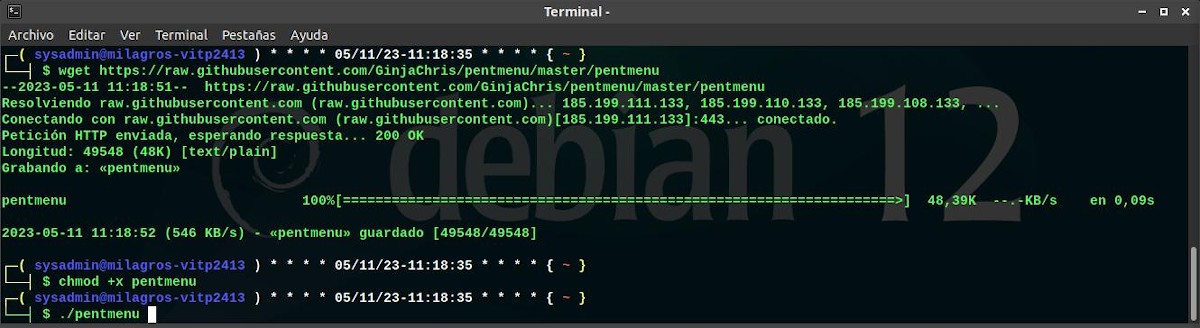

Daha Pentmenu aracını indirin, keşfedin ve tanıyın her zamanki gibi her zamanki Respin MilagrOS'umuzu kullanacağız. Ve bunu gerçekleştirme prosedürü, cihazınızda görünen prosedürdür. GitHub'daki resmi web sitesi. Ve şu:

Boşaltmak

wget https://raw.githubusercontent.com/GinjaChris/pentmenu/master/pentmenuizinlerin verilmesi

chmod +x pentmenuInfaz

./pentmenu

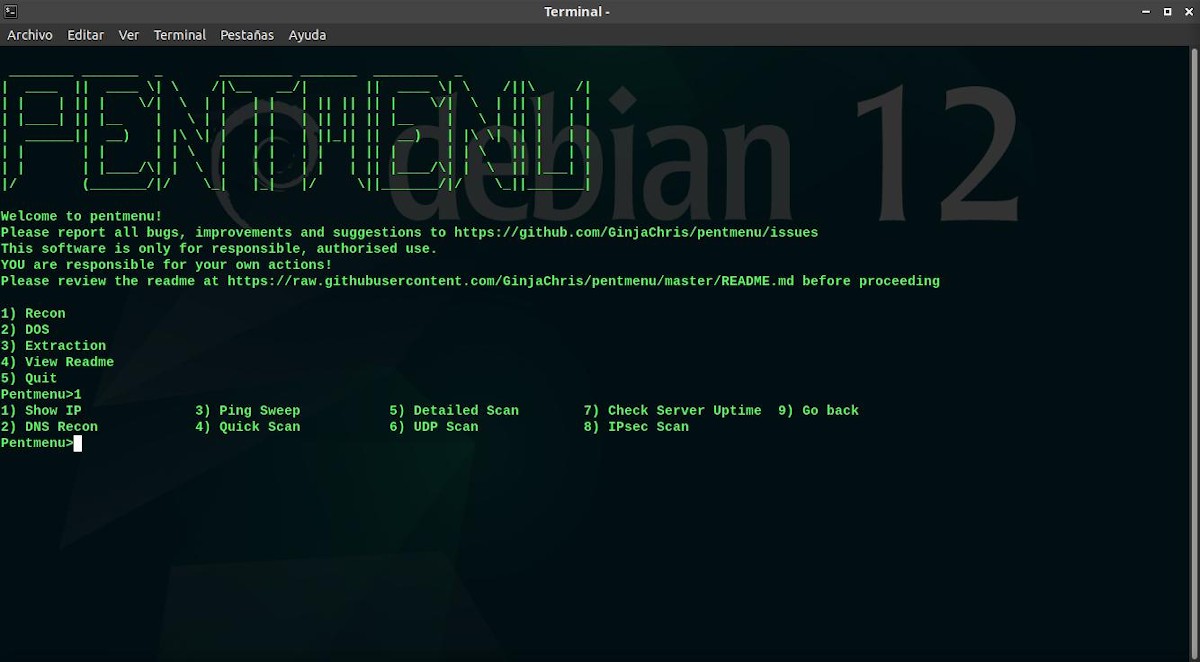

Menü 1: Keşif (Tanıma Modülleri)

Bu menü veya modül aşağıdaki işlevleri sunar:

- IP'yi göster: Bu seçenek, bilgisayarımızın harici IP'sini aramak için curl komutunu kullanır.

- DNS Tanıma: Bu seçenek pasif tanımayı hedefler ve sonuç olarak hedef için bir DNS araması ve whois araması gerçekleştirir.

- Ping Süpürme: Bu seçenek, hedef ana bilgisayara veya ağa karşı bir ICMP yankısı (ping) gerçekleştirmek için nmap komutunu kullanır.

- Hızlı Tarama: Bu seçenek, TCP SYN taramasını kullanarak açık bağlantı noktalarını aramak için nmap komutunu kullanarak bir TCP bağlantı noktası tarayıcısı olarak çalışır.

- ayrıntılı tarama: Bu seçenek, etkin ana bilgisayarları, açık bağlantı noktalarını, işletim sistemini tanımlama girişimlerini, başlık yazımı ve daha fazlasını belirlemek için nmap komutunu kullanır.

- UDP Taraması: Bu seçenek, açık UDP bağlantı noktalarını aramak için nmap komutunu kullanır. Bu duruma göre, hedef ana bilgisayarın tüm UDP bağlantı noktalarını tarar.

- Sunucu Çalışma Süresini Kontrol Edin: Bu seçenek, açık bir TCP bağlantı noktasını hping3 ile sorgulayarak hedef ana bilgisayarın çalışma süresini hesaplar. Sonuçların doğruluğu makineden makineye değişebilir veya çalışmayabilir.

- IPsec Taraması: Bu seçeneğin amacı, ike-scan ve çeşitli Aşama 1 tekliflerini kullanarak bir IPsec VPN sunucusunun varlığını belirlemeye çalışmaktır.

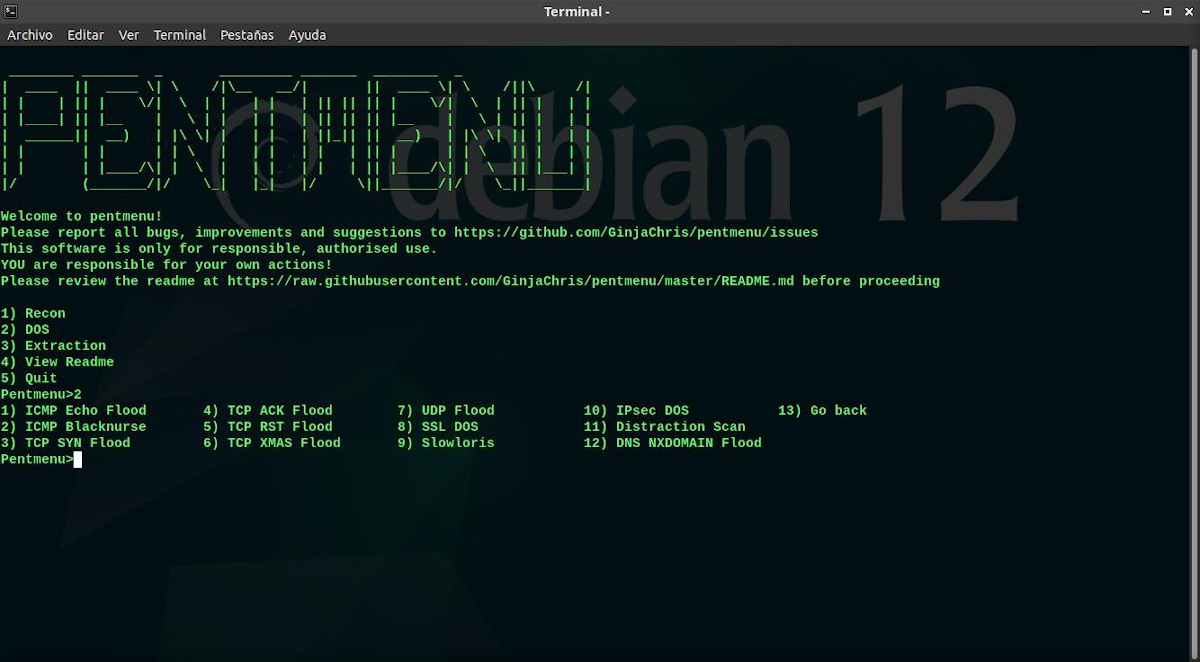

Menü 2: DOS (DOS saldırı modülleri)

- ICMP Yankı Seli: Bu seçenek, bir hedef ana bilgisayara karşı geleneksel bir ICMP yankı akışını başlatmak için hping3 CLI uygulamasını kullanır.

- ICMP Blacknurse Sel: Bu seçenek, bir hedef ana bilgisayara karşı geleneksel bir ICMP Blacknurse flood başlatmak için hping3 CLI uygulamasını kullanır.

- TCP SYN Taşması: Bu seçenek hping3 kullanarak bir dizi TCP SYN paketi gönderir. Ama evethping3'ü bulamazsa, bunun yerine nmap-nping yardımcı programını kullanmayı deneyin.

- TCP ACK Taşması: Bu seçenek SYN Flood ile aynı seçenekleri sunar, ancak bunun yerine TCP ACK (Acknowledgement) bayrağını ayarlar.

- TCP RST Taşması: Bu seçenek SYN Flood ile aynı seçenekleri sunar, ancak bunun yerine TCP RST (Sıfırlama) bayrağını ayarlar.

- TCP NOEL Sel: Bu seçenek SYN Flood ile aynı seçenekleri sunar ve ACK Flood, ancak paketleri tüm TCP bayrakları ayarlı olarak gönderir (CWR, ECN, URG, ACK, PSH, RST, SYN, FIN).

- UDP Sel: Bu seçenek SYN Flood ile aynı seçenekleri sunar, ancak bunun yerine UDP paketlerini belirtilen ana bilgisayar: bağlantı noktasına gönderir.

- SSL İKİ: Bu seçenek, bir hedef ana bilgisayar: bağlantı noktasına karşı bir DOS saldırısı girişiminde bulunmak için OpenSSL'yi kullanır. Bunu birçok bağlantı açarak ve sunucunun pahalı el sıkışma hesaplamaları yapmasını sağlayarak yapar.

- Yavaş loris: Bu seçenek, hedef host:port'a yavaş yavaş HTTP başlıklarını göndermek için netcat programını kullanır ve hedef onu kaynaklardan mahrum bırakmak amacıyla kullanılır.

- IPsec DOS: Bu seçenek, belirtilen IP'yi rastgele kaynak IP'lerinden ana mod ve agresif mod faz 1 paketleriyle doldurmaya çalışmak için ike-scan programını kullanır.

- Dikkat Dağıtma Taraması: Bu seçenek aslında bir DOS saldırısını tetiklemez, ancak seçtiğimiz sahte bir IP'den hping3'ü kullanarak birden fazla TCP SYN taraması başlatır.

Menü 3: Ekstraksiyon

- Dosya Gönder: Bu modül, TCP veya UDP ile veri göndermek için netcat programını kullanır. hangisi genellikle hedef ana bilgisayarlardan veri ayıklamak için son derece kullanışlıdır.

- Dinleyici Oluştur: Bu modül, yapılandırılabilir bir TCP veya UDP bağlantı noktasında bir dinleyici açmak için netcat'i kullanır. Bu genellikle syslog bağlantısını test etmek, dosya almak veya ağda aktif taramayı kontrol etmek için son derece yararlıdır.

Sonunda, menü 4 (Beni Oku'yu Görüntüle) GitHub'da bulunan yukarıda açıklanan her şeyi yerel olarak ve daha ayrıntılı olarak görmemizi sağlar. Ve menü 5 (Quit), temel olarak programdan çıkmak ve programı kapatmaktır.

Resumen

Özet olarak, «Üst menü» birçoklarından biri hackleme ve sızma testi araçları, ücretsiz, açık ve ücretsiz, bilgisayar güvenliği alanındaki etkinlikleri öğrenmek ve uygulamak için kullanılabilir. Ancak, burada ele aldığımız veya almadığımız diğer birçok programda olduğu gibi, bu yardımcı program, uygulanacağı şeyin sorumlu ve yetkili kullanımı akılda tutularak kullanılmalıdır, bu nedenle onunla yapılan her şey kullanıcının sorumluluğundadır. . Ve deneyen veya daha önce deneyen varsa, sizi bizimle deneyimlerinizi yorumlar yoluyla paylaşmaya davet ediyoruz.

Son olarak, hatırla bizim ziyaret edin «başlangıç sayfası» ve resmi kanalımıza katılın Telegram daha fazla haber, kılavuz ve öğretici keşfetmek için. Ayrıca, bu grup burada ele alınan herhangi bir BT konusu hakkında konuşmak ve daha fazla bilgi edinmek için.