У мене неодноразово траплялося, що я працюю на терміналі свого ноутбука, і саме в цей момент вони просять мене в іншому офісі, або я щось "роблю" в терміналі, і для зручності чи необхідності я повинен дозволити моєму другу використовувати його кілька хвилин мого ноутбука, у таких випадках ... Як захистити те, що я роблю в терміналі, не вимагаючи повністю блокувати сеанс користувача?

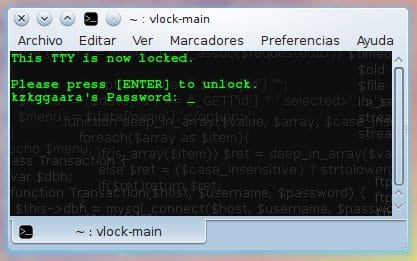

На щастя, пакет існує: vlock

Встановіть цей пакет у свою систему, а потім просто запустіть його в терміналі (vlock), вони побачать, що термінал заблокований / захищений, і поки вони не натиснуть [Enter] і не введуть пароль, це буде продовжуватися 😉

Якщо ви хочете побачити журнал із посиланням на невдалі спроби, успішні спроби входу та багато іншого, вам просто потрібно зробити кота у файл /var/log/auth.log, передавши його як параметр GREP "Влок"

Це:

cat /var/log/auth.log | grep "vlock"

Це проста порада, так, але вона мені вже була корисною ... Сподіваюсь, ти теж 😀

привіт

Програма +1 дуже цікава, хоча я не вважаю її настільки корисною в ситуації, як та, про яку ви згадали, тому що для того, щоб мати змогу виконувати важливі команди, вам потрібен кореневий прохід, і якщо вони мають такий прохід, ви знаходитесь у ваших руках xq із ctrl + alt + f1 f2 і т. д. вони відкривають tty і авторизуються як root і роблять таку ж шкоду.

Крім того, команди, до яких можна отримати доступ з терміналу як звичайний користувач, у великій кількості випадків вони можуть отримати доступ через програми. На додаток до того, що Ви читаєте, копіюєте, видаляєте файли, і Ви навіть можете вставити в автозапуск посилання на шпигунську програму, заховану всередині $ home, яка, серед іншого, відкриється кожного разу, коли Ви почнете сеанс.

Мені здається, що програма - це більше ніж щось продумане, адже коли адмініструється декілька ПК, а користувачі, які їх використовують, не хочуть мати доступ до терміналу, доданого до зменшення кількості tty-терміналів, якщо ця програма їх також не блокує .

Я погоджуюсь з тобою. Це не заважає відкрити інший термінал. І якщо ви хочете побачити, що виконував інший до цього, я бачу файл ~ / .bash_history (або подібний залежно від дистрибутива)

Хоча це цікавий пакет, я вважаю, що найкраще заблокувати сесію.

це здається корисним, хоча я все одно бачу краще блокування сеансу ... якщо у вас є страх втратити ваш сеанс Bash, я рекомендую використовувати екран GNU. Якщо ви отримуєте доступ до нього з аргументами "screen -D -R", ви завжди будете отримувати доступ до одного сеансу, вийдіть із нього за допомогою комбінації клавіш "Ctrl + a" і "d" (тобто спочатку ви робите Ctrl + a, а потім натискаєте "d »), Отже, ви кажете програмі тримати сесію відкритою у фоновому режимі.

Дякуємо за підказку!

PS: це лише для користувача, який намагається використовувати наш термінал у нашому зареєстрованому сеансі, так? .. Також може бути можливо заблокувати оболонку під час створення користувача або зміни існуючого!

Незважаючи на це, це цінується!

Привіт!

Подивимось, передбачається, що для відкриття іншого терміналу необхідно ввести ім’я користувача та пароль.

Різне полягає в тому, що ми перебуваємо в графічному середовищі і виконуємо xterm або будь-яке інше.

Я б більше ставлю на програму, яка блокує весь комп’ютер, включаючи X.

Я відключаю клавіатуру і беру її з собою 😛

Це може бути корисно, коли хтось не використовує графічне середовище і перебуває на малому, граючи в шахи чи твітуючи, тоді вони вам не заважають, і ви продовжуєте свою справу.

Алежандро ти не можеш, я пам’ятаю, коли існували зелені люмінофорні монітори, і вони були нестерпними, вони розтопили твої очі, тому пізніше вони змінили їх на бурштинові, а пізніше на монохроматичні.

А на додачу до того, що ви додаєте той фон, повний літер, ви помиляєтесь! Ха-ха-ха !!! 😀

Що стосується vlock, зауважте, що є хороший форк під назвою vlock-matrix, який, очевидно, показує вам каскад літер, коли він блокує екран.

Цей каскад можна налаштувати відповідно до символів, які ви хочете відобразити, кольору тощо. Єдиний мінус у нього і чому я його не використовую - це те, що, здається, ефект «матриці» витрачає занадто багато процесора на мій смак.

Ще одне: vlock дійсно корисний, коли ми працюємо в ttys, оскільки ми можемо залишити процес, що працює у фоновому режимі, і заблокувати термінал І ДОСТУП ДО ОСТАННЯ ІНШИХ ТЕРМІНАЛІВ, ВКЛЮЧУЮЧИ 6, 7 І 8 ДЛЯ для повного контролю над команда.

Привіт!

HAHAHAHAHAHA полягає в тому, що мені подобаються такі яскраві кольори в терміналі, уявіть ... ...

Цікаво про вилку 😉

Я бачу, що з tty (xej: crtl + alt + f1) ви входите як користувач або root, а за допомогою vlock -a він блокує всі tty, і ви навіть не можете увійти в сеанс (ctrl + alt + f7), у цьому випадку це буде краще, ніж блокування сеансу.

Звичайно, якщо ви запускаєте vlock з графічного сеансу, це нешкідливо

Я, чесно кажучи, не бачу для цього ніякої користі

його ефект такий же, як і команда «вихід», оскільки згодом tb просить вас увійти, і навіть так кожен може змінити tty

яка ваша функція?

я не зрозумів

Я відповідаю тим, що прочитав до того, як прокатував

влок -а

це дійсно корисно, я беру до уваги

спасибі

🙂

Я не знав, що він існує, просто tipie vlock, і він заблокований, дякую !! 😀

Уявіть собі трохи: у мене відкритий сеанс із моїм користувачем, звичайно, без кореня, я хочу заблокувати термінал, який має root-доступ, або, наприклад, я хочу заблокувати термінал, який має ssh, на іншу машину, мій друг хоче використовувати комп’ютер для навігації але я не хочу компрометувати цей термінал за допомогою ssh або root, тому що я використовую vlock, той, який вони не вважають корисним, полягає в тому, що у них не так багато фантазії, ха, проблеми виникають через наш інтерес, наші сумніви, але якщо такого немає, то ми усічені.

Вибачте, хтось використовував його в Ubuntu? .. Я пишу vlock в терміналі, і коли я натискаю [Enter], щоб розблокувати свій термінал, це видає мені помилку, навіть якщо я правильно написав пароль root, відкритий для редагування будь-якого рядка для зазначеної конфігурації чи щось інше?

Спасибо!

ХАХА, ВИ НАХОТИЛИСЯ !!!

Ой !! Ubuntu, Ubuntu ... xD

Чи знали ви, що GENIUSES у Canonical вже давно вирішили, що з появою інструменту SUDO дурне для root мати власний пароль, оскільки таким чином вони "усувають" вектор атаки проти нього?

Таким чином, всі Ubuntus випускаються з кореневим обліковим записом DISABLED, тобто без пароля.

Виконуючи базову математику, ви зможете зрозуміти, що якщо VLOCK працює з кореневим проходом, але кореневим проходом ОН, ЦЕ НЕ ІСНУЄ !!! тоді неможливо повторно ввійти в систему XDD

У вас є два варіанти: або використовувати інший дистрибутив, який обробляється по-іншому, або створити пароль для свого кореневого користувача, як і більшість дистрибутивів, які не приховують базову систему від користувача.

[Code]

$ sudo su

#passwd

[/ код [

Готово, тепер ви можете використовувати VLOCK, хоча, звичайно, це суперечить дизайну Ubuntu, щось на зразок додавання сховищ із оновленим програмним забезпеченням та ядрами до Debian * cof *

xDDD Коли я використовував Ubuntu, першим ділом я відкрив термінал і поставив:

$ sudo passwd rootБо якщо мій користувач завантажив мене, як, на біса, я збирався керувати своєю системою? xDDD