Останнім часом Оголошено про вихід нової версії Nzyme Toolkit 1.2.0, що є dпризначений для моніторингу бездротових мереж для виявлення зловмисної активності, впровадження шахрайських точок доступу, несанкціонованих з'єднань і виконання типових атак.

Нова версія виділяється реалізацією функціональних можливостей звітності для nzymeКрім того, що ви можете програмувати різні типи звітів, які, за бажанням, також надсилатимуться електронною поштою.

Про Nzyme

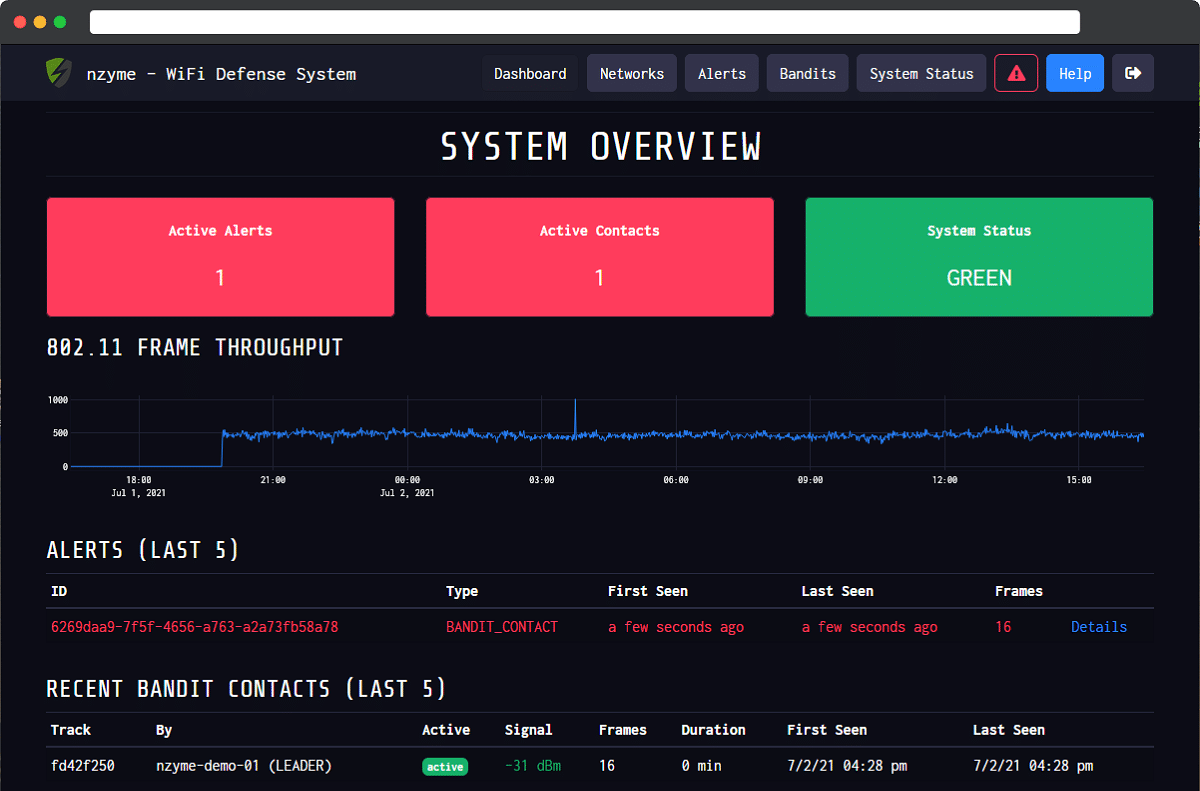

Для тих, хто не знайомий з Nzyme, ви повинні знати, що це це інструмент, який використовує адаптери WiFi в режимі монітора для сканування частот на предмет підозрілої поведінки, зокрема шахрайські точки доступу та відомі платформи атак Wi-Fi. Кожен записаний бездротовий кадр аналізується та за бажанням надсилається в систему керування журналами Graylog для тривалого зберігання, що дозволяє виконувати реагування на інциденти та криміналістичний аналіз.

Трафік захоплюється шляхом перемикання бездротового адаптера в режим моніторингу кадрів транзитної мережі. Захоплені мережеві кадри можна надіслати до Graylog для довготривалого зберігання на випадок, якщо дані необхідні для аналізу інцидентів і зловмисних дій. Наприклад, програма дозволяє виявити появу несанкціонованих точок доступу, і якщо буде виявлена спроба скомпрометувати бездротову мережу, вона покаже, хто був об’єктом атаки, а які користувачі були скомпрометовані.

Система може генерувати різні типи сповіщень, а також підтримує різні методи виявлення ненормальної активності, включаючи перевірку мережевих компонентів за допомогою ідентифікаторів відбитків пальців і створення чітів. Підтримує генерацію повідомлень при порушенні структури мережі (наприклад, поява раніше невідомого BSSID), зміни параметрів мережі, пов'язаних з безпекою (наприклад, зміна режимів шифрування), виявлення наявності типових пристроїв для виконання напади. (наприклад, WiFi Pineapple), виправлення доступу до пастки або виявлення ненормальних змін у поведінці.

Окрім аналізу шкідливої діяльності, систему можна використовувати для загального моніторингу бездротових мереж, а також для фізичного виявлення джерела аномалій, виявлених за допомогою трекерів, які дають змогу поступово ідентифікувати шкідливий бездротовий пристрій на основі його специфічності.

Основні нові можливості Nzyme 1.2.0

У цій новій версії, як коментувалося на початку підкреслює додану підтримку для створення та надсилання звітів електронною поштою про виявлені аномалії, зареєстровані мережі та загальний стан.

Крім того, наголошується, що додана підтримка сповіщень про виявлення спроб атак блокувати роботу камер спостереження на основі масової розсилки пакетів деаутентифікації.

Додано сторінку з профілем зловмисника, який надає інформацію про системи та точки доступу, з якими взаємодіяв зловмисник, а також статистику рівня сигналу та надісланих кадрів.

І також виділяється, що можливість налаштувати обробники зворотних викликів щоб реагувати на попередження (наприклад, його можна використовувати для запису інформації про помилку в файл журналу).

З інших змін, які виділяються:

- Додана підтримка ніколи раніше не бачених попереджень про виявлення SSID.

- Додана підтримка сповіщень про відстеження системних збоїв, наприклад, коли бездротовий адаптер від’єднано від комп’ютера під керуванням Nzyme.

- Покращена підтримка мереж на основі WPA3.

- Додано список інвентаризації ресурсів, що показує параметри розгорнутих мереж, які відстежуються.

В кінці кінців для тих, хто хоче знати більше З цього приводу ви можете ознайомитися з деталями в за наступним посиланням.

Також варто згадати, що код проекту написаний на Java і поширюється за ліцензією SSPL (Server Side Public License), яка заснована на AGPLv3, але не відкрита через дискримінаційні вимоги щодо використання продукту в хмарних сервісах.