学习 SSH:在 SSH 服务器中做的良好实践

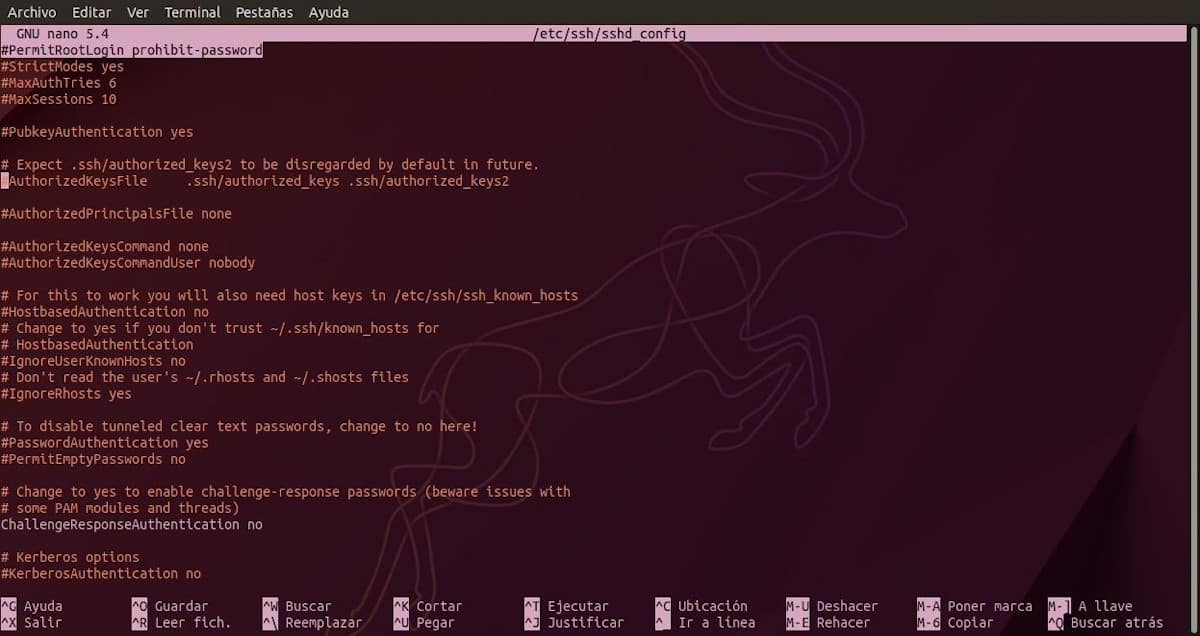

在这个当下, 第六个也是最后一个帖子, 从我们的系列帖子中 学习 SSH 我们将以实际的方式解决,配置和使用 中指定的选项 OpenSSH 配置文件 在侧面处理的 ssh 服务器,也就是文件 “SSHD 配置” (sshd_config)。 其中,我们在上一部分中讨论过。

以这样一种方式,我们可以以一种简短、简单和直接的方式知道,一些 最佳实践 (建议和提示)当 设置 SSH 服务器无论是在家里还是在办公室。

学习 SSH:SSHD 配置文件选项和参数

而且,在开始今天的话题之前,关于最好的 “应用于 SSH 服务器配置的良好实践”,我们会留下一些相关出版物的链接,以供日后阅读:

SSH 服务器中的良好实践

配置 SSH 服务器时有哪些好的做法?

接下来,基于选项和参数 del SSHD 配置文件 (sshd_config), 以前在上一篇文章中看到过,这些将是一些 最佳实践 执行关于所述文件的配置,以 保证 我们最好的 远程连接,传入和传出,在给定的 SSH 服务器上:

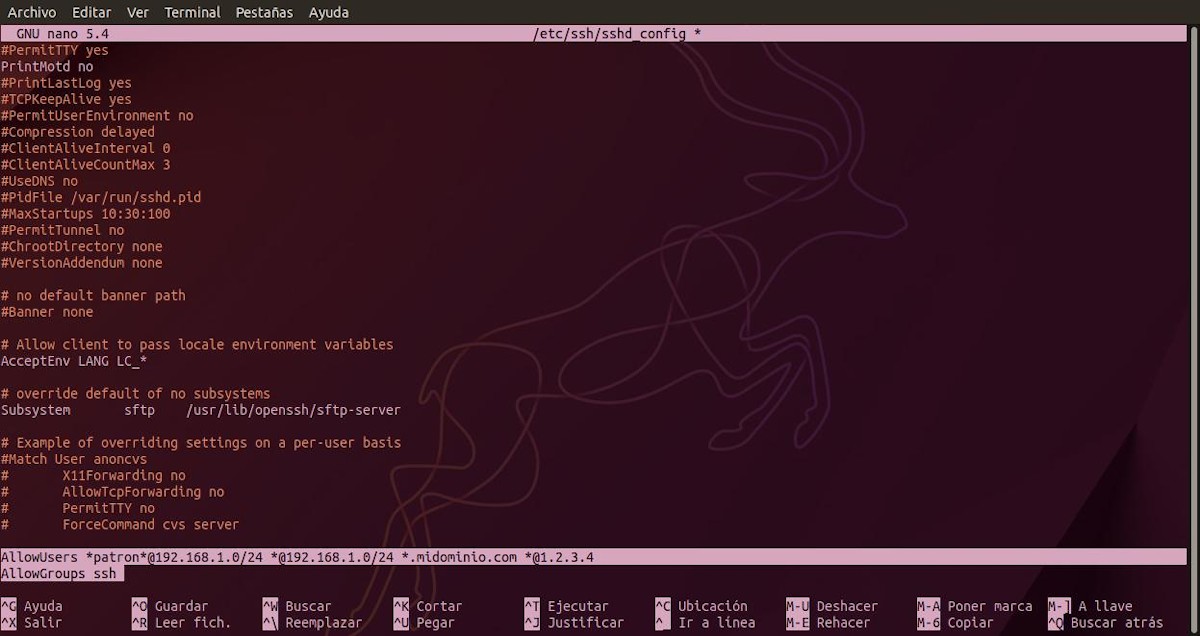

使用选项指定可以登录 SSH 的用户 允许用户

由于该选项或参数默认情况下通常不包含在所述文件中,因此可以将其插入到文件的末尾。 利用一个 用户名模式列表, 用空格隔开。 因此,如果指定, 登录, 那么只有相同的用户名和主机名匹配与配置的模式之一匹配。

例如,如下所示:

AllowUsers *patron*@192.168.1.0/24 *@192.168.1.0/24 *.midominio.com *@1.2.3.4

AllowGroups ssh

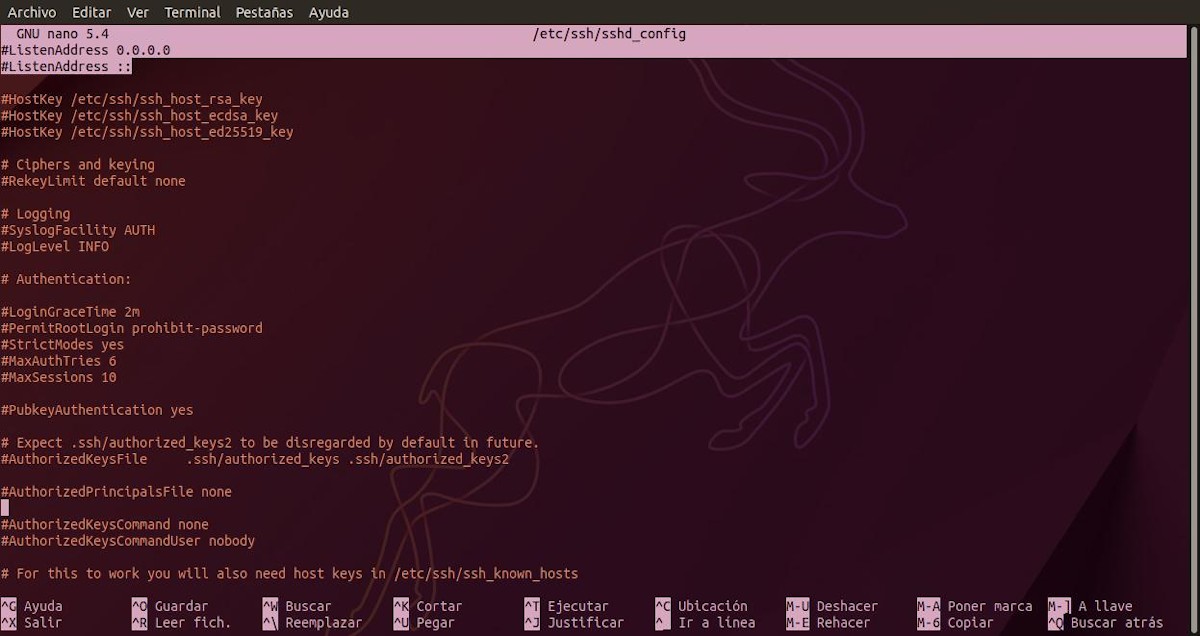

使用 ListenAddress 选项告诉 SSH 监听哪个本地网络接口

为此,您必须启用(取消注释) 选项 收听地址,它来自e 默认为 值“0.0.0.0”,但它实际上适用于 全部模式,即监听所有可用的网络接口。 因此,必须以这样一种方式建立所述值,即指定哪一个或 本地IP地址 sshd 程序将使用它们来侦听连接请求。

例如,如下所示:

ListenAddress 129.168.2.1 192.168.1.*

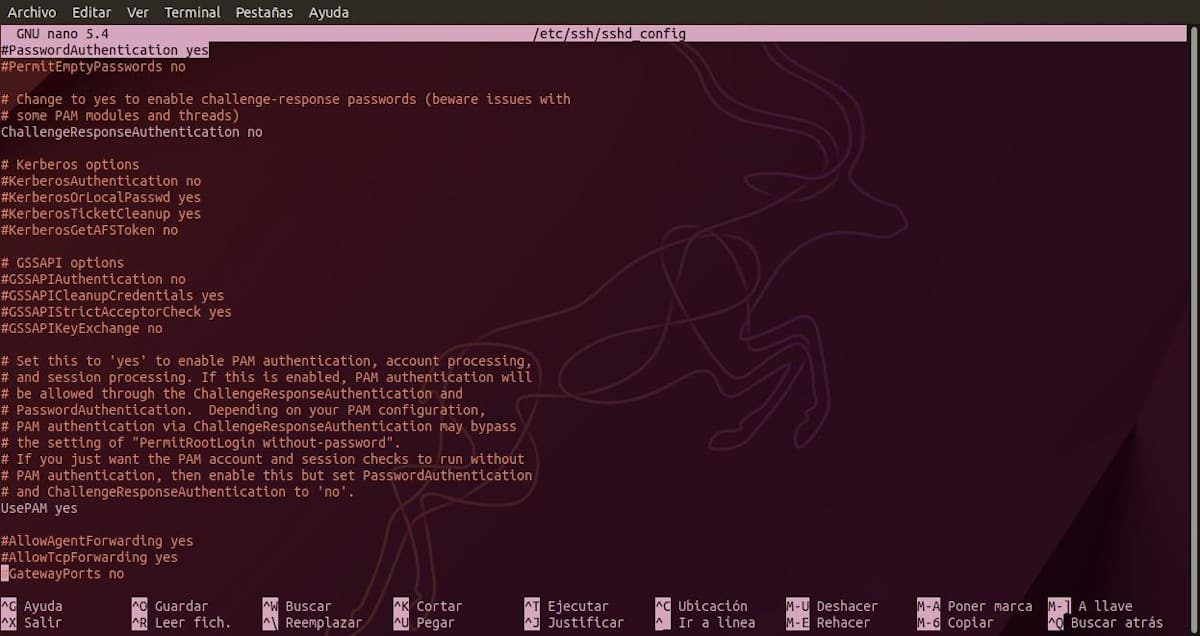

使用选项通过密钥设置 SSH 登录 密码验证

为此,您必须启用(取消注释) 选项 密码验证,它来自e 默认为 是的价值. 然后,将该值设置为 “没有”,以要求使用公钥和私钥来获得对特定机器的访问授权。 实现只有远程用户可以从先前授权的计算机或计算机上进入。 例如,如下所示:

PasswordAuthentication no

ChallengeResponseAuthentication no

UsePAM no

PubkeyAuthentication yes

使用选项禁用通过 SSH 的 root 登录 允许Root登录

为此,您必须启用(取消注释) PermitRootLogin 选项,它来自e 默认为 “禁止密码”值. 但是,如果希望完整, 不允许 root 用户启动 SSH 会话,要设置的适当值是 “没有”. 例如,如下所示:

PermitRootLogin no

使用 Port 选项更改默认 SSH 端口

为此,您必须启用(取消注释) 端口选项,默认情况下带有 值“22”。 尽管如此,将所述端口更改为任何其他可用端口至关重要,以减轻和避免可以通过所述众所周知的端口进行的攻击(手动或蛮力)的数量。 重要的是要确保这个新端口可用并且可以被连接到我们服务器的其他应用程序使用。 例如,如下所示:

Port 4568

其他有用的设置选项

最后,因为 SSH 程序过于广泛,在上一部分中,我们已经更详细地讨论了每个选项,下面我们将只展示更多选项,其中一些值可能适用于多种不同的用例。

这些是以下内容:

- 横幅 /etc/issue

- ClientAlive 间隔 300

- 客户端活动计数最大 0

- 登录GraceTime 30

- 日志级别 信息

- 最大授权次数 3

- 最大会话数 0

- 最大初创公司 3

- 允许空密码 没有

- PrintMotd 是的

- PrintLastLog 是

- 严格模式 USB MIDI(XNUMX通道)

- 系统日志设施 认证

- X11转发是

- X11显示偏移5

注意注意:请注意,根据经验和专业知识的水平 系统管理员 以及每个技术平台的安全要求,其中许多选项可以以非常不同的方式完全正确和合乎逻辑地变化。 此外,可以启用其他更高级或更复杂的选项,因为它们在不同的操作环境中有用或必要。

其他良好做法

除其他外 在 SSH 服务器中实施的良好实践 我们可以提到以下几点:

- 为所有或特定的 SSH 连接设置警告电子邮件通知。

- 使用 Fail2ban 工具保护对我们服务器的 SSH 访问免受暴力攻击。

- 定期检查 SSH 服务器和其他服务器上的 Nmap 工具,寻找可能未经授权的或需要的开放端口。

- 通过安装 IDS(入侵检测系统)和 IPS(入侵防御系统)来加强 IT 平台的安全性。

总结

简而言之,随着最新一期 “学习 SSH” 我们完成了与所有相关的解释性内容 OpenSSH的. 当然,在很短的时间内,我们将分享一些关于 SSH协议,并且关于您的 控制台使用 通过 Shell脚本. 所以我们希望你是 “SSH 服务器中的良好实践”,在使用 GNU/Linux 时增加了很多个人和专业价值。

如果您喜欢这篇文章,请务必对其发表评论并与他人分享。 请记住,访问我们的 «起始页面» 探索更多新闻,以及加入我们的官方频道 电报 DesdeLinux, 西 组 有关今天主题的更多信息。

我期待着本文的第二部分,您将在最后一点上进行更多扩展:

通过安装 IDS(入侵检测系统)和 IPS(入侵防御系统)来加强 IT 平台的安全性。

谢谢!

问候, Lhoqvso。 我将等待它的实现。 感谢您访问我们,阅读我们的内容并发表评论。