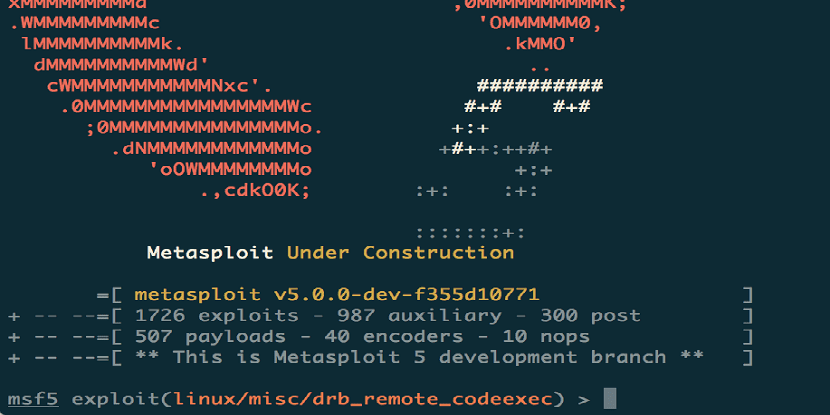

八年后 最后一个重要分支的形成 的推出 漏洞分析平台, Metasploit Framework的最新版本5.0。

目前, Metasploit框架软件包包括3795个模块,可实施各种漏洞利用和攻击方法。

该项目还维护着一个包含大约136710个漏洞的信息库。 Metasploit代码是用Ruby编写的,并根据BSD许可进行分发。 这些模块可以用Ruby,Python和Go开发。

Metasploit是一个用于计算机安全的开源项目,它提供有关安全漏洞的信息,并有助于渗透测试“ Pentesting”和入侵检测系统签名的开发。

其最著名的子项目是 Metasploit框架,用于对远程计算机进行开发和运行漏洞利用的工具。 其他重要的子项目是操作码(opcode)数据库,shellcode文件和安全性研究。

Metasploit框架 为IT安全专家提供了一组工具,用于快速开发和调试漏洞,以及在攻击成功的情况下验证系统执行的漏洞和系统。

提出了一个基本的命令行界面来扫描网络和测试系统中的漏洞,包括测试实际漏洞的适用性。 作为Community和Pro版本的一部分,还提供了直观的Web界面。

Metasploit 5.0的主要增强功能

有了这个新版本 添加了“逃避”模块,该模块允许用户绕过防病毒激活来创建可执行的有效负载文件。

模块 可以在检查系统时重现更现实的条件,说明了典型的恶意软件防病毒技术。

例如: Shell代码加密,代码随机化和仿真器下锁执行等技术可用来逃避防病毒。

除了Ruby语言之外, 现在可以使用Python和Go开发框架的外部模块。

还 添加了实现REST API的基本Web服务框架 自动执行任务并使用数据库,支持多种身份验证方案,并为并行执行操作提供了机会;

Metasploit 5.0具有基于JSON-RPC的已实现API, 简化整合 通过Metasploit 使用各种工具和编程语言。

用户现在可以运行自己的PostgreSQL RESTful服务来连接多个Metasploit控制台和外部工具包。

此外, 提供了与数据库和控制台(msfconsole)并行处理操作的可能性,这使得有可能在为数据库提供服务的肩膀上执行一些打包操作。

对于有效负载,实现了元外壳概念和元命令“后台”,这使您可以在后台运行后台会话并在远程操作之后下载并管理它们,而无需使用基于Meterpreter的会话。

最后 最后要强调的一点是,添加了一次使用一个模块验证多个主机的功能 通过在RHOSTS选项中配置IP地址的范围,或者通过URL“ file://”,以/ etc / hosts格式指定地址指向文件的链接;

重新设计了搜索引擎,从而缩短了启动时间并从依赖项中删除了数据库。

如何获得Metasploit 5.0?

对于有兴趣能够安装此新版本的Metasploit 5.0的用户, 可以去项目官方网站 您可以在其中下载需要使用的版本。

由于Metasploit有两个版本,一个社区(免费)和Pro版本在创建者的直接支持下。

至 我们当中的Linux用户可以通过打开终端并执行以下命令来获取此新版本:

curl https://raw.githubusercontent.com/rapid7/metasploit-omnibus/master/config/templates/metasploit-framework-wrappers/msfupdate.erb > msfinstall && \

chmod 755 msfinstall && \

./msfinstall