Kata Containers 通过轻量级虚拟机提供安全的容器运行时

经过两年的发展, Kata Containers 3.0 项目发布已经发布, 发展 用于组织正在运行的容器的堆栈 使用绝缘 基于完整的虚拟化机制。

Kata 的核心是运行时,它提供了创建紧凑型虚拟机的能力,这些虚拟机使用完整的管理程序运行,而不是使用使用通用 Linux 内核并使用命名空间和 cgroup 隔离的传统容器。

使用虚拟机可以实现更高级别的安全性,以防止因利用 Linux 内核中的漏洞而导致的攻击。

关于 Kata Containers

卡塔集装箱 专注于集成到隔离基础设施中 现有容器能够使用这些虚拟机来提高对传统容器的保护。

萨尔瓦多PROYECTO 提供机制使轻量级虚拟机兼容各种隔离框架 容器、容器编排平台以及 OCI、CRI 和 CNI 等规范。 可与 Docker、Kubernetes、QEMU 和 OpenStack 集成。

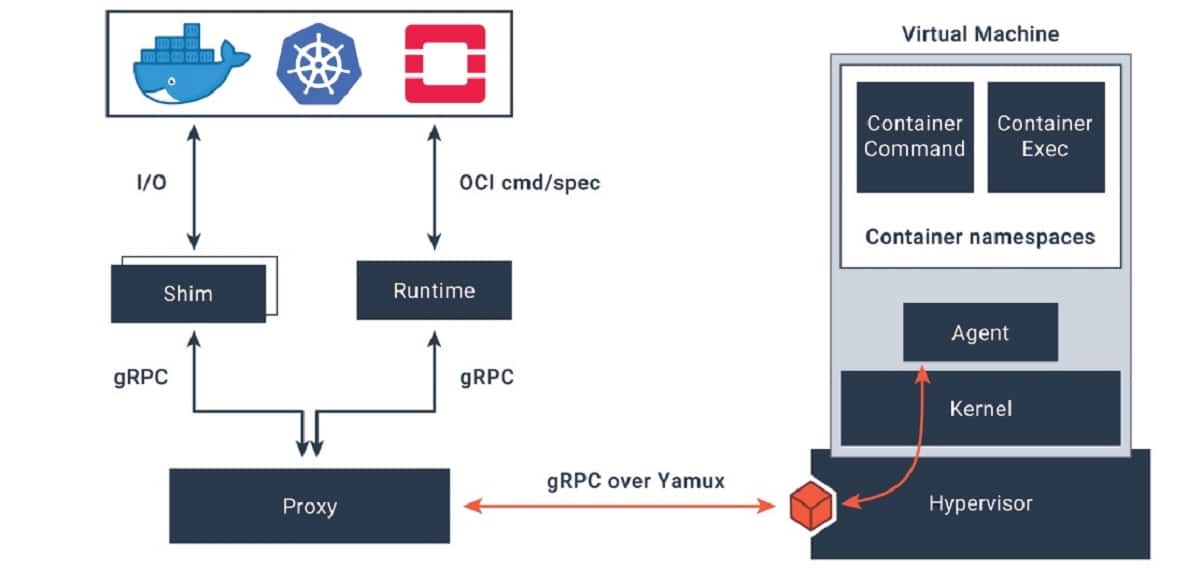

整合 带有容器管理系统这是通过模拟容器管理的层来实现的,它通过 gRPC 接口和一个特殊的代理访问虚拟机上的控制代理。 作为管理程序,支持使用 Dragonball Sandbox (容器优化的 KVM 版本)与 QEMU,以及 Firecracker 和 Cloud Hypervisor。 系统环境包括引导守护进程和代理。

中介 以 OCI 格式运行用户定义的容器镜像 用于 Docker 和 CRI 用于 Kubernetes。 为了减少内存消耗,使用了DAX机制 而KSM技术用于对相同的内存区域进行去重,允许主机系统资源共享,不同的来宾系统连接到一个通用的系统环境模板。

Kata Containers 3.0 的主要创新之处

在新版本中 提出了替代运行时 (runtime-rs),形成包装填充,用 Rust 语言编写(上面提供的运行时是用 Go 语言编写的)。 运行 支持 OCI、CRI-O 和 Containerd, 这使其与 Docker 和 Kubernetes 兼容。

在这个新版本的 Kata Containers 3.0 中突出的另一个变化是 现在也有GPU支持。 这个 包括对虚拟功能 I/O (VFIO) 的支持,它支持安全的、非特权的 PCIe 设备和用户空间控制器。

还强调了 实现了在不更改主配置文件的情况下更改设置的支持 通过替换位于“config.d/”目录中的单独文件中的块。 Rust 组件使用一个新库来安全地处理文件路径。

另外, 一个新的 Kata Containers 项目已经出现。 它是 Confidential Containers,一个开源云原生计算基金会 (CNCF) 沙盒项目。 Kata Containers 的这种容器隔离结果集成了可信执行环境 (TEE) 基础架构。

, 其他变化 脱颖而出:

- 已经提出了一种基于 KVM 和 rust-vmm 的新龙珠管理程序。

- 添加了对 cgroup v2 的支持。

- virtiofsd 组件(用 C 编写)替换为 virtiofsd-rs(用 Rust 编写)。

- 添加了对 QEMU 组件的沙箱隔离的支持。

- QEMU 使用 io_uring API 进行异步 I/O。

- 已实现对 QEMU 和 Cloud-hypervisor 的 Intel TDX(可信域扩展)的支持。

- 更新的组件:QEMU 6.2.0、Cloud-hypervisor 26.0、Firecracker 1.1.0、Linux 5.19.2。

最后 对于那些对项目感兴趣的人,你应该知道它是由 Intel 和 Hyper 结合 Clear Containers 和 runV 技术创建的。

项目代码是用 Go 和 Rust 编写的,并在 Apache 2.0 许可下发布。 该项目的开发由在独立组织 OpenStack Foundation 的支持下创建的工作组监督。

您可以在以下位置了解更多信息 以下链接。