黎路 這是一種新的勒索軟件,也被稱為Lilocked, 旨在感染基於Linux的服務器,這已成功實現。 勒索軟件於XNUMX月中旬開始感染服務器,但在過去兩周中,攻擊變得更加頻繁。 更頻繁。

當用戶將註釋上傳到時,發現了Lilocked勒索軟件的第一個已知案例。 ID勒索軟件,這是一個創建用於識別此類惡意軟件名稱的網站。 您的目標是服務器和 獲得root訪問權限 在他們之中。 它用來獲得訪問權限的機制仍然未知。 壞消息是,現在不到兩個月後,眾所周知Lilu感染了數千台基於Linux的服務器。

Lilu攻擊Linux服務器以獲得root用戶訪問權限

我們可以從名稱中猜測到Lilocked所做的事情是塊。 更具體地說,一旦服務器受到成功攻擊, 文件以.lilocked擴展名鎖定。 換句話說,惡意軟件修改了文件,將擴展名更改為.lilocked,它們變得完全無法使用……除非您付費還原它們。

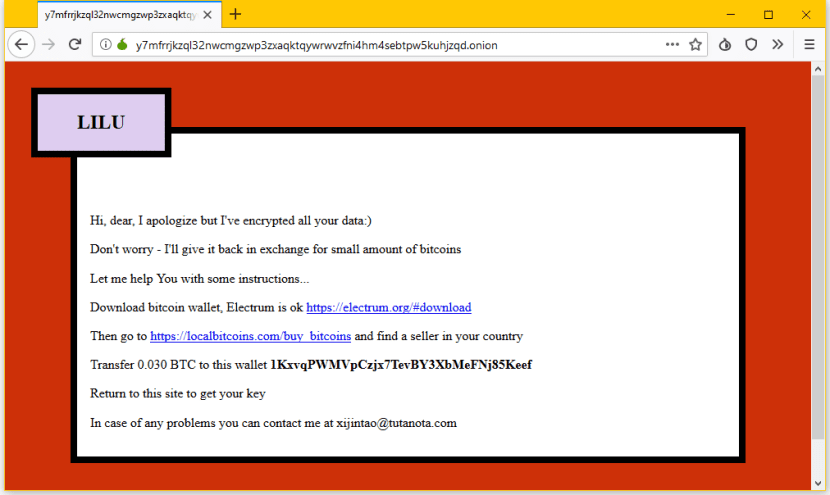

除了更改文件擴展名外,還會出現一條註釋(英文):

«我已經加密了您所有的敏感數據!!! 它是強大的加密技術,所以不要天真地嘗試還原它;)»

單擊便箋的鏈接後,便會重定向到暗網中的頁面,要求輸入便箋中的密鑰。 添加了這樣的密鑰後, 要求輸入0.03比特幣(€294.52) 放在Electrum錢包中,以便刪除文件的加密。

不影響系統文件

Lilu不會影響系統文件,但是可以阻止其他文件,例如HTML,SHTML,JS,CSS,PHP,INI和其他圖像格式。 這意味著 系統將正常工作只是鎖定的文件將無法訪問。 “劫持”在某種程度上讓人聯想到“警察病毒”,不同之處在於它確實阻止了操作系統的使用。

安全研究員Benkow說Lilock 已經影響了大約6.700台服務器中,它們中的大多數都已緩存在Google搜索結果中,但是可能還有更多受影響的結果未被著名的搜索引擎索引。 在撰寫本文時以及正如我們所解釋的,Lilu用於工作的機制尚不清楚,因此沒有補丁可應用。 建議我們使用強密碼,並始終保持軟件更新良好。

你好! 宣傳預防感染的預防措施將很有幫助。 我在2015年的一篇文章中讀到,感染機制尚不清楚,但可能是蠻力攻擊。 但是,考慮到受感染服務器的數量(6700),我認為,如此多的管理員不太可能會粗心大意地輸入簡短易破解的密碼。 問候。

可以說linux感染了病毒確實令人懷疑,並且以Java傳播,這種病毒進入服務器,他們必須先穿越路由器的防火牆,然後再穿越linux服務器的防火牆,然後再經過ose“自動執行”,以便它要求root訪問權限?

即使假設它實現了運行的奇蹟,您如何獲得root訪問權限? 因為即使以非root用戶模式安裝也非常困難,因為必須以root模式在crontab中編寫它,也就是說,您必須知道要獲取該root密鑰的根密鑰,您需要使用諸如“ keyloger”之類的應用程序, “捕獲”擊鍵,但是仍然存在一個問題,該應用程序將如何安裝?

忘了說一個應用程序不能從另一個現成的下載網站中安裝,除非它來自現成的下載網站,但是當它到達一台PC時,它已經被更新了好幾次,這使得該漏洞被編寫出來。不再有效。

對於Windows,這是非常不同的,因為具有Java scrypt或php的html文件可以創建具有相同scrypt類型的不尋常的.bat文件並將其安裝在計算機上,因為這種類型的文件不需要是root。目的