Alguna vez les ha pasado que alguien te diga «Deja tu wifi libre, no te gusta lo gratuito?» «No sea egoísta» y tantas cosas. La verdad yo personalmente no lo veo ningún problema a compartir mi wifi con cualquier persona. El problema es los peligros que trae tener a cualquier persona en tu red inalámbrica, o peor aún, conectarse a redes públicas de estas que están en los parques, cafés, etc…

Hoy vengo a contarles un poquito sobre uno de estos peligros. Les presento a:

ARP Spoofin

Según Wikipedia.

«es una técnica usada para infiltrarse en una red ethernet conmutada (basada en switches y no en hubs), que puede permitir al atacante leer paquetes de datos en la LAN (red de área local), modificar el tráfico, o incluso detenerlo.»

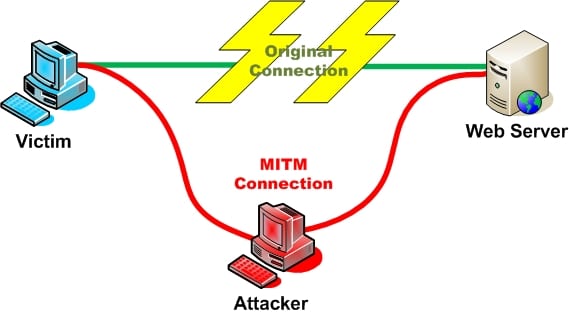

Según @Jlcmux (osea yo :D) Arp Spoofin se trata de confundir al Router o AP diciéndole o más bien insistiéndole que yo tengo la MAC del equipo víctima para que así el dispositivo me envíe los paquetes que van hacia la víctima primero a mi. Así yo podré redireccionar o modificar estos paquetes antes que lleguen a la víctima. Ahí es cuando yo puedo ver todo el tráfico de la víctima o simplemente detenerlo (Denegación de servicios)

En conclusión, como muestra la imagen. Creamos un canal alterno entre la red y la víctima y así todo el tráfico pasa por el atacante antes de ir a la víctima

De esta manera se podrían usar diversos tipos de software como msnspy u otros con el cual se puede desde ver conversaciones de MSN, Facebook u otras, hasta ver contraseñas, secuestrar cookies y muchos tipos de ataques que se facilitan muchísimo teniendo todo el tráfico pasando por tu computadora.

Con herramientas como Wireshark podríamos ver todo este tráfico. o usar cualquier otro tipo de Sniffer para capturar diferentes tipos de paquetes.

Aunque hay herramientas y métodos para liberarse de este tipo de ataques… Seamos realistas. ¿Quién los usa? Prácticamente nadie.

Pero vamos a nombrar algunas herramientas para detener estos ataques..

ARPON – Un pequeño tutorial

ArpWatch (En repos) Un tutorial

Saludos.

Muy Interesante el tema, voy a compartirlo en mi página. Gracias.

Muy bueno. A mi no me gusta tener la red de mi casa abierta, es más, la tengo con WPA2, una contraseña bastante larga y filtrado por MAC. Sé que se puede saltar todo eso pero en esta zona nadie lo va a hacer jajaj

Saludos!

Vale, entonces mejor sigo con mi paranoia que por lo visto está justificada…

Dejar mi wifi abierta??!! jajaja no. Si tuviera un super ancho de banda talves pero con lo escasa de mi velocidad la necesito a todo lo que de 😉

Buen post, como siempre. Pero si quieren Internet, que paguen jejeje. Mentira, no tiene nada de malo compartir.

muy buen info…abria que checar, pero pues, por mi casa no hay nadien que sepa de eso (buenos eso digo), jejej pero es util saberlo de todas formas… 🙂

Buen artículo. Es bueno que las personas tomen conciencia de la importancia de la seguridad en las tecnologías de la información. Lamentablemente muchos prefieren ignorarlo, hasta que se vuelven víctimas de un ataque. Basta con observar las trazas de un cortafuegos como para constatar que siempre hay quien está dispuesto a intentar entrar en tu PC desde los lugares que menos esperabas: Rusia, China, Corea, Brasil, Argentina, Sudáfrica, etc.

En mi ciudad hay una wifi dura dura, como 10 AP en puente y coge casi la ciudad entera, la gente la coge para jugar wow pero unos amigos y yo queremos meterle social network, status.net etc…

Actualmente la seguridad es por filtro mac pero eso es para newbies, así que planean montar un server radius, no hay nada que hackear pues es red local y solo tiene server wow y un jabber, más adelante habrá que preocuparse pero si quieres hackear una cuenta wow adelante, debe ser divertido quitarle la armadura y ponerle una tanguita a un warrior de la alianza.

Este artículo está muy interesante. En mi casa, tenemos un ruteador D-Link y le puse contraseña con WEP2 y larguísima con signos raros, números, mayúsculas y minúsculas. Sin embargo, me gustaría aprender más sobre cómo configurar la red inalámbrica de manera segura.

Si esto fuera un comentario de YouTube, podría pedir algo como «pulgares arriba si quieres que el autor realice un video (en este caso, un artículo) para que nos enseñe a configurar el ruteador de manera segura», je je je je. Y los que lo lean podrían puntuar para que la petición fuera tenida en cuenta por el autor.

xD. Yo personalmente no me lío mucho con eso. Yo simplemente la dejo oculta. con una WPA2-PSK, y la audito constantemente.

Algo que hice fue dejarla abierta unos cuantos días y todas las personas que se conectaran fueron banneadas por la MAC. 😀

Además puedes deshabilitar el DHCP y solo autorizar las MAC con una ip desde el router y así no funciona nisiquiera asignándome una ip yo mismo.

Un ratoncillo puede vulnerare todo esto. Pero vamos. se cansarán a los 4 días de intentarlo

Bueno si tienes la cartera activada aunque a veces es molesta pedira la contraseña cuando intenten entrar a la red. XD.

Aunque crear una VPN tampoco es mala idea.

Muy interesante el tema, voy a investigar un poco …

El único problema de las redes wifi , son las radiaciones electromagnéticas, por el aumento y el grado de exposición como experto en el tema, os puedo decir que lo podéis comprobar desconectando y conectando al cabo de un día y notareis , por cable es inocuo y inviolable, que no os engañen

youtube downloader

Que cosa tan larga

Yo tengo este problema, tengo una laptop con windows 7 y zonealarm me bloquea esto, pero aun asi en wireshark al igual que networkminer, se observa el error que me tira al querer cambiar, la mac de mi laptop por la direccin del router xx.xx.xxx.xx bla bla bla. En wireshark me muestra como el mac de router hace arp a mi laptop, un ejemplo mi mac router es 00.00.00.00.00.00 y la laptop 11.11.11.11.11.11. Mi duda es esta, antes de conectar la laptop al wifi , corro como admin, wireshark, y elijo siempre todo, tanto lan como wifi. Esto es lo que observo al conectarme algo asi:

GemtekTe_xx:xx:xx ARP ect ect.. y luego la direccion donde se encuentra ejemplo 192.168.1.x o la mac de mi router, preguntandole quien esta conectado en esa direccion ect.., ahora en ubuntu trato de instalar networkminer y todo bien, pero cuando sale la interfas grafica no observo los botones de start y stop.