|

Linux често се използва за спасяване на инсталации на Windows ... или да. Какъв парадокс е, има няколко безплатни инструмента за премахване на зловреден софтуер и руткитове. Нека да видим някои от тях. |

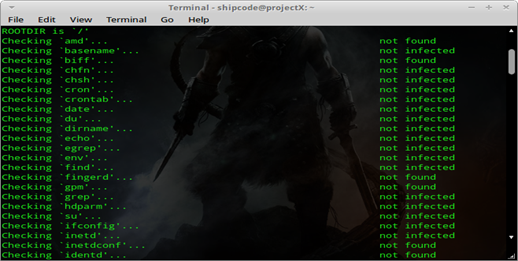

chkrootkit

Chkrootkit или Check Rootkit е известна програма с отворен код, това е инструмент, използван за дигитализиране на руткитове, ботнети, зловреден софтуер и др. На вашия сървър или Unix / Linux система. Тестван е на: Linux 2.0.x, 2.2.x, 2.4.x, 2.6.x и 3.xx, FreeBSD 2.2.x, 3.x, 4.x, 5.x и 7.x, OpenBSD 2 .x, 3.x и 4.x, 1.6.x NetBSD, Solaris 2.5.1, 2.6, 8.0 и 9.0, HP-UX 11, Tru64, BSDI и Mac OS X. Този инструмент е предварително инсталиран в BackTrack 5 в частта Forensic Tools и антивирус.

За да инсталирате chkrootkit на дистрибуция, базирана на Ubuntu или Debian, можете да въведете:

sudo apt-get инсталирайте chkrootkit

За да започнете да проверявате системата за възможни руткитове и бекдори, въведете командата:

sudo chkrootkit

Ловец на руткити

Rootkit Hunter или rkhunter е rootkit скенер с отворен код, подобен на chkrootkit, който също е предварително инсталиран в BackTrack 5 под Forensic and Anti-Virus Tools. Този инструмент анализира за руткитове, бекдори и локални експлойти, като изпълнява тестове като: сравнение на хеш MD5, търсене на файлове по подразбиране, използвани от руткитите, грешни разрешения на файлове на двоични файлове, търсене на подозрителни низове в модули LKM и KLD, търсене на скрити файлове и по избор сканиране в текстови и двоични файлове.

За да инсталирате rkhunter на дистрибуция, базирана на Ubuntu или Debian, можете да въведете:

sudo apt-get инсталирайте rkhunter

За да стартирате сканирането на файловата система, въведете командата:

sudo rkhunter --чек

И ако искате да проверите за актуализации, изпълнете командата:

sudo rkhunter - актуализиране

След като rkhunter приключи сканирането на вашата файлова система, всички резултати се регистрират в /var/log/rkhunter.log.

ClamAV

ClamAV е популярен антивирусен софтуер за Linux. Това е най-известният антивирус на Linux, който има GUI версия, предназначена за по-лесно откриване на троянски коне, вируси, зловреден софтуер и други злонамерени заплахи. ClamAV може да се инсталира и на Windows, BSD, Solaris и дори MacOSX. Деян де Лукас, научен сътрудник по сигурността настойнически подробно на страницата InfoSec Resource Institute за това как да инсталирате ClamAV и как да работите с неговия интерфейс в командния ред.

BotHunter

BotHunter е система, базирана на диагностика на ботнет мрежа, която следва пътя на два комуникационни потока между персоналния компютър и Интернет. Той е разработен и се поддържа от Лабораторията за компютърни науки, SRI International, и е достъпен за Linux и Unix, но сега те пуснаха частна пробна версия и предварителна версия за Windows.

Ако искате да изтеглите тази програма, можете да го направите от тук . Профилите на инфекцията на BotHunter обикновено се намират в ~ cta-bh / BotHunter / LIVEPIPE / botHunterResults.txt.

Пример за употреба за BotHunter2Web.pl:

perl BotHunter2Web.pl [дата ГГГГ-ММ-ДД] -i sampleresults.txt

avast! Linux Home Edition

avast! Linux Home Edition е антивирусен механизъм, предлаган безплатно, но само за домашна употреба, а не за търговска употреба. Той включва скенер на команден ред и въз основа на опита на автора на оригиналната бележка, той открива някои от ботовете на Perl IRC, които съдържат зловредни функции като функции udpflood и tcpflood, и позволява на неговия главен или контролер на бота да работи Произволни команди с използването на функцията system () за Perl.

Можете да изтеглите този антивирусен софтуер тук .

NeoPI

NeoPI е скрипт на Python, полезен за откриване на повредено и криптирано съдържание в текстови файлове или скриптове. Целта на NeoPI е да подпомогне откриването на скрит код в уеб черупката. Фокусът на разработката на NeoPI беше да създаде инструмент, който може да се използва в комбинация с други често срещани методи за откриване, базирани на подписи или ключови думи. Това е междуплатформен скрипт за Windows и Linux. Той не само помага на потребителите да откриват възможни задни врати, но и злонамерени скриптове като IRC ботнети, udpflood черупки, уязвими скриптове и злонамерени инструменти.

За да използвате този скрипт на Python, просто изтеглете кода от официалния му сайт на github и навигирайте в неговата директория:

git clone https://github.com/Neohapsis/NeoPI.git cd NeoPI

Нашимон

Ourmon е Unix-базирана програма с отворен код и общ инструмент за нюхане на мрежови пакети на FreeBSD, но може да се използва и за откриване на ботнет, както обяснява Ashis Dash в статията си, озаглавена „Инструмент за откриване на ботнет: Ourmon“ в Clubhack или списание Chmag.

Впиши

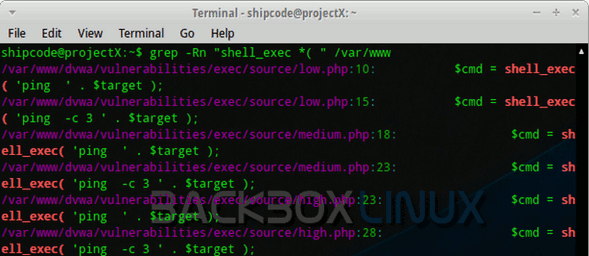

И не на последно място, имаме командата grep, която е мощен инструмент за команден ред в Unix и Linux. Използва се за намиране и тестване на набори от данни на сонда за линии, които съответстват на регулярен израз. Накратко, тази програма е кодирана от Кен Томпсън на 3 март 1973 г. за Unix. Днес Греп е известен с това, че открива и търси досадни скринни врати и злонамерени скриптове.

Grep може да се използва и за откриване на уязвими скриптове (например функцията shell_exec на PHP, която е рискова функция на PHP, която позволява дистанционно изпълнение на код или изпълнение на команда). Можем да използваме командата grep, за да търсим shell_exec (), за да се възползваме в нашата директория / var / www, за да проверим за възможни PHP файлове, уязвими към ICE или инжектиране на команди. Ето командата:

grep-Rn "shell_exec * (" / var / www

Grep е добър инструмент за ръчно откриване и съдебен анализ.

Fuente: Линуксария & taringa

За #Avast е ужасно ... Инсталирах го и всъщност изобщо не работи.

Отлична статия ... Трябва да опитам другите инструменти!

Еха! Отлични инструменти, но avast не е работил при мен, той само забавя компютъра и отнема 20 минути. да започна

Артикулазо, Пабло 😀

Добър ден,,

Статията е интересна, аз съм начинаещ в тази тема, така че питам, в първата опция казвате как да инсталирате chkrootkit, а след това командата за проверка на възможните руткитове и задни врати в системата, а след това какво да правя ? Изтривам ги, анулирам ги, блокирам ги и ако да, как да ги изтрия или блокирам?

благодаря

Добра статия

Здравейте, аз съм Федера, аз съм на вашата много полезна страница, да живее Linux и безплатен софтуер благодарение на хиляди програмисти и хакери от цял свят. благодаря LINUS TOORVALD, RICHARD STALLMAN, ERICK RAIMOND и много други, до скоро и съжалявам за грешки в имената БЛАГОДАРЯ.

Не разбирам нищо, проклетата майка!

Вижте, и аз не разбирам много, но другият коментар казваше, че е добър. Разбира се, че има урок, мисля, че е най-добре да опитате това, нали? XD

debcheckroot (https://www.elstel.org/debcheckroot/) от elstel.org липсва в този списък. В момента това е най-добрият инструмент за откриване на руткитове. Повечето програми като rkhunter и chkrootkit вече не могат да открият руткит, щом той е леко модифициран. debcheckroot е различен. Той сравнява sha256sum на всеки инсталиран файл спрямо заглавката на пакета.