Преди по-малко от месец ние попитахме вашето мнение относно HTTPS в DesdeLinux, Благодарение на петерчеко За повече от седмица в блога е активиран HTTPS, тоест те имат достъп https://blog.desdelinux. Net и сървърът ще отговори.

Причините за мисленето за HTTPS, за които говорихме преди, са основно:

- Google ще разгледа HTTPS сайтове за SEO в бъдеще.

- HTTPS е криптиране на информация, което води до по-голяма сигурност за вашата и нашата информация.

Както можете да видите, това е точка в наша полза по всякакъв начин да прилагаме правилно HTTPS на нашите сайтове.

По отношение на SEO и GoogleВъпреки че е вярно, че Google НЯМА да свързва веднага вашия PageRank с HTTPS, това ще бъде нещо, което в бъдеще ще има пряка връзка, хайде, това ще повлияе на нашата SEO. В момента можем да използваме инструменти за проверка на SEO, дори тествам някои Приложения за SEO позициониране наличен, който може да има версия за Android, добре, в бъдеще внедряването или не на HTTPS ще бъде един от параметрите, които трябва да се измерват.

По отношение на информационната сигурност, очевидно е, че влизанията (потребител и парола), циркулиращи в обикновен текст в мрежата, не са най-препоръчителните, всеки с два пръста на челото може да улови парола и добре ... направете това, което въображението ви позволява

HTTPS е включен DesdeLinux

Както казах и преди, ако се съгласят https://blog.desdelinux. Net Нашият сървър ще им отговори, браузърът им ще им покаже, че сайтът не е надежден и такъв ... тъй като не сме платили компания да подпише сертификата ни като „валиден“. Те просто трябва да кликнат върху Изтегляне / получаване на сертификат и след това върху Одобряване, което ще бъде достатъчно за достъп до сайта.

Благодаря на петерчеко Имаме сертификат, генериран от нас самите, защото който ги пише, знае за сървъри и други, но ... хехе, никога не ми се е налагало да работя със SSL, затова препоръчвам да изтеглите и импортирате нашия CA във вашия браузър.

За да го добавите тук стъпките:

- Отворете Firefox

- Посещение предпочитания o Конфигурация

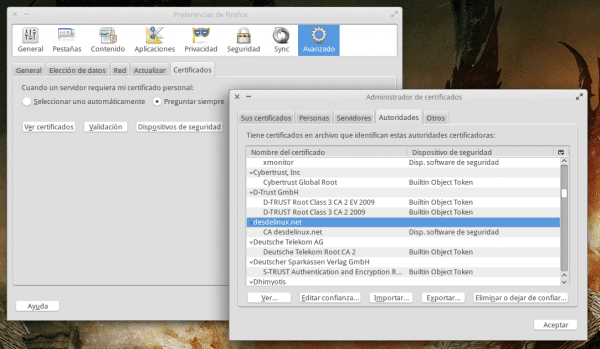

- Да отидем на раздела напреднал, по-специално раздела Сертификати

- Щракваме върху бутона за внос и търсим файла, който току-що изтеглихме, и това е всичко.

Ето екранна снимка:

След като сертификатът бъде добавен към браузъра, ще имаме достъп до блога чрез HTTPS, без да се появява предупредителният знак 😉

А сега какво следва?

Засега тестваме HTTPS, че блогът се показва добре там и проверяваме дали всичко е наред. Така че, всяка грешка ... моля, докладвайте 😉

Тогава нещо, което планираме да направим, е, че WP-Admin ще бъде задължително да го използва чрез HTTPS, защото първото нещо, което трябва да защитим, е потребителят и паролата на всички нас, за това е достатъчно да добавите ред в WordPress wp-config.php.

Това (вероятно) ще бъде следващата стъпка.

Ами нищо, ще го оставя там за момента. Очаквам обратна връзка от вас, за да видя дали всичко работи така, както се предполага

PD: Блогът продължава да работи през HTTP и HTTPS, не се притеснявайте 😉

Изпълнение на тестване, междувременно най-добър късмет, за да не падне нищо.

1) да го направите в хром, отидете в настройките, покажете разширени опции, управлявайте сертификати, раздела за издаване на органи, импортирайте, изберете сертификата и това е всичко

2) Мисля, че той ми напомня, че входът в wordpress е неуспешен, тъй като след влизане (и завършване в панела) влизам в блога и излизам.

влизането е направено. Не се безпокой.

В моя случай използвам хром, иска ли ме паролата, използвана за криптиране на сертификата ??? нещо много странно, което ме пита това.

В случая на firefox той беше импортиран успешно.

Малко помощ??

Здравейте NauTiluS, току-що го тествах на Chromium 36 и най-новия Chrome 37 и няма проблем.

Той е в раздела за издаване на органи, а не в един от вашите сертификати

Имам 37-ма и тук ми донесе този проблем

Забравих, давам ви видео, което направих със стъпките, които предприемам и коментирания провал.

Ще ви дам видеоклипа тук с предприетите стъпки.

https://vimeo.com/105256304

ps: моля модератор да изтрие предишния коментар, тъй като клавишът enter е бил натиснат по погрешка.

Сертификатът трябва да бъде импортиран в раздела с името Органи, а не във вашите сертификати, както правите във вашето видео .. Щракнете върху раздела с името Органи :).

Готов петерчеко.

За пръв път го правя в хром :!

HTTPS в блога е абсурден, повечето хора имат достъп само до блогове, за да ги четат, а за достъп до вход няма нищо друго освен потребителско име, парола и имейл. От друга страна, ако го направя, защото Google предвижда, това ме кара да се страхувам, тъй като тогава ние вече посочваме причината, че Google е правителството на интернет и който не мине през неговия обръч, е изоставен. По същия начин промяната в алгоритъма на Google се тълкува погрешно, тъй като не се казва, че всички уебсайтове трябва да са HTTPS, но дали те ще дадат приоритет на съдържание, което изисква да бъде шифровано срещу съдържание, което не е (например пазари или уебсайтове, където се обработват данни чувствителни като кредитни карти или лична информация). Това като система за сигурност е много добро и съм съгласен, че Google прави това, но сега не е нужно да харчим 30 долара годишно за сертификат и домейн за прост уебсайт с обществена информация.

Сега се надявам да вземете предвид, че уебсайт със самоподписан сертификат е наказан от Google, тъй като ще има предупреждения, че уебсайтът е опасен и не всеки ще се притеснява да добави сертификата в браузъра си.

За поздрав.

Интересен коментар. Аз лично не поддържам https и вие ми дадохте основателна причина да потвърдя позицията си.

... защо Google го предвижда ?, ... малко по малко google монополът улавя GNU / Linux в неговия меркантилистки капан и потребителите му ще бъдат оставени на милостта на неговите тъмни маркетингови интереси. Те не осъзнават, че този монопол Google иска да вложи в поверителността на хората, които дори искат телефонен номер с каква цел? ... За да проследявате и знаете всичко, което правите. Сега вече няма да можете да коментирате свободно в тези форуми ... .ако не сте регистрирани на тази страница? ... И всичко защо? ... Защото Google изпраща това.

Мисля, че преувеличаваме твърде много ...

че няма да може да се коментира свободно DesdeLinux? ...че не можете да коментирате, ако не сте регистриран? …това няма нищо, повтарям, НИЩО общо с Google или която и да е друга компания, те ще бъдат мерки, които, ако бъдат приложени (въпреки че не виждам причина да го правя), ще бъдат наше решение, а не на други.

HTTPS не е собственост на Google далеч от него, той е просто HTTP, но информацията пътува криптирана (защитена) през мрежата, нищо повече.

Не поставя HTTPS, за да го поставя, все още мисля, че данните за влизане в обикновен текст са ЛОША, МНОГО ЛОША идея.

Това, че хакер чрез MITM атака знае, че чета блог, че той може да получи достъп до себе си, използвайки същия адрес, от който имам достъп, е това, което най-малко ме притеснява, затова потвърждавам, че не всички уебсайтове трябва задължително да имат HTTPS и вярвам че позицията на Google е да даде приоритет на криптирано съдържание, чийто трафик на чувствителни данни е по-висок от трафика на публична видимост.

Не виждам в момента да се налага да плащам X годишно за сертификат и за тези, които управляват пропускане на домейн, но тези от нас, които имат повече от 3 регистрирани домейна, са разходи, които не можем да си позволим по никакъв начин.

Това не е напълно вярно, особено ако потребителите са достатъчно "невинни", за да използват същата парола в имейла си. 🙂

Прегръдка! Павел.

Споделям вашата гледна точка @usemoslinux, много "невинни" потребители имат лошия навик да използват едно и също потребителско име и парола за почти всичко, което правят в Интернет, без да разбират риска, който това означава за тяхната поверителност.

И по отношение на неприкосновеността на личния живот, https се прилага не само за сигурност, но и за да даде на потребителя възможността да има по-високи нива на неприкосновеност на личния живот и това е положително от всяка гледна точка, без да е необходимо да влиза в други заявки за този въпрос.

Съгласен съм и с двете :).

Използването на HTTPS винаги е положително, но не е и да губите пари. Прилагайте го само там, където наистина е необходимо. За потребителите да използват една и съща парола във всички сайтове е като да направите 50 копия от вашия ключ за къщата и да ги изхвърлите на улицата, докато някой не разбере къде живеете, се случи нещастие и трябва да смените шапката, но аз не нямам ключар, който знае, че го правя и ми дава копие. Ако хората не внимават с чувствителните си данни, защо да им помагаме, ако не приемат сериозно нещо, което трябва да се третира със здрав разум. Последното звучи много жестоко, но поне съм научил от нещастия и дори с много информация за това как трябва да се отнасяме към нашите данни, повечето от тях не приемат сериозно как трябва да се отнасят с данните.

Прекарването, в моя случай, с 30 евро повече годишно за защита на хората от нещо, което те не бива да правят от здравия разум, не е изгодно за мен.

Сертификатът е инсталиран неправилно ...

http://www.sslshopper.com/ssl-checker.html#hostname=blog.desdelinux.net

Да, прав си, нещо не е наред ..

Сертификатът не е инсталиран неправилно .. Всичко е правилно. Това, което информира тази страница, е, че това не е сертификат, подписан от някой от основните сертифициращи органи.

DESDELINUX.NET има собствен CA :).

Той също така посочва, че това е правилният сървър с неговия правилен ip:

блог.desdelinux.net = 69.61.93.35

Което дава сигурност на потребителите, че това е сървърът. desdelinux.net, както се показва в DNS конфигурацията на домейна.

И дори Firefox / Iceweasel ми улеснява разбирането.

https://filippo.io/Heartbleed/#blog.desdelinux.net

Здравей Франко

Казвам ви същото като @Mstaaravin .. Това, което информира тази страница, е, че това не е сертификат, подписан от някой от основните сертифициращи органи.

В никакъв случай той не се влияе от Heartbleed.

Малка корекция на сървъра и той вече не ми показва уязвимостта, благодаря за информацията.

Хей, защо не го подпишете с CAcert? така че всички ние, които сме импортирали сертификати CAcert, не би трябвало да правим изключение от вашия сертификат и той автоматично ще влиза в блога 😉

Колко странно, когато се опитате да се регистрирате в CAcert, получавате страницата, че това не е валиден сертификат хахахаха

Там го закова Elav хахахаха

Извинявам се .. вместо закован .. закован ..

имате ли вече точки в CAcert? ако никой не ви е одобрил, мисля, че няма да ви позволи да качите вашия сертификат = /

Не идва по подразбиране в браузърите, но CAcert е глобално признат обект и хора като мен му се доверяват и импортират CAcert сертификати. По този начин, ако блогът desdelinux Той е сертифициран от CAcert, с още по-голяма причина да вярвам, че неговият SSL сертификат е валиден и не е нужно да обикалям да импортирам независими сертификати 😉

Не знам дали някога сте били сертифицирани от CAcert, но процесът е, че поне 5 души (приблизително) трябва да ви сертифицират и те проверяват около 3 идентификации всеки. Доверявам се много на CAcert.. относно сертификата на desdelinux, аз също му вярвам, но ще ти дам пример, как да разбера, че сертификатът не е сменен преди час от някой кракер, а аз приемам фалшивия сертификат от самото начало? Не мисля, че това се е случило, просто казвам, че CAcert повишава малко увереността ви.

Точно в това е проблемът, не можем да качим нашия сертификат 😀

Може ли някой да ни подаде ръка?

Няма смисъл да се генерира сертификат, подписан от CAcert, тъй като този орган не е включен по подразбиране в уеб браузърите.

То е същото като самия СО desdelinux. Net

За тези, които не ми вярват: http://es.wikipedia.org/wiki/CAcert.org

Смешно е какво казваш @biker.. Вярваш ли на CAcert, но не вярваш на сертификата и неговия собствен CA, издаден от Desde Linux?

Също така @biker, имайте предвид, че уебсайтът на google използва и сертификат, издаден от тях (google Inc) .. Имате ли доверие в него? Защото е същото .. Разликата е, че те са се свързали с разработчиците на основните уеб браузъри и са включили сертификата си по подразбиране в своите браузъри ..

Можете да направите същото desdelinux.net..

Нека видим @biker,

От една страна разбирам какво искаш да кажеш, от друга страна, точно за да попречи на хакер да промени уебсайта на desdelinux.net на друго място с различен сертификат, получавате CA за изтегляне desdelinux.net, към който импортирате и с който са подписани всички сертификати, разположени на сървъра. desdelinux..Ако някой се отпише от действителния сървър desdelinux.net и налага вашия с различен сертификат от този, който ще бъде генериран, той няма да бъде подписан от истинския орган на desdelinux.net и в браузъра ще получите съобщение, че сертификатът на сървъра не съответства на сертификатите, подписани от оригиналния CA.

Невъзможно е нещо да се случи .. Ето защо създадох както сертификата на сървъра, така и CA, който ги подписва и не използвах директно самоподписан сертификат, тъй като това би било опасно :).

Здравей Много добри новини. Със самоподписаните сертификати е доста важно. Работя с openvpn и той използва ssl за сертификатите и няма проблеми. Но за мрежите, ако те нямат същите, създадени от компания в областта, е по-лошо, отколкото да не се използва ssl. И този брой на сертификатите е глупост, тъй като те ви таксуват локути за тях.

Ако влезете в мрежата чрез HTTPS, при въвеждане на която и да е статия той не поддържа протокола, но заявката към входа използва HTTP. Хайде, някои връзки не поддържат протокола (в уеб заглавното меню го поддържа)

Да наистина, това все още липсва, защото трябва да промените цикъла или нещо в ядрото на WordPress, или поне това е първото решение, което намирам 🙂

Поздравления KZKG ^ Gaara за свършената работа и се надявам, че всичко върви добре и че имате малко отчети. Разгледах блога с помощта на https и не видях нищо, което трябва да докладвам: D.

Относно удостоверението на desdelinux.net.. Сертификатът desdelinux.net не е самоподписан, но е подписан от орган за сигурност (CA). desdelinux.net..

Ето защо този блог предлага да изтеглите този орган ..

Това е като за CAcert орган @biker говори за .. Мисля, че няма проблем при импортирането на сертификат в браузъра, който момчета и момичета имат ..: D.

От моя страна е добре да защитим комуникацията между клиента и сървъра, като я шифроваме.

Благодаря ви за помощта.

Да се надяваме да разрешим подробностите, които все още остават 🙂

Добре дошли KZKG ^ Gaara. Радвам се, че мога да помогна малко :).

Тестването и протича гладко.

Докладване от Underworld: Е, когато получих достъп през https, получих защитата на този сертификат, след това дадох Изтегляне на CA, създадена от petercheco, получих етикет, където попитах дали позволява да се инсталира този сертификат за достъп до сайта, за да получа съобщения от него и т.н., аз приех всичко и влязох перфектно в блога чрез https. Резултати: Единственото лошо нещо за мен е, както очаквах, че зареждането на страниците се забавя малко, но хей, това не е като да си режете китките, ако бързам, тогава влизам през http, точка. Всички усилия за сигурност се оценяват.

Вече ме зарежда по-бързо, просто проблем с широколентовата скорост оттук ... от подземния свят.

Работи перфектно, но при достъп до статиите и преместване между страници използва http по подразбиране, има ли начин винаги да се използва https?

Съгласен съм, същото се случва и при мен.

Това ми дава грешка и не защото не е от признат сертифициращ орган

Технически подробности:

блог.desdelinux.net използва невалиден сертификат за сигурност. Сертификатът не е надежден, защото не е предоставена верига на издателя. (Код на грешка: sec_error_unknown_issuer)

Чудя се: ако сертификатът не е подписан от признат обект за сигурност, не би било по-лесно (поне във Firefox) просто да влезете в сайта чрез https и когато се появи предупреждението, запазете за постоянно сертификата, както обикновено се прави с всеки самоподписан сертификат?

Е, във Firefox можете да направите постоянно изключение, но в IE мисля, че не .. По-добре е всеки да импортира органа в своя браузър и това е всичко.

Така се получи при мен.

Здравейте, знам, че не е мястото, за моя проблем, но имам проблем, може би можете да ми помогнете. Експериментирам с Elementary Os, току-що инсталирах собствения драйвер на Nvidia, който казва (Препоръчително). Тъй като направих това, системата ме стартира директно, сякаш е в терминала, т.е. не зарежда графичния аспект. Когато вляза с втората опция (режим на възстановяване) и избера опцията за продължаване на нормалния отскок, там ако повдигне графичната част. Извинете, че публикувах това тук и се надявам да можете да ми помогнете. за разбирането

Някой, който да ме напътства:

Успях да инсталирам сертификата както във Firefox, така и в Qupzilla. Но сега, след като преинсталирах Maxthon, не разбрах как да инсталирам сертификата. Някой, който го е направил?

Благодаря ви

Току-що опитах, но очевидно, въпреки че е базиран на Chrome, няма такива опции.

Любопитен съвет ... Значи те нямат администратора на wordpress с https? Хмм, изглежда като хакерски ресторант ... Препоръчвам «Сигурност за манекени» 😛

Уилианс, тъй като има доверие и се познаваме от години, ще ви кажа ясно, можете да получите неконструктивна критика ... знаете къде.

Да се чукам и да се занимавам за друга част ¬_¬

Без да се преструвам, че попадам в състезание за нарушение на речника, че трябва да ми повярвате, когато ви казвам, че имате какво да загубите, бих искал да ви предложа да надхвърлите подигравките с моите думи - или върха на носа ви.

В тях има идея, че апелирайки към вашия интелект (определено греших, извинете, че ви надцених), предположих, че ще можете да асимилирате по достатъчно конструктивен начин, а не с перретичния / катарзис на 9-годишен -възрастно дете, с което сте го приели.

Като оставим настрана подкрепата за социалното недоразумение и в случай, че все още четете тези редове (може да се окаже, че отново съм ви надценил и в момента гризете кърпа в режим на управление на гнева), казвам ви, като обобщение на моя идея, намирам за любопитно, че някой, който е написал толкова много публикации, свързани със сигурността в системите, независимо дали уеб или друг тип, поддържа - след няколко години, откакто е desdelinux- интерфейсът за администриране на блог, използващ обикновен http.

Никога не съм питал и истината е, че не ми беше интересно да разбера, но винаги съм предполагал, че администраторът на desdelinux Работеше - като основна мярка за сигурност - през https (а не като опция, но не и като ОПЦИЯТА).

Нищо, ще мине. В момента той приема всичко това като още един принос, сам. Запазете зъба "неконструктивна критика" за този, който наистина го заслужава.

Вашият партньор все още е уилианс

Много интересно, хареса ми да чета. След толкова много коментари не е лесно да добавите нещо, но имам въпрос.

От момента, в който потребителите посещават, коментират и т.н. На други уебсайтове вашата сигурност все още е изложена. Поради тази причина не виждам полезността, освен ако не се ограничават само до DesdeLinux.

Поздрави.

StartSSL дава валидни сертификати като платени компании, но напълно безплатно 🙂

Засега изглежда работи добре. Това е добро начало.

Те не са опитвали с https://www.startssl.com/ предлага безплатни сертификати, друга добра възможност е https://www.cacert.org/, преди дни прочетох този пост https://www.sslshopper.com/article-free-ssl-certificates-from-a-free-certificate-authority.html