Здравейте приятели!. Започваме нова поредица от статии, които се надяваме да бъдат полезни. Решихме да ги напишем за тези, които обичат да знаят с какво работят и да направят свои собствени внедрения, без да зависят от напълно патентован софтуер, или тези, които са наполовина безплатни и наполовина търговски.

Задължителното четене е OpenLDAP Software 2.4 Ръководство на администратора. Да, на английски, защото използваме софтуер, проектиран и написан на езика на Шекспир. Strongly Също така силно препоръчваме да прочетете Ръководство за сървъра на Ubuntu 12.04., които даваме за изтегляне.

Съществуващата документация е на английски език. Не съм намерил испански преводи на нито един от двата препоръчани по-рано.

Всичко написано в това въведение е взето от Уикипедия или свободно преведено на испански от документите, споменати по-горе.

Ще видим:

- Обобщена дефиниция

- Ключови характеристики на LDAP от гледна точка на потребителя

- Кога трябва да използваме LDAP?

- Кога не трябва да използваме LDAP?

- Какви услуги и софтуер планираме да инсталираме и конфигурираме?

Обобщена дефиниция

От Уикипедия:

LDAP е съкращението от Lightweight Directory Access Protocol, което се отнася до протокол на ниво приложение, който позволява достъп до подредена и разпределена услуга на директории за търсене на различна информация в мрежова среда. . LDAP също се счита за база данни (въпреки че системата за съхранение може да е различна), която може да бъде заявена.

Директорията е набор от обекти с атрибути, организирани по логически и йерархичен начин. Най-често срещаният пример е телефонният указател, който се състои от поредица от имена (лица или организации), подредени по азбучен ред, като всяко име има прикачен адрес и телефонен номер. За да разберете по-добре, това е книга или папка, в която са изписани имената, телефонните номера и адресите на хората и са подредени по азбучен ред.

Дървото на директориите на LDAP понякога отразява различни политически, географски или организационни граници, в зависимост от избрания модел. Текущите LDAP разполагания са склонни да използват имена на системи за имена на домейни (DNS) за структуриране на по-високите нива на йерархията. Докато превъртате надолу директорията, може да се появят записи, които представляват хора, организационни единици, принтери, документи, групи хора или нещо, което представлява даден запис в дървото (или множество записи).

Обикновено той съхранява информацията за удостоверяване (потребителско име и парола) и се използва за удостоверяване, въпреки че е възможно да се съхранява друга информация (данни за контакт на потребителя, местоположение на различни мрежови ресурси, разрешения, сертификати и т.н.). В обобщение, LDAP е унифициран протокол за достъп до набор от информация в мрежата.

Текущата версия е LDAPv3 и е определена в RFCs RFC 2251 и RFC 2256 (основен документ на LDAP), RFC 2829 (метод за удостоверяване за LDAP), RFC 2830 (разширение за TLS) и RFC 3377 (техническа спецификация) .

Някои реализации на LDAP:

Active Directory: е името, използвано от Microsoft (от Windows 2000) като централизирано хранилище за информация за един от нейните домейни за управление. A Directory Service е структурирано хранилище на информация за различните обекти, съдържащи се в Active Directory, в този случай те могат да бъдат принтери, потребители, компютри ... Използва различни протоколи (главно, LDAP, DNS, DHCP, Kerberos...).

Под това име всъщност има схема (дефиниция на полетата, с които може да се направи справка) LDAP версия 3, която позволява интеграцията на други системи, които поддържат протокола. Този LDAP съхранява информация за потребители, мрежови ресурси, политики за сигурност, конфигурация, присвояване на разрешения и т.н.

Услуги за директории на NovellИзвестен също като eDirectory, това е реализацията на Novell, използвана за управление на достъпа до ресурси на различни сървъри и компютри в мрежа. По принцип тя се състои от йерархична и обектно-ориентирана база данни, която представлява всеки сървър, компютър, принтер, услуга, хора и т.н. между които се създават разрешения за контрол на достъпа чрез наследяване. Предимството на тази реализация е, че тя работи на множество платформи, така че може лесно да се адаптира към среди, които използват повече от една операционна система.

Той е предшественик по отношение на структурите на директории, тъй като е въведен през 1990 г. с версията на Novell Netware 4.0. Въпреки че AD на Microsoft нараства популярността си, тя все още не може да съответства на надеждността и качеството на eDirectory и възможностите му за различни платформи.

OpenLDAP: Това е безплатна реализация на протокола, който поддържа множество схеми, така че може да се използва за свързване с всеки друг LDAP. Той има свой собствен лиценз, OpenLDAP Public License. Като независим от платформата протокол, няколко дистрибуции на GNU / Linux и BSD го включват, както и AIX, HP-UX, Mac OS X, Solaris, Windows (2000 / XP) и z / OS.

OpenLDAP има четири основни компонента:

- slapd - самостоятелен LDAP демон.

- slurpd - Самостоятелен демон за репликация на актуализация на LDAP.

- LDAP протокол поддържа библиотека подпрограми

- Помощни програми, инструменти и клиенти.

Ключови характеристики на LDAP от гледна точка на потребителя

Какъв вид информация можем да съхраняваме в директория?. Информационният модел в LDAP директория се основава на билети. Записът е колекция от атрибути, която има едно отличително име или „Отличително име (DN)“. DN се използва за еднозначно препращане към записа.

Всеки атрибут на запис има a тип и един или повече Valores. Типовете обикновено са мнемонични низове като cn o "Общо име" за общи имена, или поща за имейл адреси. Синтаксисът на стойностите зависи от вида на атрибута.

Например атрибут cn може да съдържа стойността на Фродо Бегинс. Атрибут поща може да има смелост frodobagins@amigos.cu. Атрибут jpgePhoto може да съдържа снимка в двоичен формат JPEG.

Как е организирана информацията?. В LDAP записите в директорията са организирани в йерархична структура под формата на обърнато дърво. Традиционно тази структура отразява географски и / или организационни граници или ограничения.

Записите, представляващи държави, се появяват в горната част на дървото. Под тях ще има записи, представляващи държави и национални организации.

Тогава може да има записи, които представляват организационни единици, хора, принтери, документи или каквото и да е друго, за което можем да се сетим.

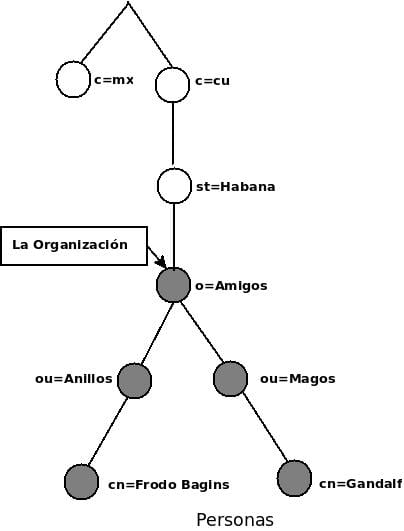

Фигурата по-долу е пример за дърво на LDAP директории, в което се използват традиционни имена.

LDAP позволява контрол на това кои атрибути са ни необходими за запис чрез използване на специален атрибут, наречен обектен клас. Стойността на атрибута обектен клас определя Правила на схемата o Правила на схемата че входът трябва да се подчинява.

Как да направим справка с информацията?. Ние се позоваваме на запис с неговото отличително име или Различно име, което се изгражда от името на самото вписване (наречено Отличително относително име или Относително отличително име o RDN), обединени с името на записите на неговите предци или предци.

Например, на фигурата над записа Frodo Bagins има a RDN cn = Frodo Bagins и DN завършен е cn = Frodo Bagins, ou = пръстени, o = приятели, st = Хавана, c = cu.

Как получаваме достъп до информацията?. LDAP е дефинирал операциите, необходими за разпит и актуализиране на директорията. Те включват операциите по добавяне и изтриване на запис, модифициране на съществуващ запис и преименуване на запис.

Въпреки това, през повечето време LDAP се използва за търсене на информация, съхранявана в директорията. Операциите за търсене позволяват в част от директорията да се търсят записи, които отговарят на някои критерии, посочени във филтъра за търсене. По този начин можем да търсим всеки запис, който отговаря на критериите за търсене.

Как защитаваме информацията от неоторизиран достъп?. Някои услуги на директории са незащитени и позволяват на всеки да вижда вашата информация.

LDAP предоставя механизъм за клиенти да удостоверяват или потвърждават своята самоличност в услуга на директория, за да гарантира контрол на достъпа за защита на информацията, която сървърът съдържа.

LDAP също така поддържа услуги за сигурност на данните, както по отношение на целостта, така и поверителността.

Кога трябва да използваме LDAP?

Това е много добър въпрос. Като цяло трябва да използваме услугата Directory, когато се нуждаем от информация, която да се съхранява и управлява централизирано и да бъде достъпна чрез базирани на стандарти методи.

Някои примери за типа информация, която намираме в бизнес и индустриалната среда:

- Удостоверяване на машината

- Удостоверяване на потребителя

- Потребители и групи на системата

- Адресна книга

- Организационни представителства

- Проследяване на ресурси

- Склад за телефонна информация

- Управление на потребителските ресурси

- Търсене на имейл адрес

- Магазин за конфигуриране на приложения

- Склад за конфигурации на телефонни централи на АТС

- и т.н. ...

Има няколко разпределени файла със схеми -Разпределени файлове със схеми- базирани на стандарти. Винаги обаче можем да създадем наша собствена спецификация на схемата ... когато сме експерти по LDAP. 🙂

Кога не трябва да използваме LDAP?

Когато осъзнаем, че сме усукване или като принудим LDAP да прави това, от което се нуждаем. В този случай може да се наложи да бъде преработен. Или ако се нуждаем от едно приложение, което да използва и манипулира нашите данни.

Какви услуги и софтуер планираме да инсталираме и конфигурираме?

- Директорска услуга или Служба с указатели въз основа на OpenLDAP

- услуги NTP, DNS y DHCP независим

- интегрират Самба към LDAP

- Възможно е да развием интеграцията на LDAP y Kerberos

- Управлявайте директорията с уеб приложението Ldap акаунт мениджър.

И това е за днес, приятели!

Консултирани източници:

- https://wiki.debian.org/LDAP

- OpenLDAP Software 2.4 Ръководство на администратора

- Ubuntu 12.04 сървърно ръководство

Мисля, че FreeIPA е цялостен проект (LDAP, Kerberos, DNS и др.), Интересен за проучване, базиран на LDAP 389 сървъра.

Като начало харесванията на Pfs не работят. Много ми е интересно да се обуча в ldap. Благодаря за споделянето.

Коригирани връзки.

Интересно.

Отидохте по телефона, още веднъж!

Голям принос.

Прегръдка! Павел.

Благодаря на всички за коментара !!! Не можах да се свържа преди с модема си при 28000 бода / секунда. Каква скорост. 🙂

Поздрави на всички

Много благодаря на всички за коментар !!!. Йозкар, FreeIPA е много повече от LDAP. Той интегрира Red Hat Active Directory 389 с цяла поредица от свързани услуги. Това е животно от проекта на Fedora. Твърде огромен за моите скромни познания.

Отлична статия, подхожда ми като ръкавица, тъй като планирах да вляза в тези проблеми, очаквам нови статии.

Благодаря ви много за споделянето, с това и с ClearOS, който имам от известно време 🙂

Отличен урок, изтеглих и книгата Ubunto, благодаря!

Ubuntu jejjeej Все още спя ...

Въпреки че не уважавах работата ви, прочетох го по-горе и ако разбрах всичко много зле или по-малко добре, може да се разбере в тази шега:

„Но ако стана капо капо на open-ldap, разработвам своя уеб браузър и google shakes!“

Благодаря за усилията и боли, че няма материали на испански. ммм ...

Фико, виж дали това ръководство на испански служи за добавянето му към материала ...

http://www.google.com.ar/url?sa=t&rct=j&q=&esrc=s&source=web&cd=4&ved=0CEwQFjAD&url=http%3A%2F%2Felpuig.xeill.net%2Fdepartaments%2Finformatica%2Ffitxers%2Fsistemes-operatius%2Fcurso-de-ldap-en-gnu-linux%2Fat_download%2Ffile&ei=NwXgUrIOxLaRB4LHgYgG&usg=AFQjCNGj7BjNtzfdlu1gsl3YSWK1U1ELpw&sig2=aKABXgHookIGYhYXevUQew&bvm=bv.59568121,d.eW0

Сега се придвижвам малко напред, продължавам да чета публикациите на страницата https://blog.desdelinux.net/ldap-introduccion/ Бих искал да ми изясните малко какво се отнася до машинното удостоверяване, този момент не ми е ясен и съм много ентусиазиран от OpenLdap. Вече прекарах няколко часа в четене на този блог, но искам да мога да овладея темите и концепциите поради тази причина намеса във вашите дейности предварително благодаря много г-н Fico ние продължаваме в контакт поздрави