Lynis: Софтуер за проверка на сигурността на Linux, macOS и UNIX

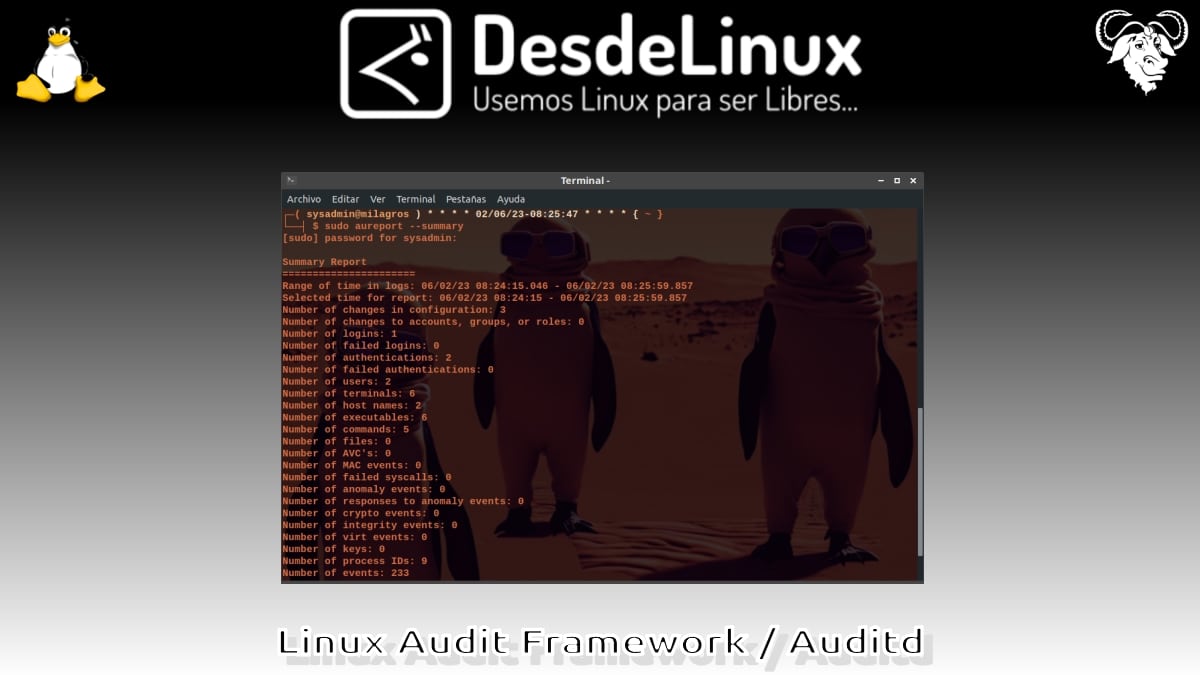

В публикацията непосредствено преди тази, ние разгледахме урок за техническите подробности, инсталирането и използването на команда за одит, по-известен като Linux Audit Framework (Linux Audit Framework). Което и както показва името му, осигурява a CAPP съвместима система за одит, който е в състояние надеждно да събира информация за всяко свързано със сигурността (или не) събитие в операционна система Linux.

Поради тази причина видяхме, че е подходящо и уместно днес да се обърнем към подобен софтуер, много по-пълен, усъвършенстван и практичен, наречен "Линис". което също е а софтуер за одит на сигурността, безплатно, отворено и безплатно и обслужва същото и повече, както ще видим по-долу.

Рамка за одит на Linux: Всичко за командата Auditd

Но преди да започнете тази интересна публикация за софтуер за одит на сигурността "Линис", ние препоръчваме предишна свързана публикация, за по-късно четене:

Lynis: Автоматизиран инструмент за проверка на сигурността

Какво е Lynis?

Според официалния му уебсайт разработчиците му описват накратко споменатия софтуер, както следва:

„Lynis е тестван в битки инструмент за сигурност за системи, работещи с Linux, macOS или Unix-базирани операционни системи. Извършва цялостен анализ на изправността на вашите системи, за да подкрепи системното втвърдяване и тестване за съответствие. Проектът е софтуер с отворен код, лицензиран под GPL и е достъпен от 2007 г." Lynis: Одит, укрепване на системата, тестване за съответствие

Което прави неговата цел и действие много ясни. Въпреки това, в неговата официален раздел в GitHubдобавете към него следното:

„Основната цел на Lynis е да тества защитата на сигурността и да дава предложения за по-нататъшно укрепване на системата. За това, той търси обща системна информация, уязвими софтуерни пакети и възможни проблеми с конфигурацията. Какво го прави подходящ, така че системните администратори и ИТ одиторите могат да оценят защитата на своите системи и оборудването на организацията.

Освен това е важно да се подчертае LynisЧе благодарение на вашия страхотен cначалото на включените инструменти, той е предпочитан инструмент за мнозина тестери за писалки (Тестери за проникване в системата) и други специалисти по информационна сигурност по целия свят.

Как се инсталира и използва на Linux?

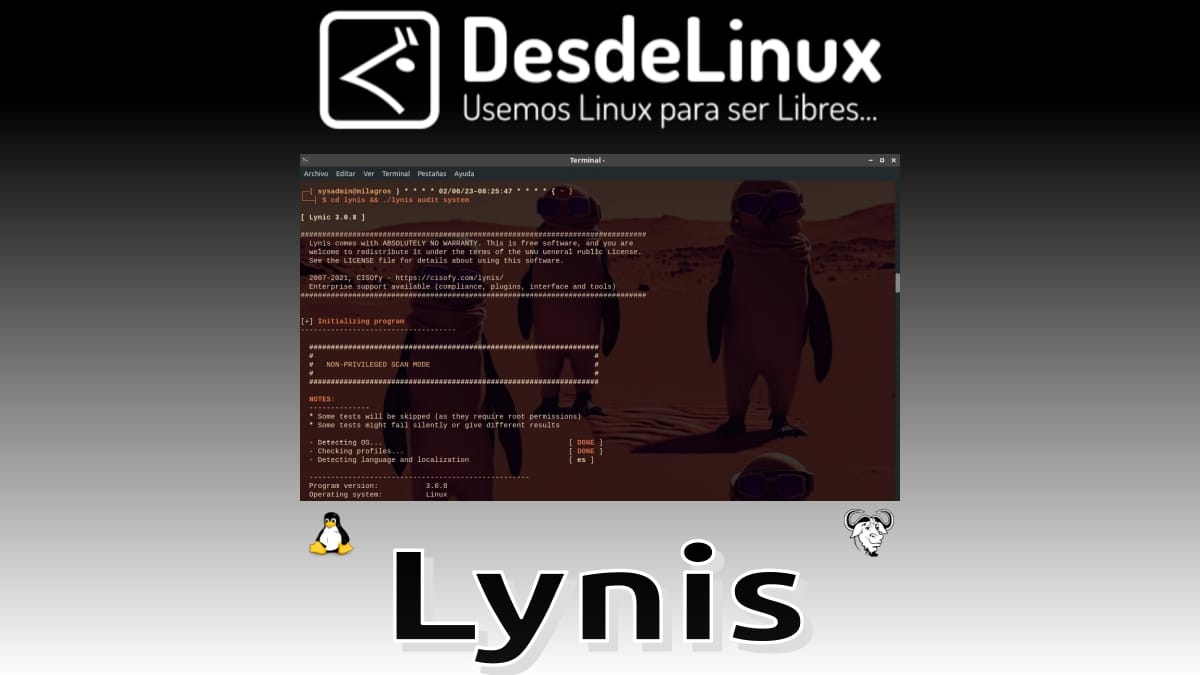

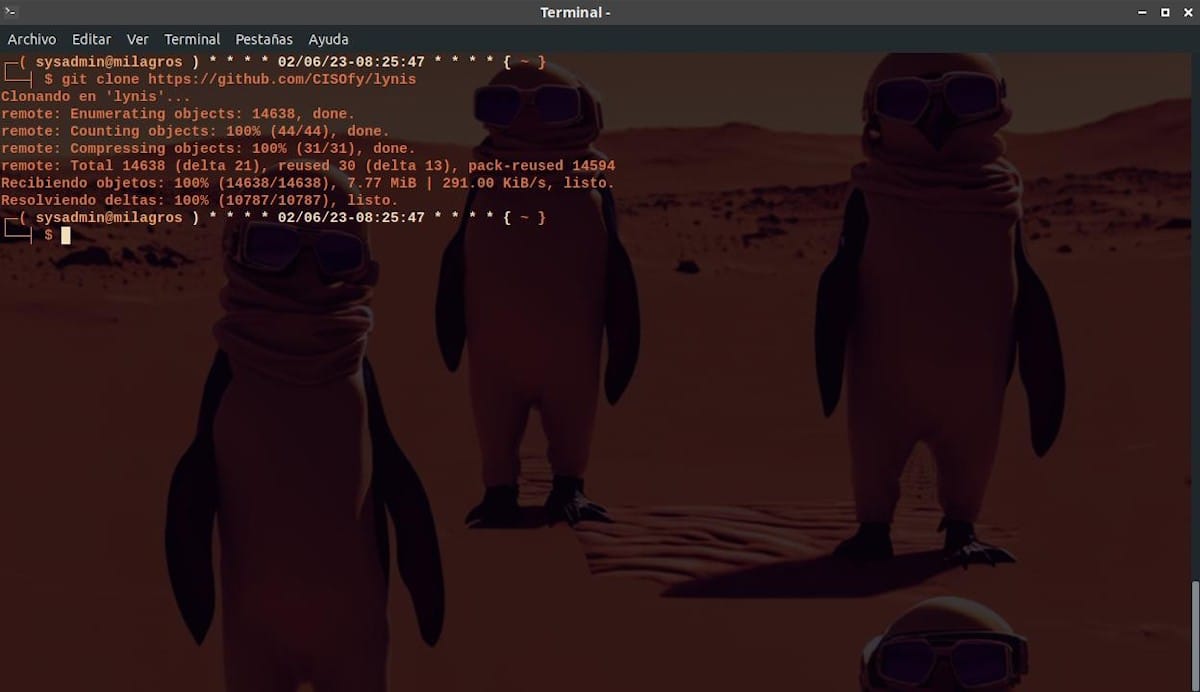

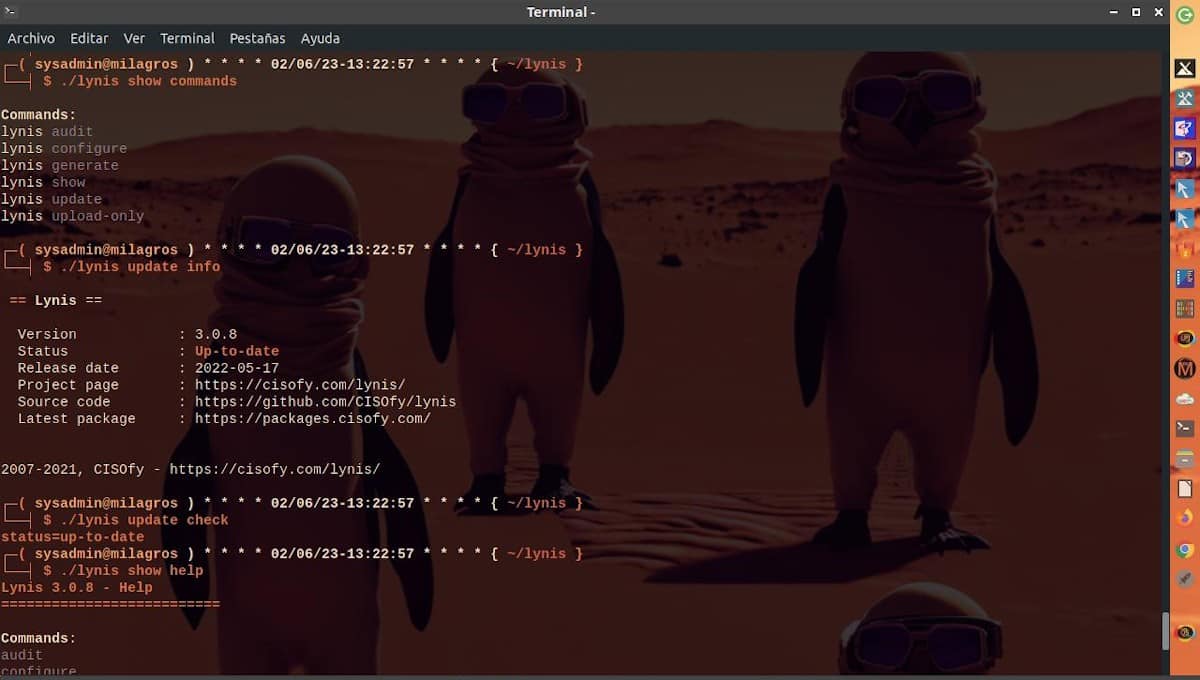

Инсталирането му от GitHub и стартирането му на Linux е наистина лесно и бързо. За да направите това, трябва да изпълните само следните 2 стъпки:

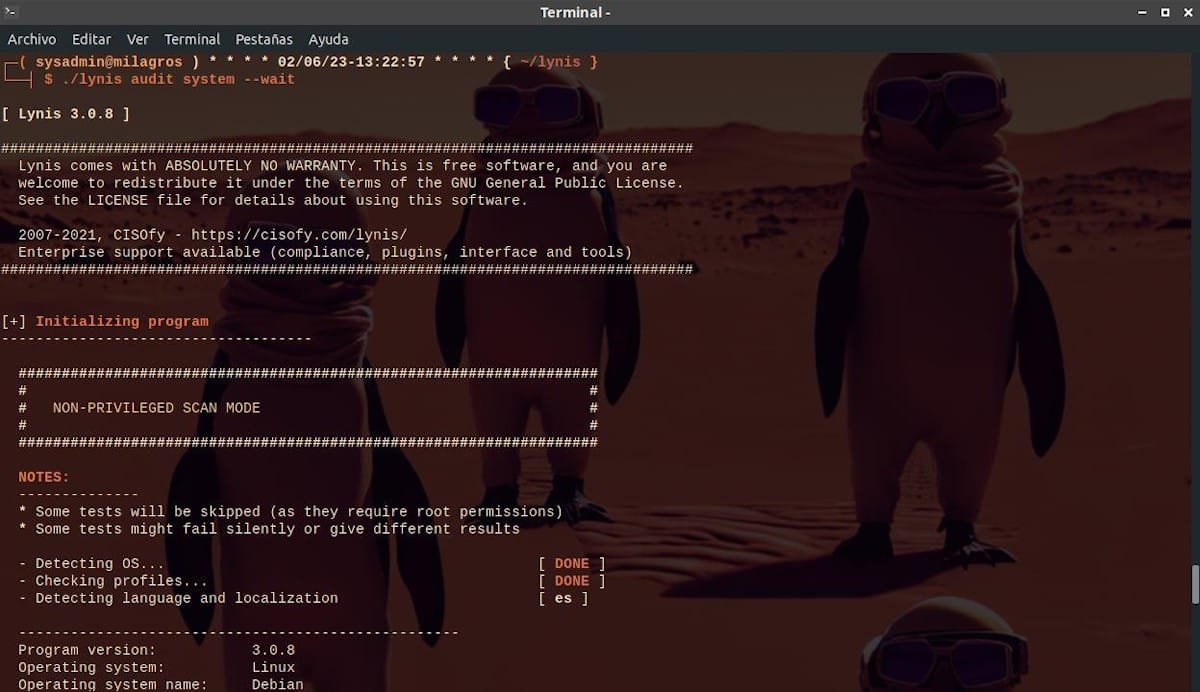

git clone https://github.com/CISOfy/lyniscd lynis && ./lynis audit systemИ след това, всеки път, когато трябва да се изпълни, само последният команден ред. При необходимост обаче могат да се използват варианти на следния ред:

cd lynis && ./lynis audit system --quick

cd lynis && ./lynis audit system --wait

За по-бързо изпълнение или по-бавно изпълнение с намесата на потребителя, който го изпълнява.

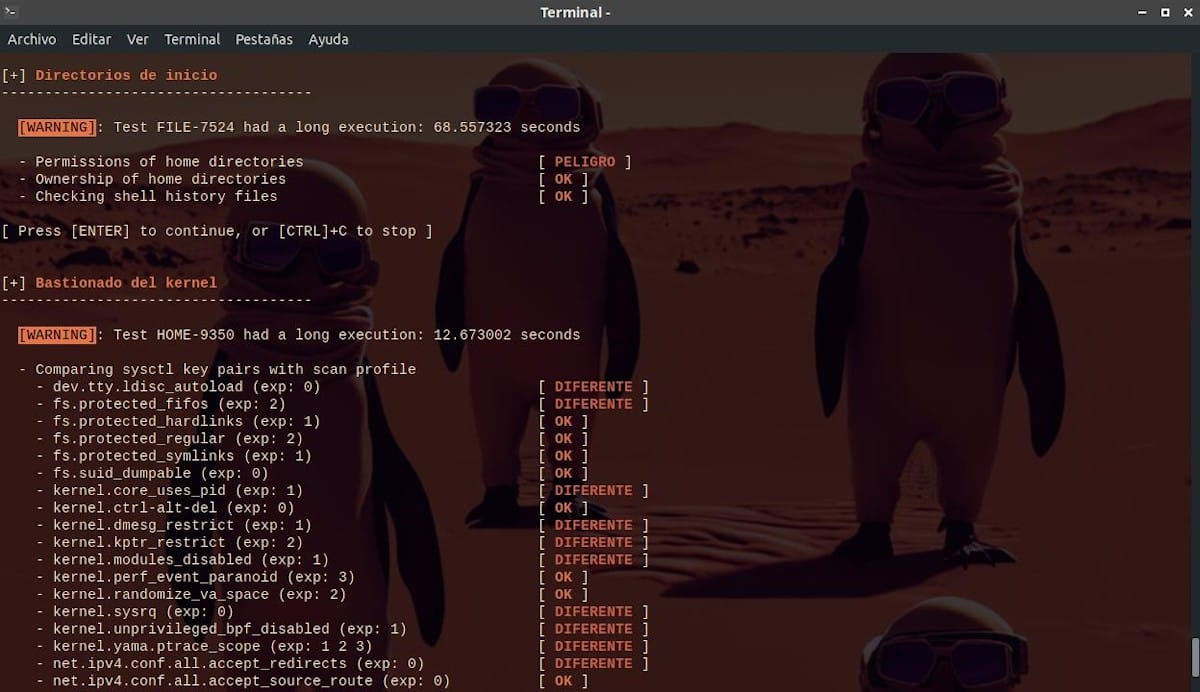

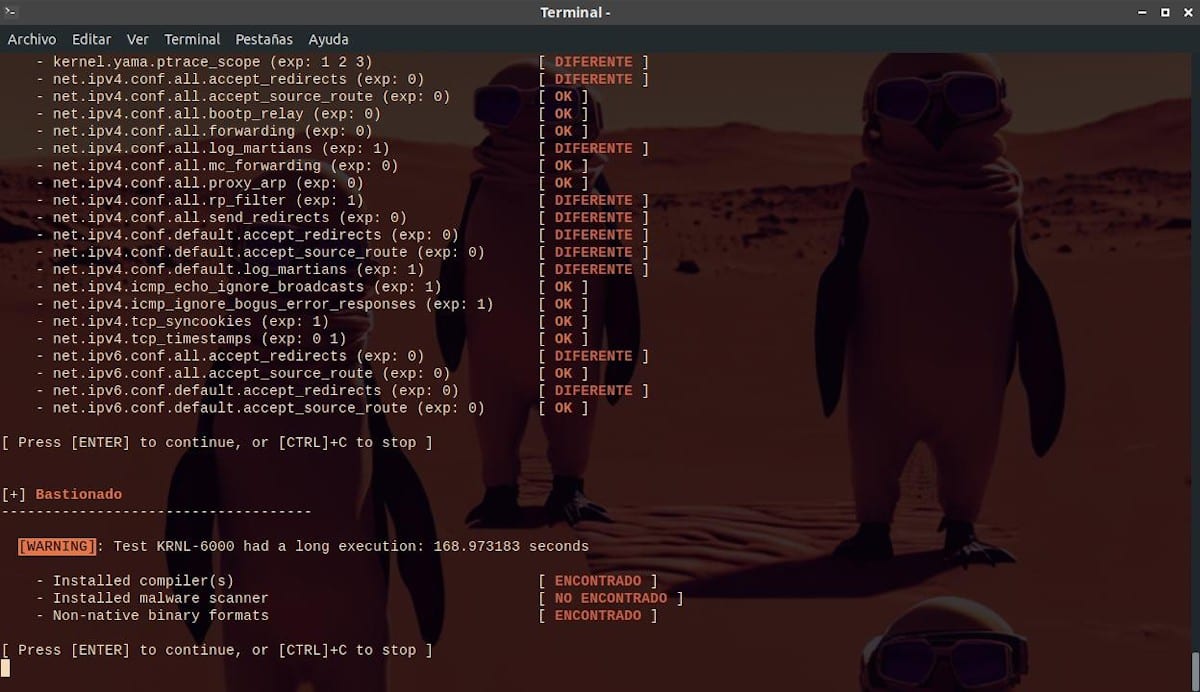

Каква информация предлага?

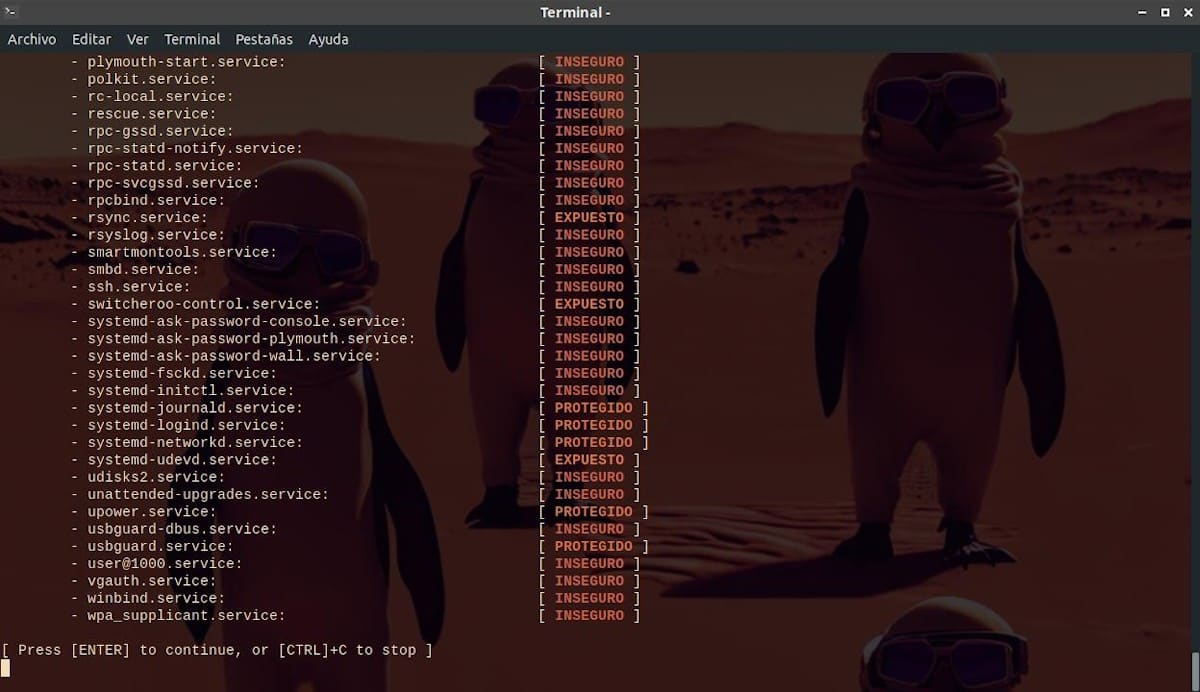

След като бъде изпълнен, той предлага информация за следните технически точки:

В началото

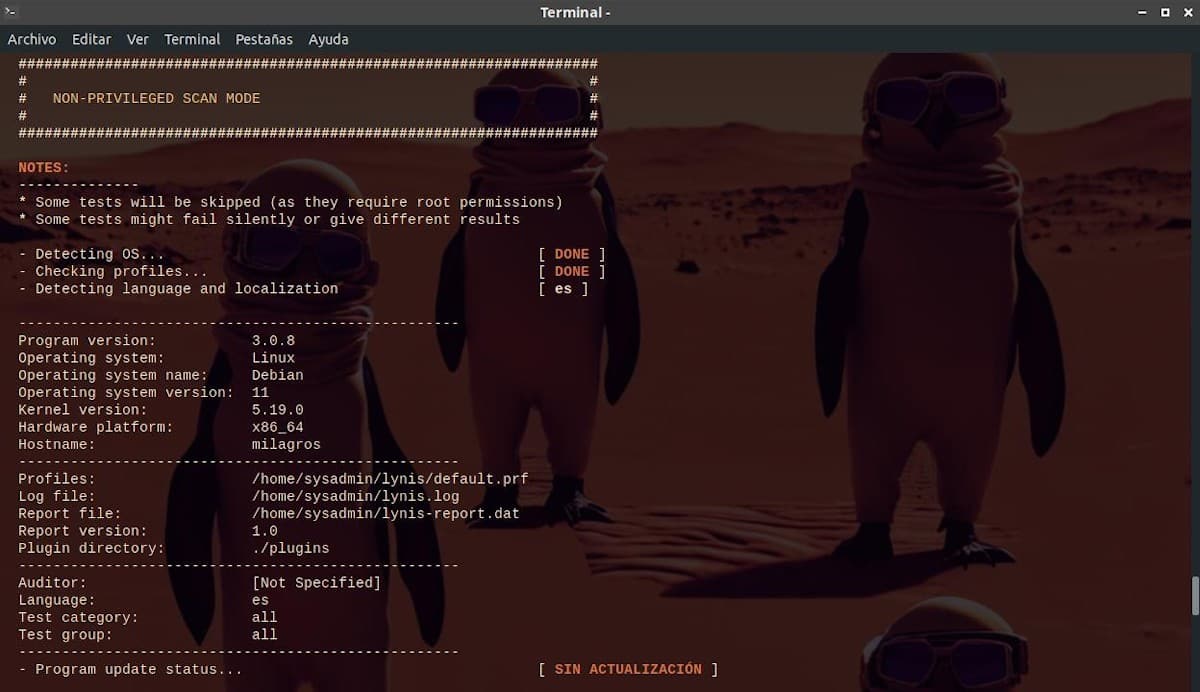

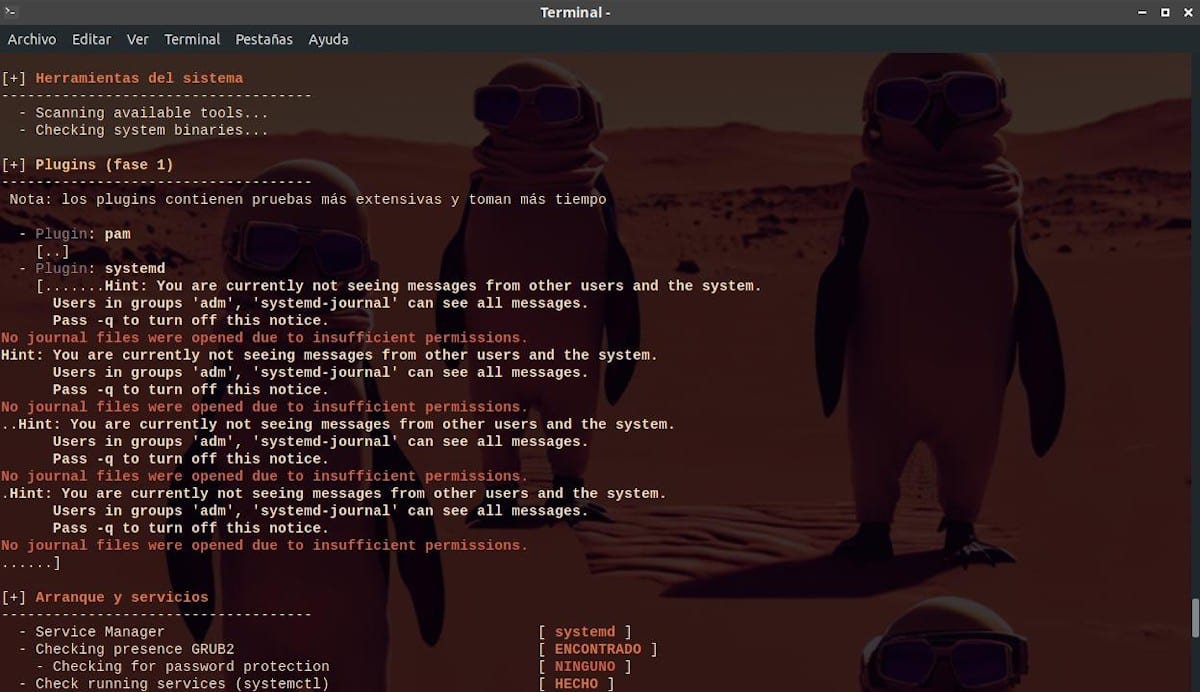

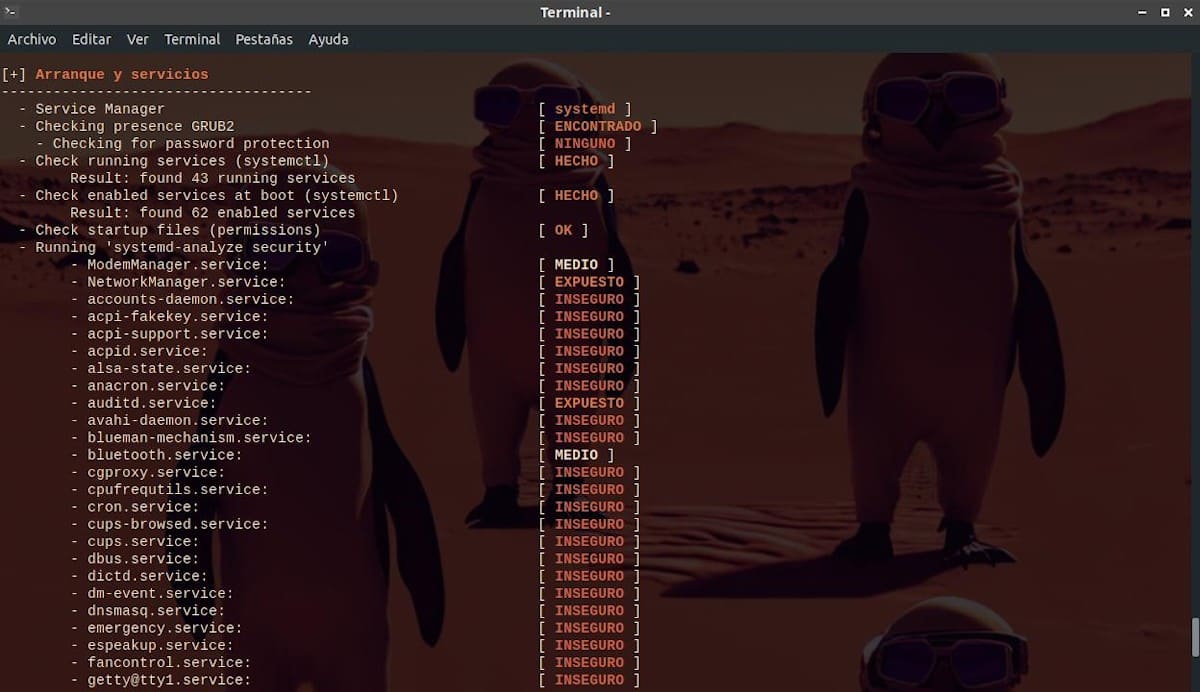

- Инициализационните стойности на инструмента Lynis, използваната операционна система, инсталираните или не инсталирани инструменти и добавки и конфигурациите за зареждане и услугите, открити в него.

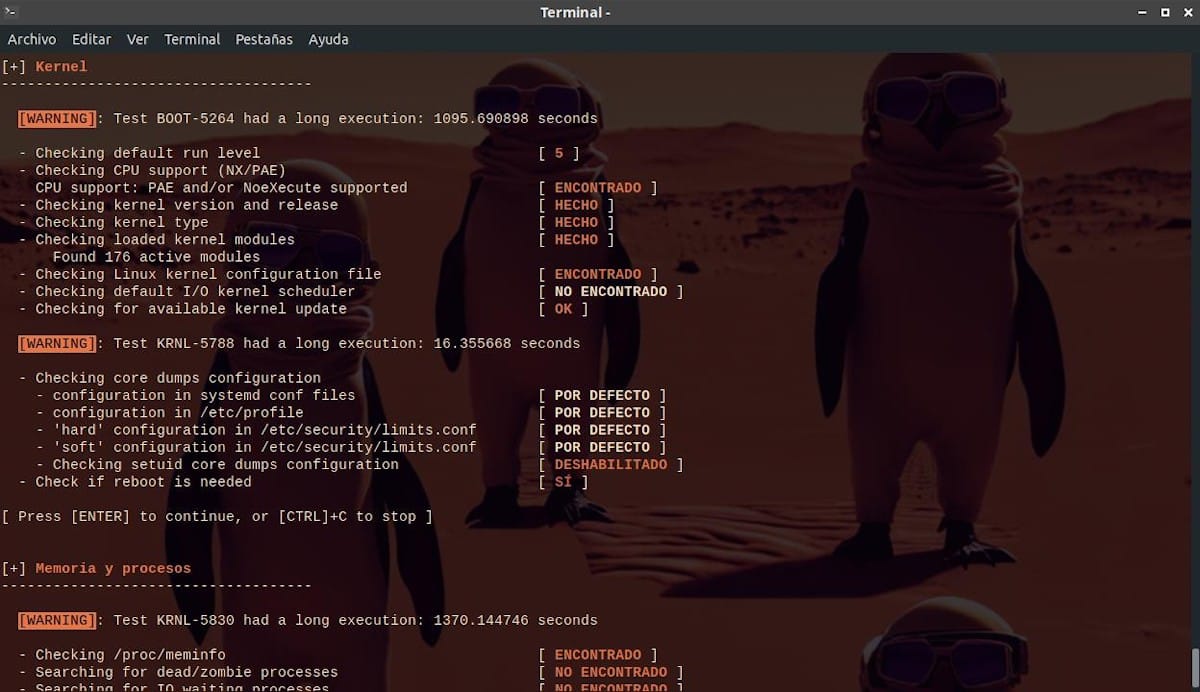

- Процесите на ядрото, паметта и ОС.

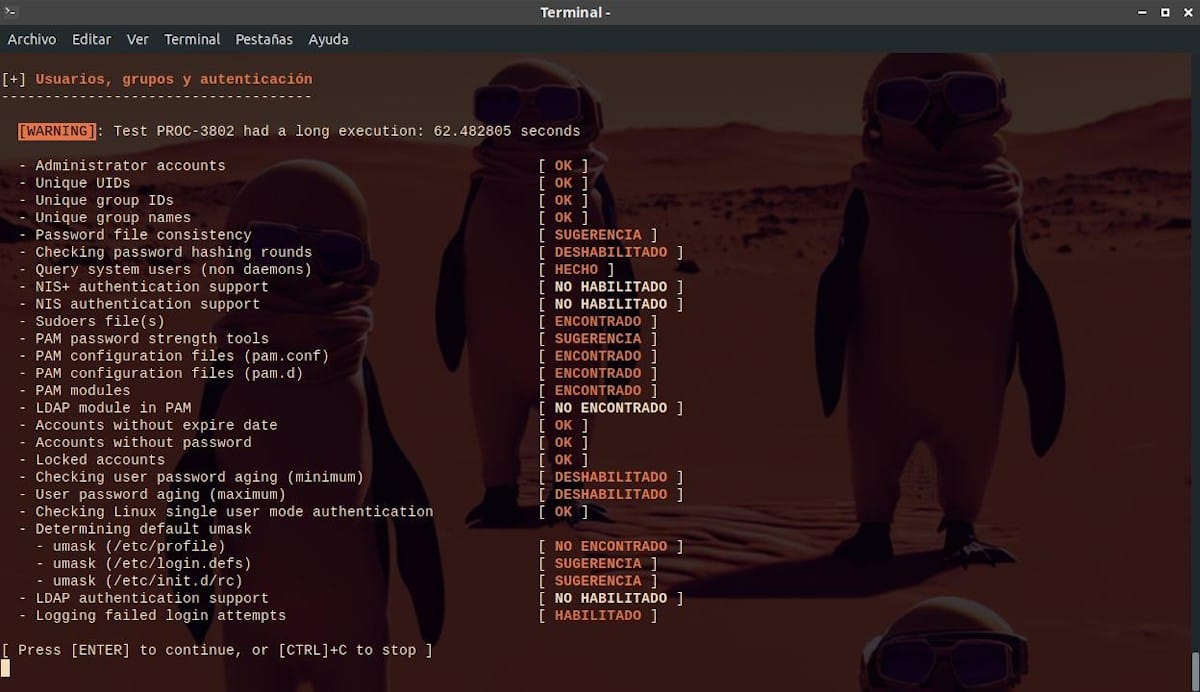

- Потребители и групи и удостоверяване на ОС.

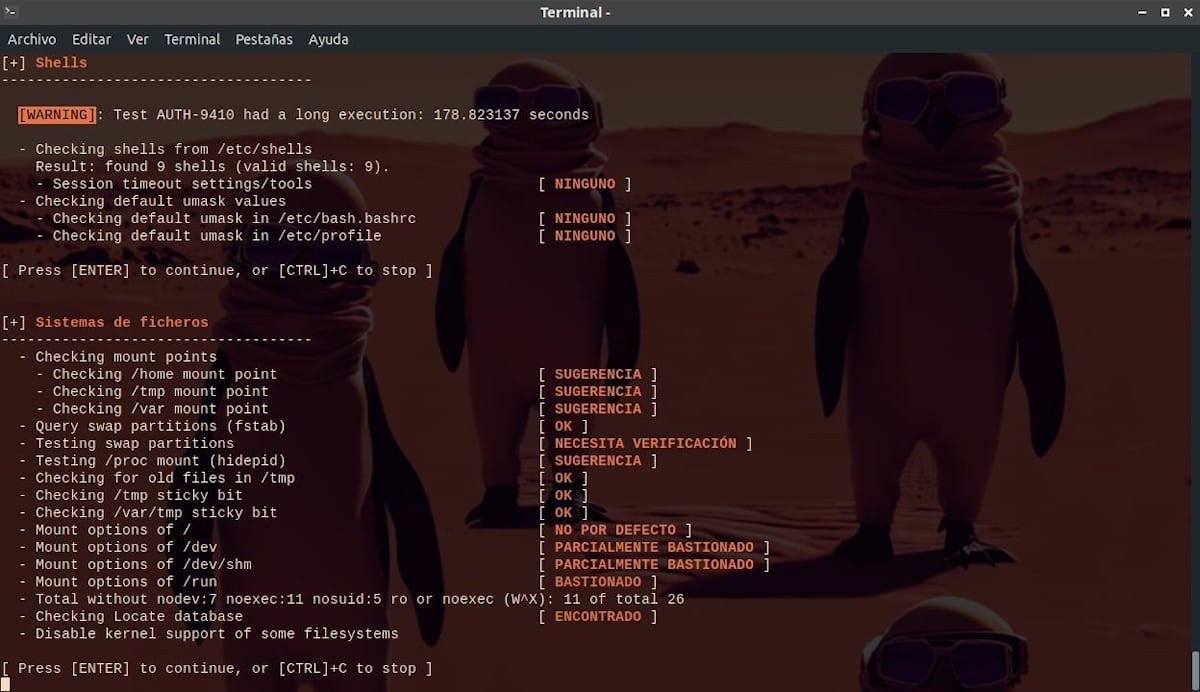

- Обвивката и файловите системи на ОС.

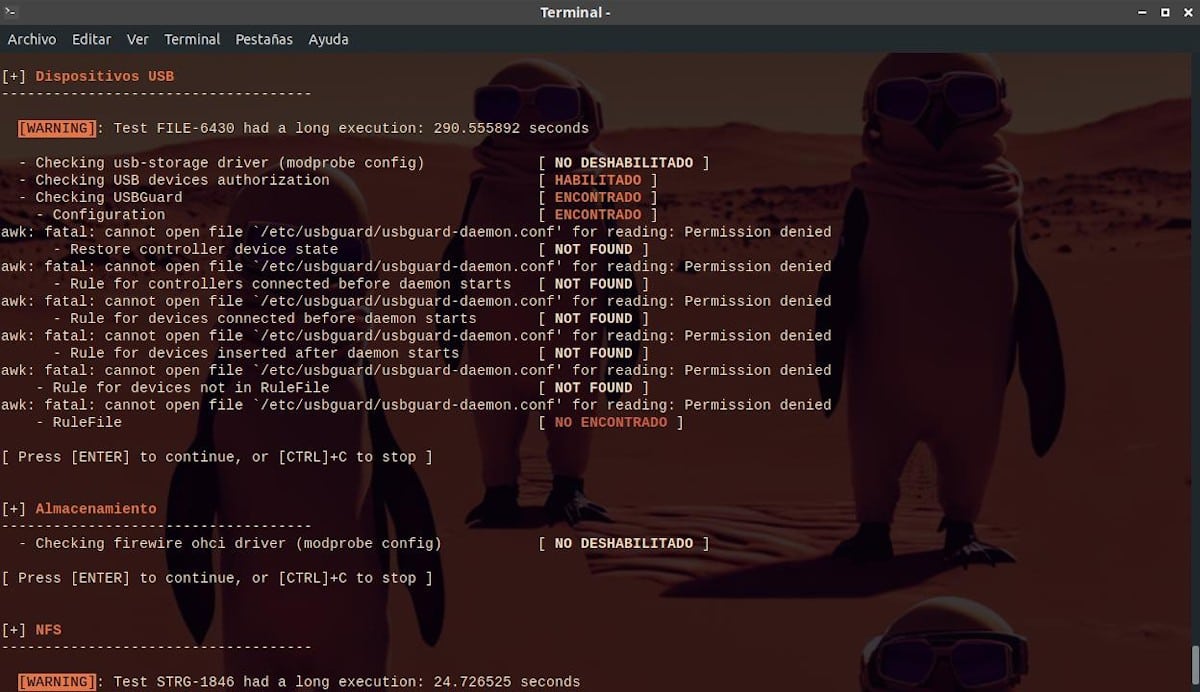

- одитна информация за: USB и устройствата за съхранение, налични в операционната система.

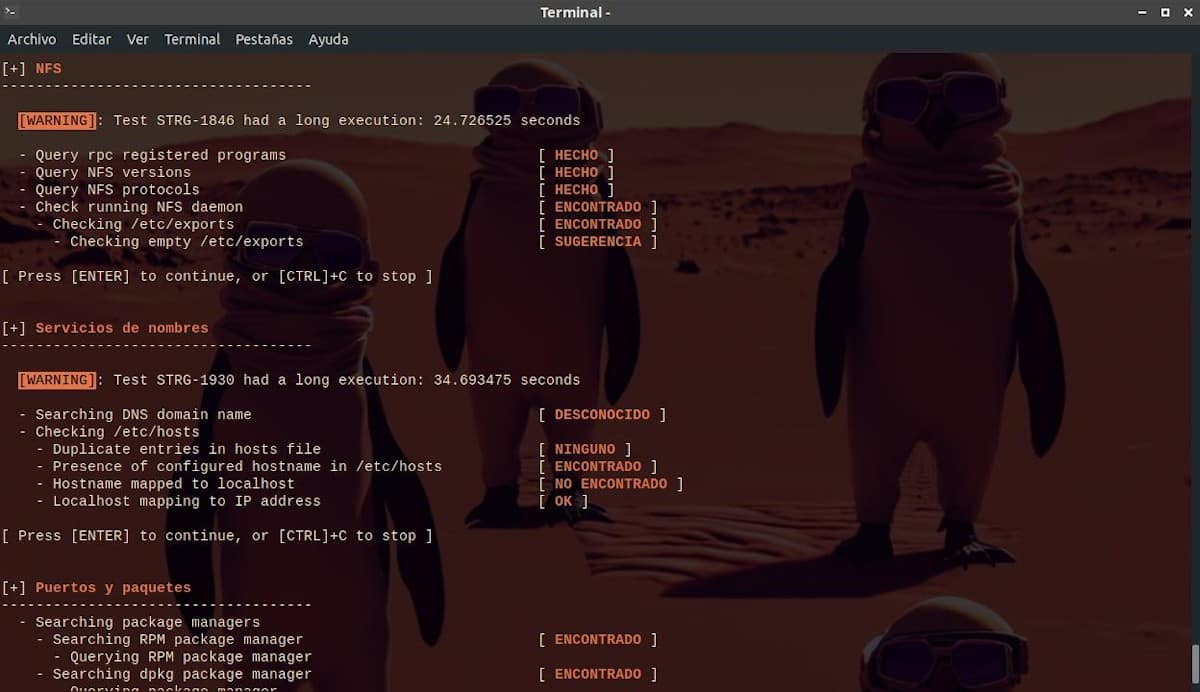

- NFS, DNS, портове и пакети на операционната система.

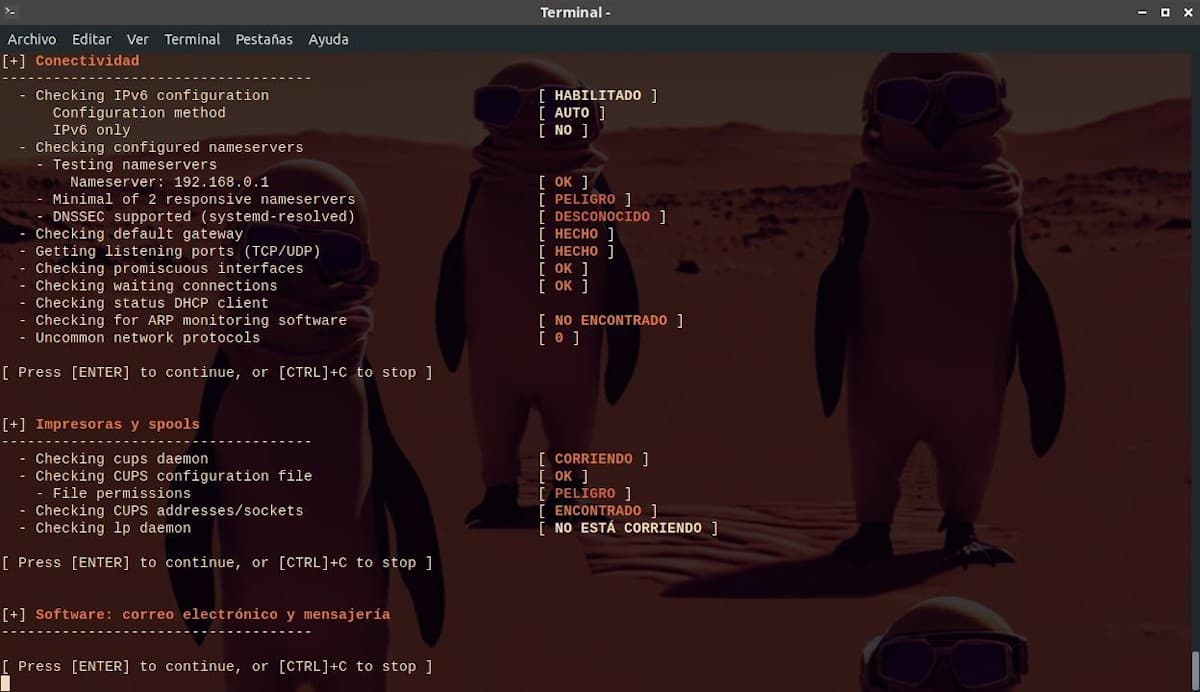

- Инсталирани са мрежова свързаност, принтери и шпули и софтуер за имейл и съобщения.

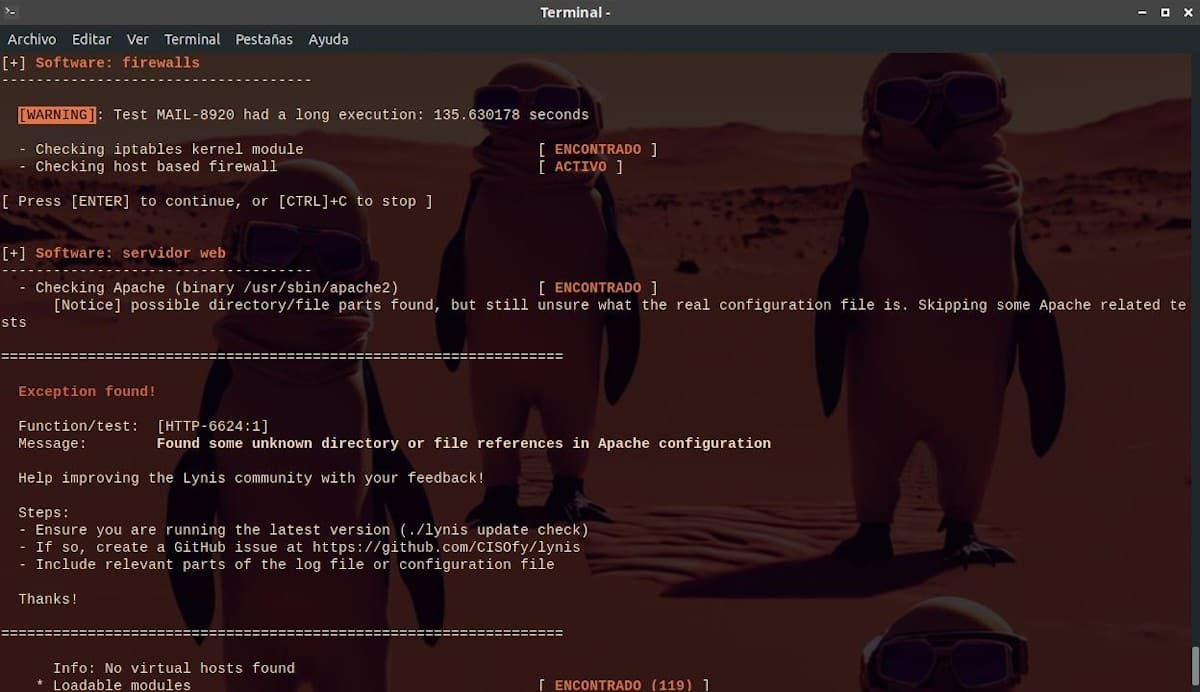

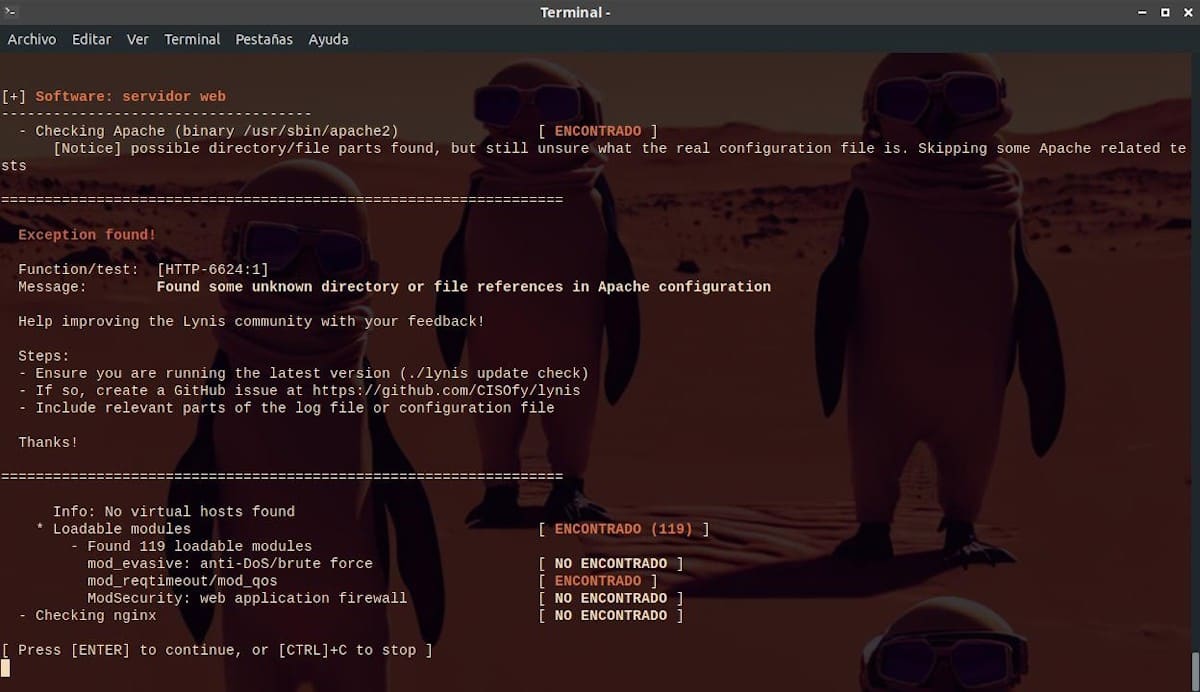

- Защитни стени и уеб сървъри, инсталирани в операционната система.

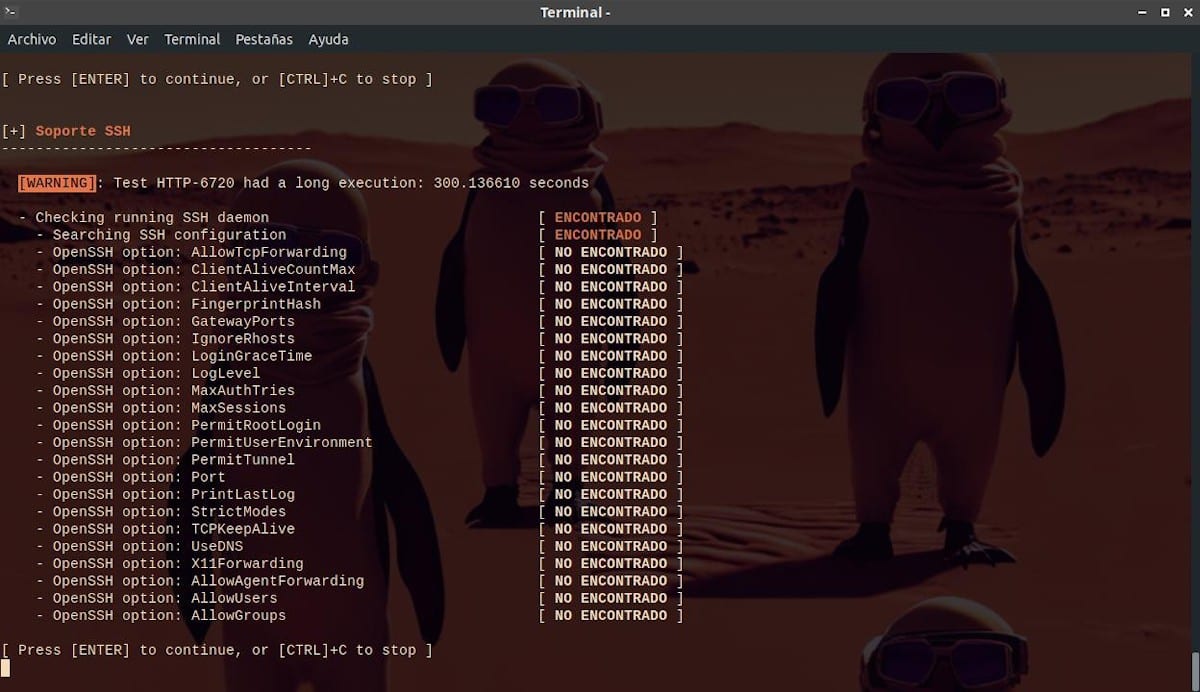

- SSH услугата, конфигурирана в операционната система.

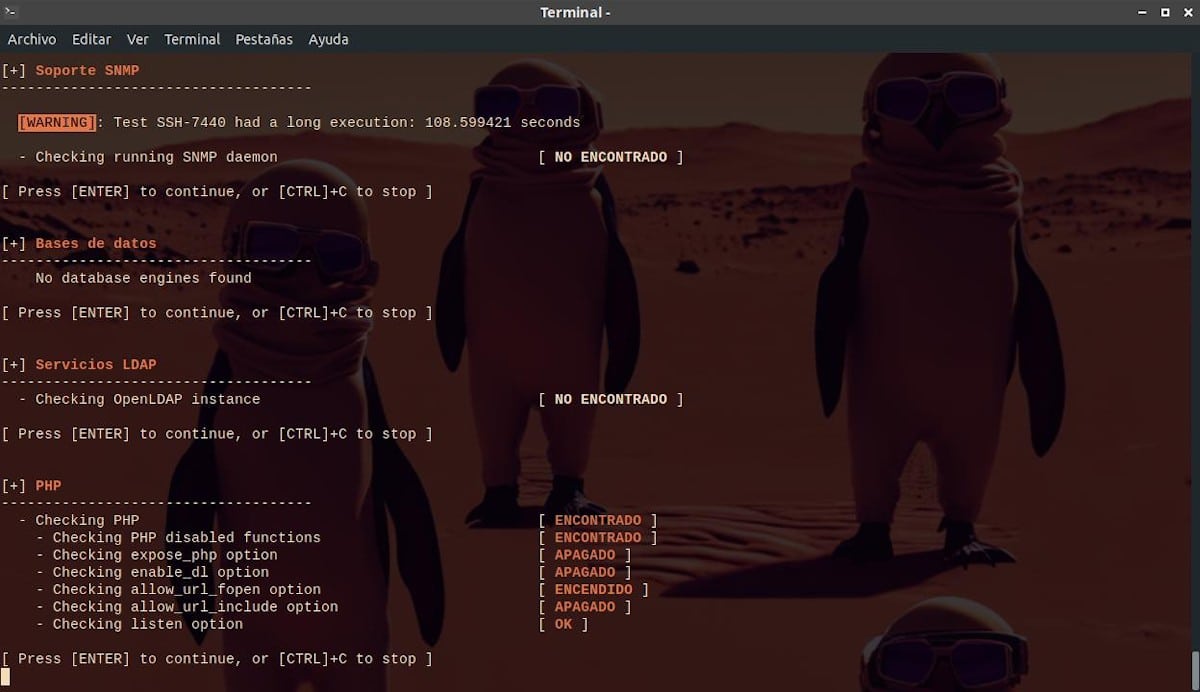

- SNMP поддръжка, бази данни, LDAP услуга и PHP система, конфигурирани в ОС.

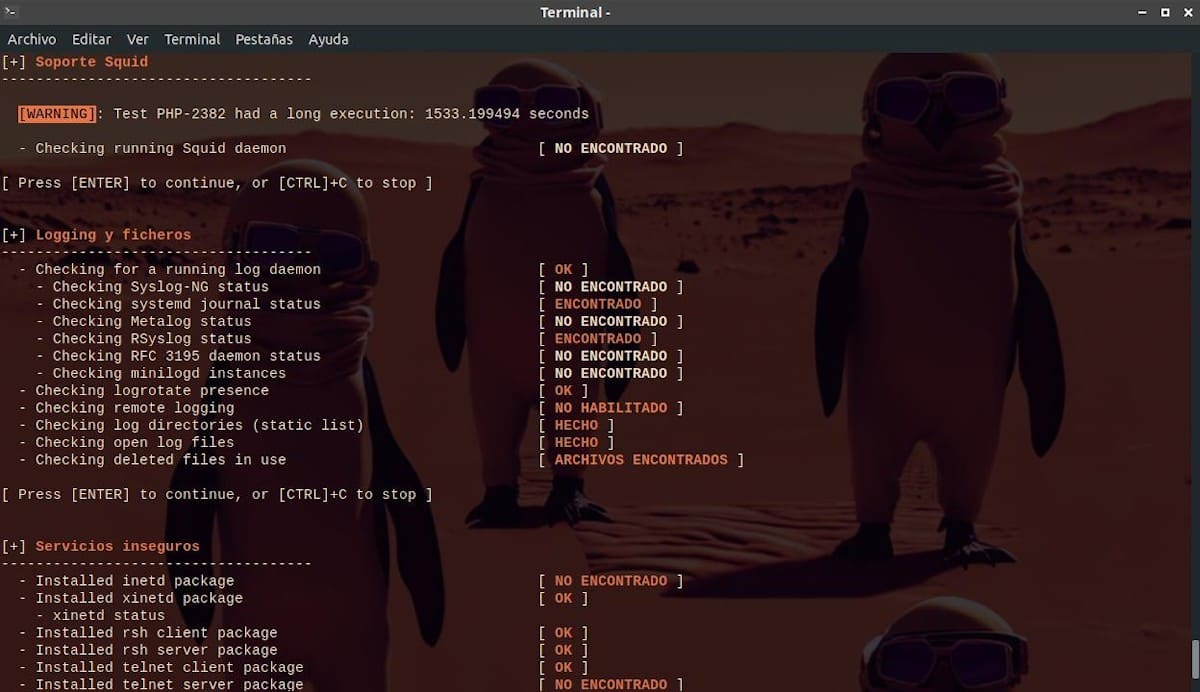

- Поддръжка на Squid, Logging и неговите файлове, несигурни услуги и банери и механизми за идентификация, конфигурирани в операционната система.

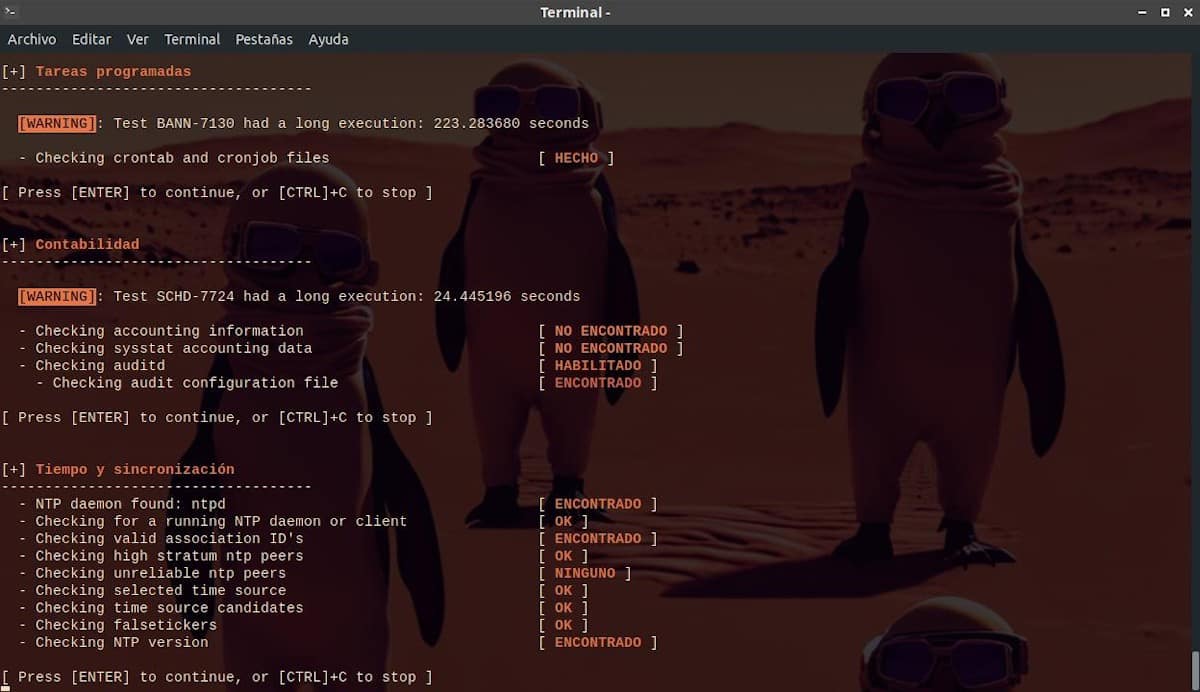

- Планирани задачи, Счетоводство, Време и синхронизация.

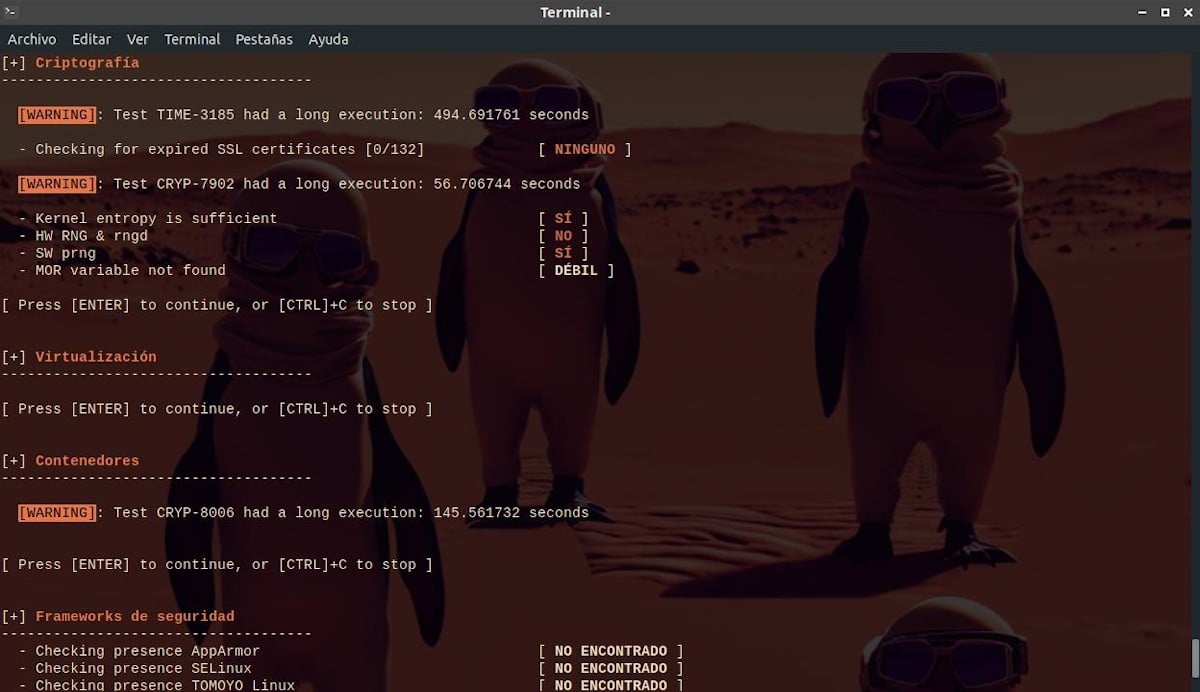

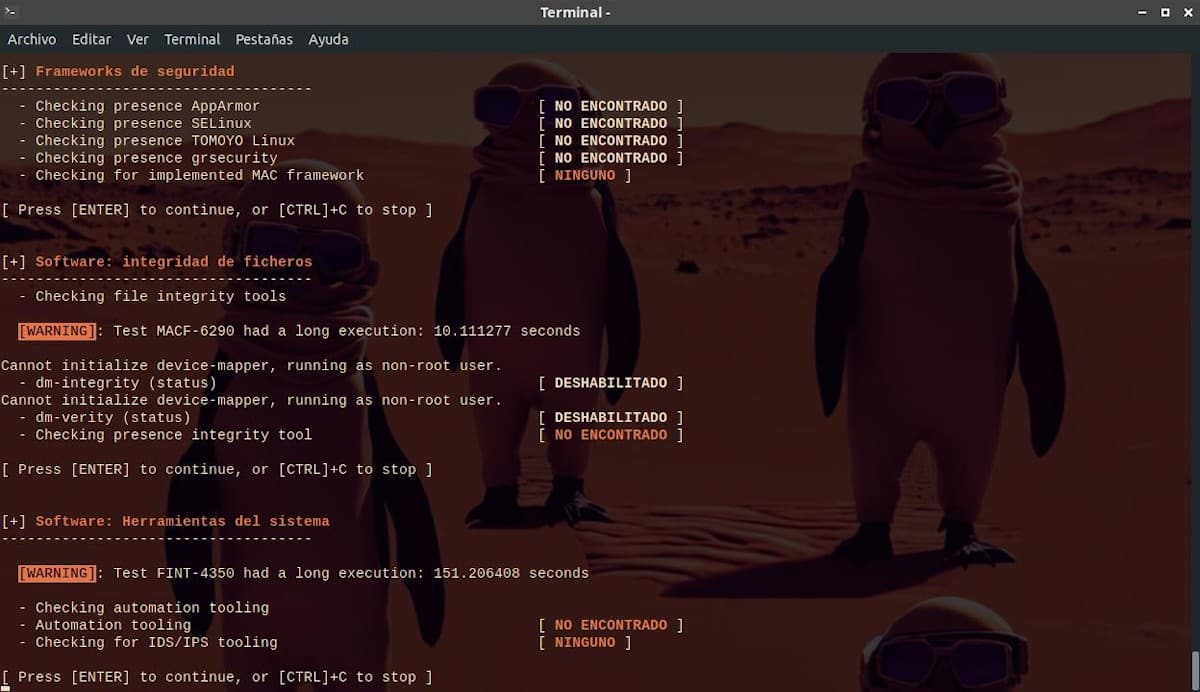

- Криптография, виртуализация, системи за контейнери, рамки за сигурност и софтуер, свързан с целостта на файловете и системни инструменти

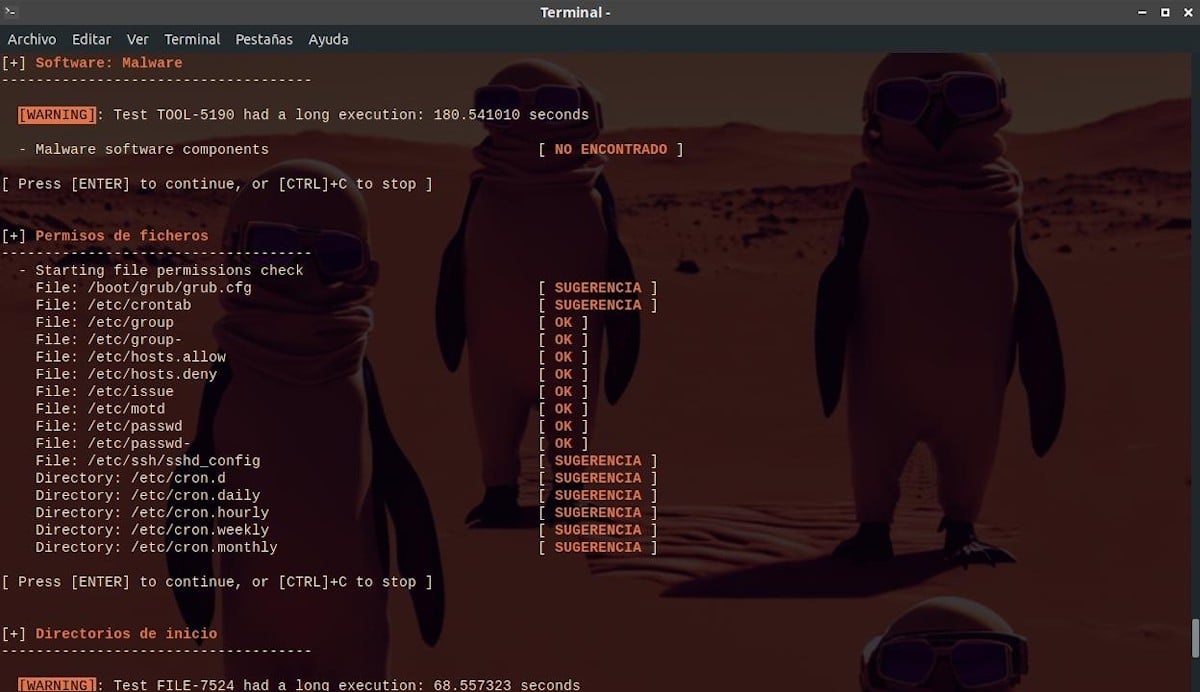

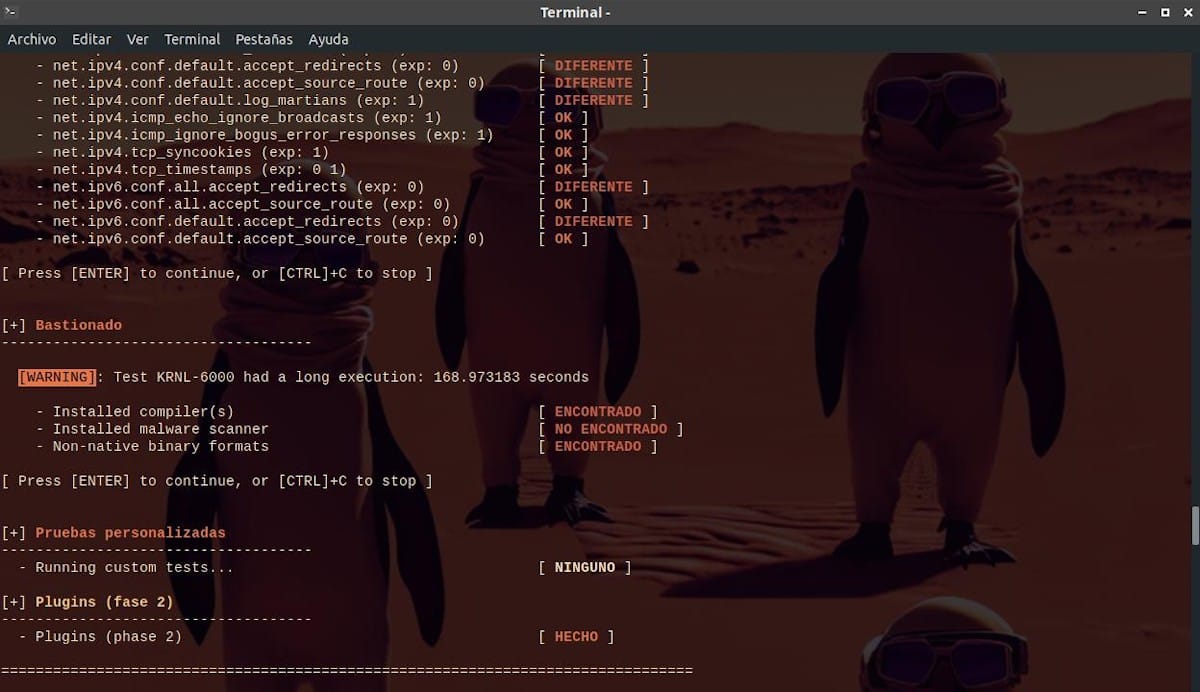

- Софтуер от тип злонамерен софтуер, разрешения за файлове, домашни директории, защита на ядрото и обща защита и персонализирано тестване.

В края

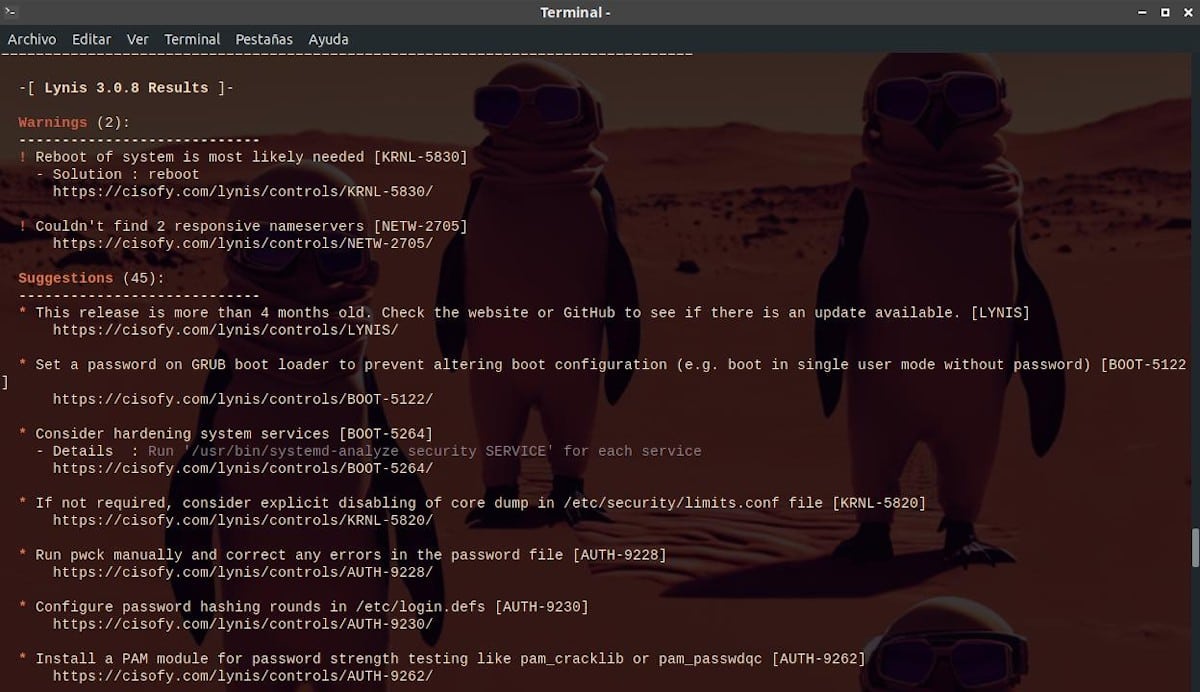

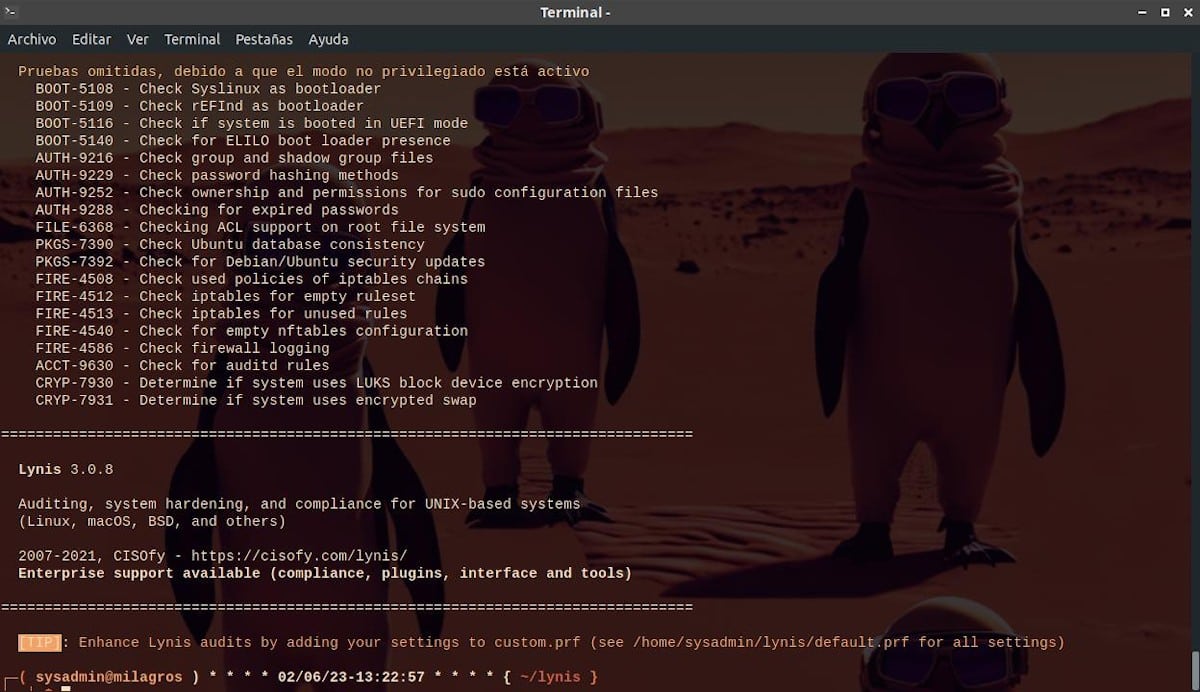

Когато Lynis завършва, обобщава намерените резултати, разделена на:

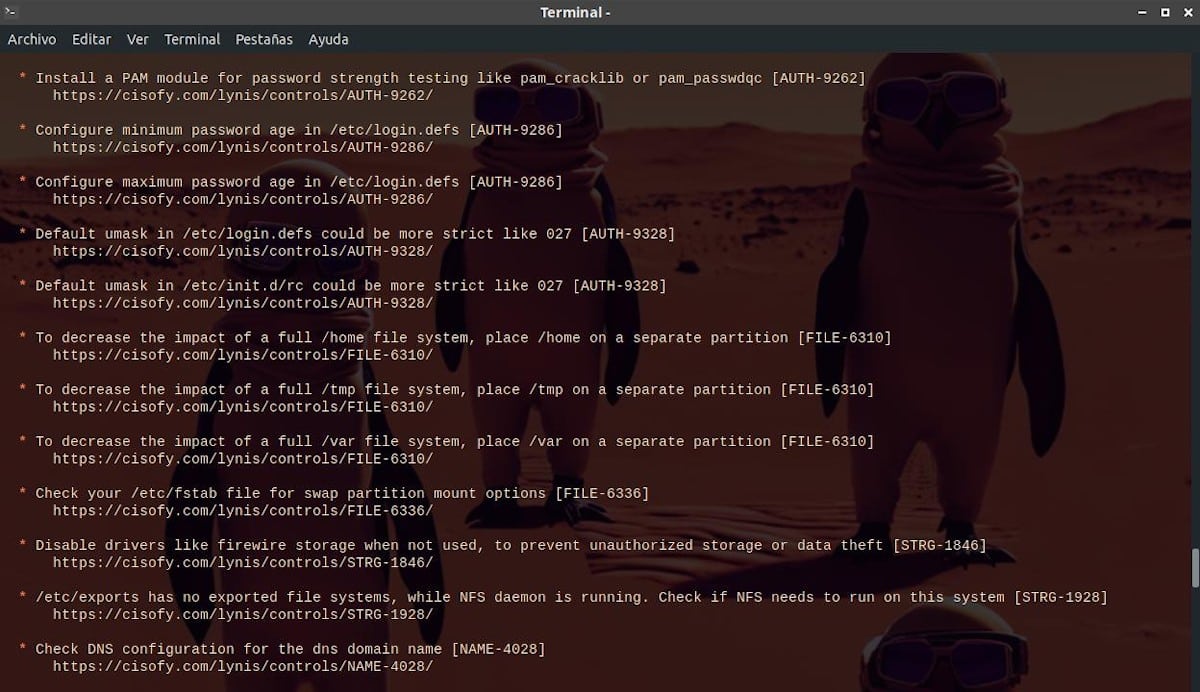

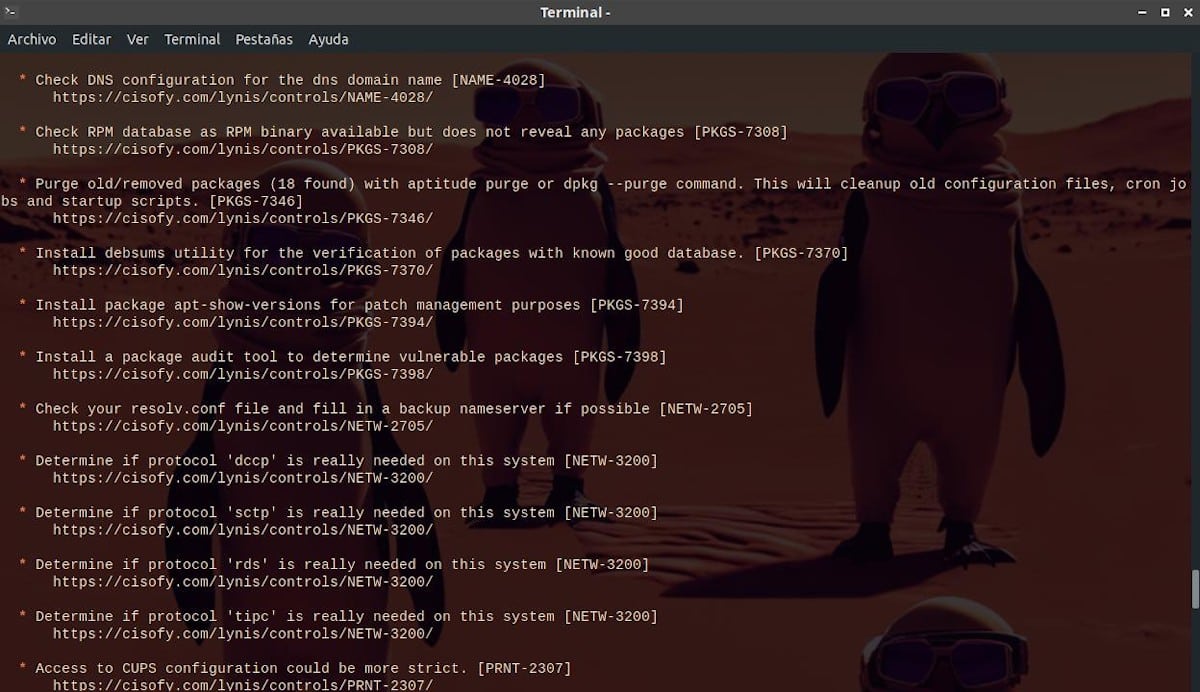

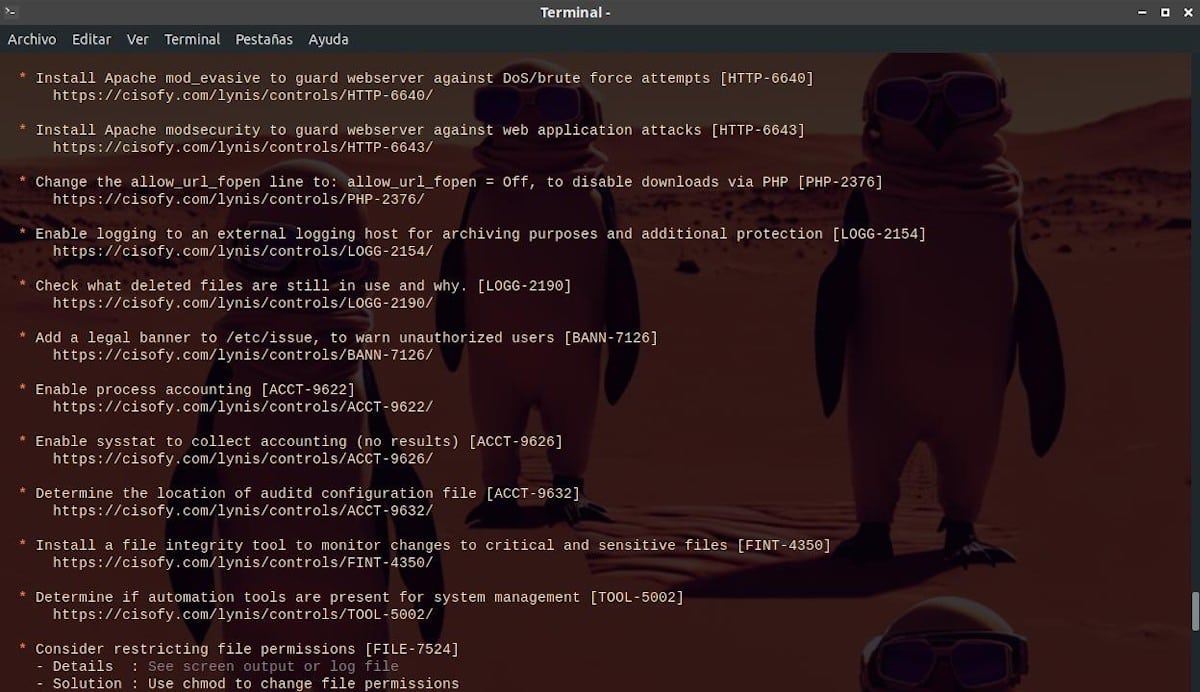

- Предупреждения и предложения (спешни проблеми и важни предложения)

Внимание: За да видим по-късно предупрежденията и предложенията, можем да изпълним следните команди

sudo grep Warning /var/log/lynis.log

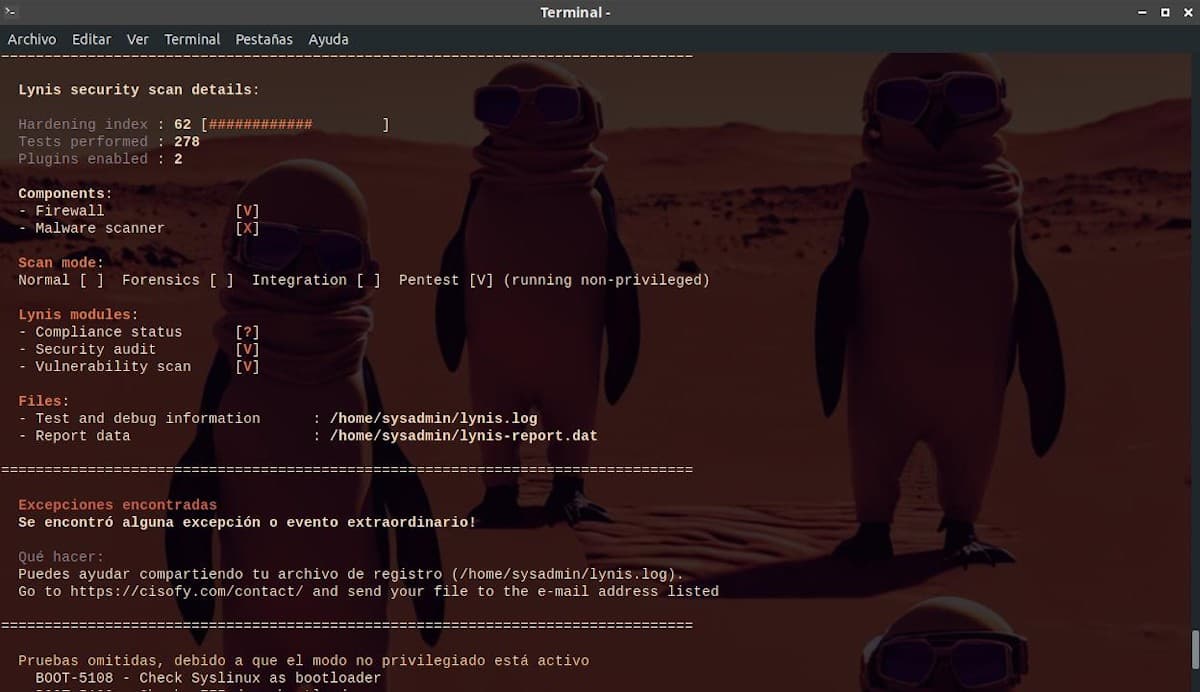

sudo grep Suggestion /var/log/lynis.log- Подробности за сканирането за сигурност

В този момент ще можем малко по малко Прегледайте файловете с генерирания одит, по посочения път, както е показано на предпоследното изображение по-горе, за да започнете да решавате всеки открит проблем, недостатък и уязвимост.

Файлове (файлове с генерирания одит):

– Информация за тестване и отстраняване на грешки: /home/myuser/lynis.log

– Данни за отчета: /home/myusername/lynis-report.dat

И накрая, Lynis предлага възможността да получите повече информация за всяко генерирано предложение, като използвате командата Покажи детайли последвано от номер TEST_ID, както е показано по-долу:

lynis show details KRNL-5830

lynis show details FILE-7524

И към Повече за Lynis налични са следните връзки:

Обобщение

В обобщение, надяваме се, че тази публикация е свързана с безплатно, отворено и безплатно, софтуер за проверка на сигурността на Linux, macOS и Unix наречен "Линис", позволи много, силата одит (проверява и оценява) техните съответни компютърни и сървърни операционни системи по-лесно. Така че, следователно, те могат да ги укрепят (втвърдят) по отношение на софтуера, като открият и коригират всеки аспект или конфигурация, недостатъчна, неадекватна или несъществуваща. По този начин, за да смекчите и избегнете възможни повреди или атаки чрез неизвестни уязвимости.

И накрая, не забравяйте да споделите мнението си по днешната тема чрез коментари. И ако сте харесали тази публикация, не спирайте да го споделяте с другите. Освен това помнете посетете нашата начална страница en «DesdeLinux» за да проучите повече новини и се присъединете към нашия официален канал на Телеграма на DesdeLinux, Запад група за повече информация по днешната тема.