Кога е системен администратор обикновено в рамките на lнай-ежедневните задачи, които обикновено изпълняват (в допълнение към създаването и възстановяването на имейл пароли), има поддръжка и надзор на оборудването.

Като цяло, за да се избегнат толкова много проблеми, функционалностите на оборудването по отношение на инсталирането на приложения обикновено са ограничени и в допълнение към налагането на някои ограничения в рамките на бизнес мрежата. При тези общи задачи мнозина са склонни да подценяват персонала който използва оборудването, като изпълнява само прости ограничения.

Малко администратори на системи които отговарят за Linux компютрите да компилират ядрото сами за да може да изпълнява ограниченията, където USB портовете обикновено се пренебрегват.

Тук идва страхотен инструмент. което намерих в сърфирането в мрежата. Неговото име е Усбрип, което по думите на създателя му

„Това е инструмент за съдебна медицина с отворен код с CLI интерфейс, който ви позволява да следите артефактите на USB устройствата (т.е. историята на USB събитията) на Linux машини“

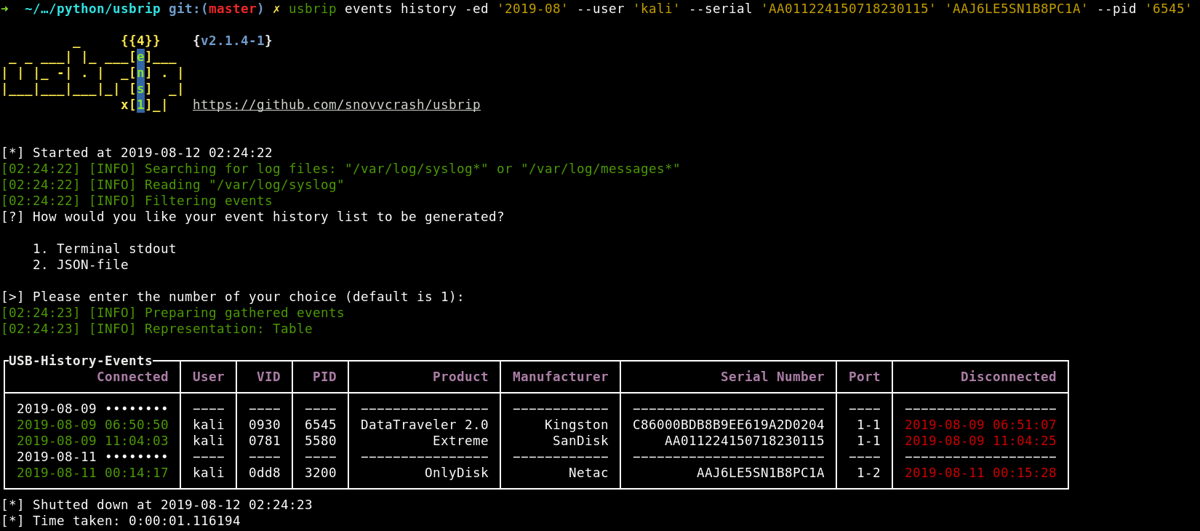

USBRip ви позволява да преглеждате по-ясно бързо чрез анализ на дневниците на Linux. Този малък софтуер, написан на чист Python 3 (използвайки някои външни модули), който анализира регистрационните файлове на Linux ( / var / log / syslog * и / var / log / messages * в зависимост от разпространението) за изграждане на таблици с история на USB събитията.

В рамките на информацията, която предоставяте, се показва следното: Дата и час на влизане, потребител, идентификатор на доставчика, идентификатор на продукта, производител, сериен номер, порт и дата и час на излизане.

Освен това можете също:

- Експортирайте събраната информация като JSON сметище (и отворете такива сметища, разбира се);

- генерирайте списък с оторизирани (доверени) USB устройства като JSON (наречете го auth.json).

- Търсене на събития за "нарушение" въз основа на auth.json: покажете (или генерирайте друго с JSON) USB устройства, които се появяват в историята и не се показват в auth.json.

- Когато се инсталира с -s *, той създава криптирани хранилища (7zip файлове) за автоматично архивиране и натрупване на USB събития с помощта на crontab. В допълнение към възможността да търсите допълнителни подробности за конкретно USB устройство въз основа на неговите VID и / или PID.

Как да инсталирам Usbrip на Linux?

За тези, които се интересуват от възможността да инсталират този инструмент, трябва да има инсталиран Python 3 на вашата система, както и pip (системата за управление на пакети на Python)

За да инсталирате Usbrip просто отворете терминал и въведете следната команда в него:

pip3 install usbrip

pip install terminaltables termcolor

pip install tqdm

Сега по същия начин те могат да изтеглят кода на проекта и да използват инструмента от там. За да направят това, те трябва само да напишат от терминал:

git clone https://github.com/snovvcrash/usbrip.git usbrip

И след това те влизат в директорията с:

cd usbrip

И решаваме зависимостите с:

python3 -m venv venv && source venv/bin/activate

Използване на Usbrip

Използването на този инструмент е сравнително лесно. Така че за да видим историята на събитията, ние просто изпълняваме следната команда:

usbrip events history

O

python3 usbrip.py events history

Къде ще бъдат показани събитията. По същия начин те могат да бъдат филтрирани по дни или редица специални.

Например

usbrip events history -e -d "Oct 10" "Oct 11" "Oct 12" "Oct 13" “Oct 14" "Oct 15"

O

python3 usbrip.py events history -e -d "Oct 10" "Oct 11" "Oct 12" "Oct 13" “Oct 14" "Oct 15"

С това действие ще се покаже информацията за всички външни USB устройства, свързани към оборудването през периода от 10 до 15 октомври.

За работа с филтри. Налични са 4 вида филтриране: само външни USB събития (устройства, които могат лесно да бъдат премахнати -e); по дата (-d); по полета (–потребител, –vid, –pid, –продукт, –производство, –сериен, –порт) и по броя на входовете, получени като изход (-n).

За да генерирате JSON файл със събитията:

usbrip events gen_auth /ruta/para/el/archivo.json -a vid pid -n 10 -d '2019-10-30'

O

python3 usbrip.py events gen_auth /ruta/para/el/archivo.json -a vid pid -n 10 -d '2019-10-30'

Която ще съдържа информация за първите 10 устройства, свързани на 30 октомври 2019 г.

Ако искате да научите повече за използването на този инструмент, можете проверете следната връзка.