Opšti indeks serije: Računarske mreže za mala i srednja preduzeća: Uvod

federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

Pozdrav prijatelji i prijatelji!

Naslov članka trebao je biti: «MATE + NTP + Dnsmasq + Gateway Service + Apache + Squid sa PAM autentifikacijom u Centos 7 - MSP mreže«. Iz praktičnih razloga ga skraćujemo.

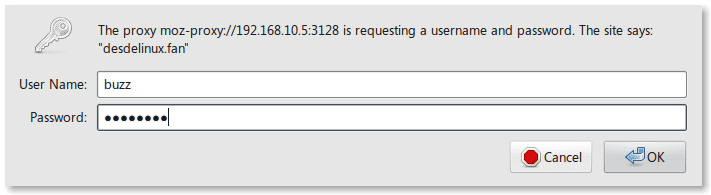

Nastavljamo s provjerom identiteta za lokalne korisnike na Linux računalu pomoću PAM-a, a ovaj put ćemo vidjeti kako možemo pružiti Proxy uslugu s Squid za malu mrežu računara, koristeći vjerodajnice za provjeru autentičnosti pohranjene na istom računaru na kojem je poslužitelj trči lignja.

Iako znamo da je danas vrlo uobičajena praksa, autentifikacija usluga protiv OpenLDAP-a, Red Hat's Directory Server 389, Microsoft Active Directory itd., Smatramo da prvo moramo proći kroz jednostavna i jeftina rješenja, a zatim se suočiti sa najsloženijim one. Vjerujemo da moramo ići od jednostavnog ka složenom.

Stage

To je mala organizacija - s vrlo malo finansijskih sredstava - posvećena podršci korištenju slobodnog softvera i koja se odlučila za ime DesdeLinux.Fan. Oni su razni entuzijasti OS-a CentOS grupirani u jednu kancelariju. Kupili su radnu stanicu - a ne profesionalni server - koju će posvetiti funkciji "servera".

Entuzijasti nemaju opsežno znanje o tome kako implementirati OpenLDAP server ili Samba 4 AD-DC, niti si mogu priuštiti licencu za Microsoft Active Directory. Međutim, za svoj svakodnevni rad trebaju usluge pristupa Internetu putem proxyja - kako bi ubrzali pregledavanje - i prostora u kojem mogu sačuvati svoje najvrjednije dokumente i raditi kao sigurnosne kopije.

I dalje uglavnom koriste legalno stečene operativne sisteme Microsoft, ali žele ih promijeniti u operativne sisteme zasnovane na Linuxu, počevši od svog "servera".

Oni također teže da imaju svoj vlastiti server za poštu kako bi postali neovisni - barem od porijekla - usluga kao što su Gmail, Yahoo, HotMail itd., Što trenutno koriste.

Pravila vatrozida i usmjeravanja ispred Interneta utvrdit će to u ugovorenom ADSL usmjerivaču.

Oni nemaju pravo ime domene jer ne trebaju objavljivati nijednu uslugu na Internetu.

CentOS 7 kao server bez GUI-ja

Polazimo od nove instalacije servera bez grafičkog sučelja, a jedina opcija koju odaberemo tijekom procesa je «Infrastructure Server»Kao što smo vidjeli u prethodnim člancima u seriji.

Početna podešavanja

[root @ linuxbox ~] # cat / etc / hostname

linux box

[root @ linuxbox ~] # mačka / etc / hosts

127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 ::1 localhost localhost.localdomain localhost6 localhost6.localdomain6 192.168.10.5 linuxbox.desdelinux.fan linuxbox

[root @ linuxbox ~] # ime hosta

linux box

[root @ linuxbox ~] # ime hosta -f

linuxbox.desdelinux.fan

[root @ linuxbox ~] # ip adresa adresa

[root @ linuxbox ~] # ifconfig -a

[root @ linuxbox ~] # ls / sys / class / net /

ens32 ens34 it

Onemogućimo Network Manager

[root @ linuxbox ~] # systemctl zaustavi NetworkManager [root @ linuxbox ~] # systemctl onemogući NetworkManager [root @ linuxbox ~] # systemctl status NetworkManager ● NetworkManager.service - Network Manager Loaded: učitan (/usr/lib/systemd/system/NetworkManager.service; onemogućen; unaprijed postavljena opcija dobavljača: omogućeno) Aktivno: neaktivno (mrtvo) Dokumenti: čovjek: NetworkManager (8) [root @ linuxbox ~] # ifconfig -a

Konfiguriramo mrežna sučelja

Ens32 LAN sučelje povezano na internu mrežu

[root @ linuxbox ~] # nano / etc / sysconfig / network-scripts / ifcfg-ens32

DEVICE=ens32

ONBOOT=yes

BOOTPROTO=static

HWADDR=00:0c:29:da:a3:e7

NM_CONTROLLED=no

IPADDR=192.168.10.5

NETMASK=255.255.255.0

GATEWAY=192.168.10.1

DOMAIN=desdelinux.fan DNS1=127.0.0.1

ZONA = javna

[root @ linuxbox ~] # ifdown ens32 && ifup ens32

Ens34 WAN sučelje povezano na Internet

[root @ linuxbox ~] # nano / etc / sysconfig / network-scripts / ifcfg-ens34 DEVICE=ens34 ONBOOT=da BOOTPROTO=statički HWADDR=00:0c:29:da:a3:e7 NM_CONTROLLED=ne IPADDR=172.16.10.10 NETMASK=255.255.255.0 # ADSL ruter sa # je spojen na sledeću adresu # ovaj interfejs IP GATEWAY=172.16.10.1 DOMAIN=desdelinux.fan DNS1=127.0.0.1 ZONA = vanjska [root @ linuxbox ~] # ifdown ens34 && ifup ens34

Konfiguracija spremišta

[root @ linuxbox ~] # cd /etc/yum.repos.d/ [root @ linuxbox ~] # original mkdir [root @ linuxbox ~] # mv Centos- * original / [root @ linuxbox ~] # nano centos.repo [Base-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/base/x86_64/ gpgcheck=0 enabled=1 [CentosPlus-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/centosplus/x86_64/ gpgcheck=0 enabled=1 [Epel-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/epel/x86_64/ gpgcheck=0 enabled=1 [Updates-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/updates/x86_64/ gpgcheck=0 enabled=1 [root @ linuxbox yum.repos.d] # yum očisti sve Učitani dodaci: najbrže ogledalo, langpacks Čišćenje spremišta: Base-Repo CentosPlus-Repo Epel-Repo Media-Repo: Updates-Repo Čišćenje svega Čišćenje liste najbržih ogledala

[root @ linuxbox yum.repos.d] # yum update Učitani dodaci: najbrže ogledalo, langpacks Base-Repo | 3.6 kB 00:00 CentosPlus-Repo | 3.4 kB 00:00 Epel-Repo | 4.3 kB 00:00 Media-Repo | 3.6 kB 00:00 Ažuriranja-Repo | 3.4 kB 00:00 (1/9): Base-Repo / group_gz | 155 kB 00:00 (2/9): Epel-Repo / group_gz | 170 kB 00:00 (3/9): Media-Repo / group_gz | 155 kB 00:00 (4/9): Epel-Repo / ažuriranjeinfo | 734 kB 00:00 (5/9): Media-Repo / primary_db | 5.3 MB 00:00 (6/9): CentosPlus-Repo / primary_db | 1.1 MB 00:00 (7/9): Updates-Repo / primary_db | 2.2 MB 00:00 (8/9): Epel-Repo / primary_db | 4.5 MB 00:01 (9/9): Base-Repo / primarni_db | 5.6 MB 00:01 Određivanje najbržih zrcala Nema paketa označenih za ažuriranje

Poruka "Nema paketa označenih za ažuriranje»Prikazuje se jer smo tijekom instalacije proglasili ista lokalna spremišta koja imamo na raspolaganju.

Centos 7 sa MATE radnim okruženjem

Da bismo koristili vrlo dobre administrativne alate s grafičkim sučeljem koje nam pruža CentOS / Red Hat, a budući da nam uvijek nedostaje GNOME2, odlučili smo instalirati MATE kao radno okruženje.

[root @ linuxbox ~] # yum groupinstall "X sistem prozora" [root @ linuxbox ~] # yum groupinstall "MATE Desktop"

Da bismo provjerili da li se MATE učitava pravilno, izvršavamo sljedeću naredbu u konzoli -local ili remote-:

[root @ linuxbox ~] # systemctl izoliraj graphical.target

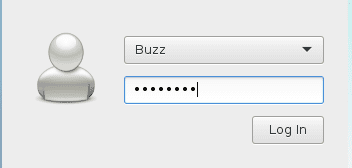

i radno okruženje treba učitati -u lokalnom timu- glatko, pokazujući lightdm kao grafička prijava. Utipkamo ime lokalnog korisnika i njegovu lozinku te ćemo unijeti MATE.

Da kažem systemd da je zadani nivo pokretanja 5-grafičko okruženje - kreiramo sljedeću simboličku vezu:

[root @ linuxbox ~] # ln -sf /lib/systemd/system/runlevel5.target /etc/systemd/system/default.target

Ponovo pokrećemo sistem i sve funkcionira u redu.

Instaliramo Time Service za mreže

[root @ linuxbox ~] # yum instaliraj ntp

Tijekom instalacije konfiguriramo da se lokalni sat sinhronizira s vremenskim serverom opreme sysadmin.desdelinux.fan sa IP-om 192.168.10.1. Dakle, spremamo datoteku ntp.conf original napisao:

[root @ linuxbox ~] # cp /etc/ntp.conf /etc/ntp.conf.original

Sada kreiramo novi sa sljedećim sadržajem:

[root @ linuxbox ~] # nano /etc/ntp.conf # Poslužitelji konfigurirani tokom instalacije: poslužitelj 192.168.10.1 iburst # Za više informacija pogledajte upute na stranici: # ntp.conf (5), ntp_acc (5), ntp_auth (5), ntp_clock (5), ntp_misc (5), ntp_mon (5). driftfile / var / lib / ntp / drift # Omogućiti sinhronizaciju s vremenskim izvorom, ali ne i # dopustiti izvoru da se savjetuje ili modificira ovu uslugu ograniči zadanu nomodify notrap nopeer noquery # Omogući sav pristup sučelju Loopback ograniči 127.0.0.1 restrict :: 1 # Ograničite se malo manje na računare u lokalnoj mreži. restrict 192.168.10.0 mask 255.255.255.0 nomodify notrap # Koristite javne servere projekta pool.ntp.org # Ako se želite pridružiti projektu, posjetite # (http://www.pool.ntp.org/join.html). #brocast 192.168.10.255 autokey # server za emitovanje broadcastclient # klijent za emitovanje #broadcast 224.0.1.1 autokey # multicast server #multicastclient 224.0.1.1 # multicast client #manycastserver 239.255.254.254 # manycast server #manycastclient 239.255.254.254 autokey # manycast client client.192.168.10.255 4 # Omogući javnu kriptografiju. #crypto includefile / etc / ntp / crypto / pw # Datoteka ključa koja sadrži ključeve i identifikatore ključeva # koristi se pri radu sa simetričnim ključevima kriptografije / etc / ntp / keys # Navedite pouzdane identifikatore ključa. #trustedkey 8 42 8 # Navedite identifikator ključa koji će se koristiti s uslužnim programom ntpdc. #requestkey 8 # Navedite identifikator ključa koji će se koristiti s uslužnim programom ntpq. #controlkey 2013 # Omogući pisanje registara statistike. #statistics clockstats cryptostats loopstats peerstats # Onemogućite nadzor secesije kako biste spriječili pojačavanje # napada pomoću naredbe ntpdc monlist, kada zadano ograničenje # ne uključuje zastavicu noquery. Pročitajte CVE-5211-XNUMX # za više detalja. # Napomena: Monitor nije onemogućen sa zastavicom ograničenog ograničenja. onemogućiti monitor

Omogućavamo, pokrećemo i provjeravamo NTP uslugu

[root @ linuxbox ~] # systemctl status ntpd

● ntpd.service - Usluga mrežnog vremena učitana: učitana (/usr/lib/systemd/system/ntpd.service; onemogućena; unaprijed postavljena opcija dobavljača: onemogućena) Aktivna: neaktivna (mrtva)

[root @ linuxbox ~] # systemctl omogući ntpd

Izrađena je simbolična veza od /etc/systemd/system/multi-user.target.wants/ntpd.service do /usr/lib/systemd/system/ntpd.service.

[root @ linuxbox ~] # systemctl start ntpd

[root @ linuxbox ~] # systemctl status ntpd

[root @ linuxbox ~] # systemctl status ntpd

● ntpd.service - Usluga mrežnog vremena

Učitano: učitano (/usr/lib/systemd/system/ntpd.service; omogućeno; unaprijed postavljeno dobavljača: onemogućeno) Aktivan: aktivan (pokrenut) od petka 2017-04-14 15:51:08 EDT; Prije 1s Proces: 1307 ExecStart = / usr / sbin / ntpd -u ntp: ntp $ OPTIONS (kod = izašao, status = 0 / USPJEH) Glavni PID: 1308 (ntpd) CGroup: /system.slice/ntpd.service └─ 1308 / usr / sbin / ntpd -u ntp: ntp -g

Ntp i zaštitni zid

[root @ linuxbox ~] # firewall-cmd --get-active-zone vanjski sučelja: ens34 javnost sučelja: ens32 [root @ linuxbox ~] # firewall-cmd --zone = public --add-port = 123 / udp --permanent uspjeh [root @ linuxbox ~] # firewall-cmd --reload uspjeh

Omogućavamo i konfigurišemo Dnsmasq

Kao što smo vidjeli u prethodnom članku iz serije Small Business Networks, Dnsamasq je po defaultu instaliran na CentOS 7 Infrastructure Server.

[root @ linuxbox ~] # systemctl status dnsmasq ● dnsmasq.service - DNS poslužitelj za predmemoriranje. Učitana: učitana (/usr/lib/systemd/system/dnsmasq.service; onemogućena; unaprijed postavljena opcija dobavljača: onemogućena) Aktivna: neaktivna (mrtva) [root @ linuxbox ~] # systemctl omogući dnsmasq Kreirana je simbolična veza od /etc/systemd/system/multi-user.target.wants/dnsmasq.service do /usr/lib/systemd/system/dnsmasq.service. [root @ linuxbox ~] # systemctl start dnsmasq [root @ linuxbox ~] # systemctl status dnsmasq ● dnsmasq.service - DNS poslužitelj za predmemoriranje. Učitana: učitana (/usr/lib/systemd/system/dnsmasq.service; omogućena; unaprijed postavljena opcija dobavljača: onemogućena) Aktivan: aktivan (pokrenut) od petka 2017-04-14 16:21:18 EDT; Prije 4s Glavni PID: 33611 (dnsmasq) CGroup: /system.slice/dnsmasq.service └─33611 / usr / sbin / dnsmasq -k [root @ linuxbox ~] # mv /etc/dnsmasq.conf /etc/dnsmasq.conf.original [root @ linuxbox ~] # nano /etc/dnsmasq.conf # ------------------------------------------------- ------------------ # OPĆE OPCIJE # ----------------------------- -------------------------------------- potrebno je domenu # Nemojte prosljeđivati imena bez domene dio bogus-priv # Nemojte prosljeđivati adrese u nerutiranom prostoru expand-hosts # Automatski dodaje domen na host interfejs=ens32 # LAN interfejs strogi red # Redosled u kojem se traži datoteka /etc/resolv.conf conf- dir=/etc /dnsmasq.d domena=desdelinux.fan # Ime domene adresa=/time.windows.com/192.168.10.5 # Šalje praznu opciju WPAD vrijednosti. Potrebno za # Windows 7 i novije klijente da bi se pravilno ponašali. ;-) dhcp-option=252,"\n" # Fajl u kojem ćemo deklarirati HOST-ove koji će biti "banovani" addn-hosts=/etc/banner_add_hosts local=/desdelinux.fan/ # ------------------------------------------------ --------------------- # RECORDSCNAMEMXTXT # -------------------------- ----------------------------------------- # Ova vrsta zapisa zahtijeva unos # u /etc/hosts datoteci # ex: 192.168.10.5 linuxbox.desdelinux.fan linuxbox # cname=ALIAS,REAL_NAME cname=mail.desdelinux.fan,linuxbox.desdelinux.fan # MX RECORDS # Vraća MX zapis sa imenom "desdelinux.fan" namijenjen # timu za poštu.desdelinux.fan i prioritet 10 mx-host=desdelinux.fan,mail.desdelinux.fan,10 # Podrazumevano odredište za MX zapise kreirane # koristeći localmx opciju će biti: mx-target=mail.desdelinux.fan # Vraća MX zapis koji ukazuje na mx-target za SVE # lokalne mašine localmx # TXT zapise. Takođe možemo deklarisati SPF zapis txt-record=desdelinux.fan,"v=spf1 a -all" txt-record=desdelinux.fan,"DesdeLinux, vaš blog posvećen slobodnom softveru" # -------------------------------------------------- -------------------------- # OPCIJE RANGEANDITS # --------------------- ----- ---------------------------------------------------- # IPv4 raspon i vrijeme zakupa #1 do 29 su za servere i druge potrebe dhcp-range=192.168.10.30,192.168.10.250,8h dhcp-lease-max=222 # Maksimalan broj adresa za iznajmljivanje # prema zadanim postavkama su 150 # IPV6 Opseg # dhcp-range=1234::, ra-only # Opcije za RANGE # OPCIJE dhcp-option=1,255.255.255.0 # NETMASK dhcp-option=3,192.168.10.5 # RUTER GATEWAY dhcp-6,192.168.10.5coption dhcp-15option. =XNUMX,desdelinux.fan # DNS ime domene dhcp-option=19,1 # opcija ip-prosljeđivanje UKLJUČENO dhcp-option=28,192.168.10.255 # BROADCAST dhcp-option=42,192.168.10.5 # NTP dhcp-authorative on #-DHCP- -- Autorsko ------------------------------------------------ --- ----------- # Ako želite da pohranite log za upite u /var/log/messages # dekomentirajte red ispod # ---------- ------- ------------------------------------------- ------- # dnevnika upita # KRAJ datoteke /etc/dnsmasq.conf # --------------------------------------- ----------------------------

Mi kreiramo datoteku / etc / banner_add_hosts

[root @ linuxbox ~] # nano / etc / banner_add_hosts 192.168.10.5 windowsupdate.com 192.168.10.5 ctldl.windowsupdate.com 192.168.10.5 ocsp.verisign.com 192.168.10.5 csc3-2010-crl.verisign.com 192.168.10.5 www.msftncsi.com 192.168.10.5 ipv6.msftncsi.com 192.168.10.5 teredo.ipv6.microsoft.com 192.168.10.5 ds.download.windowsupdate.com 192.168.10.5 download.microsoft.com 192.168.10.5 fe2.update.microsoft.com 192.168.10.5 crl.microsoft.com 192.168.10.5 www .download.windowsupdate.com 192.168.10.5 win8.ipv6.microsoft.com 192.168.10.5 spynet.microsoft.com 192.168.10.5 spynet1.microsoft.com 192.168.10.5 spynet2.microsoft.com 192.168.10.5 spynet3.microsoft.com 192.168.10.5. 4 spynet192.168.10.5.microsoft.com 5 spynet192.168.10.5.microsoft.com 15 office192.168.10.5client.microsoft.com 192.168.10.5 addons.mozilla.org XNUMX crl.verisign.com

Fiksne IP adrese

[root @ linuxbox ~] # nano / etc / hosts 127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 ::1 localhost localhost.localdomain localhost6 localhost6.localdomain6 192.168.10.5 linuxbox.desdelinux.fan linuxbox 192.168.10.1 sysadmin.desdelinux.fan sysadmin

Konfigurišemo datoteku /etc/resolv.conf - riješiti

[root @ linuxbox ~] # nano /etc/resolv.conf pretraživanje desdelinux.fan nameserver 127.0.0.1 # Za eksterne ili # DNS upite bez domene desdelinux.fan # local=/desdelinux.fan/ nameserver 8.8.8.8

Provjeravamo sintaksu datoteke dnsmasq.conf, pokrećemo i provjeravamo status usluge

[root @ linuxbox ~] # dnsmasq --test dnsmasq: provjera sintakse u redu. [root @ linuxbox ~] # systemctl ponovo pokrenite dnsmasq [root @ linuxbox ~] # systemctl status dnsmasq

Dnsmasq i zaštitni zid

[root @ linuxbox ~] # firewall-cmd --get-active-zone

vanjski

sučelja: ens34

javnost

sučelja: ens32

Servis područje o Poslužitelj imena domene (dns). Protokol swipe «IP sa šifriranjem«

[root @ linuxbox ~] # firewall-cmd --zone = public --add-port = 53 / tcp - trajno uspjeh [root @ linuxbox ~] # firewall-cmd --zone = public --add-port = 53 / udp --permanent uspjeh

Dnsmasq upite prema vanjskim DNS poslužiteljima

[root @ linuxbox ~] # firewall-cmd --zone = external --add-port = 53 / tcp - trajno uspjeh [root @ linuxbox ~] # firewall-cmd --zone = external --add-port = 53 / udp --permanent uspjeh

Servis bootps o BOOTP server (dhcp). Protokol ippc «Paketno jezgro za Internet Pluribus«

[root @ linuxbox ~] # firewall-cmd --zone = public --add-port = 67 / tcp - trajno uspjeh [root @ linuxbox ~] # firewall-cmd --zone = public --add-port = 67 / udp --permanent uspjeh [root @ linuxbox ~] # firewall-cmd --reload uspjeh [root @ linuxbox ~] # firewall-cmd - javna javna info zona (aktivno) cilj: zadana inverzija icmp-bloka: nema sučelja: ens32 izvori: usluge: dhcp dns ntp ssh portovi: 67 / tcp 53 / udp 123 / udp 67 / udp 53 / tcp protokoli: masquerade: nema forward-ports: sourceports: icmp -blocks: bogata pravila: [root @ linuxbox ~] # firewall-cmd --info-zone eksterni eksterni (aktivan) cilj: zadana inverzija icmp-bloka: nema sučelja: ens34 izvori: usluge: dns portovi: 53 / udp 53 / tcp protokoli: masquerade: yes forward-ports: sourceports: icmp-block: problem-parametar preusmjeravanje usmjerivača-reklama usmjerivač- bogata pravila za traženje izvora:

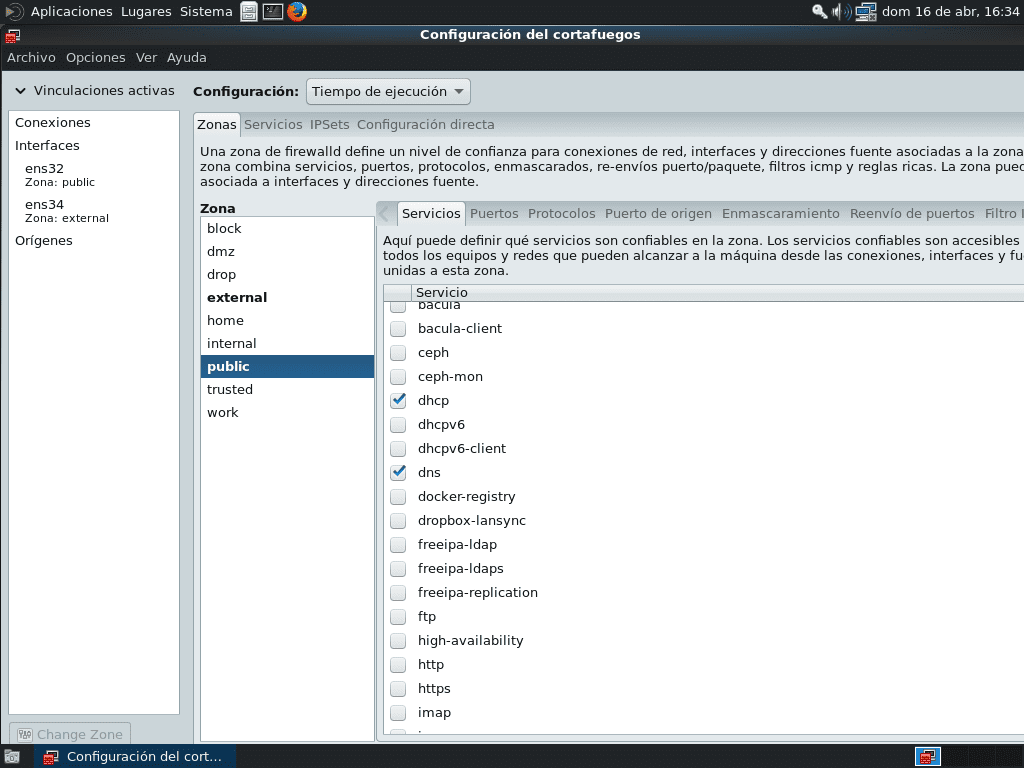

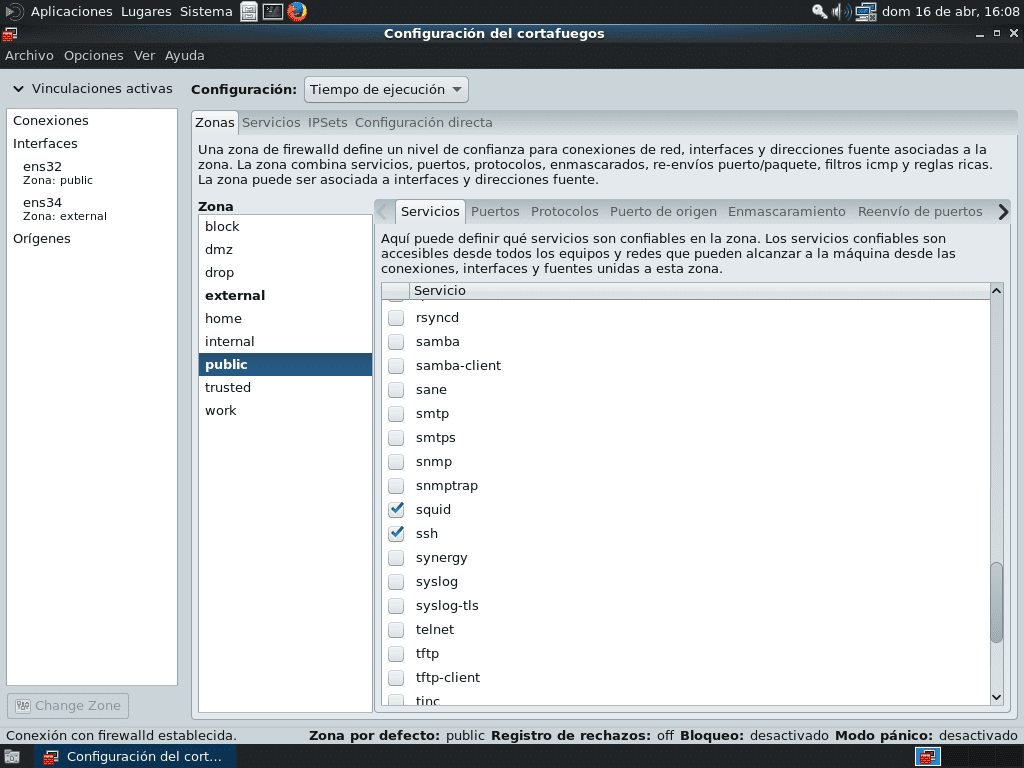

Ako želimo koristiti grafičko sučelje za konfiguriranje zaštitnog zida u CentOS 7, pogledamo u općeniti izbornik - to će ovisiti o radnom okruženju u kojem će se podmeniju pojaviti - aplikaciji «Vatrozid», izvršimo ga i nakon unosa korisničkog lozinku korijen, pristupit ćemo programskom sučelju kao takvom. U MATE se pojavljuje u izborniku «Sistem »->" Administracija "->" Zaštitni zid ".

Odabrali smo područje «javnost»I odobravamo usluge koje želimo objavljivati na LAN-u, a koje su do sada dhcp, dns, ntp i ssh. Nakon odabira usluga, provjere da li sve funkcionira ispravno, moramo izvršiti promjene u Runtime na Permanent. Da bismo to učinili idemo na izbornik Options i odaberite opciju «Vrijeme izvođenja je trajno".

Kasnije biramo područje «vanjski»I provjeravamo jesu li luke potrebne za komunikaciju s Internetom otvorene. NEMOJTE objavljivati Usluge u ovoj Zoni, osim ako dobro znamo šta radimo!.

Ne zaboravimo napraviti promjene Trajno kroz opciju «Vrijeme izvođenja je trajno»I ponovo napunite demona FirewallD, svaki put kada koristimo ovaj moćni grafički alat.

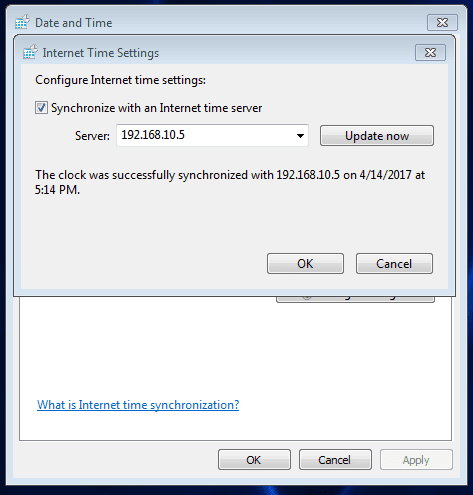

NTP i Dnsmasq iz Windows 7 klijenta

Sinhronizacija sa NTP-om

vanjski

Zakupljena IP adresa

Microsoft Windows [Verzija 6.1.7601] Autorsko pravo (c) 2009 Microsoft Corporation. Sva prava zadržana. C: \ Users \ buzz> ipconfig / ime hosta za sve Windows IP konfiguracije. . . . . . . . . . . . : SEDAM

Primarni Dns sufiks. . . . . . . :

NodeType. . . . . . . . . . . . : Hibridno IP rutiranje je omogućeno. . . . . . . . : Nije omogućen WINS proxy. . . . . . . . : Nema liste za pretragu DNS sufiksa. . . . . . : desdelinux.fan Ethernet adapter Lokalna veza: DNS sufiks specifičan za vezu . : desdelinux.fan Opis . . . . . . . . . . . : Intel(R) PRO/1000 MT Fizička adresa mrežne veze. . . . . . . . . : 00-0C-29-D6-14-36 DHCP omogućen. . . . . . . . . . . : Da Automatska konfiguracija je omogućena. . . . : viljuške

IPv4 adresa. . . . . . . . . . . : 192.168.10.115 (Preferirano)

Subnet maska . . . . . . . . . . . : 255.255.255.0 Zakup dobiven. . . . . . . . . . : petak, 14. april 2017. 5:12:53 Zakup ističe . . . . . . . . . . : subota, 15. april 2017. 1:12:53 Zadani pristupnik . . . . . . . . . : 192.168.10.1 DHCPServer. . . . . . . . . . . : 192.168.10.5 DNS serveri. . . . . . . . . . . : 192.168.10.5 NetBIOS preko Tcpipa. . . . . . . . : Omogućen Tunel adapter Lokalna veza* 9: Stanje medija . . . . . . . . . . . : Mediji prekinuti DNS sufiks specifičan za vezu . : Opis . . . . . . . . . . . : Fizička adresa Microsoft Teredo Tunneling Adaptera. . . . . . . . . : 00-00-00-00-00-00-00-E0 DHCP je omogućen. . . . . . . . . . . : Nije omogućena automatska konfiguracija. . . . : Da Tunelski adapter isatap.desdelinux.fan: Medijska država. . . . . . . . . . . : Mediji prekinuti DNS sufiks specifičan za vezu . : desdelinux.fan Opis . . . . . . . . . . . : Fizička adresa Microsoft ISATAP adaptera #2. . . . . . . . . : 00-00-00-00-00-00-00-E0 DHCP je omogućen. . . . . . . . . . . : Nije omogućena automatska konfiguracija. . . . : Da C:\Users\buzz>

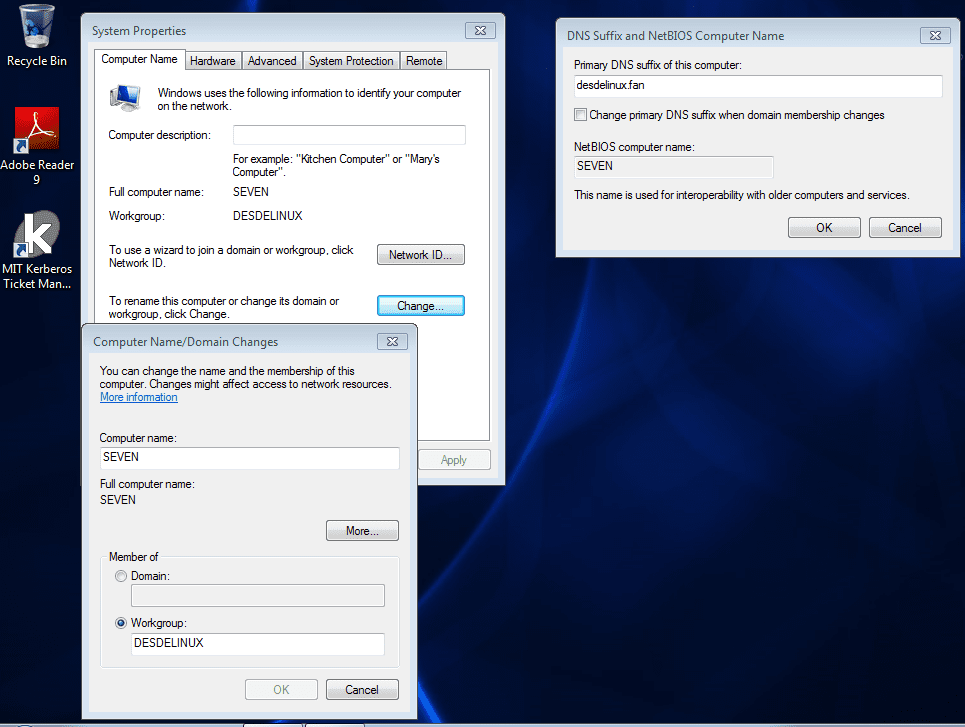

vrh

Važna vrijednost u Windows klijentima je "Primarni Dns sufiks" ili "Sufiks glavne veze". Kada ne koristite Microsoft Domain Controller, operativni sistem mu ne dodjeljuje nikakvu vrijednost. Ako se suočimo sa slučajem poput ovog opisanog na početku članka i želimo eksplicitno proglasiti tu vrijednost, moramo postupiti prema onome što je prikazano na sljedećoj slici, prihvatiti promjene i ponovo pokrenuti klijenta.

Ako opet trčimo CMD -> ipconfig / sve dobit ćemo sljedeće:

Microsoft Windows [Verzija 6.1.7601] Autorsko pravo (c) 2009 Microsoft Corporation. Sva prava zadržana. C: \ Users \ buzz> ipconfig / ime hosta za sve Windows IP konfiguracije. . . . . . . . . . . . : SEDAM

Primarni Dns sufiks. . . . . . . : desdelinux.fan

NodeType. . . . . . . . . . . . : Hibridno IP rutiranje je omogućeno. . . . . . . . : Nije omogućen WINS proxy. . . . . . . . : Nema liste za pretragu DNS sufiksa. . . . . . : desdelinux.fan

Ostatak vrijednosti ostaje nepromijenjen

DNS provjere

buzz @ sysadmin: ~ $ host spynet.microsoft.com spynet.microsoft.com ima adresu 127.0.0.1 Host spynet.microsoft.com nije pronađen: 5(ODBIJENO) e-poštom spynet.microsoft.com rukuje 1 poruka.desdelinux.fan. buzz @ sysadmin: ~ $ host linuxbox linuxbox.desdelinux.fan ima adresu 192.168.10.5 linuxbox.desdelinux.fan mail obrađuje 1 mail.desdelinux.fan. buzz @ sysadmin: ~ $ host sysadmin sysadmin.desdelinux.fan ima adresu 192.168.10.1 sysadmin.desdelinux.fan mail obrađuje 1 mail.desdelinux.fan. buzz @ sysadmin: ~ $ mail pošte mail.desdelinux.fan je pseudonim za linuxbox.desdelinux.fan. linuxbox.desdelinux.fan ima adresu 192.168.10.5 linuxbox.desdelinux.fan mail obrađuje 1 mail.desdelinux.fan.

Mi instaliramo -samo za testiranje- autoritativni DNS poslužitelj NSD u sysadmin.desdelinux.fan, a mi uključujemo IP adresu 172.16.10.1 u arhivu /etc/resolv.conf tima linuxbox.desdelinux.fan, da provjeri je li Dnsmasq ispravno izvršavao svoju funkciju prosljeđivanja. Sandboxovi na NSD serveru jesu favt.org y toujague.org. Sve IP adrese su fiktivne ili su iz privatnih mreža.

Ako onemogućimo WAN sučelje ens34 pomoću naredbe ifdown ens34, Dnsmasq neće moći postavljati upite za vanjske DNS servere.

[buzz @ linuxbox ~] $ sudo ifdown ens34 [buzz @ linuxbox ~] $ host -t mx toujague.org Domaćin toujague.org nije pronađen: 3 (NXDOMAIN) [buzz @ linuxbox ~] $ host pizzapie.favt.org Domaćin pizzapie.favt.org nije pronađen: 3 (NXDOMAIN)

Omogućimo ens34 sučelje i provjerimo ponovo:

[buzz @ linuxbox ~] $ sudo ifup ens34

buzz @ linuxbox ~] $ host pizzapie.favt.org pizzapie.favt.org pseudonim je za paisano.favt.org. paisano.favt.org ima adresu 172.16.10.4 [buzz @ linuxbox ~] $ host pizzapie.toujague.org Domaćin pizzas.toujague.org nije pronađen: 3 (NXDOMAIN) [buzz @ linuxbox ~] $ host poblacion.toujague.org poblacion.toujague.org ima adresu 169.18.10.18 [buzz @ linuxbox ~] $ host -t NS favt.org favt.org server imena ns1.favt.org. favt.org server imena ns2.favt.org. [buzz @ linuxbox ~] $ host -t NS toujague.org toujague.org server imena ns1.toujague.org. toujague.org server imena ns2.toujague.org. [buzz @ linuxbox ~] $ host -t MX toujague.org Poštom toujague.org obrađuje se 10 mail.toujague.org.

Posavetujmo se od sysadmin.desdelinux.fan:

buzz @ sysadmin: ~ $ cat /etc/resolv.conf pretraživanje desdelinux.fan server imena 192.168.10.5 xeon @ sysadmin: ~ $ host mail.toujague.org mail.toujague.org ima adresu 169.18.10.19

Dnsmasq radi kao Prosleđivač ispravno.

lignja

U knjizi u PDF formatu «Konfiguracija Linux poslužitelja»Autor dana 25. srpnja 2016 Joel Barrios Duenas (darkshram@gmail.com - http://www.alcancelibre.org/), tekst na koji sam se pozivao u prethodnim člancima, postoji čitavo poglavlje posvećeno Osnovne opcije konfiguracije Squid.

Zbog važnosti usluge Web - Proxy, reprodukujemo Uvod o lignjama u gore spomenutoj knjizi:

105.1. Uvod.

105.1.1. Šta je posrednički server (proxy)?

Pojam na engleskom jeziku "Proxy" ima vrlo uopšteno i istovremeno dvosmisleno značenje

se uvijek smatra sinonimom koncepta "Posrednik". Obično se prevodi, u strogom smislu, kao delegat o osnažen (onaj koji ima moć nad drugim).

Un Posrednički server Definiran je kao računar ili uređaj koji nudi mrežnu uslugu koja se sastoji od omogućavanja klijentima da izvrše indirektne mrežne veze s drugim mrežnim uslugama. Tijekom procesa događa se sljedeće:

- Klijent se povezuje sa Proxy server.

- Klijent traži vezu, datoteku ili drugi resurs dostupan na drugom serveru.

- Posrednički poslužitelj pruža resurs bilo povezivanjem na navedeni server

ili ga poslužujete iz predmemorije. - U nekim slučajevima Posrednički server može izmijeniti zahtjev klijenta ili

odgovor servera u razne svrhe.

u Proxy serveri oni su obično napravljeni da rade istovremeno kao protivpožarni zid koji radi u Mrežni nivo, koji djeluje kao paketni filter, kao u slučaju iptables ili operativni u Razina primjene, kontroliranje različitih usluga, kao što je slučaj TCP omot. Ovisno o kontekstu, vatrogasni zid je poznat i kao BPD ekstenzija o BNaredbu Protacija Device ili samo paketni filter.

Uobičajena aplikacija Proxy serveri treba funkcionirati kao predmemorija mrežnog sadržaja (uglavnom HTTP), pružajući u blizini klijenata predmemoriju stranica i datoteka dostupnih putem mreže na udaljenim HTTP serverima, omogućavajući klijentima lokalne mreže da im pristupe brže i brže pouzdan.

Kada se primi zahtjev za određeni mrežni resurs u a URL (Uuniform Rizvor Locator) the Posrednički server potražite rezultat URL unutar predmemorije. Ako se pronađe, Posrednički server Odgovara kupcu tako što odmah daje traženi sadržaj. Ako traženi sadržaj nedostaje u predmemoriji, Posrednički server dohvatit će ga s udaljenog servera, dostavljajući ga klijentu koji ga je zatražio i zadržavajući kopiju u predmemoriji. Sadržaj u predmemoriji se zatim uklanja algoritmom isteka prema starosti, veličini i istoriji odgovori na zahtjeve (pogoci) (primjeri: LRU, LFUDA y GDSF).

Proxy serveri za mrežni sadržaj (web proxyji) mogu takođe djelovati kao filtri sadržaja koji se serviraju, primjenjujući politike cenzure prema proizvoljnim kriterijima..

Verzija Squid koju ćemo instalirati je 3.5.20-2.el7_3.2 iz spremišta ažuriranja.

Instalacija

[root @ linuxbox ~] # yum instalirajte lignje [root @ linuxbox ~] # ls / etc / squid / cachemgr.conf errorpage.css.default squid.conf cachemgr.conf.default mime.conf squid.conf.default errorpage.css mime.conf.default [root @ linuxbox ~] # systemctl omogući lignje

Važno

- Glavni cilj ovog članka je ovlastiti lokalne korisnike da se povežu sa Squidom s drugih računara povezanih na LAN. Pored toga, implementirajte jezgru servera kojem će se dodati druge usluge. To nije članak posvećen lignjama kao takvima.

- Da biste dobili ideju o opcijama konfiguracije Squid, pročitajte datoteku /usr/share/doc/squid-3.5.20/squid.conf.documented koja ima 7915 redova.

SELinux i Squid

[root @ linuxbox ~] # getsebool -a | grep lignje squid_connect_any -> na squid_use_tproxy -> isključeno [root @ linuxbox ~] # setsebool -P squid_connect_any = uključeno

konfiguracija

[root @ linuxbox ~] # nano /etc/squid/squid.conf # LAN acl localnet src 192.168.10.0/24 acl SSL_ports port 443 21 acl Safe_ports port 80 # http acl Safe_ports port 21 # ftp acl Safe_ports port 443 # https acl Safe_ports port 70 # gopher acl Safe_ports port 210 # wais acl Safe_ports port 1025-65535 # neregistrovani portovi acl Safe_ports port 280 # http-mgmt acl Safe_ports port 488 # gss-http acl Safe_ports port 591 # filemaker acl Safe_ports port 777 # multiling http acl CONNECT metoda CONNECT # Odbijamo upite za nesigurne portove http_access deny! Safe_ports # Uskraćujemo CONNECT metodu za nesigurne portove http_access deny CONNECT! SSL_ports # Pristup upravitelju predmemorije samo s lokalnog hosta http_access dopustiti lokalnom upravitelju http_access deny manager # Preporučujemo da se sljedeće nekomentira radi zaštite nevinih # web aplikacija koje se izvode na proxy serveru i koji misle da je jedini koji može pristupiti uslugama na "localhost" lokalni korisnik http_access uskrati to_localhost # # OVDJE UMOĆITE SVOJA PRAVILA DA DOVOLJITE PRISTUP VAŠIM KLIJENTIMA # # PAM autorizacija auth_param osnovni program / usr / lib64 / squid / basic_pam_auth auth_param osnovna djeca 5 auth_param osnovno područje desdelinux.fan auth_param basic credentialsttl 2 sata auth_param basic casesensitive off # Squid pristup zahtijeva autentifikaciju acl Entuzijasti proxy_auth POTREBNO # Dozvoljavamo pristup autentificiranim korisnicima # putem PAM-a http_access deny !Entuzijasti # dozvoljavaju pristup FTP stranicama za pristup httpfpnet_pristupu FTPftp_ local dozvolimo localhost # Zabranjujemo bilo koji drugi pristup http_access proxy-u deny all # Squid normalno sluša na portu 3128 http_port 3128 # Ostavljamo "coredumps" u prvom cache direktoriju coredump_dir /var/spool/squid # # Dodajte bilo koji vaš vlastiti refresh_pattern unose iznad ovih. # refresh_pattern ^ftp: 1440 20% 10080 refresh_pattern ^gopher: 1440 0% 1440 refresh_pattern -i (/cgi-bin/|\?) 0 0% 0 refresh_pattern . 0 20% 4320 cache_mem 64 MB # Memory Cache memory_replacement_policy lru cache_replacement_policy hrpa LFUDA cache_dir aufs /var/spool/squid 4096 16 256 maximum_object_size 4 MB_scah wapigh_wapigh_scah wapigh gr buzz@desdelinux.fan # Ostali parametri visible_hostname linuxbox.desdelinux.fan

Provjeravamo sintaksu datoteke /etc/squid/squid.conf

[root @ linuxbox ~] # raščlanjivanje squid -k 2017 04:16:15| Pokretanje: Inicijalizacija šema za autentifikaciju... 45 10:2017:04| Startup: Inicijalizovana šema autentifikacije 'basic' 16 15:45:10| Startup: Inicijalizovana šema autentifikacije 'digest' 2017 04:16:15| Startup: Inicijalizovana šema autentifikacije 'pregovarati' 45 10:2017:04| Startup: Inicijalizovana šema autentifikacije 'ntlm' 16 15:45:10| Pokretanje: inicijalizirana autentifikacija. 2017 04:16:15| Obrada konfiguracionog fajla: /etc/squid/squid.conf (dubina 45) 10/2017/04 16:15:45| Obrada: acl localnet src 10/2017 04/16/15 45:10:0| Obrada: acl SSL_ports port 2017 04 16/15/45 10:192.168.10.0:24| Obrada: acl Safe_ports port 2017 # http 04 16:15:45| Obrada: acl Safe_ports port 10 # ftp 443/21/2017 04:16:15| Obrada: acl Safe_ports port 45 # https 10/80/2017 04:16:15| Obrada: acl Safe_ports port 45 # gopher 10 21:2017:04| Obrada: acl Safe_ports port 16 # wais 15/45/10 443:2017:04| Obrada: acl Safe_ports port 16-15 # neregistrovani portovi 45/10/70 2017:04:16| Obrada: acl Safe_ports port 15 # http-mgmt 45/10/210 2017:04:16| Obrada: acl Safe_ports port 15 # gss-http 45/10/1025 65535:2017:04| Obrada: acl Safe_ports port 16 # filemaker 15/45/10 280:2017:04| Obrada: acl Safe_ports port 16 # multiling http 15 45:10:488| Obrada: acl CONNECT metoda CONNECT 2017 04:16:15| Obrada: http_access deny !Safe_ports 45/10/591 2017:04:16| Obrada: http_access deny CONNECT !SSL_ports 15/45/10 777:2017:04| Obrada: http_access dozvoli localhost manager 16/15/45 10:2017:04| Obrada: http_access deny manager 16/15/45 10:2017:04| Obrada: http_access deny to_localhost 16/15/45 10:2017:04| Obrada: auth_param osnovni program /usr/lib16/squid/basic_pam_auth 15 45:10:2017| Obrada: auth_param basic children 04 16 15:45:10| Obrada: auth_param osnovno područje desdelinux.fan 2017/04/16 15:45:10| Obrada: auth_param basic credentialsttl 2 sata 2017/04/16 15:45:10| Obrada: auth_param basic casesensitive off 2017/04/16 15:45:10| Obrada: acl Entuzijasti proxy_auth POTREBNO 2017/04/16 15:45:10| Obrada: http_access deny !Entuzijasti 2017/04/16 15:45:10| Obrada: acl ftp proto FTP 2017/04/16 15:45:10| Obrada: http_access dozvoli ftp 2017/04/16 15:45:10| Obrada: http_access dozvoli localnet 2017/04/16 15:45:10| Obrada: http_access dozvoli localhost 2017/04/16 15:45:10| Obrada: http_access deny all 2017/04/16 15:45:10| Obrada: http_port 3128 2017/04/16 15:45:10| Obrada: coredump_dir /var/spool/squid 2017 04:16:15| Obrada: refresh_pattern ^ftp: 45 10% 1440 20/10080/2017 04:16:15| Obrada: refresh_pattern ^gopher: 45 10% 1440 0/1440/2017 04:16:15| Obrada: refresh_pattern -i (/cgi-bin/|\?) 45 10% 0 0 0:2017:04| Obrada: refresh_pattern . 16 15% 45 10 0:20:4320| Obrada: cache_mem 2017 MB 04 16:15:45| Obrada: memory_replacement_policy lru 10 64:2017:04| Obrada: cache_replacement_policy heap LFUDA 16/15/45 10:2017:04| Obrada: cache_dir aufs /var/spool/squid 16 15 45 10/2017/04 16:15:45| Obrada: max_object_size 10 MB 4096/16/256 2017:04:16| Obrada: cache_swap_low 15 45 10:4:2017| Obrada: cache_swap_high 04 16 15:45:10| Obrada: cache_mgr buzz@desdelinux.fan 2017/04/16 15:45:10| Obrada: visible_hostname linuxbox.desdelinux.fan 2017/04/16 15:45:10| Inicijalizacija https proxy konteksta

Prilagođavamo dozvole u / usr / lib64 / squid / basic_pam_auth

[root @ linuxbox ~] # chmod u + s / usr / lib64 / squid / basic_pam_auth

Kreiramo direktorij predmemorije

# Za svaki slučaj ... [root @ linuxbox ~] # zaustavljanje lignje usluge Preusmjeravanje na / bin / systemctl stop squid.service [root @ linuxbox ~] # squid -z [root @ linuxbox ~] # 2017 04:16:15 kid48 | Postavite Current Directory na / var / spool / squid 28/1/2017 04:16:15 kid48 | Kreiranje direktorija swap-a koji nedostaju 28/1/2017 04:16:15 kid48 | / var / spool / squid postoji 28/1/2017 04:16:15 kid48 | Izrada direktorija u / var / spool / squid / 28 1/00/2017 04:16:15 kid48 | Izrada direktorija u / var / spool / squid / 28 1/01/2017 04:16:15 kid48 | Izrada direktorija u / var / spool / squid / 28 1/02/2017 04:16:15 kid48 | Izrada direktorija u / var / spool / squid / 28 1/03/2017 04:16:15 kid48 | Izrada direktorija u / var / spool / squid / 28 1/04/2017 04:16:15 kid48 | Izrada direktorija u / var / spool / squid / 28 1/05/2017 04:16:15 kid48 | Izrada direktorija u / var / spool / squid / 28 1/06/2017 04:16:15 kid48 | Izrada direktorija u / var / spool / squid / 28 1/07/2017 04:16:15 kid48 | Izrada direktorija u / var / spool / squid / 28 1/08/2017 04:16:15 kid48 | Izrada direktorija u / var / spool / squid / 28 1/09/2017 04:16:15 kid48 | Izrada direktorija u / var / spool / squid / 28A 1/0/2017 04:16:15 kid48 | Izrada direktorija u / var / spool / squid / 28B 1/0/2017 04:16:15 kid48 | Izrada direktorija u / var / spool / squid / 28C 1/0/2017 04:16:15 kid48 | Izrada direktorija u / var / spool / squid / 29D 1/0/2017 04:16:15 kid48 | Izrada direktorija u / var / spool / squid / 29E 1/0/2017 04:16:15 kid48 | Izrada direktorija u / var / spool / squid / 29F

U ovom trenutku, ako vam treba neko vrijeme za vraćanje naredbenog retka - koji mi nikada nije vraćen - pritisnite Enter.

[root @ linuxbox ~] # pokretanje lignje usluge [root @ linuxbox ~] # ponovno pokretanje lignje usluge [root @ linuxbox ~] # status lignje usluge Preusmjeravanje na / bin / systemctl status squid.service ● squid.service - Proxy za predmemoriranje lignji Učitana: učitana (/usr/lib/systemd/system/squid.service; onemogućena; unaprijed postavljena opcija prodavca: onemogućena) Aktivan: aktivan (pokrenut) od dom 2017-04-16 15:57:27 EDT; Pre 1s Proces: 2844 ExecStop = / usr / sbin / squid -k shutdown -f $ SQUID_CONF (code = exited, status = 0 / SUCCESS) Proces: 2873 ExecStart = / usr / sbin / squid $ SQUID_OPTS -f $ SQUID_CONF (kod = izašao, status = 0 / USPJEH) Proces: 2868 ExecStartPre = / usr / libexec / squid / cache_swap.sh (kod = izašao, status = 0 / USPJEH) Glavni PID: 2876 (squid) CGroup: /system.slice/squid .service └─2876 / usr / sbin / squid -f /etc/squid/squid.conf 16. aprila 15:57:27 linuxbox systemd [1]: Pokretanje proxyja za predmemoriranje Squida ... 16. aprila 15:57:27 linuxbox systemd [1]: Započeo proxy za predmemoriranje lignji. 16. aprila 15:57:27 linuxbox squid [2876]: Squid Parent: počet će 1 djecu 16. aprila 15:57:27 linuxbox squid [2876]: Squid Parent: (squid-1) process 2878 ... ed 16. aprila 15 : 57: 27 linuxbox squid [2876]: Squid Parent: (squid-1) process 2878 ... 1 Savjet: Neke linije su elipsirane, koristite -l za prikaz u cijelosti [root @ linuxbox ~] # cat / var / log / messages | grep lignje

Ispravci zaštitnog zida

Moramo otvoriti i u zoni «vanjski"luke 80HTTP y 443 HTTPS tako da lignje mogu komunicirati s Internetom.

[root @ linuxbox ~] # firewall-cmd --zone = external --add-port = 80 / tcp - trajno uspjeh [root @ linuxbox ~] # firewall-cmd --zone = external --add-port = 443 / tcp - trajno uspjeh [root @ linuxbox ~] # firewall-cmd --reload uspjeh [root @ linuxbox ~] # firewall-cmd --info-zone external vanjski (aktivni) cilj: zadati pretvaranje icmp-bloka: nema sučelja: ens34 izvori: usluge: dns portovi: 443 / tcp 53 / udp 80 / tcp 53 / tcp protokoli: masquerade: da forward-ports: sourceports: icmp-block: parametar-problem preusmjeravanje usmjerivača-reklama usmjerivač-traženje izvora-gašenje bogata pravila:

- Nije besposleno ići u grafičku aplikaciju «Konfiguracija zaštitnog zida»I provjerite jesu li portovi 443 tcp, 80 tcp, 53 tcp i 53 udp otvoreni za zonu«vanjski«, I da NISMO objavili nijednu uslugu za nju.

Napomena o pomoćnom programu basic_pam_auth

Ako konsultujemo priručnik ovog uslužnog programa putem man basic_pam_auth Pročitat ćemo da sam autor daje snažnu preporuku da se program premjesti u direktorij gdje normalni korisnici nemaju dovoljno dozvola za pristup alatu.

S druge strane, poznato je da s ovom shemom autorizacije vjerodajnice putuju u običnom tekstu i nije sigurno za neprijateljska okruženja, čitajte otvorene mreže.

jeff yestrumskas posveti članak «Upute: Postavljanje sigurnog web proxyja pomoću SSL enkripcije, Squid Caching Proxyja i PAM autentifikacije»Na pitanje povećanja sigurnosti s ovom shemom provjere autentičnosti kako bi se mogla koristiti u potencijalno neprijateljskim otvorenim mrežama.

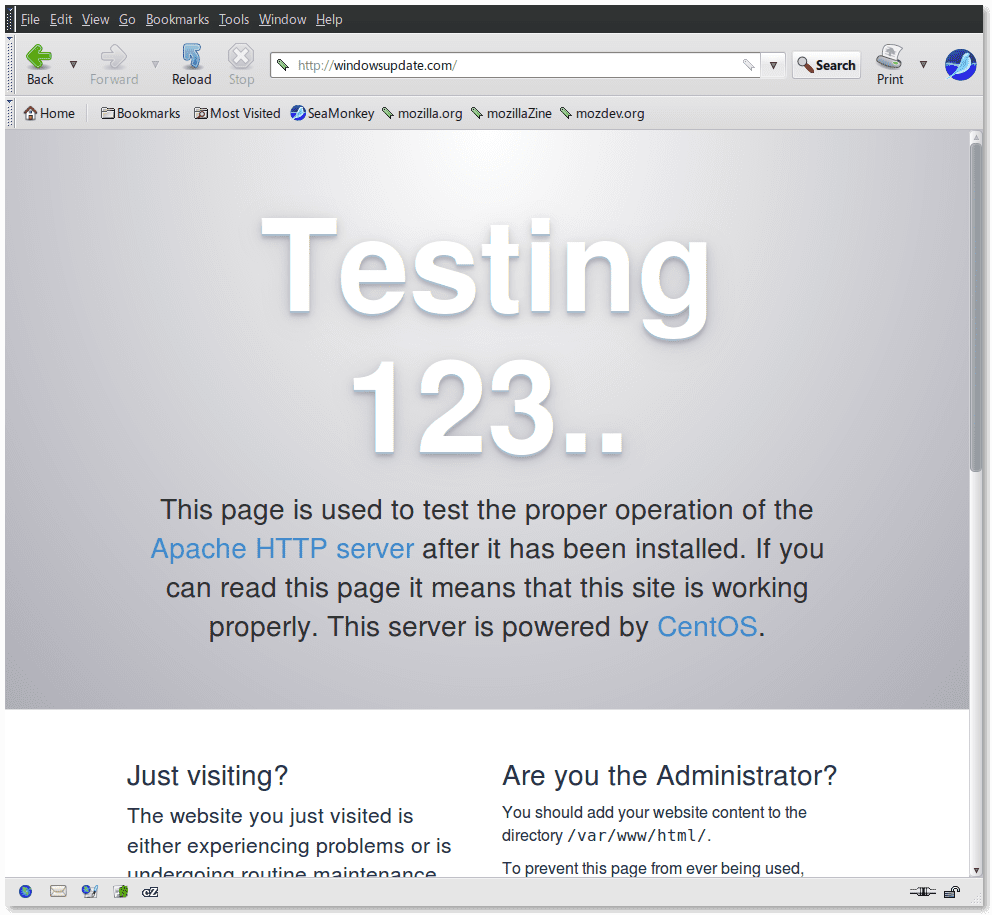

Instaliramo httpd

Kao način provjere rada Squid -a i slučajno Dnsmasq-a, instalirat ćemo uslugu httpd -Apache web server- što nije potrebno učiniti. U datoteci u odnosu na Dnsmasq / etc / banner_add_hosts Proglašavamo web lokacije za koje želimo da budu zabranjene i izričito im dodjeljujemo istu IP adresu koju imaju linux box. Stoga, ako zatražimo pristup bilo kojoj od ovih web lokacija, početna stranica httpd.

[root @ linuxbox ~] # yum instaliraj httpd [root @ linuxbox ~] # systemctl omogući httpd Kreirana je simbolična veza od /etc/systemd/system/multi-user.target.wants/httpd.service do /usr/lib/systemd/system/httpd.service. [root @ linuxbox ~] # systemctl start httpd [root @ linuxbox ~] # systemctl status httpd ● httpd.service - Apache HTTP poslužitelj je učitan: učitan (/usr/lib/systemd/system/httpd.service; omogućen; unaprijed postavljena opcija proizvođača: onemogućeno) Aktivan: aktivan (pokrenut) od 2017. 04 EDT; Prije 16s Dokumenti: man: httpd (16) man: apachectl (41) Glavni PID: 35 (httpd) Status: "Obrada zahtjeva ..." CGroup: /system.slice/httpd.service ├─5 / usr / sbin / httpd -DFOREGROUND ├─8 / usr / sbin / httpd -DFOREGROUND ├─8 / usr / sbin / httpd -DFOREGROUND ├─2275 / usr / sbin / httpd -DFOREGROUND ├─2275 / usr / sbin / httpd -DFOREGROUND └─2276 / usr / sbin / httpd -DFOREGROUND 2277. aprila 2278:2279:2280 linuxbox systemd [16]: Pokretanje Apache HTTP servera ... 16. aprila 41:35:1 linuxbox systemd [16]: Pokrenuo je Apache HTTP server.

SELinux i Apache

Apache ima nekoliko pravila za konfiguriranje u okviru SELinux konteksta.

[root @ linuxbox ~] # getsebool -a | grep httpd httpd_anon_write -> off httpd_builtin_scripting -> na httpd_can_check_spam -> off httpd_can_connect_ftp -> off httpd_can_connect_ldap -> off httpd_can_connect_mythtv -> off httpd_can_connect off_zabbix -> off httpd_can_connect_zabbix_workb_workb_workd_connect_workbconnect off_workbwork_ httpd_can_network_memcache -> off httpd_can_network_relay -> off httpd_can_sendmail -> off httpd_dbus_avahi -> off httpd_dbus_sssd -> off httpd_dontaudit_search_dirs -> off httpd_enable_cgi -> na httpd_enable_offmirs -> httpd_enable_enable offpd_server_offmirs -> httpd_enable_offmirs offpd_server_enable_ httpd_graceful_shutdown -> na httpd_manage_ipa -> off httpd_mod_auth_ntlm_winbind -> off httpd_mod_auth_pam -> off httpd_read_user_content -> off httpd_run_ipa -> off httpd_run_preupgrade -> Off httpd_runcobshift offlimerfift_runco_stick off> isključeno httpd_runcobshift offlimift_runcostricy httpd_ssi_exec -> isključeno httpd_sys_script_anon_write -> isključeno httpd_tmp_exec -> isključeno httpd_tty_comm - > isključeno httpd_unified -> isključeno httpd_use_cifs -> isključeno httpd_use_fusefs -> isključeno httpd_use_gpg -> isključeno httpd_use_nfs -> isključeno httpd_use_openstack -> isključeno httpd_use_sasl -> isključeno httpd_verify_dns -> isključeno

Konfigurirat ćemo samo sljedeće:

Pošaljite e-poštu putem Apachea

root @ linuxbox ~] # setsebool -P httpd_can_sendmail 1

Dopustite Apacheu da čita sadržaje koji se nalaze u kućnim direktorijima lokalnih korisnika

root @ linuxbox ~] # setsebool -P httpd_read_user_content 1

Omogućite administriranje putem FTP-a ili FTPS-a bilo kojim direktorijima kojima upravlja

Apache ili omogućite Apacheu da funkcionira kao FTP poslužitelj koji preslušava zahtjeve putem FTP porta

[root @ linuxbox ~] # setsebool -P httpd_enable_ftp_server 1

Za više informacija pročitajte Konfiguracija Linux poslužitelja.

Provjeravamo autentifikaciju

Ostaje samo otvoriti pregledač na radnoj stanici i usmjeriti, na primjer, na http://windowsupdate.com. Provjerit ćemo je li zahtjev ispravno preusmjeren na Apache početnu stranicu u linuxboxu. U stvari, bilo koje ime web lokacije deklarirano u datoteci / etc / banner_add_hosts bit ćete preusmjereni na istu stranicu.

Slike na kraju članka to dokazuju.

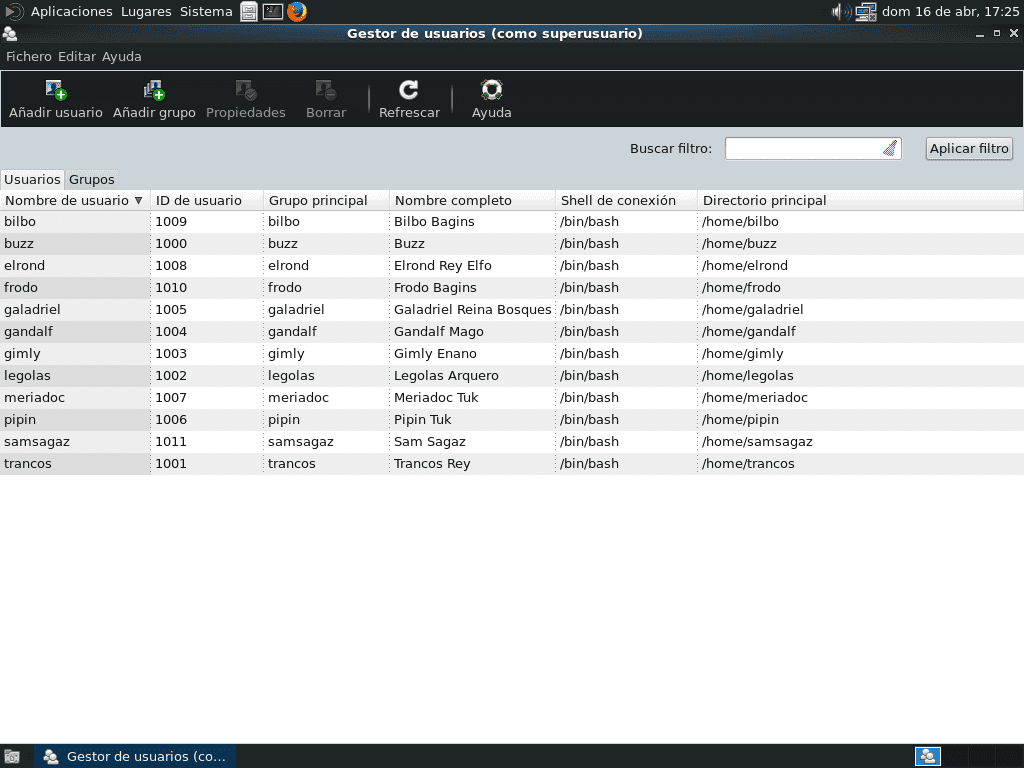

Upravljanje korisnicima

To radimo pomoću grafičkog alata «Upravljanje korisnicima»Kojoj pristupamo putem izbornika Sistem -> Administracija -> Upravljanje korisnicima. Svaki put kada dodamo novog korisnika, kreira se njegova mapa / home / user automatski.

Sigurnosne kopije

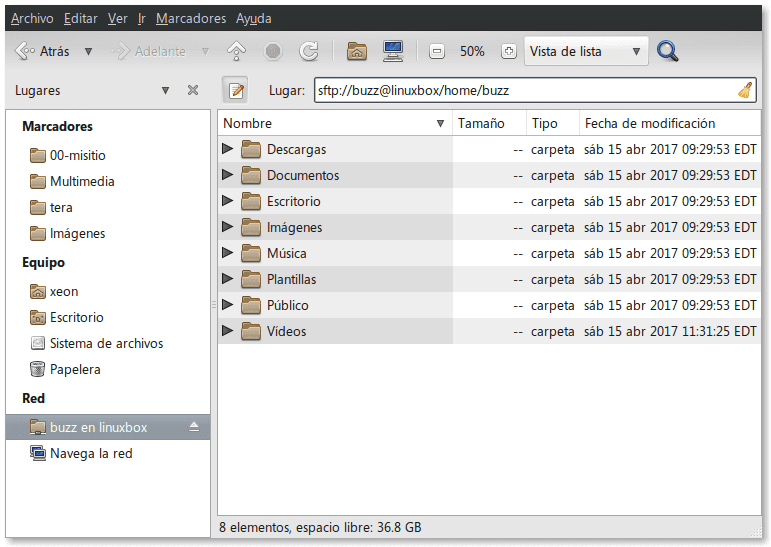

Linux klijenti

Potreban vam je samo uobičajeni pretraživač datoteka i naznačite da se želite povezati, na primjer: ssh: // buzz @ linuxbox / home / buzz i nakon unosa lozinke, prikazat će se direktorij kući korisnika buzz.

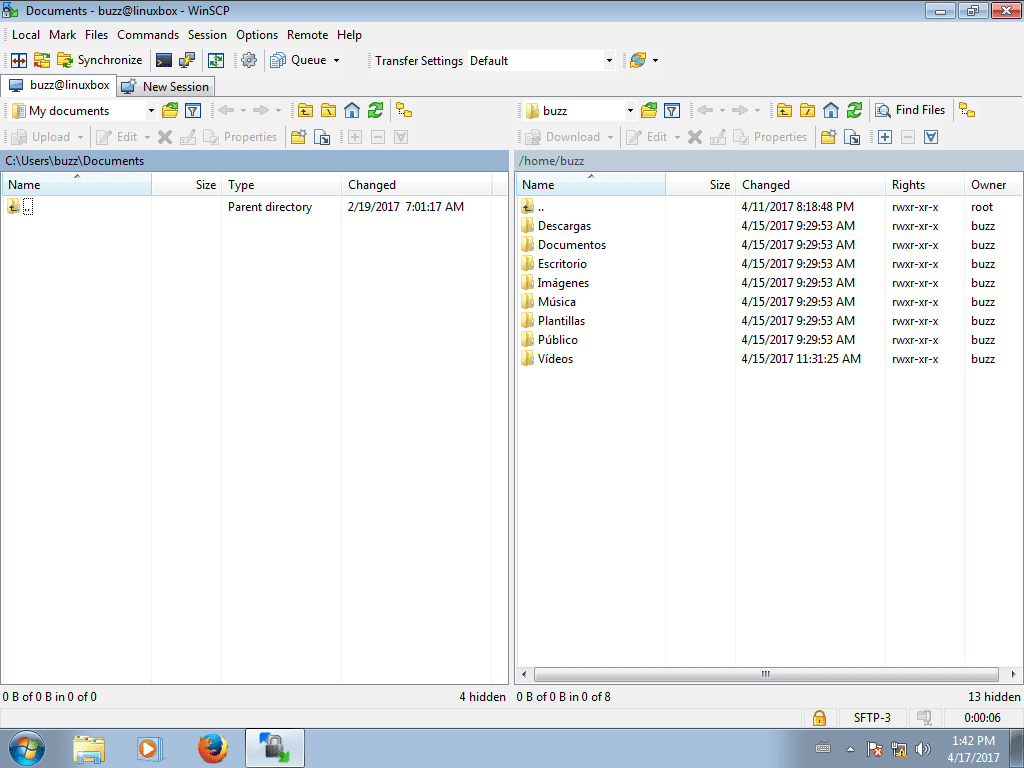

Windows klijenti

U Windows klijentima koristimo alat WinSCP. Jednom instaliran, koristimo ga na sljedeći način:

Jednostavno, zar ne?

Resumen

Vidjeli smo da je moguće koristiti PAM za autentifikaciju usluga u maloj mreži iu kontroliranom okruženju potpuno izoliranom od ruku hakeri. To je uglavnom zbog činjenice da vjerodajnice za provjeru autentičnosti putuju u običnom tekstu i stoga nije shema provjere autentičnosti koja se koristi u otvorenim mrežama kao što su aerodromi, Wi-Fi mreže itd. Međutim, to je jednostavan mehanizam autorizacije, jednostavan za implementaciju i konfiguriranje.

Konsultovani izvori

- Konfiguracija Linux poslužitelja

- Priručnici za naredbe - man stranice

PDF verzija

Preuzmite PDF verziju ovdje.

Do sljedećeg članka!

Izvanredan post je izliječen, gospodine Fico. Hvala što ste podijelili svoje znanje.

Znam koliko je teško sastaviti članak s takvom razinom detalja, s prilično jasnim testovima i prije svega s konceptima i strategijama prilagođenim standardima. Samo skidam kapu ovom dragulju doprinosa, puno hvala Fico na tako dobrom poslu.

Nikad nisam kombinirao lignje s provjerom autentičnosti pam, ali idem što je dalje moguće da bih to radio u svojoj laboratoriji ... Zagrljaj cilja i nastavljamo !!

NaTiluS: Hvala vam puno na komentaru i ocjeni.

Gušter: I vama puno hvala na komentaru i ocjeni.

Vrijeme i trud posvećen stvaranju ovakvih članaka nagrađeni su samo čitanjem i komentarima onih koji posjećuju zajednicu. DesdeLinux. Nadam se da će vam biti od koristi u svakodnevnom radu.

Nastavljamo!

Neverovatan doprinos građana !!!! Pročitao sam svaki vaš članak i mogu reći da čak i osoba koja nema napredno znanje o slobodnom softveru (poput mene) može slijediti ovaj izuzetan članak korak po korak. Živjeli !!!!

Hvala Fiću na ovom drugom sjajnom članku; Kao da to nije dovoljno sa svim objavljenim postovima, u ovom slučaju imamo uslugu koja prethodno nije bila obuhvaćena PYMES serijom, a to je izuzetno važno: "LIGNJE" ili Proxy LAN-a. Ništa što za nas porodica onih koji misle da smo "sysadmini" ovdje nema drugog dobrog materijala za proučavanje i produbljivanje našeg znanja.

Hvala svima na komentarima. Sljedeći će se članak baviti Prosody serverom za chat s autentifikacijom protiv lokalnih vjerodajnica (PAM) putem Cyrus-SASL, a ta će usluga biti implementirana na istom serveru.

U dobro vrijeme zemljak !!!! Veliki doprinos čak i onima poput mene koji nemaju veliko znanje o slobodnom softveru, strastveni su prema učenju sa izvrsnim člancima poput ovog. Slijedio sam vaše doprinose i želio bih znati po kojem članku biste mi preporučili da započnem s ovom serijom MSP mreža, budući da čitam neuredno i mislim da ima puno vrijednog sadržaja koji propušta detalj. Bez više, pozdrav i neka zajedničko znanje kao i softver ostanu besplatni !!

Pozdrav zemljaku !!!. Preporučujem vam da započnete na početku, iako je to možda dugačak put, to je najkraći put kako se ne biste izgubili. U indeksu -koji nije ažuriran sa posljednja dva članka- https://blog.desdelinux.net/redes-computadoras-las-pymes-introduccion/, utvrdili smo preporučeni redoslijed čitanja serije, koji započinje s tim kako to učiniti Radna stanica, nastavlja s nekoliko postova posvećenih toj temi Virtualizacija, slijedi nekoliko koverti BIND, Isc-Dhcp-Server i Dnsmasq, i tako sve dok ne dođemo do dijela za implementaciju usluge za MSP mrežu, gdje smo trenutno. Nadam se da će vam pomoći.

Pa bit će !!!! Odmah počinjem sa serijom od početka i radujem se novim člancima. Živjeli !!!!