Para quienes no conocen a Canonical esta es una empresa establecida en el Reino Unido, fundada y financiada por Mark Shuttleworth de origen sudafricano. La empresa se encarga de desarrollar software para ordenadores y comercia servicios orientados para Ubuntu, el sistema operativo Gnu/Linux y aplicaciones basadas en software libre.

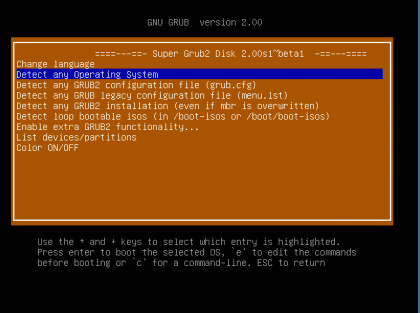

En el caso de GRUB o GRand Unified Bootloader, podemos decir que es usado para iniciar uno o varios sistemas operativos para un mismo ordenador, es lo que se conoce como un gestor de arranque, totalmente open source.

Ahora bien, hablaremos de la vulnerabilidad Zero-Day en GRUB2. Esta primeramente, fue hallada por Ismael Ripoll y Hector Marco, dos desarrolladores de la Universidad de Valencia en España. Básicamente se trata del mal uso de la tecla de borrar, cuando al hacerse la configuración de arranque se implementa la seguridad por contraseña. Es el incorrecto uso de las combinaciones del teclado, donde pulsando cualquier tecla se puede pasar por alto el ingreso de la contraseña. Este problema se localiza en los paquetes upstream y evidentemente hacen muy vulnerable parte la información que se encuentra almacenada en el ordenador.

En el caso de Ubuntu , varias versiones presentan este fallo de vulnerabilidad, al igual que muchas distribuciones que se basan en ella.

Entre las versiones afectadas de Ubuntu tenemos:

- Ubuntu 15.10

- Ubuntu 15.04

- Ubuntu 14.04 LTS

- Ubuntu 12.04 LTS

El problema puede ser corregido a través de la actualización del sistema en la versiones de los siguientes paquetes:

- Ubuntu 15.10: grub2-common a 2.02~beta2-29ubuntu0.2

- Ubuntu 15.04: grub2-common a 2.02~beta2-22ubuntu1.4

- Ubuntu 14.04 LTS: grub2-common a 2.02~beta2-9ubuntu1.6

- Ubuntu 12.04 LTS: grub2-common a 1.99-21ubuntu3.19

Posterior a la actualización es necesario reiniciar el equipo para hacer todos los cambios pertinentes.

Recuerda que podrían utilizar esta vulnerabilidad para eludir la contraseña de GRUB, por eso es recomendable que realices la actualización para mantenerte seguro.

A diferencia de Windows y OS x donde estos errores se corrigen en cuestión de años [http://www.cnnexpansion.com/tecnologia/2015/02/12/microsoft-corrige-falla-critica-en-windows-15-anos-despues], las vulnerabilidades en GNU/Linux se arreglan en cuestión de minutos u horas (lo corrigieron recién descubrieron la vulnerabilidad)

Parece que no has leído ni tu propio link.

La vulnerabilidad estuvo durante 15 años, pero fue descubierta hace 1 año.

En Linux también han habido vulnerabilidades ocultas durante décadas, a pesar de que la predica aseguraba que se descubrían las vulnerabilidades más rápido o de inmediato por estar el código abierto.

Apenas la vulnerabilidad fue reportada Microsoft comenzó a trabajar en una solución que tardó en salir debido a la complejidad de una solución segura y efectiva y a los testeos además que no había urgencia ya que no era conocida por atacantes.

Que algo se corrija rápido sólo significa que hacer el parche no era complicado o que no se aplica ningún QA a la hora de soltar cualquier cambio de código, nada más.

Pero canonical no ha descubierto nada….. Simplemente les afecta a sus distros nada mas

¿qué?, ¿cómo?

Por favor, corrijan ese título ya que es una mentira tremenda… mentira en el hecho noticioso y mentira en el contenido del artículo…

Se ha descubierto una vulnerabilidad en el GRUB, pero Canonical no ha tenido nada que ver. Esta vulnerabilidad afecta a cualquier distribución Linux-like, no solo a Ubuntu.

Hablando del tema de fondo, una vulnerabilidad así no es tan peligrosa, ya que utilizar una contraseña en el GRUB es tan seguro como utilizar una contraseña en el BIOS. Si un usuario quiere seguridad, obviamente tendrá una contraseña de usuario y cifrado en disco (en el caso que el atacante tenga acceso al dispositivo).

Esto no pasará a ser más que una anécdota.

Saludos

No es tan simple como lo quieres creer.

Aquí te explican un poco porqué es importante la password en el GRUB y que no resuelve con password de usuarios ni cifrando cosas.

https://blog.desdelinux.net/como-proteger-grub-con-una-contrasena-linux/

Sin duda.

Siempre que pasa algo en Linux de inmediato primero se le desvalora y luego se le olvida.

PD: ¿han endurecido la censura en desdelinux que ya los comentarios no salen al enviar?.

¿qué?. Has leído la entrada que tu citas… no dice nada acerca del cifrado de disco o la contraseña de usuario, solo explica para que sirve y como se utiliza la contraseña en el GRUB2… Además confirma que hay que tener acceso al dispositivo para vulnerar la seguridad del equipo (existen muchos otros formas más efectivas que a través del GRUB…)

Y por mucho que accedas como administrador a través del GRUB, si tienes bien establecidos los permisos de las particiones, claves de usuario y cifrado LUKS (entre otras cosas), no accederán a tus datos (si tienen acceso a tu dispositivo claro).

Por lo tanto, todavía no le veo sentido. (al menos que solo confíes en la contraseña del GRUB para asegurar tus datos).

Con tu nueva respuesta confirmas que no le ves sentido al problema porque te quedas en lo simple y no puedes imaginar siquiera posibilidades sencillas a partir de esa brecha.

Claro que lo he leído, pero también lo he entendido.

O quizás es que puedo darme cuenta de las implicaciones y alcance que trae el que se abra una brecha cualquiera.

Brecha que no debería no estar, brecha en un mecanismo de seguridad que si estaba era por algo.

Si leíste el link te enteras que al ser saltable éste login de seguridad es posible acceder al sistema como root, con lo cuál ya de una tu super clave de usuario queda en nada. Y si sabes algo de lo que andas opinando no te debería explicar que al entrar como root sería posible mirar o editar hashes de passwords, editar usuarios, modificar al sistema para cargar o sustituir procesos que monitoreen toda actividad del usuario cuando éste se autentifique, lo que podría ir desde capturar sus passwords hasta coger sus datos descifrados y enviar todo eso «a casa»; entre miles de cosas más que se le pueden ocurrir a un atacante que tiene más conocimiento que gente como tú que vive en burbujas de autocomplacencia, de falsa seguridad y de «nunca lograrán si tienes bien establecido bla bla bla».

Que a ti no se te ocurran las cosas no significa que no se puedan hacer cosas.

Tampoco importa que haya muchos métodos «más efectivos», el problema es que ahora hay un método más, que no debería haber por culpa de una vulnerabilidad.

Y es un método de alta accesibilidad y facilidad, calificado por gente que evalúa las vulnerabilidades.

Ya no hace falta Livecds, USBs, desbloquear BIOS, abrir cajas, sacar disco duros, poner unidades externas, etc; sólo hay que pararse frente al teclado y presionar UNA tecla.

Y no te preocupes, que mañana cuando la noticia sea de que tu hoy super LUKS tiene una vulnerabilidad, saldrá la gente como tú a decir que «un verdadero escocés serio» no confía en cifrados de disco sino en otras cosas (como GRUB incluso).

Desde luego …. menudo titular : «Canonical descubre vulnerabilidad en GRUB2». Y menuda forma de redactar la noticia. Con estas noticias al final va a parecer que Canonical / Ubuntu son los unicos que hacen cosas por el software libre. El paquete lo mantiene colin watson para Debian, y ya de paso lo a subido a Ubuntu, como bien se indica en la versión del paquete. Tampoco se comenta nada de como se dispara la vulnerabilidad, que es pulsando 28 veces la tecla retroceso.

Saludos.

A mi lo reprochable es que se comente, y de paso una y otra vez, que la vulnerabilidad se deba a un «mal uso del teclado». Eso suena tan: «es que están sujetando el iPhone mal».

No, la vulnerabilidad es causada por una mala programación, como siempre, punto. Es inexcusable que al presionar X veces una tecla se salte un login de seguridad.

Menudo titular , tambien diran que mientras arranca grub se descubrio una falla precionando la «e», ademas probe en linux mint y no pasa nada solo en ubuntu.

PD: primero tienen que entrar ami casa para usar esa vulnerabilidad ojo primero desintalo mint e instalo ubuntu.

Tu ortografía deja mucho qué desear

Vulnerabilidades locales, son vulnerabilidades al fin y al cabo.

En estaciones de trabajo, empresas y otros entornos críticos no les va a hacer gracia tener esta vulnerabilidad y más usando «linux seguro». Pero toco bien porque no entran en tu casa.

Lo de la e también es un riesgo que debe bloquearse. No sé si lo sabías.

Jajajaj Paco22, como defiendes esta vulnerabilidad…

Créeme que en una empresa seria existen muchos protocolos de seguridad para a) acceder al dispositivo físico b) para proteger el acceso a los datos.

Y si tu interés sigue siendo el GRUB es más fácil bloquearlo para no tener acceso al mismo…

@hugo

No es cuestión de que un «verdadero escocés serio» usaría otros protocolos de seguridad, sino de que éste es uno de esos protocolos y ESTÁ FALLANDO, punto. Y de paso que al fallar puede llegar a comprometer al resto, como los que mencionaste jurando que son la máxima garantía.

Ésta vulnerabilidad no hace falta que yo la defienda, porque fue descubierta y calificada por especialistas que sí saben de seguridad y es irrelevante las desvaloraciones de wannabes entendíos que se le dan de saber mucho por usar una distro.

Entiendo que les duela que de a poco se rasga ése mito de «linux seguro», ya incluso hasta apretando una sola tecla.

Típico, nunca cambian, siempre lo mismo para minimizar los defectos de superlinux.

no solo de ubuntu vive el hombre