Vor kurzem Die Veröffentlichung der neuen Version des Nzyme Toolkit 1.2.0 wurde angekündigt, das ist dwurde entwickelt, um drahtlose Netzwerke zu überwachen um bösartige Aktivitäten zu erkennen, Rogue Access Points, nicht autorisierte Verbindungen zu implementieren und typische Angriffe durchzuführen.

Die neue Version zeichnet sich durch die Implementierung der Berichtsfunktionalität in nzyme . ausNeben der Tatsache, dass Sie verschiedene Arten von Berichten programmieren können, die optional auch per E-Mail versendet werden.

Über Nzyme

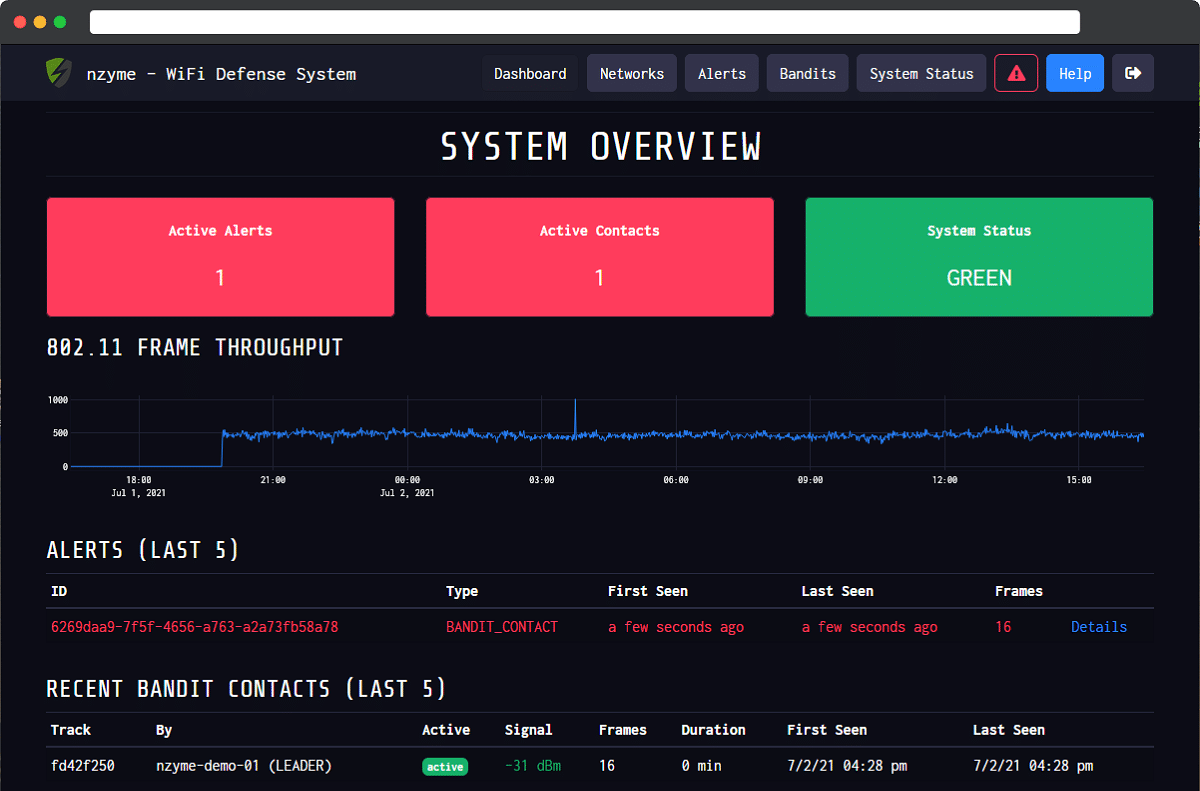

Für diejenigen, die mit nzyme nicht vertraut sind, sollten Sie wissen, dass dies ist ein Tool, das WLAN-Adapter im Überwachungsmodus verwendet, um Frequenzen auf verdächtiges Verhalten zu scannen. insbesondere Rogue Access Points und bekannte WiFi-Angriffsplattformen. Jeder aufgezeichnete drahtlose Frame wird analysiert und optional zur Langzeitspeicherung an ein Graylog-Protokollverwaltungssystem gesendet, sodass Sie Vorfälle und forensische Analysen durchführen können.

Der Datenverkehr wird erfasst, indem der Wireless-Adapter in den Überwachungsmodus für Transitnetzwerk-Frames geschaltet wird. Erfasste Netzwerkframes können an Graylog gesendet werden zur langfristigen Speicherung, falls die Daten zur Analyse von Vorfällen und böswilligen Aktionen benötigt werden. Das Programm ermöglicht es Ihnen beispielsweise, das Auftreten von nicht autorisierten Zugangspunkten zu erkennen, und wenn ein Versuch erkannt wird, das drahtlose Netzwerk zu kompromittieren, zeigt es an, wer das Ziel des Angriffs war und welche Benutzer kompromittiert wurden.

Das System kann verschiedene Arten von Warnungen generieren und unterstützt auch verschiedene Methoden, um abnormale Aktivitäten zu erkennen, einschließlich der Überprüfung von Netzwerkkomponenten mithilfe von Fingerabdruck-Identifikatoren und der Erstellung von Cheats. Unterstützt die Generierung von Warnungen bei Verletzung der Netzwerkstruktur (z. B. das Auftreten einer zuvor unbekannten BSSID), Änderungen von sicherheitsrelevanten Netzwerkparametern (z. B. Änderung der Verschlüsselungsmodi), Erkennung des Vorhandenseins typischer Geräte durchzuführen Anschläge. (z. B. WiFi-Ananas), einen Fallenzugang reparieren oder abnormale Verhaltensänderungen erkennen.

Neben der Analyse bösartiger Aktivitäten, das System kann zur allgemeinen Überwachung von drahtlosen Netzwerken verwendet werden, sowie für die physische Erkennung der Quelle von Anomalien, die mithilfe von Trackern erkannt werden, die es ermöglichen, ein bösartiges drahtloses Gerät basierend auf seiner Spezifität schrittweise zu identifizieren.

Die wichtigsten neuen Funktionen von Nzyme 1.2.0

In dieser neuen Version, wie eingangs kommentiert hebt zusätzliche Unterstützung für das Generieren und Versenden von Berichten hervor zu erkannten Anomalien, registrierten Netzwerken und allgemeinem Status.

Darüber hinaus wird auch hervorgehoben, dass Unterstützung für Warnungen bei Erkennung von Angriffsversuchen hinzugefügt den Betrieb der Überwachungskameras aufgrund des massiven Sendens von Deauthentifizierungspaketen zu blockieren.

Eine Seite mit dem Profil des Angreifers wurde hinzugefügt, die Informationen über die Systeme und Zugangspunkte liefert, mit denen der Angreifer interagiert hat, sowie Statistiken über die Signalstärke und gesendete Frames.

Und es fällt auch auf, dass die Möglichkeit, Callback-Handler zu konfigurieren um auf eine Warnung zu reagieren (zum Beispiel zum Schreiben von Fehlerinformationen in eine Protokolldatei).

Von den anderen Änderungen, die auffallen:

- Unterstützung für noch nie dagewesene SSID-Erkennungswarnungen hinzugefügt.

- Unterstützung für Warnungen bei Überwachungssystemfehlern hinzugefügt, beispielsweise wenn ein drahtloser Adapter von einem Computer getrennt wird, auf dem Nzyme ausgeführt wird.

- Verbesserte Unterstützung für WPA3-basierte Netzwerke.

- Eine Ressourcenbestandsliste wurde hinzugefügt, die die Parameter der bereitgestellten Netzwerke anzeigt, die überwacht werden.

Schließlich für diejenigen, die mehr wissen möchten Diesbezüglich können Sie die Details in . einsehen den folgenden Link.

Erwähnenswert ist auch, dass der Projektcode in Java geschrieben ist und vertrieben unter der SSPL-Lizenz (Server Side Public License), die auf AGPLv3 basiert, aber aufgrund diskriminierender Anforderungen bei der Nutzung des Produkts in Cloud-Diensten nicht offen ist.