Wann ist es ein Systemadministrator in der Regel innerhalb von ldie alltäglichsten Aufgaben, die sie normalerweise ausführen (zusätzlich zum Erstellen und Wiederherstellen von E-Mail-Passwörtern), Es gibt die Wartung und Überwachung der Ausrüstung.

Um im Allgemeinen so viele Probleme zu vermeiden, sind die Funktionen der Geräte in Bezug auf die Anwendungsinstallation normalerweise eingeschränkt und es werden zusätzlich einige Einschränkungen innerhalb des Unternehmensnetzwerks vorgenommen. Bei diesen gemeinsamen Aufgaben neigen viele dazu, das Personal zu unterschätzen Wer nutzt das Gerät, indem er nur einfache Einschränkungen durchführt.

Nur wenige Administratoren von Systemen die dafür verantwortlich sind, dass Linux-Computer den Kernel selbst kompilieren um die Einschränkungen ausführen zu können, bei denen USB-Anschlüsse im Allgemeinen umgangen werden.

Hier kommt ein großartiges Werkzeug ins Spiel. das habe ich im netz beim surfen gefunden. Sein Name ist usbrip, die in den Worten seines Schöpfers

"Es ist ein Open-Source-Forensik-Tool mit CLI-Schnittstelle, mit dem Sie USB-Geräte-Artefakte (dh den USB-Ereignisverlauf) auf Linux-Computern verfolgen können."

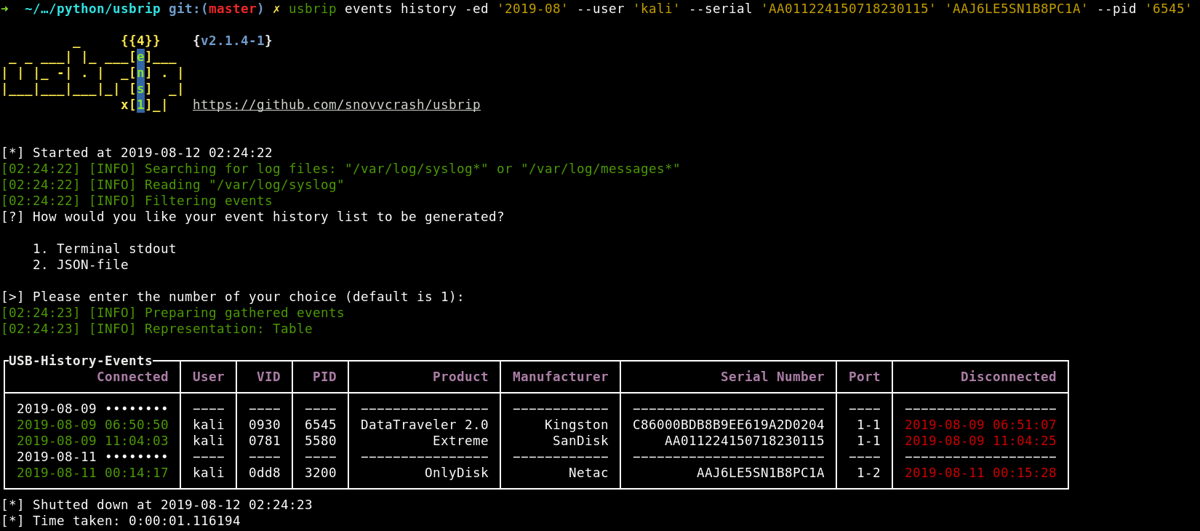

Mit USBRip können Sie sehen klarer schnell durch Analyse der Linux-Protokolle. Diese kleine Software, die in reinem Python 3 (mit einigen externen Modulen) geschrieben wurde und Linux-Protokolldateien analysiert ( / var / log / syslog * und / var / log / messages * abhängig von der Verteilung), um USB-Ereignisverlaufstabellen zu erstellen.

Innerhalb der von Ihnen angegebenen Informationenwird Folgendes angezeigt: Datum und Uhrzeit der Anmeldung, Benutzer, Anbieter-ID, Produkt-ID, Hersteller, Seriennummer, Anschluss sowie Datum und Uhrzeit der Abmeldung.

Darüber hinaus können Sie auch:

- Exportieren Sie gesammelte Informationen als JSON-Dump (und öffnen Sie solche Dumps natürlich).

- Generieren Sie eine Liste autorisierter (vertrauenswürdiger) USB-Geräte als JSON (nennen Sie es auth.json).

- Suchen Sie nach "Verstoß" -Ereignissen basierend auf auth.json: Zeigen Sie USB-Geräte an (oder generieren Sie ein anderes mit JSON), die im Verlauf und nicht in auth.json angezeigt werden.

- Bei der Installation mit -s * werden verschlüsselte Speicher (7zip-Archive) erstellt, um USB-Ereignisse mithilfe von crontab automatisch zu sichern und zu akkumulieren. Zusätzlich zu der Möglichkeit, die zusätzlichen Details zu einem bestimmten USB-Gerät anhand seiner VID und / oder PID zu suchen.

Wie installiere ich Usbrip unter Linux?

Für diejenigen, die daran interessiert sind, dieses Tool installieren zu können, muss Python 3 installiert haben auf Ihrem System sowie pip (Pythons Paketverwaltungssystem)

So installieren Sie Usbrip Öffnen Sie einfach ein Terminal und geben Sie den folgenden Befehl ein:

pip3 install usbrip

pip install terminaltables termcolor

pip install tqdm

Jetzt auf die gleiche Weise Sie können den Projektcode herunterladen und das Tool von dort aus verwenden. Dazu müssen sie nur von einem Terminal aus Folgendes eingeben:

git clone https://github.com/snovvcrash/usbrip.git usbrip

Und dann geben Sie das Verzeichnis ein mit:

cd usbrip

Und wir lösen die Abhängigkeiten mit:

python3 -m venv venv && source venv/bin/activate

Usbrip-Nutzung

Die Verwendung dieses Tools ist relativ einfach. Damit Um den Verlauf der Ereignisse anzuzeigen, führen Sie einfach den folgenden Befehl aus:

usbrip events history

O

python3 usbrip.py events history

Wo die Ereignisse angezeigt werden. Auf die gleiche Weise können sie nach Tagen oder einer Reihe von speziellen gefiltert werden.

Z.B.

usbrip events history -e -d "Oct 10" "Oct 11" "Oct 12" "Oct 13" “Oct 14" "Oct 15"

O

python3 usbrip.py events history -e -d "Oct 10" "Oct 11" "Oct 12" "Oct 13" “Oct 14" "Oct 15"

Mit dieser Aktion werden die Informationen aller an das Gerät angeschlossenen externen USB-Geräte im Zeitraum vom 10. bis 15. Oktober angezeigt.

Mit Filtern arbeiten. Es stehen 4 Filterarten zur Verfügung: nur externe USB-Ereignisse (Geräte, die leicht entfernt werden können -e); nach Datum (-d); nach Feldern (–user, –vid, –pid, –product, –manufact, –serial, –port) und nach der Anzahl der als Ausgabe erhaltenen Eingaben (-n).

So generieren Sie eine JSON-Datei mit den Ereignissen:

usbrip events gen_auth /ruta/para/el/archivo.json -a vid pid -n 10 -d '2019-10-30'

O

python3 usbrip.py events gen_auth /ruta/para/el/archivo.json -a vid pid -n 10 -d '2019-10-30'

Diese enthält Informationen zu den ersten 10 Geräten, die am 30. Oktober 2019 angeschlossen wurden.

Wenn Sie mehr über die Verwendung dieses Tools erfahren möchten, können Sie Überprüfen Sie den folgenden Link.