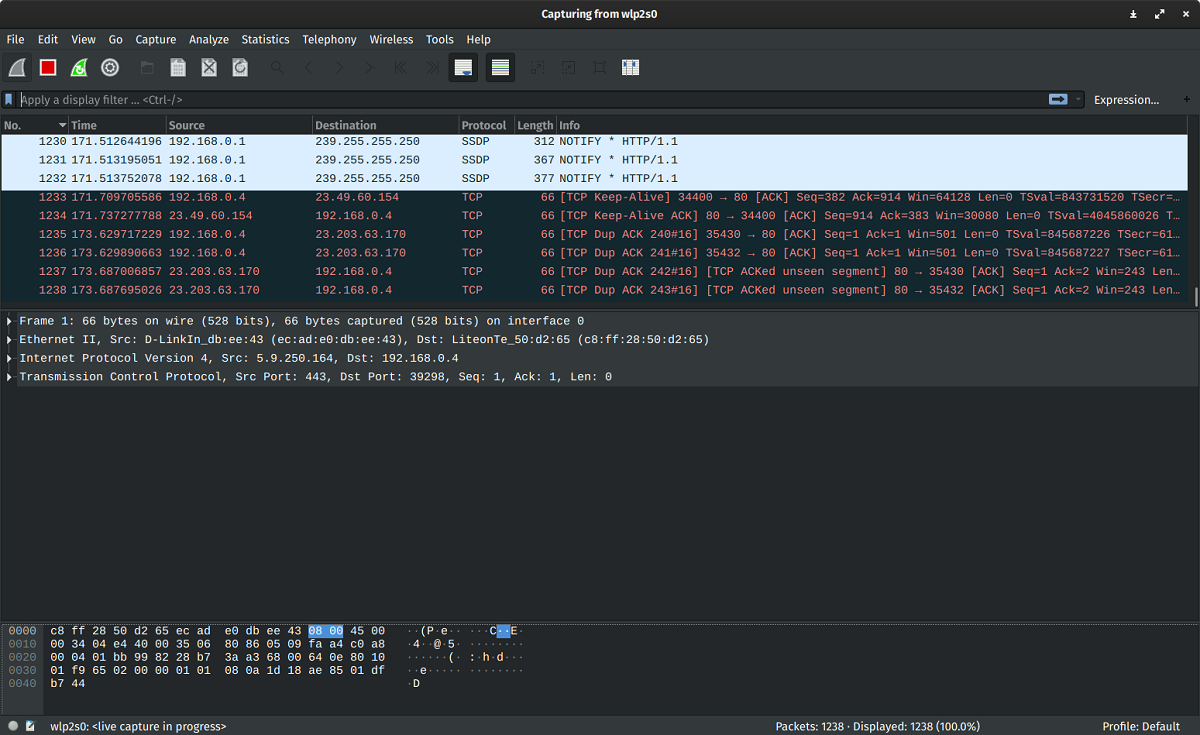

Wireshark ist ein kostenloser Netzwerkprotokollanalysator, Was ist es wird für die Netzwerkanalyse und -lösung verwendetMit diesem Programm können wir sehen, was im Netzwerk passiert und ist in vielen Unternehmen der De-facto-Standard kommerzielle und gemeinnützige Organisationen, Regierungsbehörden und Bildungseinrichtungen. Diese Anwendung läuft auf den meisten Unix-Betriebssystemen und ist kompatibels, einschließlich Linux, Microsoft Windows, Solaris, FreeBSD, NetBSD, OpenBSD, Android und Mac OS X.

Wireshark hat eine einfach zu bedienende Oberfläche und was kann uns helfen Interpretieren Sie Daten aus Hunderten von Protokollen in all den verschiedenen Arten von Hauptnetzwerken. Diese Datenpakete können in Echtzeit angezeigt oder offline analysiert werden, mit Dutzenden von Capture / Trace-Dateiformaten, einschließlich CAP und ERF.

Was ist neu in Wireshark 3.0.7?

Vor einigen Tagen wurde die Korrekturversion von Wireshark 3.0.7 veröffentlichtAls Das Tool war anfällig für Angreifer, die es mithilfe eines DoS-Angriffs blockieren konnten. Die Probleme wurden in den Wireshark-Versionen 2.6.13 und 3.0.7 behoben.

Wie Sie einer Warnmeldung der Entwickler entnehmen können, Das Angriffsrisiko wird als "hoch" eingestuft.. Die Lücke (CVE-2019-19553) besteht in den Versionen 2.6.0 bis 2.6.12 und 3.0.0 bis 3.0.6. Die Warnmeldung gibt nicht an, welche Betriebssysteme betroffen sind.

17

In Bezug auf Nachrichten enthält diese Version keine, da die Veröffentlichung gemacht wurde, um Sicherheitsfehler zu mindern. Neben Schwachstellen, Die Entwickler haben auch verschiedene Fehler behoben, Davon stechen folgende hervor:

- Unterstützung für 11ax in PEEKREMOTE.

- Temporäre Datei… konnte nicht geöffnet werden: ungültiges Argument.

- Das Zusammensetzen der beiden TLS-Datensätze funktioniert nicht ordnungsgemäß.

- Filterbereich anzeigen: Dropdown-Menü Fehlende pkt_comment und tcp.options.sack_perm (wahrscheinlich andere).

- Die Funktion zum automatischen Vervollständigen des Bildschirmfilters muss deaktiviert sein.

- Die Informationen zur Barrierefreiheit von BGP Linkstate IP sind falsch.

- NGAP: Aktivität Aktivitätsverhalten Dekodierung erwarteter Fehler.

- HomePlug AV-Dissektor: MMTYPE- und FMI-Felder werden falsch zerlegt.

- JPEG-Dateien können nicht in französischsprachigem Windows gespeichert werden.

- X11 –display wird als –display-Filter interpretiert, der der Option -Y zugewiesen ist.

- "Neue Datei später automatisch erstellen" funktioniert nicht mit extcap.

- Verschlüsselte TLS-Warnungen werden manchmal als entschlüsselt aufgeführt.

- Das Paket "Wireshark vom Systempfad entfernen" trägt den Titel "Wireshark zum Systempfad hinzufügen".

- tshark -T ek -x verursacht get_field_data: Code darf nicht erreicht werden.

- Crash on Go → Nächstes / Vorheriges Paket im Gespräch, wenn kein Paket ausgewählt ist.

Wie installiere ich Wireshark 3.0.7 unter Linux?

Für diejenigen, die an der Installation dieser neuen Version interessiert sind, wenn sie Ubuntu-Benutzer oder ein Derivat davon sind, Sie können das offizielle Repository der Anwendung hinzufügen. Dies kann hinzugefügt werden, indem Sie ein Terminal mit Strg + Alt + T öffnen und Folgendes ausführen:

sudo add-apt-repository ppa:wireshark-dev/stable

sudo apt-get update

Später, um die Anwendung zu installieren Geben Sie einfach Folgendes in ein Terminal ein:

sudo apt-get install wireshark

Es ist wichtig, das zu erwähnen Während des Installationsprozesses müssen eine Reihe von Schritten ausgeführt werden, um die Trennung von Berechtigungen zu implementierenDadurch kann die Wireshark-Benutzeroberfläche als normaler Benutzer ausgeführt werden, während der Speicherauszug (der Pakete von seinen Schnittstellen sammelt) mit den erforderlichen erhöhten Berechtigungen für die Nachverfolgung ausgeführt wird.

Falls Sie negativ geantwortet haben und dies ändern möchten. Um dies zu erreichen, geben wir in einem Terminal den folgenden Befehl ein:

sudo dpkg-reconfigure wireshark-common

Hier müssen wir Ja auswählen, wenn wir gefragt werden, ob Nicht-Superuser Pakete erfassen können sollen.

Jetzt für diejenigen, die Arch Linux Benutzer sind oder eine Ableitung davon können wir die Anwendung installieren, indem wir den folgenden Befehl in einem Terminal ausführen:

sudo pacman -S wireshark-qt

Während sich Geben Sie für Fedora und Derivate einfach den folgenden Befehl ein:

sudo dnf install wireshark-qt

Und wir richten Berechtigungen mit dem folgenden Befehl ein, wobei wir den Benutzernamen, den Sie auf Ihrem System haben, durch "Benutzer" ersetzen

sudo usermod -a -G wireshark usuario