Εκμάθηση SSH: Καλές πρακτικές που πρέπει να κάνετε σε έναν διακομιστή SSH

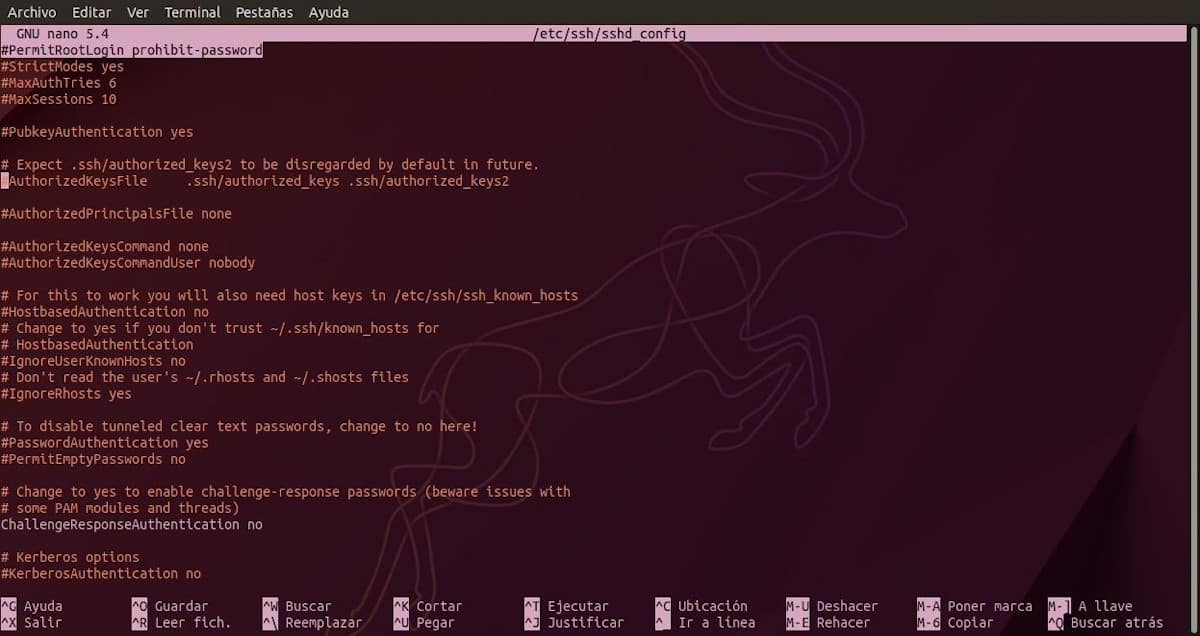

Σε αυτό το παρόν, έκτη και τελευταία ανάρτηση, από τη σειρά αναρτήσεων μας στο Εκμάθηση SSH θα αντιμετωπίσουμε με πρακτικό τρόπο, τη διαμόρφωση και τη χρήση του τις επιλογές που καθορίζονται στο Αρχείο διαμόρφωσης OpenSSH που χειρίζονται στο πλάι του ssh-server, δηλαδή το αρχείο "Διαμόρφωση SSHD" (sshd_config). Το οποίο, αναφέραμε στην προηγούμενη δόση.

Με τέτοιο τρόπο ώστε να μπορούμε να γνωρίζουμε με σύντομο, απλό και άμεσο τρόπο, μερικά από τα βέλτιστες καλές πρακτικές (συστάσεις και συμβουλές) όταν ρυθμίστε έναν διακομιστή SSHτόσο στο σπίτι όσο και στο γραφείο.

Εκμάθηση SSH: Επιλογές και παράμετροι αρχείου διαμόρφωσης SSHD

Και, πριν ξεκινήσετε το σημερινό θέμα, για τα καλύτερα "καλές πρακτικές για εφαρμογή στις διαμορφώσεις ενός διακομιστή SSH", θα αφήσουμε μερικούς συνδέσμους σε σχετικές δημοσιεύσεις, για να διαβάσετε αργότερα:

Καλές πρακτικές σε διακομιστή SSH

Ποιες καλές πρακτικές εφαρμόζονται κατά τη διαμόρφωση ενός διακομιστή SSH;

Στη συνέχεια, και με βάση τις επιλογές και τις παραμέτρους del Αρχείο διαμόρφωσης SSHD (sshd_config), που είδαμε προηγουμένως στην προηγούμενη ανάρτηση, αυτά θα ήταν μερικά από τα βέλτιστες καλές πρακτικές να εκτελέσετε σχετικά με τη διαμόρφωση του εν λόγω αρχείου, να ασφαλίστε το καλύτερό μας απομακρυσμένες συνδέσεις, εισερχόμενες και εξερχόμενες, σε έναν δεδομένο διακομιστή SSH:

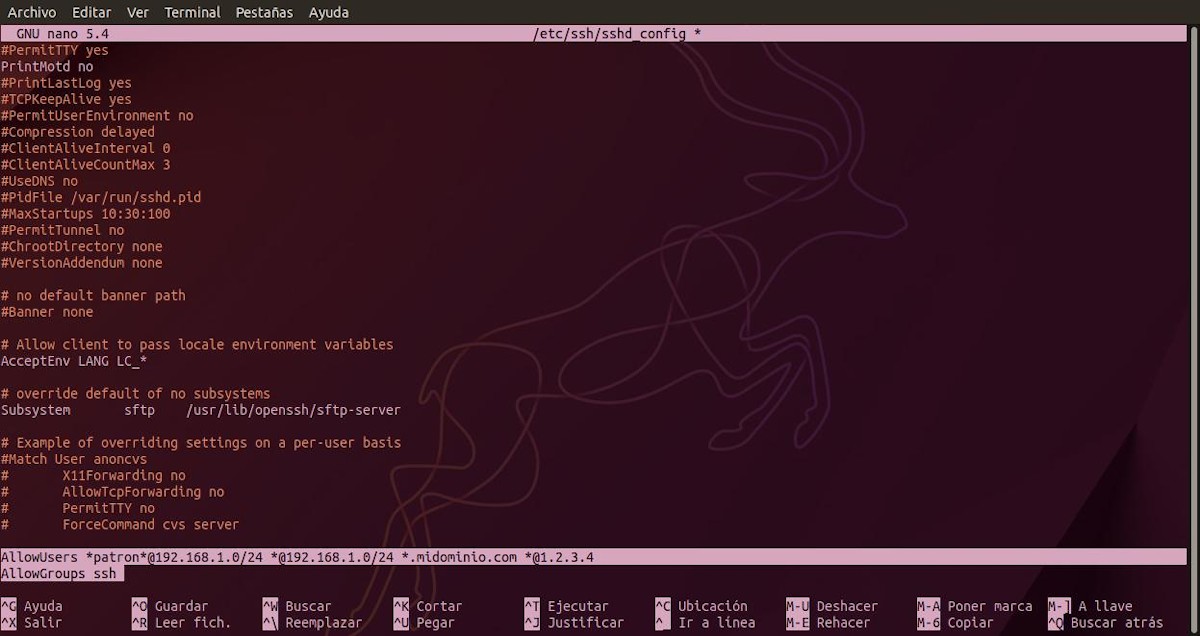

Καθορίστε τους χρήστες που μπορούν να συνδεθούν στο SSH με την επιλογή Επιτρεπόμενοι χρήστες

Δεδομένου ότι αυτή η επιλογή ή η παράμετρος συνήθως δεν περιλαμβάνεται από προεπιλογή στο εν λόγω αρχείο, μπορεί να εισαχθεί στο τέλος του. Κάνοντας χρήση του α λίστα μοτίβων ονομάτων χρήστη, χωρίζονται με κενά. Έτσι, εάν ορίζεται, η σύνδεση, τότε μόνο το ίδιο θα επιτρέπεται για αντιστοιχίσεις ονόματος χρήστη και ονόματος κεντρικού υπολογιστή που αντιστοιχούν σε ένα από τα διαμορφωμένα μοτίβα.

Για παράδειγμα, όπως φαίνεται παρακάτω:

AllowUsers *patron*@192.168.1.0/24 *@192.168.1.0/24 *.midominio.com *@1.2.3.4

AllowGroups ssh

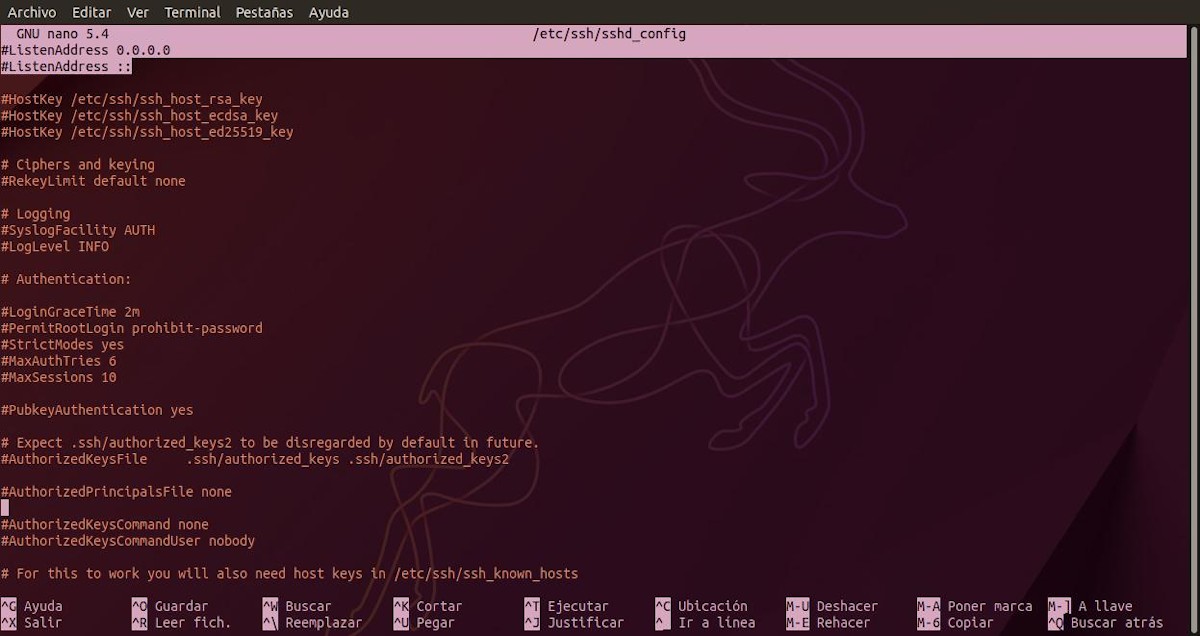

Πείτε στην SSH ποια διεπαφή τοπικού δικτύου να ακούσει με την επιλογή ListenAddress

Για να το κάνετε αυτό, πρέπει να ενεργοποιήσετε (αποσχολιάστε) το επιλογή ListenAddress, που προέρχεται απόe προεπιλογή με το τιμή "0.0.0.0", αλλά στην πραγματικότητα λειτουργεί ALL mode, δηλαδή ακρόαση σε όλες τις διαθέσιμες διεπαφές δικτύου. Επομένως, τότε η εν λόγω τιμή πρέπει να καθοριστεί με τέτοιο τρόπο ώστε να προσδιορίζεται ποια ή τοπικές διευθύνσεις IP θα χρησιμοποιηθούν από το πρόγραμμα sshd για την ακρόαση των αιτημάτων σύνδεσης.

Για παράδειγμα, όπως φαίνεται παρακάτω:

ListenAddress 129.168.2.1 192.168.1.*

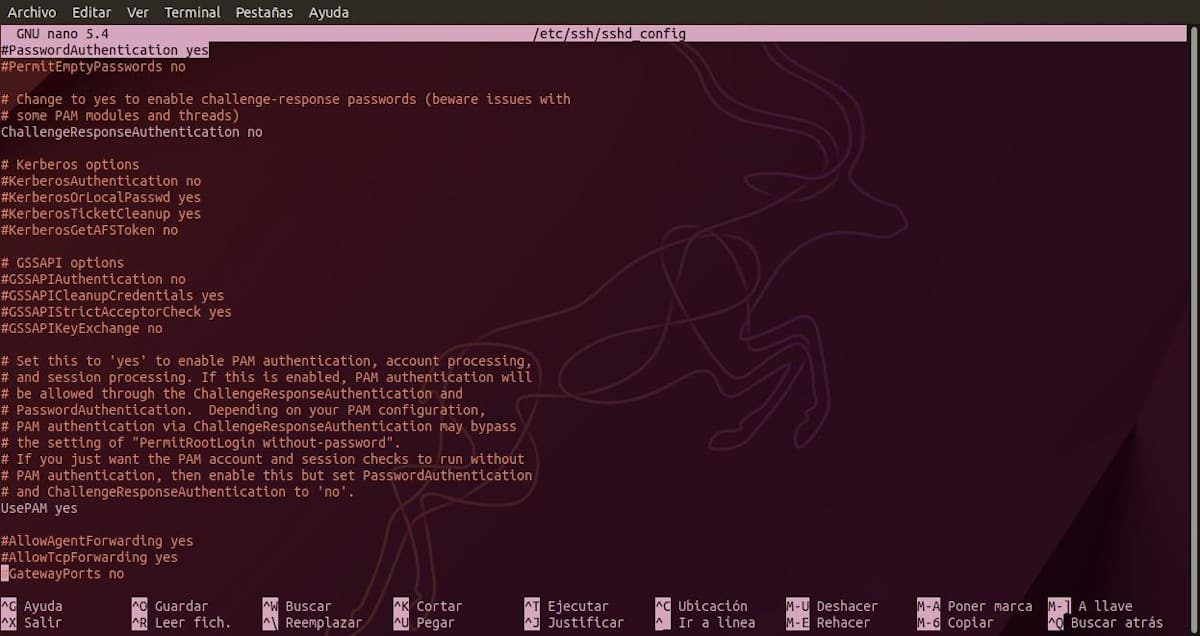

Ορίστε τη σύνδεση SSH μέσω πλήκτρων με την επιλογή Πιστοποίηση κωδικού πρόσβασης

Για να το κάνετε αυτό, πρέπει να ενεργοποιήσετε (αποσχολιάστε) το επιλογή Πιστοποίηση κωδικού πρόσβασης, που προέρχεται απόe προεπιλογή με το ναι αξία. Και μετά, ορίστε αυτήν την τιμή ως "Μην", προκειμένου να απαιτείται η χρήση δημόσιων και ιδιωτικών κλειδιών για την επίτευξη εξουσιοδότησης πρόσβασης σε ένα συγκεκριμένο μηχάνημα. Επιτυγχάνεται ότι μόνο απομακρυσμένοι χρήστες μπορούν να εισέλθουν, από τον υπολογιστή ή τους υπολογιστές που έχουν προηγουμένως εξουσιοδοτηθεί. Για παράδειγμα, όπως φαίνεται παρακάτω:

PasswordAuthentication no

ChallengeResponseAuthentication no

UsePAM no

PubkeyAuthentication yes

Απενεργοποιήστε τη σύνδεση root μέσω SSH με την επιλογή AllowRootLogin

Για να το κάνετε αυτό, πρέπει να ενεργοποιήσετε (αποσχολιάστε) το Επιλογή PermitRootLogin, που προέρχεται απόe προεπιλογή με το τιμή "απαγόρευση-κωδικός πρόσβασης".. Ωστόσο, εάν είναι επιθυμητό ότι πλήρως, Ο χρήστης root δεν επιτρέπεται να ξεκινήσει μια περίοδο λειτουργίας SSH, η κατάλληλη τιμή που πρέπει να ορίσετε είναι "Μην". Για παράδειγμα, όπως φαίνεται παρακάτω:

PermitRootLogin no

Αλλάξτε την προεπιλεγμένη θύρα SSH με την επιλογή Θύρα

Για να το κάνετε αυτό, πρέπει να ενεργοποιήσετε (αποσχολιάστε) το επιλογή θύρας, το οποίο έρχεται από προεπιλογή με το τιμή "22". παρ 'όλα αυτά, είναι ζωτικής σημασίας να αλλάξετε την εν λόγω θύρα σε οποιαδήποτε άλλη διαθέσιμη, προκειμένου να μετριαστεί και να αποφευχθεί ο αριθμός των επιθέσεων, χειροκίνητης ή ωμής βίας, που μπορεί να γίνει μέσω της εν λόγω γνωστής θύρας. Είναι σημαντικό να βεβαιωθείτε ότι αυτή η νέα θύρα είναι διαθέσιμη και μπορεί να χρησιμοποιηθεί από τις άλλες εφαρμογές που πρόκειται να συνδεθούν στον διακομιστή μας. Για παράδειγμα, όπως φαίνεται παρακάτω:

Port 4568

Άλλες χρήσιμες επιλογές για ρύθμιση

Τέλος, και από τότε το πρόγραμμα SSH είναι πολύ εκτεταμένο, και στην προηγούμενη δόση εξετάσαμε ήδη κάθε μία από τις επιλογές με περισσότερες λεπτομέρειες, παρακάτω θα δείξουμε μόνο μερικές ακόμη επιλογές, με ορισμένες τιμές που θα μπορούσαν να είναι κατάλληλες σε πολλαπλές και ποικίλες περιπτώσεις χρήσης.

Και αυτά είναι τα ακόλουθα:

- Banner /etc/issue

- ClientAliveInterval 300

- ClientAliveCountMax 0

- ΕίσοδοςGraceTime 30

- LogLevel ΠΛΗΡΟΦΟΡΊΕΣ

- MaxAuthTries 3

- MaxSessions 0

- Max Startups 3

- AllowEmptyPasswords Οχι

- PrintMotd ναι

- PrintLastLog ναι

- StrictModes Ναι

- SyslogFacility ΑΠΘ

- X11 Προώθηση ναι

- X11DisplayOffset 5

σημείωσηΣημείωση: Σημειώστε ότι, ανάλογα με το επίπεδο εμπειρίας και εξειδίκευσης του SysAdmins και τις απαιτήσεις ασφαλείας κάθε τεχνολογικής πλατφόρμας, πολλές από αυτές τις επιλογές μπορούν πολύ σωστά και λογικά να διαφέρουν με πολύ διαφορετικούς τρόπους. Επιπλέον, μπορούν να ενεργοποιηθούν και άλλες πολύ πιο προηγμένες ή πολύπλοκες επιλογές, καθώς είναι χρήσιμες ή απαραίτητες σε διαφορετικά περιβάλλοντα λειτουργίας.

Άλλες καλές πρακτικές

Μεταξύ άλλων καλές πρακτικές για εφαρμογή σε διακομιστή SSH Μπορούμε να αναφέρουμε τα εξής:

- Ρυθμίστε μια προειδοποιητική ειδοποίηση μέσω email για όλες ή συγκεκριμένες συνδέσεις SSH.

- Προστατέψτε την πρόσβαση SSH στους διακομιστές μας από επιθέσεις ωμής βίας χρησιμοποιώντας το εργαλείο Fail2ban.

- Ελέγχετε περιοδικά με το εργαλείο Nmap σε διακομιστές SSH και άλλους, για αναζήτηση πιθανών μη εξουσιοδοτημένων ή απαιτούμενων ανοιχτών θυρών.

- Ενισχύστε την ασφάλεια της πλατφόρμας πληροφορικής με την εγκατάσταση ενός IDS (Intrusion Detection System) και ενός IPS (Intrusion Prevention System).

περίληψη

Εν ολίγοις, με αυτήν την τελευταία δόση "Εκμάθηση SSH" ολοκληρώσαμε το επεξηγηματικό περιεχόμενο για οτιδήποτε σχετίζεται με OpenSSH. Σίγουρα, σε σύντομο χρονικό διάστημα, θα μοιραστούμε λίγο πιο ουσιαστικές γνώσεις για το Πρωτόκολλο SSH, και όσον αφορά το δικό σας χρήση από την κονσόλα μέσω Shell Scripting. Ελπίζουμε λοιπόν να είστε "καλές πρακτικές σε έναν διακομιστή SSH", έχουν προσθέσει μεγάλη αξία, τόσο σε προσωπικό όσο και σε επαγγελματικό επίπεδο, όταν χρησιμοποιείτε το GNU/Linux.

Αν σας άρεσε αυτή η ανάρτηση, φροντίστε να την σχολιάσετε και να την μοιραστείτε με άλλους. Και θυμηθείτε, επισκεφθείτε μας «αρχική σελίδα» για να εξερευνήσετε περισσότερες ειδήσεις, καθώς και να εγγραφείτε στο επίσημο κανάλι μας Τηλεγράφημα από DesdeLinux, Δυτικά ομάδα για περισσότερες πληροφορίες για το σημερινό θέμα.

Ανυπομονώ για το δεύτερο μέρος αυτού του άρθρου όπου θα επεκταθείτε περισσότερο στο τελευταίο σημείο:

Ενισχύστε την ασφάλεια της πλατφόρμας πληροφορικής με την εγκατάσταση ενός IDS (Intrusion Detection System) και ενός IPS (Intrusion Prevention System).

Σας ευχαριστούμε!

Με εκτίμηση, Lhoqvso. Θα περιμένω την πραγματοποίησή του. Σας ευχαριστούμε που μας επισκεφτήκατε, διαβάσατε το περιεχόμενό μας και σχολιάσατε.