Πριν από λίγο καιρό εξήγησα πώς να ξέρετε ποιες IP έχουν συνδεθεί με SSH, αλλά ... τι γίνεται αν το όνομα χρήστη ή ο κωδικός πρόσβασης δεν ήταν σωστά και δεν συνδεθούν;

Με άλλα λόγια, εάν υπάρχει κάποιος που προσπαθεί να μαντέψει πώς να αποκτήσει πρόσβαση στον υπολογιστή ή στον διακομιστή μας μέσω SSH, πρέπει πραγματικά να γνωρίζουμε ή όχι;

Για αυτό θα κάνουμε την ίδια διαδικασία όπως στην προηγούμενη ανάρτηση, θα φιλτράρουμε το αρχείο καταγραφής ταυτότητας, αλλά αυτή τη φορά, με ένα διαφορετικό φίλτρο:

cat /var/log/auth* | grep Failed

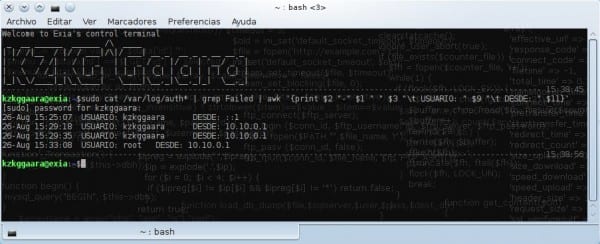

Αφήνω ένα στιγμιότυπο οθόνης για το πώς φαίνεται:

Όπως μπορείτε να δείτε, μου δείχνει τον μήνα, την ημέρα και την ώρα κάθε αποτυχημένης προσπάθειας, καθώς και τον χρήστη με τον οποίο προσπάθησαν να εισέλθουν και την IP από την οποία προσπάθησαν να αποκτήσουν πρόσβαση.

Αλλά αυτό μπορεί να κανονιστεί λίγο περισσότερο, θα το χρησιμοποιήσουμε awk για να βελτιώσετε λίγο το αποτέλεσμα:

cat /var/log/auth* | grep Failed | awk '{print $2 "-" $1 " " $3 "\t USUARIO: " $9 "\t DESDE: " $11}'

Εδώ βλέπουμε πώς θα φαίνεται:

Αυτή η γραμμή που μόλις έδειξα δεν πρέπει να τα απομνημονεύσετε όλα, μπορείτε να δημιουργήσετε ένα ψευδώνυμο γι 'αυτήν, το αποτέλεσμα είναι το ίδιο με την πρώτη γραμμή, λίγο πιο οργανωμένη.

Αυτό ξέρω ότι δεν θα είναι χρήσιμο σε πολλούς, αλλά για όσους από εμάς διαχειριζόμαστε διακομιστές ξέρω ότι θα μας δείξει κάποια ενδιαφέροντα δεδομένα hehe.

αφορά

Πολύ καλή χρήση σωλήνων

αφορά

Σας ευχαριστώ

Εξαιρετική η 2 θέση

Πάντα χρησιμοποιούσα το πρώτο, γιατί δεν ξέρω αμήχανα, αλλά θα πρέπει να το μάθω

cat / var / log / auth * | Αποτυχία grep

Εδώ εργάζομαι, στη Σχολή Μαθηματικών - Υπολογισμός του Univ de Oriente στην Κούβα, έχουμε ένα εργοστάσιο "μικρών χάκερ", οι οποίοι εφευρίσκουν συνεχώς πράγματα που δεν πρέπει και πρέπει να είμαι με 8 μάτια. Το θέμα ssh είναι ένα από αυτά. Ευχαριστώ για τη μάγκα.

Μια αμφιβολία: εάν έχετε έναν διακομιστή που βλέπει στο Διαδίκτυο, αλλά σε iptables ανοίγετε τη θύρα ssh μόνο για ορισμένες εσωτερικές διευθύνσεις MAC (ας πούμε από ένα γραφείο), οι προσπάθειες πρόσβασης από τις υπόλοιπες εσωτερικές διευθύνσεις θα φτάσουν στο αρχείο καταγραφής ελέγχου ταυτότητας και / ή εξωτερικό; Επειδή έχω τις αμφιβολίες μου.

Στο αρχείο καταγραφής, αυτό που αποθηκεύεται είναι μόνο τα αιτήματα που επιτρέπονται από το τείχος προστασίας, αλλά απορρίπτονται ή εγκρίνονται από το ίδιο το σύστημα (εννοώ τη σύνδεση).

Εάν το τείχος προστασίας δεν επιτρέπει τη διέλευση αιτημάτων SSH, τίποτα δεν θα φτάσει στο αρχείο καταγραφής.

Αυτό δεν έχω δοκιμάσει, αλλά έλα ... νομίζω ότι πρέπει να είναι έτσι 😀

grep -i απέτυχε /var/log/auth.log | awk '{print $ 2 «-» $ 1 »» $ 3 «\ t ΧΡΗΣΤΗΣ:» $ 9 «\ t ΑΠΟ:» $ 11} »

rgrep -i απέτυχε / var / log / (φακέλους logrotates) | awk '{print $ 2 «-» $ 1 »» $ 3 «\ t ΧΡΗΣΤΗΣ:» $ 9 «\ t ΑΠΟ:» $ 11} »

σε centos-redhat… .. κλπ ……

/ var / log / ασφαλές