Mõnikord peame teadma, kas kaugarvutis (või serveris) on X-port avatud, sel hetkel pole meil kasutada mõnda võimalust või tööriista:

nmap

Esimene lahendus, mida paljud meist arvavad, on: nmap , vaata artiklit nimega: Vaadake NMapiga avatud sadamaid ja meetmeid enda kaitsmiseks

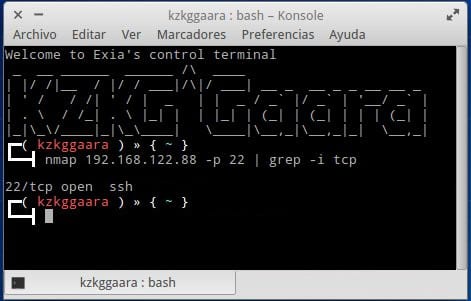

Kui te ei soovi tervet skannimist teha, vaid soovite lihtsalt teada, kas X-arvutis / serveris on kindel port avatud, oleks see järgmine:

nmap {IP_O_DOMINIO} -p {PUERTO} | grep -i tcp

Näide:

nmap localhost -p 22 | grep -i tcp

O noh:

nmap 127.0.0.1 -p 22 | grep -i tcp

Mis see on lihtne, see küsib IP-lt või hosti käest, kas antud port on avatud või mitte, seejärel grep filtreerib ja näitab ainult rida, mida nad lugeda tahavad, seda, mis ütleb neile, kas see on avatud (avatud) või suletud (suletud) ) see sadam:

Noh ... jah, nmap (võrgu uurimise ja pordi proovimise tööriist) töötab meie jaoks, kuid on veel teisi variante, kus peate vähem kirjutama 🙂

nc

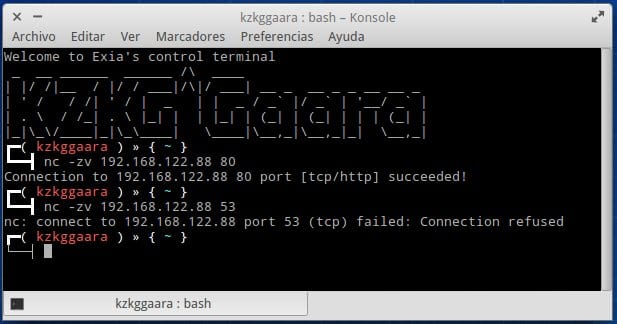

nc või netcat, on palju lihtsam võimalus teada saada, kas port on avatud või mitte:

nc -zv {IP_O_DOMINIO} {PUERTO}

See on:

nc -zv 192.168.122.88 80

Siin on ekraanipilt, mis teeb testi avatud porti (80) ja teine teise porti, mis pole (53):

El -zv see, mida ta teeb, on lihtne v võimaldab meil näha, kas port on avatud või mitte, samal ajal kui z sulgeb ühenduse kohe pärast pordi kontrollimist, kui me ei pane z siis peaksime tegema a Ctrl + C nc sulgemiseks.

telnet

See on variant, mida ma mõnda aega kasutasin (eelpool nimetatute teadmatuse tõttu), omakorda teenib telnet meid palju rohkem kui lihtsalt teadmine, kas port on avatud või mitte.

telnet {IP_O_HOST} {PUERTO}

Siin on näide:

telnet 192.168.122.88 80

Telneti probleem on ühenduse sulgemine. Teisisõnu, teatud juhtudel ei saa me telnetitaotlust sulgeda ja oleme sunnitud selle terminali sulgema või muul viisil teises terminalis tegema telneti killalli või midagi sarnast. Seetõttu väldin telneti kasutamist, kui mul seda tegelikult vaja ei ole.

Lõpp!

Igatahes loodan, et olete seda huvitanud. Kui keegi teab mõnda muud viisi, kuidas teada saada, kas mõni port on teises arvutis avatud või mitte, jätke see kommentaaridesse.

seoses

Need käsud tulevad minu jaoks kasuks, kui ma SSH kaudu ühenduse saan!

Aitäh!

Kas on sama graafiline rakendus?

Noh, saate alati installida zenmapi, mis kasutab nmap'i tagantpoolt :)

Kui kasutada nmapfe-d, on nmap-iga kaasas ka graafiline liides.

Netcati puhul ütleb see mulle, et z on vale variant, ilma selleta töötab see ideaalselt ja ka failis $ man nc seda ei kuvata. Kust see tuli?

https://blog.desdelinux.net/wp-content/uploads/2013/12/Captura-de-pantalla-de-2013-12-29-011908.png

-z: määrab, et nc peaks lihtsalt otsima deemonite kuulamist, ilma et neile andmeid saadetaks. Selle valiku kasutamine koos valikuga -l on viga.

Kui nc on jah, saan O_O

Ja kuidas ma saan SSL-i kaudu VPS-iga ühenduse luua?

Mida ma alati teen, on nmapfe host-ip käivitamine, nii et see annab mulle kõik TCP-pordid, et näha nüüd avatud udp-porde, mida peate käivitama:

nmap -sU host -ip

Olen ka Windowsi telnet rohkem kui midagi muud kasutanud, kui mul pole nmap-i installitud, netcati variant mind ei köida ...

seoses

Tahaksin selle kohta rohkem teada saada, loodan, et saate mind toetada. Mul on väga algteadmised ja tahaksin rohkem teada, et seda tüüpi teadmisi oma töös rakendada.

Avastasin just, et mul pole vajalikke sadamaid avatud, nüüd pean uurima, kuidas neid vajaliku tegemiseks avada. Aitäh panuse eest, see on mind palju aidanud.

Väga huvitav artikkel! Lisaks netcatile töötab see ka vmware ESXil:

http://www.sysadmit.com/2015/09/prueba-de-conexion-un-puerto-desde-VMWare-Windows-Linux.html

sudo saada installida nmap

nam 192.168.0.19 -p 21 | grep -i tcp

kohaliku kasutaja srv / ftp kodu

taaskäivitage sudo service vsftpd taaskäivitage

write_enable = JAH, et kohalikud kasutajad saaksid faile üles laadida.

Oma kodus anonüümseks puurida

chroot_local_user = jah

chroot_list_enable = jah

allow_writreable_chroot = jah

no_annon_password = ei, et anonüümsed saaksid viisakalt passida

deny_email_enable = jah

banned_email_file = / etc / vsftpd.banned_emails Anonüümse e-posti teel keelamiseks.

____——————————————————————

puuri kasutaja vähem kui loendis olevad

chroot_local_user = jah

chroot_lits_enable = jah

chroot_list_file = / etc / vsftpd.chroot_list.

Kasutajate lisamiseks sudo adduser nimi

keelake lokalid local_enable = ei

puuri ennast vaikimisi

anonüümne puuris srv / ftp-s

ruumid teie kodus

Väga hea! Kui meil pole nmap-i, telneti ega netcati, saame kasutada kassi ja proc-kataloogi:

kass </ dev / tcp / HOST / PORT

Näide: http://www.sysadmit.com/2016/03/linux-cat-y-proc-prueba-de-conexion.html

Aitäh, väga hea selgitus