WordPress: 10 parimat turvaküsimuste tava

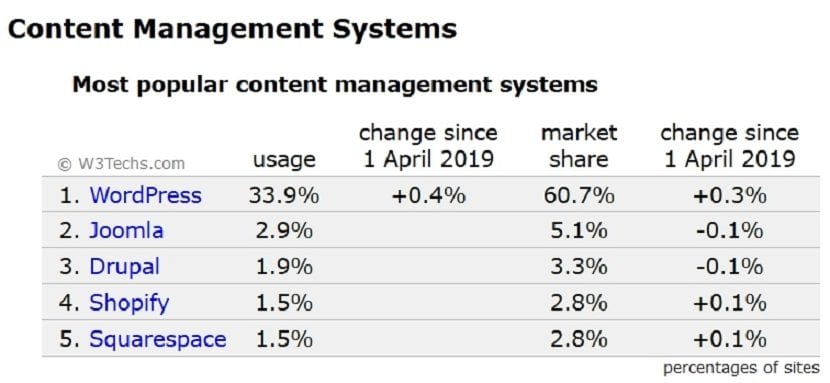

WordPress (WP) on tuntud kui kõige populaarsem CMS, mis on muuhulgas välja töötatud rõhuasetusega juurdepääsetavusele, jõudlusele ja kasutusmugavusele ning on pidevas arengus (praegune versioon 5.2), omab tohutut kasutajate kogukonda paljudes keeltes ning omab tohutut kohandamisvõimet omaenda või kolmandate osapoolte teemade ja lisandmoodulite abil.

Samuti väga turvalise olemise eest, kuid selleks, nagu igas rakenduses või süsteemis, tuleb turvalise pikaajalise rakendamise saavutamiseks järgida häid tavasid. Ja selles postituses soovime selles osas anda mõned põhilised soovitused.

Sissejuhatus

WP on veebisaitide loomisel populaarseim CMS, on see ka sageli arvutirünnakute sihtmärk, nii et peale pideva värskendamise, nõuab sagedast hooldust, ajakohastamist ja turvaprotseduure para vältige nõrku kohti, mis on tingitud lisandmoodulite, nõrkade paroolide, vananenud tarkvara haavatavusest, muuhulgas saavutada vähendada oluliselt teie haavatavust kavandatud või ettenägematu rünnaku suhtes.

Lisaks võimaldab WP nagu iga teine sisuhaldussüsteem (CMS) teil veebisaidi kiiresti ja tõhusalt üles ehitada ning seejärel veebi panna. Selle kõrge töövõime ja kasv moodulite, üksteist täiendavate teemade kaudu muudab selle ülesande saavutamise lihtsamaks kui kunagi varem, kuid ei vaja selleks pikki aastaid õppimist, mida selleks tavaliselt vaja on.

Kuid kõrvaltoime midagi meeldivat, mis sellest tuleneda ei saa, võib juhtuda, et mõned nimetatud tööriista haldurid tavaliselt ümbersõit, loodud või hooldatud veebisaidi turvalisuse tagamiseks vajalikud meetmed. Sel põhjusel on oluline meeles pidada mõningaid üldisi ja konkreetseid meetmeid (häid tavasid), WP või mõne muu CMS-i ja veebisaidi kohta, et seda turvaliselt hoida.

Head tavad

1.- Tugevdage oma turvalisust üldiselt

WP ületab täna kindlasti hõlpsalt 30% Interneti-aktiivsete veebisaitide baasist, mis muudab selle sissetungijate ja / või ründajate (häkkerid / kräkkerid) lemmiksihiks heade või halbade kavatsustega. Seetõttu proovitakse WP-ga sarnase saidi teadaolevat ja juba edukalt kasutatavat haavatavust teistes sarnastes WP-ga saitides.

Nii et kui haldate ja / või kasutate WP-ga ühte või mitut veebisaiti, veenduge, et oleksite nende veebiturvalisusega ettevaatlikum, põhjalikum ja teadlikum. Pidage meeles, et enamikul WP-ga veebisaitidel analüüsitud ja teatatud turvarikkumistest oli vähe või üldse mitte pistmist rakenduse enda tuumaga, kuid palju oli seotud kõigega, mis on seotud valesti teostatud rakenduse, seadistamise ja üldise hooldusega arendajad või administraatorid. "

2.- Tea oma haavatavusi

WordPressil on umbes 4.000 teadaolevat turvaauku, mis on jaotatud järgmiselt: WP Core (37%), pistikprogrammid (52%) ja teemad (11%), vastavalt hiljutisele WPScansi veebisaidi aruandele, mida nüüd nimetatakse WPSec (alates 01). Uurige oma veebisaidi turvaauke ja leidke lahendus nende probleemide lahendamiseks. Vältige WP Core'i, selle pistikprogrammide ja teemade ebaturvaliste versioonide käitamist.

Keskenduge oma WP-s või veebisaidil järgmistele turbeteemadele, st Erinevad tüübid Rünnakud:

- Toores jõud: Turvalisuse tugevdamine teie sisselogimislehel.

- Faili kaasamine: Wp-config.php konfiguratsioonifaili turvalisuse tugevdamine.

- SQL-i süstimine: WP-ga seotud MySQL-i andmebaasi turvalisuse tugevdamine.

- Saididevaheline skriptimine: Kasutatud WP pistikprogrammide turvalisuse tugevdamine.

- Pahavara nakkus: Teie veebisaidi üldise turvalisuse tugevdamine, et vältida volitamata juurdepääsu, pahavara sisestamist ja järgnevat konfidentsiaalsete andmete kogumist nende pahatahtlike koodide poolt. Kõige sagedasemad pahavara või rünnakud on tavaliselt seda tüüpi: tagauks, rämpspost SEO, HackTool, Mailer, defacement ja andmepüük. Püüdke oma saiti kaitsta kõigi seda tüüpi pahavara või rünnakute eest.

Pidage meeles, et kui mõni veebisait on ohtu seatud, võib selle SEO paremusjärjestus kannatada. Kuna otsingumootorid kipuvad rikutud veebisaite kiiresti logima, nii et brauserid annavad külastajatele märku hoiatussiltidest või blokeerivad täielikult nende saidil navigeerimise võimaluse.

3.- tundke oma hostimise pakkuja infrastruktuuri

Kui teie veebisait kasutab välist hostimist, st palgatakse väljaspool teie infrastruktuuri, Ärge säästke kuludega, et tagada oma hostimisteenuse pakkuja teenuse kvaliteet. Eelkõige siis, kui ta haldab oma saiti "jagatud hostimise" skeemi alusel.

Alates sellest ajast halva kvaliteediga jagatud hostimine võib muuta teie saidi haavatavamaks kui rikutakse ühte samasse serverisse salvestatud mitut veebisaiti. See tähendab, et kui veebisait on häkitud serverisse, kus on "jagatud hostimine", saavad ründajad juurdepääsu ka teistele veebisaitidele ja nende andmetele.

4.- Tunne eveebi tehnilised kirjeldused oma hostimise pakkujalt

Mis puutub hostimise pakkuja hindamisse, siis selle infrastruktuur pole veel kõik. Samuti on oluline tehniline veebi spetsifikatsioon, mida teie hostiteenuse pakkuja kasutab hostitud veebisaitide parema turvalisuse saavutamiseks. Veenduge, et see järgiks teie veebisaidi majutamiseks järgmisi soovitatud turvasuuniseid:

- SSL-sertifikaatide lihtne paigaldamine

- Veebiserveri tarkvara versioonide aktiivne haldamine.

- Tulemüüri kaitse

- Veebisaidile juurdepääsu registreerimine

- Tavalised turvaauditid

- Pahatahtliku tegevuse tuvastamine

- Vähemalt SFTP (mitte ainult FTP), TLS 1.2 ja 1.3 ning PHP 5.6 tugi, kuigi soovitatav on alates 7.0.

Kõik see on vajalik vähemalt selleks, et suurendada teie veebisaidi turvalisust koos kasutatava CMS-iga WP-ga või ilma.

5.- Hoiduge kasutatud teemadest ja täiendustest

Installitavad pistikprogrammid ja teemad loevad turvalisuse tasemel palju. Eesmärk on kasutada ainult ametlikke WP või ühenduse poolt sertifitseeritud teemasid ja pistikprogramme, tuntud kaubahoidlaid või otse usaldusväärsetelt arendajatelt. Kuna paljud neist (sertifitseerimata) võivad sisaldada pahatahtlikku koodi.

Pahavara installimisel pole tähtis, kui palju te oma veebisaiti WP eest kaitsete. Uurige enne teemade ja pistikprogrammide või nende arendaja või reklaamija veebisaidi allalaadimist ja installimist ning broneerige tasuta või soodushinnaga.

6.- Proovige oma CMS-i sageli värskendada

Veebiplatvormi värskendused on teie turvalisuse jaoks väga olulised. Kumbki WP-i CMS või mitte, teie tuuma, teema või pistikprogrammide vananenud versioonid võivad viia teie veebisaidil teadaolevate haavatavusteni. Avatud lähtekoodiga WP puhul on rakenduse tuumas spetsiaalselt sellele probleemile pühendatud meeskond.

Kõik WP-s avastatud turvaaukud parandatakse ja kõrvaldatakse kohe iga WP-s avastatud uue turvaprobleemi lahendamiseks. Selle värskenduse tõttu WP ning kõik selle teemad ja uusima versiooni pistikprogrammid on eduka turbestrateegia oluline osa.

7.- leidsin sobiva parooli

Meie veebisaitide paroolide kvaliteet või tugevus on väga oluline. Meie veebisaitidele sisselogimine on haavatavuste ärakasutamise peamine eesmärk, kuna see tagab teie veebisaidi administreerimislehele lihtsama juurdepääsu.

Toore jõu rünnakud on teie sisselogimise kõige levinum meetod, avastades veebisaidile juurdepääsu saamiseks kasutajanime ja parooli kombinatsioonid. WP konkreetsel juhul ei piira see vaikimisi ebaõnnestunud sisselogimiskatsete arvu, mida keegi saab teha, seetõttu on kõige soovitatav kasutada oma WP administraatori sisselogimiseks keerukat parooli.

Parooli valimisel võtke arvesse neid kolme CLU-vormingul põhinevat põhinõuet (Keeruline, pikk, kordumatu):

- KOMPLEKS: Paroolid peaksid olema võimalikult juhuslikud ja kõige vähem seotud veebiadministraatori või veebisaidiga.

- PIKK: Paroolide pikkus peab olema vähemalt 12 tähemärki. Ja rikastatud ebaõnnestunud ühenduskatsete arvu piirangute või piirangutega.

- AINULT: Ärge kasutage paroole uuesti. Iga parool peab olema ajas kordumatu. See lihtne reegel piirab oluliselt kõigi rikutud paroolide mõju.

Soovitus: Kõigi paroolide krüpteeritud vormingus genereerimiseks ja salvestamiseks kasutage paroolihaldurit nagu „LastPass” (võrgus) ja „KeePass 2” (võrguühenduseta).

8.- Laske oma katastroofivastane kava alati ette valmistada

Kui kasutate WP-d, pidage meeles, et sellel pole sisseehitatud varundussüsteemi. Lisage üks prioriteediks, nii et teil on alati oma veebisaidilt ajakohane varukoopia. Varukoopiad on kriitilise tähtsusega ja üldine turvastrateegia, mida rakendada.

Ärge unustage, et te ei peaks mitte ainult varundage oma kasutatud veebisaidid ja andmebaasidaga kõik seaded kogu serverist skripti või kloonitud pildisüsteemidega automatiseeritud toimingute kaudu, et hõlbustada vajalikke taastamisi ja uuesti installimist võimalikult lühikese aja jooksul.

9.- Suurendage oma turvalisust 2FA abil

Tugevdage oma WP administraatori sisselogimist või oma veebisaiti, kasutades kahefaktorilise autentimise (2FA) mehhanismi, mis on täna üks parimaid viise oma veebisaidi turvalisuse tagamiseks. Kahefaktoriline autentimine lisab teie veebisaidi sisselogimisele täiendava kaitsekihi, nõudes, et teie parooli kasutamine nõuab edukaks sisselogimiseks täiendavat ajatundlikku koodi mõnelt teiselt seadmelt, näiteks nutitelefonilt.

WP puhul mis seda funktsiooni vaikimisi ei paku manustada sama plugina abilnagu iThemes Security, et lisada sama.

10.- Kasutage vajalikke turvavarustust

Enamik CMS-i (nt WP) kasutab pistikprogramme enda turvalisuse suurendamiseks. WP konkreetsel juhul on soovitatav kasutada turvapluginat nimega iThemes Security. oma veebisaidile veelgi suurema kaitse tagamiseks. See pistikprogramm blokeerib WP, parandab teadaolevad augud, peatab automatiseeritud rünnakud ja tugevdab kasutaja mandaate.

Sellel on tasuta versioon (iThemes Security) ja tasuline versioon (iThemes Security Pro) mis ilmselgelt pakub muu hulgas rohkem turvaelemente, nagu 2FA, plaanitud pahavara skaneerimine, kasutajate registreerimine.

Järeldus

Ükskõik, kas see on üle WP-i või mõne muu CMS-i, saate enamikku oma veebisaidi turbeprobleemidest vältida lihtsalt järgides neid parimaid või häid turvapraktikaid. Teie veebisait väärib ja sellel peavad olema vajalikud turvameetmed, et tagada või minimeerida selle puutumatust praegusel ajal, mis on nii häkkerite ja kräkkerite tegevusest häiritud.

Lõpuks ja lisana soovitame teil lugeda seda teist artiklit meie ajaveebist oma veebisaidi turvalisuse tugevdamiseks, nimega: Linuxi õigused süsteemiadministraatoritele ja arendajatele.