Non molto tempo fa ho spiegato come sapere quali IP sono stati collegati da SSH, ma ... cosa succede se il nome utente o la password non sono corretti e non si connettono?

In altre parole, se c'è qualcuno che cerca di indovinare come accedere al nostro computer o server tramite SSH, abbiamo davvero bisogno di saperlo, o no?

Per questo faremo la stessa procedura del post precedente, filtreremo il log di autenticazione ma questa volta, con un filtro diverso:

cat /var/log/auth* | grep Failed

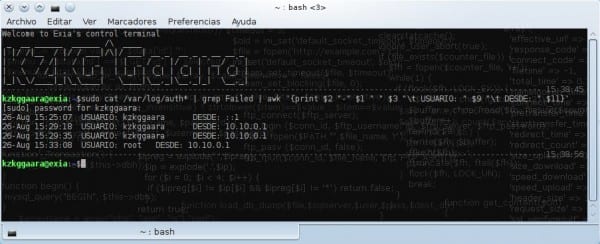

Lascio uno screenshot di come appare:

Come puoi vedere, mi mostra il mese, il giorno e l'ora di ogni tentativo fallito, nonché l'utente con cui hanno provato ad entrare e l'IP da cui hanno tentato di accedere.

Ma questo può essere organizzato un po 'di più, useremo awk per migliorare un po 'il risultato:

cat /var/log/auth* | grep Failed | awk '{print $2 "-" $1 " " $3 "\t USUARIO: " $9 "\t DESDE: " $11}'

Qui vediamo come apparirebbe:

Questa riga che ti ho appena mostrato non dovrebbe essere memorizzata tutta a memoria, puoi creare un file alias per lei il risultato è comunque lo stesso della prima riga, solo un po 'più organizzato.

Questo so che non sarà utile a molti, ma per quelli di noi che gestiscono server so che ci mostrerà alcuni dati interessanti hehe.

saluti

Ottimo uso dei tubi

saluti

Grazie

Ottimo il 2 post

Ho sempre usato il primo, perché non conosco awk, ma dovrò impararlo

cat / var / log / auth * | grep non riuscito

Qui dove lavoro, alla Facoltà di Matematica-Calcolo dell'Univ de Oriente di Cuba, abbiamo una fabbrica di "piccoli hacker" che inventano continuamente cose che non dovrebbero e io devo essere con 8 occhi. Il tema ssh è uno di questi. Grazie per il suggerimento amico.

Un dubbio: se si ha un server rivolto a Internet ma in iptables si apre la porta ssh solo per determinati indirizzi MAC interni (diciamo da un ufficio), i tentativi di accesso dal resto degli indirizzi interni raggiungerebbero il log di autenticazione e / o esterno? Perché ho i miei dubbi.

Nel log vengono salvate solo le richieste consentite dal firewall, ma negate o approvate dal sistema in quanto tale (intendo il login).

Se il firewall non consente il passaggio delle richieste SSH, nulla raggiungerà il registro.

Questo non l'ho provato, ma dai ... penso che debba essere così 😀

grep -i non riuscito /var/log/auth.log | awk "{print $ 2« - »$ 1» »$ 3« \ t UTENTE: »$ 9« \ t DA: »$ 11}"

rgrep -i non riuscito / var / log / (logrotates cartelle) | awk "{print $ 2« - »$ 1» »$ 3« \ t UTENTE: »$ 9« \ t DA: »$ 11}"

in centos-redhat… ..etc ……

/ var / log / secure