Pentmenu: uno script Bash per la ricognizione e gli attacchi DOS

Di volta in volta, cogliamo l'opportunità di esplorare uno strumento gratuito, aperto e gratuito nel campo della sicurezza informatica, in particolare nel mondo di hacking e pentesting. Per questo oggi cogliamo l'occasione per presentarvi un altro interessante e utile strumento di questo tipo chiamato «Pentmenù».

E cos'è Pentmenu? Bene, in breve lo è, un piccolo Script Linux realizzato in Bash Shell che è stato creato dall'utente attacchi di ricognizione e DOS. E, naturalmente, tutto questo in modo semplice, attraverso aUn fantastico menu di selezione per una rapida e semplice ricognizione della rete e quindi l'esecuzione riuscita degli attacchi necessari.

Hacking Tools 2023: ideale per l'uso su GNU/Linux

Ma, prima di iniziare questo post su questo interessante strumento di hacking e pentesting chiamato «Pentmenù», ti consigliamo di esplorare il precedente articolo correlato:

Pentmenu: strumento di hacking e pentesting

Esplorando Pentmenu su GNU/Linux

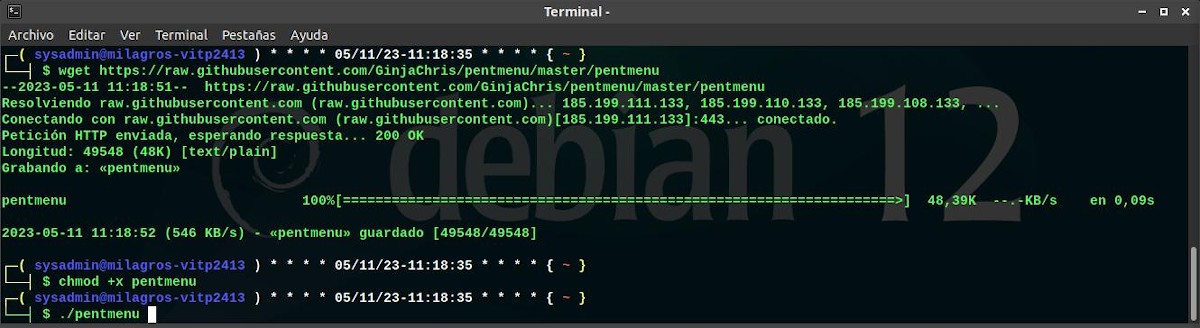

a scarica, esplora e conosci lo strumento Pentmenu come al solito useremo il nostro solito Respin MilagrOS. E la procedura per eseguire questa operazione è quella che appare sul tuo sito ufficiale su GitHub. Ed è il seguente:

Scarico

wget https://raw.githubusercontent.com/GinjaChris/pentmenu/master/pentmenuconcessione di autorizzazioni

chmod +x pentmenuEsecuzione

./pentmenu

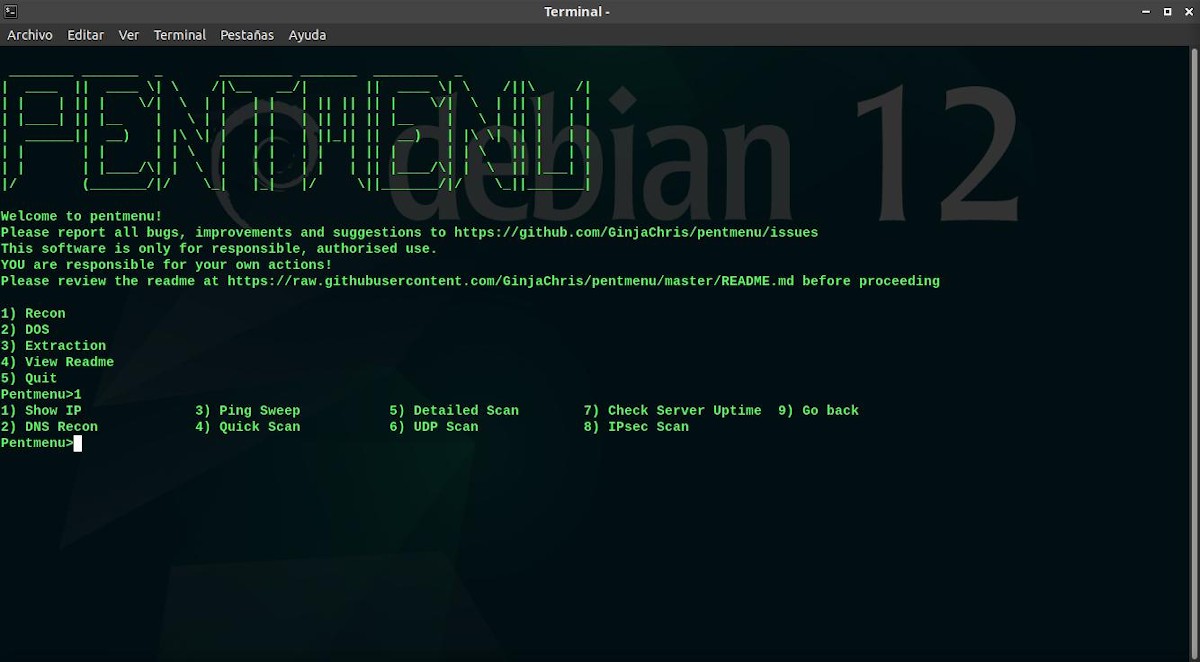

Menu 1: Ricognizione (moduli di riconoscimento)

Questo menu o modulo offre le seguenti funzionalità:

- Mostra IP: Questa opzione utilizza il comando curl per cercare l'IP esterno del nostro computer.

- Riconoscimento DNS: questa opzione mira al riconoscimento passivo e di conseguenza esegue una ricerca DNS e una ricerca whois del target.

- Scorrimento ping: Questa opzione utilizza il comando nmap per eseguire un eco ICMP (ping) sull'host o sulla rete di destinazione.

- Quick Scan: Questa opzione funziona come uno scanner di porte TCP, utilizzando il comando nmap per cercare le porte aperte utilizzando la scansione TCP SYN.

- scansione dettagliata: Questa opzione utilizza il comando nmap per identificare host attivi, porte aperte, tentativi di identificare il sistema operativo, scrivere banner e altro.

- Scansione UDP: Questa opzione utilizza il comando nmap per cercare le porte UDP aperte. di conseguenza, esegue la scansione di tutte le porte UDP dell'host di destinazione.

- Controlla il tempo di attività del server: Questa opzione calcola il tempo di attività dell'host di destinazione interrogando una porta TCP aperta con hping3. La precisione dei risultati può variare o non funzionare da macchina a macchina.

- Scansione IPsec: Questa opzione ha lo scopo di provare a identificare la presenza di un server VPN IPsec utilizzando ike-scan e varie proposte di Fase 1.

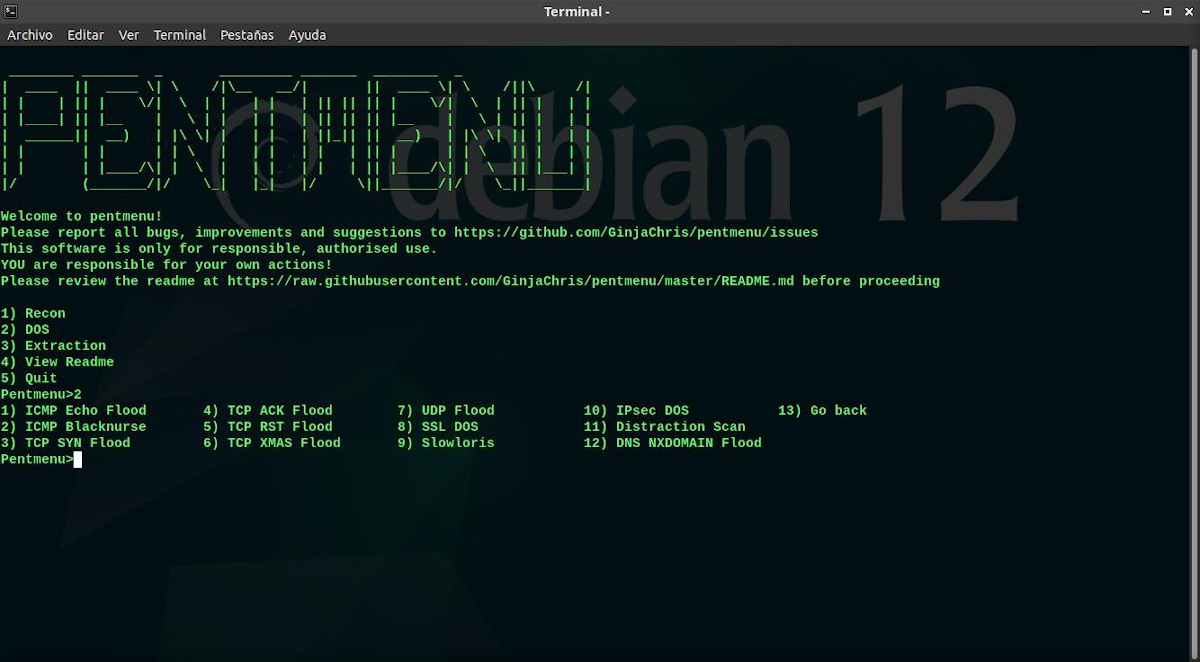

Menu 2: DOS (moduli di attacco DOS)

- Inondazione dell'eco ICMP: questa opzione utilizza l'applicazione hping3 CLI per lanciare un tradizionale echo flood ICMP contro un host di destinazione.

- Inondazione dell'ICMP Blacknurse: Questa opzione utilizza l'applicazione hping3 CLI per lanciare un tradizionale flusso ICMP Blacknurse contro un host di destinazione.

- Inondazione SYN TCP: Questa opzione invia un flusso di pacchetti TCP SYN utilizzando hping3. Ma siSe non trova hping3, prova invece a utilizzare l'utility nmap-nping.

- TCP ACK Flood TCP: Questa opzione offre le stesse opzioni del SYN Flood, ma imposta invece il flag TCP ACK (Acknowledgement).

- Inondazione RST TCP: Questa opzione offre le stesse opzioni di SYN Flood, ma imposta invece il flag TCP RST (Reset).

- TCP NATALE Alluvione: Questa opzione offre le stesse opzioni di SYN Flood e ACK Flood, ma invia pacchetti con tutti i flag TCP impostati (CWR, ECN, URG, ACK, PSH, RST, SYN, FIN).

- Inondazione UDP: Questa opzione offre le stesse opzioni del SYN Flood, ma invia invece pacchetti UDP all'host specificato:porta.

- SSL DUE: Questa opzione utilizza OpenSSL per tentare un attacco DOS contro un host:porta di destinazione. Lo fa aprendo molte connessioni e facendo eseguire al server costosi calcoli di handshake.

- Lento Loris: Questa opzione utilizza il programma netcat per inviare lentamente intestazioni HTTP all'host di destinazione: porta con l'intento di privarlo di risorse.

- DOS IPSec: questa opzione utilizza il programma ike-scan per provare a inondare l'IP specificato con pacchetti di fase 1 in modalità principale e in modalità aggressiva da IP di origine casuali.

- DistrazioneScan: Questa opzione in realtà non innesca un attacco DOS, ma lancia semplicemente più scansioni TCP SYN, usando hping3, da un IP contraffatto di nostra scelta.

Menù 3: Estrazione

- Inviare file: Questo modulo utilizza il programma netcat per inviare dati con TCP o UDP. che di solito è estremamente utile per l'estrazione di dati da host di destinazione.

- Crea ascoltatore: Questo modulo utilizza netcat per aprire un listener su una porta TCP o UDP configurabile. Che di solito è estremamente utile per testare la connettività syslog, ricevere file o controllare la scansione attiva sulla rete.

Infine, l' menu 4 (Visualizza Leggimi) Ci permette di vedere localmente e in modo più dettagliato tutto quanto sopra descritto, che a sua volta è ciò che si trova su GitHub. E il menu 5 (Quit), fondamentalmente serve per uscire e chiudere il programma.

Riassunto

In sintesi, «Pentmenù» è uno dei tanti strumenti di hacking e pentesting, libero, aperto e gratuito, disponibile per apprendere e praticare attività nel campo della sicurezza informatica. Tuttavia, e come con molti altri che abbiamo affrontato qui o meno, questa utilità deve essere utilizzata tenendo presente l'uso responsabile e autorizzato di ciò a cui verrà applicata, pertanto, tutto ciò che viene fatto con essa è sotto la responsabilità dell'utente . E nel caso qualcuno lo provi o lo abbia già provato, vi invitiamo a raccontarci la vostra esperienza con esso, tramite commenti.

Infine, ricorda visita il nostro «pagina iniziale» e unisciti al nostro canale ufficiale di Telegram per esplorare altre notizie, guide e tutorial. E ha anche questo gruppo per parlare e saperne di più su qualsiasi argomento IT trattato qui.