Sērijas vispārējais indekss: Datoru tīkli MVU: Ievads

federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

Sveiki draugi un draugi!

Raksta nosaukumam vajadzēja būt šādam: «MATE + NTP + Dnsmasq + Gateway Service + Apache + Kalmārs ar PAM autentifikāciju Centos 7 - MVU tīkli«. Praktisku apsvērumu dēļ mēs to saīsinām.

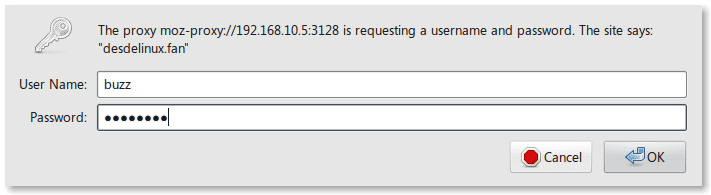

Mēs turpinām autentifikāciju vietējiem lietotājiem Linux datorā, izmantojot PAM, un šoreiz redzēsim, kā mēs varam nodrošināt starpniekservera pakalpojumu Squid nelielam datoru tīklam, izmantojot autentifikācijas akreditācijas datus, kas saglabāti tajā pašā datorā, kur serveris darbojas kalmārs.

Lai gan mēs zinām, ka mūsdienās tā ir ļoti izplatīta prakse, lai autentificētu pakalpojumus, izmantojot OpenLDAP, Red Hat direktoriju serveri 389, Microsoft Active Directory utt., Mēs uzskatām, ka vispirms mums ir jāiziet vienkārši un lēti risinājumi, un pēc tam jāsaskaras ar vissarežģītākajiem. Mēs uzskatām, ka mums ir jāpāriet no vienkāršā uz sarežģīto.

Scenārijs

Tā ir maza organizācija ar ļoti maziem finanšu resursiem, kas veltīta brīvās programmatūras izmantošanas atbalstam un kura izvēlējās DesdeLinux.Fan. Viņi ir dažādi OS entuziasti CentOS sagrupēti vienā birojā. Viņi nopirka darbstaciju - nevis profesionālu serveri -, ko viņi veltīs darbībai kā "serveris".

Entuziastiem nav plašu zināšanu par to, kā ieviest OpenLDAP serveri vai Samba 4 AD-DC, kā arī viņi nevar atļauties licencēt Microsoft Active Directory. Tomēr ikdienas darbam viņiem nepieciešami interneta piekļuves pakalpojumi, izmantojot starpniekserveri, lai paātrinātu pārlūkošanu, un vieta, kur saglabāt vērtīgākos dokumentus un strādāt kā rezerves kopijas.

Viņi joprojām pārsvarā izmanto legāli iegūtas Microsoft operētājsistēmas, taču vēlas tās nomainīt uz Linux balstītām operētājsistēmām, sākot ar to “Serveri”.

Viņi arī vēlas, lai viņiem būtu savs pasta serveris, lai kļūtu neatkarīgs - vismaz no izcelsmes - tādiem pakalpojumiem kā Gmail, Yahoo, HotMail utt., Ko viņi pašlaik izmanto.

Ugunsmūris un maršrutēšanas noteikumi pret internetu to noteiks ar līgumu noslēgtajā ADSL maršrutētājā.

Viņiem nav īsta domēna vārda, jo viņiem nav jāpublicē neviens pakalpojums internetā.

CentOS 7 kā serveris bez GUI

Mēs sākam no jauna servera instalēšanas bez grafiskā interfeisa, un vienīgā iespēja, kuru izvēlamies procesa laikā, ir «Infrastruktūras serveris»Kā redzējām iepriekšējos sērijas rakstos.

Sākotnējie iestatījumi

[root @ linuxbox ~] # cat / etc / hostname

Linux kaste

[root @ linuxbox ~] # cat / etc / hosts

127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 ::1 localhost localhost.localdomain localhost6 localhost6.localdomain6 192.168.10.5 linuxbox.desdelinux.fan Linuxbox

[root @ linuxbox ~] # resursdatora nosaukums

Linux kaste

[root @ linuxbox ~] # resursdatora nosaukums -f

linuxbox.desdelinux.ventilators

[root @ linuxbox ~] # ip addr saraksts

[root @ linuxbox ~] # ifconfig -a

[root @ linuxbox ~] # ls / sys / class / net /

ens32 ens34 tā

Mēs atspējojam tīkla pārvaldnieku

[root @ linuxbox ~] # systemctl apturēt NetworkManager [root @ linuxbox ~] # systemctl atspējojiet NetworkManager [root @ linuxbox ~] # systemctl statuss NetworkManager ● NetworkManager.service - Tīkla pārvaldnieks ir ielādēts: ielādēts (/usr/lib/systemd/system/NetworkManager.service; atspējots; piegādātāja sākotnējais iestatījums: iespējots) Aktīvs: neaktīvs (miris) Dokumenti: vīrietis: NetworkManager (8) [root @ linuxbox ~] # ifconfig -a

Mēs konfigurējam tīkla saskarnes

Ens32 LAN interfeiss, kas savienots ar iekšējo tīklu

[root @ linuxbox ~] # nano / etc / sysconfig / network-scripts / ifcfg-ens32

DEVICE=ens32

ONBOOT=yes

BOOTPROTO=static

HWADDR=00:0c:29:da:a3:e7

NM_CONTROLLED=no

IPADDR=192.168.10.5

NETMASK=255.255.255.0

GATEWAY=192.168.10.1

DOMAIN=desdelinux.fan DNS1=127.0.0.1

ZONA = publiska

[root @ linuxbox ~] # ifdown ens32 && ifup ens32

Ens34 WAN interfeiss, kas savienots ar internetu

[root @ linuxbox ~] # nano / etc / sysconfig / network-scripts / ifcfg-ens34 DEVICE=ens34 ONBOOT=jā BOOTPROTO=static HWADDR=00:0c:29:da:a3:e7 NM_CONTROLLED=nē IPADDR=172.16.10.10 NETMASK=255.255.255.0 # ADSL maršrutētājs ar # šo adresi ir savienots ar šo # adresi IP VĀRTEJA=172.16.10.1 DOMĒNS=desdelinux.fan DNS1=127.0.0.1 ZONA = ārējā [root @ linuxbox ~] # ifdown ens34 && ifup ens34

Krātuvju konfigurācija

[root @ linuxbox ~] # cd /etc/yum.repos.d/ [root @ linuxbox ~] # oriģināls mkdir [root @ linuxbox ~] # mv Centos- * oriģināls / [root @ linuxbox ~] # nano centos.repo [Base-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/base/x86_64/ gpgcheck=0 enabled=1 [CentosPlus-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/centosplus/x86_64/ gpgcheck=0 enabled=1 [Epel-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/epel/x86_64/ gpgcheck=0 enabled=1 [Updates-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/updates/x86_64/ gpgcheck=0 enabled=1 [root @ linuxbox yum.repos.d] # yum notīriet visu Ielādēti spraudņi: ātrākais spogulis, langpacks Tīrīšanas krātuves: Base-Repo CentosPlus-Repo Epel-Repo Media-Repo: Updates-Repo Visu sakopšana Ātrāko spoguļu saraksta tīrīšana

[root @ linuxbox yum.repos.d] # yum atjauninājums Ielādēti spraudņi: ātrākais spogulis, langpacks Base-Repo | 3.6 kB 00:00 CentosPlus-Repo | 3.4 kB 00:00 Epel-Repo | 4.3 kB 00:00 Media-Repo | 3.6 kB 00:00 Updates-Repo | 3.4 kB 00:00 (1/9): Base-Repo / group_gz | 155 kB 00:00 (2/9): Epel-Repo / group_gz | 170 kB 00:00 (3/9): Media-Repo / group_gz | 155 kB 00:00 (4/9): Epel-Repo / updateinfo | 734 kB 00:00 (5/9): Media-Repo / primārā_db | 5.3 MB 00:00 (6/9): CentosPlus-Repo / primary_db | 1.1 MB 00:00 (7/9): Updates-Repo / primary_db | 2.2 MB 00:00 (8/9): Epel-Repo / primary_db | 4.5 MB 00:01 (9/9): Base-Repo / primārais_db | 5.6 MB 00:01 Ātrāko spoguļu noteikšana Nav atjaunināšanai atzīmētu paku

Ziņa "Nav atjaunināšanai atzīmētu paku»Parādīts, jo instalēšanas laikā mēs deklarējām tos pašus vietējos krātuves, kas ir mūsu rīcībā.

Centos 7 ar MATE darbvirsmas vidi

Lai izmantotu ļoti labos administrēšanas rīkus ar grafisko interfeisu, ko nodrošina CentOS / Red Hat, un tā kā mums vienmēr pietrūkst GNOME2, mēs nolēmām instalēt MATE kā darbvirsmas vidi.

[root @ linuxbox ~] # yum groupinstall "X Window system" [root @ linuxbox ~] # yum grupas instalēšana "MATE Desktop"

Lai pārbaudītu, vai MATE tiek pareizi ielādēts, konsolē -local vai remote- izpildām šādu komandu:

[root @ linuxbox ~] # systemctl izolēt graphical.target

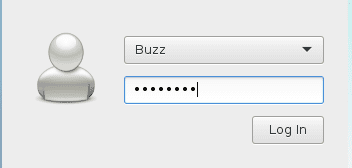

un darbvirsmas videi jābūt ielādētai -vietējā komandā- gludi, parādot gaisma kā grafisku pieteikšanos. Mēs ierakstām vietējā lietotāja vārdu un tā paroli, un mēs ievadīsim MATE.

Lai pateiktu systemd ka noklusējuma sāknēšanas līmenis ir 5 grafiskā vide, mēs izveidojam šādu simbolisku saiti:

[root @ linuxbox ~] # ln -sf /lib/systemd/system/runlevel5.target /etc/systemd/system/default.target

Mēs restartējam sistēmu, un viss darbojas labi.

Mēs instalējam laika pakalpojumu tīkliem

[root @ linuxbox ~] # yum instalēt ntp

Instalēšanas laikā mēs konfigurējam, ka vietējais pulkstenis tiks sinhronizēts ar iekārtas laika serveri sysadmin.desdelinux.ventilators ar IP 192.168.10.1. Tātad, mēs saglabājam failu ntp.conf oriģinālu autors:

[root @ linuxbox ~] # cp /etc/ntp.conf /etc/ntp.conf.original

Tagad mēs izveidojam jaunu saturu ar šādu saturu:

[root @ linuxbox ~] # nano /etc/ntp.conf # Serveri, kas konfigurēti instalēšanas laikā: serveris 192.168.10.1 iburst # Papildinformāciju skatiet manuālajās lapās: # ntp.conf (5), ntp_acc (5) , ntp_auth (5), ntp_clock (5), ntp_misc (5), ntp_mon (5). driftfile / var / lib / ntp / drift # Atļaut sinhronizāciju ar laika avotu, bet ne # atļaut avotam meklēt vai modificēt šo pakalpojumu ierobežot noklusējuma nomodify notrap nopeer noquery # Atļaut visu piekļuvi interfeisam Loopback ierobežot 127.0.0.1 ierobežot :: 1 # Nedaudz mazāk ierobežojiet tikai datorus lokālajā tīklā. ierobežot 192.168.10.0 masku 255.255.255.0 nomodify notrap # Izmantojiet projekta publiskos serverus pool.ntp.org # Ja vēlaties pievienoties projektam, apmeklējiet # (http://www.pool.ntp.org/join.html). #apraide 192.168.10.255 autokey # apraides servera apraides klients # apraides klients # apraide 224.0.1.1 autokey # multicast serveris #multicastclient 224.0.1.1 # multicast klients #manscastserver 239.255.254.254 # manycast serveris #manscastclient 239.255.254.254. klients 192.168.10.255. 4 # Iespējot publisko kriptogrāfiju. #crypto includefile / etc / ntp / crypto / pw # Atslēgu fails, kurā ir atslēgas un atslēgu identifikatori #, ko izmanto, darbojoties ar simetriskām atslēgu kriptogrāfijas atslēgām / etc / ntp / keys # Norādiet uzticamo atslēgu identifikatorus. #trustedkey 8 42 8 # Norādiet atslēgas identifikatoru, ko izmantot kopā ar ntpdc utilītu. #requestkey 8 # Norādiet atslēgas identifikatoru, ko izmantot kopā ar ntpq utilītu. #controlkey 2013 # Iespējot statistikas reģistru rakstīšanu. #statistics clockstats cryptostats loopstats peerstats # Atspējojiet atdalīšanas monitoru, lai novērstu # uzbrukumu pastiprināšanu, izmantojot komandu ntpdc monlist, ja noklusējuma # ierobežojums neietver karogu noquery. Plašāku informāciju lasiet CVE-5211-XNUMX #. # Piezīme. Ar ierobežoto ierobežojumu karodziņu monitors nav atspējots. atspējot monitoru

Mēs iespējojam, startējam un pārbaudām NTP pakalpojumu

[root @ linuxbox ~] # systemctl statuss ntpd

● ntpd.service - tīkla laika pakalpojums ir ielādēts: ielādēts (/usr/lib/systemd/system/ntpd.service; atspējots; piegādātāja sākotnējais iestatījums: atspējots)

[root @ linuxbox ~] # systemctl iespējojiet ntpd

Izveidota simlink no mapes /etc/systemd/system/multi-user.target.wants/ntpd.service uz /usr/lib/systemd/system/ntpd.service.

[root @ linuxbox ~] # systemctl sākt ntpd

[root @ linuxbox ~] # systemctl statuss ntpd

[root @ linuxbox ~] # systemctl statuss ntpd

● ntpd.service - tīkla laika pakalpojums

Ielādēts: ielādēts (/usr/lib/systemd/system/ntpd.service; iespējots; piegādātāja sākotnējais iestatījums: atspējots) Aktīvs: aktīvs (darbojas) kopš piektdienas 2017-04-14 15:51:08 EDT; Pirms 1 sekundes Process: 1307 ExecStart = / usr / sbin / ntpd -u ntp: ntp $ OPTIONS (kods = iziets, statuss = 0 / VEIKSME) Galvenais PID: 1308 (ntpd) CGroup: /system.slice/ntpd.service └─ 1308 / usr / sbin / ntpd -u ntp: ntp -g

Ntp un ugunsmūris

[root @ linuxbox ~] # firewall-cmd --get-active-zone ārējs saskarnes: ens34 valsts saskarnes: ens32 [root @ linuxbox ~] # ugunsmūris-cmd --zone = public --add-port = 123 / udp - permanent veiksme [root @ linuxbox ~] # ugunsmūris-cmd - pārlādēt veiksme

Mēs iespējojam un konfigurējam Dnsmasq

Kā redzējām iepriekšējā Small Business Networks sērijas rakstā, Dnsamasq pēc noklusējuma ir instalēts CentOS 7 infrastruktūras serverī.

[root @ linuxbox ~] # systemctl statuss dnsmasq ● dnsmasq.service - DNS kešatmiņas serveris. Ielādēts: ielādēts (/usr/lib/systemd/system/dnsmasq.service; atspējots; pārdevēja sākotnējais iestatījums: atspējots) Aktīvs: neaktīvs (miris) [root @ linuxbox ~] # systemctl iespējojiet dnsmasq Izveidota simlink no /etc/systemd/system/multi-user.target.wants/dnsmasq.service uz /usr/lib/systemd/system/dnsmasq.service. [root @ linuxbox ~] # systemctl sāciet dnsmasq [root @ linuxbox ~] # systemctl statuss dnsmasq ● dnsmasq.service - DNS kešatmiņas serveris. Ielādēts: ielādēts (/usr/lib/systemd/system/dnsmasq.service; iespējots; piegādātāja sākotnējais iestatījums: atspējots) Aktīvs: aktīvs (darbojas) kopš piektdienas 2017-04-14 16:21:18 EDT; Pirms 4s galvenais PID: 33611 (dnsmasq) CGroup: /system.slice/dnsmasq.service └─33611 / usr / sbin / dnsmasq -k [root @ linuxbox ~] # mv /etc/dnsmasq.conf /etc/dnsmasq.conf.original [root @ linuxbox ~] # nano /etc/dnsmasq.conf # -------------------------------------------------- ------------------ # VISPĀRĪGAS OPTIONS # ------------------------------ ----------------------------------------nepieciešams domēns # Nenododiet vārdus bez domēna part bogus-priv # Nenodot adreses nemaršrutētā telpā expand-hosts # Automātiski pievieno domēnu resursdatora interfeisam=ens32 # LAN interfeiss, stingra secība # Kārtība, kādā tiek pieprasīts fails /etc/resolv.conf conf- dir=/etc /dnsmasq.d domēns=desdelinux.fan # Domēna nosaukuma adrese=/time.windows.com/192.168.10.5 # Nosūta tukšu WPAD vērtības opciju. Nepieciešams # Windows 7 un jaunākiem klientiem, lai tie darbotos pareizi. ;-) dhcp-option=252,"\n" # Fails, kurā deklarēsim HOSTS, kas tiks "aizliegti" addn-hosts=/etc/banner_add_hosts local=/desdelinux.fan/ # ----------------------------------------------- --------------------- # RECORDSCNAMEMXTXT # --------------------------- ----------------------------------------- # Šim ieraksta veidam ir nepieciešams ieraksts # failā /etc/hosts #, piemēram: 192.168.10.5 linuxbox.desdelinux.fan linuxbox # cname=ALIAS,REAL_NAME cname=mail.desdelinux.fan, linuxbox.desdelinux.fan # MX RECORDS # Atgriež MX ierakstu ar nosaukumu "desdelinux.fan" ir paredzēts # pasta komandai.desdelinux.ventilators un prioritāte 10 mx-host=desdelinux.fan,mail.desdelinux.fan,10 # Noklusējuma galamērķis MX ierakstiem, kas izveidoti # izmantojot localmx opciju, būs: mx-target=mail.desdelinux.fan # Atgriež MX ierakstu, kas norāda uz mx-target VISIEM # lokālajām mašīnām localmx # TXT ierakstiem. Mēs varam arī deklarēt SPF ierakstu txt-record=desdelinux.fan,"v=spf1 a -all" txt-record=desdelinux.fan,"DesdeLinux, jūsu emuārs, kas veltīts bezmaksas programmatūrai" # ------------------------------------------ --------------------------- # RANGEANDUSOPTIONS # ---------------------- ----- -------------------------------------------- # IPv4 diapazons un nomas laiks no 1 līdz 29 ir paredzēts serveriem un citām vajadzībām dhcp-range=192.168.10.30,192.168.10.250,8h dhcp-lease-max=222 # Maksimālais nomājamo adrešu skaits # pēc noklusējuma tie ir 150 # IPV6 Range # dhcp-range=1234::, ra-only # Options for RANGE # OPTIONS dhcp-option=1,255.255.255.0 # NETMASK dhcp-option=3,192.168.10.5 # ROUTER GATEWAY p-opcija =6,192.168.10.5,desdelinux.fan # DNS domēna nosaukums dhcp-option=19,1 # opcija ip-pārsūtīšana IESLĒGTA dhcp-option=28,192.168.10.255 # APRAIDE dhcp-option=42,192.168.10.5 # NTP ----------------------------------------------- --- ----------- # Ja vēlaties saglabāt vaicājumu, piesakieties /var/log/messages # atņemiet komentāru zemāk esošajai rindai # ---------- ------- ------------------------------------------- ------- # žurnāla vaicājumi # Faila /etc/dnsmasq.conf END # --------------------------------------- ----------------------------

Mēs izveidojam failu / etc / banner_add_hosts

[root @ linuxbox ~] # nano / etc / banner_add_hosts 192.168.10.5 windowsupdate.com 192.168.10.5 ctldl.windowsupdate.com 192.168.10.5 ocsp.verisign.com 192.168.10.5 csc3-2010-crl.verisign.com 192.168.10.5 www.msftncsi.com 192.168.10.5 ipv6.msftncsi.com 192.168.10.5 teredo.ipv6.microsoft.com 192.168.10.5 ds.download.windowsupdate.com 192.168.10.5 download.microsoft.com 192.168.10.5 fe2.update.microsoft.com 192.168.10.5 crl.microsoft.com 192.168.10.5 www .download.windowsupdate.com 192.168.10.5 win8.ipv6.microsoft.com 192.168.10.5 spynet.microsoft.com 192.168.10.5 spynet1.microsoft.com 192.168.10.5 spynet2.microsoft.com 192.168.10.5 spynet3.microsoft.com 192.168.10.5. 4 spynet192.168.10.5.microsoft.com 5 spynet192.168.10.5.microsoft.com 15 office192.168.10.5client.microsoft.com 192.168.10.5 addons.mozilla.org XNUMX crl.verisign.com

Fiksētas IP adreses

[root @ linuxbox ~] # nano / etc / hosts 127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 ::1 localhost localhost.localdomain localhost6 localhost6.localdomain6 192.168.10.5 linuxbox.desdelinux.fan linuxbox 192.168.10.1 sysadmin.desdelinux.fan sysadmin

Mēs konfigurējam failu /etc/resolv.conf - Risinātāja

[root @ linuxbox ~] # nano /etc/resolv.conf Meklēt desdelinux.fan nameserver 127.0.0.1 # Ārējiem vai # ārpus domēna DNS vaicājumiem desdelinux.fan # local=/desdelinux.fan/ nameserver 8.8.8.8

Mēs pārbaudām faila sintaksi dnsmasq.conf, mēs sākam un pārbaudām pakalpojuma statusu

[root @ linuxbox ~] # dnsmasq - tests dnsmasq: sintakses pārbaude OK. [root @ linuxbox ~] # systemctl restartējiet dnsmasq [root @ linuxbox ~] # systemctl statuss dnsmasq

Dnsmasq un ugunsmūris

[root @ linuxbox ~] # firewall-cmd --get-active-zone

ārējs

saskarnes: ens34

valsts

saskarnes: ens32

pakalpojums domēns o Domēna vārdu serveris (DNS). Protokols zvēliens «IP ar šifrēšanu«

[root @ linuxbox ~] # ugunsmūris-cmd --zone = public --add-port = 53 / tcp - permanent veiksme [root @ linuxbox ~] # ugunsmūris-cmd --zone = public --add-port = 53 / udp - permanent veiksme

Dnsmasq vaicājumi ārējiem DNS serveriem

[root @ linuxbox ~] # ugunsmūris-cmd --zone = ārējs --add-ports = 53 / tcp - pastāvīgs veiksme [root @ linuxbox ~] # ugunsmūris-cmd --zone = ārējs --add-ports = 53 / udp - pastāvīgs veiksme

pakalpojums zābaki o BOOTP serveris (dhcp). Protokols ippc «Interneta Pluribus pakešu kodols«

[root @ linuxbox ~] # ugunsmūris-cmd --zone = public --add-port = 67 / tcp - permanent veiksme [root @ linuxbox ~] # ugunsmūris-cmd --zone = public --add-port = 67 / udp - permanent veiksme [root @ linuxbox ~] # ugunsmūris-cmd - pārlādēt veiksme [root @ linuxbox ~] # firewall-cmd - informācijas zonas publiskā publiskā (aktīvā) target: noklusējuma icmp-block-inversion: nav saskarņu: ens32 avoti: pakalpojumi: dhcp dns ntp ssh porti: 67 / tcp 53 / udp 123 / udp 67 / udp 53 / tcp protokoli: maskēta: nav forward-ports: sourceports: icmp -bloki: bagātīgi noteikumi: [root @ linuxbox ~] # firewall-cmd - informācijas zonas ārējais ārējais (aktīvs) target: noklusējuma icmp-block-inversion: nav saskarņu: ens34 avoti: services: dns ports: 53 / udp 53 / tcp protokoli: maskēties: jā forward-ports: sourceports: icmp-blocks: parametru-problēmu novirzīšanas maršrutētājs-reklāmas maršrutētājs- piedāvājuma avota un dzēšanas noteikumi:

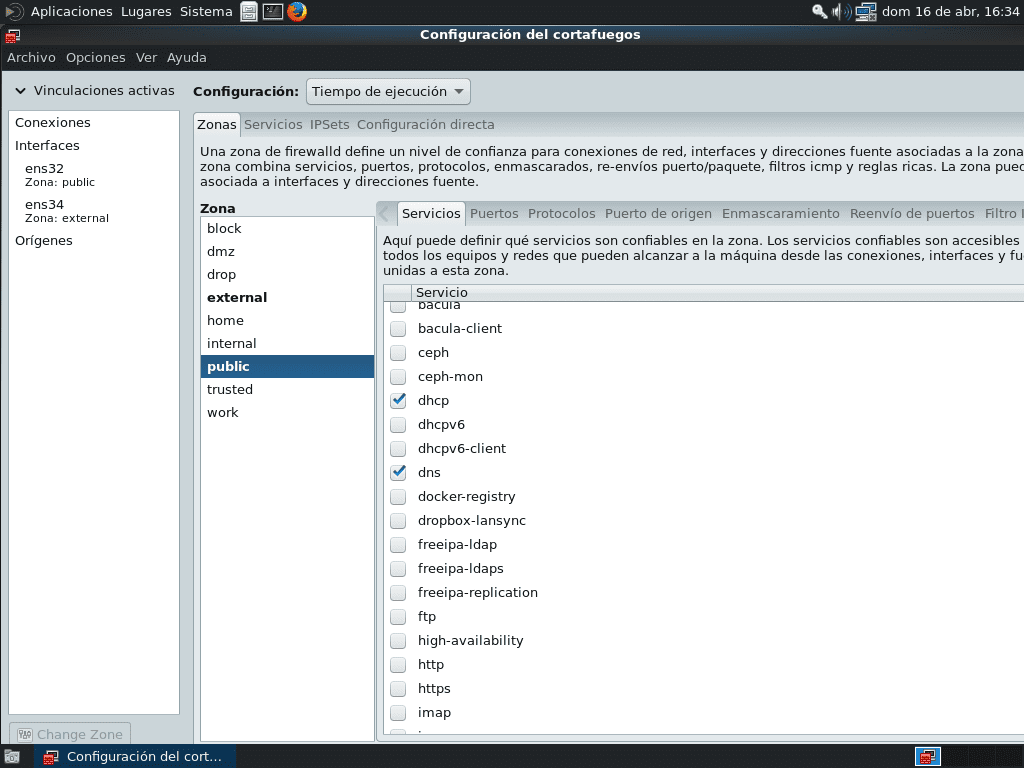

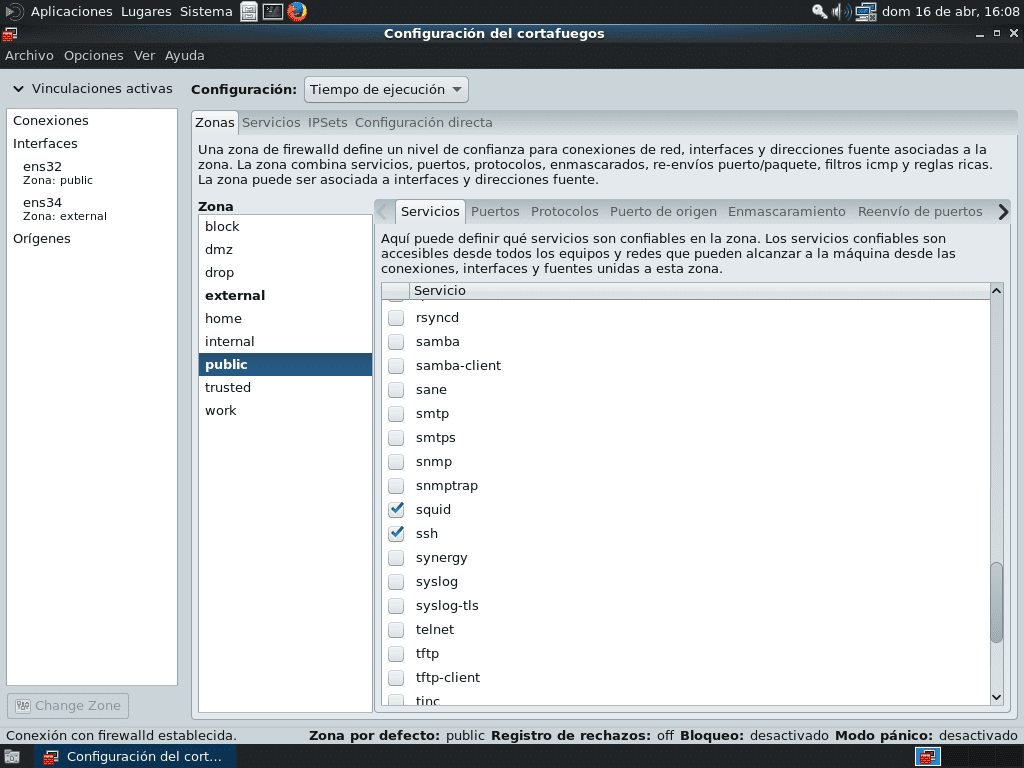

Ja vēlamies izmantot grafisko interfeisu, lai konfigurētu ugunsmūri CentOS 7, mēs skatāmies vispārējā izvēlnē - tas būs atkarīgs no darbvirsmas vides, kurā tā parādās apakšizvēlnē - lietojumprogrammā «Firewall», mēs to izpildīsim un pēc lietotāja paroles ievadīšanas sakne, mēs piekļūsim programmas saskarnei kā tādai. MATE tas parādās izvēlnē «Sistēma »->" Administrēšana "->" Ugunsmūris ".

Mēs izvēlamies apgabalu «valsts»Un mēs pilnvarojam Pakalpojumus, kurus vēlamies publicēt LAN, kas līdz šim ir dhcp, DNS, ntp un ssh. Pēc pakalpojumu atlasīšanas un pārbaudīšanas, vai viss darbojas pareizi, mums Runtime ir jāmaina uz pastāvīgu. Lai to izdarītu, dodieties uz izvēlni Opcijas un atlasiet opciju «Darbības laiks līdz pastāvīgai".

Vēlāk mēs izvēlamies apgabalu «ārējs»Un mēs pārbaudām, vai ostas, kas nepieciešamas saziņai ar internetu, ir atvērtas. NEPublicējiet Pakalpojumus šajā zonā, ja vien ļoti labi nezinām, ko darām!.

Neaizmirsīsim veikt izmaiņas pastāvīgi, izmantojot opciju «Darbības laiks līdz pastāvīgai»Un pārkrauj dēmonu UgunsmūrisD, katru reizi, kad mēs izmantojam šo jaudīgo grafisko rīku.

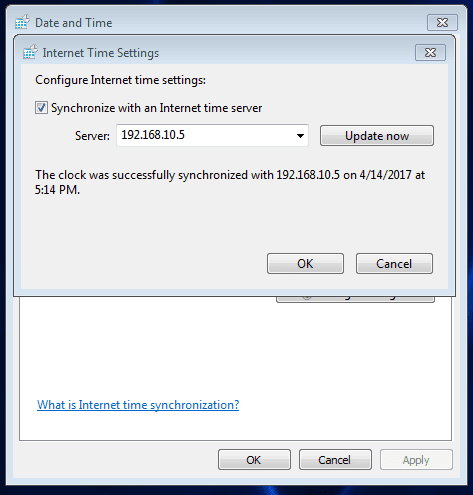

NTP un Dnsmasq no Windows 7 klienta

Sinhronizācija ar NTP

ārējs

Nomāta IP adrese

Microsoft Windows [6.1.7601 versija] Autortiesības (c) 2009 Microsoft Corporation. Visas tiesības aizsargātas. C: \ Users \ buzz> ipconfig / viss Windows IP konfigurācijas resursdatora nosaukums. . . . . . . . . . . . : Septiņi

Primārais Dns sufikss. . . . . . . :

NodeType. . . . . . . . . . . . : Hibrīda IP maršrutēšana ir iespējota. . . . . . . . : nav iespējots WINS starpniekserveris. . . . . . . . : nav DNS sufiksu meklēšanas saraksta. . . . . . : desdelinux.fan Ethernet adapteris Local Area Connection: Savienojumam specifisks DNS sufikss . : desdelinux.fan Apraksts . . . . . . . . . . . : Intel(R) PRO/1000 MT tīkla savienojuma fiziskā adrese. . . . . . . . . : 00-0C-29-D6-14-36 DHCP iespējots. . . . . . . . . . . : Jā Automātiskā konfigurācija ir iespējota. . . . : Dakšas

IPv4 adrese. . . . . . . . . . . : 192.168.10.115 (vēlams)

Apakštīkla maska . . . . . . . . . . . : 255.255.255.0 Iegūta noma. . . . . . . . . . : Piektdiena, 14. gada 2017. aprīlis 5:12:53 beidzas nomas līgums. . . . . . . . . . : Sestdiena, 15. gada 2017. aprīlis 1:12:53 Noklusējuma vārteja . . . . . . . . . : 192.168.10.1 DHCPServeris. . . . . . . . . . . : 192.168.10.5 DNS serveri. . . . . . . . . . . : 192.168.10.5 NetBIOS, izmantojot Tcpip. . . . . . . . : iespējots tuneļa adapteris Local Area Connection* 9: Media State . . . . . . . . . . . : multivide ir atvienota Savienojumam specifisks DNS sufikss . : Apraksts. . . . . . . . . . . : Microsoft Teredo tunelēšanas adaptera fiziskā adrese. . . . . . . . . : 00-00-00-00-00-00-00-E0 DHCP iespējots. . . . . . . . . . . : Nav iespējota automātiskā konfigurācija. . . . : Jā Tuneļa adapteris isatap.desdelinux.fan: Media State. . . . . . . . . . . : multivide ir atvienota Savienojumam specifisks DNS sufikss . : desdelinux.fan Apraksts . . . . . . . . . . . : Microsoft ISATAP Adapter #2 fiziskā adrese. . . . . . . . . : 00-00-00-00-00-00-00-E0 DHCP iespējots. . . . . . . . . . . : Nav iespējota automātiskā konfigurācija. . . . : Jā C:\Users\buzz>

Gals

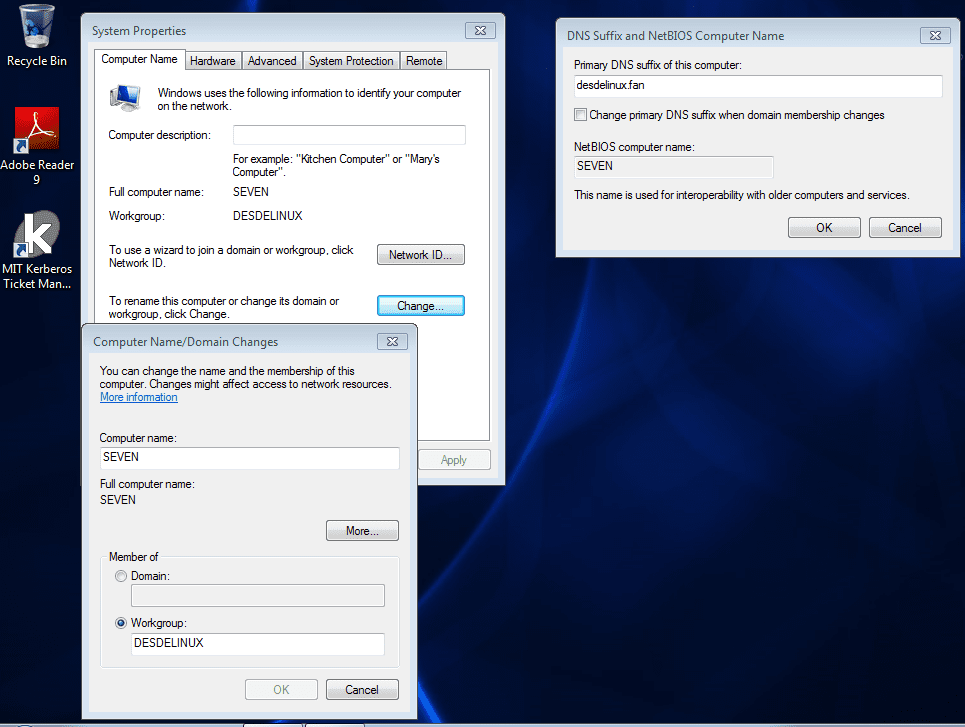

Svarīga vērtība Windows klientos ir “Primārā Dns sufikss” vai “Galvenā savienojuma sufikss”. Ja Microsoft domēna kontrolleris netiek izmantots, operētājsistēma tam nepiešķir nekādu vērtību. Ja mēs saskaramies ar gadījumu, kāds ir aprakstīts raksta sākumā, un mēs vēlamies skaidri deklarēt šo vērtību, mums ir jārīkojas atbilstoši tam, kas parādīts nākamajā attēlā, jāpieņem izmaiņas un jāpārstartē klients.

Ja atkal skriesim CMD -> ipconfig / all mēs iegūsim sekojošo:

Microsoft Windows [6.1.7601 versija] Autortiesības (c) 2009 Microsoft Corporation. Visas tiesības aizsargātas. C: \ Users \ buzz> ipconfig / viss Windows IP konfigurācijas resursdatora nosaukums. . . . . . . . . . . . : Septiņi

Primārais Dns sufikss. . . . . . . : desdelinux.ventilators

NodeType. . . . . . . . . . . . : Hibrīda IP maršrutēšana ir iespējota. . . . . . . . : nav iespējots WINS starpniekserveris. . . . . . . . : nav DNS sufiksu meklēšanas saraksta. . . . . . : desdelinux.ventilators

Pārējās vērtības paliek nemainīgas

DNS pārbaudes

buzz @ sysadmin: ~ $ resursdators spynet.microsoft.com Vietnē spynet.microsoft.com ir adrese 127.0.0.1 Saimniekdators spynet.microsoft.com nav atrasts: 5(ATTEIKTS) spynet.microsoft.com pastu apstrādā 1 pasts.desdelinux.ventilators. buzz @ sysadmin: ~ $ resursdators linuxbox linuxbox.desdelinux.fan ir adrese 192.168.10.5 linuxbox.desdelinux.fanu pastu apstrādā 1 pasts.desdelinux.ventilators. buzz @ sysadmin: ~ $ resursdators sysadmin sysadmin.desdelinux.fan ir adrese 192.168.10.1 sysadmin.desdelinux.fanu pastu apstrādā 1 pasts.desdelinux.ventilators. buzz @ sysadmin: ~ $ resursdatora pasts pastu.desdelinux.fan ir Linuxbox aizstājvārds.desdelinux.ventilators. linuxbox.desdelinux.fan ir adrese 192.168.10.5 linuxbox.desdelinux.fanu pastu apstrādā 1 pasts.desdelinux.ventilators.

Mēs instalējam -tikai testēšanai- autoritatīvs DNS serveris NSD sysadmin.desdelinux.ventilators, un mēs iekļaujam IP adresi 172.16.10.1 arhīvā / Etc / resolv.conf no komandas linuxbox.desdelinux.ventilators, lai pārbaudītu, vai Dnsmasq pareizi izpildīja savu Forwarder funkciju. Smilškastes NSD serverī ir favt.org y toujague.org. Visi IP ir fiktīvi vai no privātiem tīkliem.

Ja mēs atspējosim WAN saskarni ens34 izmantojot komandu ifdown ens34, Dnsmasq nevarēs vaicāt ārējos DNS serveros.

[buzz @ linuxbox ~] $ sudo ifdown ens34 [buzz @ linuxbox ~] $ resursdators -t mx toujague.org Saimnieks toujague.org nav atrasts: 3 (NXDOMAIN) [buzz @ linuxbox ~] $ resursdators pizzapie.favt.org Saimnieks pizzapie.favt.org nav atrasts: 3 (NXDOMAIN)

Iespējosim saskarni ens34 un pārbaudīsim vēlreiz:

[buzz @ linuxbox ~] $ sudo ifup ens34

buzz @ linuxbox ~] $ resursdators pizzapie.favt.org pizzapie.favt.org ir aizstājvārds paisano.favt.org. paisano.favt.org adrese ir 172.16.10.4 [buzz @ linuxbox ~] $ resursdators pizzapie.toujague.org Saimnieks pizzas.toujague.org nav atrasts: 3 (NXDOMAIN) [buzz @ linuxbox ~] $ resursdators poblacion.toujague.org poblacion.toujague.org adrese ir 169.18.10.18 [buzz @ linuxbox ~] $ resursdators -t NS favt.org favt.org vārdu serveris ns1.favt.org. favt.org vārdu serveris ns2.favt.org. [buzz @ linuxbox ~] $ host -t NS toujague.org toujague.org vārdu serveris ns1.toujague.org. toujague.org vārdu serveris ns2.toujague.org. [buzz @ linuxbox ~] $ resursdators -t MX toujague.org toujague.org pastu apstrādā 10 mail.toujague.org.

Konsultēsimies no sysadmin.desdelinux.ventilators:

buzz @ sysadmin: ~ $ cat /etc/resolv.conf Meklēt desdelinux.fan nameserver 192.168.10.5 xeon @ sysadmin: ~ $ resursdators mail.toujague.org mail.toujague.org adrese ir 169.18.10.19

Dnsmasq darbojas kā Ekspeditors pareizi.

kalmārs

Grāmatā PDF formātā «Linux servera konfigurācija»Datums datēts ar 25. gada 2016. jūliju, autors Džoels Bariosa Dueņass (darkshram@gmail.com - http://www.alcancelibre.org/), tekstam, uz kuru es atsaucos iepriekšējos rakstos, ir veltīta vesela nodaļa Kalmāru pamata konfigurācijas opcijas.

Sakarā ar Web - Proxy pakalpojuma nozīmi, mēs atkārtojam ievadu par kalmāriem iepriekšminētajā grāmatā:

105.1. Ievads.

105.1.1. Kas ir starpniekserveris (starpniekserveris)?

Termins angļu valodā "Starpniekserveris" ir ļoti vispārīga un vienlaikus neskaidra nozīme, lai arī

vienmēr tiek uzskatīts par jēdziena sinonīms "Starpnieks". Parasti to tulko stingrā nozīmē kā deleģēt o pilnvarnieks (tas, kuram ir vara pār citu).

Un Starpniekserveris To definē kā datoru vai ierīci, kas piedāvā tīkla pakalpojumu, kas ļauj klientiem izveidot netiešus tīkla savienojumus ar citiem tīkla pakalpojumiem. Procesa laikā notiek šādas darbības:

- Klients izveido savienojumu ar a Starpniekserveris.

- Klients pieprasa savienojumu, failu vai citu resursu, kas pieejams citā serverī.

- Starpniekserveris nodrošina resursu, izveidojot savienojumu ar norādīto serveri

vai to apkalpo no kešatmiņas. - Dažos gadījumos Starpniekserveris var mainīt klienta pieprasījumu vai

servera atbilde dažādiem mērķiem.

L Starpniekserveri tie parasti tiek veikti vienlaikus kā uguns siena, kas darbojas Tīkla līmenis, kas darbojas kā pakešu filtrs, tāpat kā iptables vai darbojas Pieteikuma līmenis, kontrolējot dažādus pakalpojumus, kā tas ir TCP iesaiņotājs. Atkarībā no konteksta uguns siena ir pazīstama arī kā BPD o Brīkojums Paizsardzība Device vai vienkārši pakešu filtrs.

Kopēja Starpniekserveri darbojas kā tīkla satura (galvenokārt HTTP) kešatmiņa, nodrošinot klientu tuvumā lapu un failu kešatmiņu, kas tīklā pieejami attālos HTTP serveros, ļaujot vietējā tīkla klientiem piekļūt tiem ātrāk un uzticamāk.

Kad tiek saņemts pieprasījums par norādīto tīkla resursu a URL (Uformas Ravots Lokators) Starpniekserveris meklēt rezultātu URL kešatmiņas iekšpusē. Ja tas tiek atrasts, Starpniekserveris Reaģē uz to, ka klients nekavējoties nodrošina pieprasīto saturu. Ja kešatmiņā nav pieprasītā satura, Starpniekserveris tas to ienāks no attālā servera, nogādājot to klientam, kurš to pieprasīja, un saglabājot kopiju kešatmiņā. Pēc tam kešatmiņā esošais saturs tiek noņemts, izmantojot derīguma termiņa algoritmu, atbilstoši vecumam, lielumam un vēsturei atbildes uz pieprasījumiem (hits) (piemēri: LRU, LFUDA y GDSF).

Tīkla satura starpniekserveri (tīmekļa starpniekserveri) var darboties arī kā apkalpotā satura filtri, piemērojot cenzūras politikas pēc patvaļīgiem kritērijiem..

Kalmāru versija, kuru mēs instalēsim, ir 3.5.20-2.el7_3.2 no krātuves Atjauninājumi.

Uzstādīšana

[root @ linuxbox ~] # yum instalēt kalmārus [root @ linuxbox ~] # ls / etc / kalmārs / cachemgr.conf errorpage.css.default kalmāri.conf cachemgr.conf.default mime.conf kalmārs.konf.default errorpage.css mime.conf.default [root @ linuxbox ~] # systemctl iespējojiet kalmārus

svarīgs

- Šī raksta galvenais mērķis ir pilnvarot vietējos lietotājus izveidot savienojumu ar Squid no citiem datoriem, kas savienoti ar LAN. Turklāt ieviesiet servera kodolu, kuram tiks pievienoti citi pakalpojumi. Tas nav raksts, kas veltīts Kalmāram kā tādam.

- Lai iegūtu priekšstatu par Kalmāra konfigurācijas opcijām, izlasiet failu /usr/share/doc/squid-3.5.20/squid.conf.documented, kurā ir 7915 rindas.

SELinux un Kalmāri

[root @ linuxbox ~] # getsebool -a | grep kalmārs squid_connect_any -> ieslēgts squid_use_tproxy -> izslēgts [root @ linuxbox ~] # setsebool -P squid_connect_any = ieslēgts

konfigurācija

[root @ linuxbox ~] # nano /etc/squid/squid.conf # LAN acl localnet src 192.168.10.0/24 acl SSL_ports 443. ports 21 acl Safe_ports ports 80 # http acl Safe_ports ports 21 # ftp acl Safe_ports ports 443 # https acl Safe_ports ports 70 # gopher acl Safe_ports ports 210 # wais acl Safe_ports ports 1025-65535 # nereģistrētas ostas acl Safe_ports ports 280 # http-mgmt acl Safe_ports ports 488 # gss-http acl Safe_ports ports 591 # failu veidotājs acl Safe_ports ports 777 # multiling http acl CONNECT metode CONNECT # Mēs noraidām vaicājumus par nedrošām ostām http_access deny! Safe_ports # Mēs noraidām metodi CONNECT nedrošām ostām http_access deny CONNECT! SSL_ports # Piekļuve Tikai kešatmiņas pārvaldnieks no localhost lietotājs http_access deny to_localhost # # IEVEICIET SAVU (-AS) NOLIKUMU (-US) ŠEIT, lai atļautu piekļuvi saviem klientiem # # PAM autorizācija auth_param pamata programma / usr / lib64 / squid / basic_pam_auth auth_param basic children 5 auth_param basic realm desdelinux.fan auth_param basic credentialsttl 2 stundas auth_param pamata reģistrjutīgs izslēgts # Squid piekļuvei nepieciešama autentifikācija acl Enthusiasts proxy_auth REQUIRED # Mēs atļaujam piekļūt autentificētiem lietotājiem # caur PAM http_piekļuve noliegt !Entuziasti # Piekļuve FTP vietnēm atļauj atļaut localhost # Mēs liedzam jebkādu citu piekļuvi http_access starpniekserveram deny all # Squid parasti klausās portā 3128 http_port 3128 # Mēs atstājam "coredumps" pirmajā kešatmiņas direktorijā coredump_dir /var/spool/squid # # Pievienojiet jebkuru savu refresh_pattern ieraksti virs šiem. # refresh_pattern ^ftp: 1440 20% 10080 refresh_pattern ^gopher: 1440 0% 1440 refresh_pattern -i (/cgi-bin/|\?) 0 0% 0 refresh_pattern . 0 20% 4320 cache_mem 64 MB # Atmiņas kešatmiņa memory_replacement_policy lru cache_replacement_policy kaudze LFUDA cache_dir aufs /var/spool/squid 4096 16 256 maximum_object_size 4 MB cache_lows cache_swap85mmdesdelinux.fan # Citi parametri näkyväs_resursdatora nosaukums linuxbox.desdelinux.ventilators

Mēs pārbaudām faila sintaksi /etc/squid/squid.conf

[root @ linuxbox ~] # kalmārs -k parsēt 2017/04/16 15:45:10| Startēšana: Autentifikācijas shēmu inicializācija ... 2017/04/16 15:45:10| Startēšana: inicializēta autentifikācijas shēma 'pamata' 2017/04/16 15:45:10| Startēšana: inicializēta autentifikācijas shēma 'savilkums' 2017/04/16 15:45:10| Startēšana: inicializēta autentifikācijas shēma 'pārrunāt' 2017/04/16 15:45:10| Startēšana: inicializēta autentifikācijas shēma 'ntlm' 2017/04/16 15:45:10| Startēšana: inicializēta autentifikācija. 2017/04/16 15:45:10| Notiek konfigurācijas faila apstrāde: /etc/squid/squid.conf (depth 0) 2017/04/16 15:45:10| Apstrāde: acl localnet src 192.168.10.0/24 2017/04/16 15:45:10| Apstrāde: acl SSL_ports ports 443 21 2017/04/16 15:45:10| Apstrāde: acl Safe_ports ports 80 # http 2017/04/16 15:45:10| Apstrāde: acl Safe_ports ports 21 # ftp 2017/04/16 15:45:10| Apstrāde: acl Safe_ports ports 443 # https 2017/04/16 15:45:10| Apstrāde: acl Safe_ports ports 70 # gopher 2017/04/16 15:45:10| Apstrāde: acl Safe_ports ports 210 # wais 2017/04/16 15:45:10| Apstrāde: acl Safe_ports ports 1025-65535 # nereģistrēti porti 2017/04/16 15:45:10| Apstrāde: acl Safe_ports ports 280 # http-mgmt 2017/04/16 15:45:10| Apstrāde: acl Safe_ports ports 488 # gss-http 2017/04/16 15:45:10| Apstrāde: acl Safe_ports ports 591 # filemaker 2017/04/16 15:45:10| Apstrāde: acl Safe_ports ports 777 # multiling http 2017/04/16 15:45:10| Apstrāde: acl CONNECT metode CONNECT 2017/04/16 15:45:10| Apstrāde: http_access deny !Safe_ports 2017/04/16 15:45:10| Apstrāde: http_access deny CONNECT !SSL_ports 2017/04/16 15:45:10| Apstrāde: http_access atļaut localhost pārvaldnieku 2017/04/16 15:45:10| Apstrāde: http_piekļuves aizliegums pārvaldniekam 2017/04/16 15:45:10| Apstrāde: http_access deny to_localhost 2017/04/16 15:45:10| Apstrāde: auth_param pamata programma /usr/lib64/squid/basic_pam_auth 2017/04/16 15:45:10| Notiek apstrāde: auth_param basic children 5 2017/04/16 15:45:10| Apstrāde: auth_param pamata sfēra desdelinux.fan 2017/04/16 15:45:10| Apstrāde: auth_param basic credentialsttl 2 stundas 2017/04/16 15:45:10| Apstrāde: auth_param pamata reģistrjutīgs izslēgts 2017/04/16 15:45:10| Apstrāde: acl Enthusiasts proxy_auth OBLIGĀTS 2017/04/16 15:45:10| Apstrāde: http_access deny !Entuziasti 2017/04/16 15:45:10| Apstrāde: acl ftp proto FTP 2017/04/16 15:45:10| Apstrāde: http_access allow ftp 2017/04/16 15:45:10| Apstrāde: http_access atļaut vietējam tīklam 2017/04/16 15:45:10| Apstrāde: http_access atļaut localhost 2017/04/16 15:45:10| Apstrāde: http_access liegt visu 2017/04/16 15:45:10| Notiek apstrāde: http_port 3128 2017/04/16 15:45:10| Apstrāde: coredump_dir /var/spool/squid 2017/04/16 15:45:10| Apstrāde: refresh_pattern ^ftp: 1440 20% 10080 2017/04/16 15:45:10| Apstrāde: refresh_pattern ^gopher: 1440 0% 1440 2017/04/16 15:45:10| Apstrāde: refresh_pattern -i (/cgi-bin/|\?) 0 0% 0 2017/04/16 15:45:10| Apstrāde: refresh_pattern . 0 20% 4320 2017/04/16 15:45:10| Apstrāde: cache_mem 64 MB 2017/04/16 15:45:10| Apstrāde: memory_replacement_policy lru 2017/04/16 15:45:10| Apstrāde: cache_replacement_policy hep LFUDA 2017/04/16 15:45:10| Apstrāde: cache_dir aufs /var/spool/squid 4096 16 256 2017/04/16 15:45:10| Apstrāde: maximum_object_size 4 MB 2017/04/16 15:45:10| Apstrāde: cache_swap_low 85 2017/04/16 15:45:10| Apstrāde: cache_swap_high 90 2017/04/16 15:45:10| Notiek apstrāde: cache_mgr buzz@desdelinux.fan 2017/04/16 15:45:10| Apstrāde: nähtav_resursdatora nosaukums linuxbox.desdelinux.fan 2017/04/16 15:45:10| Notiek https starpniekservera konteksta inicializācija

Pielāgojam atļaujas / usr / lib64 / squid / basic_pam_auth

[root @ linuxbox ~] # chmod u + s / usr / lib64 / kalmārs / basic_pam_auth

Mēs izveidojam kešatmiņas direktoriju

# Gadījumam ... [root @ linuxbox ~] # servisa kalmārs apstājas Tiek novirzīts uz / bin / systemctl stop squid.service [root @ linuxbox ~] # kalmārs -z [root @ linuxbox ~] # 2017/04/16 15:48:28 kazlēns1 | Iestatiet pašreizējā direktorija vērtību / var / spool / squid 2017/04/16 15:48:28 kid1 | Trūkstošu mijmaiņas direktoriju izveidošana 2017/04/16 15:48:28 kid1 | / var / spool / kalmāri pastāv 2017/04/16 15:48:28 kid1 | Direktoriju veidošana mapē / var / spool / squid / 00 2017/04/16 15:48:28 kid1 | Mapju veidošana mapē / var / spool / squid / 01 2017/04/16 15:48:28 kid1 | Katalogu veidošana mapē / var / spool / squid / 02 2017/04/16 15:48:28 kid1 | Katalogu veidošana mapē / var / spool / squid / 03 2017/04/16 15:48:28 kid1 | Katalogu veidošana mapē / var / spool / squid / 04 2017/04/16 15:48:28 kid1 | Katalogu veidošana mapē / var / spool / squid / 05 2017/04/16 15:48:28 kid1 | Katalogu veidošana mapē / var / spool / squid / 06 2017/04/16 15:48:28 kid1 | Katalogu veidošana mapē / var / spool / squid / 07 2017/04/16 15:48:28 kid1 | Katalogu veidošana mapē / var / spool / squid / 08 2017/04/16 15:48:28 kid1 | Katalogu veidošana mapē / var / spool / squid / 09 2017/04/16 15:48:28 kid1 | Katalogu veidošana mapē / var / spool / squid / 0A 2017/04/16 15:48:28 kid1 | Katalogu veidošana mapē / var / spool / squid / 0B 2017/04/16 15:48:28 kid1 | Katalogu veidošana mapē / var / spool / squid / 0C 2017/04/16 15:48:29 kid1 | Katalogu veidošana mapē / var / spool / squid / 0D 2017/04/16 15:48:29 kid1 | Katalogu veidošana mapē / var / spool / squid / 0E 2017/04/16 15:48:29 kid1 | Katalogu veidošana mapē / var / spool / squid / 0F

Šajā brīdī, ja komandrindas atdošana prasa laiku, kas man nekad netika atgriezts, nospiediet taustiņu Enter

[root @ linuxbox ~] # pakalpojuma kalmārs sākas [root @ linuxbox ~] # servisa kalmārs restartējas [root @ linuxbox ~] # pakalpojumu kalmāru statuss Notiek novirzīšana uz / bin / systemctl statusu kalmārs. Pakalpojums ● kalmārs. Pakalpojums - Kalmāru kešatmiņas starpniekserveris Ielādēts: ielādēts (/usr/lib/systemd/system/squid.service; atspējots; pārdevēja sākotnējais iestatījums: atspējots) Aktīvs: aktīvs (darbojas) kopš dom 2017-04-16 15:57:27 EDT; Pirms 1 sekundes Process: 2844 ExecStop = / usr / sbin / squid -k shutdown -f $ SQUID_CONF (code = exit, status = 0 / SUCCESS) Process: 2873 ExecStart = / usr / sbin / squid $ SQUID_OPTS -f $ SQUID_CONF (kods = iziet, statuss = 0 / VEIKSME) Process: 2868 ExecStartPre = / usr / libexec / squid / cache_swap.sh (kods = iziet, statuss = 0 / VEIKSME) Galvenais PID: 2876 (kalmārs) CGroup: /system.slice/squid .service └─2876 / usr / sbin / squid -f /etc/squid/squid.conf 16. aprīlis 15:57:27 linuxbox systemd [1]: Kalmāru kešatmiņas starpniekservera palaišana ... 16. aprīlis 15:57:27 linuxbox systemd [1]: sācis kalmāru kešatmiņas starpniekserveri. 16. aprīlis 15:57:27 linuxbox kalmārs [2876]: Kalmāru vecāks: sāks 1 bērnus 16. aprīlis 15:57:27 linuxbox kalmārs [2876]: Kalmāru vecāks: (kalmārs-1) process 2878 ... ed 16. aprīlis 15 : 57: 27 linuxbox kalmārs [2876]: kalmāru vecāks: (kalmārs-1) process 2878 ... 1 padoms: dažas līnijas bija elipsizētas, izmantojiet -l, lai parādītu pilnībā [root @ linuxbox ~] # cat / var / log / messages | grep kalmārs

Ugunsmūra labojumi

Mums ir jāatver arī Zonā «ārējs"ostas 80 HTTP y 443 HTTPS lai kalmārs varētu sazināties ar internetu.

[root @ linuxbox ~] # ugunsmūris-cmd --zone = ārējs --add-ports = 80 / tcp - pastāvīgs veiksme [root @ linuxbox ~] # ugunsmūris-cmd --zone = ārējs --add-ports = 443 / tcp - pastāvīgs veiksme [root @ linuxbox ~] # ugunsmūris-cmd - pārlādēt veiksme [root @ linuxbox ~] # firewall-cmd - informācijas zona ārējā ārējais (aktīvais) mērķis: noklusējuma icmp-block-inversion: nav saskarņu: ens34 avoti: pakalpojumi: DNS porti: 443 / tcp 53 / udp 80 / tcp 53 / tcp protokoli: maskēties: jā uz priekšu-porti: avotu pārskati: icmp-bloki: parametru-problēmu novirzīšanas maršrutētājs-reklāmas maršrutētājs-uzaicinājuma avots-dzēsts bagātīgi noteikumi:

- Doties uz grafisko lietojumprogrammu nav dīkstāvē «Ugunsmūra iestatījumi»Un pārbaudiet, vai zonai ir atvērti porti 443 tcp, 80 tcp, 53 tcp un 53 udp«ārējs«Un ka mēs viņai NAV publicējuši nevienu pakalpojumu.

Piezīme par pamata_pam_auth palīga programmu

Ja mēs izlasīsim šīs utilītas rokasgrāmatu, izmantojot cilvēks pamata_pam_auth Mēs lasīsim, ka pats autors stingri iesaka programmu pārvietot uz direktoriju, kurā parastajiem lietotājiem nav pietiekamu atļauju piekļūt rīkam.

No otras puses, ir zināms, ka, izmantojot šo autorizācijas shēmu, akreditācijas dati ceļo vienkāršā tekstā, un tas nav droši naidīgā vidē, lasot atvērtos tīklus.

Džefs Jestrumsks veltīt rakstu «Norādījumi: iestatiet drošu tīmekļa starpniekserveri, izmantojot SSL šifrēšanu, kalmāru kešatmiņas starpniekserveri un PAM autentifikāciju»Uz jautājumu par drošības palielināšanu ar šo autentifikācijas shēmu, lai to varētu izmantot potenciāli naidīgos atvērtos tīklos.

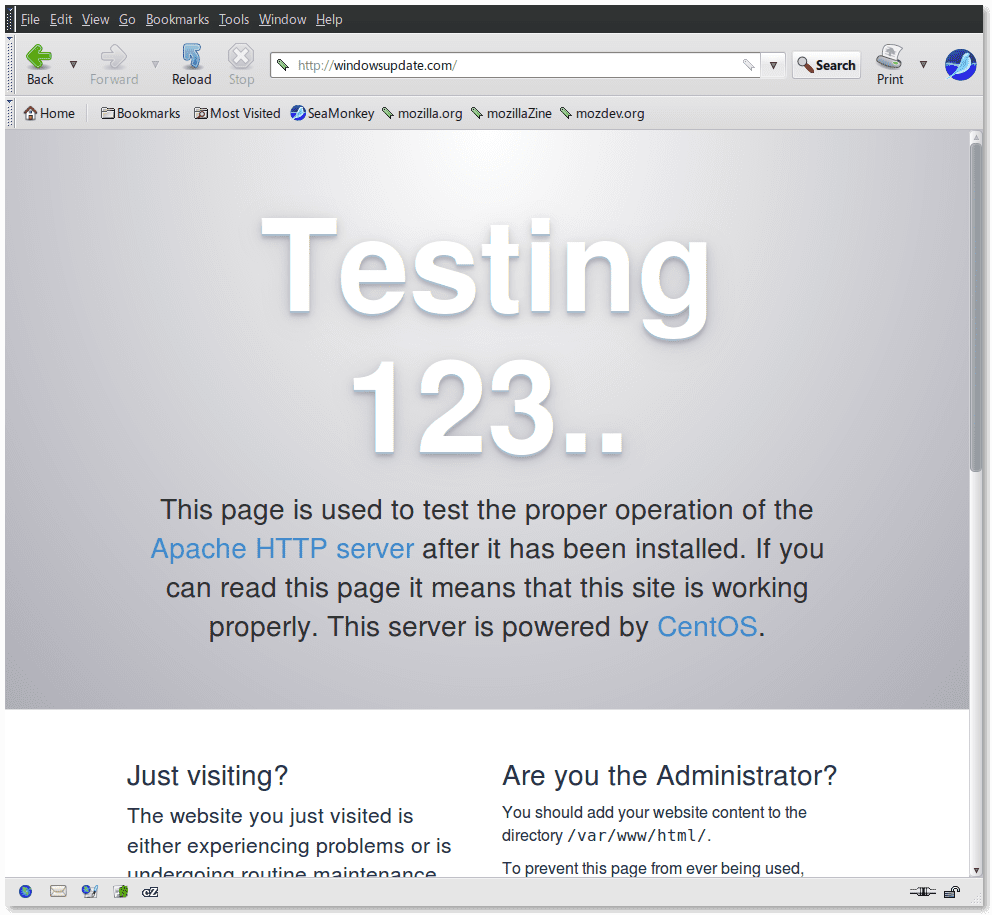

Mēs instalējam httpd

Lai pārbaudītu Squid darbību un, starp citu, Dnsmasq darbību, mēs instalēsim pakalpojumu httpd -Apache tīmekļa serveris, kas nav jādara. Failā attiecībā pret Dnsmasq / etc / banner_add_hosts Mēs paziņojam par vietnēm, kuras vēlamies, lai tās tiktu aizliegtas, un mēs tām skaidri piešķiram to pašu IP adresi, kas viņiem ir Linux kaste. Tādējādi, ja mēs pieprasām piekļuvi kādai no šīm vietnēm, vietnes mājas lapa httpd.

[root @ linuxbox ~] # yum instalēt httpd [root @ linuxbox ~] # systemctl iespējot httpd Izveidota simlink no mapes /etc/systemd/system/multi-user.target.wants/httpd.service uz /usr/lib/systemd/system/httpd.service. [root @ linuxbox ~] # systemctl sāciet httpd [root @ linuxbox ~] # systemctl statuss httpd ● httpd.service - Apache HTTP serveris ir ielādēts: ielādēts (/usr/lib/systemd/system/httpd.service; iespējots; piegādātāja sākotnējais iestatījums: atspējots) Aktīvs: aktīvs (darbojas) kopš 2017-04-16 16:41: 35 EDT; Pirms 5 s. Dokumenti: man: httpd (8) man: apachectl (8) Galvenais PID: 2275 (httpd) Statuss: "Notiek pieprasījumu apstrāde ..." CGroup: /system.slice/httpd.service ├─2275 / usr / sbin / httpd -DFOREGROUND ├─2276 / usr / sbin / httpd -DFOREGROUND ├─2277 / usr / sbin / httpd -DFOREGROUND ├─2278 / usr / sbin / httpd -DFOREGROUND ├─2279 / usr / sbin / httpd -DFOREGROUND └─2280 / usr / sbin / httpd -DFOREGROUND 16. aprīlis 16:41:35 linuxbox systemd [1]: Apache HTTP servera palaišana ... 16. aprīlis 16:41:35 linuxbox systemd [1]: palaida Apache HTTP serveri.

SELinux un Apache

Apache ir vairākas konfigurējamas politikas SELinux kontekstā.

[root @ linuxbox ~] # getsebool -a | grep httpd httpd_anon_write -> izslēgts no httpd_builtin_scripting -> uz httpd_can_check_spam -> izslēgts httpd_can_connect_ftp -> izslēgts httpd_can_connect_ldap -> izslēgts httpd_can_connect_mythtv -> izslēgts httpd_can_connect_beck_b______connect httpd_can_network_memcache -> off httpd_can_network_relay -> off httpd_can_sendmail -> off httpd_dbus_avahi -> off httpd_dbus_sssd -> off httpd_dontaudit_search_dirs -> off httpd_enable_cgi -> httpd_enable_offmirs -> httpd_enable_enable offpd_server_offmirs -> httpd_enablem offpd_server_enable_cgi -> offhpd_enablem off httpd_graceful_shutdown -> ieslēgts httpd_manage_ipa -> izslēgts httpd_mod_auth_ntlm_winbind -> izslēgts httpd_mod_auth_pam -> izslēgts httpd_read_user_content -> izslēgts httpd_run_ipa -> izslēgts httpd_run_preupgrade -> off httpd_runcfift httpd_ssi_exec -> izslēgts httpd_sys_script_anon_write -> izslēgts httpd_tmp_exec -> izslēgts httpd_tty_comm - > izslēgts httpd_unified -> izslēgts httpd_use_cifs -> izslēgts httpd_use_fusefs -> izslēgts httpd_use_gpg -> izslēgts httpd_use_nfs -> izslēgts httpd_use_openstack -> izslēgts httpd_use_sasl -> izslēgts httpd_verify_dns -> izslēgts

Mēs konfigurēsim tikai sekojošo:

Sūtiet e-pastu, izmantojot Apache

root @ linuxbox ~] # setsebool -P httpd_can_sendmail 1

Ļaujiet Apache lasīt saturu, kas atrodas vietējo lietotāju mājas direktorijos

root @ linuxbox ~] # setsebool -P httpd_read_user_content 1

Atļaut administrēt, izmantojot FTP vai FTPS, jebkuru direktoriju, kuru pārvalda

Vai ļaujiet Apache darboties kā FTP serverim, klausoties pieprasījumus, izmantojot FTP portu

[root @ linuxbox ~] # setsebool -P httpd_enable_ftp_server 1

Lai iegūtu vairāk informācijas, lūdzu, izlasiet Linux servera konfigurācija.

Mēs pārbaudām autentifikāciju

Atliek tikai atvērt pārlūkprogrammu darbstacijā un norādīt, piemēram, uz http://windowsupdate.com. Mēs pārbaudīsim, vai pieprasījums ir pareizi novirzīts uz Apache sākumlapu linuxbox. Faktiski jebkurš failā deklarētais vietnes nosaukums / etc / banner_add_hosts jūs tiksiet novirzīts uz to pašu lapu.

Raksta beigās esošie attēli to pierāda.

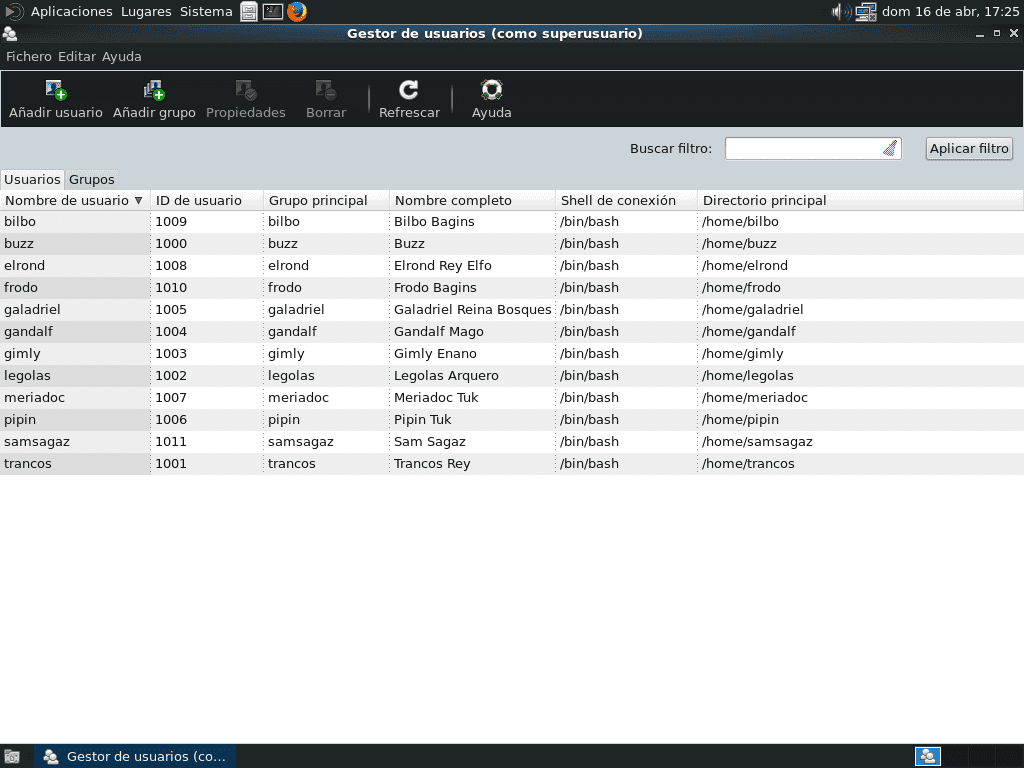

Lietotāju pārvaldība

Mēs to darām, izmantojot grafisko rīku «lietotāju pārvaldība»Kam mēs piekļūstam, izmantojot izvēlni Sistēma -> Administrācija -> Lietotāju pārvaldība. Katru reizi, kad pievienojam jaunu lietotāju, tiek izveidota tā mape / home / user automātiski.

Backups

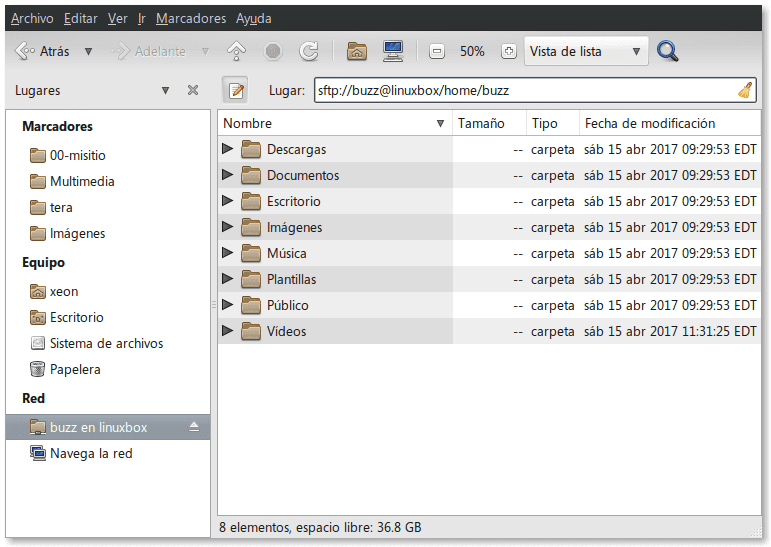

Linux klienti

Jums nepieciešams tikai parasts failu pārlūks un jānorāda, ka vēlaties izveidot savienojumu, piemēram: ssh: // buzz @ linuxbox / home / buzz un pēc paroles ievadīšanas tiks parādīts katalogs mājas lietotāja baumas.

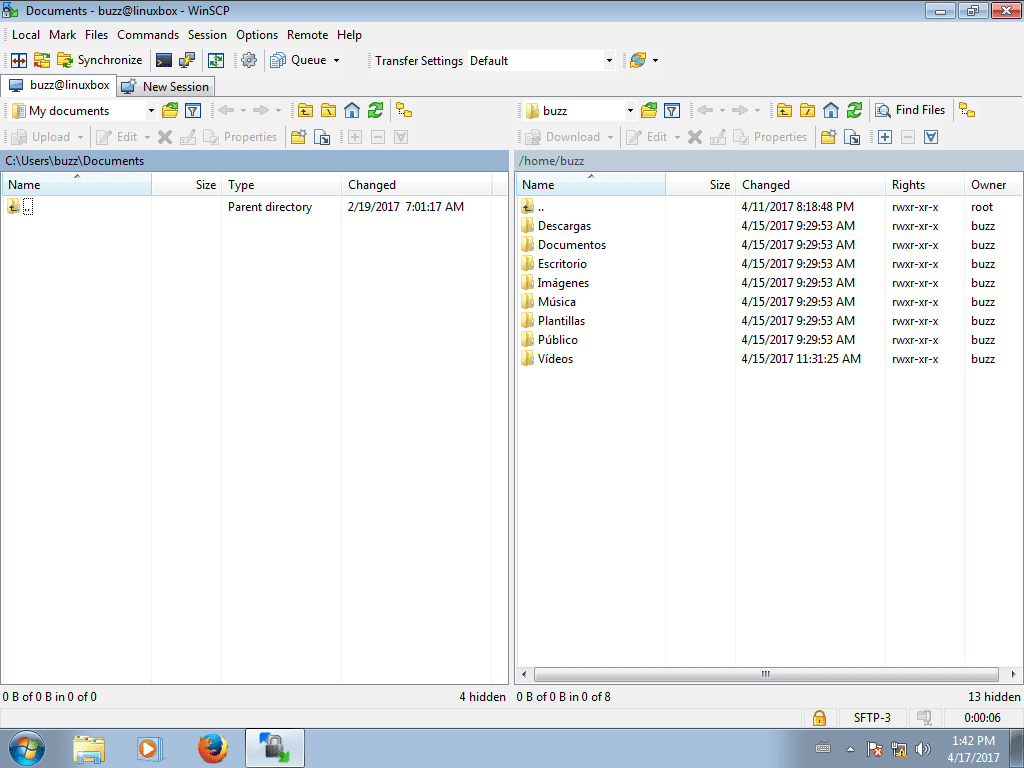

Windows klienti

Windows klientos mēs izmantojam rīku WinSCP. Pēc instalēšanas mēs to izmantojam šādi:

Vienkārši, vai ne?

Kopsavilkums

Mēs esam redzējuši, ka PAM ir iespējams izmantot, lai autentificētu pakalpojumus mazā tīklā un kontrolētā vidē, kas ir pilnībā izolēta no hakeri. Tas galvenokārt ir saistīts ar faktu, ka autentifikācijas akreditācijas dati ceļo vienkāršā tekstā, un tāpēc tā nav autentifikācijas shēma, kas jāizmanto atvērtajos tīklos, piemēram, lidostās, Wi-Fi tīklos utt. Tomēr tas ir vienkāršs autorizācijas mehānisms, viegli īstenojams un konfigurējams.

Apspriešanās ar avotiem

- Linux servera konfigurācija

- Komandu rokasgrāmatas - man lapas

PDF versija

Lejupielādējiet PDF versiju šeit.

Līdz nākamajam rakstam!

Fico kungs ir izārstējis milzīgu amatu. Paldies, ka dalījāties savās zināšanās.

Es zinu, cik grūti ir sastādīt rakstu ar tik detalizētu līmeni, ar diezgan skaidriem testiem un galvenokārt ar standartiem pielāgotām koncepcijām un stratēģijām. Es tikai noņemu cepuri pret šo ieguldījumu dārgakmeni, liels paldies Fico par tik labu darbu.

Es nekad neesmu apvienojis kalmārus ar pam autentifikāciju, bet es eju pēc iespējas tālāk, lai veiktu šo praksi savā laboratorijā ... Mērķa apskāviens un mēs turpinām !!

NaTiluS: Liels paldies par komentāru un novērtējumu.

Ķirzaka: Arī jums, liels paldies par komentāru un novērtējumu.

Laiks un pūles, kas veltītas tādu rakstu izveidei kā šis, tiek atalgotas tikai ar to cilvēku lasīšanu un komentāriem, kuri apmeklē kopienu. DesdeLinux. Es ceru, ka tas jums noderēs ikdienas darbā.

Mēs turpinām iet!

Neticams pilsoņu ieguldījums !!!! Es izlasīju katru jūsu rakstu un varu teikt, ka pat cilvēks, kuram nav padziļinātu zināšanu par brīvo programmatūru (piemēram, es), var soli pa solim sekot šim izsmalcinātajam rakstam. Priekā !!!!

Paldies Fico par šo citu lielisko rakstu; It kā ar to nepietiktu ar visām jau publicētajām ziņām, tajā mums ir pakalpojums, uz kuru iepriekš neattiecās PYMES sērija, un tas ir ārkārtīgi svarīgi: "SQUID" vai LAN starpniekserveris. Nekas, kas mums to ģimenes locekļiem, kuri domā, ka esam "sistadmīni", šeit nav cits labs materiāls, lai izpētītu un padziļinātu savas zināšanas.

Paldies visiem par komentāriem. Nākamajā rakstā tiks apskatīts tērzēšanas serveris Prosody ar autentifikāciju pret vietējiem akreditācijas datiem (PAM), izmantojot Cyrus-SASL, un šis pakalpojums tiks ieviests šajā pašā serverī.

Labā laikā novadnieks !!!! Liels ieguldījums pat tādiem kā es, kuriem nav lielisku zināšanu par brīvo programmatūru un kuri aizrauj mācīties ar tikpat izsmalcinātiem rakstiem kā šis. Es sekoju jūsu ieguldījumam un es vēlētos uzzināt, ar kuru rakstu jūs ieteiktu man sākt darbu šajā MVU tīklu sērijā, jo es lasīju nesakārtoti, un es domāju, ka tajā ir daudz vērtīga satura, lai nepamanītu nevienu detaļu. Bez vairāk, sveicieni un koplietotās zināšanas, kā arī programmatūra var palikt bez maksas!

Sveiciens novadniekam !!!. Iesaku sākt jau sākumā, lai arī tas var šķist tāls ceļš, tas ir īsākais ceļš, lai nepazustu. Indeksā - kas nav atjaunināts ar pēdējiem diviem rakstiem - https://blog.desdelinux.net/redes-computadoras-las-pymes-introduccion/, mēs izveidojām ieteicamo sērijas lasīšanas kārtību, kas sākas ar to, kā darīt manu Darbstacija, turpina ar vairākām tēmai veltītām ziņām virtualizācijas, sekojiet ar vairākām aploksnēm BIND, Isc-Dhcp-Server un Dnsmasq, un tā tālāk, līdz mēs nonākam pie MVU tīkla pakalpojumu ieviešanas daļas, kur mēs pašlaik atrodamies. Ceru, ka tas jums palīdzēs.

Nu būs !!!! Tūlīt es sāku ar sēriju no sākuma, un es ar nepacietību gaidu jaunus rakstus. Priekā !!!!