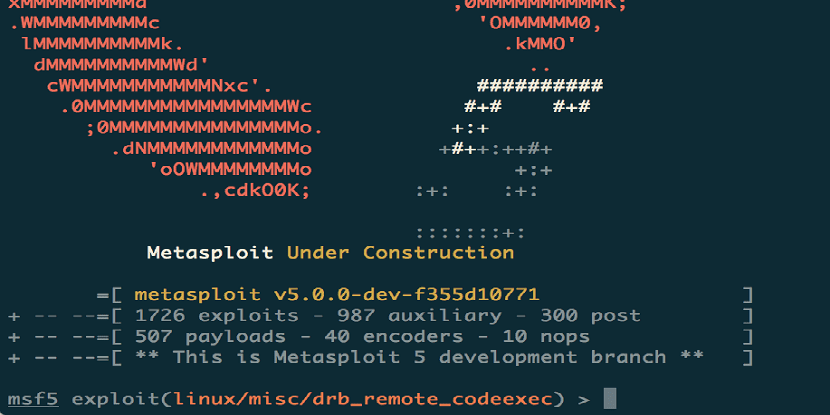

Lapan tahun kemudian dari pembentukan cabang penting terakhir, pelancaran platform analisis kerentanan, Metasploit Framework dalam versi 5.0 terkini.

Pada masa ini, Pakej Metasploit Framework merangkumi 3795 modul dengan pelaksanaan pelbagai kaedah eksploitasi dan serangan.

Projek ini juga mengekalkan pangkalan maklumat yang mengandungi kira-kira 136710 kelemahan. Kod Metasploit ditulis dalam Ruby dan diedarkan di bawah lesen BSD. Modul-modul tersebut dapat dikembangkan di Ruby, Python, dan Go.

Metasploit adalah projek sumber terbuka untuk keselamatan komputer, yang memberikan maklumat mengenai kerentanan keselamatan dan membantu dengan ujian penembusan "Pentesting" dan pengembangan tanda tangan untuk sistem pengesanan pencerobohan.

Subproyek yang paling terkenal adalah Metasploit Framework, alat untuk mengembangkan dan menjalankan eksploitasi terhadap mesin jarak jauh. Subproyek penting lain adalah pangkalan data opcode (opcodes), fail shellcode, dan penyelidikan keselamatan.

Rangka Kerja Metasploit menyediakan pakar keselamatan IT dengan satu set alat untuk perkembangan pesat dan penyahpepijatan kelemahan, serta untuk mengesahkan kerentanan dan sistem yang dijalankan oleh sistem sekiranya serangan berjaya.

Antaramuka baris perintah asas dicadangkan untuk mengimbas rangkaian dan menguji sistem kelemahan, termasuk menguji keberlakuan eksploitasi sebenar. Sebagai sebahagian daripada edisi Komuniti dan Pro, antara muka web intuitif juga disediakan.

Metasploit 5.0 peningkatan utama

Dengan keluaran baru ini modul "pengelakan" ditambahkan, yang memungkinkan pengguna membuat file muatan yang dapat dieksekusi, melewati pengaktifan antivirus.

Modul ini memungkinkan untuk menghasilkan semula keadaan yang lebih realistik semasa memeriksa sistem, memberikan akaun teknik antivirus malware biasa.

Contohnya Teknik seperti enkripsi kod shell, pengacakan kod, dan pelaksanaan kunci di bawah emulator digunakan untuk menghindari antivirus.

Selain bahasa Ruby, Python dan Go kini dapat digunakan untuk mengembangkan modul luaran untuk Rangka Kerja.

juga kerangka perkhidmatan web asas telah ditambahkan yang menerapkan REST API untuk mengautomasikan tugas dan bekerja dengan pangkalan data, menyokong pelbagai skema pengesahan dan menawarkan peluang untuk pelaksanaan operasi yang selari;

Metasploit 5.0 mempunyai API yang dilaksanakan berdasarkan JSON-RPC, yang memudahkan integrasi oleh Metasploit dengan pelbagai alat dan bahasa pengaturcaraan.

Pengguna kini boleh menjalankan perkhidmatan PostgreSQL RESTful mereka sendiri untuk menyambungkan banyak konsol Metasploit dan alat alat luaran.

Tambahan pula, kemungkinan pemprosesan operasi selari dengan pangkalan data dan konsol (msfconsole) disediakan, yang memungkinkan untuk melaksanakan pelaksanaan beberapa operasi paket di bahu perkhidmatan yang melayani pangkalan data.

Untuk muatan, konsep meta-shell dan meta-perintah "latar belakang" dilaksanakan, yang membolehkan anda menjalankan sesi latar belakang di latar dan memuat turun setelah operasi di sisi jauh, dan menguruskannya tanpa menggunakan sesi berasaskan Meterpreter .

Akhirnya titik terakhir yang dapat diketengahkan adalah bahawa keupayaan untuk mengesahkan beberapa hos dengan satu modul sekaligus ditambahkan dengan mengkonfigurasi julat alamat IP dalam pilihan RHOSTS atau dengan menentukan pautan ke fail dengan alamat dalam format / etc / host melalui URL "file: //";

Mesin pencari telah dirancang semula, yang mengurangkan masa permulaan dan membuang pangkalan data dari pergantungan.

Bagaimana untuk mendapatkan Metasploit 5.0?

Bagi mereka yang berminat untuk dapat memasang Metasploit 5.0 versi baru ini, boleh pergi ke laman web rasmi projek di mana anda boleh memuat turun versi yang perlu anda gunakan.

Oleh kerana Metasploit mempunyai dua versi, satu komuniti (percuma) dan versi Pro dengan sokongan langsung dari pencipta.

kepada Bagi kita yang merupakan pengguna Linux dapat memperoleh versi baru ini dengan membuka terminal dan menjalankan:

curl https://raw.githubusercontent.com/rapid7/metasploit-omnibus/master/config/templates/metasploit-framework-wrappers/msfupdate.erb > msfinstall && \

chmod 755 msfinstall && \

./msfinstall