Indeks umum siri: Rangkaian Komputer untuk PKS: Pengenalan

federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

Helo rakan-rakan dan rakan-rakan!

Tajuk artikel sepatutnya: «MATE + NTP + Dnsmasq + Gateway Service + Apache + Squid dengan Pengesahan PAM di Centos 7 - Rangkaian PKS«. Atas sebab praktikal kami memendekkannya.

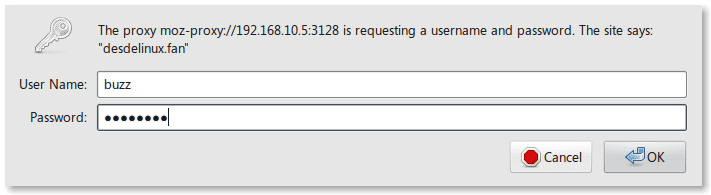

Kami meneruskan pengesahan kepada pengguna tempatan di komputer Linux menggunakan PAM, dan kali ini kami akan melihat bagaimana kami dapat menyediakan perkhidmatan Proksi dengan Squid untuk rangkaian komputer kecil, dengan menggunakan bukti pengesahan yang tersimpan di komputer yang sama dengan pelayan adalah berlari Sotong.

Walaupun kita tahu bahawa adalah amalan yang biasa dilakukan pada masa ini, untuk mengesahkan perkhidmatan terhadap OpenLDAP, Red Hat's Directory Server 389, Microsoft Active Directory, dan lain-lain, kami menganggap bahawa kami mesti terlebih dahulu melalui penyelesaian yang mudah dan murah, dan kemudian menghadapi yang paling kompleks yang. Kami percaya bahawa kita mesti pergi dari yang sederhana ke kompleks.

Pentas

Ini adalah organisasi kecil - dengan sumber kewangan yang sangat sedikit - yang didedikasikan untuk menyokong penggunaan Perisian Percuma dan yang memilih nama DesdeLinux.Kipas. Mereka adalah pelbagai Penggemar OS CentOS dikumpulkan dalam satu pejabat. Mereka membeli stesen kerja - bukan pelayan profesional - yang akan mereka dedikasikan untuk berfungsi sebagai "pelayan."

Penggemar tidak memiliki pengetahuan luas tentang bagaimana melaksanakan pelayan OpenLDAP atau Samba 4 AD-DC, dan mereka juga tidak dapat melesenkan Direktori Aktif Microsoft. Namun, mereka memerlukan perkhidmatan akses Internet melalui Proksi untuk pekerjaan harian mereka - untuk mempercepat melayari - dan ruang untuk menyimpan dokumen mereka yang paling berharga dan berfungsi sebagai salinan sandaran.

Mereka masih menggunakan sistem operasi Microsoft yang diperoleh secara sah, tetapi ingin mengubahnya menjadi Sistem Operasi berasaskan Linux, bermula dengan "Server" mereka.

Mereka juga berhasrat untuk mempunyai pelayan e-mel mereka sendiri untuk berdikari - sekurang-kurangnya dari asal - perkhidmatan seperti Gmail, Yahoo, HotMail, dll., Itulah yang mereka gunakan sekarang.

Peraturan Firewall dan Routing terhadap Internet akan menetapkannya dalam ADSL Router yang dikontrak.

Mereka tidak mempunyai nama domain sebenar kerana mereka tidak perlu menerbitkan perkhidmatan apa pun di Internet.

CentOS 7 sebagai pelayan tanpa GUI

Kami bermula dari pemasangan baru pelayan tanpa antara muka grafik, dan satu-satunya pilihan yang kami pilih semasa prosesnya adalah «Pelayan Infrastruktur»Seperti yang kita lihat dalam artikel sebelumnya dalam siri ini.

Tetapan awal

[root @ linuxbox ~] # nama kucing / etc / host

kotak linux

[root @ linuxbox ~] # kucing / etc / host

127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 ::1 localhost localhost.localdomain localhost6 localhost6.localdomain6 192.168.10.5 linuxbox.desdelinux.fan linuxbox

[root @ linuxbox ~] # nama host

kotak linux

[root @ linuxbox ~] # nama host -f

linuxbox.desdelinux.kipas

[root @ linuxbox ~] # senarai addr ip

[root @ linuxbox ~] # ifconfig -a

[root @ linuxbox ~] # ls / sys / class / net /

ens32 ens34 ia

Kami melumpuhkan Pengurus Rangkaian

[root @ linuxbox ~] # systemctl stop NetworkManager [root @ linuxbox ~] # systemctl lumpuhkan NetworkManager [root @ linuxbox ~] # systemctl status NetworkManager ● NetworkManager.service - Pengurus Rangkaian Dimuat: dimuat (/usr/lib/systemd/system/NetworkManager.service; dilumpuhkan; pratetap vendor: diaktifkan) Aktif: tidak aktif (mati) Dokumen: lelaki: NetworkManager (8) [root @ linuxbox ~] # ifconfig -a

Kami mengkonfigurasi antara muka rangkaian

Antara muka LAN Ens32 disambungkan ke Rangkaian Dalaman

[root @ linuxbox ~] # nano / etc / sysconfig / rangkaian-skrip / ifcfg-ens32

DEVICE=ens32

ONBOOT=yes

BOOTPROTO=static

HWADDR=00:0c:29:da:a3:e7

NM_CONTROLLED=no

IPADDR=192.168.10.5

NETMASK=255.255.255.0

GATEWAY=192.168.10.1

DOMAIN=desdelinux.kipas DNS1=127.0.0.1

ZON = awam

[root @ linuxbox ~] # ifdown ens32 && ifup ens32

Antara muka Ens34 WAN disambungkan ke Internet

[root @ linuxbox ~] # nano / etc / sysconfig / rangkaian-skrip / ifcfg-ens34 DEVICE=ens34 ONBOOT=ya BOOTPROTO=statik HWADDR=00:0c:29:da:a3:e7 NM_CONTROLLED=tiada IPADDR=172.16.10.10 NETMASK=255.255.255.0 # Penghala ADSL disambungkan ke # antara muka alamat ini IP GATEWAY=172.16.10.1 DOMAIN=desdelinux.kipas DNS1=127.0.0.1 ZON = luaran [root @ linuxbox ~] # ifdown ens34 && ifup ens34

Konfigurasi repositori

[root @ linuxbox ~] # cd /etc/yum.repos.d/ [root @ linuxbox ~] # mkdir asli [root @ linuxbox ~] # mv Centos- * asli / [root @ linuxbox ~] # nano centos.repo [Base-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/base/x86_64/ gpgcheck=0 enabled=1 [CentosPlus-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/centosplus/x86_64/ gpgcheck=0 enabled=1 [Epel-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/epel/x86_64/ gpgcheck=0 enabled=1 [Updates-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/updates/x86_64/ gpgcheck=0 enabled=1 [root @ linuxbox yum.repos.d] # yum bersihkan semua Plugin dimuat: cermin tercepat, langpacks Membersihkan repositori: Base-Repo CentosPlus-Repo Epel-Repo Media-Repo: Kemas kini-Repo Membersihkan segalanya Membersihkan senarai cermin terpantas

[root @ linuxbox yum.repos.d] # kemas kini yum Plugin yang dimuat: Cermin terpantas, langpacks Base-Repo | 3.6 kB 00:00 CentosPlus-Repo | 3.4 kB 00:00 Epel-Repo | 4.3 kB 00:00 Media-Repo | 3.6 kB 00:00 Kemas kini-Repo | 3.4 kB 00:00 (1/9): Base-Repo / group_gz | 155 kB 00:00 (2/9): Epel-Repo / group_gz | 170 kB 00:00 (3/9): Media-Repo / group_gz | 155 kB 00:00 (4/9): Epel-Repo / updateinfo | 734 kB 00:00 (5/9): Media-Repo / primer_db | 5.3 MB 00:00 (6/9): CentosPlus-Repo / primer_db | 1.1 MB 00:00 (7/9): Kemas kini-Repo / primer_db | 2.2 MB 00:00 (8/9): Epel-Repo / primer_db | 4.5 MB 00:01 (9/9): Base-Repo / primer_db | 5.6 MB 00:01 Menentukan cermin terpantas Tidak ada pakej yang ditandakan untuk kemas kini

Mesej "Tidak ada pakej yang ditandakan untuk kemas kini»Ditunjukkan kerana semasa pemasangan kami menyatakan repositori tempatan yang sama dengan yang kami miliki.

Centos 7 dengan persekitaran desktop MATE

Untuk menggunakan alat pentadbiran yang sangat baik dengan antara muka grafik yang disediakan oleh CentOS / Red Hat, dan kerana kami selalu kehilangan GNOME2, kami memutuskan untuk memasang MATE sebagai persekitaran desktop.

[root @ linuxbox ~] # yum groupinstall "Sistem X Window" [root @ linuxbox ~] # pemasangan kumpulan "MATE Desktop"

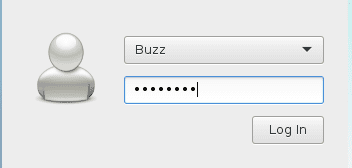

Untuk mengesahkan bahawa MATE dimuat dengan betul, kami melaksanakan perintah berikut di konsol -local atau remote-:

[root @ linuxbox ~] # systemctl mengasingkan grafik.target

dan persekitaran desktop harus dimuat -pada pasukan tempatan- dengan lancar, menunjukkan lightdm sebagai log masuk grafik. Kami menaip nama pengguna tempatan dan kata laluannya, dan kami akan memasukkan MATE.

Untuk memberitahu sistem bahawa tahap boot lalai adalah 5-persekitaran grafik- kami membuat pautan simbolik berikut:

[root @ linuxbox ~] # ln -sf /lib/systemd/system/runlevel5.target /etc/systemd/system/default.target

Kami but semula sistem dan semuanya berfungsi dengan baik.

Kami memasang Perkhidmatan Masa untuk Rangkaian

[root @ linuxbox ~] # yum pasang ntp

Semasa pemasangan kami mengkonfigurasi bahawa jam tempatan akan diselaraskan dengan pelayan masa komputer sysadmin.desdelinux.kipas dengan IP 192.168.10.1. Oleh itu, kami menyimpan failnya ntp.conf asal oleh:

[root @ linuxbox ~] # cp /etc/ntp.conf /etc/ntp.conf.original

Sekarang, kami membuat yang baru dengan kandungan berikut:

[root @ linuxbox ~] # nano /etc/ntp.conf # Pelayan yang dikonfigurasi semasa pemasangan: pelayan 192.168.10.1 iburst # Untuk maklumat lebih lanjut, lihat halaman manual: # ntp.conf (5), ntp_acc (5) , ntp_auth (5), ntp_clock (5), ntp_misc (5), ntp_mon (5). driftfile / var / lib / ntp / drift # Benarkan penyegerakan dengan sumber masa, tetapi tidak # membenarkan sumber untuk berunding atau mengubahsuai perkhidmatan ini hadkan nomodify notrap noper noopery default # Benarkan semua akses ke antara muka Loopback had 127.0.0.1 had :: 1 # Hadkan sedikit lebih sedikit untuk komputer di rangkaian tempatan. hadkan 192.168.10.0 topeng 255.255.255.0 nomodify notrap # Gunakan pool pelayan awam projek.ntp.org # Sekiranya anda ingin menyertai projek lawati # (http://www.pool.ntp.org/join.html). #broadcast 192.168.10.255 autokey # klien siaran pelayan siaran # pelanggan siaran #broadcast 224.0.1.1 autokey # pelayan multicast #multicastclient 224.0.1.1 # pelanggan multicast #manycastserver 239.255.254.254 # pelayan banyak siaran #manycastclient 239.255.254.254 autokey # banyak siaran pelanggan 192.168.10.255. 4 # Dayakan kriptografi awam. #crypto includeefile / etc / ntp / crypto / pw # Fail kunci yang mengandungi kunci dan pengecam kunci # digunakan semasa beroperasi dengan kunci kriptografi kunci simetri / etc / ntp / keys # Tentukan pengecam kunci yang dipercayai. #trustedkey 8 42 8 # Tentukan pengecam kunci yang akan digunakan dengan utiliti ntpdc. #requestkey 8 # Tentukan pengecam kunci yang akan digunakan dengan utiliti ntpq. #controlkey 2013 # Dayakan penulisan daftar statistik. #statistics clockstats cryptostats loopstats peerstats # Nonaktifkan pemisahan pemisahan untuk mengelakkan penguat # serangan menggunakan perintah monlist ntpdc, apabila kekangan # lalai tidak termasuk bendera pertanyaan. Baca CVE-5211-XNUMX # untuk maklumat lebih lanjut. # Catatan: Monitor tidak dilumpuhkan dengan bendera had terhad. lumpuhkan monitor

Kami mengaktifkan, memulakan dan menyemak perkhidmatan NTP

[root @ linuxbox ~] # status systemctl ntpd

● ntpd.service - Perkhidmatan Masa Rangkaian Dimuat: dimuat (/usr/lib/systemd/system/ntpd.service; dilumpuhkan; pratetap vendor: dilumpuhkan) Aktif: tidak aktif (mati)

[root @ linuxbox ~] # systemctl aktifkan ntpd

Symlink dibuat dari /etc/systemd/system/multi-user.target.wants/ntpd.service ke /usr/lib/systemd/system/ntpd.service.

[root @ linuxbox ~] # systemctl mulakan ntpd

[root @ linuxbox ~] # status systemctl ntpd

[root @ linuxbox ~] # status systemctl ntpd

● ntpd.service - Perkhidmatan Masa Rangkaian

Dimuat: dimuat (/usr/lib/systemd/system/ntpd.service; diaktifkan; pratetap vendor: dilumpuhkan) Aktif: aktif (berjalan) sejak Jumaat 2017-04-14 15:51:08 EDT; 1s lalu Proses: 1307 ExecStart = / usr / sbin / ntpd -u ntp: ntp $ PILIHAN (kod = keluar, status = 0 / KEJAYAAN) PID Utama: 1308 (ntpd) Kelompok: /system.slice/ntpd.service └─ 1308 / usr / sbin / ntpd -u ntp: ntp -g

Ntp dan Firewall

[root @ linuxbox ~] # firewall-cmd --get-active-zones luar antara muka: ens34 awam antara muka: ens32 [root @ linuxbox ~] # firewall-cmd --zone = awam --add-port = 123 / udp --permanent kejayaan [root @ linuxbox ~] # firewall-cmd --muat semula kejayaan

Kami mengaktifkan dan mengkonfigurasi Dnsmasq

Seperti yang kita lihat dalam artikel sebelumnya dalam siri Rangkaian SMB, Dnsamasq dipasang secara lalai pada Pelayan Infrastruktur CentOS 7.

[root @ linuxbox ~] # status systemctl dnsmasq ● dnsmasq.service - pelayan caching DNS. Dimuat: dimuat (/usr/lib/systemd/system/dnsmasq.service; dilumpuhkan; pratetap vendor: dilumpuhkan) Aktif: tidak aktif (mati) [root @ linuxbox ~] # systemctl mengaktifkan dnsmasq Symlink yang dibuat dari /etc/systemd/system/multi-user.target.wants/dnsmasq.service ke /usr/lib/systemd/system/dnsmasq.service. [root @ linuxbox ~] # systemctl mulakan dnsmasq [root @ linuxbox ~] # status systemctl dnsmasq ● dnsmasq.service - pelayan caching DNS. Dimuat: dimuat (/usr/lib/systemd/system/dnsmasq.service; diaktifkan; pratetap vendor: dilumpuhkan) Aktif: aktif (berjalan) sejak Jumaat 2017-04-14 16:21:18 EDT; 4s lalu PID Utama: 33611 (dnsmasq) Kumpulan Kumpulan: /system.slice/dnsmasq.service └─33611 / usr / sbin / dnsmasq -k [root @ linuxbox ~] # mv /etc/dnsmasq.conf /etc/dnsmasq.conf.original [root @ linuxbox ~] # nano /etc/dnsmasq.conf # ------------------------------------------------- -------------------- # PILIHAN AM # ------------------------------ --------------------------------------- domain-diperlukan # Jangan berikan nama tanpa domain bahagian palsu-priv # Jangan hantar alamat dalam ruang yang tidak dihalakan expand-host # Secara automatik menambah domain ke antara muka hos=ens32 # Perintah ketat antara muka LAN # Susunan fail /etc/resolv.conf disoal conf- dir=/etc /dnsmasq.d domain=desdelinux.fan # Alamat nama domain=/time.windows.com/192.168.10.5 # Menghantar pilihan kosong nilai WPAD. Diperlukan untuk # Windows 7 dan pelanggan yang lebih baru untuk berkelakuan dengan betul. ;-) dhcp-option=252,"\n" # Fail di mana kami akan mengisytiharkan HOS yang akan "dilarang" addn-hosts=/etc/banner_add_hosts local=/desdelinux.peminat/ # ------------------------------------------------ ---------------------- # RECORDSCNAMEMXTXT # -------------------------- ---------------------------------------- # Rekod jenis ini memerlukan entri # dalam fail /etc/hosts # cth: 192.168.10.5 linuxbox.desdelinux.fan linuxbox # cname=ALIAS,REAL_NAME cname=mel.desdelinux.kipas,linuxbox.desdelinux.fan # MX RECORDS # Mengembalikan rekod MX dengan nama "desdelinux.fan" ditakdirkan # kepada pasukan mel.desdelinux.kipas dan keutamaan 10 mx-host=desdelinux.kipas,mel.desdelinux.fan,10 # Destinasi lalai untuk rekod MX yang dibuat # menggunakan pilihan localmx ialah: mx-target=mail.desdelinux.fan # Mengembalikan rekod MX yang menghala ke mx-target untuk SEMUA # mesin tempatan localmx # rekod TXT. Kami juga boleh mengisytiharkan rekod SPF txt-record=desdelinux.fan,"v=spf1 a -all" txt-record=desdelinux.kipas,"DesdeLinux, Blog anda khusus untuk Perisian Percuma" # --------------------------------------- -------------------------- # RANGEANDITSOPTIONS # ---------------------- ----- -------------------------------------------- # IPv4 julat dan masa pajakan # 1 hingga 29 adalah untuk Pelayan dan keperluan lain dhcp-range=192.168.10.30,192.168.10.250,8j dhcp-lease-max=222 # Bilangan maksimum alamat untuk dipajak # secara lalai ialah 150 # Julat IPV6 # dhcp-range=1234::, ra-only # Options for RANGE # OPTIONS dhcp-option=1,255.255.255.0 # NETMASK dhcp-option=3,192.168.10.5 # ROUTER GATEWAY dhcp-option=6,192.168.10.5 Server dhcp-option. =15,desdelinux.fan # Nama Domain DNS dhcp-option=19,1 # option ip-forwarding ON dhcp-option=28,192.168.10.255 # BROADCAST dhcp-option=42,192.168.10.5 # NTP dhcp-authoritative # DHCP Authoritative # ---Authoritative ---------------------------------------------- --- ----------- # Jika anda ingin menyimpan log masuk pertanyaan /var/log/messages # nyahkomen baris di bawah # ---------- ------- ------------------------------------------ ------- # pertanyaan log # TAMAT fail /etc/dnsmasq.conf # --------------------------------------- ----------------------------

Kami membuat fail / etc / banner_add_hosts

[root @ linuxbox ~] # nano / etc / banner_add_hosts 192.168.10.5 windowsupdate.com 192.168.10.5 ctldl.windowsupdate.com 192.168.10.5 ocsp.verisign.com 192.168.10.5 csc3-2010-crl.verisign.com 192.168.10.5 www.msftncsi.com 192.168.10.5 ipv6.msftncsi.com 192.168.10.5 teredo.ipv6.microsoft.com 192.168.10.5 ds.download.windowsupdate.com 192.168.10.5 muat turun.microsoft.com 192.168.10.5 fe2.update.microsoft.com 192.168.10.5 crl.microsoft.com 192.168.10.5 www .download.windowsupdate.com 192.168.10.5 win8.ipv6.microsoft.com 192.168.10.5 spynet.microsoft.com 192.168.10.5 spynet1.microsoft.com 192.168.10.5 spynet2.microsoft.com 192.168.10.5 spynet3.microsoft.com 192.168.10.5. 4 spynet192.168.10.5.microsoft.com 5 spynet192.168.10.5.microsoft.com 15 office192.168.10.5client.microsoft.com 192.168.10.5 addons.mozilla.org XNUMX crl.verisign.com

Memperbaiki alamat IP

[root @ linuxbox ~] # nano / etc / host 127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 ::1 localhost localhost.localdomain localhost6 localhost6.localdomain6 192.168.10.5 linuxbox.desdelinux.fan linuxbox 192.168.10.1 sysadmin.desdelinux.peminat sysadmin

Kami mengkonfigurasi fail /etc/resolv.conf - selesaikan

[root @ linuxbox ~] # nano /etc/resolv.conf cari desdelinux.pelayan nama kipas 127.0.0.1 # Untuk pertanyaan DNS luaran atau # bukan domain desdelinux.fan # local=/desdelinux.peminat/ pelayan nama 8.8.8.8

Kami memeriksa sintaks fail dnsmasq.conf, kami memulakan dan memeriksa status perkhidmatan

[root @ linuxbox ~] # dnsmasq --test dnsmasq: semak sintaks OK. [root @ linuxbox ~] # systemctl mulakan semula dnsmasq [root @ linuxbox ~] # status systemctl dnsmasq

Dnsmasq dan Firewall

[root @ linuxbox ~] # firewall-cmd --get-active-zones

luar

antara muka: ens34

awam

antara muka: ens32

Perkhidmatan domain o Domain Name Server (dns). Protokol meleretkan «IP dengan Penyulitan«

[root @ linuxbox ~] # firewall-cmd --zone = awam --add-port = 53 / tcp --permanen kejayaan [root @ linuxbox ~] # firewall-cmd --zone = awam --add-port = 53 / udp --permanent kejayaan

Pertanyaan Dnsmasq ke pelayan DNS luaran

[root @ linuxbox ~] # firewall-cmd --zone = luaran --add-port = 53 / tcp --permanent kejayaan [root @ linuxbox ~] # firewall-cmd --zone = luaran --add-port = 53 / udp --permanent kejayaan

Perkhidmatan but but o Pelayan BOOTP (dhcp). Protokol ippc «Inti Paket Internet Pluribus«

[root @ linuxbox ~] # firewall-cmd --zone = awam --add-port = 67 / tcp --permanen kejayaan [root @ linuxbox ~] # firewall-cmd --zone = awam --add-port = 67 / udp --permanent kejayaan [root @ linuxbox ~] # firewall-cmd --muat semula kejayaan [root @ linuxbox ~] # firewall-cmd - maklumat awam-zon awam (aktif) target: icmp-block-inversion lalai: tiada antara muka: sumber ens32: perkhidmatan: port dhcp dns ntp ssh: 67 / tcp 53 / udp 123 / udp 67 / udp 53 / tcp protokol: penyamar: tiada port hadapan: sumber sumber: icmp -kekangan: peraturan kaya: [root @ linuxbox ~] # firewall-cmd - zon maklumat luaran luaran (aktif) target: icmp-block-inversion lalai: tanpa antara muka: ens34 sumber: perkhidmatan: port dns: protokol 53 / udp 53 / tcp: penyamar: ya hadapan-port: sumber sumber: icmp-blok: parameter-masalah redirect router-iklan router- peraturan kaya sumber permintaan:

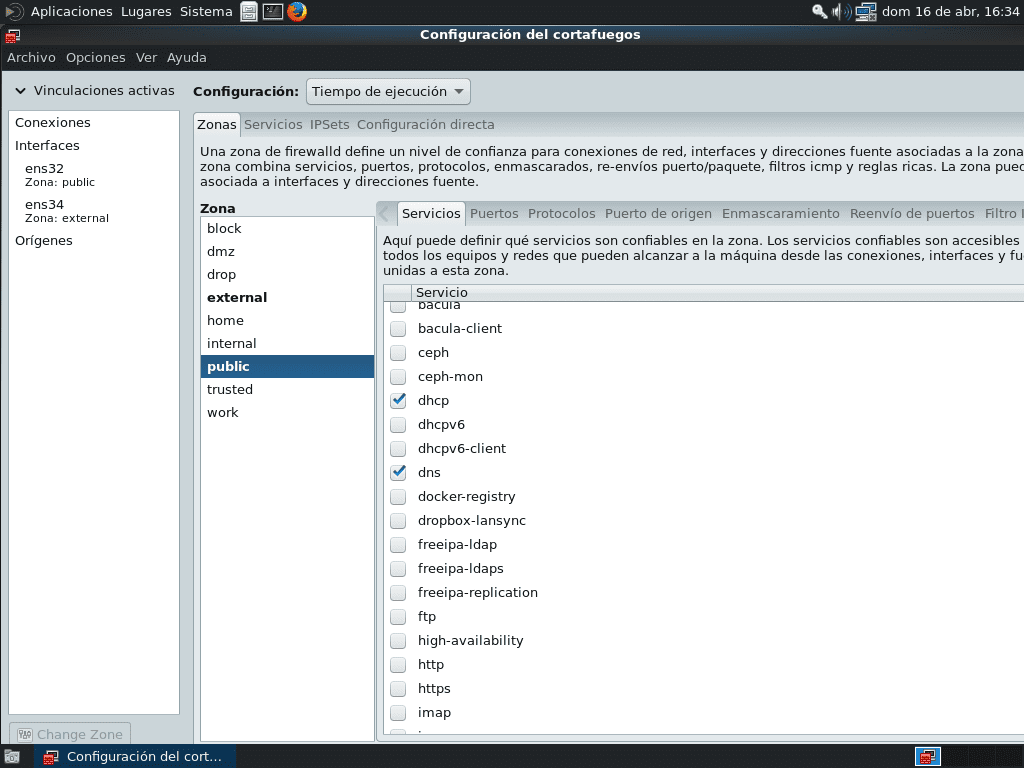

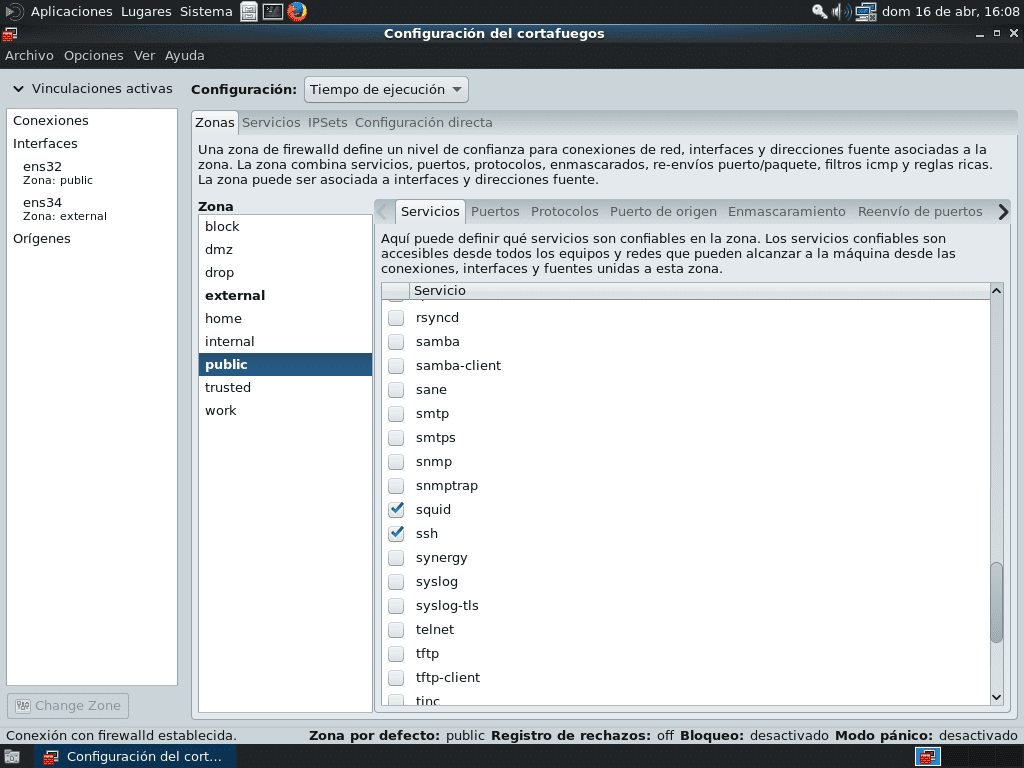

Sekiranya kita ingin menggunakan antara muka grafik untuk mengkonfigurasi Firewall di CentOS 7, kita melihat di menu umum - ia akan bergantung pada lingkungan desktop di mana submenu muncul - aplikasi «Firewall», kita melaksanakannya dan setelah memasukkan pengguna kata laluan akar, kita akan mengakses antara muka program seperti itu. Dalam MATE muncul di menu «Sistem »->" Pentadbiran "->" Firewall ".

Kami memilih Kawasan «awam»Dan kami membenarkan Perkhidmatan yang kami ingin diterbitkan di LAN, yang sehingga kini dhcp, dns, ntp dan ssh. Setelah memilih perkhidmatan, mengesahkan bahawa semuanya berfungsi dengan betul, kita mesti membuat perubahan dalam Runtime ke Permanent. Untuk melakukan ini, kita pergi ke menu Pilihan dan pilih pilihan «Jalankan masa untuk kekal".

Nanti kita pilih Kawasan «luar»Dan kami memastikan Pelabuhan yang diperlukan untuk berkomunikasi dengan Internet terbuka. JANGAN menerbitkan Perkhidmatan di Kawasan ini melainkan kita tahu betul apa yang kita lakukan!.

Jangan lupa untuk membuat perubahan Kekal melalui pilihan «Jalankan masa untuk kekal»Dan muatkan kembali syaitan FirewallD, setiap kali kita menggunakan alat grafik yang hebat ini.

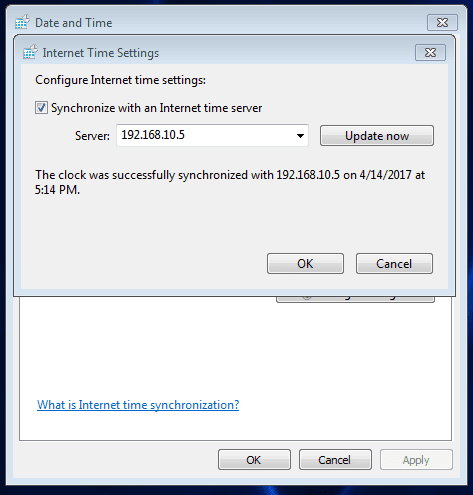

NTP dan Dnsmasq dari pelanggan Windows 7

Penyegerakan dengan NTP

luar

Alamat IP yang dipajak

Microsoft Windows [Versi 6.1.7601] Hak Cipta (c) 2009 Microsoft Corporation. Hak cipta terpelihara. C: \ Users \ buzz> ipconfig / semua Nama Host Konfigurasi IP Windows. . . . . . . . . . . . : TUJUH

Akhiran Dns Utama. . . . . . . :

NodeType. . . . . . . . . . . . : Penghalaan IP Hibrid Didayakan. . . . . . . . : Tiada Proksi WINS Didayakan. . . . . . . . : Tiada Senarai Carian Akhiran DNS. . . . . . : desdelinuxPenyesuai Ethernet .fan Sambungan Kawasan Setempat: Akhiran DNS khusus sambungan . : desdelinux.kipas Penerangan . . . . . . . . . . . : Alamat Fizikal Sambungan Rangkaian Intel(R) PRO/1000 MT. . . . . . . . . : 00-0C-29-D6-14-36 DHCP Didayakan. . . . . . . . . . . : Ya Autokonfigurasi Didayakan . . . . : Garpu

Alamat IPv4. . . . . . . . . . . : 192.168.10.115 (Lebihan)

Topeng subnet . . . . . . . . . . . : 255.255.255.0 Pajakan Diperolehi. . . . . . . . . . : Jumaat, 14 April 2017 5:12:53 PTG Pajakan Tamat . . . . . . . . . . : Sabtu, 15 April 2017 1:12:53 PG Gerbang Lalai . . . . . . . . . : 192.168.10.1 DHCPServer. . . . . . . . . . . : 192.168.10.5 Pelayan DNS. . . . . . . . . . . : 192.168.10.5 NetBIOS melalui Tcpip. . . . . . . . : Penyesuai Terowong Didayakan Sambungan Kawasan Setempat* 9: Keadaan Media . . . . . . . . . . . : Media diputuskan Sambungan Akhiran DNS khusus . : Penerangan . . . . . . . . . . . : Alamat Fizikal Penyesuai Terowong Microsoft Teredo. . . . . . . . . : 00-00-00-00-00-00-00-E0 DHCP Didayakan. . . . . . . . . . . : Tiada Autokonfigurasi Didayakan. . . . : Ya Penyesuai terowong isatap.desdelinux.peminat: Negeri Media. . . . . . . . . . . : Media diputuskan Sambungan Akhiran DNS khusus . : desdelinux.kipas Penerangan . . . . . . . . . . . : Penyesuai Microsoft ISATAP #2 Alamat Fizikal. . . . . . . . . : 00-00-00-00-00-00-00-E0 DHCP Didayakan. . . . . . . . . . . : Tiada Autokonfigurasi Didayakan. . . . : Ya C:\Users\buzz>

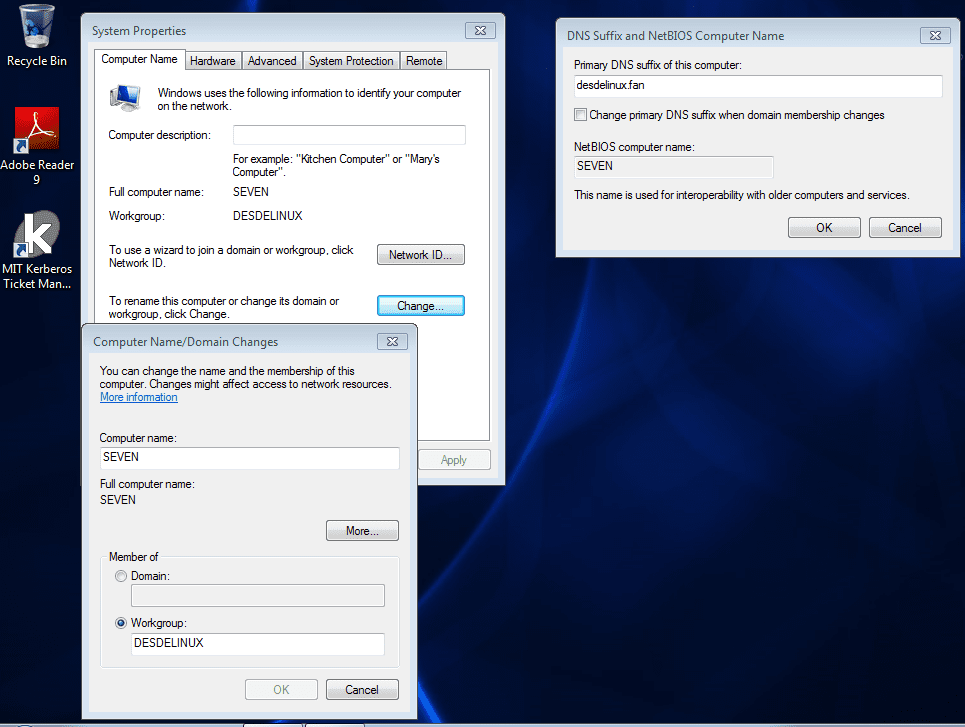

Petua

Nilai penting dalam klien Windows adalah "Primer Dns Suffix" atau "Main Connection Suffix". Apabila Pengawal Domain Microsoft tidak digunakan, sistem operasi tidak memberikan nilai kepadanya. Sekiranya kita menghadapi kes seperti yang dijelaskan pada awal artikel dan kita ingin menyatakan nilai itu secara eksplisit, kita mesti meneruskannya sesuai dengan apa yang ditunjukkan pada gambar berikut, menerima perubahan dan memulakan semula klien.

Sekiranya kita berlari lagi CMD -> ipconfig / semua kami akan memperoleh yang berikut:

Microsoft Windows [Versi 6.1.7601] Hak Cipta (c) 2009 Microsoft Corporation. Hak cipta terpelihara. C: \ Users \ buzz> ipconfig / semua Nama Host Konfigurasi IP Windows. . . . . . . . . . . . : TUJUH

Akhiran Dns Utama. . . . . . . : desdelinux.kipas

NodeType. . . . . . . . . . . . : Penghalaan IP Hibrid Didayakan. . . . . . . . : Tiada Proksi WINS Didayakan. . . . . . . . : Tiada Senarai Carian Akhiran DNS. . . . . . : desdelinux.kipas

Nilai selebihnya tidak berubah

Pemeriksaan DNS

buzz @ sysadmin: ~ $ host spynet.microsoft.com spynet.microsoft.com mempunyai alamat 127.0.0.1 Hos spynet.microsoft.com tidak ditemui: 5(TOLAK) mel spynet.microsoft.com dikendalikan oleh 1 mel.desdelinux.kipas. buzz @ sysadmin: ~ $ linuxbox host linuxbox.desdelinux.fan mempunyai alamat 192.168.10.5 linuxbox.desdelinux.mel fan dikendalikan oleh 1 mel.desdelinux.kipas. buzz @ sysadmin: ~ $ tuan rumah sysadmin sysadmin.desdelinux.fan mempunyai alamat 192.168.10.1 sysadmin.desdelinux.mel fan dikendalikan oleh 1 mel.desdelinux.kipas. buzz @ sysadmin: ~ $ hos mel e-mel.desdelinux.fan ialah alias untuk linuxbox.desdelinux.kipas. linuxbox.desdelinux.fan mempunyai alamat 192.168.10.5 linuxbox.desdelinux.mel fan dikendalikan oleh 1 mel.desdelinux.kipas.

Kami memasang -untuk ujian sahaja- NSD pelayan DNS yang berwibawa di sysadmin.desdelinux.kipas, dan kami memasukkan alamat IP 172.16.10.1 dalam arkib /etc/resolv.conf daripada pasukan linuxbox.desdelinux.kipas, untuk mengesahkan bahawa Dnsmasq menjalankan fungsi Forwardernya dengan betul. Kotak pasir di pelayan NSD adalah favt.org y toujague.org. Semua IP adalah rekaan atau dari rangkaian peribadi.

Sekiranya kita mematikan antara muka WAN en34 menggunakan arahan ifdown ens34, Dnsmasq tidak akan dapat membuat pertanyaan pelayan DNS luaran.

[buzz @ linuxbox ~] $ sudo ifdown ens34 [buzz @ linuxbox ~] $ host -t mx toujague.org Tuan rumah toujague.org tidak dijumpai: 3 (NXDOMAIN) [buzz @ linuxbox ~] $ host pizzapie.favt.org Tuan rumah pizzapie.favt.org tidak dijumpai: 3 (NXDOMAIN)

Mari aktifkan antara muka ens34 dan periksa lagi:

[buzz @ linuxbox ~] $ sudo ifup ens34

buzz @ linuxbox ~] $ host pizzapie.favt.org pizzapie.favt.org adalah alias untuk paisano.favt.org. paisano.favt.org mempunyai alamat 172.16.10.4 [buzz @ linuxbox ~] $ host pizzapie.toujague.org Tuan rumah pizzas.toujague.org tidak dijumpai: 3 (NXDOMAIN) [buzz @ linuxbox ~] $ hos poblacion.toujague.org poblacion.toujague.org mempunyai alamat 169.18.10.18 [buzz @ linuxbox ~] $ host -t NS favt.org pelayan nama favt.org ns1.favt.org. pelayan nama favt.org ns2.favt.org. [buzz @ linuxbox ~] $ host -t NS toujague.org pelayan nama toujague.org ns1.toujague.org. pelayan nama toujague.org ns2.toujague.org. [buzz @ linuxbox ~] $ host -t MX toujague.org surat toujague.org dikendalikan oleh 10 mail.toujague.org.

Mari berunding dari sysadmin.desdelinux.kipas:

buzz @ sysadmin: ~ $ cat /etc/resolv.conf cari desdelinux.pelayan nama peminat 192.168.10.5 xeon @ sysadmin: ~ $ host mail.toujague.org mail.toujague.org mempunyai alamat 169.18.10.19

Dnsmasq berfungsi seperti Penghantar dengan betul.

Sotong

Dalam buku dalam format PDF «Konfigurasi Pelayan Linux»Bertarikh 25 Julai 2016, oleh Pengarang Joel Barrios Duenas (darkshram@gmail.com - http://www.alcancelibre.org/, teks yang telah saya sebutkan dalam artikel sebelumnya, ada keseluruhan bab yang dikhaskan untuk Pilihan Konfigurasi Asas Sotong.

Oleh kerana pentingnya perkhidmatan Web - Proksi, kami menghasilkan semula Pengenalan yang dibuat mengenai Sotong dalam buku yang disebutkan di atas:

105.1. Pengenalan.

105.1.1. Apa itu Pelayan Perantara (Proksi)?

Istilah dalam Bahasa Inggeris "Proksi" mempunyai makna yang sangat umum dan pada masa yang sama, walaupun

selalu dianggap sinonim dari konsep "Perantara". Ia biasanya diterjemahkan, dalam erti kata yang ketat, sebagai mewakilkan o proksi (orang yang berkuasa atas yang lain).

Un Pelayan Perantara Ia didefinisikan sebagai komputer atau peranti yang menawarkan perkhidmatan rangkaian yang terdiri daripada membolehkan klien membuat sambungan rangkaian tidak langsung ke perkhidmatan rangkaian lain. Semasa proses ini berlaku seperti berikut:

- Pelanggan menyambung ke a Pelayan proksi.

- Pelanggan meminta sambungan, fail, atau sumber lain yang tersedia di pelayan lain.

- Server Perantara menyediakan sumber sama ada dengan menyambung ke pelayan yang ditentukan

atau menghidangkannya dari cache. - Dalam sesetengah kes, Pelayan Perantara boleh mengubah permintaan pelanggan atau

tindak balas pelayan untuk pelbagai tujuan.

The Pelayan Proksi biasanya dibuat untuk berfungsi serentak sebagai tembok api yang beroperasi di Tahap rangkaian, bertindak sebagai penapis paket, seperti dalam kasus iptables atau beroperasi di Tahap Permohonan, mengendalikan pelbagai perkhidmatan, seperti halnya Pembungkus TCP. Bergantung pada konteksnya, tembok api juga dikenali sebagai Sambungan BPD o Bbagi Pputaran Device atau adil penapis paket.

Aplikasi biasa untuk Pelayan Proksi berfungsi sebagai cache kandungan rangkaian (terutama HTTP), menyediakan di dekat klien cache halaman dan fail yang tersedia melalui Rangkaian di pelayan HTTP jauh, yang memungkinkan klien rangkaian tempatan mengaksesnya dengan lebih cepat dan lebih banyak dipercayai.

Apabila permintaan diterima untuk sumber Jaringan yang ditentukan di a URL (Upakaian seragam Rsumber Locator) yang Pelayan Perantara cari hasil dari URL di dalam cache. Sekiranya ia dijumpai, Pelayan Perantara Memberi respons kepada pelanggan dengan segera memberikan kandungan yang diminta. Sekiranya kandungan yang diminta tidak ada dalam cache, maka Pelayan Perantara ia akan mengambilnya dari pelayan jauh, menyerahkannya kepada pelanggan yang memintanya dan menyimpan salinannya dalam cache. Kandungan dalam cache kemudian dikeluarkan melalui algoritma kadaluarsa mengikut umur, ukuran dan sejarah tindak balas terhadap permintaan (hits) (contoh: LRU, LFUDA y GDSF).

Pelayan Proksi untuk kandungan Rangkaian (Proksi Web) juga boleh bertindak sebagai penapis kandungan yang disajikan, menerapkan dasar penapisan mengikut kriteria sewenang-wenangnya..

Versi Squid yang akan kami pasang adalah 3.5.20-2.el7_3.2 dari repositori update.

Pemasangan

[root @ linuxbox ~] # yum pasangkan sotong [root @ linuxbox ~] # ls / etc / sotong / cachemgr.conf errorpage.css.default sotong.conf cachemgr.conf.default mime.conf sotong.conf.default errorpage.css mime.conf.default [root @ linuxbox ~] # systemctl mengaktifkan sotong

penting

- Objektif utama artikel ini adalah untuk Memberi kebenaran kepada pengguna tempatan untuk berhubung dengan Squid dari komputer lain yang disambungkan ke LAN. Sebagai tambahan, laksanakan inti pelayan yang akan ditambahkan perkhidmatan lain. Ini bukan artikel yang dikhaskan untuk Sotong seperti itu.

- Untuk mendapatkan idea mengenai pilihan konfigurasi Squid, baca fail /usr/share/doc/squid-3.5.20/squid.conf.documented, yang mempunyai 7915 baris.

SELinux dan Sotong

[root @ linuxbox ~] # getebool -a | sotong grep squid_connect_any -> pada squid_use_tproxy -> mati [root @ linuxbox ~] # setebool -P squid_connect_any = dihidupkan

konfigurasi

[root @ linuxbox ~] # nano /etc/squid/squid.conf # LAN acl localnet src 192.168.10.0/24 acl SSL_ports port 443 21 acl Safe_ports port 80 # http acl Safe_ports port 21 # ftp acl Safe_ports port 443 # https acl Safe_ports port 70 # gopher acl Safe_ports port 210 # wais acl Safe_ports port 1025-65535 # port tidak berdaftar acl Safe_ports port 280 # http-mgmt acl Safe_ports port 488 # gss-http acl Safe_ports port 591 # filemaker acl Safe_ports port 777 # multiling http acl CONNECT method CONNECT # Kami menolak pertanyaan untuk port yang tidak selamat http_access deny! Safe_ports # Kami menolak kaedah CONNECT untuk port yang tidak selamat http_access menolak CONNECT! SSL_ports # Access Cache manager hanya dari localhost http_access membenarkan localhost manager http_access penolak pengurus # Kami sangat mengesyorkan perkara berikut tidak perlu dilindungi untuk melindungi # aplikasi web yang tidak bersalah yang berjalan di pelayan proksi yang berpendapat satu-satunya # yang dapat mengakses perkhidmatan di "localhost" adalah pengguna tempatan http_access menafikan kepada_localhost # # MASUKKAN ATURAN ANDA SENDIRI DI SINI UNTUK MEMBENARKAN AKSES DARI KLIEN ANDA # # PAM kebenaran program asas auth_param / usr / lib64 / squid / basic_pam_auth auth_param asas kanak-kanak 5 auth_param alam asas desdelinux.fan auth_param kelayakan asassttl 2 jam auth_param basic casesensitive dimatikan # Akses sotong memerlukan pengesahan acl Peminat proxy_auth DIPERLUKAN # Kami membenarkan akses kepada pengguna yang disahkan # melalui PAM http_access deny !Peminat # Akses ke tapak FTP acl ftp proto http_access http__access membenarkan ftnet tempatan http_access benarkan localhost # Kami menafikan sebarang akses lain kepada proksi http_access menafikan semua # Squid biasanya mendengar pada port 3128 http_port 3128 # Kami meninggalkan "coredumps" dalam direktori cache pertama coredump_dir /var/spool/squid # # Tambah mana-mana corak_refresh anda sendiri entri di atas ini. # refresh_pattern ^ftp: 1440 20% 10080 refresh_pattern ^gopher: 1440 0% 1440 refresh_pattern -i (/cgi-bin/|\?) 0 0% 0 refresh_pattern . 0 20% 4320 cache_mem 64 MB # Memory Cache memory_replacement_policy lru cache_replacement_policy timbunan LFUDA cache_dir aufs /var/spool/sotong 4096 16 256 maximum_object_size 4 MB cache_swap_low 85 cache_swap_high 90 zz cache_mgrdesdelinux.fan # Parameter lain visible_hostname linuxbox.desdelinux.kipas

Kami memeriksa sintaks fail /etc/squid/squid.conf

[root @ linuxbox ~] # sotong -k dihuraikan 2017/04/16 15:45:10| Permulaan: Memulakan Skim Pengesahan... 2017/04/16 15:45:10| Permulaan: 'asas' Skim Pengesahan Dimulakan 2017/04/16 15:45:10| Permulaan: 'Digest' Skim Pengesahan Dimulakan 2017/04/16 15:45:10| Permulaan: Skim Pengesahan Dimulakan 'berunding' 2017/04/16 15:45:10| Permulaan: Skim Pengesahan Dimulakan 'ntlm' 2017/04/16 15:45:10| Permulaan: Pengesahan Dimulakan. 2017/04/16 15:45:10| Memproses Fail Konfigurasi: /etc/squid/squid.conf (depth 0) 2017/04/16 15:45:10| Pemprosesan: acl localnet src 192.168.10.0/24 2017/04/16 15:45:10| Pemprosesan: port SSL_ports acl 443 21 2017/04/16 15:45:10| Pemprosesan: acl Safe_ports port 80 # http 2017/04/16 15:45:10| Pemprosesan: acl Safe_ports port 21 # ftp 2017/04/16 15:45:10| Pemprosesan: port Safe_ports acl 443 # https 2017/04/16 15:45:10| Pemprosesan: acl Safe_ports port 70 # gopher 2017/04/16 15:45:10| Pemprosesan: acl Safe_ports port 210 # wais 2017/04/16 15:45:10| Pemprosesan: port Safe_ports acl 1025-65535 # port tidak berdaftar 2017/04/16 15:45:10| Pemprosesan: acl Safe_ports port 280 # http-mgmt 2017/04/16 15:45:10| Pemprosesan: port Safe_ports acl 488 # gss-http 2017/04/16 15:45:10| Pemprosesan: port Safe_ports acl 591 # pembuat fail 2017/04/16 15:45:10| Pemprosesan: port Safe_ports acl 777 # pendaraban http 2017/04/16 15:45:10| Pemprosesan: kaedah acl CONNECT CONNECT 2017/04/16 15:45:10| Memproses: http_access deny !Safe_ports 2017/04/16 15:45:10| Pemprosesan: http_access deny CONNECT !SSL_ports 2017/04/16 15:45:10| Pemprosesan: http_access benarkan pengurus localhost 2017/04/16 15:45:10| Pemprosesan: http_access deny manager 2017/04/16 15:45:10| Pemprosesan: http_access deny to_localhost 2017/04/16 15:45:10| Pemprosesan: program asas auth_param /usr/lib64/squid/basic_pam_auth 2017/04/16 15:45:10| Pemprosesan: auth_param asas kanak-kanak 5 2017/04/16 15:45:10| Pemprosesan: alam asas auth_param desdelinux.kipas 2017/04/16 15:45:10| Pemprosesan: kelayakan asas auth_paramsttl 2 jam 2017/04/16 15:45:10| Pemprosesan: auth_param basic casesensitive off 2017/04/16 15:45:10| Pemprosesan: acl Enthusiasts proxy_auth DIPERLUKAN 2017/04/16 15:45:10| Pemprosesan: http_access deny !Peminat 2017/04/16 15:45:10| Pemprosesan: acl ftp proto FTP 2017/04/16 15:45:10| Pemprosesan: http_access allow ftp 2017/04/16 15:45:10| Pemprosesan: http_access allow localnet 2017/04/16 15:45:10| Pemprosesan: http_access benarkan localhost 2017/04/16 15:45:10| Pemprosesan: http_access deny all 2017/04/16 15:45:10| Pemprosesan: http_port 3128 2017/04/16 15:45:10| Pemprosesan: coredump_dir /var/spool/squid 2017/04/16 15:45:10| Pemprosesan: refresh_pattern ^ftp: 1440 20% 10080 2017/04/16 15:45:10| Pemprosesan: refresh_pattern ^gopher: 1440 0% 1440 2017/04/16 15:45:10| Pemprosesan: refresh_pattern -i (/cgi-bin/|\?) 0 0% 0 2017/04/16 15:45:10| Pemprosesan: refresh_pattern . 0 20% 4320 2017/04/16 15:45:10| Pemprosesan: cache_mem 64 MB 2017/04/16 15:45:10| Pemprosesan: dasar_penggantian_memori lru 2017/04/16 15:45:10| Pemprosesan: timbunan dasar_penggantian cache LFUDA 2017/04/16 15:45:10| Pemprosesan: cache_dir aufs /var/spool/sotong 4096 16 256 2017/04/16 15:45:10| Pemprosesan: saiz_objek maksimum 4 MB 2017/04/16 15:45:10| Pemprosesan: cache_swap_low 85 2017/04/16 15:45:10| Pemprosesan: cache_swap_high 90 2017/04/16 15:45:10| Pemprosesan: cache_mgr buzz@desdelinux.kipas 2017/04/16 15:45:10| Pemprosesan: visible_hostname linuxbox.desdelinux.kipas 2017/04/16 15:45:10| Memulakan konteks proksi https

Kami menyesuaikan kebenaran di / usr / lib64 / squid / basic_pam_auth

[root @ linuxbox ~] # chmod u + s / usr / lib64 / squid / basic_pam_auth

Kami membuat direktori cache

# Sekiranya berlaku ... [root @ linuxbox ~] # perkhidmatan sotong berhenti Mengalihkan ke / bin / systemctl menghentikan squid.service [root @ linuxbox ~] # sotong -z [root @ linuxbox ~] # 2017/04/16 15:48:28 kid1 | Tetapkan Direktori Semasa ke / var / spool / squid 2017/04/16 15:48:28 kid1 | Membuat direktori pertukaran yang hilang 2017/04/16 15:48:28 kid1 | / var / spool / sotong ada 2017/04/16 15:48:28 kid1 | Membuat direktori dalam / var / spool / squid / 00 2017/04/16 15:48:28 kid1 | Membuat direktori di / var / spool / squid / 01 2017/04/16 15:48:28 kid1 | Membuat direktori di / var / spool / squid / 02 2017/04/16 15:48:28 kid1 | Membuat direktori di / var / spool / squid / 03 2017/04/16 15:48:28 kid1 | Membuat direktori di / var / spool / squid / 04 2017/04/16 15:48:28 kid1 | Membuat direktori di / var / spool / squid / 05 2017/04/16 15:48:28 kid1 | Membuat direktori di / var / spool / squid / 06 2017/04/16 15:48:28 kid1 | Membuat direktori di / var / spool / squid / 07 2017/04/16 15:48:28 kid1 | Membuat direktori di / var / spool / squid / 08 2017/04/16 15:48:28 kid1 | Membuat direktori di / var / spool / squid / 09 2017/04/16 15:48:28 kid1 | Membuat direktori di / var / spool / squid / 0A 2017/04/16 15:48:28 kid1 | Membuat direktori dalam / var / spool / squid / 0B 2017/04/16 15:48:28 kid1 | Membuat direktori di / var / spool / squid / 0C 2017/04/16 15:48:29 kid1 | Membuat direktori dalam / var / spool / squid / 0D 2017/04/16 15:48:29 kid1 | Membuat direktori di / var / spool / squid / 0E 2017/04/16 15:48:29 kid1 | Membuat direktori dalam / var / spool / squid / 0F

Pada ketika ini, jika memerlukan sedikit masa untuk mengembalikan arahan arahan - yang tidak pernah dikembalikan kepada saya - tekan Enter.

[root @ linuxbox ~] # perkhidmatan sotong bermula [root @ linuxbox ~] # perkhidmatan sotong dimulakan semula [root @ linuxbox ~] # status sotong perkhidmatan Mengalihkan ke / bin / systemctl status squid.service ● squid.service - Proksi caching sotong Dimuat: dimuat (/usr/lib/systemd/system/squid.service; disable; vendor preset: disable) Aktif: aktif (berjalan) sejak dom 2017-04-16 15:57:27 EDT; 1s lalu Proses: 2844 ExecStop = / usr / sbin / squid -k shutdown -f $ SQUID_CONF (code = exited, status = 0 / SUCCESS) Proses: 2873 ExecStart = / usr / sbin / squid $ SQUID_OPTS -f $ SQUID_CONF (kod = keluar, status = 0 / KEJAYAAN) Proses: 2868 ExecStartPre = / usr / libexec / squid / cache_swap.sh (kod = keluar, status = 0 / KEJAYAAN) PID Utama: 2876 (sotong) Kumpulan C: /system.slice/squid .service └─2876 / usr / sbin / squid -f /etc/squid/squid.conf 16 Apr 15:57:27 linuxbox systemd [1]: Memulakan proksi caching Squid ... 16 Apr 15:57:27 linuxbox systemd [1]: Memulakan proksi cache Squid. 16 Apr 15:57:27 linuxbox squid [2876]: Squid Parent: akan bermula 1 anak 16 Apr 15:57:27 linuxbox squid [2876]: Squid Parent: (squid-1) proses 2878 ... ed 16 Apr 15 : 57: 27 linuxbox squid [2876]: Squid Parent: (squid-1) process 2878 ... 1 Petunjuk: Beberapa baris dilipat, gunakan -l untuk menunjukkan sepenuhnya [root @ linuxbox ~] # cat / var / log / mesej | sotong grep

Pembaikan firewall

Kita juga mesti buka di Zon «luar"pelabuhan 80HTTP y 443 HTTPS supaya Sotong dapat berkomunikasi dengan Internet.

[root @ linuxbox ~] # firewall-cmd --zone = luaran --add-port = 80 / tcp --permanent kejayaan [root @ linuxbox ~] # firewall-cmd --zone = luaran --add-port = 443 / tcp --permanent kejayaan [root @ linuxbox ~] # firewall-cmd --muat semula kejayaan [root @ linuxbox ~] # firewall-cmd - zon maklumat luaran sasaran luaran (aktif): icmp-blok-inversi lalai: tanpa antara muka: sumber ens34: perkhidmatan: port dns: 443 / tcp 53 / udp 80 / tcp 53 / tcp protokol: masquerade: yes forward-port: sourceports: icmp-blocks: parameter-problem redirect router-iklan router-solicitation source-quench rich Rules:

- Tidak malas untuk pergi ke aplikasi grafik «Tetapan firewall»Dan periksa bahawa port 443 tcp, 80 tcp, 53 tcp, dan 53 udp terbuka untuk zon«luar«, Dan bahawa kami TIDAK menerbitkan sebarang perkhidmatan untuknya.

Perhatikan pada program pembantu basic_pam_auth

Sekiranya kita melihat manual utiliti ini melalui lelaki basic_pam_auth Kami akan membaca bahawa pengarangnya sendiri membuat cadangan yang kuat agar program tersebut dipindahkan ke direktori di mana pengguna biasa tidak mempunyai izin yang mencukupi untuk mengakses alat tersebut.

Sebaliknya, diketahui bahawa dengan skema kebenaran ini, tauliah berjalan dalam teks biasa dan tidak selamat untuk persekitaran yang bermusuhan, membaca rangkaian terbuka.

jeff yestrumskas dedikasikan artikel «Caranya: Siapkan proksi web selamat menggunakan enkripsi SSL, Squid Caching Proxy dan pengesahan PAM»Untuk masalah peningkatan keselamatan dengan skema pengesahan ini sehingga dapat digunakan dalam jaringan terbuka yang berpotensi bermusuhan.

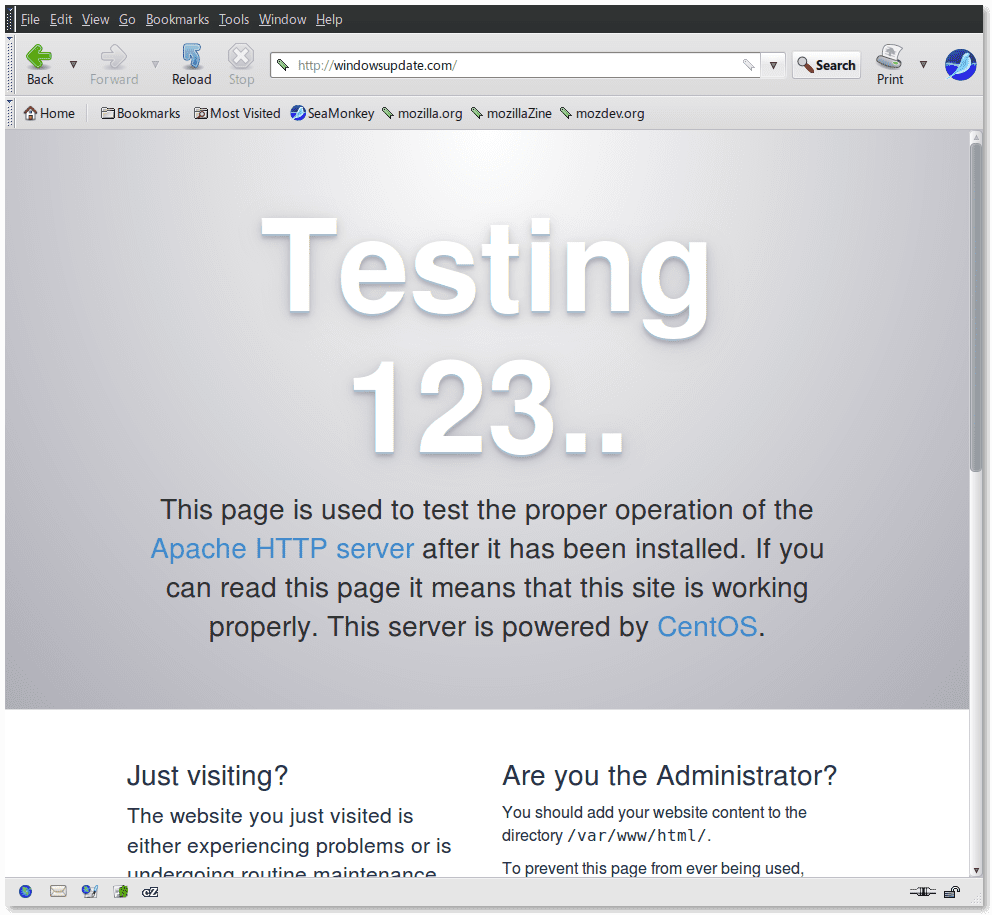

Kami memasang httpd

Sebagai kaedah untuk memeriksa operasi Squid -dan kebetulan Dnsmasq- kami akan memasang perkhidmatan httpd -Pelayan web Apache- yang tidak perlu dilakukan. Dalam fail berkenaan dengan Dnsmasq / etc / banner_add_hosts Kami menyatakan laman web yang kami ingin dilarang, dan kami secara eksplisit memberikan alamat IP yang sama dengan yang mereka miliki kotak linux. Oleh itu, jika kami meminta akses ke salah satu laman web ini, halaman utama laman web httpd.

[root @ linuxbox ~] # yum pasang httpd [root @ linuxbox ~] # systemctl aktifkan httpd Symlink dibuat dari /etc/systemd/system/multi-user.target.wants/httpd.service ke /usr/lib/systemd/system/httpd.service. [root @ linuxbox ~] # systemctl mulakan httpd [root @ linuxbox ~] # status systemctl httpd ● httpd.service - Pelayan HTTP Apache Dimuat: dimuat (/usr/lib/systemd/system/httpd.service; diaktifkan; pratetap vendor: dilumpuhkan) Aktif: aktif (berjalan) sejak Sun 2017-04-16 16:41: 35 EDT; 5s yang lalu Dokumen: man: httpd (8) man: apachectl (8) Main PID: 2275 (httpd) Status: "Memproses permintaan ..." Kumpulan: / system.slice/httpd.service ├─2275 / usr / sbin / httpd -DFOREGROUND ├─2276 / usr / sbin / httpd -DFOREGROUND ├─2277 / usr / sbin / httpd -DFOREGROUND ├─2278 / usr / sbin / httpd -DFOREGROUND ├─2279 / usr / sbin / httpd -DFOREGROUND └─2280 / usr / sbin / httpd -DFOREGROUND 16 Apr 16:41:35 sistem linuxboxd [1]: Memulakan Pelayan HTTP Apache ... 16 Apr 16:41:35 sistem linuxboxd [1]: Memulakan Pelayan HTTP Apache.

SELinux dan Apache

Apache mempunyai beberapa dasar untuk dikonfigurasi dalam konteks SELinux.

[root @ linuxbox ~] # getebool -a | grep httpd httpd_anon_write -> matikan httpd_builtin_scripting -> di httpd_can_check_spam -> matikan httpd_can_connect_ftp -> matikan httpd_can_connect_ldap -> matikan httpd_can_connect_mythtv -> matikan httpd_can_connect off_zabwork_bb_pekerjakan_bebas_bangunkan httpd_can_network_memcache -> matikan httpd_can_network_relay -> matikan httpd_can_sendmail -> matikan httpd_dbus_avahi -> matikan httpd_dbus_sssd -> matikan httpd_dontaudit_search_dirs -> matikan httpd_enable_cgi -> httpd_enable_offen_dalam_dalam_tentang httpd_graceful_shutdown -> di httpd_manage_ipa -> matikan httpd_mod_auth_ntlm_winbind -> matikan httpd_mod_auth_pam -> matikan httpd_read_user_content -> matikan httpd_run_ipa -> matikan httpd_run_preupgrade -> off offrunrt_rtindakan_tindakan_tentang httpd_ssi_exec -> matikan httpd_sys_script_anon_write -> matikan httpd_tmp_exec -> matikan httpd_tty_comm - > matikan httpd_unified -> mati httpd_use_cifs -> matikan httpd_use_fusefs -> matikan httpd_use_gpg -> matikan httpd_use_nfs -> matikan httpd_use_openstack -> matikan httpd_use_sasl -> matikan httpd_verify_dns -> mati

Kami hanya akan mengkonfigurasi perkara berikut:

Hantar e-mel melalui Apache

root @ linuxbox ~] # setebool -P httpd_can_sendmail 1

Benarkan Apache membaca kandungan yang terdapat di direktori utama pengguna tempatan

root @ linuxbox ~] # setebool -P httpd_read_user_content 1

Benarkan untuk mentadbir melalui FTP atau FTPS mana-mana direktori yang diuruskan oleh

Apache atau biarkan Apache berfungsi sebagai pelayan FTP yang mendengarkan permintaan melalui port FTP

[root @ linuxbox ~] # setebool -P httpd_enable_ftp_server 1

Untuk maklumat lebih lanjut, sila baca Konfigurasi Pelayan Linux.

Kami menyemak Pengesahan

Hanya tinggal membuka penyemak imbas di stesen kerja dan titik, sebagai contoh, untuk http://windowsupdate.com. Kami akan memastikan bahawa permintaan tersebut dialihkan ke halaman utama Apache di linuxbox. Sebenarnya, mana-mana nama laman web dinyatakan dalam fail / etc / banner_add_hosts anda akan diarahkan ke halaman yang sama.

Gambar pada akhir artikel membuktikannya.

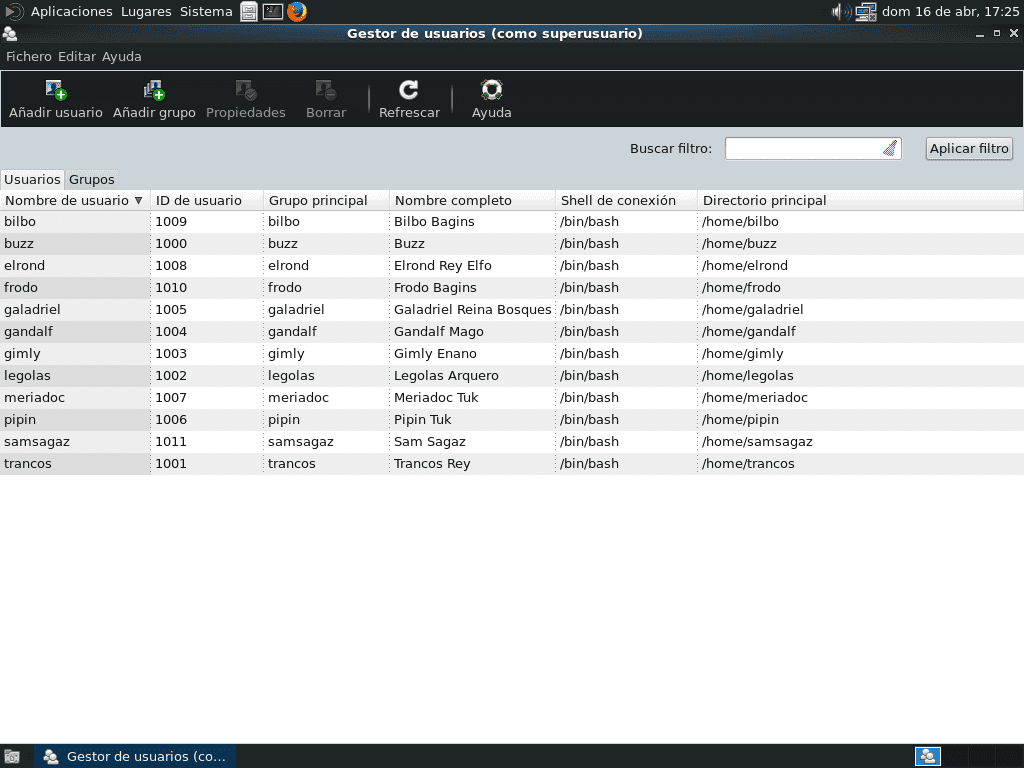

Pengurusan Pengguna

Kami melakukannya dengan menggunakan alat grafik «Pengurusan pengguna»Yang kita akses melalui menu Sistem -> Pentadbiran -> Pengurusan pengguna. Setiap kali kita menambah pengguna baru, foldernya dibuat / rumah / pengguna secara automatik.

sandaran

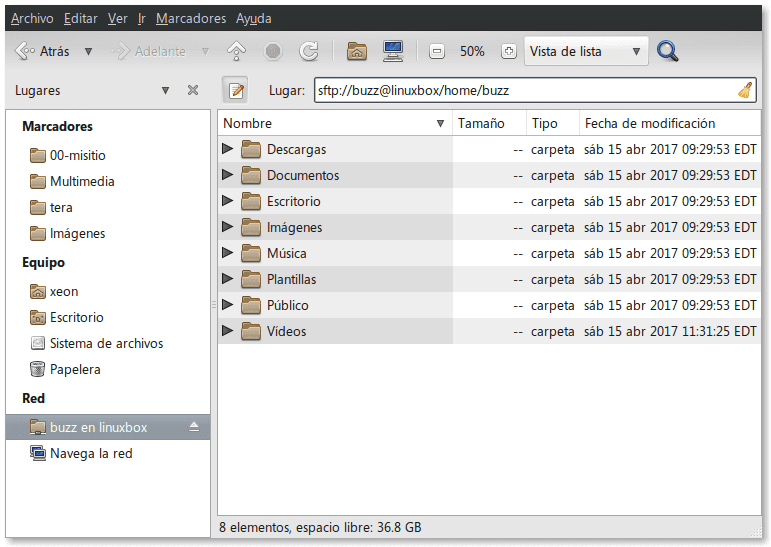

Pelanggan Linux

Anda hanya memerlukan penyemak imbas fail biasa dan menunjukkan bahawa anda ingin menyambung, misalnya: ssh: // buzz @ linuxbox / rumah / buzz dan setelah memasukkan kata laluan, direktori akan dipaparkan rumah pengguna buzz.

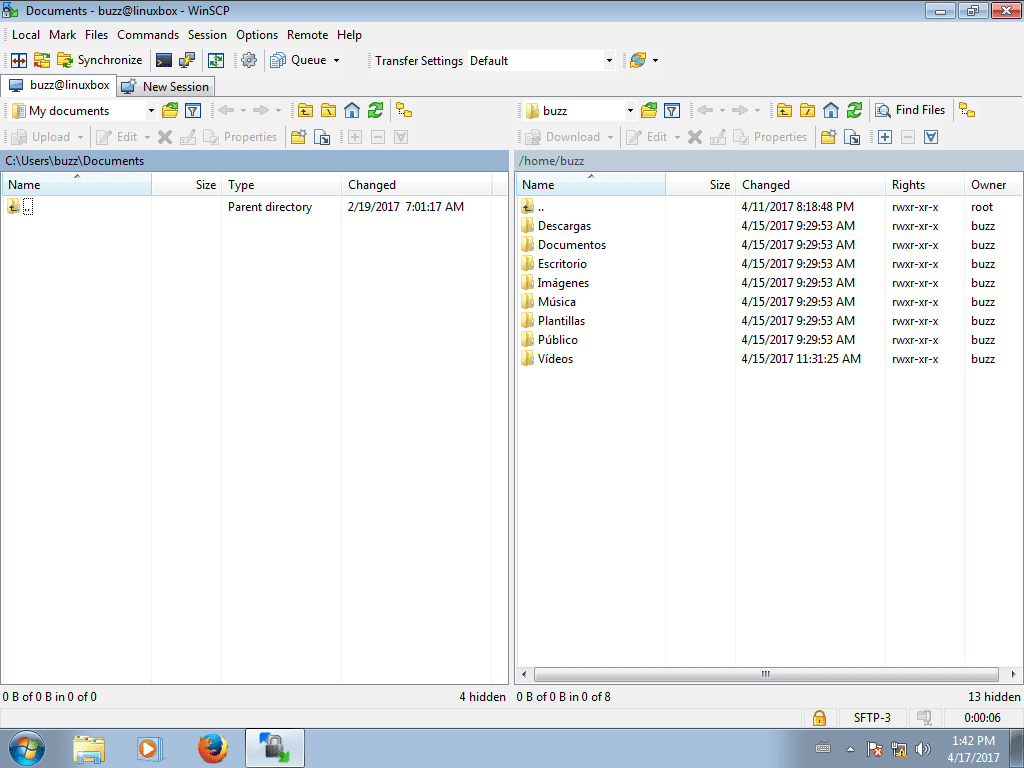

Pelanggan Windows

Pada pelanggan Windows, kami menggunakan alat tersebut WinSCP. Setelah dipasang, kami menggunakannya dengan cara berikut:

Ringkas, bukan?

Ringkasan

Kami telah melihat bahawa mungkin menggunakan PAM untuk mengesahkan perkhidmatan dalam rangkaian kecil dan dalam persekitaran terkawal yang sepenuhnya terpencil dari tangan penggodam. Ini disebabkan terutamanya oleh kenyataan bahawa bukti pengesahan menggunakan teks biasa dan oleh itu bukan skema pengesahan untuk digunakan dalam rangkaian terbuka seperti lapangan terbang, rangkaian Wi-Fi, dll. Walau bagaimanapun, ini adalah mekanisme kebenaran yang mudah, mudah dilaksanakan dan dikonfigurasi.

Sumber yang dimaklumkan

- Konfigurasi Pelayan Linux

- Manual arahan - halaman lelaki

Versi PDF

Muat turun versi PDF di sini.

Sehingga artikel seterusnya!

Pos yang luar biasa telah disembuhkan Encik Fico. Terima kasih kerana berkongsi pengetahuan anda.

Saya tahu betapa sukarnya menyusun artikel dengan tahap terperinci seperti itu, dengan ujian yang cukup jelas dan terutama dengan konsep dan strategi yang disesuaikan dengan standard. Saya hanya mengambil topi sumbangan ini, terima kasih banyak Fico untuk pekerjaan yang baik.

Saya tidak pernah menggabungkan sotong dengan pengesahan pam tetapi saya berusaha sedaya mungkin untuk melakukan latihan ini di makmal saya ... Pelukan gol dan kami teruskan !!

NaTiluS: Terima kasih banyak atas komen dan penilaian anda.

Kadal: Kepada anda juga, terima kasih banyak atas komen dan penilaian anda.

Masa dan usaha yang dikhaskan untuk mencipta artikel seperti ini hanya dibalas dengan bacaan dan komen mereka yang melawat masyarakat. DesdeLinux. Saya harap ia berguna untuk anda dalam kerja harian anda.

Kami terus berjalan!

Sumbangan rakyat yang luar biasa !!!! Saya membaca setiap artikel anda dan saya dapat mengatakan bahawa walaupun seseorang yang tidak mempunyai pengetahuan lanjut mengenai Perisian Percuma (seperti saya) dapat mengikuti artikel indah ini selangkah demi selangkah. Ceria !!!!

Terima kasih Fico untuk artikel hebat ini; Seolah-olah itu tidak mencukupi dengan semua catatan yang sudah diterbitkan, dalam hal ini kita mempunyai perkhidmatan yang sebelumnya tidak diliputi oleh PYMES Series dan itu sangat penting: "SQUID" atau Proksi LAN. Tidak ada yang bagi kami keluarga mereka yang menganggap kami "sysadmins" di sini mempunyai bahan lain yang bagus untuk mengkaji dan memperdalam pengetahuan kami.

Terima kasih semua atas komen anda. Artikel seterusnya akan menangani pelayan sembang Prosody dengan pengesahan terhadap kelayakan tempatan (PAM) melalui Cyrus-SASL, dan perkhidmatan itu akan dilaksanakan di pelayan yang sama.

Dalam negara yang baik !!!! Sumbangan hebat walaupun bagi saya seperti yang tidak mempunyai banyak pengetahuan mengenai Perisian Percuma dan berminat untuk belajar dengan artikel yang sangat indah seperti ini. Saya telah mengikuti sumbangan anda dan saya ingin tahu dengan artikel mana yang akan anda cadangkan untuk saya memulakan siri Jaringan UKM ini, kerana saya telah membaca dengan tidak teratur dan saya rasa ia mempunyai banyak kandungan berharga untuk dilewatkan perincian. Tanpa lebih, salam dan semoga pengetahuan yang dikongsi serta Perisian kekal Percuma !!

Salam rakan senegara !!!. Saya mengesyorkan anda memulakannya dari awal, bahawa walaupun kelihatannya jauh, ia adalah cara terpendek agar tidak tersesat. Dalam indeks-yang tidak dikemas kini dengan dua artikel terakhir- https://blog.desdelinux.net/redes-computadoras-las-pymes-introduccion/, kami menetapkan susunan bacaan yang disyorkan dari Siri ini, yang bermula dengan cara membuat saya Stesen kerja, diteruskan dengan beberapa catatan yang dikhaskan untuk subjek virtualisasi, ikuti dengan beberapa sampul surat BIND, Isc-Dhcp-Server, dan Dnsmasq, dan seterusnya sehingga kita sampai ke bagian pelaksanaan layanan untuk jaringan UKM, yang merupakan tempat kita berada sekarang. Semoga ia dapat membantu anda.

Baiklah !!!! Saya mula dengan siri dari awal dan saya menantikan artikel baru. Ceria !!!!