Generell indeks for serien: Datanettverk for SMB: Introduksjon

Denne artikkelen er en fortsettelse av:

- Squid + PAM-autentisering på CentOS 7.

- Lokal bruker- og gruppeledelse

- Autoritativ DNS-server NSD + Shorewall

Hei venner og venner!

Vi fortsetter å legge til nettverkstjenester basert på lokal brukerautentisering til serveren for små grupper. Entusiaster Gratis programvare, spesielt CentOS.

Gruppens arbeidsforhold endret seg til det bedre. De har nå som hovedkvarter et tre-etasjes hus med kjeller og trenger å implementere en direktemeldingsserver og filoverføring mellom arbeidsstasjoner, for å lindre vanskeligheten med å gå opp og ned trapper eller mye å gå. ;-). For dette foreslår de å bruke programmet prosodi.

De er fast bestemt på å kun publisere Internett-chat-tjenesten for entusiaster, og de planlegger å koble sin direktemeldingsserver med andre kompatible XMPP-servere som ligger i Network of Networks. For dette kjøpte de domenenavnet desdelinux.fan og inntil nå administreres IP-adressen som er knyttet til dette navnet av din internettilgangsleverandør.

Chat through Prosody-tjenesten vil tillate dem å utveksle direktemeldinger, overføre filer, lage tale- og videokonferanser og mer.

Hva er Prosody Instant Messenger?

prosodi det er en moderne kommunikasjonsserver basert på XMPP-protokollen. Den er designet for enkel installasjon og konfigurasjon, og effektiv styring av systemressurser. Prosody er et åpen kildekode - åpen kildekode-program opprettet under den tillatte lisensen MIT / X11.

XMPP det er et ikke-kommersielt alternativ å tilby tjenester for direktemeldinger. Den kan implementeres i et produksjonsbedriftsmiljø, i et familienettverk, et privat nettverk av naboer og så videre. Den støtter et bredt spekter av klientprogramvare for stasjonære og mobile plattformer. Gjennom XMPP kan denne tjenesten leveres til alle enheter.

I tillegg kan de lenke flere installasjoner av Prosody og andre tjenester som er kompatible med XMPP-protokollen, og danner et meldingsnettverk der vi vil ha total kontroll over meldingen og filtrafikken som vil forekomme på en helt sikker måte.

Prosody og autentisering mot lokale brukere

I Prosody IM Nettstedskart vi fant lenken til siden Autentiseringsleverandører, som sier at fra versjon 0.8 av Prosody støttes forskjellige autentiseringsleverandører gjennom plugins. Du kan bruke drivere innebygd programvare, eller du kan integrere med tredjeparts autentiserings- og lagringsleverandører ved hjelp av deres APIer.

Autentiseringsleverandører vi kan ansette

Navn Beskrivelse -------------- ---------------------------------- ----------------------- internt Standardautentisering. Vanlige passord lagres ved hjelp av innebygd lagring. internhastet Passord kodet av en intern algoritme lagres ved hjelp av innebygd lagring. Cyrus Integrasjon med Cyrus SASL (LDAP, PAM,...) anonym Autentiseringsmekanisme ved bruk av SASL 'ANONYMOUS' med tilfeldig brukernavn som ikke krever autentiseringslegitimasjon.

XMPP bruker standard Secure Layer Simple Authentication-protokoll for autentisering - Sgjennomføre Agodkjenning og Secure LI går (SASL), for å validere legitimasjonen til klientene. Prosody inkluderer biblioteket SASL som som standard validerer legitimasjon mot eksisterende kontoer i den innebygde lagringen.

Siden versjon 0.7 av Prosody støttes ekstern leverandør Cyrus SALS som kan validere legitimasjonen gitt av eksterne brukere mot andre kilder, for eksempel: PAM, LDAP, SQL og andre. Det tillater også bruk av GSSAPI for påloggingstjenester - Enkel påloggingstjeneste.

I denne artikkelen om Prosody, for å oppnå autentisering mot lokale brukere via PAM, vil vi bruke autentiseringsleverandøren «Cyrus»Levert av pakken«cyrus sasl»Og det fungerer integrert med demonen saslauthd.

cyrus-sasl og saslauthd

[root @ linuxbox ~] # yum install cyrus-sasl

Saslauthd-demonen er allerede installert

[root @ linuxbox ~] # getsebool -a | grep saslauthd

saslauthd_read_shadow -> av

[root @ linuxbox ~] # setsebool saslauthd_read_shadow på

[root @ linuxbox ~] # getsebool -a | grep saslauthd

saslauthd_read_shadow -> på

[root @ linuxbox ~] # systemctl status saslauthd

● saslauthd.service - SASL-godkjenningsdemon. Lastet: lastet (/usr/lib/systemd/system/saslauthd.service; deaktivert; leverandørinnstilling: deaktivert) Aktiv: inaktiv (død)

[root @ linuxbox ~] # systemctl aktiver saslauthd

Opprettet symlink fra /etc/systemd/system/multi-user.target.wants/saslauthd.service til /usr/lib/systemd/system/saslauthd.service.

[root @ linuxbox ~] # systemctl start saslauthd

[root @ linuxbox ~] # systemctl status saslauthd

● saslauthd.service - SASL-godkjenningsdemon. Lastet: lastet (/usr/lib/systemd/system/saslauthd.service; aktivert; leverandørinnstilling: deaktivert) Aktiv: aktiv (kjører) siden lør 2017-04-29 10:31:20 EDT; 2s siden Prosess: 1678 ExecStart = / usr / sbin / saslauthd -m $ SOCKETDIR -a $ MECH $ FLAGS (code = exited, status = 0 / SUCCESS) Hoved-PID: 1679 (saslauthd) CGroup: /system.slice/saslauthd. tjeneste ├─1679 / usr / sbin / saslauthd -m / run / saslauthd -a pam ├─1680 / usr / sbin / saslauthd -m / run / saslauthd -a pam ├─1681 / usr / sbin / saslauthd -m / run / saslauthd -a pam ├─1682 / usr / sbin / saslauthd -m / run / saslauthd -a pam └─1683 / usr / sbin / saslauthd -m / run / saslauthd -a pam

Prosody og lua-cyrussasl

[root @ linuxbox ~] # yum install prosody

---- Avhengigheter løst =================================================== ==================================== Pakke Arkitektur Versjon Repository Størrelse ========= == ===================================================== ================= Installere: prosody x86_64 0.9.12-1.el7 Epel-Repo 249 k Installere for avhengigheter: lua-expat x86_64 1.3.0- 4.el7 Epel- Repo 32 k lua-filsystem x86_64 1.6.2-2.el7 Epel-Repo 28 k lua-sec x86_64 0.5-4.el7 Epel-Repo 31 k lua-socket x86_64 3.0-0.10.rc1.el7 Epel -Repo 176k Transaksjon Sammendrag ===================================================== ============================== Installere 1 pakke (+4 avhengige pakker) --- -

[root @ linuxbox ~] # getsebool -a | grep prosody

prosody_bind_http_port -> av

[root @ linuxbox ~] # setsebool prosody_bind_http_port på

[root @ linuxbox ~] # getsebool -a | grep prosody

prosody_bind_http_port -> på

[root @ linuxbox ~] # systemctl aktiver prosodi

Opprettet symlink fra /etc/systemd/system/multi-user.target.wants/prosody.service til /usr/lib/systemd/system/prosody.service. [root @ linuxbox ~] # systemctl status prosody ● prosody.service - Prosody XMPP (Jabber) server Lastet: lastet (/usr/lib/systemd/system/prosody.service; aktivert; leverandør forhåndsinnstilling: deaktivert) Aktiv: inaktiv (død )

[root @ linuxbox ~] # systemctl start prosody

[root @ linuxbox ~] # systemctl status prosody

● prosody.service - Prosody XMPP (Jabber) server Lastet: lastet (/usr/lib/systemd/system/prosody.service; aktivert; leverandør forhåndsinnstilling: deaktivert) Aktiv: aktiv (kjører) siden lør 2017-04-29 10:35:07 EDT; 2s siden Prosess: 1753 ExecStart = / usr / bin / prosodyctl start (kode = avsluttet, status = 0 / SUCCESS) Hoved PID: 1756 (lua) CGroup: /system.slice/prosody.service └─1756 lua / usr / lib64 /prosody/../../bin/prosody

[root @ linuxbox ~] # tail /var/log/prosody/prosody.log

29. apr 10:35:06 generell info Hei og velkommen til Prosody-versjon 0.9.12 29. apr 10:35:06 generell info Prosody bruker velg backend for tilkoblingshåndtering 29. apr 10:35:06 portmanager info Aktivert tjeneste 's2s' på [::]: 5269, [*]: 5269 29. apr 10:35:06 portmanager info Aktivert tjeneste 'c2s' på [::]: 5222, [*]: 5222 29. apr 10:35:06 portmanager info Aktivert tjenesten 'legacy_ssl' på ingen porter 29. apr 10:35:06 mod_posix info Prosody er i ferd med å løsne seg fra konsollen, deaktiverer ytterligere konsollutgang 29. apr 10:35:06 mod_posix info Demonisert til PID 1756

[root @ linuxbox ~] # yum install lua-cyrussasl

Vi lager den virtuelle verten «chat.desdelinux.fan" fra "example.com" som Prosody installerer

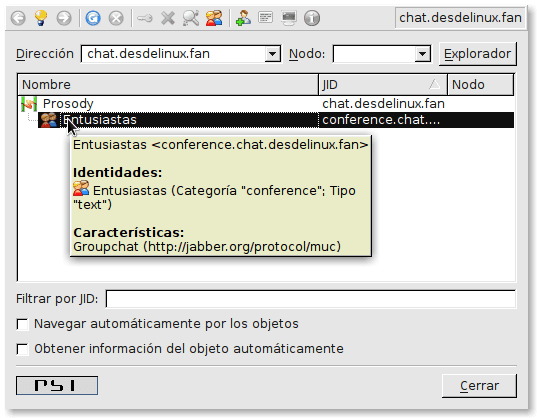

[root @ linuxbox ~] # cp /etc/prosody/conf.d/example.com.cfg.lua \ /etc/prosody/conf.d/chat.desdelinux.fan.cfg.lua [root @ linuxbox ~] # nano /etc/prosody/conf.d/chat.desdelinux.fan.cfg.lua - Seksjon for VirtualHost-chat VirtualHost "chat.desdelinux.fan" - Tildel denne verten et sertifikat for TLS, ellers vil den bruke det ene settet i den globale delen (hvis noen). - Merk at gammeldags SSL på port 5223 bare støtter ett sertifikat, - og vil alltid bruke det globale. ssl = { nøkkel = "/etc/pki/prosody/chat.key"; sertifikat = "/etc/pki/prosody/chat.crt"; } ------ Komponenter ------ -- Du kan spesifisere komponenter for å legge til verter som tilbyr spesielle tjenester, -- som flerbrukerkonferanser og transporter. -- For mer informasjon om komponenter, se http://prosody.im/doc/components ---Sett opp en MUC (multi-user chat) romserver på conference.chat.desdelinux.fan: Komponent "conference.chat.desdelinux.fan" "muc" name = "Enthusiasts" - ER NAVNET PÅ KONFERANSEROMET SOM SKAL ER ERKLÆRT - NÅR BLIR DU MED I RUMET restrict_room_creation = sant - Konfigurer en SOCKS5 bytestream proxy for serveroverførte filoverføringer: --Komponent "proxy.chat" "proxy65" --- Sett opp en ekstern komponent (standard komponentport er 5347) - - Eksterne komponenter tillater å legge til forskjellige tjenester, for eksempel som gateways / - transporterer til andre nettverk som ICQ, MSN og Yahoo. For mer info - se: http://prosody.im/doc/components#adding_an_external_component - --Component "gateway.chat" - component_secret = "password" autentisering = "cyrus" cyrus_service_name = "xmpp" cyrus_require_provisioning = usann cyrus_application_name = "prosody" cyrus_server_fqdn = "chat.desdelinux.fan"

Vi justerer gruppen som eier /etc/prosody/conf.d/chat-filen.desdelinux.fan.cfg.lua

[root @ linuxbox ~] # ls -l /etc/prosody/conf.d/chat.desdelinux.fan.cfg.lua -rw-r -----. 1 rotrot 1361 29. april 10:45 /etc/prosody/conf.d/chat.desdelinux.fan.cfg.lua [root @ linuxbox ~] # chown root: prosody /etc/prosody/conf.d/chat.desdelinux.fan.cfg.lua [root @ linuxbox ~] # ls -l /etc/prosody/conf.d/chat.desdelinux.fan.cfg.lua -rw-r-----. 1 rotprosodi 1361 29. april 10:45 /etc/prosody/conf.d/chat.desdelinux.fan.cfg.lua

Vi sjekker konfigurasjonen

[root @ linuxbox ~] # luac -p /etc/prosody/conf.d/chat.desdelinux.fan.cfg.lua [root @ linuxbox ~] #

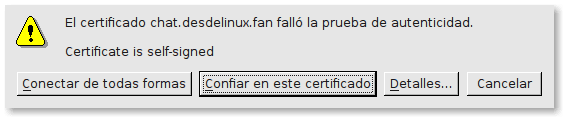

SSL-sertifikater for sikre tilkoblinger

For å koble til Prosody-serveren - både fra det lokale nettverket og fra Internett - og sikre at påloggingsinformasjonen beveger seg sikkert kryptert, må vi generere SSL-sertifikatene - Sikkerhetsstikklag erklært i konfigurasjonsfilen for den virtuelle verten /etc/prosody/conf.d/chat.desdelinux.fan.cfg.lua:

[root @ linuxbox ~] # cd / etc / prosody / certs / [root @ linuxbox certs] # openssl req -ny -x509-dager 365 -noder \ -out "chat.crt" -nykey rsa: 2048 -keyout "chat.key" Genererer en 2048 bit RSA privat nøkkel .....+++ ..........+++ skriver ny privat nøkkel til 'chat.key' ----- Du er i ferd med å bli bedt om å angi informasjon som vil bli inkorporert i sertifikatforespørselen din. Det du er i ferd med å skrive inn er det som kalles et Distinguished Name eller en DN. Det er ganske mange felt, men du kan la noen være tomme. For noen felt vil det være en standardverdi. Hvis du skriver inn '.', vil feltet stå tomt. ----- Landnavn (2 bokstavskode) [XX]:CU Stat eller provinsnavn (fullt navn) []:Cuba lokalitetsnavn (f.eks. by) [Standard by]:Havana organisasjonsnavn (f.eks. selskap) [ Default Company Ltd]:DesdeLinux.Fan Organizational Unit Name (f.eks. seksjon) []:Entusiaster Common Name (f.eks. ditt navn eller serverens vertsnavn) []:chat.desdelinux.fan e-postadresse []:buzz@desdelinux.fan

Vi endrer de globale konfigurasjonsalternativene

Solamente vi vil redigere følgende alternativer i filen /etc/prosody/prosody.cfg.lua:

[root @ linuxbox certs] # cp /etc/prosody/prosody.cfg.lua \ /etc/prosody/prosody.cfg.lua.original [root @ linuxbox ~] # nano /etc/prosody/prosody.cfg. lua

- Prosody Eksempel Konfigurasjonsfil - - Informasjon om konfigurering av Prosody finner du på vår - nettside på http://prosody.im/doc/configure - - Tips: Du kan sjekke at syntaksen til denne filen er riktig - når du er ferdig med å løpe: luac -p prosody.cfg.lua - Hvis det er noen feil, vil det fortelle deg hva og hvor - de er, ellers vil det være stille. - - Det eneste som er igjen å gjøre er å gi nytt navn til denne filen for å fjerne .dist-slutten, og fylle ut - blankene. Lykke til, og lykkelig jabbering! ---------- Innstillinger for hele serveren ---------- - Innstillingene i denne delen gjelder for hele serveren og er standardinnstillingene - for alle virtuelle verter - Dette er en (som standard, tom) liste over kontoer som er administratorer - for serveren. Merk at du må opprette kontoene separat - (se http://prosody.im/doc/creating_accounts for info) - Eksempel: admins = {"user1@example.com", "user2@example.net"}

admins = { "buzz@chat.desdelinux.fan", "trancos@chat.desdelinux.fan" }

- Aktiver bruk av libevent for bedre ytelse under høy belastning - For mer informasjon se: http://prosody.im/doc/libevent --use_libevent = true; - Dette er listen over moduler Prosody vil laste opp ved oppstart. - Det ser etter mod_modulename.lua i plugins-mappen, så sørg for at det også finnes. - Dokumentasjon om moduler finner du på: http://prosody.im/doc/modules modules_enabled = {- Generelt nødvendig "liste"; - Tillat brukere å ha en liste. Anbefalt;) "saslauth"; - Autentisering for klienter og servere. Anbefales hvis du vil logge på. "tls"; - Legg til støtte for sikre TLS på c2s / s2s-tilkoblinger "dialback"; - s2s tilbakeringingsstøtte "disk"; - Funn av tjenester - Ikke viktig, men anbefalt "privat"; - Privat XML-lagring (for bokmerker osv.) "Vcard"; - Tillat brukere å angi vCards - Disse er kommentert som standard ettersom de har en ytelsespåvirkning - "personvern"; - Støtte personvernlister - "komprimering"; - Stream komprimering (Merk: Krever installert lua-zlib RPM pakke) - Fint å ha "versjon"; - Svar på serverversjonsforespørsler om "oppetid"; - Rapporter hvor lenge serveren har kjørt "tid"; - La andre få vite tiden her på denne serveren "ping"; - Svar på XMPP-pinger med pongs "pep"; - Gjør det mulig for brukere å publisere humør, aktivitet, å spille musikk og mer "registrere"; - Tillat brukere å registrere seg på denne serveren ved hjelp av en klient og endre passord - Admin-grensesnitt "admin_adhoc"; - Tillater administrasjon via en XMPP-klient som støtter ad-hoc-kommandoer - "admin_telnet"; - Åpner grensesnitt for telnetkonsoll på localhost-port 5582 - HTTP-moduler

"bosh"; - Aktiver BOSH-klienter, aka "Jabber over HTTP"

- "http_files"; - Server statiske filer fra en katalog via HTTP - Annen spesifikk funksjonalitet "posix"; - POSIX-funksjonalitet, sender server til bakgrunn, aktiverer syslog, etc. - "grupper"; - Delt listestøtte - "kunngjør"; - Send kunngjøring til alle onlinebrukere - "velkommen"; - Velkomstbrukere som registrerer kontoer - "watchregistrations"; - Varseladministratorer av registreringer - "motd"; - Send en melding til brukerne når de logger på - "legacyauth"; - Eldre autentisering. Brukes bare av noen gamle klienter og roboter. };

bosh_ports = {{port = 5280; sti = "http-bind"; grensesnitt = "127.0.0.1"; }}

bosh_max_inaktivitet = 60

- Bruk hvis proxying HTTPS-> HTTP på serversiden

anser_bosh_secure = sant

- Tillat tilgang fra skript på ethvert nettsted uten proxy (krever en moderne nettleser)

cross_domain_bosh = sant

- Disse modulene er automatisk lastet, men hvis du vil - deaktivere dem, fjern deretter kommentarene her: modules_disabled = {- "offline"; - Lagre frakoblede meldinger - "c2s"; - Håndter klientforbindelser - "s2s"; - Håndter server-til-server-tilkoblinger}; - Deaktiver oppretting av konto som standard, for sikkerhet - For mer informasjon se http://prosody.im/doc/creating_accounts allow_registration = false; - Dette er SSL / TLS-relaterte innstillinger. Hvis du ikke vil - bruke SSL / TLS, kan du kommentere eller fjerne denne ssl = {key = "/etc/pki/prosody/localhost.key"; sertifikat = "/etc/pki/prosody/localhost.crt"; } - Tving klienter til å bruke krypterte tilkoblinger? Dette alternativet forhindrer klienter fra å autentisere med mindre de bruker kryptering.

c2s_require_encryption = sant

- Tving sertifikatgodkjenning for server-til-server-tilkoblinger? - Dette gir ideell sikkerhet, men krever servere du kommuniserer med - for å støtte kryptering OG presentere gyldige, pålitelige sertifikater. - MERK: Din versjon av LuaSec må støtte sertifikatbekreftelse! - For mer informasjon se http://prosody.im/doc/s2s#security s2s_secure_auth = false - Mange servere støtter ikke kryptering eller har ugyldige eller selvsignerte sertifikater. Du kan oppgi domener her som ikke er påkrevd - autentisering ved hjelp av sertifikater. De blir autentisert ved hjelp av DNS. --s2s_insecure_domains = {"gmail.com"} - Selv om du lar s2s_secure_auth være deaktivert, kan du fortsatt kreve gyldige sertifikater for noen domener ved å spesifisere en liste her. --s2s_secure_domains = {"jabber.org"} - Velg godkjenningsbakken som skal brukes. De 'interne' leverandørene - bruker Prosodys konfigurerte datalagring for å lagre autentiseringsdataene. - For å la Prosody tilby sikre autentiseringsmekanismer til klienter, lagrer standardleverandøren passord i ren tekst. Hvis du ikke stoler på - serveren, vennligst se http://prosody.im/doc/modules/mod_auth_internal_hashed - for informasjon om bruk av hash-backend.

- autentisering = "internal_plain"

autentisering = "cyrus"

cyrus_service_name = "xmpp"

cyrus_require_provisioning = usann

- Velg lagringsbakken du vil bruke. Som standard bruker Prosody flate filer - i sin konfigurerte datakatalog, men den støtter også flere backends - gjennom moduler. En "sql" backend er inkludert som standard, men krever - ekstra avhengigheter. Se http://prosody.im/doc/storage for mer info. --storage = "sql" - Standard er "internt" (Merk: "sql" krever installert - lua-dbi RPM-pakke) - For "sql" backend kan du kommentere * en * av nedenstående for å konfigurere : --sql = {driver = "SQLite3", database = "prosody.sqlite"} - Standard. 'database' er filnavnet. --sql = {driver = "MySQL", database = "prosody", brukernavn = "prosody", passord = "secret", host = "localhost"} --sql = {driver = "PostgreSQL", database = "prosody ", brukernavn =" prosody ", passord =" hemmelig ", vert =" localhost "} - Loggkonfigurasjon - For avansert logging, se http://prosody.im/doc/logging log = {- Logg alt på nivå "info" og høyere (det vil si alle unntatt "feilsøk" -meldinger) - til /var/log/prosody/prosody.log og feil også til /var/log/prosody/prosody.err

feilsøking = "/var/log/prosody/prosody.log"; - Endre 'info' til 'feilsøke' for detaljert logging

feil = "/var/log/prosody/prosody.err"; - Logg feil også til fil - error = "* syslog"; - Logg feil også til syslog - log = "* konsoll"; - Logg på konsollen, nyttig for feilsøking med daemonize = false} - POSIX-konfigurasjon, se også http://prosody.im/doc/modules/mod_posix pidfile = "/run/prosody/prosody.pid"; --daemonize = false - Standard er "true" ------ Ytterligere konfigurasjonsfiler ------ - For organisasjonsformål foretrekker du kanskje å legge til VirtualHost og - komponentdefinisjoner i sine egne konfigurasjonsfiler. Denne linjen inkluderer - alle konfigurasjonsfiler i /etc/prosody/conf.d/ Inkluder "conf.d / *. Cfg.lua"

Endringer i Dnsmasq-konfigurasjonen i Linuxbox

/Etc/dnsmasq.conf-fil

Bare legg til verdien cname=chat.desdelinux.fan, linuxbox.desdelinux.fan:

[root @ linuxbox ~] # nano /etc/dnsmasq.conf

----- # -------------------------------------------- ----------------------- # RECORDSCNAMEMXTXT # ------------------------ ------------------------------------------ # Denne typen registrering krever en oppføring # i /etc/hosts-filen # eks: 192.168.10.5 linuxbox.desdelinux.fan linuxbox # cname=ALIAS,REAL_NAME cname=mail.desdelinux.fan, linuxbox.desdelinux.fan

cname=chat.desdelinux.fan, linuxbox.desdelinux.fan

----

[root @ linuxbox ~] # service dnsmasq restart

[root @ linuxbox ~] # service dnsmasq status [root @ linuxbox ~] # host chat

chatte.desdelinux.fan er et alias for linuxbox.desdelinux.fan. linuxbox.desdelinux.fan har adresse 192.168.10.5 linuxbox.desdelinux.fanpost håndteres av 1 post.desdelinux.fan.

/Etc/resolv.conf-fil

[root @ linuxbox ~] # nano /etc/resolv.conf Søk desdelinux.fan navneserver 127.0.0.1 # For eksterne eller # ikke-domene DNS-spørringer desdelinux.fan # local=/desdelinux.fan/ navneserver 172.16.10.30

Endringer i ekstern DNS i Internett-leverandøren

Vi dedikerer hele artikkelen «NSD autoritær DNS-server + strandvegg - SME-nettverk»Til spørsmålet om hvordan man erklærer SRV-postene relatert til XMPP slik at tjenesten for direktemeldinger kan gå ut på Internett, og til og med slik at Prosody-serveren kan føderere seg med resten av de kompatible XMPP-serverne som finnes på nettet.

Vi starter Prosody på nytt

[root @ linuxbox ~] # service prosody restart

Omdirigerer til / bin / systemctl start prosody.service på nytt

[root @ linuxbox ~] # tjenesteprosodistatus

Viderekobling til / bin / systemctl status prosody.service ● prosody.service - Prosody XMPP (Jabber) server Lastet: lastet (/usr/lib/systemd/system/prosody.service; aktivert; leverandør forhåndsinnstilling: deaktivert) Aktiv: aktiv (kjører) siden søn 2017-05-07 12:07:54 EDT; 8s siden Prosess: 1388 ExecStop = / usr / bin / prosodyctl stopp (kode = avsluttet, status = 0 / SUCCESS) Prosess: 1390 ExecStart = / usr / bin / prosodyctl start (kode = avsluttet, status = 0 / SUCCESS) Hoved PID : 1393 (lua) CGroup: /system.slice/prosody.service └─1393 lua /usr/lib64/prosody/../../bin/prosody

[root @ linuxbox ~] # tail -f /var/log/prosody/prosody.log

- Det er veldig sunt å åpne en ny konsoll med forrige kommando i gang, og se utdataene fra Prosody-feilsøkingen mens tjenesten starter på nytt.

Vi konfigurerer Cyrus SASL

[root @ linuxbox ~] # nano /etc/sasl2/prosody.conf

pwcheck_method: saslauthd mech_list: PLAIN

[root @ linuxbox ~] # service saslauthd restart

Omdirigering til / bin / systemctl start saslauthd.service på nytt

[root @ linuxbox ~] # service saslauthd status

- Hvis ...

[root @ linuxbox ~] # service prosody restart

PAM-konfigurasjon

[root @ linuxbox ~] # nano /etc/pam.d/xmpp

auth inkluderer passord-auth-konto inkluderer passord-auth

PAM-autentisering sjekker

- For å sjekke, må vi utføre følgende kommando Nøyaktig som angitt nedenfor, siden det handler om å utføre en kommando som "prosody" -bruker og ikke som "root" -bruker:

[root @ linuxbox ~] # sudo -u prosody testsaslauthd -s xmpp -u skritt -p skritt 0: OK "Suksess." [root @ linuxbox ~] # sudo -u prosody testsaslauthd -s xmpp -u legolas -p legolas 0: OK "Suksess." [root @ linuxbox ~] # sudo -u prosody testsaslauthd -s xmpp -u legolas -p Lengolas 0: INGEN "godkjenning mislyktes"

Autentiseringsprosessen mot lokale brukere fungerer riktig.

Vi endrer FirewallD

Bruke det grafiske verktøyet «brannmurer«, For området«offentlig»Vi aktiverer tjenestene:

- xmpp-bosch

- xmpp-klient

- xmpp-server

- xmpp-lokal

Tilsvarende for området «utvendig»Vi aktiverer tjenestene:

- xmpp-klient

- xmpp-server

Og vi åpner portene tcp 5222 og 5269.

Endelig, vi gjør endringer i Gjennomføringstid a Fast y last FirewallD på nytt.

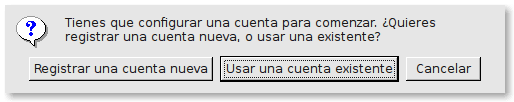

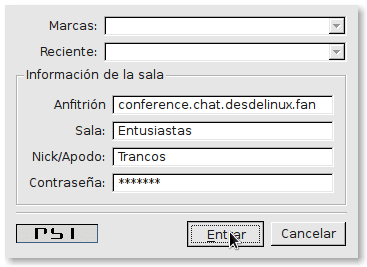

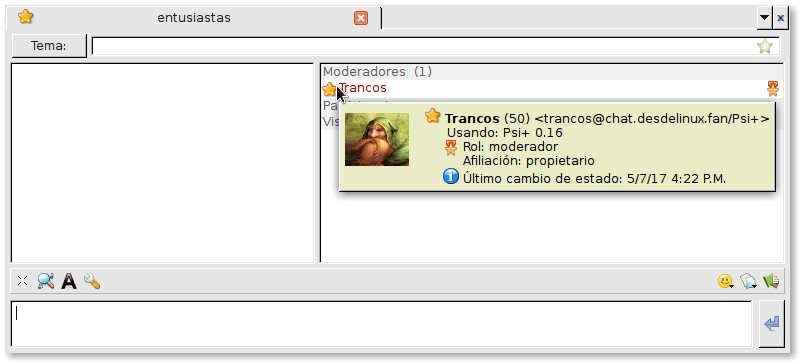

XMPP Psi-klient

For å koble til den nylig installerte Prosody Instant Messaging-serveren, kan vi velge mellom de forskjellige klientene som finnes:

- Empati

- Gajim

- kadu

- Psi

- psi pluss

- Pidgin

- Telepati

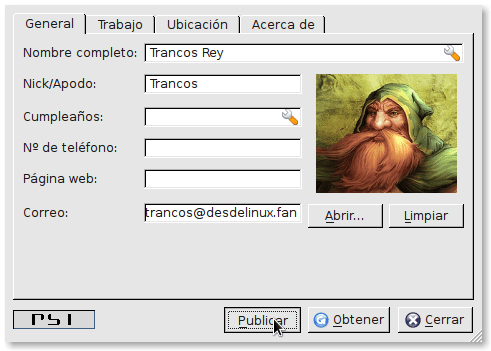

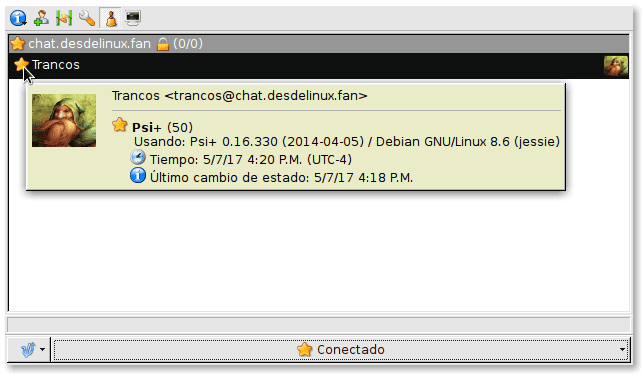

Listen fortsetter. Vi valgte Psi +. For å få den installert bruker vi den foretrukne kommandoen for den, eller vi gjør det gjennom de grafiske verktøyene som er tilgjengelige for den oppgaven. Når den er installert, utfører vi den, og på slutten av artikkelen gir vi en serie bilder som vi håper vil være nyttige for deg.

Oppsummering

- Vi kan installere en direktemeldingstjeneste basert på Prosody for lokale brukere av systemet, og dispensere for opprettelsen av interne Prosody-brukere eller andre typer autentiseringslegitimasjonslagring.

- Autentiseringslegitimasjon vil krypteres fra klienten til serveren, og sistnevntes svar til klienten også.

- Vi kan installere mer enn én tjeneste basert på lokal autentisering via PAM på en enkelt server.

- Inntil nå, serveren linuxbox.desdelinux.fan tilbyr følgende tjenester til SME Network:

-

Løsning av domenenavn eller DNS.

- Dynamisk tildeling av IP- eller DCHP-adresser

- Network Time Service eller NTP

- Sikkerhetskopier gjennom SSH fra UNIX / Linux-klienter, eller gjennom WinSCP for Microsoft Windows-klienter.

- Chat for direktemeldinger - Chat. Også tilgjengelig fra Internett.

- Fildelingstjeneste gjennom selve chatten. Også tilgjengelig fra Internett

- Telekonferansetjeneste som du kan konfigurere i Prosody.

-

Og alle de tidligere tjenestene med et par grafiske verktøy for konfigurasjonen av brannmuren - FirewallD, og for bruker- og gruppestyring av systemet som er veldig enkle å bruke hvis vi har grunnleggende kunnskap om hva vi vil gjøre.

Viktig

Husk å besøke følgende URL for å ha fullstendig informasjon om ham Prosodi: http: //prosody.im.

Inntil neste avdrag!

Hvor interessant alle bidragene dine, tusen takk for dem alle.

Tusen gratulerer Federico for nok en flott artikkel.

Her gir forfatteren oss ("gir") "howto know" om hvordan vi implementerer Chat-tjenesten gjennom Prosody som bruker XMPP-protokollen i et nettverk for å utveksle direktemeldinger, overføre filer, lage konferanser med tale og video, autentisere mot lokale brukere over sikre forbindelser.

Som vanlig i hele SMB-serien letter forfatteren også integrasjonen av tjenesten som skal konfigureres med resten av tjenestene og / eller parametrene som allerede er i drift i et nettverk:

1 - Endringene vi må gjøre i DNS-tjenesten for å inkludere Chat-tjenesten og alt fungerer riktig.

2- Konfigurasjonen (og kontrollene) av PAM for å autentisere Chat-tjenesten lokalt.

3- Hva vi må gjøre i brannmuren for det lokale nettverket og "Network of Networks" for å tillate Chat-tjenesten, og dette med et tilstrekkelig sikkerhetsnivå.

4- Og til slutt bekreftelse av chatten fra en XMPP-klient.

Ingenting å lagre innlegget i en TIPS-katalog for når denne tjenesten må implementeres.

Jeg håper de er nyttige for deg på en eller annen måte. Takk for kommentaren

IWO venn, du har den virkelige kjernen i artikkelen. Bare legg til at vi implementerer tjenester for et UNIX / Linux-nettverk, selv om alle klientene er Microsoft Windows. Mange lesere har kanskje ikke lagt merke til den lille detalj enda. 😉

Veldig bra bidrag venn Fico. Du vet at jeg har fulgt alle artiklene dine, og i disse siste 4 har jeg lært mange spørsmål som jeg ikke kjente på grunn av at jeg hadde sløret til Active Directory og Domain Controller. Jeg ble praktisk talt født med NT 4 og dens PDC og BDC. Jeg var ikke klar over at jeg kunne forenkle autentisering over et nettverk til en enkelt maskin som kjørte Centos eller annen Linux. Nå lærer jeg en ny filosofi som jeg ser er like gammel som opprinnelsen til historien til nettverk. Selv om du forteller meg lite om hva du skal publisere, tror jeg du vil fortsette med LDAP og deretter Active Directory basert på Samba 4? Takk for din dedikasjon til årsaken til gratis programvare. Jeg vil vente på de neste artiklene dine, Fico.

Tiger, flott artikkel !!!!!

Kollega, det er en liten detalj, i DNS-delen angir du hele domenet til desdelinux.fan til IP 172.16.10.10, du har implementert denne serveren i Debian (DNS-en), nå er denne chat-serveren i CentOS, så logisk har den en annen IP-adresse, som du trengte for å omdirigere all trafikk i brannmuren for denne IP-en hvor direktemeldingstjenesten vil være plassert, siden den på dette tidspunktet peker til den samme DNS-serveren og den ikke har meldingstjenesten.

Ellers alt fantastisk, en stor klem.

Takk Eduardo for kommentaren. Du leser avsnittet godt:

Tilsvarende for det "eksterne" området aktiverer vi tjenestene:

xmpp-client

xmpp-server

Og vi åpner tcp-portene 5222 og 5269.

Jeg tillater utdata fra XMPP-protokollen gjennom ens34-grensesnittet. Husk innlegget nedenfor, til og med fra blekksprutartikkelen. 😉

Zodiac venn: du får meg til å erklære mine overraskelser på forhånd. Nei, LDAP går ikke nå. Det er kjernen til en e-postserver basert på Postfix, Dovecot, Squirrelmail, og med PAM-godkjenning, som vil være den siste i denne miniserien. Mer na. ;-). Så hvis resten kommer til vi kommer til Samba 4 AD-DC. Ha det!.

Ja min venn, hvis jeg leser den, men jeg ikke ser noe som SKYNNER mot den andre serveren, ta en titt.

Eduardo: Gjør installasjonen. Koble til en bærbar PC med delnett IP 172.16.10.0/24. Installer en Chat-klient på den og koble til Prosody. Så jeg gjorde det, og det fungerte slik. 😉

FirewallD er den av CentOS som SKJER på sin egen måte.