Índice geral da série: Redes de computadores para PMEs: introdução

Olá amigos!. Depois de alguns artigos anteriores no Domain Name System e pelo Dynamic Host Configuration Protocol publicado em "DNS e DHCP no openSUSE 13.2 'Harlequin'"e"DNS e DHCP no CentOS 7«, Ambos da série Redes PME, temos que configurar esses serviços no Debian.

Repetimos que um bom ponto de partida para aprender sobre os conceitos teóricos de DNS e DHCP é a Wikipedia.

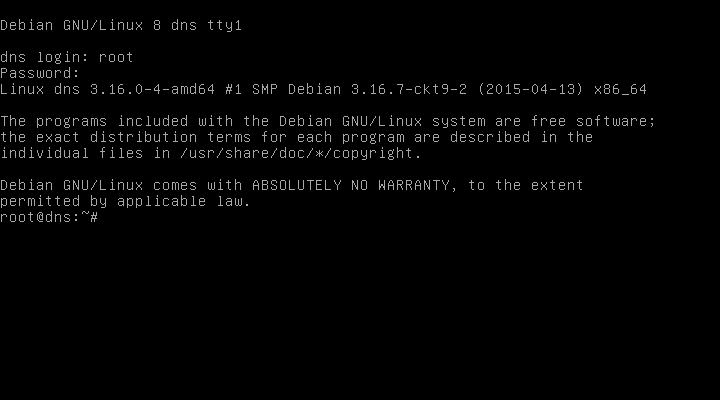

Instalando o sistema operacional

Começaremos com a instalação básica de um servidor com o sistema operacional Debian 8 "Jessie" sem instalar nenhum ambiente gráfico ou outro programa. Uma máquina virtual com 512 megabytes de RAM e um disco rígido de 20 gigabytes é mais do que suficiente.

Durante o processo de instalação -de preferência em modo texto- e seguindo a ordem das telas, escolhemos os seguintes parâmetros:

- Língua: Espanhol - espanhol

- País, território ou área: Estados Unidos

- Mapa de teclado para usar: Inglês americano

- Configure a rede manualmente:

- Endereço IP: 192.168.10.5

- Máscara de rede: 255.255.255.0

- Gateway: 192.168.10.1

- Endereços do servidor de nomes: 127.0.0.1

- Nome da máquina: dns

- Nome do domínio: desdelinux.ventilador

- Senha de superusuário: Sua senha (peça confirmação)

- Nome completo do novo usuário: Debian Primeiro SO Buzz

- Nome de usuário para a conta: zumbido

- Escolha uma senha para o novo usuário: Sua senha (peça confirmação)

- Selecione seu fuso horário: Isto

- Método de particionamento: Guiado - use todo o disco

- Escolha o disco a ser particionado: Disco virtual 1 (vda) - Dispositivo Virto Block de 21.5 GB

- Esquema de particionamento: Todos os arquivos em uma partição (recomendado para iniciantes).

- Concluir o particionamento e gravar as alterações no disco

- Você deseja gravar as alterações nos discos?

- Você quer analisar outro CD ou DVD?:

- Você quer usar uma réplica ded?:

- Você quer responder à pesquisa de uso de pacotes?:

- Escolha os programas para instalar:

[] Ambiente desktop Debian

[*] Utilitários de sistema padrão

- Você deseja instalar o carregador de inicialização GRUB no registro de inicialização principal?

- / dev / vda

- "Instalação completa":

Na minha modesta opinião, instalar o Debian é simples. É necessário apenas responder a perguntas de opções predefinidas e algumas outras informações. Atrevo-me a dizer que é mais fácil seguir os passos anteriores do que através de um vídeo, por exemplo. Quando leio não perco a concentração. Outra questão é assistir, ler, interpretar e retribuir o vídeo quando perco ou não entendo bem algum significado importante. Uma folha manuscrita ou um arquivo de texto simples copiado para o celular servirá perfeitamente como um guia eficaz.

Configurações iniciais

Após terminar a instalação básica e a primeira reinicialização, passamos a declarar os Repositórios de Programa.

Ao editar o arquivo lista.fontes, comentamos sobre todas as entradas existentes por padrão porque trabalharemos apenas com repositórios locais. O conteúdo final do arquivo -excluindo as linhas comentadas- seria:

root @ dns: ~ # nano /etc/apt/sources.list deb http://192.168.10.1/repos/jessie/debian/ jessie main contrib deb http://192.168.10.1/repos/jessie/debian-security/ jessie / updates main contrib

Nós atualizamos o sistema

root @ dns: ~ # atualização do aptitude root @ dns: ~ # atualização do aptitude root @ dns: ~ # reboot

Instalamos SSH para acessar remotamente

root @ dns: ~ # aptitude instalar ssh

Para permitir que o usuário inicie uma sessão remota via SSH raiz - Somente da LAN corporativa - modificamos seu arquivo de configuração:

root @ dns: ~ # nano / etc / ssh / sshd_config .... PermitRootLogin sim .... root @ dns: ~ # systemctl restart ssh.service root @ dns: ~ # systemctl status ssh.service

Iniciamos uma sessão remota via SSH em «dns» da máquina «sysadmin»:

buzz @ sysadmin: ~ $ rm .ssh / known_hosts buzz @ sysadmin: ~ $ ssh root@192.168.10.5 ... root@192.168.10.5's password: ... root @ dns: ~ #

Arquivos de configuração principais

Os principais arquivos de configuração do sistema estarão de acordo com nossas seleções durante a instalação:

root @ dns: ~ # cat / etc / hosts 127.0.0.1 host local 192.168.10.5 DNS.desdelinux.fan dns # As linhas a seguir são desejáveis para hosts compatíveis com IPv6 ::1 localhost ip6-localhost ip6-loopback ff02::1 ip6-allnodes ff02::2 ip6-allrouters root @ dns: ~ # cat /etc/resolv.conf search desdelinuxServidor de nomes .fan 127.0.0.1 root @ dns: ~ # hostname dns root @ dns: ~ # hostname -f DNS.desdelinux.ventilador root @ dns: ~ # cat / etc / network / interfaces # Este arquivo descreve as interfaces de rede disponíveis em seu sistema # e como ativá-las. Para obter mais informações, consulte interfaces(5). source /etc/network/interfaces.d/* # A interface de rede de loopback auto lo iface lo inet loopback # A interface de rede primária permite-hotplug eth0 iface eth0 inet endereço estático 192.168.10.5 máscara de rede 255.255.255.0 rede 192.168.10.0 transmissão 192.168.10.255. 192.168.10.1 gateway 127.0.0.1 # opções dns-* são implementadas pelo pacote resolvconf, se instalado dns-nameservers XNUMX dns-search desdelinux.ventilador

Instalamos pacotes de super experiência

root @ dns: ~ # aptitude install htop mc deborphan

Limpeza de pacotes baixados, se houver

root @ dns: ~ # aptitude install -f root @ dns: ~ # aptitude purge ~ c root @ dns: ~ # aptitude clean root @ dns: ~ # aptitude autoclean

Instalamos o BIND9

- ANTES de instalar o BIND nós recomendamos fortemente visite a página Tipos de registro DNS na Wikipedia, tanto em espanhol como em inglês. Esses tipos de registradores são os que usaremos na configuração dos arquivos de Zonas, tanto Direto quanto Reverso. É muito educativo saber com o que estamos lidando.

- também nós sugerimos Leia o seguinte Solicitação de RFC de comentários - Solicitações de comentários, que estão intimamente relacionadas ao funcionamento saudável do serviço DNS, especialmente com relação à recursão para os servidores raiz:

- RFCs 1912, 5735, 6303 e BCP 32: relacionado a localhost

- RFCs 1912, 6303: Zona de estilo para endereço de host local IPv6

- RFCs 1912, 5735 e 6303: Relacionado à Rede Local - «Esta» Rede

- RFCs 1918, 5735 e 6303: Redes de uso privado

- RFC 6598: Espaço de endereçamento compartilhado

- RFCs 3927, 5735 e 6303: Link-local / APIPA

- RFCs 5735 e 5736: Atribuições de protocolo da Internet Engineering Task Force

- RFCs 5735, 5737 e 6303: TEST-NET- [1-3] para documentação

- RFCs 3849 e 6303: Intervalo de exemplo de IPv6 para documentação

- BCP 32: Nomes de domínio para documentação e teste

- RFCs 2544 e 5735: Teste de benchmark de roteador

- RFC 5735: IANA Reservado - Espaço Antigo Classe E

- RFC 4291: Endereços IPv6 não atribuídos

- RFCs 4193 e 6303: ULA IPv6

- RFCs 4291 e 6303: Link local IPv6

- RFCs 3879 e 6303: endereços locais de sites descontinuados IPv6

- RFC 4159: IP6.INT está obsoleto

instalação

root @ dns: ~ # aptitude search bind9 p bind9 - Servidor de nomes de domínio da Internet p bind9-doc - Documentação para BIND i bind9-host - Versão do 'host' empacotado com BIND 9.X p bind9utils - Utilitários para BIND p gforge-dns-bind9 - ferramenta de desenvolvimento colaborativo - gerenciamento DNS (usando Bind9) i A libbind9-90 - Biblioteca compartilhada BIND9 usada por BIND

Também tente correr aptitude search ~ dbind9

root @ dns: ~ # aptitude install bind9 root @ dns: ~ # systemctl restart bind9.service root @ dns: ~ # systemctl status bind9.service ● bind9.service - Servidor de nomes de domínio BIND carregado: carregado (/lib/systemd/system/bind9.service; habilitado) Drop-In: /run/systemd/generator/bind9.service.d └─50-insserv.conf- $ named.conf Ativo: ativo (em execução) desde sexta-feira 2017/02/03 10:33:11 EST; 1s atrás Docs: man: named (8) Processo: 1460 ExecStop = / usr / sbin / rndc stop (code = exited, status = 0 / SUCCESS) PID principal: 1465 (named) CGroup: /system.slice/bind9.service └─1465 / usr / sbin / named -f -u bind 03 de fevereiro 10:33:11 dns nomeado [1465]: zona vazia automática: 8.BD0.1.0.0.2.IP6.ARPA 03 de fevereiro 10:33:11 dns nomeado [1465]: canal de comando ouvindo em 127.0.0.1 # 953 03 de fevereiro 10:33:11 dns chamado [1465]: canal de comando ouvindo em :: 1 # 953 03 de fevereiro 10:33:11 dns nomeado [1465]: gerenciado -keys-zone: carregado serial Fev 2 03 10:33:11 dns nomeado [1465]: zona 0.in-addr.arpa/IN: carregado serial Fev 1 03 10:33:11 dns nomeado [1465]: zona localhost / IN: serial carregada 2 de fevereiro 03 10:33:11 dns chamada [1465]: zona 127.in-addr.arpa/IN: serial carregada 1 de fevereiro 03 10:33:11 dns chamada [1465]: zona 255.in -addr.arpa/IN: carregado serial 1 Fev 03 10:33:11 dns nomeado [1465]: todas as zonas carregadas Fev 03 10:33:11 dns nomeado [1465]: executando Dica: Algumas linhas foram reticuladas, use -l para mostrar por completo.

Arquivos de configuração instalados pelo BIND9

De uma forma ligeiramente diferente da configuração do serviço DNS no CentOS e openSUSE, no Debian os seguintes arquivos são criados no diretório / etc / bind:

root @ dns: ~ # ls -l / etc / bind / total 52 -rw-r - r-- 1 root root 2389 Jun 30 2015 bind.keys -rw-r - r-- 1 root root 237 Jun 30 2015 db.0 -rw-r - r-- 1 root root 271 30 de junho de 2015 db.127 -rw-r - r-- 1 root root 237 30 de junho de 2015 db.255 -rw-r - r-- 1 root root 353 30 de junho de 2015 db.empty -rw- r - r-- 1 root root 270 Jun 30 2015 db.local -rw-r - r-- 1 root root 3048 Jun 30 2015 db.root -rw-r - r-- 1 root bind 463 Jun 30 2015 named.conf -rw-r - r-- 1 root bind 490 jun 30 2015 named.conf.default-zones -rw-r - r-- 1 root bind 165 jun 30 2015 named.conf.local -rw -r - r-- 1 root bind 890 3 de fevereiro 10:32 named.conf.options -rw-r ----- 1 bind bind 77 3 de fevereiro 10:32 rndc.key -rw-r - r- - 1 root 1317 30 de junho de 2015 zones.rfc1918

Todos os arquivos acima estão em texto simples. Se quisermos saber o significado e o conteúdo de cada um deles, podemos fazê-lo usando os comandos menos o gato, que é uma boa prática.

Documentação de acompanhamento

No livro de endereços / usr / share / doc / bind9 nós teremos:

root @ dns: ~ # ls -l / usr / share / doc / bind9 total 56 -rw-r - r-- 1 root 5927 30 de junho de 2015 copyright -rw-r - r-- 1 root 19428 30 2015 de junho de 1 changelog.Debian.gz -rw-r - r-- 11790 root root 27 2014 de janeiro de 1 FAQ.gz -rw-r - r-- 396 root root 30 2015 de junho de 1 NEWS.Debian.gz -rw-r - r-- 3362 root 30 2015 de junho de 1 README.Debian. gz -rw-r - r-- 5840 root 27 2014 de janeiro de XNUMX README.gz

Na documentação anterior, encontraremos um Abundante Material de Estudo que recomendamos ler ANTES de configurar o BIND, e até ANTES de pesquisar na Internet artigos relacionados a BIND e DNS em geral.. Vamos ler o conteúdo de alguns desses arquivos:

Perguntas Frequentes: o Fcom freqüência Acolher Qperguntas sobre BIND 9

- Perguntas de compilação e instalação - Perguntas sobre compilação e instalação

- Perguntas de configuração e instalação - Perguntas sobre configuração e ajuste

- Perguntas operacionais - Dúvidas sobre a Operação

- Perguntas Gerais - Questões gerais

- Perguntas específicas do sistema operacional - Perguntas específicas sobre cada sistema operacional

- HPUX

- Linux

- Windows

- FreeBSD

- Solaris

- Maçã Mac OS X

NOTÍCIAS.Debian.gz

NOTÍCIAS.Debian em resumo, nos diz que os parâmetros permitir-query-cache y permitir-recursão são ativados por padrão para ACLs incorporados em BIND -construídas em- 'redes locais'Y'localhost'. Também nos informa que as alterações padrão foram feitas para tornar os servidores de cache menos atraentes para um ataque por Spoofing de redes externas.

Para verificar o que está escrito no parágrafo anterior, se de uma máquina da própria rede 192.168.10.0/24 que é o do nosso exemplo, fazemos uma solicitação de DNS no domínio desdelinux.net e ao mesmo tempo no próprio servidor DNS.desdelinux.ventilador nós executamos tail -f / var / log / syslog obteremos o seguinte:

buzz @ sysadmin: ~ $ dig localhost .... ;; OPT PSEUDOSECTION :; EDNS: versão: 0, sinalizadores:; udp: 4096 ;; SEÇÃO DE PERGUNTAS:; localhost. EM UM ;; SEÇÃO DE RESPOSTA: localhost. 604800 IN A 127.0.0.1 ;; SEÇÃO DE AUTORIDADE: localhost. 604800 IN NS localhost. ;; SEÇÃO ADICIONAL: localhost. 604800 IN AAAA :: 1 buzz@sysadmin:~$ cavar desdelinux.net .... ;; OPTAR PSEUDOSECÇÃO: ; EDNS: versão: 0, sinalizadores:; udp: 4096;; SEÇÃO DE PERGUNTAS: ;desdelinux.líquido. EM UM ....

root @ dns: ~ # tail -f / var / log / syslog .... 4 de fevereiro 13:04:31 dns nomeado [1602]: erro (rede inacessível) resolvendo 'desdelinux.net/A/IN': 2001:7fd::1#53 4 de fevereiro 13:04:31 dns nomeado [1602]: erro (rede inacessível) resolvendo 'desdelinux.net/A/IN': 2001:503:c27::2:30#53 ....

A saída de syslog é muito mais longo devido à busca dos servidores raiz pelo BIND. Claro que o arquivo / Etc / resolv.conf a equipe administrador de sistema.desdelinux.ventilador aponta para DNS 192.168.10.5.

Da execução dos comandos anteriores, podemos tirar várias conclusões a priori:

- O BIND é configurado por padrão como um servidor de cache funcional sem a necessidade de configurações subsequentes e responde a consultas de DNS para o redes locais e pelo localhost

- Recursão - Recursão está habilitado para redes locais e pelo localhost

- Ainda não é um servidor autoritário

- Ao contrário do CentOS, onde tivemos que declarar o parâmetro «Porta de escuta 53 {127.0.0.1; 192.168.10.5; }; » para escutar explicitamente as solicitações de DNS na interface de rede 192.168.10.5 O próprio DNS, no Debian não é necessário porque suporta solicitações DNS redes locais e pelo localhost por padrão. Revise o conteúdo do arquivo /etc/bind/named.conf.options e eles verão que não há nenhuma declaração Ouça.

- As consultas IPv4 e IPv6 estão ativadas

Se apenas lendo e interpretando -uma lata como dizemos em Cuba- o arquivo NOTÍCIAS.Debian.gz Chegamos a conclusões interessantes que nos permitem saber um pouco mais sobre a Filosofia de Configuração Padrão do Team Debian com relação ao BIND. Que outros aspectos interessantes podemos saber continuando a ler os arquivos da Documentação de Acompanhamento?.

README.Debian.gz

LEIA-ME.Debian nos informa -entre muitos outros aspectos- que as extensões de segurança para o sistema de nomes de domínio - Extensões de segurança do sistema de nomes de domínio o DNSSEC, estão ativados; e reafirma que a configuração padrão funciona para a maioria dos servidores (servidores folha - servidores folha referindo-se às folhas da árvore do domínio) sem a necessidade de intervenção do usuário.

- DNSSEC de acordo com a Wikipedia: As Extensões de Segurança do Sistema de Nomes de Domínio (DNSSEC) são um conjunto de especificações da Internet Engineering Task Force (IETF) para proteger certos tipos de informações fornecidas pelo nome de domínio do sistema de nomes (DNS) usado no protocolo da Internet (IP). É um conjunto de extensões para DNS que fornecem aos clientes DNS (ou resolvedores) autenticação da fonte de dados DNS, negação autenticada da existência e integridade dos dados, mas não disponibilidade ou confidencialidade.

Em Esquema de Configuração nos diz que todos os arquivos de configuração estática, os arquivos de zona para os servidores raiz e as zonas direta e reversa do localhost estão em / etc / bind.

The Demon Working Directory nomeado es / var / cache / bind de modo que qualquer arquivo transitório gerado pelo nomeado como bancos de dados para os quais atua como um servidor escravo, são gravados no sistema de arquivos / var, que é onde eles pertencem.

Ao contrário das versões anteriores do pacote BIND para Debian, o arquivo nomeado.conf e db. * fornecidos, eles são rotulados como arquivos de configuração. De forma que se precisarmos de um Servidor DNS que atue principalmente como Servidor de Cache e que não seja Autoritativo para mais ninguém, podemos usá-lo como está instalado e configurado por padrão.

Se você precisar implementar um DNS autoritativo, eles sugerem colocar os arquivos da Zona Mestre no mesmo diretório / etc / bind. Se a complexidade das áreas para as quais o nomeado será Autoritativo o requer, é recomendado criar uma estrutura de subdiretório, referindo-se aos arquivos de zona absolutamente no arquivo nomeado.conf.

Qualquer arquivo de zona para o qual o nomeado agir como servidor escravo deve estar localizado em / var / cache / bind.

Os arquivos de zona sujeitos a atualizações dinâmicas por um DHCP ou o comando atualizar, deve ser armazenado em / var / lib / bind.

Se o sistema operacional usa Aparelho, o perfil instalado só funciona com as configurações padrão do BIND. Alterações subsequentes na configuração do nomeado Eles podem exigir alterações no perfil do aparelho. Visitou https://wiki.ubuntu.com/DebuggingApparmor antes de preencher um formulário acusando um erro nesse serviço.

Existem vários problemas associados à execução do Debian BIND em um Chroot Cage - prisão chroot. Visite http://www.tldp.org/HOWTO/Chroot-BIND-HOWTO.html para obter mais informações.

Outras informações

homem chamado, homem chamado.conf, homem chamado-checkconf, homem chamado-checkzone, homem rndc, etcetera

root @ dns: ~ # named -v BIND 9.9.5-9 + deb8u1-Debian (versão de suporte estendido) root @ dns: ~ # named -V BIND 9.9.5-9 + deb8u1-Debian (versão de suporte estendido) construído por make com '--prefix = / usr' '--mandir = / usr / share / man' \ '--infodir = / usr / share / info' '--sysconfdir = / etc / bind' \ '- -localstatedir = / var '' --enable-threads '' --enable-largefile '\' --with-libtool '' --enable-shared '' --enable-static '\' --with-openssl = / usr '' --with-gssapi = / usr '' --with-gnu-ld '\' --with-geoip = / usr '' --with-atf = no '' --enable-ipv9 '' --enable-rrl '\' --enable-filter-aaaa '\' CFLAGS = -fno-strict-aliasing -fno-delete-null-pointer-checks -DDIG_SIGCHASE -O8 'compilado pelo GCC 50 usando a versão OpenSSL : OpenSSL 6k 2 de janeiro de 4.9.2 usando libxml1.0.1 versão: 8 root @ dns: ~ # ps -e | grep nomeado 408? 00:00:00 nomeado root @ dns: ~ # ps -e | grep bind 339? 00:00:00 rpcbind root @ dns: ~ # ps -e | grep bind9 root @ dns: ~ # root @ dns: ~ # ls / var / run / named / named.pid session.key root @ dns: ~ # ls -l /var/run/named/named.pid -rw-r - r-- 1 bind bind 4 de fevereiro 4:13 /var/run/named/named.pid root @ dns: ~ # rndc status versão: 9.9.5-9 + deb8u1-Debian CPUs encontradas: 9 threads de trabalho: 8 ouvintes UDP por interface: 50 número de zonas: 1 nível de depuração: 1 xfers em execução: 1 xfers adiados: 100 consultas soa em andamento: 0 log de consultas está DESLIGADO clientes recursivos: 0/0/0 tcp clientes: 0/0 servidor está instalado e funcionando

- É inegável a importância de consultar a Documentação instalada com o pacote BIND9 antes de qualquer outro.

bind9-doc

root @ dns: ~ # aptitude install bind9-doc links2 root @ dns: ~ # dpkg -L bind9-doc

O pacote bind9-doc instala, entre outras informações úteis, o Manual de Referência do Administrador BIND 9. Para acessar o manual -em inglês- executamos:

root @ dns: ~ # links2 file: ///usr/share/doc/bind9-doc/arm/Bv9ARM.html

Manual de referência do administrador do BIND 9 Copyright (c) 2004-2013 Internet Systems Consortium, Inc. ("ISC") Copyright (c) 2000-2003 Internet Software Consortium.

Esperamos que você goste de lê-lo.

- Sem sair de casa, temos em mãos Abundante Documentação Oficial sobre o BIND e sobre o serviço DNS em geral.

Nós configuramos o BIND no estilo Debian

/etc/bind/named.conf "o principal"

root @ dns: ~ # nano /etc/bind/named.conf // Este é o arquivo de configuração principal para o servidor DNS BIND nomeado. // // Leia /usr/share/doc/bind9/README.Debian.gz para obter informações sobre o // estrutura dos arquivos de configuração BIND no Debian, * ANTES * de você personalizar // este arquivo de configuração. // // Se você está apenas adicionando zonas, faça isso em /etc/bind/named.conf.local incluem "/etc/bind/named.conf.options"; incluem "/etc/bind/named.conf.local"; incluir "/etc/bind/named.conf.default-zones";

O título comentado requer tradução?

/etc/bind/named.conf.options

root @ dns: ~ # cp /etc/bind/named.conf.options /etc/bind/named.conf.options.original

root @ dns: ~ # nano /etc/bind/named.conf.options

opções {diretório "/ var / cache / bind"; // Se houver um firewall entre você e os servidores de nome com os quais // deseja falar, pode ser necessário consertar o firewall para permitir // portas múltiplas para falar. Consulte http://www.kb.cert.org/vuls/id/800113 // Se seu ISP forneceu um ou mais endereços IP para servidores de // nomes estáveis, você provavelmente deseja usá-los como encaminhadores. // Remova o comentário do bloco seguinte e insira os endereços substituindo // o marcador de posição all-0. // encaminhadores {// 0.0.0.0; //}; // ===================================================== ======================= $ // Se o BIND registrar mensagens de erro sobre a expiração da chave raiz, // você precisará atualizar suas chaves. Consulte https://www.isc.org/bind-keys // ====================================== ====================================== $

// Não queremos DNSSEC

não habilitar dnssec;

//validação dnssec automática;

auth-nxdomain no; # conforme RFC1035

// Não precisamos escutar endereços IPv6

// ouvir na v6 {any; };

ouvir na v6 {nenhum; };

// Para verificações de localhost e sysadmin

//via escavação desdelinux.fan axfr // Não temos DNS escravo... até agora

allow-transfer {localhost; 192.168.10.1; };

};

root @ dns: ~ # named-checkconf

root @ dns: ~ #

/etc/bind/named.conf.local

No cabeçalho comentado deste arquivo, eles recomendam incluir as Zonas indicadas no RFC-1918 descrito no arquivo /etc/bind/zones.rfc1918. A inclusão dessas zonas localmente permite que qualquer consulta a respeito delas não saia da rede local para os servidores raiz, o que apresenta duas vantagens significativas:

- Resolução local mais rápida para usuários locais

- Ele não cria tráfego desnecessário - ou espúrio - para os servidores raiz.

Pessoalmente, não tenho uma conexão com a Internet para testar a recursão ou o encaminhamento. No entanto, e como não invalidamos a Recursão no arquivo named.conf.options - por meio de recursão não; - podemos incluir as áreas mencionadas e outras que explico abaixo.

Ao instalar o BIND 9.9.7 no Sistema Operacional FreeBSD 10.0, que também é - e incidentalmente - Software Livre, o arquivo de configuração /usr/local/etc/namedb/named.conf.sample Contém toda uma série de zonas que recomendam servir localmente para -também obter as vantagens mencionadas acima.

Para não alterar a configuração original do BIND no Debian, sugerimos criar o arquivo /etc/bind/zones.rfcFreeBSD e incluí-lo no /etc/bind/named.conf.local com o conteúdo indicado abaixo, e com os caminhos - caminhos para arquivos já adaptados ao Debian:

root @ dns: ~ # nano /etc/bind/zones.rfcFreeBSD

// Espaço de endereçamento compartilhado (RFC 6598)

zone "64.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "65.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "66.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "67.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "68.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "69.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "70.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "71.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "72.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "73.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "74.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "75.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "76.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "77.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "78.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "79.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "80.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "81.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "82.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "83.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "84.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "85.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "86.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "87.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "88.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "89.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "90.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "91.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "92.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "93.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "94.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "95.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "96.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "97.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "98.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "99.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "100.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "101.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "102.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "103.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "104.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "105.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "106.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "107.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "108.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "109.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "110.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "111.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "112.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "113.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "114.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "115.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "116.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "117.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "118.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "119.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "120.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "121.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "122.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "123.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "124.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "125.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "126.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

zone "127.100.in-addr.arpa" { type master; file "/etc/bind/db.empty"; };

// Link-local / APIPA (RFCs 3927, 5735 e 6303)

zona "254.169.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; };

// Atribuições de protocolo IETF (RFCs 5735 e 5736)

zona "0.0.192.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; };

// TEST-NET- [1-3] para documentação (RFCs 5735, 5737 e 6303)

zona "2.0.192.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "100.51.198.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "113.0.203.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; };

// Intervalo de exemplo de IPv6 para documentação (RFCs 3849 e 6303)

zona "8.bd0.1.0.0.2.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; };

// Nomes de domínio para documentação e teste (BCP 32)

zona "teste" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "exemplo" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "inválida" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "exemplo.com" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "exemplo.net" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "example.org" {type master; arquivo "/etc/bind/db.empty"; };

// Teste de benchmark de roteador (RFCs 2544 e 5735)

zona "18.198.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "19.198.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; };

// IANA Reservada - Old Class E Space (RFC 5735)

zona "240.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "241.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "242.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "243.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "244.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "245.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "246.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "247.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "248.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "249.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "250.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "251.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "252.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "253.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "254.in-addr.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; };

// Endereços IPv6 não atribuídos (RFC 4291)

zona "1.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "3.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "4.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "5.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "6.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "7.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "8.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "9.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "a.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "b.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "c.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "d.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "e.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "0.f.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "1.f.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "2.f.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "3.f.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "4.f.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "5.f.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "6.f.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "7.f.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "8.f.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "9.f.ip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "afip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "bfip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "0.efip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "1.efip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "2.efip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "3.efip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "4.efip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "5.efip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "6.efip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "7.efip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; };

// ULA IPv6 (RFCs 4193 e 6303)

zona "cfip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "dfip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; };

// Link local IPv6 (RFCs 4291 e 6303)

zona "8.efip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "9.efip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "aefip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "befip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; };

// Endereços locais de site descontinuados IPv6 (RFCs 3879 e 6303)

zona "cefip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "defip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "eefip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; }; zona "fefip6.arpa" {tipo mestre; arquivo "/etc/bind/db.empty"; };

// IP6.INT está obsoleto (RFC 4159)

zona "ip6.int" {tipo mestre; arquivo "/etc/bind/db.empty"; };

Embora tenhamos eliminado a possibilidade de ouvir solicitações IPv6 em nosso exemplo, vale a pena incluir as zonas IPv6 no arquivo anterior para quem precisa delas.

O conteúdo final de /etc/bind/named.conf.local é:

root @ dns: ~ # nano /etc/bind/named.conf.local

// // Faça qualquer configuração local aqui // // Considere adicionar as zonas 1918 aqui, se elas não forem usadas em sua // organização

incluem "/etc/bind/zones.rfc1918"; incluem "/etc/bind/zones.rfcFreeBSD";

// Declaração do nome, tipo, localização e permissão de atualização

// das zonas de registros DNS // Ambas as zonas são MESTRES

zona"desdelinux.fã" {

tipo mestre;

arquivo "/var/lib/bind/db.desdelinux.fã";

};

zona "10.168.192.in-addr.arpa" {

tipo mestre;

arquivo "/var/lib/bind/db.10.168.192.in-addr.arpa";

};

root @ dns: ~ # named-checkconf root @ dns: ~ #

Nós criamos os arquivos para cada zona

O conteúdo dos arquivos em cada área pode ser copiado literalmente do artigo «DNS e DHCP no CentOS 7«, Desde que tenhamos o cuidado de alterar o diretório de destino para / var / lib / bind:

[root@dns ~]# nano /var/lib/bind/db.desdelinux.ventilador $TTL 3H @ IN SOA dns.desdelinux.fã. raiz.dns.desdelinux.fã. (1; serial 1D; atualização 1H; nova tentativa 1W; expiração 3H); mínimo ou ; Tempo de vida do cache negativo; @ DENTRO NS DNS.desdelinux.fã. @ IN MX 10 e-mail.desdelinux.fã. @ EM TXT "DesdeLinux, seu blog dedicado ao software livre "; Sysadmin em um AD-DC 192.168.10.1 em um servidor de arquivos 192.168.10.3 em um 192.168.10.4 DNs em um blog de 192.168.10.5. 192.168.10.6 correio EM A 192.168.10.7 [root @ dns ~] # nano /var/lib/bind/db.10.168.192.in-addr.arpa $TTL 3H @ IN SOA dns.desdelinux.fã. raiz.dns.desdelinux.fã. (1; serial 1D; atualização 1H; nova tentativa 1W; expiração 3H); mínimo ou ; Tempo de vida do cache negativo; @ DENTRO NS DNS.desdelinux.fã. ; 1 IN administrador de sistema PTR.desdelinux.fã. 3 IN PTR ad-dc.desdelinux.fã. 4 IN Servidor de arquivos PTR.desdelinux.fã. 5 EM PTR DNS.desdelinux.fã. 6 IN PTR proxyweb.desdelinux.fã. 7 NO blog PTR.desdelinux.fã. 8 IN servidor FTP PTR.desdelinux.fã. 9 NO correio PTR.desdelinux.fã.

Nós verificamos a sintaxe de cada zona

root@dns:~# zona de verificação nomeada desdelinux.fan /var/lib/bind/db.desdelinux.ventilador zona desdelinux.fan/IN: serial 1 carregado OK root @ dns: ~ # named-checkzone 10.168.192.in-addr.arpa /var/lib/bind/db.10.168.192.in-addr.arpa zona 10.168.192.in-addr.arpa/IN: serial carregada 1 OK

Verificando as configurações gerais do BIND

root @ dns: ~ # named-checkconf -zp

- Seguindo o procedimento de modificação do nomeado.conf De acordo com nossas necessidades e verificar, e criar cada arquivo de zona e verificar, duvidamos que teremos que enfrentar grandes problemas de configuração. No final percebemos que é um jogo de menino, com muitos conceitos e sintaxe complicada.

As verificações retornaram resultados satisfatórios, portanto podemos reiniciar o BIND - nomeado.

Reiniciamos o BIND e verificamos seu status

[root @ dns ~] # systemctl restart bind9.service [root @ dns ~] # systemctl status bind9.service ● bind9.service - Servidor de nomes de domínio BIND carregado: carregado (/lib/systemd/system/bind9.service; habilitado) Drop-In: /run/systemd/generator/bind9.service.d └─50-insserv.conf- $ named.conf Ativo: ativo (em execução) desde domingo 2017/02/05 07:45:03 EST; 5s atrás Docs: man: named (8) Processo: 1345 ExecStop = / usr / sbin / rndc stop (code = exited, status = 0 / SUCCESS) PID principal: 1350 (named) CGroup: /system.slice/bind9.service └─1350 / usr / sbin / named -f -u bind Fev 05 07:45:03 dns nomeado [1350]: zona 1.f.ip6.arpa/IN: serial carregada 1 Fev 05 07:45:03 dns nomeados [1350]: zona afip6.arpa/IN: serial carregada 1 fev 05 07:45:03 dns nomeada [1350]: zona localhost / IN: serial carregada 2 fev 05 07:45:03 dns nomeada [1350]: teste da zona / IN: serial carregada 1 fev 05 07:45:03 dns nomeada [1350]: exemplo de zona / IN: serial carregada 1 fev 05 07:45:03 dns nomeada [1350]: zona 5.efip6.arpa/IN: carregado serial 1 fev 05 07:45:03 dns nomeado [1350]: zona bfip6.arpa/IN: carregado serial 1 fev 05 07:45:03 dns nomeado [1350]: zona ip6.int/IN: carregado serial 1 fev 05 07:45:03 dns nomeado [1350]: todas as zonas carregadas em 05 de fevereiro 07:45:03 dns nomeado [1350]: executando

Se obtivermos algum tipo de erro na saída do último comando, devemos reiniciar o nomeado.serviço e verifique novamente o seu estado. Se os erros desaparecerem, o serviço foi iniciado com sucesso. Caso contrário, devemos realizar uma revisão completa de todos os arquivos modificados e criados e repetir o procedimento.

Cheques

As verificações podem ser executadas no mesmo servidor ou em uma máquina conectada à LAN. Preferimos fazê-los da equipe administrador de sistema.desdelinux.ventilador para a qual demos permissão expressa para fazer transferências de zona. O arquivo / Etc / resolv.conf dessa equipe é o seguinte:

buzz @ sysadmin: ~ $ cat /etc/resolv.conf # Gerado pela pesquisa do NetworkManager desdelinuxServidor de nomes .fan 192.168.10.5 buzz@sysadmin:~$ cavar desdelinux.fan axfr ; <<>> DiG 9.9.5-9+deb8u1-Debian <<>> desdelinux.fan axfr ;; opções globais: +cmd desdelinux.fã. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 1 86400 3600 604800 10800 desdelinux.fã. 10800 EM NS DNS.desdelinux.fã. desdelinux.fã. 10800 EM MX 10 e-mail.desdelinux.fã. desdelinux.fã. 10800 EM TXT"DesdeLinux, seu Blog dedicado ao Software Livre" ad-dc.desdelinux.fã. 10800 EM Um blog 192.168.10.3.desdelinux.fã. 10800 EM UM 192.168.10.7 DNS.desdelinux.fã. 10800 IN TO 192.168.10.5 servidor de arquivos.desdelinux.fã. 10800 EM Um servidor FTP 192.168.10.4.desdelinux.fã. 10800 EM um e-mail 192.168.10.8.desdelinux.fã. 10800 EM Um proxyweb 192.168.10.9.desdelinux.fã. 10800 IN Um administrador de sistema 192.168.10.6.desdelinux.fã. 10800 EM PARA 192.168.10.1 desdelinux.fã. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 1 86400 3600 604800 10800 ;; Tempo de consulta: 1 ms ;; SERVIDOR: 192.168.10.5#53(192.168.10.5) ;; QUANDO: Dom, 05 de fevereiro, 07:49:01 EST 2017 ;; Tamanho XFR: 13 registros (mensagens 1, bytes 385) buzz @ sysadmin: ~ $ dig 10.168.192.in-addr.arpa axfr ; <<>> DiG 9.9.5-9+deb8u1-Debian <<>> 10.168.192.in-addr.arpa axfr ;; opções globais: +cmd 10.168.192.in-addr.arpa. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 1 86400 3600 604800 10800 10.168.192.in-addr.arpa. 10800 EM NS DNS.desdelinux.fã. 1.10.168.192.in-addr.arpa. 10800 IN PTR administrador de sistema.desdelinux.fã. 3.10.168.192.in-addr.arpa. 10800 IN PTR ad-dc.desdelinux.fã. 4.10.168.192.in-addr.arpa. Servidor de arquivos 10800 IN PTR.desdelinux.fã. 5.10.168.192.in-addr.arpa. 10800 EM DNS PTR.desdelinux.fã. 6.10.168.192.in-addr.arpa. 10800 IN PTR proxyweb.desdelinux.fã. 7.10.168.192.in-addr.arpa. Blog 10800 IN PTR.desdelinux.fã. 8.10.168.192.in-addr.arpa. Servidor FTP 10800 IN PTR.desdelinux.fã. 9.10.168.192.in-addr.arpa. 10800 EM correio PTR.desdelinux.fã. 10.168.192.in-addr.arpa. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 1 86400 3600 604800 10800 ;; Tempo de consulta: 1 ms ;; SERVIDOR: 192.168.10.5#53(192.168.10.5) ;; QUANDO: Dom, 05 de fevereiro, 07:49:47 EST 2017 ;; Tamanho XFR: 11 registros (mensagens 1, bytes 333) buzz@sysadmin:~$ dig IN SOA desdelinux.ventilador buzz@sysadmin:~$ dig IN MX desdelinux.fan buzz@sysadmin:~$ dig IN TXT desdelinux.ventilador buzz @ sysadmin: ~ $ host proxyweb proxyweb.desdelinux.fan tem endereço 192.168.10.6 buzz @ sysadmin: ~ $ host ftpserver servidor FTP.desdelinux.fan tem endereço 192.168.10.8 buzz @ sysadmin: ~ $ host 192.168.10.9 9.10.168.192.in-addr.arpa correio de ponteiro de nome de domínio.desdelinux.fã.

… E quaisquer outras verificações de que precisarmos.

Nós instalamos e configuramos DHCP

No Debian, o serviço DHCP é fornecido pelo pacote servidor isc-dhcp:

root @ dns: ~ # aptitude search isc-dhcp i isc-dhcp-client - cliente DHCP para obter automaticamente um endereço IP p isc-dhcp-client-dbg - Servidor ISC DHCP para atribuição automática de endereço IP (depuração do cliente) i isc-dhcp-common - arquivos comuns usados por todos os pacotes isc-dhcp p isc-dhcp-dbg - Servidor ISC DHCP para atribuição automática de endereço IP (símbolo de depuração p isc-dhcp-dev - API para acessar e modificar o servidor DHCP e o estado do cliente p isc-dhcp-relay - ISC DHCP relay daemon p isc-dhcp-relay-dbg - Servidor ISC DHCP para atribuição automática de endereço IP (depuração de relay) p isc-dhcp-server - Servidor ISC DHCP para atribuição automática de endereço IP p isc-dhcp-server-dbg - Servidor ISC DHCP para atribuição automática de endereço IP (depuração do servidor) p isc-dhcp-server-ldap - servidor DHCP que usa LDAP como seu backend root @ dns: ~ # aptitude install isc-dhcp-server

Após a instalação do pacote, o -omnipresente- sistema reclama que não conseguiu iniciar o serviço. No Debian, temos que declarar explicitamente sobre qual interface de rede ele alugará endereços IP e responderá às solicitações, o servidor isc-dhcp:

root @ dns: ~ # nano / etc / default / isc-dhcp-server .... # Em quais interfaces o servidor DHCP (dhcpd) deve atender às solicitações DHCP? # Separe várias interfaces com espaços, por exemplo, "eth0 eth1". INTERFACES = "eth0"

Documentação instalada

root @ dns: ~ # ls -l / usr / share / doc / isc-dhcp-server / total 44 -rw-r - r-- 1 root 1235 14 de dezembro de 2014 copyright -rw-r - r-- 1 root root 26031 13 de fevereiro de 2015 changelog.Debian.gz drwxr-xr-x 2 root root 4096 5 de fevereiro 08 : 10 exemplos -rw-r - r-- 1 root root 592 Dez 14 2014 NEWS.Debian.gz -rw-r - r-- 1 root 1099 dez 14 2014 README.Debian

Chave TSIG "dhcp-key"

A geração da chave é recomendada TSIG o Assinatura da transação - Tresgate SIGnatureza, para autenticação de atualizações dinâmicas de DNS por DHCP. Como vimos no artigo anterior «DNS e DHCP no CentOS 7«, Consideramos que a geração dessa chave não é tão imprescindível, especialmente quando ambos os serviços estão instalados no mesmo servidor. No entanto, oferecemos o procedimento geral para sua geração automática:

root @ dns: ~ # dnssec-keygen -a HMAC-MD5 -b 128 -r / dev / urandom -n USER dhcp-key

Tecla Kdhcp. +157 + 11088

root @ dns: ~ # cat Kdhcp-key. +157 + 11088.private

Formato de chave privada: v1.3 Algoritmo: 157 (HMAC_MD5) Chave: TEqfcx2FUMYBQ1hA1ZGelA == Bits: AAA = Criado: 20170205121618 Publicar: 20170205121618 Ativar: 20170205121618

root @ dns: ~ # nano dhcp.key

chave dhcp-chave {

algoritmo hmac-md5;

segredo "TEqfcx2FUMYBQ1hA1ZGelA ==";

};

root @ dns: ~ # install -o root -g bind -m 0640 dhcp.key /etc/bind/dhcp.key root @ dns: ~ # install -o root -g root -m 0640 dhcp.key / etc / dhcp /dhcp.key root @ dns: ~ # ls -l /etc/bind/*.key

-rw-r ----- 1 root bind 78 Fev 5 08:21 /etc/bind/dhcp.key -rw-r ----- 1 bind bind 77 Fev 4 11:47 / etc / bind / rndc .chave

root @ dns: ~ # ls -l /etc/dhcp/dhcp.key

-rw-r ----- 1 root root 78 Feb 5 08:21 /etc/dhcp/dhcp.key

Atualizando as zonas BIND usando a tecla dhcp

root @ dns: ~ # nano /etc/bind/named.conf.local

// // Faça qualquer configuração local aqui // // Considere adicionar as zonas 1918 aqui, se elas não forem usadas em sua // organização, inclua "/etc/bind/zones.rfc1918"; inclua "/etc/bind/zones.rfcFreeBSD"; inclua "/etc/bind/dhcp.key"; // Declaração do nome, tipo, localização e permissão de atualização // das Zonas de Registro DNS // Ambas as Zonas são zona MASTER "desdelinux.fan" { digite master; arquivo "/var/lib/bind/db.desdelinux.fã";

allow-update {key dhcp-key; };

}; zona "10.168.192.in-addr.arpa" {tipo mestre; arquivo "/var/lib/bind/db.10.168.192.in-addr.arpa";

allow-update {key dhcp-key; };

};

root @ dns: ~ # named-checkconf root @ dns: ~ #

Nós configuramos o isc-dhcp-server

root @ dns: ~ # mv /etc/dhcp/dhcpd.conf /etc/dhcp/dhcpd.conf.original

root @ dns: ~ # nano /etc/dhcp/dhcpd.conf

provisório estilo ddns-update; atualizações de ddns ativadas; ddns-nomedodomínio "desdelinux.fan."; ddns-rev-domainname "in-addr.arpa."; ignorar atualizações do cliente; autoritativo; opção encaminhamento de IP desativado; opção nome de domínio "desdelinux.fan"; include "/etc/dhcp/dhcp.key"; zona desdelinux.fã. { primário 127.0.0.1; chave dhcp-chave; } zona 10.168.192.in-addr.arpa. { primário 127.0.0.1; chave dhcp-chave; } redlocal de rede compartilhada { sub-rede 192.168.10.0 máscara de rede 255.255.255.0 { roteadores de opção 192.168.10.1; opção máscara de sub-rede 255.255.255.0; opção endereço de transmissão 192.168.10.255; opção servidores de nomes de domínio 192.168.10.5; opção netbios-name-servers 192.168.10.5; intervalo 192.168.10.30 192.168.10.250; } } #END dhcpd.conf

Verificamos o arquivo dhcpd.conf

root @ dns: ~ # dhcpd -t Servidor DHCP do Internet Systems Consortium 4.3.1 Copyright 2004-2014 Internet Systems Consortium. Todos os direitos reservados. Para obter informações, visite https://www.isc.org/software/dhcp/ Arquivo de configuração: /etc/dhcp/dhcpd.conf Arquivo de banco de dados: /var/lib/dhcp/dhcpd.leases Arquivo PID: / var / run /dhcpd.pid

Reiniciamos o BIND e iniciamos o isc-dhcp-server

root @ dns: ~ # systemctl restart bind9.service root @ dns: ~ # systemctl status bind9.service root @ dns: ~ # systemctl start isc-dhcp-server.service root @ dns: ~ # systemctl status isc-dhcp-server.service ● isc-dhcp-server.service - LSB: servidor DHCP Carregado: carregado (/etc/init.d/isc-dhcp-server) Ativo: ativo (em execução) desde 2017/02/05 08:41:45 EST; 6s atrás Processo: 2039 ExecStop = / etc / init.d / isc-dhcp-server stop (code = exited, status = 0 / SUCCESS) Processo: 2049 ExecStart = / etc / init.d / isc-dhcp-server start ( code = exited, status = 0 / SUCCESS) CGroup: /system.slice/isc-dhcp-server.service └─2057 / usr / sbin / dhcpd -q -cf /etc/dhcp/dhcpd.conf -pf / var / run / dhcpd.pid eth0 05 de fevereiro 08:41:43 dns dhcpd [2056]: Escreveu 0 concessões para o arquivo de concessões. 05 de fevereiro 08:41:43 dns dhcpd [2057]: Serviço de inicialização do servidor. 05 de fevereiro 08:41:45 dns isc-dhcp-server [2049]: Iniciando o servidor ISC DHCP: dhcpd.

Verifica com clientes

Iniciamos um cliente com o sistema operacional Windows 7, com o nome «LAGER».

buzz @ sysadmin: ~ $ host lager LAGER.desdelinux.fan tem endereço 192.168.10.30 buzz@sysadmin:~$ cave em txt lager.desdelinux.ventilador

Mudamos o nome desse cliente para "sete" e reiniciamos o cliente

buzz @ sysadmin: ~ $ host lager ;; conexão expirou; nenhum servidor foi alcançado zumbido@sysadmin: ~ $ host sete Sete.desdelinux.fan tem endereço 192.168.10.30 buzz @ sysadmin: ~ $ host 192.168.10.30 30.10.168.192.in-addr.arpa ponteiro de nome de domínio sete.desdelinux.fã. buzz@sysadmin:~$ cave no txt sete.desdelinux.ventilador

Renomeamos o cliente Windows 7 de volta para "win7"

buzz @ sysadmin: ~ $ host sete ;; conexão expirou; nenhum servidor foi alcançado buzz @ sysadmin: ~ $ host win7 vitória7.desdelinux.fan tem endereço 192.168.10.30 buzz @ sysadmin: ~ $ host 192.168.10.30 30.10.168.192.in-addr.arpa ponteiro de nome de domínio win7.desdelinux.fã. buzz@sysadmin:~$ cavar em txt win7.desdelinux.ventilador ; <<>> DiG 9.9.5-9+deb8u1-Debian <<>> em txt win7.desdelinux.fã ;; opções globais: +cmd ;; Obtive resposta: ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 11218 ;; bandeiras: qr aa rd ra; CONSULTA: 1, RESPOSTA: 1, AUTORIDADE: 1, ADICIONAL: 2 ;; OPTAR PSEUDOSECÇÃO: ; EDNS: versão: 0, sinalizadores:; udp: 4096;; SEÇÃO DE PERGUNTAS: ;win7.desdelinux.fã. EM TXT;; SEÇÃO DE RESPOSTA: win7.desdelinux.fã. 3600 EM TXT "31b7228ddd3a3b73be2fda9e09e601f3e9" ;; SEÇÃO DE AUTORIDADE: desdelinux.fã. 10800 EM NS DNS.desdelinux.fã. ;; SEÇÃO ADICIONAL: dns.desdelinux.fã. 10800 EM UM 192.168.10.5;; Tempo de consulta: 0 ms ;; SERVIDOR: 192.168.10.5#53(192.168.10.5) ;; QUANDO: Dom, 05 de fevereiro 09:13:20 EST 2017 ;; Tamanho do MSG obtido: 129 buzz@sysadmin:~$ cavar desdelinux.fan axfr ; <<>> DiG 9.9.5-9+deb8u1-Debian <<>> desdelinux.fan axfr ;; opções globais: +cmd desdelinux.fã. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 8 86400 3600 604800 10800 desdelinux.fã. 10800 EM NS DNS.desdelinux.fã. desdelinux.fã. 10800 EM MX 10 e-mail.desdelinux.fã. desdelinux.fã. 10800 EM TXT"DesdeLinux, seu Blog dedicado ao Software Livre" ad-dc.desdelinux.fã. 10800 EM Um blog 192.168.10.3.desdelinux.fã. 10800 EM UM 192.168.10.7 DNS.desdelinux.fã. 10800 IN TO 192.168.10.5 servidor de arquivos.desdelinux.fã. 10800 EM Um servidor FTP 192.168.10.4.desdelinux.fã. 10800 EM um e-mail 192.168.10.8.desdelinux.fã. 10800 EM Um proxyweb 192.168.10.9.desdelinux.fã. 10800 IN Um administrador de sistema 192.168.10.6.desdelinux.fã. 10800 EM PARA 192.168.10.1 vitória7.desdelinux.fã. 3600 IN TXT "31b7228ddd3a3b73be2fda9e09e601f3e9" vitória7.desdelinux.fã. 3600 EM UM 192.168.10.30 desdelinux.fã. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 8 86400 3600 604800 10800 ;; Tempo de consulta: 2 ms ;; SERVIDOR: 192.168.10.5#53(192.168.10.5) ;; QUANDO: Dom, 05 de fevereiro 09:15:13 EST 2017 ;; Tamanho XFR: 15 registros (mensagens 1, bytes 453)

Na saída acima, destacamos negrito os TTL -em segundos- para os computadores com endereços IP concedidos pelo serviço DHCP aqueles que possuem uma declaração explícita do TTL 3600 dada pelo DHCP. IPs fixos são guiados pelo $ TTL de 3H -3 horas = 10800 segundos- declarado no registro SOA de cada arquivo de zona.

Eles podem verificar a zona reversa da mesma maneira.

[root @ dns ~] # dig 10.168.192.in-addr.arpa axfr

Outros comandos extremamente interessantes são:

[root@dns ~]#named-journalprint /var/lib/bind/db.desdelinux.fan.jnl De desdelinux.fã. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 1 86400 3600 604800 10800 adicionar desdelinux.fã. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 2 86400 3600 604800 10800 adicione LAGER.desdelinux.fã. 3600 EM A 192.168.10.30 adicione LAGER.desdelinux.fã. 3600 EM TXT "31b7228ddd3a3b73be2fda9e09e601f3e9" de desdelinux.fã. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 2 86400 3600 604800 10800 da LAGER.desdelinux.fã. 3600 EM A 192.168.10.30 adicionar desdelinux.fã. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 3 86400 3600 604800 10800 del desdelinux.fã. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 3 86400 3600 604800 10800 da LAGER.desdelinux.fã. 3600 EM TXT "31b7228ddd3a3b73be2fda9e09e601f3e9" adicionar desdelinux.fã. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 4 86400 3600 604800 10800 del desdelinux.fã. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 4 86400 3600 604800 10800 adicionar desdelinux.fã. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 5 86400 3600 604800 10800 adicione sete.desdelinux.fã. 3600 IN A 192.168.10.30 adicione sete.desdelinux.fã. 3600 EM TXT "31b7228ddd3a3b73be2fda9e09e601f3e9" de desdelinux.fã. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 5 86400 3600 604800 10800 de sete.desdelinux.fã. 3600 EM A 192.168.10.30 adicionar desdelinux.fã. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 6 86400 3600 604800 10800 del desdelinux.fã. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 6 86400 3600 604800 10800 de sete.desdelinux.fã. 3600 EM TXT "31b7228ddd3a3b73be2fda9e09e601f3e9" adicionar desdelinux.fã. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 7 86400 3600 604800 10800 del desdelinux.fã. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 7 86400 3600 604800 10800 adicionar desdelinux.fã. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 8 86400 3600 604800 10800 adicionar win7.desdelinux.fã. 3600 IN A 192.168.10.30 adicionar win7.desdelinux.fã. 3600 EM TXT "31b7228ddd3a3b73be2fda9e09e601f3e9" [root @ dns ~] # named-journalprint /var/lib/bind/db.10.168.192.in-addr.arpa.jnl de 10.168.192.in-addr.arpa. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 1 86400 3600 604800 10800 adicione 10.168.192.in-addr.arpa. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 2 86400 3600 604800 10800 adicione 30.10.168.192.in-addr.arpa. 3600 EM PTR LAGER.desdelinux.fã. de 10.168.192.in-addr.arpa. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 2 86400 3600 604800 10800 do 30.10.168.192.in-addr.arpa. 3600 EM PTR LAGER.desdelinux.fã. adicione 10.168.192.in-addr.arpa. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 3 86400 3600 604800 10800 do 10.168.192.in-addr.arpa. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 3 86400 3600 604800 10800 adicione 10.168.192.in-addr.arpa. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 4 86400 3600 604800 10800 adicione 30.10.168.192.in-addr.arpa. 3600 NO PTR sete.desdelinux.fã. de 10.168.192.in-addr.arpa. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 4 86400 3600 604800 10800 do 30.10.168.192.in-addr.arpa. 3600 NO PTR sete.desdelinux.fã. adicione 10.168.192.in-addr.arpa. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 5 86400 3600 604800 10800 do 10.168.192.in-addr.arpa. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 5 86400 3600 604800 10800 adicione 10.168.192.in-addr.arpa. 10800 EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. 6 86400 3600 604800 10800 adicione 30.10.168.192.in-addr.arpa. 3600 NO PTR win7.desdelinux.fã. [root @ dns ~] # journalctl -f

Modificação manual de arquivos de zonas

Depois que o DHCP entra no jogo de atualizar dinamicamente os arquivos de zona BIND, se alguma vez precisarmos modificar manualmente um arquivo de zona, devemos realizar o seguinte procedimento, mas não sem antes saber um pouco mais sobre o funcionamento da zona. Utilitário rndc -homem rndc- para o controle de nomeado.

- rndc congelar [zona [classe [visualização]]], suspende a atualização dinâmica de uma zona. Se um não for especificado, todos serão congelados. O comando permite a edição manual da zona congelada ou de todas as zonas. Qualquer atualização dinâmica será negada enquanto estiver congelada.

- degelo rndc [zona [classe [vista]]], permite atualizações dinâmicas em uma zona previamente congelada. O servidor DNS recarrega o arquivo de zona do disco e as atualizações dinâmicas são reativadas após a conclusão do recarregamento.

Cuidados a serem tomados ao editar manualmente um arquivo de zona? O mesmo que se estivéssemos criando, sem esquecer de aumentar o número de série em 1 ou serial antes de salvar o arquivo com as alterações finais.

Nós congelamos as zonas

Como faremos alterações nas zonas de avanço e reverso enquanto o DNS e o DHCP estão em execução, a coisa mais saudável a fazer é congelar as zonas de DNS:

[root @ dns ~] # rndc freeze

A Zona desdelinux.ventilador contém os seguintes registros:

[root@dns ~]# cat /var/lib/bind/db.desdelinux.ventilador

$ORIGEM. $TTL 10800; 3 horas

desdelinux.fan EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. (

8; serial

86400; atualização (1 dia) 3600 ; tente novamente (1 hora) 604800 ; expira (1 semana) 10800 ; mínimo (3 horas)) NS DNS.desdelinux.fã. E-mail MX10.desdelinux.fã. TXT"DesdeLinux, seu Blog dedicado ao Software Livre" $ORIGIN desdelinux.fã. ad-dc Para 192.168.10.3 blog Para 192.168.10.7 dns Para 192.168.10.5 servidor de arquivos Para 192.168.10.4 ftpserver Para 192.168.10.8 mail Para 192.168.10.9 proxyweb Para 192.168.10.6 sysadmin Para 192.168.10.1 3600 .1 $ TTL 7 ; 192.168.10.30 hora win31 A 7228 TXT "3b3ddd73a2b9be09fda601e3e9fXNUMXeXNUMX"

Vamos adicionar o servidor «Wallwall»Com o IP 192.168.10.10:

root@dns:~# nano /var/lib/bind/db.desdelinux.ventilador

$ORIGEM. $TTL 10800; 3 horas

desdelinux.fan EM DNS SOA.desdelinux.fã. raiz.dns.desdelinux.fã. (

9; serial

86400; atualização (1 dia) 3600 ; tente novamente (1 hora) 604800 ; expira (1 semana) 10800 ; mínimo (3 horas)) NS DNS.desdelinux.fã. E-mail MX 10.desdelinux.fã. TXT"DesdeLinux, seu Blog dedicado ao Software Livre" $ORIGIN desdelinux.fã. ad-dc Para 192.168.10.3 blog Para 192.168.10.7 dns Para 192.168.10.5 servidor de arquivos Para 192.168.10.4 ftpserver Para 192.168.10.8 mail Para 192.168.10.9 proxyweb Para 192.168.10.6

shorewall A 192.168.10.10

administrador do sistema A 192.168.10.1 $ TTL 3600; 1 hora win7 A 192.168.10.30 TXT "31b7228ddd3a3b73be2fda9e09e601f3e9"

Devemos também modificar a zona reversa:

root @ dns: ~ # nano /var/lib/bind/db.10.168.192.in-addr.arpa

$ORIGEM. $TTL 10800; 3 horas 10.168.192.in-addr.arpa EM SOA dns.desdelinux.fã. raiz.dns.desdelinux.fã. (

7; serial

86400; atualização (1 dia) 3600 ; tente novamente (1 hora) 604800 ; expira (1 semana) 10800 ; mínimo (3 horas)) NS DNS.desdelinux.fã. $ORIGIN 10.168.192.in-addr.arpa. 1 administrador de sistema PTR.desdelinux.fã. 3 PTR ad-dc.desdelinux.fã. $TTL 3600; 1 hora 30 PTR win7.desdelinux.fã. $TTL 10800; 3 horas 4 servidores de arquivos PTR.desdelinux.fã. 5 DNS PTR.desdelinux.fã. 6 Proxyweb PTR.desdelinux.fã. 7 blog PTR.desdelinux.fã. 8 Servidor FTP PTR.desdelinux.fã. 9 Correio PTR.desdelinux.fã.

10 parede costeira PTR.desdelinux.fã.

Nós descongelamos e recarregamos as zonas

[root @ dns ~] # rndc thaw root @ dns: ~ # journalctl -f - Os registros começam em domingo, 2017/02/05, 06:27:10 EST. - 05 de fevereiro 12:00:29 dns nomeado[1996]: recebeu o comando do canal de controle 'thaw' 05 de fevereiro 12:00:29 dns nomeado[1996]: descongelamento de todas as zonas: sucesso 05 de fevereiro 12:00:29 dns nomeado[ 1996]: zona 10.168.192.in-addr.arpa/IN: arquivo de diário está desatualizado: removendo arquivo de diário 05 de fevereiro 12:00:29 dns nomeado[1996]: zona 10.168.192.in-addr.arpa/ IN: serial carregada 7 de fevereiro 05 12:00:29 dns nomeado[1996]: zona desdelinux.fan/IN: arquivo de diário está desatualizado: removendo arquivo de diário 05 de fevereiro 12:00:29 dns nomeado[1996]: zona desdelinux.fan/IN: serial 9 carregado buzz @ sysadmin: ~ $ host shorewall paredão.desdelinux.fan tem endereço 192.168.10.10 buzz @ sysadmin: ~ $ host 192.168.10.10 10.10.168.192.in-addr.arpa ponteiro de nome de domínio shorewall.desdelinux.fã. buzz@sysadmin:~$ cavar desdelinux.fan axfr buzz @ sysadmin: ~ $ dig 10.168.192.in-addr.arpa axfr root @ dns: ~ # journalctl -f .... 05 de fevereiro 12:03:05 dns nomeado [1996]: cliente 192.168.10.1#37835 (desdelinux.fan): transferência de 'desdelinux.fan/IN': AXFR iniciado em 05 de fevereiro 12:03:05 dns nomeado[1996]: cliente 192.168.10.1#37835 (desdelinux.fan): transferência de 'desdelinux.fan/IN': AXFR terminou em 05 de fevereiro 12:03:20 dns nomeado [1996]: cliente 192.168.10.1#46905 (10.168.192.in-addr.arpa): transferência de '10.168.192.in-addr. arpa/IN': AXFR iniciado em 05 de fevereiro 12:03:20 dns nomeado[1996]: cliente 192.168.10.1#46905 (10.168.192.in-addr.arpa): transferência de '10.168.192.in-addr.arpa /IN': AXFR terminou

Resumo

Até o momento temos um servidor DNS Caché em operação, que suporta recursão, que é autorizada para a zona desdelinux.ventilador, e isso permite que o DHCP atualize as zonas de avanço e reverso com os nomes dos computadores e IP que ele concede.

Este artigo e os dois anteriores «DNS e DHCP no openSUSE 13.2 'Harlequin'"e"DNS e DHCP no CentOS 7»São praticamente um. Você encontrará conceitos gerais sobre DNS e DHCP e particularidades de cada distribuição em cada um deles. Sou um Ponto de entrada ao assunto, e uma base para desenvolvimentos mais complexos.

Não hesitaremos em insistir - mais uma vez - na importância da leitura da documentação técnica que vem instalada por defeito em cada pacote, ANTES de configurar qualquer detalhe. Dizemos isso por experiência própria.

próxima entrega

Provavelmente é "Microsoft® Active Directory + BIND"

Que tutorial que você mandou parceiro, não sei de onde vem tanta capacidade de detalhe e ordem em assuntos tão complexos como esse.

Meus mais sinceros parabéns, uma honra poder ler vocês

Devo dizer que os tutoriais que você publica são da HOSTIA, adoro eles.

Estou sempre esperando pelo seu próximo capítulo.

Quando terminar, você vai colocá-lo em um pdf? É uma documentação que na minha opinião é muito valiosa, merece ser bem guardada.

Muito obrigado e uma grande saudação.

Bafo.

Bafo: Muito obrigado pela avaliação e comentários. A melhor recompensa pelo tempo, trabalho e esforço que dedico a cada tutor é o comentário. Seja positivo ou negativo, mas é o sinal de que não passa despercebido. Acho que muitos leitores apenas baixam e salvam, ou adicionam aos favoritos. Mas só posso assumir isso de acordo com o número de visitas. É uma pena que poucos comentem, embora eu saiba que os problemas com os quais lido são fundamentalmente para administradores de sistemas. Saudações a você também e espero em meus próximos artigos.

Lagarto: Obrigado por sua avaliação honesta que sempre terei em mente.

Como seria a configuração se eu tivesse duas interfaces de rede no caso de bind

Obrigado e parabéns pelo material.

Artus: Obrigado pelo seu comentário e parabéns.

A resposta à sua pergunta merece um artigo separado sobre o uso de Visualizações - Visualizações no BIND.

No caso de você ter uma Zona Delegada sob sua responsabilidade e desejar ter um único BIND para atender consultas internas de sua LAN e externas da Internet - com o BIND protegido por um Firewall, é claro - o uso do Visualizações.

Os Views, por exemplo, permitem apresentar uma configuração para a sua Rede PME e outra para a Internet. Quando não configuramos nenhuma View explicitamente, o BIND cria implicitamente uma única que mostra todos os computadores que a consultam.

Quanto ao uso de visualizações, considero-o um tópico avançado lata e escrever um artigo sobre isso, antes ou depois da postagem prometida anunciada no final.

Agora, se você tem duas interfaces de rede voltadas para sua rede SME - formada por duas redes privadas - por qualquer motivo de design, equilíbrio de carga, número de equipamentos ou outro, e deseja apresentar todas as suas zonas para ambas as redes, você pode resolver com declaração:

Ouça {

127.0.0.1;

IP-Private-Interface1;

Interface IP privada2;

};

Dessa forma, o BIND escuta as solicitações em ambas as interfaces.

Se todos os seus computadores estiverem em Rede Privada Classe C 192.168.10.0/255.255.240.0 -até 4094 hosts- por exemplo, você também pode usar a instrução:

ouvir em {127.0.0.1; 192.168.10.0/20; };

E você continua a mostrar uma única exibição para todos os computadores conectados à sua LAN privada.

Espero que minha curta resposta ajude você. Saudações e sucesso.

Obrigado por responder tão cedo. Veja, estou montando um servidor Debian com a versão 9 (Strech), ele tem DNS, dhcp e squid como proxy, para os filtros de conteúdo usarei o e2guardian.

O computador possui duas interfaces de rede, que permitirão que os computadores da LAN acessem a Internet.

roteador: 192.168.1.1

eth0: 192.168.1.55 (através desta interface irá para a Internet)

eth1:192.168.100.1 (LAN)

A ideia é que os computadores possam acessar a Internet por meio desse servidor proxy, que também fornecerá ips e dns para os computadores da rede interna.

Nesse caso, não preciso que o servidor escute as solicitações de dns por meio da interface eth0 (não quero apresentar minhas zonas às duas redes, apenas à minha LAN); então, se eu remover o private-interface-IP1, isso seria o suficiente?

Obrigado novamente e cumprimentos.

Artigo muito bom meu amigo

Você tem o BIND em suas veias, mesmo que diga e pense o contrário 🙂

Parabéns

Artus: Remova a interface 192.168.1.55 da instrução de escuta e pronto. Ou declare apenas ouvir {127.0.0.1; 192.168.100.1; }; e é isso. O BIND ouvirá apenas nessas interfaces.

Bem obrigado.

Eduardo: meu amigo, ainda prefiro dnsmasq para redes "pequenas", e vamos ver o quão "grandes" elas podem ser. 😉 Embora eu reconheça que o BIND + isc-dhcp-server é o BIND + isc-dhcp-server. 😉

Eduardo: Esqueci de avisar que o especialista do BIND é você, mestre.

Anos usando o BIND e continuo aprendendo com sua escrita, muito obrigado Federico, com esta série de tutoriais um administrador de sistema é despedido. Volto e repito, a ideia de englobar todo esse conhecimento em um formato portátil oficial não é ruim de jeito nenhum, dá a cabeça que algo muito bom pode sair. Uma saudação.

Amigo Dhunter: Seus comentários são sempre bem recebidos. Abarcar tudo é difícil e quase impossível, pois sempre surge um novo tema. Por capítulos, vai e é possível. Algum artigo teria que ser reescrito para ganhar consistência nas configurações. Não prometo nada, mas veremos.

olá federico, aqui estão meus comentários:

1) El hincapié que haces en «…leer antes de configurar el BIND e incluso ANTES de buscar en Internet artículos relativos el BIND y al DNS…» buscándolos en nuestro propio equipo y todo ello «…sin salir de casa…» para usar tus próprias palavras.

2) Nesta postagem encontramos mais teoria sobre DNS que complementa a apresentada nas duas postagens anteriores e é sempre apreciada; por exemplo: DNSSEC (Extensões de Segurança do Sistema de Nomes de Domínio) e para que é usado; bem como o Esquema de configuração BIND com seus arquivos de configuração estáticos, arquivos de zona para os servidores raiz e as zonas de avanço e reverso do host local no Debian.

3) ÓTIMA dica de não desabilitar a recursão (usando a linha "recursão no;") e inclua no arquivo de configuração /etc/bind/named.conf.local os arquivos de zona / etc / bind / zones. Rfc1918 e / etc /bind/zones.rfcFreeBSD para evitar que qualquer consulta relacionada a eles deixe a rede local para os servidores raiz.

4) Ao contrário do post anterior sobre CentOS 7, neste post se a chave TSIG "dhcp-key" é gerada para atualizações dinâmicas de DNS a partir de DHCP; para permitir isso no arquivo /etc/bind/named.conf.local, inclua "allow-update {key dhcp-key; }; » na configuração das zonas direta e reversa de nosso domínio.

5) O grande detalhamento (igual ao post anterior no CentOS 7) de tudo relacionado às verificações do funcionamento do DNS, DHCP e com os clientes.

6) ÓTIMA a dica de usar o comando "instalar" (se, como está escrito, não me refiro à opção do mesmo nome que é usada em outros comandos), não sabia, pois é um verdadeiro " 3 em 1 "porque grupos de cópia (cp), estabelecimento de proprietários (chown) e permissões (chmod).

. Por fim, sua resposta ao Artus sobre o uso de Views no BIND é muito boa, um para a LAN (rede privada) e outro para a Internet para que apenas os serviços públicos possam ser consultados. Espero que mais tarde você tenha tempo para preparar um post, pois é um tópico de aplicação muito prático para muitos administradores de sistemas.

Nada Federico que continuo a estar mais entusiasmado com a série PYMES e fico ansioso para o próximo post "Microsoft Active Directory + BIND"

Wong: Colega e amigo, seus comentários complementam meus artigos e mostram que eles são compreensíveis. O comando "instalar" tem muito mais opções. Inquerir homem instalar. Muito obrigado por comentar !!!

Ainda não li os comentários, fá-lo-ei após indicar os meus critérios.

Fizeste e conseguiste muito, deu-nos uma luz mas não aquela que é aquela que se vê no »fim do túnel» quando já não há esperança como costumamos dizer; não que de jeito nenhum, você deu toda a luz para poder dizer "No final percebemos que é um jogo de menino, com muitos conceitos e sintaxe complicada", como você explica no post.

POST TRUNK e junto com os anteriores para algumas distros mais famosas. Você concordou com a expansão de conceitos e teorias que muitas vezes nos cobram. Tenho lido detalhadamente, com calma e é impossível não comentar e me sinto COMPLETAMENTE GRATUITO por tamanha dedicação e dedicação.

Sem mais delongas, todos desejamos saúde e que continue a contribuir; Agradecemos e que sorte, economia, saúde (desejamos o dobro) e amor te acompanhem (com Sandra para mais, hahaha).

Sei que o comentário vai um pouco além do conteúdo do post, vai para o pessoal porque somos amigos e admiro sua entrega altruísta. Ninguém NINGUÉM faz o que tu fazes por quem quer aprender cada vez mais e temos a responsabilidade de gerir redes de PME sobre os nossos ombros, o que não é uma tarefa fácil.

Sl2 para todos.

crespo88: Muito obrigado por suas avaliações sobre este e outros artigos publicados. Alguns leitores podem pensar que dou tudo de mim, quando não é verdade. Sempre me refiro a um Ponto de entrada, mesmo se os exemplos forem totalmente funcionais. O BIND é a indústria eletrônica e o DHCP não fica muito atrás. Para conhecê-los acima da média, você precisa ser aprovado em um diploma de pós-graduação na Universidade de Helsinque, 😉

Acho este tópico interessante e muito importante. Estou interessado neste estudo sobre o que é gerenciamento de rede linux e especialmente servidores: dns, dhcp dinâmico e estático e redes virtuais, bin9, samba, servidores de impressão, ldap, supervisão de rede com aplicativos, montagens de bancos de dados para aplicativos de programadores e vlan, etc. Por isso é importante e essas dicas são muito boas e com práticas e exemplos.

Olá miguel!!!

Obrigado por comentar e espero que a série te ajude no que te interessa. Saudações.

Muito obrigado pelo artigo Federico, mostra que você conhece o debian. Um abraço.

Obrigado Jorge, pelo seu comentário. Espero que meus artigos ajudem você.

Muito obrigado pela postagem que está bem documentada e nos incentiva a ler, ler e reler. Agora com o seguinte post que você vai publicar gostaria que levasse em consideração os pontos de convergência que ele teria:

Microsoft Active Directory com Samba4 como Active Directory

Além disso, gostaria de consultar o seguinte:

Como ficaria a implementação do Bind + Isc-dhcp no FW em um dmz onde o controlador de domínio estaria no dmz com um samba 4 AD