Allmänt index för serien: Datornätverk för små och medelstora företag: introduktion

federicotoujague@gmail.com

https://blog.desdelinux.net/author/fico

Hej vänner och vänner!

Denna artikel är en fortsättning på Squid + PAM-autentisering i CentOS 7- SMB-nätverk.

UNIX / Linux-operativsystem erbjuder en riktig fleranvändarmiljö, där många användare kan arbeta samtidigt på samma system och dela resurser som processorer, hårddiskar, minne, nätverksgränssnitt, enheter som är infogade i systemet och så vidare.

Av denna anledning är systemadministratörer skyldiga att kontinuerligt hantera användare och grupper i systemet och att formulera och implementera en bra administrationsstrategi.

Därefter ser vi mycket kortfattat de allmänna aspekterna av denna viktiga aktivitet inom Linux-systemadministration.

Ibland är det bättre att erbjuda Utility och sedan Need.

Detta är ett typiskt exempel på den ordningen. Först visar vi hur man implementerar en Internet-proxytjänst med Squid och lokala användare. Nu måste vi fråga oss själva:

- ¿hur kan jag implementera nättjänster på ett UNIX / Linux LAN från lokala användare och med en godtagbar säkerhet?.

Det spelar ingen roll att dessutom Windows-klienter är anslutna till detta nätverk. Endast behovet av vilka tjänster SMF-nätverket behöver och vad som är det enklaste och billigaste sättet att genomföra dem är viktigt.

- ¿Kanske autentiseringsmekanismen vid födelsen av ARPANET, Internet och andra nätverk Wid AREA Network o LOCAL AREA Network initialerna baserades på LDAP, Katalogtjänst, eller i Microsoft LSASS, eller i Active Directory, eller genom Kerberos?, bara för att nämna några.

En bra fråga att alla ska söka sina svar. Jag inbjuder dig att söka efter termen «autentisering»På Wikipedia på engelska, vilket är den överlägset mest fullständiga och sammanhängande när det gäller originalinnehållet - på engelska -.

Enligt historien redan grovt sett, först var autentisering y Tillstånd lokal, efter NIS Nätverksinformationssystem utvecklat av Sun Microsystem och även känt som GULA SIDORNA o ypoch sedan LDAP Lightweight Directory Access Protocol.

Vad sägs om "Acceptabel säkerhet»Kommer upp för att vi många gånger oroar oss för säkerheten i vårt lokala nätverk, medan vi går in på Facebook, Gmail, Yahoo, etc. - för att bara nämna några få - och vi ger vår integritet i dem. Och titta på det stora antalet artiklar och dokumentärer som rör Ingen integritet på Internet de finns

Anmärkning om CentOS och Debian

CentOS / Red Hat och Debian har sin egen filosofi om hur man implementerar säkerhet, vilket inte är fundamentalt annorlunda. Vi bekräftar dock att båda är mycket stabila, säkra och pålitliga. Till exempel, i CentOS är SELinux-sammanhanget aktiverat som standard. I Debian måste vi installera paketet selinux-grunderna, vilket indikerar att vi också kan använda SELinux.

I CentOS, FreeBSDoch andra operativsystem skapas -system- gruppen hjul för att tillåta åtkomst som rot endast till systemanvändare som tillhör den gruppen. Läsa /usr/share/doc/pam-1.1.8/html/Linux-PAM_SAG.htmlOch /usr/share/doc/pam-1.1.8/html/Linux-PAM_SAG.html. Debian innehåller inte en grupp hjul.

Huvudfiler och kommandon

register

De viktigaste filerna relaterade till hantering av lokala användare i ett Linux-operativsystem är:

CentOS och Debian

- / Etc / passwd: användarkontoinformation.

- / Etc / shadow- Säkerhetsinformation för användarkonton.

- / etc / grupp: gruppkontoinformation.

- / etc / gskugga- Säkerhetsinformation för gruppkonton.

- / etc / default / useradd: standardvärden för att skapa konto.

- / etc / skel /: katalog som innehåller standardfilerna som kommer att ingå i HOME-katalogen för den nya användaren.

- /etc/login.defs- Konfigurationssvit för lösenordssäkerhet.

Debian

- /etc/adduser.conf: standardvärden för att skapa konto.

Kommandon för CentOS och Debian

[root @ linuxbox ~] # chpasswd -h # Uppdatera lösenord i batch-läge Användningsläge: chpasswd [optioner] Alternativ: -c, --crypt-method METOD Krypteringsmetoden (en av INGEN DES MD5 SHA256 SHA512) -e, - krypterade de angivna lösenorden är krypterade -h, --hjälp visar den här hjälpen snabb och slut -m, --md5 krypterar lösenordet tydligt med MD5-algoritm -R, --root CHROOT_DIR-katalog för att chroot in i -s, --sha-rundor antal SHA-omgångar för SHA-krypteringsalgoritmer * # sats- Utför kommandon när systembelastningen tillåter. Med andra ord # när den genomsnittliga belastningen sjunker under 0.8 eller det värde som anges genom att anropa # kommandot atd. Mer information man-batch. [root @ linuxbox ~] # gpasswd -h # Förklara administratörer i / etc / group och / etc / gshadow Så här använder du: gpasswd [optioner] GROUP-alternativ: -a, - lägg till USER lägger till USER till GROUP -d, - radera USER tar bort USER från GROUP -h, --hjälp visar detta hjälpmeddelande och slutar -Q, - - root CHROOT_DIR-katalog för att rota till -r, - radera lösenord ta bort gruppens lösenord -R, - begränsa begränsar åtkomst till GROUP till dess medlemmar -M, --medlemmar USER, ... ställer listan över medlemmar i GROUP - A, --administratörer ADMIN, ... ställer in listan över GROUP-administratörer Förutom alternativen -A och -M kan alternativen inte kombineras. [root @ linuxbox ~] # gruppadd -h # Skapa en ny grupp Hur man använder: groupadd [options] GROUP Options: -f, - force terminate if group redan existerar, och avbryt -g om GID redan är i bruk -g, --gid GID använder GID för ny grupp - h, - hjälp visar detta hjälpmeddelande och slutar -K, --key KEY = VALUE skriver över standardvärdena för "/etc/login.defs" -o, --non-unikt låter dig skapa grupper med GID (inte unikt) dubbletter -p, - lösenord LÖSENORD använder detta krypterade lösenord för den nya gruppen -r, --system skapar ett systemkonto -R, --root CHROOT_DIR-katalog att chroot in [root @ linuxbox ~] # gruppdel -h # Ta bort en befintlig grupp Så här använder du: groupdel [optioner] GROUP-alternativ: -h, --hjälp visa detta hjälpmeddelande och avsluta -R, --root CHROOT_DIR-katalog att rota till [root @ linuxbox ~] # gruppmedlemmar -h # Förklara administratörer i en användares primära grupp Så här använder du: groupmems [options] [action] Options: -g, --group GROUP ändra namnet på gruppen istället för användarens grupp (kan endast göras av administratören) -R, --root CHROOT_DIR-katalog att chroot in Åtgärder: -a, - lägg till USER lägger till USER i gruppmedlemmar -d, - radera USER tar bort USER från gruppmedlemmar -h, --help visar detta hjälpmeddelande och slutar -p, - rensa rensa alla gruppmedlemmar -l, --lista listor gruppmedlemmar [root @ linuxbox ~] # gruppmod -h # Ändra definitionen av en grupp Så här använder du: groupmod [alternativ] GROUP-alternativ: -g, --gid GID ändrar gruppidentifieraren till GID -h, --help visar detta hjälpmeddelande och slutar -n, --new-name NEW_Group ändrar namnet en NEW_GROUP -o, --non-unik gör det möjligt att använda ett duplicerat GID (inte unikt) -p, - lösenord LÖSENORD ändrar lösenordet till LÖSENORD (krypterat) -R, --root CHROOT_DIR-katalog för att rota till [root @ linuxbox ~] # grpck -h # Kontrollera integriteten hos en gruppfil Så här använder du: grpck [alternativ] [grupp [gshadow]] Alternativ: -h, --hjälp visa detta hjälpmeddelande och avsluta -r, - läs endast visningsfel och varningar men ändra inte filer -R, - -root CHROOT_DIR-katalog för att rota till -s, --sortera sorteringsposter efter UID [root @ linuxbox ~] # grpconv # Associerade kommandon: pwconv, pwunconv, grpconv, grpunconv # Används för att konvertera till och från skugglösenord och grupper # De fyra kommandona fungerar på filer / etc / passwd, / etc / group, / etc / shadow, # och / etc / gshadow. För mer information man grpconv. [root @ linuxbox ~] # sg -h # Utför ett kommando med ett annat grupp-ID eller GID Så här använder du: sg group [[-c] order] [root @ linuxbox ~] # nygrp -h # Ändra nuvarande GID under en inloggning Hur man använder: newgrp [-] [group] [root @ linuxbox ~] # nya användare -h # Uppdatera och skapa nya användare i batch-läge Användningsläge: nyanvändare [alternativ] Alternativ: -c, --crypt-method METOD Krypteringsmetoden (en av NONE DES MD5 SHA256 SHA512) -h, --hjälp visa detta hjälpmeddelande och avsluta -r, --system skapa system konton -R, --root CHROOT_DIR-katalog för att chroot in i -s, --sha-rundor antal SHA-omgångar för SHA-krypteringsalgoritmer * [root @ linuxbox ~] # pwck -h # Kontrollera integriteten hos lösenordsfiler Så här använder du: pwck [alternativ] [passwd [skugga]] Alternativ: -h, --hjälp visa detta hjälpmeddelande och avsluta -q, - bara tyst rapportfel -r, - läs endast visningsfel och varningar men ändra inte filer -R, --root CHROOT_DIR-katalogen till chroot till -s, - sortera sorteringsposter efter UID [root @ linuxbox ~] # användaradd -h # Skapa en ny användare eller uppdatera standardinformation för den nya användaren Så här använder du: useradd [options] USER useradd -D useradd -D [options] Options: -b, --base-dir BAS_DIR baskatalog för hemkatalogen för det nya kontot -c, --kommentar KOMMENTAR GECOS-fältet i nytt konto -d, --home-dir PERSONAL_DIR nytt kontos hemkatalog -D, --default skriv ut eller ändra standardinställningen för användaradd -e, - expiredate EXPIRY_DATE nytt konto utgångsdatum -f, - inaktiv INAKTIV period av inaktivitet av lösenordet för det nya kontot delgrupp -g, --gid GROUP-namn eller identifierare för primärgruppen för det nya kontot -G, --grupper GROUPS-lista över tilläggsgrupper för det nya kontot -h, --hjälp visar detta hjälpmeddelande och slutar -k, - skel DIR_SKEL använder denna alternativa "skelett" -katalog -K, --key KEY = VALUE skriver över standardvärdena för "/etc/login.defs" -l, --no-log-init lägger inte till användaren i databaserna från lastlog och faillog -m, --create-home skapar användarkatalogen för användare -M, --no-create-home skapar inte hemkatalogen för användare -N, --no-user-group skapar inte en grupp med samma namn som användaren -o, --non-unik gör det möjligt att skapa användare med dubbla (icke-unika) identifierare (UID) -p, - lösenord LÖSENORD krypterat lösenord för det nya kontot -r, - skapar ett konto för system -R, --root CHROOT_DIR-katalog för att chroot in i -s, - skal CONSOLE-åtkomstkonsol för det nya kontot -u, --uid UID-användaridentifierare för det nya kontot -U, - användargrupp skapaen grupp med samma namn som användare -Z, --selinux-användare USER_SE använder den angivna användaren för SELinux-användaren [root @ linuxbox ~] # användardel -h # Ta bort en användares konto och relaterade filer Användningsläge: userdel [optioner] ANVÄNDARALternativ: -f, - tvinga fram vissa åtgärder som annars skulle misslyckas, t.ex. borttagning av användare som fortfarande är inloggad eller filer, även om de inte ägs av användaren -h, --help visar detta meddelande och avsluta -r, - ta bort hemkatalog och postlåda -R, --root CHROOT_DIR-katalog för att chroot till -Z, --selinux-användare ta bort all SELinux-användarkartläggning för användaren [root @ linuxbox ~] # användarmod -h # Ändra ett användarkonto Hur man använder: usermod [optioner] ANVÄNDARALternativ: -c, - kommentar KOMMENTAR nytt värde för GECOS-fältet -d, --hemmet PERSONAL_DIR ny hemkatalog för den nya användaren -e, - expiredate EXPIRED_DATE ställer in utgångsdatum för konto till EXPIRED_DATE -f, --inaktivt INAKTIV ställer in vilotid efter att kontot löper ut till INAKTIV -g, --gid GROUP tvingar användning av GROUP för nytt användarkonto -G, --grupper GROUPS-lista över kompletterande grupper -a, --append lägg till användaren i de kompletterande GRUPPER som nämns av alternativet -G utan att ta bort honom / henne från andra grupper -h, --hjälp visa detta hjälpmeddelande och avsluta -l, --logga in NAMN igen namn för användare -L, --lås låser användarkonto -m, - flytt-hem flytta innehållet i hemkatalogen till ny katalog (använd endast i kombination med -d) -o, --non-unikt gör det möjligt att använda Dubbletter (icke-unika) UID: er -p, - lösenord LÖSENORD använder krypterat lösenord för nytt konto -R, --root CHR OOT_DIR-katalog för att chroot in -s, --shell CONSOLE ny åtkomstkonsol för användarkonto -u, --uid UID tvingar användning av UID för nytt användarkonto -U, - unlock låser upp användarkonto -Z, --selinux-användare SEUSER ny SELinux-användarkartläggning för användarkontot

Kommandon i Debian

Debian skiljer mellan användaradd y Lägg till användare. Rekommenderar att systemadministratörer använder Lägg till användare.

root @ sysadmin: / home / xeon # Lägg till användare -h # Lägg till en användare i systemet root @ sysadmin: / home / xeon # Lägg till grupp -h # Lägg till en grupp i systemet adduser [--home DIRECTORY] [--shell SHELL] [--no-create-home] [--uid ID] [--firstuid ID] [--lastuid ID] [--gecos GECOS] [--ingroup GRUPP | --gid ID] [--disabled-password] [--disabled-login] ANVÄNDARE Lägg till en vanlig användartilläggsanvändare --system [--hems Katalog] [--shell SHELL] [--no-create-home] [ --uid ID] [--gecos GECOS] [--group | --ingroup GROUP | --gid ID] [--disabled-password] [--disabled-login] USER Lägg till en användare från systemadduser --group [--gid ID] GROUP addgroup [--gid ID] GROUP Lägg till en grupp användare addgroup --system [--gid ID] GROUP Lägg till en systemgrupp adduser GROUP USER Lägg till en befintlig användare till en befintlig grupp allmänna alternativ: --quiet | -q visar inte processinformation på standardutdata - force-badname tillåter användarnamn som inte matchar konfigurationsvariabeln NAME_REGEX --help | -h användningsmeddelande --version | -v version nummer och copyright --conf | -c FILE använder FILE som konfigurationsfil root @ sysadmin: / home / xeon # deluser -h # Ta bort en vanlig användare från systemet root @ sysadmin: / home / xeon # delgrupp -h # Ta bort en normal grupp från systemet deluser USER tar bort en vanlig användare från systemexemplet: deluser miguel --remove-home tar bort användarens hemkatalog och e-postkön. --remove-all-files tar bort alla filer som ägs av användaren. - säkerhetskopiering säkerhetskopierar filer innan du tar bort dem. - säkerhetskopiering målkatalog för säkerhetskopior. Den aktuella katalogen används som standard. --systemet tar bara bort om du är systemanvändare. delgroup GROUP deluser --group GROUP tar bort en grupp från systemexemplet: deluser - group students --system tar bara bort om det är en grupp från systemet. - ta bara bort om de inte har fler medlemmar. deluser USER GROUP tar bort användaren från gruppexemplet: deluser miguel studenter allmänna alternativ: --quiet | -q ge inte processinformation på stdout --help | -h användningsmeddelande --version | -v version nummer och copyright --conf | -c FILE använder FILE som konfigurationsfil

politik

Det finns två typer av policyer som vi måste tänka på när vi skapar användarkonton:

- Policyer för användarkonton

- Policy för åldrande av lösenord

Policyer för användarkonton

I praktiken är de grundläggande komponenterna som identifierar ett användarkonto:

- Användarkontonamn - användare LOGGA IN , inte namn och efternamn.

- Användar ID - UID.

- Huvudgrupp som den tillhör - GID.

- Lösenord - Lösenord.

- Tillgångstillstånd - åtkomstbehörigheter.

De viktigaste faktorerna att tänka på när du skapar ett användarkonto är:

- Hur lång tid användaren har åtkomst till filsystemet och resurser.

- Hur lång tid användaren måste ändra sitt lösenord - regelbundet - av säkerhetsskäl.

- Den tid som inloggningen -login- förblir aktiv.

Vidare, när man tilldelar en användare sin UID y Lösenord, måste vi komma ihåg att:

- Heltalets värde UID den måste vara unik och inte negativ.

- El Lösenord den måste ha tillräcklig längd och komplexitet så att den är svår att dechiffrera.

Policy för åldrande av lösenord

På ett Linux-system är Lösenord för en användare har inte tilldelats en standardutgångstid. Om vi använder lösenordsåldringspolicyer kan vi ändra standardbeteendet och när du skapar användare kommer de definierade principerna att beaktas.

I praktiken finns det två faktorer att tänka på när du anger lösenordets ålder:

- Säkerhet.

- Användarens bekvämlighet.

Ett lösenord är säkrare ju kortare dess utgångsperiod är. Det finns mindre risk för att det läcks ut till andra användare.

För att fastställa lösenordsåldringspolicyer kan vi använda kommandot jage:

[root @ linuxbox ~] # chage Användningsläge: chage [optioner] ANVÄNDAR-alternativ: -d, --sista dagen LAST_DAY ställer in dagen för den senaste lösenordsändringen till LAST_DAY -E, - expiredate CAD_DATE sätter utgångsdatumet till CAD_DATE -h, --hjälp visar detta hjälpmeddelande och slutar -I, --inaktiv INAKTIV inaktiverar kontot efter INAKTIVA dagar från utgångsdatumet -l, --listan visar kontoens åldersinformation -m, --mindays MINDAYS ställer in antalet minsta dagar innan du byter lösenord till MIN_DAYS -M, --maxdays MAX_DAYS ställer in maximalt antal dagar innan lösenordet ändras till MAX_DAYS -R, --root CHROOT_DIR-katalogen till chroot till -W, --warndays WARNING_DAYS sätter dagarna för utgångsdatum till DAYS_NOTICE

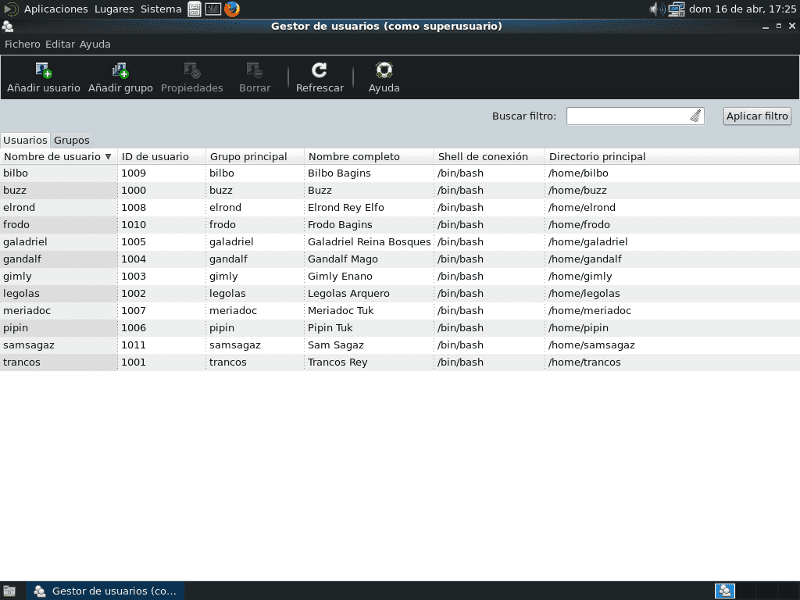

I föregående artikel skapade vi flera användare som ett exempel. Om vi vill veta åldersvärdena för användarens konto med LOGGA IN Galadriel:

[root @ linuxbox ~] # chage - lista galadriel Senaste lösenordsbyte: 21 april 2017 Lösenordet löper ut: aldrig Inaktivt lösenord: aldrig Kontot löper ut: aldrig Minsta antal dagar mellan lösenordsbyte: 0 Maximalt antal dagar mellan lösenordsbyte: 99999 Antal dagar i förväg lösenord upphör: 7

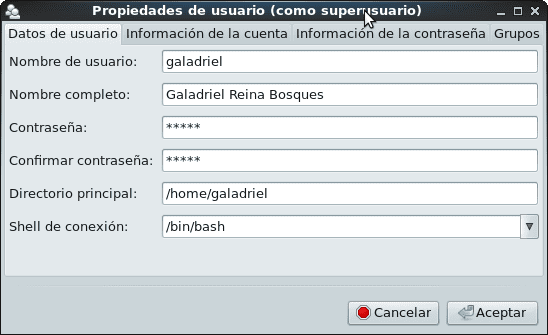

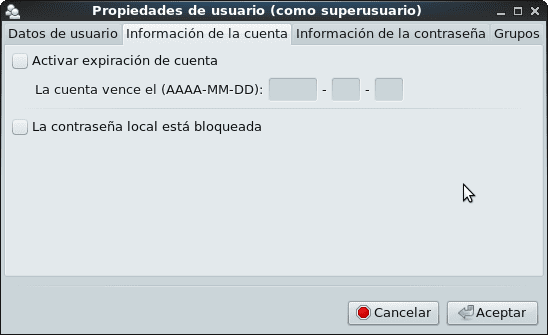

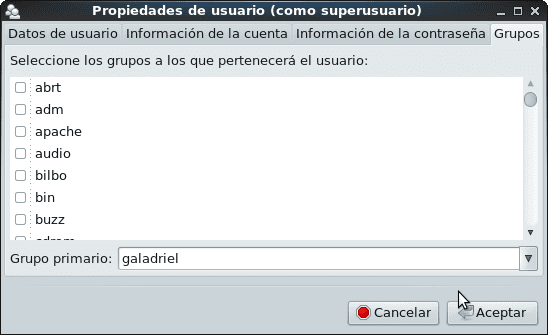

Det var standardvärdena som systemet hade när vi skapade användarkontot med hjälp av det grafiska administrationsverktyget "Användare och grupper":

För att ändra standardvärden för åldrande lösenord rekommenderas att du redigerar filen /etc/login.defs y ändra den minsta mängd värden vi behöver. I den filen ändrar vi bara följande värden:

# Åtgärdskontroller för lösenord: # # PASS_MAX_DAYS Maximalt antal dagar ett lösenord kan användas. # PASS_MIN_DAYS Minsta antal tillåtna dagar mellan lösenordsändringar. # PASS_MIN_LEN Minsta acceptabla lösenordslängd. # PASS_WARN_AGE Antal dagars varning som ges innan ett lösenord går ut. # PASS_MAX_DAYS 99999 #! Mer än 273 år! PASS_MIN_DAYS 0 PASS_MIN_LEN 5 PASS_WARN_AGE 7

för de värden vi valde enligt våra kriterier och behov:

PASS_MAX_DAYS 42 # 42 kontinuerliga dagar kan du använda Lösenord PASS_MIN_DAYS 0 # lösenordet kan ändras när som helst PASS_MIN_LEN 8 # minsta lösenordslängd PASS_WARN_AGE 7 # Antal dagar som systemet varnar dig # du måste ändra lösenordet innan det går ut.

Vi lämnar resten av filen som den var och vi rekommenderar att du inte ändrar andra parametrar förrän vi vet väl vad vi gör.

De nya värdena kommer att beaktas när vi skapar nya användare. Om vi ändrar lösenordet för en redan skapad användare kommer värdet av den minsta lösenordslängden att respekteras. Om vi använder kommandot passwd istället för det grafiska verktyget och vi skriver att lösenordet kommer att vara «legolas17«, Systemet klagar som det grafiska verktyget« Användare och grupper »och det svarar att«På något sätt läser lösenordet användarnamnet»Även om jag till slut accepterar det svaga lösenordet.

[root @ linuxbox ~] # passwd legolas Ändra lösenordet för legolas-användaren. Nytt lösenord: archer # är mindre än sju tecken FEL LÖSENORD: Lösenordet är mindre än åtta tecken Skriv in nytt lösenord: legolas17 Lösenorden matchar inte. # Logiskt eller hur? Nytt lösenord: legolas17 INKORRET LÖSENORD: På något sätt läser lösenordet användarens namn Skriv in det nya lösenordet på nytt: legolas17 passwd: alla autentiseringstoken uppdaterades.

Vi ådrar oss "svagheten" att förklara ett lösenord som innehåller LOGGA IN användare. Det är en metod som inte rekommenderas. Det rätta sättet skulle vara:

[root @ linuxbox ~] # passwd legolas Ändra lösenordet för legolas-användaren. Nytt lösenord: höga berg01 Skriv om det nya lösenordet: höga berg01 passwd: alla autentiseringstoken uppdaterades.

För att ändra utgångsvärdena för Lösenord de Galadriel, vi använder chage-kommandot och vi behöver bara ändra värdet på PASS_MAX_DAYS från 99999 till 42:

[root @ linuxbox ~] # chage -M 42 galadriel

[root @ linuxbox ~] # chage -l galadriel

Senaste ändring av lösenord: 21 apr 2017 Lösenordet upphör: 02 juni 2017 Inaktivt lösenord: aldrig Kontot löper ut: aldrig Minsta antal dagar mellan lösenordsbyte: 0 Max antal dagar mellan lösenordsbyte: 42

Antal dagar i förväg innan lösenordet löper ut: 7

Och så vidare kan vi ändra lösenorden för redan skapade användare och deras utgångsvärden manuellt med hjälp av det grafiska verktyget «Användare och grupper» eller med hjälp av ett skript - skript som automatiserar en del av det icke-interaktiva arbetet.

- På det här sättet, om vi skapar de lokala användarna av systemet på ett sätt som inte rekommenderas av de vanligaste metoderna med avseende på säkerhet, kan vi ändra det beteendet innan vi fortsätter att implementera fler PAM-baserade tjänster..

Om vi skapar användaren anduin med LOGGA IN «anduin»Och lösenord«Lösenordet»Vi får följande resultat:

[root @ linuxbox ~] # useradd anduin [root @ linuxbox ~] # passwd anduin Ändra lösenordet för användaren anduin. Nytt lösenord: Lösenordet INKORREKT LÖSENORD: Lösenordet passerar inte ordlistaverifiering - Det är baserat på ett ord i ordboken. Skriv om det nya lösenordet: Lösenordet passwd - Alla autentiseringstoken uppdaterades.

Med andra ord är systemet kreativt nog för att indikera svagheterna i ett lösenord.

[root @ linuxbox ~] # passwd anduin Ändra lösenordet för användaren anduin. Nytt lösenord: höga berg02 Skriv om det nya lösenordet: höga berg02 passwd - Alla autentiseringstoken uppdaterades.

Policyöversikt

- Det är uppenbart att lösenordskomplexitetspolicyn, liksom minimilängden på 5 tecken, är aktiverad som standard i CentOS. På Debian fungerar komplexitetskontrollen för vanliga användare när de försöker ändra sitt lösenord genom att anropa kommandot passwd. För användaren rot, det finns inga standardbegränsningar.

- Det är viktigt att känna till de olika alternativen som vi kan förklara i filen /etc/login.defs med kommandot man login.defs.

- Kontrollera också filernas innehåll / etc / default / useraddoch även i Debian /etc/adduser.conf.

Systemanvändare och grupper

Under installationen av operativsystemet skapas en hel serie användare och grupper som en litteratur kallar standardanvändare och en annan systemanvändare. Vi föredrar att kalla dem systemanvändare och grupper.

Som regel har systemanvändare en UID <1000 och dina konton används av olika applikationer i operativsystemet. Till exempel användarkontot «bläckfisk»Används av Squid-programmet, medan« lp »-kontot används för utskrift från ord- eller textredigerare.

Om vi vill lista dessa användare och grupper kan vi göra det med kommandona:

[root @ linuxbox ~] # cat / etc / passwd [root @ linuxbox ~] # cat / etc / group

Det rekommenderas inte alls att ändra systemets användare och grupper. 😉

På grund av dess betydelse upprepar vi att i CentOS, FreeBSDoch andra operativsystem skapas -system- gruppen hjul för att tillåta åtkomst som rot endast till systemanvändare som tillhör den gruppen. Läsa /usr/share/doc/pam-1.1.8/html/Linux-PAM_SAG.htmlOch /usr/share/doc/pam-1.1.8/html/Linux-PAM_SAG.html. Debian innehåller inte en grupp hjul.

Hantera användar- och gruppkonton

Det bästa sättet att lära sig hantera användar- och gruppkonton är:

- Öva på att använda kommandona som anges ovan, helst i en virtuell maskin och innan att använda grafiska verktyg.

- Konsultera handböckerna eller man sidor av varje kommando innan du söker efter annan information på Internet.

Övning är det bästa sanningskriteriet.

Sammanfattning

Överlägset räcker det inte med en enda artikel för att hantera lokala användare och grupper. Graden av kunskap som varje administratör förvärvar beror på det personliga intresset för att lära sig och fördjupa sig om detta och andra relaterade ämnen. Det är detsamma som med alla aspekter som vi har utvecklat i artikelserien SME-nätverk. På samma sätt kan du njuta av den här versionen i pdf här

Nästa leverans

Vi fortsätter att implementera tjänster med autentisering mot lokala användare. Vi installerar sedan en chattjänst baserat på programmet Prosodi.

Ses snart!

Hej, bra artikel, jag frågar var jag arbetar, skrivarna delas mycket, problemet är i koppar, ibland hänger det och de kan inte skriva ut eftersom jag kan ge dem tillstånd att starta om det (för det mesta arbetar vi i andra områden) utan att ange lösenordsrot eftersom det enda sättet jag hittade är att ändra det så att en specifik användare kan starta om det.

Från tackar redan så mycket.

Hälsningar HO2GI!. Låt oss till exempel säga användaren legolas du vill ge den behörighet att endast starta om CUPS-tjänsten med naturligtvis kommandot sudo, som måste installeras:

[root @ linuxbox ~] # visudo

Cmnd alias specifikation

Cmnd_Alias RESTARTCUPS = /etc/init.d/cups starta om

Specifikation för användarbehörighet

root ALL = (ALL: ALL) ALL

legolas ALL = RESTARTCUPS

Spara ändringarna i filen sudoers. Logga in som användare Legolas:

legolas @ linuxbox: ~ $ sudo /etc/init.d/squid ladda om

[sudo] lösenord för legolas:

Tyvärr, användaren legolas får inte köra '/etc/init.d/postfix reload' som root på linuxbox.desdelinux.fläkt.

legolas @ linuxbox: ~ $ sudo /etc/init.d/cups starta om

[sudo] lösenord för legolas:

[ok] Starta om gemensamt Unix-utskriftssystem: cupsd.

Förlåt mig om prompten skiljer sig åt på CentOS, för jag leds av vad jag just gjorde på Debian Wheezy. ;-). Där jag är just nu har jag inget CentOS till hands.

Å andra sidan, om du vill lägga till andra systemanvändare som fulla CUPS-administratörer - de kan konfigurera det fel - gör du dem till medlemmar i gruppen lpadmin, som skapas när du installerar CUPS.

https://www.cups.org/doc/man-lpadmin.html

http://www.computerhope.com/unix/ulpadmin.htm

Stort tack tusen Fico. Jag ska pröva det just nu.

HO2GI, i CentOS / Red -Hat skulle det vara:

[root @ linuxbox ~] # visudo

Tjänster

Cmnd_Alias RESTARTTCUPS = / usr / bin / systemctl startkoppar, / usr / bin / systemctl statuskoppar

Tillåt root att köra kommandon var som helst

root ALL = (ALL) ALL

legolas ALLA = OMSTARTKUPPER

Spara ändringar

[root @ linuxbox ~] # exit

buzz @ sysadmin: ~ $ ssh legolas @ linuxbox

legolas @ linuxboxs lösenord:

[legolas @ linuxbox ~] $ sudo systemctl starta om koppar

Vi litar på att du har fått den vanliga föreläsningen från det lokala systemet

Administratör. Det brukar gå ner till dessa tre saker:

#1) Respect the privacy of others.

#2) Think before you type.

#3) With great power comes great responsibility.

[sudo] lösenord för legolas:

[legolas @ linuxbox ~] $ sudo systemctl statuskoppar

● cups.service - CUPS Printing Service

Laddad: laddad (/usr/lib/systemd/system/cups.service; aktiverad; leverantörsinställning: aktiverad)

Aktiv: aktiv (igång) sedan mars 2017-04-25 22:23:10 EDT; 6s sedan

Huvud-PID: 1594 (cupsd)

CGrupp: /system.slice/cups.service

└─1594 / usr / sbin / cupsd -f

[legolas @ linuxbox ~] $ sudo systemctl starta om squid.service

Tyvärr har användaren legolas inte tillåtelse att köra '/ bin / systemctl restart squid.service' som root på Linuxbox.

[legolas @ linuxbox ~] $ exit