พวกเราที่จมอยู่ในโลกของ GNU / Linux และซอฟต์แวร์เสรีเราคุ้นเคยกับความจริงที่ว่าทุกๆวันเรารู้จักการกระจายที่แตกต่างกันโดยมุ่งเน้นไปที่สิ่งที่แตกต่างกันมาก

วันนี้ผมนำตัวอย่างเล็ก ๆ นี้มาให้คุณ มีการกระจายหลาย (หลายรายการ) ที่อิงหรือมุ่งเน้นไปที่การเป็น FireWall หรือ Firewall แต่ก่อนอื่น ... ไฟร์วอลล์คืออะไร?

ตาม SAN วิกิพีเดีย

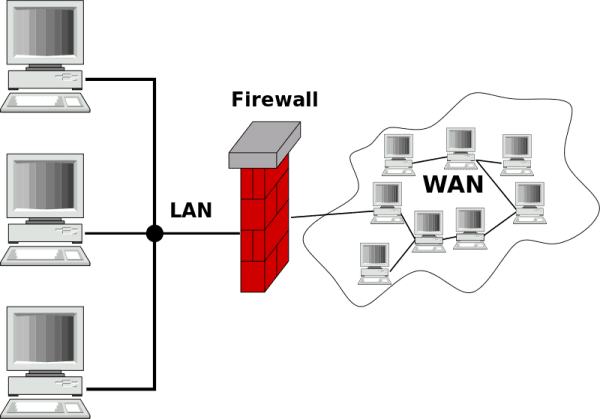

Un ไฟร์วอลล์ (ไฟร์วอลล์ เป็นภาษาอังกฤษ) เป็นส่วนหนึ่งของระบบหรือเครือข่ายที่ออกแบบมาเพื่อปิดกั้นการเข้าถึงโดยไม่ได้รับอนุญาตในขณะที่อนุญาตการสื่อสารที่ได้รับอนุญาต

เป็นอุปกรณ์หรือชุดอุปกรณ์ที่กำหนดค่าให้อนุญาต จำกัด เข้ารหัสถอดรหัสการรับส่งข้อมูลระหว่างขอบเขตต่างๆตามชุดของกฎและเกณฑ์อื่น ๆ

โดยทั่วไปแล้วไฟร์วอลล์มักจะเป็นตัวแทน เป็นกำแพงที่ตัดหรือสกัดกั้นการเข้าถึงซึ่งอาจเป็นได้ทั้งจากทางเข้า (จากอินเทอร์เน็ตถึงเรา) หรือในทางตรงกันข้าม ... จากภายในสู่ภายนอก

โดยทั่วไปไฟร์วอลล์จะติดตั้งในพื้นที่ของ DMZ (เขตปลอดทหาร) โซนนี้โดยพื้นฐานแล้วเราเตอร์ของเราไม่ได้ออกกำลังกายหรือจัดการกับไฟร์วอลล์ภายใน (ซึ่งมีไม่มากนัก) ด้วยวิธีนี้การรับส่งข้อมูลทั้งหมดจะถูกตรวจสอบบนเซิร์ฟเวอร์ของเรา

นอกจากนี้ควรสังเกตด้วยว่าการแจกจ่ายใด ๆ สามารถใช้เป็นไฟร์วอลล์หรือเราเตอร์ได้ มีเพียงบางส่วนเท่านั้นที่ "พร้อม" หรือคอมไพล์ไว้แล้ว ด้วยสิ่งต่างๆเช่น NIDS (Intrusion Detection System) ETC.

แต่ละการแจกแจงเหล่านี้มี PROs และ CONS

แม้ว่าจะมีมากมาย แต่เราจะตั้งชื่อไม่กี่ตัวและคุณมีตัวเลือกอะไรบ้าง

Clearos

เดิมเรียกว่า ClarkConnect การกระจายนี้ขึ้นอยู่กับ Red Hat / CentOSเป็นโซลูชันที่ครอบคลุมสำหรับ บริษัท ที่นำเสนอ:

- ไฟร์วอลล์ iptables.

- ระบบตรวจจับการบุกรุก แอบแฝง

- เครือข่ายส่วนตัวเสมือน (PPPT, IPSec, OpenVpn)

- พร็อกซีพร้อมการกรองเนื้อหา (ปลาหมึก, Dansguardian)

- บริการอีเมล (Webmail, postfix, SMTP, POP3/ s IMAP/ s)

- กรุ๊ปแวร์ (โคลาบ)

- ฐานข้อมูลและเว็บเซิร์ฟเวอร์ (โคมไฟ)

- เซิร์ฟเวอร์ไฟล์และบริการการพิมพ์ (แซมบ้า และ CUPS)

- Flexshares (หน่วยเก็บข้อมูลแบบรวมหลายโปรโตคอลโดยใช้ CIFS, HTTP/ S, FTP/ S และ SMTP)

- MultiWAN (การออกแบบอินเทอร์เน็ตที่ทนทานต่อความผิดพลาด)

- รายงานสถิติระบบและบริการ (รฟม และคนอื่น ๆ)

<h3เดวิลลินุกซ์

เป็นการกระจาย GNU / Linux เพื่อใช้เป็นเราเตอร์ / ไฟร์วอลล์ซึ่งเรียกใช้และดำเนินการจาก Live-CD ซึ่งสามารถเรียกใช้จากพีซีเครื่องเก่าได้ ไม่ใช้อินเทอร์เฟซแบบกราฟิกรวมถึง DNS, เว็บ, FTP, บริการ SMTP, เครื่องมือเช่น Mysql, Wget และ Lynx และยูทิลิตี้ด้านความปลอดภัยเช่น OpenVPN และ Shorewall โดยมีพื้นฐานมาจาก Linux From Scratch(Linux ตั้งแต่เริ่มต้น) ระบบสร้างการแจกจ่าย Linux ที่อนุญาตให้ผู้ใช้สร้างเวอร์ชันที่กำหนดเองได้

http://www.devil-linux.org/

ไฟร์วอลล์ Endian

มันคือการกระจาย GNU / Linux โอเพ่นซอร์สที่เชี่ยวชาญด้าน Routing / Firewalling ซึ่งพัฒนาโดย Italian Endian Srl และชุมชน Endian เดิมทีมีพื้นฐานมาจาก IpCop การกระจายอื่นซึ่งจะเป็นทางแยกของ SmoothWall

เวอร์ชัน 2.2 ประกอบด้วย:

- ไฟร์วอลล์ (ทั้งสองทิศทาง)

- เครือข่ายส่วนตัวเสมือน (วีพีเอ็น) ประตู กับ OpenVPN o IPsec

- เว็บ โปรแกรมป้องกันไวรัส

- เว็บ Antispam

- โปรแกรมป้องกันไวรัสอีเมล

- อีเมลป้องกันสแปม

- พร็อกซี HTTP แบบโปร่งใส

- การกรองเนื้อหา

- ฮอตสปอต / ไร้สาย

- การสนับสนุน SIP VoIP

- การแปลที่อยู่เครือข่าย

- ที่อยู่ IP หลายรายการ (นามแฝง)

- เว็บอินเตอร์เฟส HTTPS

- สถิติการเชื่อมต่อ

- บันทึกการรับส่งข้อมูลเครือข่าย

- การส่งต่อบันทึกไปยังเซิร์ฟเวอร์ภายนอก

- เซิร์ฟเวอร์ DHCP

- เซิร์ฟเวอร์ NTP

- IDS (ระบบตรวจจับการบุกรุก)

- รองรับโมเด็ม ADSL

ฟลอปปี้

เป็นการกระจาย GNU / Linux ที่ทำงานอยู่ BusyBox เพื่อจัดหาไฟร์วอลล์ / เราเตอร์บนฟล็อปปี้ดิสก์ที่สามารถบู๊ตได้

ฟลอปปี้ ดูแลโดย Thomas lundquistภายใต้การพัฒนาอย่างต่อเนื่อง เวอร์ชันปัจจุบันคือ 3.0.12

ความต้องการ

- โปรเซสเซอร์ Intel 80386SX หรือดีกว่า

- การ์ดเครือข่ายสองใบ

- ฟล็อปปี้ดิสก์ 1.44 MB

- แรม 12MB

รวมถึง:

- รายการควบคุมการเข้าถึง

- ip-masquerading (การแปลที่อยู่เครือข่าย)

- การกรองแพ็คเก็ต

- การกำหนดเส้นทางขั้นสูง

- การจัดการจราจร

- PPPoE

- ระบบบรรจุภัณฑ์ที่เรียบง่ายใช้โดยผู้เผยแพร่ VPN การสร้างปริมาณการใช้งาน

- บันทึกผ่าน klogd / syslogd ในเครื่องและจากระยะไกล

- รองรับพอร์ตอนุกรมผ่านคอนโซล

- เซิร์ฟเวอร์ DHCP และแคช DNS สำหรับเครือข่ายภายใน

http://www.zelow.no/floppyfw/index.html

การกระจายจำนวนมากเหล่านี้สามารถติดตั้งบนเราเตอร์บางประเภทได้

สิ่งที่ใช้มากที่สุดในการติดตั้งในเราเตอร์คือ

OpenWRT

เป็นการกระจาย GNU / Linux ที่พบในเราเตอร์และอุปกรณ์ฝังตัว ประกอบด้วยชุดซอฟต์แวร์ประมาณ 2000 ชุดที่ติดตั้งและถอนการติดตั้งภายใต้ระบบการจัดการแพ็คเกจ opkg OpenWrt สามารถกำหนดค่าได้โดยใช้อินเตอร์เฟสบรรทัดคำสั่ง BusyBox ash หรือเว็บอินเตอร์เฟส LuCI

Operwrt สามารถทำงานบนเราเตอร์ CPE เกตเวย์สำหรับที่พักอาศัยสมาร์ทโฟนคอมพิวเตอร์พกพาหรือพีดีเอและแล็ปท็อปขนาดเล็กเช่น OLPC แต่ก็มีความเป็นไปได้ที่จะทำงานบนคอมพิวเตอร์ x86 ธรรมดา โครงการนี้ประกอบด้วยวิกิฟอรัม SVN Source Version Control และ Trac สำหรับการจัดการโครงการการแก้ไขข้อบกพร่องและการพัฒนาโค้ดการสนับสนุนทางเทคนิคเพิ่มเติมมีให้ผ่านทาง IRC

อื่น ๆ ... * m0n0wall

* pfsense

*คลาร์ก คอนเนค

* Ebox

* ผนังเรียบ

* แก้ปัญหา

* ipcop

ฉันสรุปได้ว่าไม่ใช่เพราะคุณติดตั้งหนึ่งในการกระจายเครือข่ายของคุณจะปลอดภัยที่สุดในโลก ทั้งหมดขึ้นอยู่กับการใช้งานการกำหนดค่าและการบำรุงรักษาที่คุณมอบให้กับระบบทั้งหมด

ทักทาย!

OpenWRT เป็นลินุกซ์ฝังตัวดูเหมือนเฟิร์มแวร์มากกว่าระบบปฏิบัติการแม้ว่าจะยังคงเป็นลินุกซ์ซึ่งเป็นสาระสำคัญของโพสต์นี้

ฉันขอแนะนำให้ดูข้างต้นอย่างน้อยสองสิ่งนี้:

- Astaro Security Linux (ปัจจุบันเป็นของ SOPHOS ซึ่งเป็นโปรแกรมป้องกันไวรัสฉันพบว่ากำลังมองหา URL ที่จะใส่ไว้ที่นี่) http://www.astaro.com/blog/up2date/astaro-security-linux-20

- Vyatta Core http://www.vyatta.org/

- PfSense ก็ดีมากเช่นกัน แต่ดังที่ได้กล่าวไปแล้วว่าเป็น BSD

คุณไม่มีโพสต์ของการกระจาย linux เพื่อสร้างเราเตอร์ ??? มันจะเจ๋งมาก

สิ่งที่พวกเขาใช้ในงานของฉันคือ pfsense แต่เป็น BSD distro

http://distrowatch.com/table.php?distribution=pfsense

ใช่ฉันอ่านที่นั่นด้วย ฉันได้อ่านดีของเธอ

สิ่งที่ดีที่สุดคือ pfsense แม้ว่าจะไม่ได้ใช้ linux แต่เป็น BSD FW นี้ยังทำ load balancing, PF และอื่น ๆ เขาเป็นม็อกสโตรตัวจริงในเรื่องความปลอดภัย

ฉันใช้ Utangle ในงานของฉันง่ายและพวกเขายังมีเวอร์ชัน Lite ฟรีที่มากเกินพอสำหรับพีซี 100 เครื่องที่ฉันมีใน 3 สาขาที่ฉันจัดการ

ฉันไม่รู้ว่ามีการกลั่นแกล้งมากมาย ไฟร์วอลล์ บน linux

ทักทาย!

อีกอย่างที่ทำได้ดีมากคือ BrazilFw

ขอแสดงความนับถือ

ฉันมีสถานการณ์และเป็นดังต่อไปนี้เพื่อดูว่าคุณสามารถช่วยฉันได้หรือไม่

ฉันติดตั้งเซิร์ฟเวอร์ Squid 2.7 และทุกอย่างทำงานได้ดีปัญหาเกิดขึ้นเมื่อนักปราชญ์บางคนในเครือข่ายวางพร็อกซีของผู้ที่อยู่ที่นั่นบนอินเทอร์เน็ตและหัวเราะเยาะฉันต่อหน้าฉัน

ตอนนี้ฉันจะทำอย่างไรให้พวกเขาไม่สามารถใช้พร็อกซีอินเทอร์เน็ตเหล่านั้นได้และสามารถใช้งานได้จากเครือข่ายภายในเท่านั้น

ยินดีให้ความช่วยเหลือในกรณีนี้

เฟาสโต ดิสลา

PfSense เป็นฟังก์ชั่นที่ดีที่สุดค่อนข้างน้อย - หลายฟังก์ชั่นมันทำงานได้ดีมาก

ฉันสังเกตว่าพวกเขารู้จักเขาน้อยมาก