สวัสดีเพื่อน!. เราไม่ต้องการเผยแพร่บทความนี้เนื่องจากมีอยู่ในบทสรุปในรูปแบบ PDF ที่ผู้อ่านหลายคนร้องขอ ใช่เราจะเขียนสรุปพร้อมส่วนเสริมที่น่าสนใจ และในฐานะตัวอย่างของบทสรุปนั้นเราจะถอดเสียงไฟล์ การแนะนำ:

หลายคนที่รับผิดชอบบริการในเครือข่ายธุรกิจเมื่อพวกเขาดูแลเครือข่ายที่มีบริการตามผลิตภัณฑ์ของ Microsoft หากพวกเขาต้องการย้ายไปยัง Linux พวกเขาจะพิจารณาการโยกย้าย Domain Controllers ร่วมกับบริการอื่น ๆ

หากพวกเขาไม่เลือกผลิตภัณฑ์ของบุคคลที่สามเช่น ClearOS หรือ Zentyal หรือหากด้วยเหตุผลอื่นที่พวกเขาต้องการที่จะเป็นอิสระพวกเขาก็รับหน้าที่อย่างยากลำบากในการเป็นผู้ควบคุมโดเมนของตนเองหรือจาก Samba 4 หรืออื่น ๆ ของตนเอง Active Directory

จากนั้นปัญหาก็เริ่มต้นขึ้นและความผิดหวังอื่น ๆ ข้อผิดพลาดในการดำเนินงาน พวกเขาไม่พบตำแหน่งของปัญหาที่จะสามารถแก้ไขได้ พยายามติดตั้งซ้ำ การดำเนินการบางส่วนของบริการ และรายการปัญหามากมาย

หากเรามองอย่างใกล้ชิดอินเทอร์เน็ตส่วนใหญ่ไม่ได้ใช้เครือข่ายประเภท Microsoft อย่างไรก็ตามในสภาพแวดล้อมทางธุรกิจของเราเรามีมากมาย

ด้วยบทสรุปนี้เราพยายามแสดงให้เห็นว่าเราสามารถสร้างเครือข่ายธุรกิจได้โดยไม่ต้องใช้ปรัชญาของ Microsoft บริการตามการพิสูจน์ตัวตนผู้ใช้กับ OpenLDAP Directory เช่น E-Mail, FTP, SFTP, Business Cloud ที่ใช้ Owncloud เป็นต้น

เราปรารถนาที่จะนำเสนอแนวทางที่แตกต่างจากซอฟต์แวร์ฟรี 100% และไม่ได้ใช้หรือเลียนแบบ - ซึ่งในกรณีนี้ก็เหมือนกัน - ปรัชญาของเครือข่าย Microsoft ไม่ว่าจะด้วยซอฟต์แวร์ Microsoft หรือด้วย OpenLDAP และ Samba เป็นหลัก

โซลูชันทั้งหมดที่ใช้ซอฟต์แวร์ฟรี Openldap + Samba จำเป็นต้องผ่านความรู้พื้นฐานเกี่ยวกับเซิร์ฟเวอร์ LDAP คืออะไรติดตั้งอย่างไรกำหนดค่าและดูแลอย่างไร ฯลฯ ต่อมาพวกเขาได้รวม Samba และอาจเป็น Kerberos และในท้ายที่สุดพวกเขาเสนอให้เรา "เลียนแบบ" Domain Controller ในรูปแบบของ NT 4 ของ Microsoft หรือ Active Directory

งานหนักแน่นอนเมื่อเราใช้งานและกำหนดค่าจากแพ็คเกจที่เก็บ ผู้ที่ศึกษาและประยุกต์ใช้เอกสาร Samba อย่างละเอียดจะรู้ดีว่าเราหมายถึงอะไร Samba 4 ยังเสนอการดูแลระบบ Active Directory ของคุณโดยใช้คอนโซลการดูแลระบบแบบคลาสสิกที่เราพบใน Microsoft Active Directory ไม่ว่าจะเป็นปี 2003 หรือรุ่นอื่นที่ทันสมัยกว่า

แนะนำให้อ่าน.

คู่มือที่ยอดเยี่ยมที่ El Maestro, Joel Barrios Dueñasมอบให้เราและให้บริการผู้เล่น Debian เป็นอย่างดีแม้ว่าจะเน้นไปที่ CentOS และ Red Hat ก็ตาม

เราวางแผนจะติดตั้งและกำหนดค่าบริการและซอฟต์แวร์อะไรบ้าง?

- NTP อิสระ DNS และ DHCP นั่นคือสองรายการสุดท้ายจะไม่รวมอยู่ในไดเรกทอรี

- Directory Service หรือ«บริการไดเรกทอรี»ขึ้นอยู่กับ OpenLDAP

- อีเมล, "Citadel" Group Work Suite, FTP และ SFTP,

- Business Cloud «OwnCloud«

- ไฟล์เซิร์ฟเวอร์อิสระขึ้นอยู่กับ Samba

ในทุกกรณีกระบวนการตรวจสอบสิทธิ์ข้อมูลรับรองของผู้ใช้จะดำเนินการกับ Directory โดยตรงหรือผ่าน libnss-ldap y PAM ขึ้นอยู่กับคุณสมบัติของซอฟต์แวร์ที่เป็นปัญหา

และโดยไม่ต้องกังวลใจอีกต่อไปเรามาทำธุรกิจกันดีกว่า

ผู้จัดการบัญชี Ldap

ก่อนดำเนินการต่อเราต้องอ่าน:

- บริการไดเรกทอรีกับ LDAP บทนำ

- บริการไดเรกทอรีที่มี LDAP [2]: NTP และ dnsmasq

- Directory Service พร้อม LDAP [3]: Isc-DHCP-Server และ Bind9

- บริการไดเรกทอรีกับ LDAP [4]: OpenLDAP (I)

- บริการไดเรกทอรีกับ LDAP [5]: OpenLDAP (II)

- Directory Service พร้อม LDAP [6]: ใบรับรองใน Debian 7 "Wheezy"

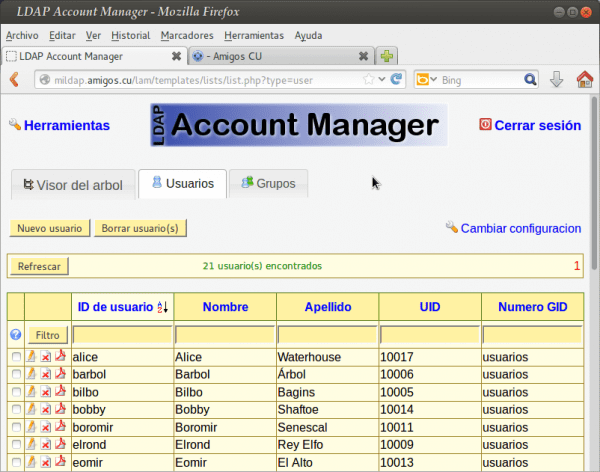

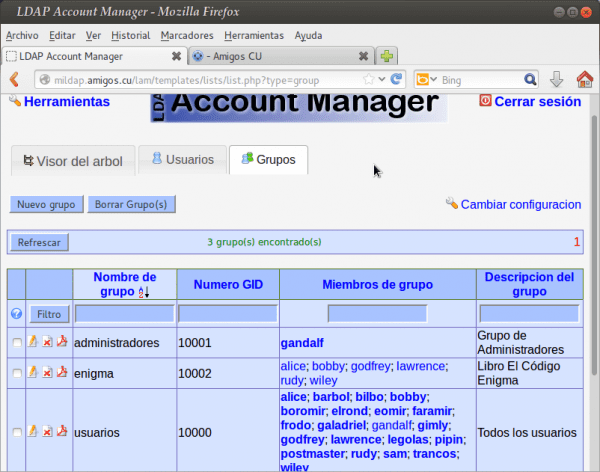

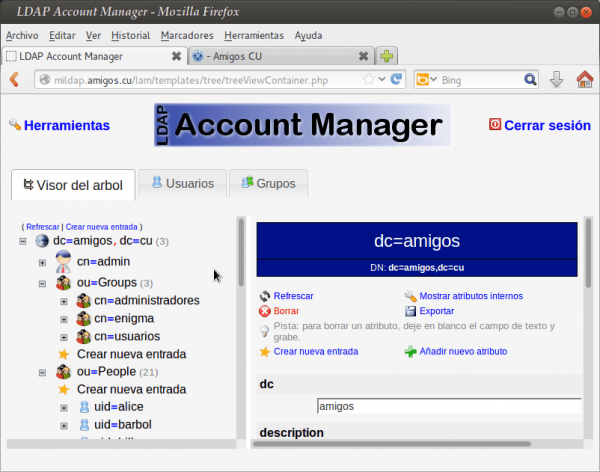

ผู้ที่ติดตามชุดบทความก่อนหน้านี้จะสังเกตได้ว่าเรามี Directory ให้จัดการแล้ว เราสามารถบรรลุสิ่งนี้ได้หลายวิธีทั้งผ่านยูทิลิตี้คอนโซลที่จัดกลุ่มไว้ในแพ็คเกจ ldapscriptsเว็บอินเตอร์เฟส phpLDAPadmin, ผู้จัดการบัญชี Ldapฯลฯ ซึ่งอยู่ในที่เก็บ

นอกจากนี้ยังมีความเป็นไปได้ที่จะทำผ่านไฟล์ Apache ไดเร็กทอรีสตูดิโอซึ่งเราต้องดาวน์โหลดจากอินเทอร์เน็ต มีน้ำหนักประมาณ 142 เมกะไบต์

ในการจัดการไดเรกทอรีของเราเราขอแนะนำอย่างยิ่งให้ใช้ไฟล์ ผู้จัดการบัญชี Ldap. และสิ่งแรกที่เราจะพูดถึงก็คือหลังจากการติดตั้งเราสามารถเข้าถึงได้ เอกสาร ซึ่งอยู่ในโฟลเดอร์ / usr / share / doc / ldap-account-manager / docs.

ผ่าน ผู้จัดการบัญชี Ldap, ตั้งแต่บัดนี้เป็นต้นไป LAMเราสามารถจัดการบัญชีผู้ใช้และกลุ่มที่เก็บไว้ในไดเรกทอรีของเรา LAM ทำงานบนเซิร์ฟเวอร์ของหน้าเว็บใดก็ได้ที่รองรับ PHP5 และเราสามารถเชื่อมต่อกับมันผ่านช่องทางที่ไม่ได้เข้ารหัสหรือผ่าน เริ่มTLSซึ่งเป็นรูปแบบที่เราจะใช้ในตัวอย่างของเรา

การติดตั้งและการกำหนดค่าเริ่มต้น:

: ~ # aptitude ติดตั้ง ldap-account-manager

หลังจากการติดตั้ง Apache2 -apache2-mpm-prefork- จาก PHP5 และการอ้างอิงอื่น ๆ และจากแพ็คเกจเอง ldap บัญชีผู้จัดการสิ่งแรกที่เราต้องทำคือสร้างลิงก์สัญลักษณ์จากโฟลเดอร์เอกสาร LAM ไปยังโฟลเดอร์รากของเอกสารบนเว็บเซิร์ฟเวอร์ของเรา ตัวอย่าง:

: ~ # ln -s / usr / share / doc / ldap-account-manager / docs / manual / / var / www / lam-docs

ด้วยวิธีนี้เรารับประกันการเข้าถึงคู่มือ LAM ผ่านเว็บเบราว์เซอร์หากเราชี้ไปที่ที่อยู่ http://mildap.amigos.cu/lam-docs.

ต่อไปมาเริ่มกำหนดค่า LAM เอง ในเบราว์เซอร์เราชี้ไปที่ http://mildap.amigos.cu/lam.

- เราคลิกที่ลิงค์ "การกำหนดค่า LAM".

- คลิกที่ลิงค์ "แก้ไขโปรไฟล์เซิร์ฟเวอร์".

- เราพิมพ์รหัสผ่าน 'ม' ไม่มีเครื่องหมายคำพูด

ในหน้าการกำหนดค่า LAM เราสามารถปรับเปลี่ยนพารามิเตอร์ต่างๆได้ตามความชอบและความต้องการของเรา ดังที่ฉันได้แนะนำเสมอให้เปลี่ยนจาก Simple to the Complex ไม่ใช่วิธีอื่นเราจะสัมผัสเฉพาะสิ่งที่จำเป็นอย่างยิ่งในการใช้เครื่องมืออันทรงพลังนั่นคือ LAM หากหลังจากที่เรากลายเป็นผู้เชี่ยวชาญในการใช้งานแล้วเราต้องการแก้ไขหรือเพิ่มฟังก์ชันการทำงานก็ยินดีต้อนรับ

- เปิดใช้งาน TLS: ใช่ - แนะนำ -.

- คำต่อท้ายต้นไม้: dc = เพื่อน, dc = cu

- ภาษาเริ่มต้น: สเปน (สเปน)

- รายชื่อผู้ใช้ที่ถูกต้อง *: cn = admin, dc = friends, dc = cu

- รหัสผ่านใหม่: รหัสผ่านที่แตกต่างจาก lam

- ป้อนรหัสผ่านอีกครั้ง: รหัสผ่านที่แตกต่างจาก lam

หมายเหตุ: เขา ' * 'หมายความว่าเป็นรายการที่จำเป็น

ด้านล่างซ้ายคือปุ่มต่างๆ ^ บันทึก y ^ ยกเลิก. ถ้าเราบันทึกการเปลี่ยนแปลงตอนนี้มันจะกลับไปที่หน้าเริ่มต้นและเราจะเห็นว่าภาษาได้เปลี่ยนไปแล้วและตอนนี้ชื่อผู้ใช้ ผู้ดูแลระบบ. ก่อนหน้านี้คือ ผู้จัดการ. อย่างไรก็ตามขอกลับไปแก้ไข -now ในภาษาสเปน - "การตั้งค่า. ของ LAM ». หลังจากเรากลับมาที่หน้าการกำหนดค่าเราจะดำเนินการดังต่อไปนี้:

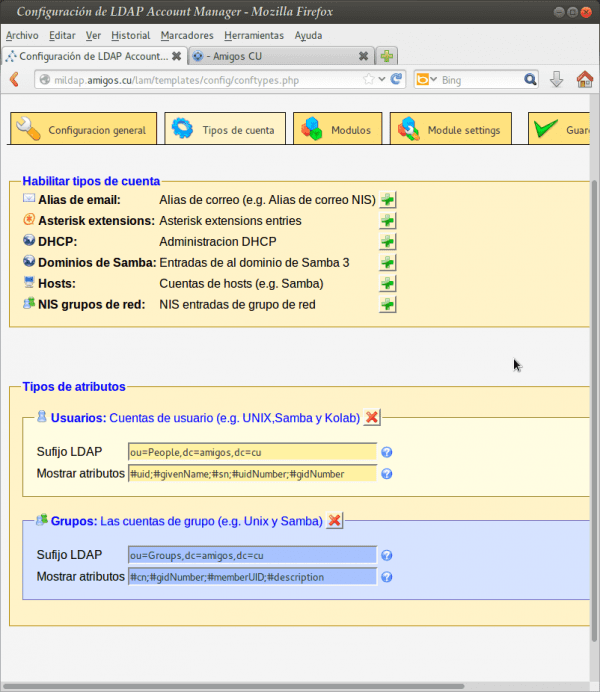

- เราเลือกแท็บ 'ประเภทของบัญชี'.

- ในส่วน 'ประเภทบัญชีที่ใช้งานอยู่' -> 'ผู้ใช้' -> 'คำต่อท้าย LDAP', พวกเราเขียน: ou = คน, dc = เพื่อน, dc = cu.

- ในส่วน 'ประเภทบัญชีที่ใช้งานอยู่' -> 'กลุ่ม' -> 'คำต่อท้าย LDAP', พวกเราเขียน: ou = กลุ่ม, dc = เพื่อน, dc = cu.

- โดยใช้ปุ่มที่มีชื่อว่า '^ ลบบัญชีประเภทนี้'เราจะกำจัดสิ่งที่เกี่ยวข้องกับ 'ทีม' y 'โดเมน Samba'ซึ่งเราจะไม่ใช้

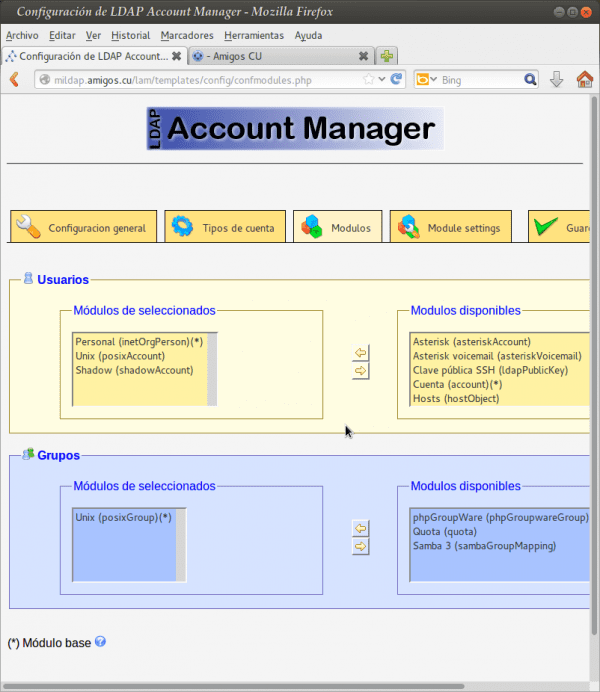

- เราเลือกแท็บ 'โมดูล'.

- En 'ผู้ใช้', ในรายการ 'โมดูลที่เลือก'เราย้ายโมดูล 'แซมบ้า 3 (sambaSamAccount)' ไปยังรายการ 'โมดูลที่มีอยู่'.

- En 'กลุ่ม', ในรายการ 'โมดูลที่เลือก'เราย้ายโมดูล 'แซมบ้า 3 (sambaGroupMapping)' ไปยังรายการ 'โมดูลที่มีอยู่'.

สำหรับตอนนี้และจนกว่าเราจะคุ้นเคยกับการกำหนดค่า LAM เราจะปล่อยไว้อย่างนั้น

เราบันทึกการเปลี่ยนแปลงและกลับไปที่หน้าเริ่มต้นซึ่งเราต้องพิมพ์รหัสผ่านของผู้ใช้ ผู้ดูแลระบบ (cn = ผู้ดูแลระบบ, dc = เพื่อน, dc = cu), ประกาศระหว่างการติดตั้งไฟล์ ตบ. หากคุณส่งคืนข้อผิดพลาดให้ตรวจสอบว่าไฟล์ /etc/ldap/ldap.conf ได้รับการกำหนดค่าอย่างถูกต้องบนเซิร์ฟเวอร์เอง คุณอาจมีเส้นทางไปยังใบรับรอง TLS ไม่ถูกต้องหรือมีข้อผิดพลาดอื่น จำไว้ว่าควรมีลักษณะดังนี้:

BASE dc = friends, dc = cu URI ldap: //mildap.amigos.cu # ใบรับรอง TLS (จำเป็นสำหรับ GnuTLS) TLS_CACERT /etc/ssl/certs/cacert.pem

เมื่ออยู่ใน LAM เราต้องใช้เวลาศึกษาก่อนที่จะเปลี่ยนการกำหนดค่าใด ๆ อินเทอร์เฟซใช้งานง่ายและใช้งานง่าย ใช้มันและตรวจสอบ

สังเกต: ในเอกสาร http://mildap.amigos.cu/lam-docs/ch02s02.html#confTypicalScenariosเราสามารถอ่านตอนท้าย:

ไดเรกทอรี LDAP เดียวที่มีผู้ใช้จำนวนมาก (> 10)

LAM ได้รับการทดสอบว่าทำงานกับผู้ใช้ 10 คน หากคุณมีผู้ใช้จำนวนมากขึ้นคุณจะมีสองทางเลือก

- แบ่งโครงสร้าง LDAP ของคุณในหน่วยขององค์กร: โดยปกติจะเป็นตัวเลือกที่มีประสิทธิภาพดีที่สุด ใส่บัญชีของคุณในหน่วยขององค์กรหลาย ๆ หน่วยและตั้งค่า LAM เหมือนในสถานการณ์ขั้นสูงด้านบน

- เพิ่มขีด จำกัด หน่วยความจำ: เพิ่มพารามิเตอร์ memory_limit ใน php.ini ของคุณ วิธีนี้จะช่วยให้ LAM อ่านรายการเพิ่มเติม แต่จะทำให้เวลาตอบสนองของ LAM ช้าลง

มามีความคิดสร้างสรรค์และเป็นระเบียบในการบริหารไดเรกทอรีของเรากันเถอะ

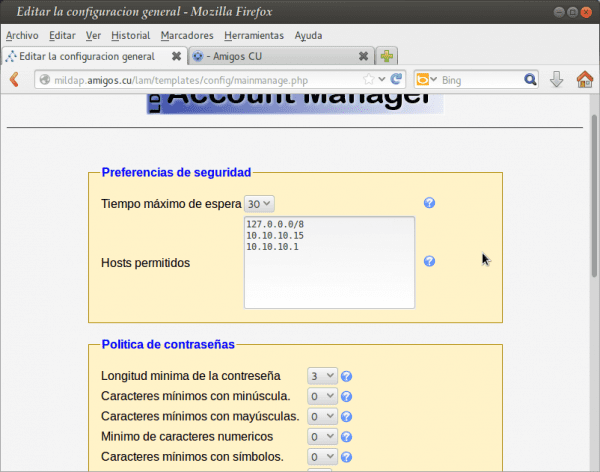

นโยบายความปลอดภัยของรหัสผ่านและด้านอื่น ๆ ผ่าน LAM

- เราคลิกที่ลิงค์ «การกำหนดค่า LAM ».

- คลิกที่ลิงค์ "แก้ไขการตั้งค่าทั่วไป".

- เราพิมพ์รหัสผ่าน 'ม' ไม่มีเครื่องหมายคำพูด

และในหน้านั้นเราจะพบนโยบายรหัสผ่านการตั้งค่าความปลอดภัยโฮสต์ที่อนุญาตและอื่น ๆ

หมายเหตุ: การกำหนดค่า LAM ถูกบันทึกในรูปแบบ /usr/share/ldap-account-manager/config/lam.conf.

เราเปิดใช้ https เพื่อเชื่อมต่อกับ LAM อย่างปลอดภัย:

: ~ # a2ensite default-ssl : ~ # a2enmod ssl : ~ # /etc/init.d/apache2 เริ่มต้นใหม่

เมื่อเราเปิดใช้ https ด้วยวิธีก่อนหน้านี้เรากำลังทำงานกับใบรับรองที่ Apache สร้างขึ้นโดยค่าเริ่มต้นและสะท้อนให้เห็นในคำจำกัดความของโฮสต์เสมือน เริ่มต้น SSL. หากเราต้องการใช้ใบรับรองอื่นที่สร้างขึ้นเองโปรดแจ้งให้เราทราบ /usr/share/doc/apache2.2-common/README.Debian.gz. มีการเรียกใบรับรองที่เป็นปัญหา "น้ำมันงู" o น้ำมันงูและพบได้ใน:

/etc/ssl/certs/ssl-cert-snakeoil.pem /etc/ssl/private/ssl-cert-snakeoil.key

ให้เบราว์เซอร์ชี้ไปที่ https://mildap.amigos.cuและเรายอมรับใบรับรอง จากนั้นเราชี้ไปที่ https://mildap.amigos.cu/lam และเราสามารถทำงานผ่าน https LAM ได้แล้ว

สำคัญ: หากในระหว่างกระบวนการเริ่มต้นเซิร์ฟเวอร์ไฟล์ เอ็กซิม ใช้เวลานานในการเริ่มต้นติดตั้งวัสดุทดแทนที่มีน้ำหนักเบา smtpm.

: ~ # aptitude ติดตั้ง ssmtp

จะมีการติดตั้งแพ็คเกจใหม่ต่อไปนี้: ssmtp {b} 0 แพ็คเกจที่อัปเดต, 1 ติดตั้งใหม่, 0 ที่จะลบและ 0 ไม่อัปเดต ฉันต้องการดาวน์โหลดไฟล์ 52,7 kB หลังจากคลายการบรรจุ 8192 B จะใช้การอ้างอิงของแพ็คเกจต่อไปนี้ไม่เป็นที่พอใจ: exim4-config: Conflicts: ssmtp แต่จะติดตั้ง 2.64-4 exim4-daemon-light: Conflicts: mail-transport-agent ซึ่งเป็นแพ็กเกจเสมือน ssmtp: ความขัดแย้ง: mail-transport-agent ซึ่งเป็นแพ็คเกจเสมือน การดำเนินการต่อไปนี้จะแก้ไขการอ้างอิงเหล่านี้ลบแพ็กเกจต่อไปนี้: 1) exim4 2) exim4-base 3) exim4-config 4) exim4-daemon-light คุณยอมรับโซลูชันนี้หรือไม่ [Y / n / q /?] และ

จากนั้นเราดำเนินการ:

: ~ # aptitude purge ~ c: ~ # aptitude clean: ~ # aptitude autoclean: ~ # reboot

หากคุณกำลังทำงานกับเซิร์ฟเวอร์เสมือนนี่เป็นช่วงเวลาที่ดีในการสำรองข้อมูลเซิร์ฟเวอร์หลักทั้งหมด ... ในกรณีนี้ 🙂

การจำลองแบบ บันทึกและกู้คืนฐานข้อมูล Directory

ในคู่มือที่ยอดเยี่ยมซึ่งเราขอแนะนำให้ทุกคนอ่านและศึกษา - «คู่มือเซิร์ฟเวอร์ Ubuntu»จาก Ubuntu Server 12.04 «แม่นยำ»มีคำอธิบายโดยละเอียดเกี่ยวกับส่วนต่างๆของโค้ดที่เราเขียนเกี่ยวกับ OpenLDAP และการสร้างใบรับรอง TLS และนอกจากนี้ Directory Replication และวิธีการบันทึกและกู้คืนฐานข้อมูล .

อย่างไรก็ตามนี่คือขั้นตอนในการกู้คืนฐานข้อมูลทั้งหมดในกรณีที่เกิดภัยพิบัติ

สำคัญมาก:

เราต้องมีไฟล์ที่ส่งออกอยู่เสมอผ่านทางผู้จัดการบัญชี Ldap เป็นข้อมูลสำรองของเรา แน่นอนว่าไฟล์ cn = amigos.ldif ต้องตรงกับการติดตั้งของเราเอง. นอกจากนี้เรายังสามารถรับได้จากคำสั่ง slcat ที่เราจะเห็นในภายหลัง

1.- เรากำจัดการติดตั้งแบบตบเท่านั้น

: ~ # aptitude purge slpad

2.- เราทำความสะอาดระบบบรรจุภัณฑ์

: ~ # aptitude install -f: ~ # aptitude purge ~ c: ~ # aptitude clean: ~ # aptitude autoclean

3.- เราลบฐานข้อมูล Directory โดยสิ้นเชิง

: ~ # rm -r / var / lib / ldap / *

4.- เราติดตั้ง Slapd daemon และการอ้างอิงอีกครั้ง

: ~ # aptitude ติดตั้งตบ

5.- เราตรวจสอบ

: ~ # ldapsearch -Q -LLL -Y ภายนอก -H ldapi: /// -b cn = config dn: ~ # ldapsearch -x -LLL -H ldap: /// -b dc = friends, dc = cu dn

6.- เพิ่มไฟล์ดัชนีเดียวกัน olcDbIndex.ldif

: ~ # ldapmodify -Y ภายนอก -H ldapi: /// -f ./olcDbIndex.ldif

7.- เราตรวจสอบดัชนีที่เพิ่มเข้ามา

: ~ # ldapsearch -Q -LLL -Y ภายนอก -H ldapi: /// \ -b cn = config '(olcDatabase = {1} hdb)' olcDbIndex

8.- เราเพิ่มกฎการควบคุมการเข้าถึงเดียวกัน

: ~ # ldapmodify -Y ภายนอก -H ldapi: /// -f ./olcAccess.ldif

9.- เราตรวจสอบกฎการควบคุมการเข้าถึง

: ~ # ldapsearch -Q -LLL -Y ภายนอก -H ldapi: /// \ -b cn = config '(olcAccess = *)' olcAccess olcSuffix

10.- เราเพิ่มใบรับรอง TLS ไม่จำเป็นต้องสร้างใหม่หรือแก้ไขสิทธิ์ มีอยู่แล้วในระบบไฟล์ แต่ไม่ได้ประกาศในฐานข้อมูล

: ~ # ldapmodify -Y ภายนอก -H ldapi: /// -f /etc/ssl/certinfo.ldif

11.- เราเพิ่มเนื้อหาตามข้อมูลสำรองของเราเอง

: ~ # ldapadd -x -D cn = admin, dc = friends, dc = cu -W -f dc = friends.ldif

อย่ารีสตาร์ทเครื่องตบเพราะกำลังทำดัชนีฐานข้อมูลและอาจเสียหายได้ !!! แก้ไขไฟล์สำรองของคุณก่อนเพิ่มทุกครั้งเพื่อหลีกเลี่ยงการป้อนข้อมูลที่มีอยู่

เราชี้ไปที่เบราว์เซอร์ https://mildap.amigos.cu/lam และเราตรวจสอบ

คำสั่ง slcat

คำสั่ง ตบแคท ส่วนใหญ่จะใช้เพื่อสร้างในรูปแบบ LDIF ซึ่งเป็นเนื้อหาของฐานข้อมูลที่จัดการกับไฟล์ ตบ. คำสั่งเปิดฐานข้อมูลที่กำหนดโดยหมายเลขหรือคำต่อท้ายและเขียนไฟล์ที่เกี่ยวข้องในรูปแบบ LDIF บนหน้าจอ ฐานข้อมูลที่กำหนดค่าเป็นรองจะแสดงด้วยเว้นแต่เราจะระบุตัวเลือก -g.

ข้อ จำกัด ที่สำคัญที่สุดของการใช้คำสั่งนี้คือไม่ควรดำเนินการเมื่อไฟล์ ตบอย่างน้อยก็ในโหมดเขียนเพื่อให้แน่ใจว่าข้อมูลมีความสอดคล้องกัน

ตัวอย่างเช่นหากเราต้องการสร้างสำเนาสำรองของฐานข้อมูล Directory ไปยังไฟล์ชื่อ การสำรองข้อมูล Slapd.ldifเราดำเนินการ:

: ~ # บริการตบหยุด: ~ # Slapcat -l Backup-Slapd.ldif: ~ # บริการตบเริ่ม

การมีส่วนร่วมที่ยอดเยี่ยมฉันชอบมันและการอ่านที่แนะนำ

เขาหาบทความที่คล้ายกันโดยไม่ประสบความสำเร็จมากนัก

ฉันให้ 10 😉

ขอบคุณสำหรับการแสดงความคิดเห็นและการประเมินบทความของฉัน !!!

น่าสนใจ! ผลงานยอดเยี่ยมอีกครั้งฟิโก้!

กอด! พอล.

ขอบคุณมากสำหรับความคิดเห็นและคำชมเพื่อน Pablo !!! ฉันหวังว่าจะเป็นประโยชน์กับผู้ที่ต้องการ

เนื้อหายอดเยี่ยมขอบคุณอีกครั้งสำหรับการแบ่งปัน

ความนับถือ

ขอบคุณสำหรับความคิดเห็น !!!

โฮเมอรันฟิโก้ !! และ pdf อย่างเป็นทางการเมื่อไหร่จะพร้อม?

ทักทาย dhunter !!!. ลองนึกดูว่านอกจากจะมีโพสต์ 7 รายการที่เผยแพร่จนถึงตอนนี้ฉันจะรวมวิธีการรวมเซิร์ฟเวอร์อีเมลพื้นฐานโดยใช้ CITADEL บริการ FTP, SFTP; Business Cloud ที่ใช้ OwnCloud เซิร์ฟเวอร์ Samba แบบสแตนด์อโลนที่มีผู้ใช้ระบบผ่าน libnss-ldap และ PAM เป็นต้น สรุปข้อสรุปของคุณเอง 🙂ฉันคิดว่าภายในสิ้นเดือนมีนาคมหรือต้นเดือนเมษายน

สวัสดี Federico ขอบคุณสำหรับการมีส่วนร่วมเราจะรอคอย พร้อมอัพเดท ..

ฉันจะพยายามทำให้เสร็จภายในสิ้นเดือนนี้ ไม่ใช่เรื่องง่ายเลยที่จะเขียนหนังสือแม้ว่าจะเป็นเพียงไม่กี่หน้าก็ตาม

ฉันพูดได้แค่ว่าผู้มีส่วนร่วมในบล็อกนี้ดูเหมือนว่าคุณจะน่าสนใจที่สุดอธิบายได้ดีที่สุดและใกล้เคียงที่สุดของ ALL

ขอบคุณมากสำหรับความคิดเห็นของคุณ ในทุกบทความที่ฉันเขียนฉันทำให้ดีที่สุดเพราะฉันรู้ว่ามีผู้อ่านเช่นคุณอยู่เสมอแม้จะมีหลายคนที่ไม่แสดงความคิดเห็นก็ตาม

สวัสดี Nexus6 !!!

สวัสดีตอนบ่ายทุกครั้งที่ฉันปรึกษาเครือข่ายเกี่ยวกับ ldap ฉันพบว่าคุณให้คำแนะนำซึ่งฉันขอแสดงความยินดีสำหรับความตั้งใจของคุณตอนนี้ฉันยังใหม่สำหรับสิ่งนี้และชอบที่ทุกคนอยากเรียนรู้

นี่คือคำถาม

เพื่อนของฉันบอกฉันว่าเมื่อเครือข่ายถูกตัดการเชื่อมต่อระบบปฏิบัติการที่ตรวจสอบสิทธิ์แล้วด้วย ldap จะเปลี่ยนภาษาของฉันเป็นภาษาอังกฤษซึ่งคุณสามารถบอกฉันได้ว่าฉันควรตรวจสอบไฟล์ใดที่จะตรวจสอบเป็นภาษาสเปนเพื่อให้ผู้ใช้ของฉันเริ่มต้นใหม่ เพิ่มไว้แล้วใน LDAP ล่วงหน้าขอบคุณสำหรับความช่วยเหลือ

Federico โพสต์ยอดเยี่ยมเหมือนเคย ฉันอ่านว่าคุณกำลังแสดงความคิดเห็นเกี่ยวกับบางสิ่งที่เกี่ยวข้องกับ PDF ที่มีการกำหนดค่าของบริการโทรคมนาคมส่วนใหญ่ที่ใช้ในเครือข่ายธุรกิจ คุณบอกว่าปลายเดือนมีนาคมหรือต้นเดือนเมษายนปีที่แล้วจะพร้อม คำถามของฉันคือตอนนั้นคุณจัดการจนเสร็จและอัปโหลดได้หรือไม่ ขอบคุณล่วงหน้าในที่สุดฉันจะทดสอบ Openfire ฉันเห็นว่ามันมีเว็บอินเตอร์เฟสสำหรับ 9090 ด้วยซ้ำ

ขอบคุณสำหรับความคิดเห็นของคุณ Pedro Pablo แทนที่จะตอบคุณอย่างครอบคลุมฉันเขียนบทความที่คุณจะอ่านวันนี้หรือพรุ่งนี้ ขอบคุณผู้อ่านเช่นคุณสมควรได้รับคำตอบ ขอบคุณอีกครั้ง.