การรักษาความปลอดภัยของข้อมูล: ประวัติคำศัพท์และสาขาปฏิบัติการ

นับตั้งแต่ราวทศวรรษที่แปดสิบของศตวรรษที่แล้วมนุษยชาติได้มีส่วนร่วมและจมอยู่กับการเปลี่ยนแปลงในทุกด้านของชีวิตสาธารณะ ทั้งหมดเป็นเพราะความก้าวหน้าการเติบโตและการพัฒนาจำนวนมากของ «Tecnologías de Información y Comunicación (TIC)». «TIC» พวกมันก่อให้เกิดผลกระทบที่เปลี่ยนวิธีการมองเห็นชื่นชมหรือประเมินอดีตหรือปัจจุบันของเราและแม้แต่ปรับขนาดวิธีที่เราจินตนาการถึงอนาคตของเราว่าเป็นสิ่งมีชีวิตชนิดหนึ่ง

การเปลี่ยนแปลงหรือผลกระทบซึ่งทำให้ภาษาที่ใช้ของเราเปลี่ยนไปด้วยซ้ำเนื่องจากการสร้างการใช้งานและความนิยมของคำศัพท์แนวคิดและแนวคิดใหม่ ๆ ที่หลากหลายจนกระทั่งเมื่อไม่นานมานี้ยังไม่เป็นที่รู้จักหรือนึกถึง และด้วยเอกสารฉบับนี้เราหวังว่าจะได้เจาะลึกประเด็นเหล่านี้และเรียนรู้เล็กน้อยเกี่ยวกับปัญหาปัจจุบันของ «Seguridad de la Información» เป็นสิ่งสำคัญของปัจจุบัน «TIC» เกี่ยวกับสังคมมนุษย์ในปัจจุบันนั่นคือ «Sociedad de la Información» แห่งศตวรรษที่ XNUMX

ก่อนที่จะเข้าสู่เรื่องอย่างสมบูรณ์ขอแนะนำให้ชี้ให้เห็นว่าแนวคิดที่เกี่ยวข้องของไฟล์ «Seguridad de la Información» ด้วยไฟล์ «Seguridad Informática»ตั้งแต่ในขณะที่ ประการแรกหมายถึงการป้องกันและการปกป้องข้อมูลที่ครอบคลุมของก «Sujeto» (บุคคล, บริษัท , สถาบัน, หน่วยงาน, สังคม, รัฐบาล), ประการที่สองมุ่งเน้นไปที่การปกป้องข้อมูลภายในระบบคอมพิวเตอร์เท่านั้นเช่นนี้

ดังนั้นเมื่อมันมาถึง «Seguridad de la Información» หนึ่ง «Sujeto», เป็นสิ่งสำคัญที่ข้อมูลที่สำคัญจะได้รับการปกป้องและคุ้มครองภายใต้มาตรการรักษาความปลอดภัยที่ดีที่สุดและแนวทางปฏิบัติที่ดีของคอมพิวเตอร์ เนื่องจากสาระสำคัญของ «Seguridad de la Información» คือการเก็บข้อมูลสำคัญทั้งหมดไว้ «Sujeto» เพื่อปกป้อง

ในลักษณะที่เราสามารถสรุปไฟล์ «Seguridad de la Información» เป็นพื้นที่ของความรู้ที่ประกอบด้วย การรักษาความลับความสมบูรณ์และความพร้อมใช้งานของข้อมูล ที่เกี่ยวข้องกับ «Sujeto»ตลอดจนระบบที่เกี่ยวข้องกับการปฏิบัติภายในองค์กร นอกจากนี้ «Seguridad de la Información» สร้างรากฐานทั้งหมดบนหลักการต่อไปนี้:

- ความลับ: ควรหลีกเลี่ยงว่าข้อมูลนั้นไม่มีอยู่หรือไม่เปิดเผยต่อบุคคลหน่วยงานหรือกระบวนการที่ไม่ได้รับอนุญาต

- ความสมบูรณ์: ต้องใช้ความระมัดระวังเพื่อรักษาความถูกต้องและครบถ้วนของข้อมูลและวิธีการประมวลผล

- ห้องว่าง: การเข้าถึงและการใช้ข้อมูลและระบบบำบัดต้องได้รับการรับรองจากบุคคลหน่วยงานหรือกระบวนการที่ได้รับอนุญาตเมื่อจำเป็น

เนื้อหา

ประวัติศาสตร์

จากย่อหน้าก่อนหน้านี้สามารถอนุมานได้อย่างง่ายดายว่าไฟล์ «Seguridad de la Información» ไม่จำเป็นต้องเกิดมาพร้อมกับความทันสมัยและปัจจุบัน «Era Informática»เนื่องจากต้องเกี่ยวข้องกับข้อมูลในลักษณะทั่วไปซึ่งเกี่ยวข้องกับคำว่า «Humanidad, Sociedad y Civilización»ในทางตรงกันข้าม «Seguridad Informática» sí

ดังนั้นเราสามารถแสดงตัวอย่างเฉพาะของการปกป้อง «Información» ตลอดประวัติศาสตร์ซึ่งมักเกี่ยวข้องกับศิลปะหรือวิทยาศาสตร์ในตำนาน «Criptografía». ตัวอย่างเช่น:

เหตุการณ์สำคัญก่อนคริสต์กาล (BC)

- 1500: แท็บเล็ตเมโสโปเตเมียที่มีสูตรเข้ารหัสเพื่อผลิตเคลือบเซรามิก

- 500-600: หนังสือภาษาฮีบรูของเยเรมีย์ด้วยการเข้ารหัสง่ายๆโดยการกลับตัวอักษร

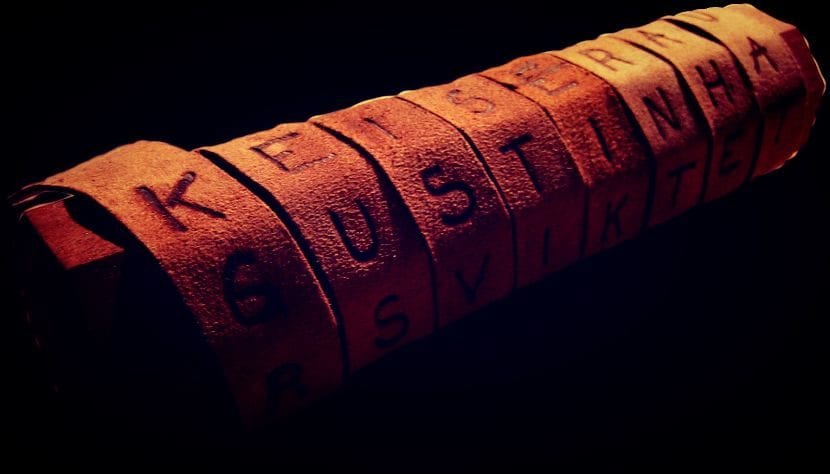

- 487: พนักงานชาวกรีก SCYTALE ซึ่งใช้ริบบิ้นหนังม้วนที่เขียน

- 50-60: Julius Caesar จักรพรรดิแห่งโรมันผู้ใช้ระบบการเปลี่ยนตัวอักษรง่ายๆในตัวอักษรของเขา

เหตุการณ์สำคัญหลังพระคริสต์ (ค.ศ. )

- 855: ข้อความเข้ารหัสที่รู้จักครั้งแรกในอาระเบีย (ตะวันออกกลาง)

- 1412: สารานุกรม (เล่ม 14) ที่อธิบายการเข้ารหัสและเทคนิคการทดแทนและการขนย้าย

- 1500: เริ่มต้นการเข้ารหัสในชีวิตนักการทูตในอิตาลี

- 1518: หนังสือ crypto เล่มแรกชื่อ "Polygraphia libri sex" เขียนโดย Trithemius ในภาษาเยอรมัน

- 1585: หนังสือ "Tractie de chiffre" โดย Blaise de Vigenere ชาวฝรั่งเศสซึ่งมี Vigenere Cipher ที่รู้จักกันดี

- 1795: อุปกรณ์การเข้ารหัสรูปทรงกระบอกแรกโดย Thomas Jefferson หรือที่เรียกว่า "Jefferson's Wheel"

- 1854: 5 × 5 Matrix Cipher เป็น Key จาก Charles Wheatstone หรือที่รู้จักกันในภายหลังว่า Playfair Cipher

- 1833: หนังสือ "La Cryptographie militaire" โดย Auguste Kerckhoff ซึ่งมีหลักการของ Kerckhoff

- 1917: การพัฒนาเทปสุ่มแบบใช้ครั้งเดียวซึ่งเป็นระบบการเข้ารหัสที่ปลอดภัยเพียงหนึ่งเดียวในยุคนั้น

- 1923: การใช้เครื่องโรเตอร์“ Enigma” ซึ่งออกแบบโดย Arthur Scherbius ชาวเยอรมัน

- 1929: หนังสือ "Cryptography in an Algebraic Alphabet" โดย Lester Hill ซึ่งมี Hill's Cipher

- 1973: การใช้ "Bell-LaPadula Model" ซึ่งกำหนดกฎเกณฑ์สำหรับการเข้าถึงข้อมูลลับอย่างเป็นทางการ

- 1973-76: การเผยแพร่และการใช้อัลกอริธึมการเข้ารหัสคีย์สาธารณะหรือคีย์การเข้ารหัส

- 1977: การสร้าง "DES Algorithm" (Data Encryption Standard) โดย IBM ในปีพ. ศ. 1975

- 1979: การพัฒนา "RSA Algorithm" โดย Ronald Rivest, Adi Shamir และ Leonard Adleman

แนวคิดและคำศัพท์ที่เกี่ยวข้อง

แนวคิดและคำศัพท์ที่เกี่ยวข้องกับ «Seguridad de la Información» พวกเขาเป็นจำนวนมากเนื่องจากอย่างที่เราได้กล่าวไปก่อนหน้านี้มันมีส่วนเกี่ยวข้องกับตัวเองมากกว่าไฟล์ «Información» ที่มีอยู่ในอุปกรณ์หรือระบบดิจิทัลหรือคอมพิวเตอร์ซึ่งเป็นลักษณะที่ครอบคลุม «Seguridad Informática». ดังนั้นเราจะพูดถึงสิ่งที่สำคัญเพียงไม่กี่อย่างโดยสรุป

การวิเคราะห์การจราจร

รวมถึงการบันทึกเวลาและระยะเวลาของ «comunicación»และข้อมูลอื่น ๆ ที่เกี่ยวข้องเพื่อกำหนดรายละเอียดขั้นตอนการสื่อสารข้อมูลประจำตัวของฝ่ายที่สื่อสารและสิ่งที่สามารถกำหนดได้เกี่ยวกับสถานที่ของพวกเขา

ไม่เปิดเผยชื่อ

คุณสมบัติหรือลักษณะที่เกี่ยวข้องกับก «Sujeto» ซึ่งเป็นการแสดงออกว่าไม่สามารถระบุได้ภายในชุดของหน่วยงานอื่น (วิชา)ซึ่งมักเรียกว่า «Conjunto anónimo». ชุดที่มักจะประกอบด้วยตัวแบบที่เป็นไปได้ทั้งหมดที่อาจทำให้เกิด (หรือเกี่ยวข้องกับ) การกระทำ

ไซเบอร์สเปซ

สภาพแวดล้อมที่ไม่ใช่ทางกายภาพ (เสมือน) ที่สร้างขึ้นโดยอุปกรณ์คอมพิวเตอร์รวมกันเพื่อทำงานร่วมกันบนเครือข่าย ในระดับโลกอาจกล่าวได้ว่า «Ciberespacio» เป็นพื้นที่โต้ตอบ (ดิจิทัลและอิเล็กทรอนิกส์) ที่ดำเนินการภายในคอมพิวเตอร์และเครือข่ายคอมพิวเตอร์ทั่วโลกนั่นคือบนอินเทอร์เน็ต เขา «Ciberespacio» ไม่ควรสับสนกับอินเทอร์เน็ตเนื่องจากตัวแรกหมายถึงอ็อบเจ็กต์และอัตลักษณ์ที่มีอยู่ในตัวที่สองซึ่งเป็นโครงสร้างพื้นฐานทางกายภาพและเชิงตรรกะที่ใช้งานได้

ไซเบอร์เนติกส์

วิทยาศาสตร์ที่เกี่ยวข้องกับระบบควบคุมและการสื่อสารในคนและเครื่องจักรศึกษาและใช้ประโยชน์จากแง่มุมและกลไกทั่วไปทั้งหมด ต้นกำเนิดก่อตั้งขึ้นเมื่อประมาณปี พ.ศ. 1945 และปัจจุบันมีการเชื่อมโยงอย่างใกล้ชิดกับ «Biónica» และ «Robótica». ซึ่งมักจะรวมถึงการศึกษาและการจัดการตั้งแต่เครื่องคำนวณ (ซูเปอร์คอมพิวเตอร์และคอมพิวเตอร์) ไปจนถึงกลไกหรือกระบวนการควบคุมตนเองและการสื่อสารทุกประเภทที่มนุษย์สร้างขึ้นหรือสร้างขึ้นซึ่งมักเลียนแบบชีวิตและกระบวนการของมัน

ความลับ

ทรัพย์สินหรือลักษณะที่ป้องกันไม่ให้เปิดเผยข้อมูลบางอย่างแก่บุคคลหรือระบบที่ไม่ได้รับอนุญาต ในการดำเนินการดังกล่าวพยายามตรวจสอบให้แน่ใจว่าสามารถเข้าถึงไฟล์ «Información» เฉพาะผู้ที่ได้รับอนุญาตเท่านั้น

การอ่านรหัส

วินัยที่เกี่ยวข้องกับศิลปะการเขียนในภาษาที่ตกลงกันโดยใช้รหัสหรือตัวเลขนั่นคือสอนวิธีการออกแบบ «Cifrarios» (นิพจน์ตรงกันกับรหัสลับหรือการเขียนลับ) และ «criptoanalizar» (การดำเนินการผกผันที่เกี่ยวข้องกับการตีความผ่านการวิเคราะห์ «Cifrarios» สร้างโดยนักเข้ารหัส)

โครงสร้างพื้นฐานที่สำคัญ

ที่ให้ «servicios esenciales»ซึ่งการดำเนินการมีความสำคัญและไม่อนุญาตให้มีวิธีแก้ไขปัญหาอื่นดังนั้นการรบกวนหรือการทำลายล้างจะส่งผลกระทบอย่างรุนแรงต่อบริการที่จำเป็น

แนวคิดที่สำคัญอื่น ๆ

- อันตราย: เงื่อนไขเบื้องต้นของมนุษย์ที่โชคร้ายซึ่งเช่นนี้ตั้งอยู่ในระดับความรู้ความเข้าใจการรับรู้หรือก่อนการรับรู้โดยมีการแสดงที่มาของความคาดหวังหรือความเป็นไปได้ที่จะหลีกเลี่ยงในแง่ของการรับรู้ที่เป็นไปได้

- ความเป็นส่วนตัว: ความคาดหวังส่วนบุคคลของการควบคุมที่แต่ละคนมีเกี่ยวกับข้อมูลเกี่ยวกับตัวเองและวิธีการที่บุคคลภายนอกรู้จักหรือใช้ข้อมูลนี้

- ทดสอบ: องค์ประกอบวิธีการหรือการกระทำที่มีจุดประสงค์เพื่อแสดงให้เห็นว่าสิ่งที่ระบุนั้นสอดคล้องกับความเป็นจริง

- ความเสี่ยง: สภาพหรือสถานการณ์ที่สอดคล้องกับการกระทำที่เป็นไปได้ของการสูญเสียหรือความเสียหายในวัตถุหรือระบบที่เปิดเผยอันเป็นผลมาจาก "การคลี่คลาย" ของภัยคุกคามและช่องโหว่

- การละเมิด: การละเมิดกฎหมายบรรทัดฐานหรือประเพณี

- จะ: ความสามารถของมนุษย์ในการตัดสินใจได้อย่างอิสระว่าอะไรคือสิ่งที่ต้องการและสิ่งที่ไม่ต้องการ

ฟิลด์การดำเนินการ

เขตข้อมูลการกระทำของ «Seguridad de la Información» มีการเชื่อมโยงอย่างใกล้ชิดกับสาขาวิชาวิทยาการคอมพิวเตอร์อื่น ๆ เช่น «Seguridad Informática» และ «Ciberseguridad».

อ้างถึง Catherine A. Theohary:

“ สำหรับหน่วยงานภาครัฐบางคน Cybersecurity หมายถึงการรักษาความปลอดภัยของข้อมูลหรือการรักษาความปลอดภัยของข้อมูลที่อยู่ในโครงสร้างพื้นฐานไซเบอร์เช่นเครือข่ายโทรคมนาคมหรือกระบวนการที่เครือข่ายเหล่านี้อนุญาต และสำหรับบางคนความปลอดภัยทางไซเบอร์หมายถึงการปกป้องโครงสร้างพื้นฐานของข้อมูลจากการโจมตีทางกายภาพหรือทางอิเล็กทรอนิกส์”

La «Criminalística» และ «Informática Forense» ยังเป็นสาขาวิชาที่เกี่ยวข้องกับขอบเขตการดำเนินการของ «Seguridad de la Información». เหนือสิ่งอื่นใดเนื่องจากประกอบด้วยการเก็บรักษาการระบุการแยกการจัดทำเอกสารและการตีความข้อมูลคอมพิวเตอร์

อาจมีสาขาวิชาอื่น ๆ ที่เกี่ยวข้องนอกเหนือจากคุณดังนั้น อุดมคติคือการขยายการอ่านเกี่ยวกับสาขาวิชาเหล่านี้โดยใช้เป็นข้อมูลอ้างอิงข่าวปัจจุบันที่เกี่ยวข้องกับ «Seguridad de la Información» และ «Seguridad Informática» ในแหล่งข้อมูลอื่น ๆ (เว็บไซต์) เช่น: อินซิเบ้, การรักษาความปลอดภัย Welive (ESET) y Kaspersky.

ข้อมูลที่เกี่ยวข้องเพิ่มเติม

สำหรับข้อมูลเพิ่มเติมโปรดเยี่ยมชมรายการที่เกี่ยวข้องต่อไปนี้:

ข้อสรุป

เราหวังว่าสิ่งพิมพ์นี้เกี่ยวกับ «Seguridad de la Información» มีประโยชน์มากสำหรับทุกคน ทั้งสำหรับผู้ที่อยู่นอกเรื่องโดยตรงและสำหรับผู้ที่เกี่ยวข้องกับเรื่องนั้น ๆ ว่าเป็นแหล่งข้อมูลขนาดเล็ก แต่มีคุณค่าโดยเฉพาะอย่างยิ่งในระดับแนวคิดและคำศัพท์ที่มักจะใช้อย่างถาวรในสภาพแวดล้อมทางวิชาการวิชาชีพและสังคมที่เกี่ยวข้องกับ «La Informática y la Computación».

ยังไงก็ช่างมันเถอะ มีประโยชน์ที่จะสามารถรวบรวมฐานทางทฤษฎีที่ช่วยให้ทุกคนสามารถเผชิญหน้ากับเท้าขวาจุดเริ่มต้นของความรู้ในพื้นที่ที่มีคุณค่าของความรู้ปัจจุบัน