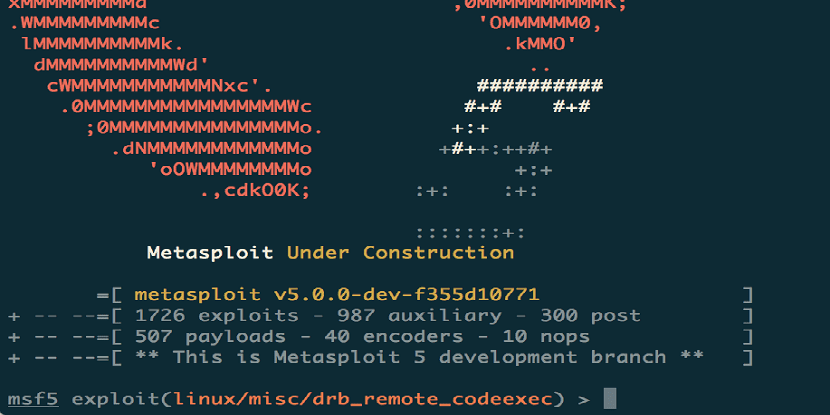

แปดปีต่อมา ของการก่อตัวของสาขาสำคัญสุดท้าย การเปิดตัว แพลตฟอร์มการวิเคราะห์ช่องโหว่ Metasploit Framework ในเวอร์ชันล่าสุด 5.0

ปัจจุบัน แพ็คเกจ Metasploit Framework ประกอบด้วยโมดูล 3795 โมดูลที่มีการใช้ประโยชน์จากช่องโหว่และวิธีการโจมตีต่างๆ

โครงการนี้ยังรักษาฐานข้อมูลที่มีช่องโหว่ประมาณ 136710 ช่อง รหัส Metasploit เขียนด้วย Ruby และเผยแพร่ภายใต้ใบอนุญาต BSD โมดูลสามารถพัฒนาได้ใน Ruby, Python และ Go

Metasploit เป็นโครงการโอเพ่นซอร์สสำหรับความปลอดภัยของคอมพิวเตอร์ซึ่งให้ข้อมูลเกี่ยวกับช่องโหว่ด้านความปลอดภัยและความช่วยเหลือในการทดสอบการเจาะ "Pentesting" และการพัฒนาลายเซ็นสำหรับระบบตรวจจับการบุกรุก

โครงการย่อยที่รู้จักกันดีที่สุดคือ Metasploit Framework เครื่องมือในการพัฒนาและเรียกใช้การหาประโยชน์จากเครื่องระยะไกล โครงการย่อยที่สำคัญอื่น ๆ ได้แก่ ฐานข้อมูล opcode (opcode) ไฟล์เชลล์โค้ดและการวิจัยด้านความปลอดภัย

Metasploit Framework ให้ผู้เชี่ยวชาญด้านความปลอดภัยด้านไอทีพร้อมชุดเครื่องมือสำหรับการพัฒนาและการแก้ไขจุดบกพร่องอย่างรวดเร็วตลอดจนตรวจสอบช่องโหว่และระบบที่ระบบดำเนินการในกรณีที่การโจมตีประสบความสำเร็จ

มีการเสนออินเทอร์เฟซบรรทัดคำสั่งพื้นฐานเพื่อสแกนเครือข่ายและทดสอบระบบเพื่อหาช่องโหว่รวมถึงการทดสอบการใช้ประโยชน์จากช่องโหว่จริง นอกจากนี้ยังมีอินเทอร์เฟซเว็บที่ใช้งานง่ายเป็นส่วนหนึ่งของรุ่น Community และ Pro

การปรับปรุงที่สำคัญของ Metasploit 5.0

ด้วยการเปิดตัวใหม่นี้ เพิ่มโมดูล "การหลีกเลี่ยง" ซึ่งช่วยให้ผู้ใช้สร้างไฟล์เพย์โหลดที่ปฏิบัติการได้โดยข้ามการเปิดใช้งานโปรแกรมป้องกันไวรัส

โมดูล ทำให้สามารถสร้างเงื่อนไขที่สมจริงยิ่งขึ้นเมื่อตรวจสอบระบบให้บัญชีของเทคนิคการป้องกันไวรัสมัลแวร์ทั่วไป

เช่น เทคนิคต่างๆเช่นการเข้ารหัสรหัสเชลล์การสุ่มรหัสและการดำเนินการล็อกภายใต้โปรแกรมจำลองจะใช้เพื่อหลีกเลี่ยงโปรแกรมป้องกันไวรัส

นอกจากภาษารูบี้แล้ว สามารถใช้ Python และ Go เพื่อพัฒนาโมดูลภายนอกสำหรับ Framework ได้แล้ว

ด้วย มีการเพิ่มเฟรมเวิร์กบริการเว็บพื้นฐานที่ใช้ REST API เพื่อทำงานโดยอัตโนมัติและทำงานกับฐานข้อมูลสนับสนุนแผนการตรวจสอบความถูกต้องหลายแบบและเสนอโอกาสในการดำเนินการแบบคู่ขนาน

Metasploit 5.0 มี API ที่ใช้งานตาม JSON-RPC, ที่ทำให้การรวมง่ายขึ้น โดย Metasploit ด้วยเครื่องมือและภาษาโปรแกรมต่างๆ

ขณะนี้ผู้ใช้สามารถเรียกใช้บริการ PostgreSQL RESTful ของตนเองเพื่อเชื่อมต่อคอนโซล Metasploit หลายเครื่องและชุดเครื่องมือภายนอก

นอกจากนี้ ความเป็นไปได้ของการประมวลผลการดำเนินการแบบขนานกับฐานข้อมูลและคอนโซล (msfconsole) มีให้ซึ่งทำให้สามารถดำเนินการดำเนินการแพคเกจบางอย่างบนไหล่ของบริการที่ให้บริการฐานข้อมูลได้

สำหรับเพย์โหลดแนวคิดของ metashell และคำสั่ง meta "background" จะถูกนำมาใช้ซึ่งช่วยให้คุณสามารถเรียกใช้เซสชันพื้นหลังในพื้นหลังและดาวน์โหลดหลังจากการดำเนินการในด้านระยะไกลและจัดการได้โดยไม่ต้องใช้เซสชันที่ใช้ Meterpreter .

ในที่สุด ประเด็นสุดท้ายที่สามารถเน้นได้ก็คือเพิ่มความสามารถในการตรวจสอบโฮสต์หลาย ๆ โฮสต์ด้วยโมดูลเดียวพร้อมกัน โดยกำหนดค่าช่วงของที่อยู่ IP ในตัวเลือก RHOSTS หรือโดยการระบุลิงก์ไปยังไฟล์ที่มีที่อยู่ในรูปแบบ / etc / hosts ผ่าน URL "file: //";

เครื่องมือค้นหาได้รับการออกแบบใหม่ซึ่งทำให้เวลาเริ่มต้นสั้นลงและลบฐานข้อมูลออกจากการอ้างอิง

วิธีรับ Metasploit 5.0

สำหรับผู้ที่สนใจสามารถติดตั้ง Metasploit 5.0 เวอร์ชันใหม่นี้ได้ สามารถไปที่เว็บไซต์อย่างเป็นทางการของโครงการ ที่คุณสามารถดาวน์โหลดเวอร์ชันที่คุณต้องการใช้

เนื่องจาก Metasploit มีสองเวอร์ชันหนึ่งชุมชน (ฟรี) และเวอร์ชัน Pro พร้อมการสนับสนุนโดยตรงจากผู้สร้าง

ไปยัง พวกเราที่เป็นผู้ใช้ Linux สามารถรับเวอร์ชันใหม่นี้ได้โดยเปิดเทอร์มินัลและดำเนินการ:

curl https://raw.githubusercontent.com/rapid7/metasploit-omnibus/master/config/templates/metasploit-framework-wrappers/msfupdate.erb > msfinstall && \

chmod 755 msfinstall && \

./msfinstall