ลิลู มันเป็น ransomware ใหม่ที่รู้จักกันในชื่อของ Lilocked และที่ มีจุดมุ่งหมายเพื่อติดเซิร์ฟเวอร์ที่ใช้ Linuxสิ่งที่ประสบความสำเร็จ ransomware เริ่มแพร่ระบาดในเซิร์ฟเวอร์ในช่วงกลางเดือนกรกฎาคม แต่ในช่วงสองสัปดาห์ที่ผ่านมาการโจมตีได้บ่อยขึ้น บ่อยขึ้นมาก

กรณีแรกที่เป็นที่รู้จักของ ransomware Lilocked เกิดขึ้นเมื่อผู้ใช้อัปโหลดบันทึกไปยัง ไอดีแรนซัมแวร์ซึ่งเป็นเว็บไซต์ที่สร้างขึ้นเพื่อระบุชื่อของซอฟต์แวร์ที่เป็นอันตรายประเภทนี้ เป้าหมายของคุณคือเซิร์ฟเวอร์และ รับการเข้าถึงรูท ในพวกเขา กลไกที่ใช้ในการเข้าถึงนั้นยังไม่ทราบ และข่าวร้ายก็คือตอนนี้ไม่ถึงสองเดือนต่อมา Lilu เป็นที่รู้กันว่าติดไวรัสเซิร์ฟเวอร์ที่ใช้ Linux หลายพันเครื่อง

Lilu โจมตีเซิร์ฟเวอร์ Linux เพื่อเข้าถึงรูท

สิ่งที่ Lilocked ทำสิ่งที่เราเดาได้จากชื่อของมันคือบล็อก เพื่อให้เจาะจงมากขึ้นเมื่อเซิร์ฟเวอร์ถูกโจมตีสำเร็จไฟล์ ไฟล์ถูกล็อคด้วยนามสกุล. locked. กล่าวอีกนัยหนึ่งซอฟต์แวร์ที่เป็นอันตรายจะแก้ไขไฟล์เปลี่ยนนามสกุลเป็น. ล็อกและใช้ไม่ได้โดยสิ้นเชิง…เว้นแต่คุณจะจ่ายเงินเพื่อกู้คืน

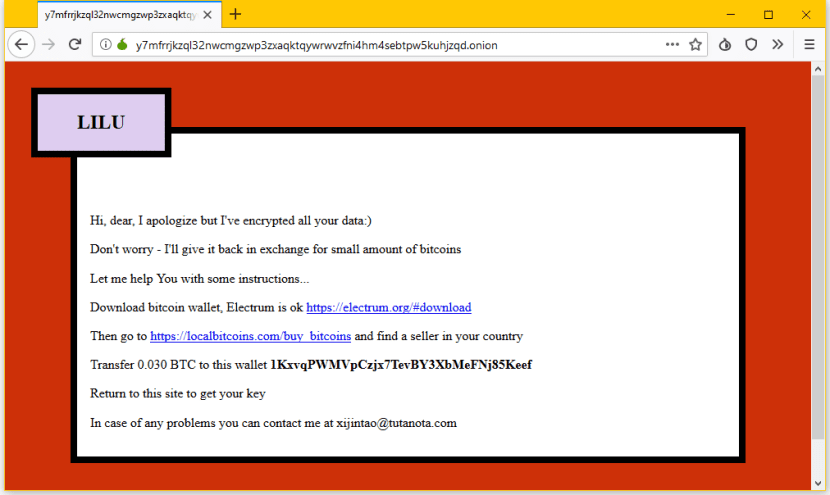

นอกเหนือจากการเปลี่ยนนามสกุลไฟล์แล้วยังมีข้อความระบุว่า (เป็นภาษาอังกฤษ):

«ฉันเข้ารหัสข้อมูลสำคัญของคุณทั้งหมดแล้ว !!! เป็นการเข้ารหัสที่แข็งแกร่งดังนั้นอย่าไร้เดียงสาในการพยายามกู้คืน;) »

เมื่อคลิกลิงก์ของบันทึกย่อจะถูกเปลี่ยนเส้นทางไปยังหน้าเว็บบนเว็บมืดที่ขอให้ป้อนคีย์ที่อยู่ในโน้ต เมื่อมีการเพิ่มคีย์ดังกล่าว ขอให้ป้อน 0.03 bitcoins (€ 294.52) ในกระเป๋าเงิน Electrum เพื่อให้การเข้ารหัสของไฟล์ถูกลบออก

ไม่มีผลกับไฟล์ระบบ

Lilu ไม่ส่งผลกระทบต่อไฟล์ระบบ แต่ระบบอื่น ๆ เช่น HTML, SHTML, JS, CSS, PHP, INI และรูปแบบรูปภาพอื่น ๆ สามารถบล็อกได้ ซึ่งหมายความว่า ระบบจะทำงานตามปกติเพียงแค่ไฟล์ที่ถูกล็อกจะไม่สามารถเข้าถึงได้ "การหักหลัง" ค่อนข้างชวนให้นึกถึง "ไวรัสตำรวจ" ด้วยความแตกต่างที่ป้องกันการใช้ระบบปฏิบัติการ

Benkow นักวิจัยด้านความปลอดภัยกล่าวว่า Lilock ได้รับผลกระทบประมาณ 6.700 เซิร์ฟเวอร์, lส่วนใหญ่แคชไว้ในผลการค้นหาของ Google แต่อาจมีผลกระทบมากกว่าที่ไม่ได้จัดทำดัชนีโดยเครื่องมือค้นหาที่มีชื่อเสียง ในขณะที่เขียนบทความนี้และตามที่เราได้อธิบายไปกลไกที่ Lilu ใช้ในการทำงานนั้นไม่เป็นที่รู้จักดังนั้นจึงไม่มีแพตช์ที่จะใช้ ขอแนะนำให้เราใช้รหัสผ่านที่รัดกุมและปรับปรุงซอฟต์แวร์ให้ดีอยู่เสมอ

สวัสดี! การประชาสัมพันธ์ข้อควรระวังเพื่อหลีกเลี่ยงการติดเชื้อจะเป็นประโยชน์ ฉันอ่านบทความในปี 2015 ว่ากลไกการติดเชื้อไม่ชัดเจน แต่น่าจะเป็นการโจมตีด้วยกำลังเดรัจฉาน อย่างไรก็ตามฉันพิจารณาจากจำนวนเซิร์ฟเวอร์ที่ติดไวรัส (6700) ว่าไม่น่าเป็นไปได้ที่ผู้ดูแลระบบจำนวนมากจะประมาทในการใส่รหัสผ่านที่สั้นและง่ายต่อการทำลาย ความนับถือ.

เป็นที่น่าสงสัยจริงๆที่อาจกล่าวได้ว่า linux ติดไวรัสและในการส่งผ่านใน java เพื่อให้ไวรัสนี้เข้าสู่เซิร์ฟเวอร์พวกเขาจะต้องข้ามไฟร์วอลล์ของเราเตอร์ก่อนจากนั้นไปที่เซิร์ฟเวอร์ linux จากนั้นจึงเป็น ose " auto-executes "เพื่อที่จะถามการเข้าถึงรูท?

แม้ว่ามันจะบรรลุปาฏิหาริย์ของการทำงานคุณจะทำอย่างไรเพื่อให้เข้าถึงรูทได้? เนื่องจากแม้แต่การติดตั้งในโหมดที่ไม่ใช่รูทมันก็ยากมากเนื่องจากจะต้องเขียนใน crontab ในโหมดรูทนั่นคือคุณต้องรู้คีย์รูทที่จะได้รับคุณจะต้องมีแอพพลิเคชั่นเช่น "keyloger" ที่ "จับภาพ" การกดแป้นพิมพ์ แต่ยังมีคำถามว่าจะติดตั้งแอปพลิเคชันนั้นอย่างไร?

อย่าลืมระบุว่าไม่สามารถติดตั้งแอปพลิเคชัน "ภายในแอปพลิเคชันอื่น" ได้เว้นแต่จะมาจากเว็บไซต์ดาวน์โหลดสำเร็จรูปอย่างไรก็ตามเมื่อถึงพีซีจะมีการอัปเดตหลายครั้งซึ่งจะทำให้ช่องโหว่ที่เขียนขึ้น ไม่ได้ผลอีกต่อไป

ในกรณีของ windows จะแตกต่างกันมากเนื่องจากไฟล์ html ที่มี java scrypt หรือด้วย php สามารถสร้างไฟล์. bat ที่ผิดปกติประเภท scrypt เดียวกันและติดตั้งลงในเครื่องเนื่องจากไม่จำเป็นต้องรูทสำหรับประเภทนี้ วัตถุประสงค์