สวัสดี

ที่นี่คุณจะเห็นวิธีเชื่อมต่อกับพีซีจากระยะไกลโดย SSH เพียงแค่ป้อนรหัสผ่านในครั้งแรกแม้ว่าเราจะรีสตาร์ทคอมพิวเตอร์ทั้งสองเครื่องเราก็จะไม่ถูกถามถึงรหัสผ่านอีก

แต่ก่อนอื่นเรามาดูคำอธิบายสั้น ๆ ว่าคืออะไร SSH:

SSH เป็นโปรโตคอลวิธีการสื่อสารระหว่างคอมพิวเตอร์สองเครื่อง ช่วยให้เราจัดการทีมจากระยะไกลได้ เมื่อเราเข้าถึงคอมพิวเตอร์เครื่องอื่นโดย SSH คำสั่งที่เราป้อนในเทอร์มินัลนั้นจะถูกดำเนินการบนคอมพิวเตอร์เครื่องอื่นด้วยวิธีนี้เราจัดการ / ควบคุมมัน

ทุกสิ่งที่ถ่ายทอดโดย SSHมีการเข้ารหัสและมีความปลอดภัยที่ดีมาก

ตอนนี้เราจะดูว่าเราจะกำหนดค่าในสามขั้นตอนอย่างไร พีซี # 1 เพื่อเข้าถึง พีซี # 2 โดยไม่ต้องป้อนรหัสผ่าน:

เรามีสถานการณ์ดังต่อไปนี้:

พีซี # 1 - » คุณต้องการเชื่อมต่อกับ พีซี # 2โดยไม่ต้องป้อนรหัสผ่านทุกครั้งที่พยายามเชื่อมต่อกับพีซีเครื่องอื่นนี้

พีซี # 2 - » คุณติดตั้งเซิร์ฟเวอร์ SSH แล้ว นี่คือหนึ่ง พีซี # 1 มันจะเชื่อมต่อและจะทำเช่นนั้นโดยไม่ต้องป้อนรหัสผ่าน บนพีซีเครื่องนี้มีผู้ใช้ชื่อ ราก.

เราเริ่มต้นกันเลย…

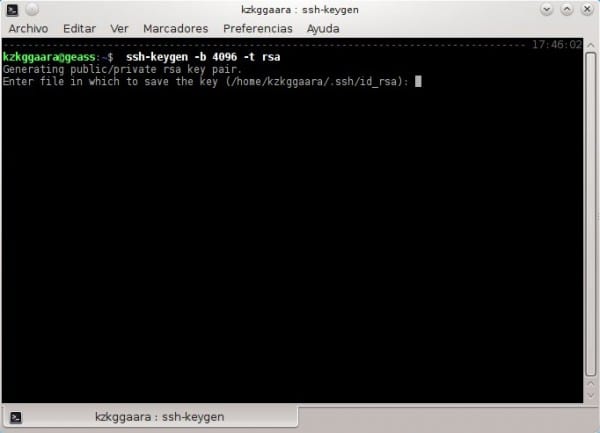

1. En พีซี # 1 เราเขียนสิ่งต่อไปนี้:

- ssh-keygen -b 4096 -t อาร์เอสเอ

สิ่งนี้จะสร้างคีย์สาธารณะ เพื่อไม่ให้สับสนกับ "คีย์สาธารณะและคีย์ส่วนตัว" มากเกินไปฉันจะอธิบายง่ายๆ

สมมติว่าคุณมีกุญแจบ้านสองอันในกระเป๋าของคุณอันหนึ่งที่คุณให้กับแฟนของคุณตั้งแต่คุณอยู่ด้วยกันและอีกอันคุณถูกทิ้งให้อยู่คนเดียวคุณจะไม่มอบให้ใคร กุญแจที่คุณให้แฟนคุณจะยอมให้เธอเข้าบ้านคุณโดยไม่บอกคุณโดยไม่ขออนุญาตจากคุณใช่ไหม? นั่นคือคีย์สาธารณะซึ่งเป็น "คีย์" ที่อนุญาตให้พีซีเครื่องหนึ่งเข้าถึงอีกเครื่องหนึ่งโดยไม่ต้องขออนุญาตจากคุณ (นั่นคือโดยไม่ต้องป้อนชื่อผู้ใช้ + รหัสผ่าน)

เมื่อพวกเขาใส่คำสั่งนั้นจะปรากฏขึ้น:

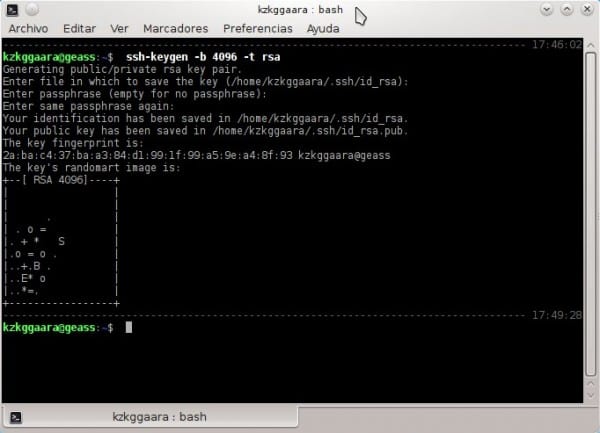

2. เพียงแค่กด [ป้อน]วินาทีต่อมาเรากดอีกครั้ง [ป้อน]และในวินาทีต่อมาเรากดอีกครั้ง [ป้อน]. ฉันหมายความว่าเราจะกด [ป้อน] ทั้งหมดสาม (3) ครั้งเรากดมันเท่านั้น ... เราไม่ได้เขียนอะไรเลย 🙂

เมื่อเราทำสิ่งนี้สิ่งที่คล้ายกับสิ่งต่อไปนี้จะปรากฏขึ้น:

พร้อมแล้วเรามีกุญแจสาธารณะแล้ว ... ตอนนี้เราต้องมอบให้ใครก็ได้ที่เราต้องการ (เช่นตัวอย่างให้แฟนของเราฮ่าฮ่า)

สิ่งที่เราต้องการก็คือ พีซี # 1 เชื่อมต่อกับ พีซี # 2มีแล้ว พีซี # 1 เราทำทั้งหมดข้างต้นใน พีซี # 2 เรายังไม่ได้ทำอะไร ดี, พีซี # 2 มีที่อยู่ IP เช่น 10.10.0.5.

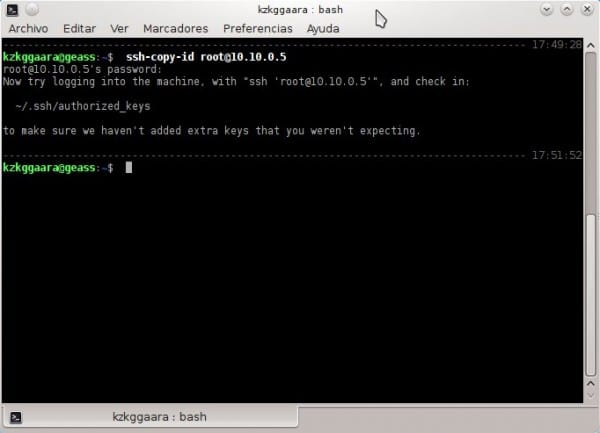

3. เราใส่เข้าไป พีซี # 1 ต่อไป:

- ssh-copy-id root@10.10.0.5

สิ่งนี้ทำเพียงแค่ให้คีย์สาธารณะของคุณ พีซี # 1 a พีซี # 2นั่นคือมันให้กับ พีซี # 2 คีย์สาธารณะของ พีซี # 1ในขณะที่ พีซี # 1 เขาเก็บคีย์ส่วนตัวของเขาคุณก็รู้ กุญแจสำคัญที่ไม่ได้มอบให้ใคร สิ่งสำคัญคืออย่าทำผิดพลาดกับผู้ใช้นั่นคือหากผู้ใช้“ราก"ไม่มีอยู่ใน PC # 2 จะทำให้เรามีข้อผิดพลาดสิ่งสำคัญคือต้องชัดเจนว่าเราจะใช้ผู้ใช้รายใดนอกเหนือจากข้อเท็จจริงที่ว่าผู้ใช้รายนั้นที่เรากำหนดค่าการเข้าถึงโดยไม่ใช้รหัสผ่านจะเหมือนกันกับที่เราจะต้องเข้าถึงในอนาคต เมื่อเสร็จแล้วควรมีลักษณะดังนี้:

ในขั้นตอนก่อนหน้าจะต้องใส่รหัสผ่านของผู้ใช้ พีซี # 2.

และ voila ... ทุกอย่างถูกกำหนดค่า ????

ตามที่ปรากฏให้เราเห็นในเทอร์มินัลลองทดสอบดูว่าทุกอย่างทำงานได้ดี 100% หรือไม่ ในการทดสอบเราใส่:

- ssh root@10.10.0.5

หากต้องการเข้าถึงคอมพิวเตอร์เครื่องอื่นโดยไม่ต้องป้อนรหัสผ่านเสมอไป (พีซี # 3 ตัวอย่างเช่น) เราเพียงแค่ให้มันเป็นกุญแจสาธารณะของเราและนั่นก็คือเมื่อเราทำตามขั้นตอนแล้ว #1 y #2 เราจะไม่ต้องทำอีกต่อไป หากเราต้องการเข้าถึง พีซี # 3 ตัวอย่างเช่นซึ่งมีโดย IP 10.10.99.156 เราเพียงแค่ใส่:

- ssh root@10.10.99.156

จนถึงการกวดวิชา

อธิบายว่าระดับการรักษาความปลอดภัยเมื่อเราพูดถึง SSH นั้นสูงมากคำเปรียบเทียบที่ฉันอธิบายขั้นตอนบางอย่าง (การให้กุญแจกับแฟนของเรา) อาจไม่เหมาะสมที่สุดฮ่าฮ่าเนื่องจากแฟนของเราสามารถให้กุญแจได้ คนอื่น. เมื่อเราพูดถึง SSH หลักการรักษาความปลอดภัยนั้นอธิบายได้ง่ายเมื่อเราพยายามเข้าถึงคอมพิวเตอร์ของเรา (พีซี # 1) ตรวจสอบว่าใน PC # 2 มีคีย์สาธารณะของคอมพิวเตอร์ของเราหรือไม่ (ในกรณีนี้มีเนื่องจากเรากำหนดค่าด้วยวิธีนั้น) จากนั้นหากมีก็เป็นเรื่องง่ายให้ตรวจสอบว่าคีย์สาธารณะนั้นเท่ากับคีย์ส่วนตัวของเราหรือไม่ เราไม่ได้มอบให้ใคร) หากคีย์เหมือนกันจะทำให้เราสามารถเข้าถึงได้มิฉะนั้นและเป็นมาตรการรักษาความปลอดภัยจึงไม่อนุญาตให้เราเข้าถึงคอมพิวเตอร์เครื่องอื่นจากระยะไกล

ตอนนี้คุณรู้แล้ว ... การให้กุญแจบ้านแฟนของเราไม่ใช่สิ่งที่ปลอดภัยที่สุด แต่การแชร์คีย์และเข้าถึงคอมพิวเตอร์เครื่องอื่นจากระยะไกลผ่าน SSH นั้นปลอดภัย ^ _ ^

ข้อสงสัยหรือคำถามข้อร้องเรียนหรือข้อเสนอแนะโปรดแจ้งให้เราทราบ

ทักทายทั้งหมด

ฉันไม่เข้าใจจริงๆว่าคุณหวาดระแวงเรื่องความปลอดภัยขนาดนี้ได้อย่างไร หากอยู่ในขั้นตอนที่ระบุว่า:

Enter passphrase (empty for no passphrase)เราไม่ได้เขียนอะไรเลยเราจะหลงทางหากผู้ใช้สามารถเข้าถึงพีซีของเราและเปิดเทอร์มินัลเนื่องจากมันจะดำเนินการโดยอัตโนมัติ:

ssh root@10.10.0.5มันจะเข้าโดยไม่ต้องถามรหัสผ่าน

หากมีคนเข้าถึงแล็ปท็อปของฉันได้พวกเขาจะสามารถเข้าถึงพีซี # 2 ได้โดยไม่ต้องป้อนรหัสผ่าน แต่อย่างที่คุณบอกว่าฉันหวาดระแวงเรื่องความปลอดภัยคุณคิดว่าการเข้าถึงแล็ปท็อปของฉันเป็นเรื่องจริงหรือไม่ ง่ายมาก? ฮ่าฮ่า

เมื่อฉันตื่นขึ้นมาฉันมักจะล็อกหน้าจอเสมอมิฉะนั้นหลังจาก 30 วินาทีไม่มีกิจกรรมใด ๆ บนเมาส์หรือแป้นพิมพ์ของแล็ปท็อปมันจะยังคงล็อค

หากมีคนขโมยแล็ปท็อปของคุณไม่ว่าคุณจะมีการล็อกเซสชันมากแค่ไหนก็ตามการเข้าถึงไฟล์นั้นเป็นเรื่องเล็กน้อยโดยใช้เวลาเพียง 5 นาทีด้วย Linux ที่สามารถบู๊ตได้จาก USB และเมื่อเข้าถึงไฟล์แล้วเนื่องจากคีย์ส่วนตัวไม่มีการป้องกันคุณสามารถใช้โดยตรงหรือคัดลอกและเข้าถึงเซิร์ฟเวอร์ใด ๆ ของคุณได้อย่างสะดวกสบายจากที่บ้านของคุณ อันที่จริงกระบวนการนี้รวดเร็วมากโดยที่คุณไม่ต้องรู้ด้วยซ้ำ ใน 5 นาทีคุณจะไปห้องน้ำหรืออะไรก็ได้ทุกอย่างสามารถทำได้

วิธีที่ปลอดภัยคือใส่รหัสผ่านลงในคีย์ส่วนตัวจากนั้นใช้ ssh-agent เพื่อให้จำรหัสผ่านสำหรับทั้งเซสชัน (เพียงแค่ ssh-add) ด้วยวิธีนี้จะขอรหัสผ่านในครั้งแรกเท่านั้นและในทางปฏิบัติคุณจะมีการเชื่อมต่อโดยไม่ต้องใช้รหัสผ่าน 90% ของเวลานอกเหนือจากการป้องกันการโจรกรรมหรือการบุกรุก

การเข้าถึงไฟล์เป็นเรื่องเล็กน้อยหรือไม่คุณเคยได้ยินเรื่องการเข้ารหัสดิสก์แบบเต็มหรือไม่? (luks + cryptsetup)

ใช่แน่นอนถ้าคุณมีการเข้ารหัสดิสก์ทั้งหมดมันก็เป็นอีกเรื่องหนึ่ง แต่ 90% ของผู้ใช้ไม่ทำเพราะพวกเขาไม่รู้ว่าจะต้องทำอย่างไรและในหลาย ๆ กรณีก็ไม่ได้ชดเชยให้ด้วยซ้ำ ในทางตรงกันข้ามการไม่บันทึกรหัสผ่านที่ไม่ได้เข้ารหัสหรือคีย์ส่วนตัวที่ไม่มีการป้องกันลงในดิสก์เป็นสิ่งที่ทุกคนทำได้และโดยทั่วไปแล้วเป็นแนวทางปฏิบัติที่ดี

การบันทึกคีย์ส่วนตัวที่ไม่มีการป้องกันลงในดิสก์ที่เข้ารหัสก็เหมือนกับการจอดรถของคุณโดยเปิดประตูทิ้งไว้ แต่จ้างเจ้าหน้าที่รักษาความปลอดภัยพร้อมกับโดเบอร์แมนเพื่อปกป้องคุณ มันใช้งานได้ แต่มันง่ายกว่าและมีประสิทธิภาพมากกว่าในการล็อคโดยตรง

MMm ไม่ได้ทำอะไรมากกับการอมควยแม้ว่าพวกเขาจะสามารถสร้างอินเทอร์เฟซเสมือนกำหนด IP และเชื่อมต่อกับ IP เสมือนนั้นได้ดังนั้นแม้ว่าพวกเขาจะลบคีย์ออกพวกเขาก็จะไม่สามารถค้นหาเครื่องได้เนื่องจากคีย์ใช้งานได้กับ IP บางตัวเท่านั้น มันขึ้นอยู่กับสิ่งที่พวกเขาต้องการมันทำงานได้อย่างสมบูรณ์แบบสำหรับฉันตามที่เพื่อนอธิบายฉันมีเซิร์ฟเวอร์ส่วนตัวในบ้านฉันไม่จำเป็นต้องเพิ่มความปลอดภัยเพราะมีการกำหนดค่า VPN

และทั้งหมดนี้สามารถใช้กับเทอร์มินัล windows ที่ต้องเชื่อมต่อกับ * NIX หลายตัวได้หรือไม่?

ฉันมีผงสำหรับอุดรู แต่ฉันยังสามารถใช้ Securecrt ได้ (ตอนนี้ฉันมีสคริปต์แล้ว)

ในเทอร์มินัล Windows (cmd) ฉันเชื่อว่าไม่มันจะเป็นไปไม่ได้ที่นั่น

อย่างไรก็ตามหากคุณใช้สีโป๊วคุณสามารถลองใช้งานได้

ทักทายและยินดีต้อนรับสู่เว็บไซต์ของเรา😀

Putty ยอมรับพารามิเตอร์ -pw ในคำสั่งเพิ่มเติมแล้ว (เช่น: -pw12345)

ในความเป็นจริง Super Putty นั้นเย็นกว่าสีโป๊วธรรมดา (เป็นกรอบสำหรับสีโป๊ว)

ดังนั้นคุณไม่จำเป็นต้องวางมัน

ขอบคุณสำหรับโพสต์มีประโยชน์มาก การลงชื่อเข้าใช้ SSH สำหรับทุกสิ่งเป็นเรื่องน่าเบื่อเล็กน้อย

สวัสดีและขอบคุณมากสำหรับการเยี่ยมชมและแสดงความคิดเห็น🙂

ไม่มีเพื่อนดีใจที่รู้ว่ามันมีประโยชน์ ... ถ้าเราสามารถช่วยคุณได้ในทางอื่นเรายินดีเป็นอย่างยิ่ง😉

ทักทายและยินดีต้อนรับสู่เว็บไซต์

ฉันจำเป็นต้องเชื่อมต่อกับพีซี windonws จาก linux ของฉันเหมือนที่ฉันทำจากเทอร์มินัลของฉัน

ยอดเยี่ยมมาก .. มันเป็นแรงบันดาลใจที่ได้เห็นบทเรียนประเภทนี้ทำให้ฉันอยากมีส่วนร่วมกับประสบการณ์ที่เรียบง่ายอยู่แล้วเพื่อให้ชุมชนได้ใช้ประโยชน์จากบทเรียนเหล่านี้ ขอบคุณจริงๆจากเอลซัลวาดอร์

ฉันกำลังเชื่อมต่อกับเครื่องที่มี ubuntu ไปยังเครื่องที่มี debian แต่มันทำให้ฉันมีข้อผิดพลาดที่ทำให้ไม่สามารถรับรองความถูกต้องได้จึงถามรหัสผ่านจากฉัน .. ทำไมสิ่งนี้ถึงเกิดขึ้น? เวอร์ชันของ ssh-keygen แตกต่างกันหรือไม่หรือเกิดอะไรขึ้น?

ใส่ข้อผิดพลาดที่นี่เพื่อช่วยให้คุณดีขึ้น😉

นอกจากนี้คุณสามารถลองวางสิ่งนี้ในเทอร์มินัล:

sudo mv $HOME/.ssh/known_hosts /opt/สิ่งนี้จะทำความสะอาดการเชื่อมต่อ (ประวัติการเชื่อมต่อ) SSH ที่คุณมี

และถ้าฉันต้องการใช้คีย์สาธารณะเดียวกันสำหรับเซิร์ฟเวอร์หลายเครื่องฉันสามารถทำได้หรือไม่หรือต้องสร้างคีย์สำหรับแต่ละเซิร์ฟเวอร์ที่ฉันต้องการเข้าถึง ฉันจะลองต่อไป แต่บนเซิร์ฟเวอร์ที่ไร้ประโยชน์บางอย่างเพื่อที่จะไม่ทำลายสิ่งที่มีประโยชน์

ขอบคุณและขอแสดงความนับถือ.

เนื่องจากฉันทำมันไว้ในแล็ปท็อปมันเป็นคีย์ที่แตกต่างกันสำหรับแต่ละเซิร์ฟเวอร์อันที่จริงฉันคิดว่ามันเป็นไปไม่ได้ที่จะใช้คีย์เดียวกันหลาย ๆ อัน ... เนื่องจาก ID ของแต่ละเซิร์ฟเวอร์ไม่ซ้ำกันเช่นลายนิ้วมือ🙂

ความนับถือ

สวัสดีเจ้าแห่งทราย ฉันได้อ่านคีย์และพบว่าคู่ของคีย์ (สาธารณะและส่วนตัว) ให้บริการไคลเอนต์เซิร์ฟเวอร์เพื่อส่งและรับความท้าทายและระบุตัวตนซึ่งกันและกันดังนั้นจึงไม่มีส่วนเกี่ยวข้องกับรหัสผ่านที่คุณใช้เพื่อเข้าถึง เซิร์ฟเวอร์ส่วนหลังใช้เพื่อ "วาง" คีย์สาธารณะในคีย์ที่เชื่อถือได้ของเซิร์ฟเวอร์ ดังนั้นคุณสามารถใช้มันได้มากเท่าที่คุณต้องการหรือจำเป็น

ฉันไม่รู้ว่าฉันอธิบายตัวเองหรือเปล่า แต่เรื่องตลกก็คือการที่คุณสามารถใช้คู่คีย์ของคุณบนเซิร์ฟเวอร์อื่น ๆ ได้หลังจากทำตามบทช่วยสอนของคุณแล้วคุณต้องทำ:

SSH คัดลอกรหัส other.user@otra.ip

เขียนรหัสผ่านของคุณสำหรับเซิร์ฟเวอร์อื่นนี้

และพร้อม.

ความนับถือ

สวัสดีขอบคุณสำหรับไกด์เป็นคนเดียวที่ช่วยฉัน ตอนนี้ฉันต้องการทำบนคอมพิวเตอร์เครื่องอื่นฉันได้รับสิ่งต่อไปนี้:

$ssh-copy-id -p 4000 lm11@148.218.32.91

พอร์ตไม่ดี 'umask 077; ทดสอบ -d ~ / .ssh || mkdir ~ / .ssh; แมว >> ~ / .ssh / Authorized_keys '

ขอบคุณสำหรับความช่วยเหลือของคุณ.

ฉันทำตามที่คุณบอกเรา แต่มันก็ยังถามรหัสผ่านฉันอยู่ตลอด ฉันชี้แจงการเชื่อมต่อนี้ที่ฉันทำระหว่างเซิร์ฟเวอร์ linux red hat สองเครื่อง ... จะมีอะไรอีก?

ฉันดูที่ / etc / ssh / sshd_config แล้ว

ฉันรีบูตทั้งสองเซิร์ฟเวอร์แล้ว

PC2 = linux หมวกแดง 6.4

PC2 = linux หมวกแดง 5.1

บริการ ssh ต้องได้รับการกำหนดค่าอย่างถูกต้อง (ไฟล์ / etc / ssh / sshd_config บน PC2) เพื่อให้ทำงานได้

การแก้ไข…

PC1 = เซ็นโตส 6.4

PC2 = Red Hat 5.1

สวัสดีเพื่อนร่วมงานฉันมีความต้องการที่จะสร้างความสัมพันธ์ที่ไว้วางใจระหว่างเซิร์ฟเวอร์ 1 Linux Centos 5.3 และ Unix Sco5.7 แต่ฉันมีปัญหาว่าเมื่อทำขั้นตอนที่ 3 ของการคัดลอกคีย์จาก Linux ไปยัง Unix ฉันได้รับข้อความ / usr / bin / ssh-copy-id: ERROR: ไม่พบตัวตนทำไมถึงเป็นได้?

กราเซีย

ฉันทำตามบทช่วยสอนทีละขั้นตอนแล้ว มันไม่ได้ทำให้ฉันมีข้อผิดพลาดใด ๆ แต่ในท้ายที่สุดเมื่อฉันเชื่อมต่อจาก PC1 เป็น PC2 มันจะถามรหัสผ่านรูทฉันทุกครั้งที่เชื่อมต่อ

ทุกคนคิดว่ามันอาจจะเป็น?

ดูเหมือนว่าหลังจากสร้างคีย์แล้วคุณต้องรัน ssh-add เพื่อให้ตัวแทนการพิสูจน์ตัวตนใช้งานได้

ในขณะที่ฉันลบคีย์การเข้าถึงมันไม่รู้จักสิ่งที่ฉันถูกแฮ็กความช่วยเหลือมันไม่ได้ป้อนอะไรเลย

ขอบคุณมากมันทำงานได้อย่างสมบูรณ์แบบ

ขอบคุณมากสำหรับคำแนะนำ! มันง่ายมากและมีประโยชน์เมื่อคุณมีเซิร์ฟเวอร์ของคุณอยู่ที่นั่นโดยไม่ต้องป้อนคีย์และทำให้สิ่งต่างๆเป็นไปโดยอัตโนมัติ😀

ขอบคุณ

ฉันไม่ทราบถึงการใช้ ssh-copy-id และมันค่อนข้างอัตโนมัติ

ความจริงก็คือฉันพร้อมที่จะเขียนรหัสผ่านแล้วดังนั้นสิ่งที่ฉันทำคือบันทึกด้วยการถอดความเริ่มต้นซึ่งจะคงไว้ในระหว่างเซสชัน

ฉันไม่รังเกียจที่จะเขียนมันทุกครั้งที่ฉันเปิดเครื่องพีซีม้วนจะต้องวางทุกครั้งที่ตัดการเชื่อมต่อหรืออะไรทำนองนั้น😀

SSH ไม่จุ๊!

สวัสดี

สอนดี ... แต่ถ้าอยากส่งข้อมูล ??? ฉันจะทำมันได้อย่างไร?

สวัสดีผลงานของคุณน่าสนใจมาก แต่ฉันมีข้อสงสัยสองสามประการเกี่ยวกับหัวข้อที่คล้ายกัน

เฮ้

ลองทำตามขั้นตอนข้างต้น แต่เมื่อพยายามคัดลอกคีย์ไปยังเซิร์ฟเวอร์ 2 (PC2) มันบอกว่าไม่มีคำสั่ง

bash: ssh-copy-id: ไม่พบคำสั่ง

ฉันสามารถคัดลอกคีย์ด้วยตนเองได้หรือไม่?

ยอดเยี่ยม !! ฉันกำลังมองหาคำอธิบายที่เรียบง่ายและทำงานได้อย่างสมบูรณ์แบบ

ขอบคุณ!

ผลงานที่ยอดเยี่ยม

ขอบคุณมากมันช่วยฉันได้มาก

สวัสดีฉันต้องการทราบว่ามีวิธีทำคำสั่ง ssh-copy-id นี้หรือไม่ เนื่องจากฉันติดตั้ง Open ssh สำหรับ Windows ssh จึงใช้ได้กับฉันใน DOS แต่ไม่มีคำสั่ง ssh-copy-id นี้ ฉันต้องการทราบวิธีส่งรหัสสาธารณะนี้ไปยังเซิร์ฟเวอร์ linux อื่น (เซิร์ฟเวอร์ linux) ขอบคุณมาก.

สวัสดี. ฉันต้องการสร้างความสัมพันธ์ที่เชื่อถือได้ระหว่างเซิร์ฟเวอร์ linux และเครื่อง Windows ติดตั้ง SSH สำหรับ Windows และใช้ได้กับฉัน แต่คำสั่ง ssh-copy-id นี้ไม่มีในเครื่องมือนี้

พวกเขารู้วิธีอื่นที่จะทำได้โดยไม่ต้องใช้ ssh-copy-id

ขอบคุณมากสำหรับความคิดเห็น

แต่คำถามนี้คือสามารถเชื่อมต่อได้โดยไม่ต้องใช้รหัสผ่านหากเราใส่ข้อความรหัสผ่านมันจะขอให้เราเชื่อมต่อและมันไม่ใช่วัตถุประสงค์ของสิ่งนี้

มันมีประโยชน์มากสำหรับฉันสำหรับโมดูล fp ของคอมพิวเตอร์ขอบคุณ🙂

ขอขอบคุณ!

บางคนกังวลว่าการป้อนรหัสผ่าน (ข้อความรหัสผ่าน) จะน่ารำคาญแค่ไหนเพราะอย่างที่กล่าวไว้ข้างต้นมันคือ« user-Agent »และฉันได้กำหนดค่าด้วย Keepass และฟังก์ชัน Auto-Type ด้วยดังนั้นฉันจึงแค่ ฉันเรียกใช้เทอร์มินัลและด้วยการรวมกันของคีย์ที่พวกเขากำหนดค่าไว้พร้อมแล้วฉันยังมี "นามแฝง" สำหรับแต่ละคำขอและทุกอย่างก็ง่ายมาก

กวดวิชาที่ดี

มีความสนุกมาก ๆ นะ !!

ข้อมูลดีมาก🙂 แต่ฉันมีคำถาม ...

ฉันมี PC10 ซึ่งเป็นที่เก็บข้อมูลข้อมูลจะถูกส่งจาก pc1 - pc2 - pc3 ไปยัง PC10 ฉันจะทำให้ pc1, pc และ pc3 ใช้คีย์เดียวกันเพื่อเข้าถึง PC10 ได้อย่างไรโดยไม่ต้องใช้คีย์

ไชโย…

ฉันจะแสดงรายการสิ่งที่อยู่ใน machine1 ใน bash ของ machine2 ได้อย่างไรโดยไม่ต้องไปที่ ssh ip @ hosts ไปยัง bash ของ machine1 ฉันไม่รู้ว่าฉันเข้าใจ xD หรือเปล่า

10 ปีผ่านไปแล้วตั้งแต่สิ่งพิมพ์นี้ และฉันยังคงเยี่ยมชมมันทุกครั้งที่ต้องการ เช่นเดียวกับบทช่วยสอนอื่น ๆ ที่นี่พวกเขาได้ผ่านการทดสอบของเวลา ขอบคุณและขอแสดงความนับถือ!