Một vài ngày trước Tôi đã nói với họ về Máy ép phẳng, một ứng dụng web (CMS) mà thông qua đó họ có thể có blog hoặc thứ gì đó tương tự mà không cần sử dụng cơ sở dữ liệu hoặc quá phức tạp 🙂

Vâng, tôi có trên máy tính xách tay của mình Máy ép phẳng cho những ghi chú cá nhân, những điều mà tôi không muốn quên và đó là lý do tại sao tôi viết chúng trong blog cá nhân này. Nhưng, như một số bạn chắc đã biết ... Tôi hơi hoang tưởng về bảo mật, và nếu nó đề cập đến sự an toàn trong suy nghĩ của TÔI, bạn sẽ không biết tôi có thể hoang tưởng đến mức nào 😀

Vì vậy, tôi đã phải đối mặt với vấn đề: Làm cách nào để sử dụng FlatPress tôi có thể bảo vệ tất cả nội dung trên đó?

Tôi đã nghĩ đến một số ứng dụng cho phép dữ liệu được mã hóa, nhưng… không có ứng dụng nào làm được chính xác những gì tôi muốn, vì vậy tôi nhận nhiệm vụ tự lập trình những gì tôi muốn.

Bây giờ tôi sẽ cho bạn thấy một tập lệnh mà tôi đã tạo, nó thực hiện như sau:

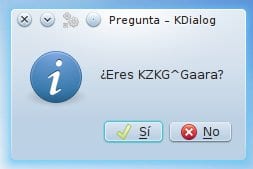

1. Nó hiển thị một hộp thoại hỏi bạn có phải là KZKG ^ Gaara hay không, nếu bạn nhấn KHÔNG, tập lệnh sẽ đóng lại, nếu bạn nhấn CÓ thì mọi thứ vẫn tiếp tục như bình thường.

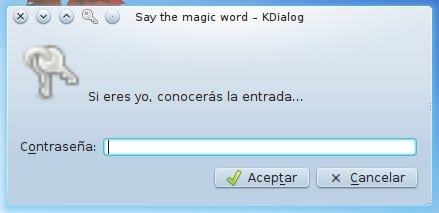

2. Hiển thị một hộp văn bản hỏi mật khẩu là gì:

3. Nếu bạn nhấn Hủy đóng tập lệnh, bây giờ sẽ đến một trong các thủ thuật tập lệnh 😉 ...

3.1. Logic là tập lệnh so sánh mật khẩu mà chúng ta viết với mật khẩu đã được xác định trước trong cùng một tập lệnh và nếu mật khẩu khớp thì nó tiếp tục chạy và nếu mật khẩu không khớp thì thông báo lỗi sẽ xuất hiện. Vấn đề là, nếu chúng ta đặt đúng mật khẩu bên trong tập lệnh như vậy, bất kỳ ai mở tập lệnh bằng trình soạn thảo văn bản đều có thể nhìn thấy mật khẩu chính xác rất rõ ràng .. và đây các bạn của tôi, đó đơn giản là một thất bại không thể tha thứ

3.2. Để tránh đặt mật khẩu như thế này dưới dạng văn bản thuần túy trong tập lệnh, tôi đã sử dụng MD5. Đó là, ở phần đầu của script, tôi đã khai báo rằng mật khẩu chính xác là «2dac690b816a43e4fd9df5ee35e3790d«, Và đây là MD5 của:«desdelinux«. ... Tôi không hiểu gì!! …😀

Hãy chi tiết hơn một chút. Nếu bây giờ tôi ghi vào một tệp (ví dụ ~ / pass.txt) của văn bản: desdelinux

Nếu trong một thiết bị đầu cuối tôi viết: md5sum ~ / pass.txt

Nó sẽ trả về: 2dac690b816a43e4fd9df5ee35e3790d sum

Và ... như bạn có thể thấy, cột đầu tiên có rất nhiều số và chữ cái không theo thứ tự rõ ràng, giống hệt như cột mà tôi đã đặt ở trên, và nó là cột trong tập lệnh đã khai báo.

Chà, cột đầu tiên đó là MD5 của desdelinux ????

Nếu họ đặt những điều sau, nó sẽ chỉ trả về cột đầu tiên, là cột mà chúng tôi quan tâm: md5sum ~/pass.txt | awk '{print $1}'

4. Vì vậy, hoạt động của script trong phần cụ thể này là:

4.1. Tập lệnh sẽ đặt mật khẩu mà bạn đã viết vào một tệp tạm thời có tên temp.txtvà nó sẽ trích xuất MD5 của nội dung của tệp đó bằng lệnh:

md5sum temp.txt | awk '{print $1}'

4.2. Nếu MD5 của mật khẩu bạn vừa viết KHÔNG giống với mật khẩu mà nó đã xác định (tức là mật khẩu được viết trong tập lệnh), nó sẽ đóng và đưa ra lỗi:

4.3. Nếu mật khẩu khớp, hoàn hảo ... kịch bản tiếp tục 😀

5. Khi mật khẩu khớp, tập lệnh sẽ thực hiện một loạt các bước, trong trường hợp của tôi:

5.1. Nó sẽ vào thư mục / home / shared / host / - » cd / home / shared / host /

5.2. Thư mục FlatPress được gọi là "tôi" và nó được nén ở dạng .RAR được bảo vệ bằng mật khẩu (mật khẩu giống như mật khẩu đã được đặt trước đó), vì vậy tập lệnh sẽ giải nén tệp đó (me.rar) - » rar x me.rar -hp $ MWORD

hiếm x - »Những gì nó làm là giải nén các tệp và thư mục giữ nguyên thứ tự mà chúng có.

me.rare - »Đây là tệp tôi muốn giải nén.

-hp $ MWORD - »Ở đây tôi nói với bạn rằng bạn phải sử dụng mật khẩu để giải nén tệp và mật khẩu là biến $ MWORD (biến này là mật khẩu mà chúng tôi đã nhập trước đó)

5.3. Vì vậy, nếu nó được giải nén tốt, tôi chuyển sang xóa tệp me.rar ... tại sao? Chà, vì không có ý nghĩa gì khi tệp .rar tồn tại nếu tôi đang làm việc với các tệp tôi có bên trong và những tệp đó đang thay đổi vì tôi đang viết những điều mới trên blog - » rm tôi.rar

5.4. Tôi phải thay đổi quyền để mọi thứ hoạt động tốt - » chmod 777 -R tôi / (hãy nhớ rằng thư mục me / là thư mục chứa me.rar đã nén)

5.5. Nó sẽ hiển thị cho tôi một cửa sổ cho tôi biết tôi có 10 giây để mở "trình duyệt"…. WTF !, điều này có nghĩa là gì? ...

5.5 (a). Đơn giản, rất đơn giản… 🙂… Tôi mở trình duyệt (trong trường hợp này rekonq) và tôi đang thực hiện một bài đăng mới, nhưng khi tôi đóng trình duyệt, tập lệnh sẽ nén lại thư mục me / trong .rar (còn lại trong me.rar).

Điều này có thể xảy ra vì tập lệnh đang kiểm tra 3 giây một lần xem Rekonq có đang mở hay không, nếu phát hiện thấy nó đang mở thì tập lệnh không làm gì cả, nhưng nếu phát hiện nó KHÔNG mở, nó sẽ thực thi: rar a me.rar -hp $ MWORD me / * && rm -R me /

Có nghĩa là nó sẽ nén thư mục tôi/ en me.rare (và nó sẽ đặt một mật khẩu, giống như chúng ta đã thấy), và sau khi bạn nén nó và nếu không có lỗi, nó sẽ xóa thư mục tôi/ với tất cả nội dung của nó.

5.5 (b). Điều này giúp chúng ta như thế nào? ... đơn giản, điều này tránh cho chúng tôi phải nhớ rằng chúng tôi phải bảo vệ nội dung của mình một lần nữa, vì chúng tôi chỉ cần ngừng làm việc với nó (đóng trình duyệt) và tập lệnh sẽ thực hiện tất cả các công việc còn lại 😉

6. Sẵn sàng, tất cả điều này đã được giải thích một cách chung chung 🙂

... mặc dù vẫn còn một chi tiết khác 😀

Tập lệnh có khả năng bảo vệ thậm chí còn lớn hơn, bảo vệ bị tắt (nhận xét) là những dòng sau:

if [ "$USER" != "$ME" ]; then

rm *.sh

kdialog --error "Sorry but u are not me. Auto-destroying..." --title "Im Me..."

exit

fi

Những gì nó làm là đơn giản. Biến $ USER là một biến toàn cục của hệ thống, nếu trong terminal put:

echo $USER

Bạn sẽ thấy những gì người dùng của bạn hiển thị cho bạn ... tốt, logic của những dòng này rất đơn giản.

Nếu $ USER không khớp với biến $ ME (và nó đã được tôi khai báo trong tập lệnh và đó là: "gaara") thì tập lệnh sẽ xóa TẤT CẢ các tệp .sh nằm trong thư mục đó, tức là nó sẽ tự hủy 😉

Cái này để ngăn người khác thực thi script trên máy tính khác hehehehe.

Và tốt, tôi không nghĩ có nhiều điều để giải thích, tôi để lại kịch bản:

Tôi biết rằng nhiều người sẽ thấy nó cực kỳ phức tạp, nhưng nó thực sự đáng sợ hơn mức cần thiết… kịch bản có logic làm việc thực sự đơn giản, cho một mục đích đơn giản.

Tôi làm điều này để đáp ứng một nhu cầu rất cụ thể của tôi, tôi chia sẻ nó với hy vọng rằng một số dòng hoặc ý tưởng khác được giải thích ở đây có thể phục vụ ai đó 😉

Nhân tiện, tập lệnh dành cho KDE, vì các hộp thoại (cửa sổ) mà nó hiển thị là từ KDE (sử dụng KDialog), nhưng nó có thể được điều chỉnh cho Gnome / Unity / Cinnamon / Mate bằng cách sử dụng Thần thánhhoặc sử dụng nó 100% trong terminal bằng cách sử dụng lệnh hộp thoại.

Và có, ngay cả tập lệnh cũng có một số sai sót khác, ví dụ: nếu tập lệnh giải nén .rar và sau đó ai đó buộc phải đóng (giết) tập lệnh, nội dung của .rar sẽ không được bảo vệ, có một số chi tiết vẫn còn đánh bóng ... nhưng này, chúng ta cũng phải kiểm soát rằng không ai có thể kiểm tra máy tính của chúng ta 😀

Để kết thúc, tôi muốn làm rõ rằng tôi KHÔNG phải là một lập trình viên, ít hơn nhiều, tôi không coi mình như vậy, tôi tưởng tượng rằng bạn có thể tối ưu hóa các dòng trong mã, hoặc sử dụng một số chức năng để cải thiện hoạt động của tập lệnh ... nhưng tôi đã nói, tôi không phải là một lập trình viên 😉

Bất kỳ câu hỏi nào họ có về nó, họ sẽ nói với tôi, mặc dù kịch bản có thể không phục vụ họ vì họ không cần nó, họ sẽ luôn có thể học một số mẹo khác từ nó 😀

Liên quan

PD: tôi biết điều đó sống động anh ấy sẽ nói rằng tôi quá hoang tưởng ... hoặc rằng tôi đã lãng phí thời gian của mình, nhưng không phải như vậy. Tôi muốn một thứ gì đó rất cụ thể, một hệ thống bảo mật rất cụ thể, và tôi đã tự lập trình nó… thật là kỳ lạ? … CƯỜI LỚN!!

Điều này thú vị, nhưng tôi nghĩ câu hỏi có / không là rất xa xD

Và bạn nghĩ sao, thay vì sử dụng rar độc quyền và không cung cấp khả năng bảo mật thực sự, hãy thay thế nó bằng gpg, một phần mềm bảo mật đã được chứng minh qua nhiều năm và tồn tại trên thực tế trong tất cả các bản phân phối 😉

Một điều khác, bạn có thể truyền md5sum một chuỗi, bạn không cần tạo tệp tạm thời. Ở đây tôi cũng khuyên bạn nên đến sha sẽ an toàn hơn nhiều, hãy thử trong terminal: shasum

Chúc mừng!

Xin chào và cảm ơn bạn đã bình luận 😀

GPG cho phép tôi đóng gói một thư mục với tất cả nội dung của nó? Đó là tôi đã thực sự chỉ sử dụng nó cho các tệp riêng lẻ, không cho các thư mục chứa thư mục con và tệp.

ooo… tuyệt vời về shasum, tôi không biết anh ta 😀

Tôi sẽ tiếp tục sửa đổi tập lệnh để sử dụng tập lệnh này, và… vâng !! true, chỉ đơn giản là: echo "$ PASSWORD" | shasum Tôi đã nhận được chuỗi, thực tế là không cần phải ghi nó vào tệp :)

Cảm ơn bạn rất nhiều vì nhận xét của bạn, tôi đã học được một cái gì đó mới 🙂

Liên quan

cũng giống như điều tôi đã hỏi ...

Những gì bạn cần là tìm ra cách GPG mã hóa một tệp và chuyển mật khẩu cho nó trên cùng một dòng ... ví dụ:

gpg -e file.tar.gz –password elpassword bất cứ điều gì

Bất kỳ ý tưởng làm thế nào để làm điều đó? 🙂

Để mã hóa một thư mục c / gpg, trước tiên bạn phải đóng gói nó bằng tar.

sau đó, đối với trường hợp này, sẽ thuận tiện khi sử dụng mã hóa đối xứng, với tham số -c (xem sự khác biệt giữa mã hóa đối xứng và không đối xứng trên wikipedia).

sau đó nó sẽ giống như:

tar -czf destination.tgz source_directory / && echo $ passwd | gpg –batch –compress-level 0 -c –passphrase-fd 0

điều này sẽ tạo ra một tệp nén có tên "đích.tgz" và tệp được mã hóa có tên "đích.tgz.gpg". cả thư mục nguồn và bản nén phải được xóa để bảo mật (kiểm tra lệnh shred)

để giải mã:

echo $ passwd | gpg –batch -d –passphrase-fd 0 crypt_file.tgz.gpg | tar -xz

sẽ giải nén các tệp trong thư mục hiện tại (sau đó mv có thể được sử dụng để di chuyển chúng đến nơi khác)

Bất kỳ câu hỏi, trả lời bình luận này 🙂

lời chúc mừng !!

ehm, để ý dấu gạch ngang kép (-) và dấu gạch nối đơn (-)… có cách nào để viết một cái gì đó như thể nó là mã để định dạng không thay đổi không?

prueba de codigo -- -[code] mã kiểm tra - - [/ code]

Tôi dùng nó dài dòng hơn

nén và mã hóa:

tar -czf destino.tgz directorio_fuente/ && echo $passwd | gpg –batch –compress-level 0 -c –passphrase-fd 0Lưu ý rằng đây là hai bước: đầu tiên tạo tệp nén và sau đó, nếu không có lỗi, hãy tiếp tục mã hóa (chuỗi với &&)

giải mã và giải nén:

echo $passwd | gpg –batch -d –passphrase-fd 0 archivo_cifrado.tgz.gpg | tar -xzchào!

Vâng, thực sự hôm qua ở nhà tôi đã đọc gpg man và có mọi thứ tôi cần necesitaba

Thực ra tôi không hoàn toàn làm như vậy, tôi không sử dụng echo hay nén, tôi đã làm một bài về điều này, tôi chỉ đăng nó.

Cảm ơn bạn rất nhiều vì người bạn đã giúp đỡ, tôi thực sự làm.

Tuyệt vời! Tôi chỉ đang tìm kiếm một cái gì đó như vậy và tôi đã xem qua bài báo của bạn. Tôi sẽ kiểm tra nó để bảo vệ dữ liệu của mình. Khi nói đến bảo mật máy tính, bạn không bao giờ có thể quá hoang tưởng. Cảm ơn bạn

Cảm ơn haha.

Bạn đã hiểu cách thức hoạt động của script, phải không?

Nó có vẻ phức tạp hơn nhiều so với thực tế lol.

Cảm ơn vì nhận xét, thực sự 😀

Liên quan

Tái bút: Thật vậy, bảo mật không bao giờ là đủ hahaha.

Tôi hơi tốn tiền để hiểu nó (tôi đã đọc nó 3 lần) vì tôi đã không sử dụng linux trong một thời gian dài. Nhưng nó thực sự đơn giản và thật tuyệt khi học những thứ như thế này. Xin chào và cảm ơn một lần nữa.

Điều quan trọng là phải hiểu nó hehe. Tôi đã cố gắng giải thích mọi thứ cực kỳ chi tiết, nhưng tôi nghĩ rằng tôi đã mở rộng quá nhiều hahaha.

Cảm ơn bạn 🙂

Chà, kịch bản rất hay 🙂

Tái bút: Hoang tưởng là Hơn 9000! xD

hahahahahahaha đó là tôi ... LOL !!

Nhìn vào script của bạn, tôi nghĩ nó có thể được thực hiện với xdialog trong trường hợp bạn không có kde :)! Chúc mừng

Ồ, tôi không biết về xdialog ... Tôi sẽ phải xem qua để biết 😀

Cảm ơn vì thông tin.

thay vì rar tại sao không sử dụng tar.xz / gz và gpg?

đó là vì bạn đã có nó trong rar nơi bạn có CMS của mình

Tuyệt vời @ KZKG ^ Gaara vài ngày trước, tôi đang nghĩ về điều gì đó tương tự, nhưng tôi đang trong kỳ thi nên không có thời gian cho việc gì, và đột nhiên tôi thấy bài viết của bạn….

Tôi sẽ thử nó vào tuần tới 🙂

Cảm ơn bạn, mọi chi tiết ở đây tôi là 😀

xD Tôi không hiểu gì cả, nhưng nếu tôi muốn sử dụng kdialog một cách chính xác trong các tập lệnh, thì làm thế nào để nhận được thông báo trong trình thông báo KDE

Để nhận thông báo trong thông báo KDE, hãy thử cài đặt gói: libnotify-bin

Sau đó, trong một thiết bị đầu cuối, bạn đặt:

notify-send "texto texto texto"Và bạn sẽ thấy tuyệt vời như thế nào 😀… và, điều này hoạt động với KDE, Gnome, Unity, Cinnamon, Mate và Xfce 😉

Tuy nhiên trong tập lệnh này, tôi không sử dụng các thông báo như vậy, mà chỉ đơn giản là cửa sổ KDialog. Trong một loại thiết bị đầu cuối:

kdialogVà bạn sẽ thấy sự trợ giúp ở đó 😉

Xin chào 😀

Cảm ơn bạn rất nhiều o /

Xin chào, bài viết hay, chỉ là một gợi ý, với md5 thì không sao, không nhìn thấy bằng mắt thường, nhưng một số tò mò có thể sử dụng bảng cầu vồng để xem mật khẩu chuyển thành md5 có bên trong đó không, tôi khuyên bạn nên sử dụng bcrypt (http://bcrypt.sourceforge.net/), nó chỉ là một gợi ý, bạn có thể mang nó cho bất kỳ dịp nào, Xin chào.

Cảm ơn 😀

Trên thực tế, MD5 không hoàn hảo và có những người đã quản lý được mật khẩu, tôi sẽ xem xét ứng dụng này 😉

Cám ơn bạn đã góp ý.

với đối xứng chỉ trong kdialog nó yêu cầu bạn nhập mật khẩu

và với khóa không đối xứng sử dụng khóa công khai.

Tôi phải làm rõ rằng tôi không có dấu vết của một lập trình viên.

Vâng, tôi đã quản lý để mã hóa bằng GPG (thực tế là tôi chỉ đăng một bài về điều này) hehe.

KZKG ^ Gaara luôn đọc bài của bạn.

Xây dựng một để sử dụng với XFCE.

Hôn. Đắt

Xin chào và trước hết, chào mừng bạn đến với blog 😀

hahaha cảm ơn bạn, tôi biết rằng đôi khi hơi khó vì tôi viết những thứ hơi kỹ thuật, nhưng tôi luôn cố gắng giải thích mọi thứ rõ ràng nhất có thể

Tôi sẽ thử nghiệm một chút với XDialog hoặc Zenity để xem nó có phù hợp với Xfce không haha, tôi sẽ làm các bài kiểm tra trong Xubuntu ảo 🙂

Liên quan

Người đàn ông khá hữu ích, cảm ơn!

Chúc mừng!

Cảm ơn bạn, nó sẽ giúp tôi rất nhiều để bảo vệ một số tệp

Tôi phải điều chỉnh nó cho phù hợp vì tôi không có kde vào lúc này: \

Ở đây, tôi để lại bộ xương mà tôi sẽ sử dụng để thích nghi với sự nhiệt thành

http://paste.desdelinux.net/4641

Cảm ơn một lần nữa và lời chào 😀

oooo tuyệt vời, cảm ơn bạn rất nhiều 😀 😀

Tôi nhớ ai đó đã yêu cầu điều này nhưng đối với Xfce, với Zenity, nó sẽ hoạt động trong Xfce phải không?

Có, chỉ có lệnh còn lại để thêm các lệnh sẽ được thực thi, sau khi chuyển mật khẩu của shasum hoặc md5

Nó sẽ phải được sửa đổi theo nhu cầu khác nhau của mỗi người, để bảo vệ những thứ khác nhau trong các tuyến đường khác nhau với các lệnh khác nhau

Hoặc có thể thêm một phần khác (GUI) để tạo cấu hình bảo mật cho tệp của chúng tôi

Xin chào 😀

Tôi đã có thời gian và xfce (trong Archlinux) và tôi đã hoàn toàn điều chỉnh kịch bản như nó vốn có, đối với xfce sử dụng zenity (tôi nghĩ) vì cái tôi để lại ở trên chỉ là bộ xương mà tôi đã sử dụng

http://paste.desdelinux.net/4644

Nó có thể được chỉnh sửa nếu nó có một lỗi từ quá trình dán?

Điều xảy ra là tôi có một số shell đồ họa và tôi không biết liệu nó có hoạt động trong xfce sạch không, ví dụ như trong xubuntu

Xin chào 😀

Thú vị che !!! Đóng góp tốt !!!!!!

Tôi là người mới lập trình, tôi đang học BASH từng chút một ... nhưng một số điều đã xảy ra với tôi và chúng có thể hữu ích hoặc có thể không hữu ích cho bạn.

Khi bạn nói rằng tập lệnh bị tước có mật khẩu được kết hợp và sẽ không thể tha thứ cho ai đó mở nó và đọc nó từ đó ... bạn đề xuất toàn bộ thủ thuật nhúng MD5 như một biện pháp bảo vệ.

Đây là bước đầu tiên trong việc gây khó khăn cho cuộc sống đối với kẻ đột nhập, nhưng hãy xem những ý tưởng sau (thậm chí có thể áp dụng cái này lên đầu cái kia)

Ý TƯỞNG 1) Điều gì sẽ xảy ra nếu bạn lưu mật khẩu trong một tệp trên máy của mình và không lưu trữ nó trong tập lệnh?

EJ: trong một đoạn văn bản, hãy đặt chìa khóa và lưu nó vào / home / /bla/bla/key.txt

Trong tập lệnh của bạn, bạn gọi khóa là KEY = "$ (cat $ HOME / blah / bla / key.txt)", sau đó bạn ném if $ questionkey = $ KEY, sau đó. V.v ...

Bằng cách này, bạn đang đạt được 3 lợi thế +1:

1) Mật khẩu chưa bao giờ có trong script. (Bạn tránh MD5)

2) Đường dẫn chứa mật khẩu, phụ thuộc vào tên người dùng. (Bất cứ ai muốn mở nó, hãy chuyển hướng nó đến bất kỳ đâu) Trong 99.9% trường hợp script sẽ bị lỗi.

3) Trong trường hợp bạn muốn bảo mật hơn, hãy xóa tất cả quyền đối với tệp key.txt đối với tất cả người dùng khác ngoại trừ của bạn.

4) Ưu điểm: Khả năng thay đổi mật khẩu bất cứ khi nào bạn muốn mà không cần chỉnh sửa script. Bởi vì xác minh là bên ngoài thông qua một tệp.

Ý TƯỞNG 2) Làm thế nào về việc bạn làm xáo trộn toàn bộ tập lệnh bash, vì vậy nó thậm chí không thể mở được?

Một cách để làm điều này là tận dụng thực tế là bạn cần biên dịch trong C.

Sau đó, nó giới thiệu tập lệnh bên trong mã C mà tất cả những gì nó làm là gọi tập lệnh đó (nhưng đó là bên trong chương trình). Tại thời điểm biên dịch ... mọi thứ còn lại bên trong và đầu ra của bạn là tệp thực thi ... và không còn tập lệnh. Có một người đã tạo sẵn một "kịch bản" để thực hiện quá trình obfuscation, điều này rất thực tế.

Thông tin thêm tại đây: http://es.wikibooks.org/wiki/El_Manual_de_BASH_Scripting_B%C3%A1sico_para_Principiantes/Compilar_%28ofuscar%29_BASH_scripts_con_C_-_SHC

Ý TƯỞNG 3) Điều gì xảy ra nếu bạn đặt một điều kiện ảo trong tập lệnh mà nó yêu cầu mật khẩu quản trị viên?

Ví dụ: thực hiện một điều kiện bằng cách sử dụng "sudo" và sau đó tiếp tục với tập lệnh, nếu không dừng nó.

Bằng cách này, tất cả các biện pháp bảo vệ sẽ trở thành cầu nối cho mật khẩu ROOT của bạn.

Chà, không còn gì nữa ...

Chúc mừng !!!!!!!! và giữ BASH.

HAHAHAHA Cảm ơn bạn 😀

Thực ra bây giờ tôi đang sử dụng SHA512 vì nó tốt hơn MD5 rất nhiều: https://blog.desdelinux.net/como-saber-la-suma-md5-o-sha-de-una-palabra-oracion-o-archivo/

Cũng như GPG như một phương tiện bảo vệ thay vì nén bằng .RAR: https://blog.desdelinux.net/como-proteger-datos-con-gpg-de-forma-simple/

Vấn đề với việc đặt mật khẩu vào một tệp khác, đó là sau đó nó sẽ đặt mật khẩu ở một nơi khác, vâng, nhưng nó sẽ ở dạng văn bản thuần túy? Nếu tôi phải mã hóa nó (được khuyến khích), tôi để nó trong cùng một tập lệnh, tốt ... Tôi nghi ngờ quá nhiều rằng ai đó có thể phá vỡ SHA512 hahahaha (xem liên kết đầu tiên và bạn sẽ hiểu 😉)

Về quyền, nếu ai đó sử dụng LiveCD thì họ có thể mở tệp .txt bằng cách sử dụng gốc LiveCD, vì vậy quyền không hoàn toàn là lựa chọn tốt nhất.

Về việc làm xáo trộn mã Bash ... vâng, tôi đã nghĩ về điều này và ý tưởng này thật TUYỆT VỜI, vấn đề là tôi không biết phải làm như thế nào, thực tế là tôi thậm chí không biết liệu nó có thể thực hiện được không HAHAHA.

Oh chờ đã ... bây giờ tôi đọc phần còn lại của bình luận O_O ... hehe, tôi không biết bạn có thể làm như vậy. Tôi không có ý tưởng về C hoặc C ++, nhưng nó sẽ đáng để thử lol.

Về ý 3, không tệ 😀

Tôi đã thực hiện một số cải tiến đối với kịch bản kể từ khi tôi xuất bản bài đăng này, 2 là những cải tiến tôi đã đề cập trong các liên kết ở đầu nhận xét này, một là nếu bạn thay đổi bất kỳ ký tự nào trong tập lệnh, nó sẽ bị xóa. Và bây giờ tôi phải thử điều này để làm xáo trộn mã hahahaha.

Cảm ơn bình luận của bạn và ... vâng, chờ, bash !!! HAHA

WTF !!!

Tôi đã sử dụng SHC… GE-NI-AL !!!! O_O

Tập lệnh rất tốt, này và nếu bạn sử dụng trình kiểm tra gốc, để có thể chạy tập lệnh dưới dạng sudo ./script

Bạn chỉ cần thêm mã này vào đầu

http://paste.desdelinux.net/4663

Một lời chào

KZKG ^ Gaara, bạn ạ, tôi nghĩ rằng mở rộng một lời giải thích không phải là vấn đề, điều đó tốt cho những người trong chúng ta, những người không có nhiều kiến thức. Các bài báo không dạy đã được xuất bản ngay tại đây, họ chỉ cung cấp thông tin về một cái gì đó tồn tại. Vì vậy, đừng bào chữa cho bản thân và hãy để có nhiều hơn với những giải thích mở rộng.

Đối với những thứ như thế này, tôi sử dụng http://www.truecrypt.org/

Ai đó có thể chia sẻ kịch bản? Tôi tò mò và tất cả các liên kết đều không hoạt động. 🙁

Cảm ơn bạn.