系列總索引: 中小企業計算機網絡:簡介

你好朋友和朋友們!

文章標題應為:«Centos 7中的MATE + NTP + Dnsmasq +網關服務+ Apache +帶PAM身份驗證的Squid -中小企業網絡«。 出於實際原因,我們將其縮短。

我們繼續使用PAM對Linux計算機上的本地用戶進行身份驗證,這一次,我們將看到如何使用存儲在服務器所在同一計算機上的身份驗證憑據為小型計算機網絡提供帶有Squid的代理服務。在跑 乌贼.

儘管我們知道當今很普遍的做法是針對OpenLDAP,Red Hat的Directory Server 389,Microsoft Active Directory等對服務進行身份驗證,但是我們認為我們必須首先通過簡單且便宜的解決方案,然後面對最複雜的解決方案。那些。 我們認為,我們必須從簡單走向複雜。

階段

這是一個小型組織,幾乎沒有財務資源,專門用於支持自由軟件的使用,並選擇了 DesdeLinux。扇子。 他們是各種各樣的OS愛好者 CentOS的 集中在一個辦公室中。 他們購買了工作站-而不是專業服務器-他們將專用於充當“服務器”。

發燒友沒有關於如何實施OpenLDAP服務器或Samba 4 AD-DC的廣泛知識,也沒有負擔得起Microsoft Active Directory的許可。 但是,他們需要通過代理進行Internet訪問服務來進行日常工作-加快瀏覽速度-還需要一個空間來保存其最有價值的文檔並用作備份副本。

他們仍然大多使用合法購買的Microsoft操作系統,但希望從“服務器”開始將其更改為基於Linux的操作系統。

他們還希望擁有自己的郵件服務器,以使其至少獨立於服務(例如,Gmail,Yahoo,HotMail等)的來源,而這正是他們當前使用的服務器。

針對Internet的防火牆和路由規則將在簽約的ADSL路由器中建立它。

他們沒有真實的域名,因為他們不需要在Internet上發布任何服務。

CentOS 7作為不帶GUI的服務器

我們從沒有圖形界面的服務器的全新安裝開始,在此過程中我們選擇的唯一選項是«基礎架構服務器»正如我們在該系列以前的文章中所見。

初始設定

[root @ linuxbox〜]#cat / etc / hostname

linux盒子

[root @ linuxbox〜]#cat / etc / hosts

127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 ::1 localhost localhost.localdomain localhost6 localhost6.localdomain6 192.168.10.5 linuxbox。desdelinux.fan linuxbox

[root @ linuxbox〜]#主機名

linux盒子

[root @ linuxbox〜]#主機名-f

linuxbox。desdelinux。扇子

[root @ linuxbox〜]#ip addr列表

[root @ linuxbox〜]#ifconfig -a

[root @ linuxbox〜]#ls / sys / class / net /

ens32 ens34低

我們禁用網絡管理器

[root @ linuxbox〜]#systemctl停止NetworkManager [root @ linuxbox〜]#systemctl禁用NetworkManager [root @ linuxbox〜]#systemctl status網絡管理器 ●NetworkManager.service-網絡管理器已加載:已加載(/usr/lib/systemd/system/NetworkManager.service;已禁用;供應商預設:已啟用)活動:不活動(失效)文檔:man:NetworkManager(8) [root @ linuxbox〜]#ifconfig -a

我們配置網絡接口

連接到內部網絡的Ens32 LAN接口

[root @ linuxbox〜]#nano / etc / sysconfig / network-scripts / ifcfg-ens32

DEVICE=ens32

ONBOOT=yes

BOOTPROTO=static

HWADDR=00:0c:29:da:a3:e7

NM_CONTROLLED=no

IPADDR=192.168.10.5

NETMASK=255.255.255.0

GATEWAY=192.168.10.1

DOMAIN=desdelinux.fan DNS1=127.0.0.1

區域=公共

[root @ linuxbox〜]#ifdown ens32 && ifup ens32

連接到Internet的Ens34 WAN接口

[root @ linuxbox〜]#nano / etc / sysconfig / network-scripts / ifcfg-ens34 DEVICE=ens34 ONBOOT=yes BOOTPROTO=static HWADDR=00:0c:29:da:a3:e7 NM_CONTROLLED=no IPADDR=172.16.10.10 NETMASK=255.255.255.0 #SL 路由器.172.16.10.1 域=desdelinux.fan DNS1=127.0.0.1 區域=外部 [root @ linuxbox〜]#ifdown ens34 && ifup ens34

倉庫配置

[root @ linuxbox〜]#cd /etc/yum.repos.d/ [root @ linuxbox〜]#原始mkdir [root @ linuxbox〜]#mv Centos- *原始/ [root @ linuxbox〜]#nano centos.repo [Base-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/base/x86_64/ gpgcheck=0 enabled=1 [CentosPlus-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/centosplus/x86_64/ gpgcheck=0 enabled=1 [Epel-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/epel/x86_64/ gpgcheck=0 enabled=1 [Updates-Repo] name=CentOS-$releasever baseurl=http://192.168.10.1/repos/centos/7/updates/x86_64/ gpgcheck=0 enabled=1 [root @ linuxbox yum.repos.d]#yum清除所有 加載的插件:最快的鏡像,langpack清洗存儲庫:Base-Repo CentosPlus-Repo Epel-Repo媒體-Repo:更新-Repo清理所有內容清理最快的鏡像列表

[root @ linuxbox yum.repos.d]#yum更新 加載的插件:最快的鏡像,langpacks Base-Repo | 3.6 kB 00:00 CentosPlus-Repo | 3.4 kB 00:00 Epel-Repo | 4.3 kB 00:00 Media-Repo | 3.6 kB 00:00更新-Repo | 3.4 kB 00:00(1/9):Base-Repo / group_gz | 155 kB 00:00(2/9):Epel-Repo / group_gz | 170 kB 00:00(3/9):Media-Repo / group_gz | 155 kB 00:00(4/9):Epel-Repo / updateinfo | 734 kB 00:00(5/9):Media-Repo / primary_db | 5.3 MB 00:00(6/9):CentosPlus-Repo / primary_db | 1.1 MB 00:00(7/9):Updates-Repo / primary_db | 2.2 MB 00:00(8/9):Epel-Repo / primary_db | 4.5 MB 00:01(9/9):基本回購/ primary_db | 5.6 MB 00:01確定最快的鏡像沒有標記為更新的軟件包

消息“沒有標記為更新的軟件包之所以顯示»,是因為在安裝過程中,我們聲明了我們可以使用的相同本地存儲庫。

具有MATE桌面環境的Centos 7

為了將優秀的管理工具與CentOS / Red Hat提供的圖形界面一起使用,並且由於我們總是會錯過GNOME2,因此我們決定將MATE安裝為桌面環境。

[root @ linuxbox〜]#yum groupinstall“ X Window系統” [root @ linuxbox〜]#yum groupinstall“ MATE Desktop”

為了檢查MATE是否正確加載,我們在控制台-local或remote-中執行以下命令:

[root @ linuxbox〜]#systemctl隔離graphic.target

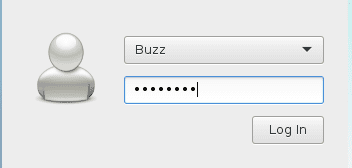

並且應該加載桌面環境-在當地隊-順利顯示 lightdm 作為圖形登錄。 我們輸入本地用戶的名稱及其密碼,然後輸入MATE。

告訴 systemd 默認的引導級別是5-圖形環境-我們創建以下符號鏈接:

[root @ linuxbox〜]#ln -sf /lib/systemd/system/runlevel5.target /etc/systemd/system/default.target

我們重新啟動系統,一切正常。

我們安裝網絡時間服務

[root @ linuxbox〜]#百勝安裝ntp

在安裝過程中,我們配置本地時鐘將與設備的時間服務器同步 系統管理員。desdelinux。扇子 使用IP 192.168.10.1. 因此,我們保存文件 配置文件 最初作者:

[root @ linuxbox〜]#cp /etc/ntp.conf /etc/ntp.conf.original

現在,我們創建一個具有以下內容的新文件:

[root @ linuxbox〜]#nano /etc/ntp.conf#安裝期間配置的服務器:server 192.168.10.1 iburst#有關更多信息,請參見以下手冊頁:#ntp.conf(5),ntp_acc(5),ntp_auth (5),ntp_clock(5),ntp_misc(5),ntp_mon(5)。 driftfile / var / lib / ntp / drift#允許與時間源同步,但#不允許#允許源查詢或修改此服務。 127.0.0.1#減少對本地網絡上計算機的限制。 限制1掩碼192.168.10.0 nomodify notrap#使用項目的公共服務器pool.ntp.org#如果要加入項目,請訪問#(http://www.pool.ntp.org/join.html)。 #broadcast 255.255.255.0自動密鑰#廣播服務器broadcastclient#廣播客戶端#broadcast 192.168.10.255 autokey#組播服務器#multicastclient 224.0.1.1#組播客戶端#manycastserver 224.0.1.1#manycast server #manycastclient 239.255.254.254 autokey#manycast client broadcast 239.255.254.254。 192.168.10.255#啟用公共加密。 #crypto includefile / etc / ntp / crypto / pw#包含密鑰和密鑰標識符的密鑰文件#與對稱密鑰密碼術密鑰一起使用時使用的密鑰/ etc / ntp / keys#指定受信任的密鑰標識符。 #trustedkey 4 8 42#指定要與ntpdc實用程序一起使用的密鑰標識符。 #requestkey 8#指定要與ntpq實用程序一起使用的密鑰標識符。 #controlkey 8#允許寫入統計信息寄存器。 #statistics clockstats cryptostats loopstats peerstats#當默認的#約束不包含noquery標誌時,使用ntpdc monlist命令禁用分離監視器以防止#攻擊放大。 閱讀CVE-2013-5211#了解更多詳細信息。 #注意:不能通過受限限制標誌禁用監視器。 禁用監視器

我們啟用,啟動並檢查NTP服務

[root @ linuxbox〜]#systemctl狀態ntpd

●ntpd.service-網絡時間服務已加載:已加載(/usr/lib/systemd/system/ntpd.service;已禁用;供應商預設:已禁用)活動:不活動(死機)

[root @ linuxbox〜]#systemctl啟用ntpd

創建了從/etc/systemd/system/multi-user.target.wants/ntpd.service到/usr/lib/systemd/system/ntpd.service的符號鏈接。

[root @ linuxbox〜]#systemctl啟動ntpd

[root @ linuxbox〜]#systemctl狀態ntpd

[root @ linuxbox〜]#systemctl狀態ntpd

● ntpd.service-網絡時間服務

已加載:已加載(/usr/lib/systemd/system/ntpd.service;已啟用;供應商預設:禁用)活動:自周五2017-04-14 15:51:08 EDT起活動(運行); 1秒鐘前進程:1307 ExecStart = / usr / sbin / ntpd -u ntp:ntp $ OPTIONS(代碼=已退出,狀態= 0 /成功)主PID:1308(ntpd)CGroup:/system.slice/ntpd.service└─ 1308 / usr / sbin / ntpd -u ntp:ntp -g

Ntp和防火牆

[root @ linuxbox〜]#firewall-cmd --get-active-zones 外部 接口:ens34 公眾 接口:ens32 [root @ linuxbox〜]#firewall-cmd --zone = public --add-port = 123 / udp --permanent 成功 [root @ linuxbox〜]#firewall-cmd --reload 成功

我們啟用並配置Dnsmasq

正如我們在“小型企業網絡”系列的上一篇文章中所見,Dnsamasq默認情況下安裝在CentOS 7基礎結構服務器上。

[root @ linuxbox〜]#systemctl狀態dnsmasq ●dnsmasq.service-DNS緩存服務器。 已加載:已加載(/usr/lib/systemd/system/dnsmasq.service;已禁用;供應商預設:已禁用)活動:無效(已停用) [root @ linuxbox〜]#systemctl啟用dnsmasq 創建了從/etc/systemd/system/multi-user.target.wants/dnsmasq.service到/usr/lib/systemd/system/dnsmasq.service的符號鏈接。 [root @ linuxbox〜]#systemctl啟動dnsmasq [root @ linuxbox〜]#systemctl狀態dnsmasq ●dnsmasq.service-DNS緩存服務器。 已加載:已加載(/usr/lib/systemd/system/dnsmasq.service;已啟用;供應商預設:禁用)活動:自EDT 2017-04-14 16:21:18 EDT起活動(運行); 4 s前主PID:33611(dnsmasq)CGroup:/system.slice/dnsmasq.service└─33611/ usr / sbin / dnsmasq -k [root @ linuxbox〜]#mv /etc/dnsmasq.conf /etc/dnsmasq.conf.original [root @ linuxbox〜]#nano /etc/dnsmasq.conf #------------------------------------------------- - - - - - - - - - # 常規選項# - - - - - - - - - - - - - - - ---------------------- ---------------- 需要網域名稱# 不要傳遞沒有網域的名稱part bogus-priv # 不傳遞非路由空間中的位址Expand-hosts # 自動將網域新增至主機interface= ens32 # LAN 介面strict-order # 查詢/etc/resolv.conf 檔案的順序conf- dir=/etc /dnsmasq.d 網域=desdelinux.fan # 網域地址=/time.windows.com/192.168.10.5 # 傳送WPAD值的空白選項。 # Windows 7 及更高版本的用戶端需要正常運作。 ;-) dhcp-option=252,"\n" # 我們將在其中聲明將被「禁止」的主機的檔案 addn-hosts=/etc/banner_add_hosts local=/desdelinux。扇子/ # - - - - - - - - - - - - - - - - - - - - - - - --------------------- # RECORDSCNAMEMXTXT # -------------------------- ----------------------- ------------------- # 這種類型的記錄需要一個條目#在 /etc/hosts 檔案中 # 例如:192.168.10.5 linuxbox。desdelinux.fan linuxbox # cname=ALIAS,REAL_NAME cname=mail.desdelinux.風扇,linuxbox。desdelinux.fan # MX RECORDS # 傳回名為「的 MX 記錄desdelinux.fan」注定要發送給郵件團隊。desdelinux.fan 和優先權 10 mx-host=desdelinux。粉絲的郵件。desdelinux.fan,10 # 使用 localmx 選項建立的 MX 記錄的預設目標為:mx-target=mail。desdelinux.fan # 傳回指向所有 # 本機的 mx-target 的 MX 記錄 localmx # TXT 記錄。我們也可以聲明 SPF 記錄 txt-record=desdelinux.fan,"v=spf1 a -all" txt-記錄=desdelinux。扇子,”DesdeLinux,您的部落格致力於自由軟體」# ---------------------------------------- - -------------------------- # 範圍與選項# ------------------ --- ----- ------------------------------------------ ---------------- # IPv4範圍和租用時間# 1 到29 用於伺服器和其他需求dhcp-range=192.168.10.30,192.168.10.250,8h dhcp-lease-max =222 # 租用的最大位址數# 預設為150 # IPV6 範圍# dhcp-range=1234::, ra-only # 範圍選項# 選項dhcp-option=1,255.255.255.0 # 網路遮罩dhcp-option=3,192.168.10.5 # 網路遮罩dhcp-option=6,192.168.10.5 .15 # 路由器閘道dhcp-option=XNUMX # DNS 伺服器dhcp-option =XNUMX,desdelinux.fan # DNS 網域名稱dhcp-option=19,1 # 選項ip-forwarding ON dhcp-option=28,192.168.10.255 # 廣播dhcp-option=42,192.168.10.5 # NTP dhcp-authoritative # 子網路中的 --DH- ------------------------------------------------- ---------- --- ----------- # 如果您想要將查詢日誌儲存在/var/log/messages 中# 取消註解下面的行# ---- ------ ------- ------------------------------------- ------ ------- #日誌查詢 #文件/etc/dnsmasq.conf的END#--------------------------------------- ----------------------------

我們創建文件 / etc / banner_add_hosts

[root @ linuxbox〜]#nano / etc / banner_add_hosts 192.168.10.5 windowsupdate.com 192.168.10.5 ctldl.windowsupdate.com 192.168.10.5 ocsp.verisign.com 192.168.10.5 csc3-2010-crl.verisign.com 192.168.10.5 www.msftncsi.com 192.168.10.5 ipv6.msftncsi.com 192.168.10.5 teredo.ipv6.microsoft.com 192.168.10.5 ds.download.windowsupdate.com 192.168.10.5 download.microsoft.com 192.168.10.5 fe2.update.microsoft.com 192.168.10.5 crl.microsoft.com 192.168.10.5 www .download.windowsupdate.com 192.168.10.5 win8.ipv6.microsoft.com 192.168.10.5 spynet.microsoft.com 192.168.10.5 spynet1.microsoft.com 192.168.10.5 spynet2.microsoft.com 192.168.10.5 spynet3.microsoft.com 192.168.10.5。 4 spynet192.168.10.5.microsoft.com 5 spynet192.168.10.5.microsoft.com 15 office192.168.10.5client.microsoft.com 192.168.10.5 addons.mozilla.org XNUMX crl.verisign.com

固定IP地址

[root @ linuxbox〜]#nano / etc / hosts 127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 ::1 localhost localhost.localdomain localhost6 localhost6.localdomain6 192.168.10.5 linuxbox。desdelinux.fan linuxbox 192.168.10.1 系統管理員。desdelinux.fan 系統管理員

我們配置文件/etc/resolv.conf- 解析器

[root @ linuxbox〜]#nano /etc/resolv.conf 搜索 desdelinux.fan nameserver 127.0.0.1 # 用於外部或非網域 DNS 查詢 desdelinux.fan #本地=/desdelinux.fan/名稱伺服器 8.8.8.8

我們檢查文件語法 配置文件,我們啟動並檢查服務狀態

[root @ linuxbox〜]#dnsmasq-測試 dnsmasq:語法檢查確定。 [root @ linuxbox〜]#systemctl重新啟動dnsmasq [root @ linuxbox〜]#systemctl狀態dnsmasq

Dnsmasq和防火牆

[root @ linuxbox〜]#firewall-cmd --get-active-zones

外部

接口:ens34

公眾

接口:ens32

服務 域 o域名服務器(dns)。 協議 刷卡 «IP加密«

[root @ linuxbox〜]#firewall-cmd --zone = public --add-port = 53 / tcp --permanent 成功 [root @ linuxbox〜]#firewall-cmd --zone = public --add-port = 53 / udp --permanent 成功

Dnsmasq查詢到外部DNS服務器

[root @ linuxbox〜]#firewall-cmd --zone = external --add-port = 53 / tcp --permanent 成功 [root @ linuxbox〜]#firewall-cmd --zone = external --add-port = 53 / udp --permanent 成功

服務 靴子 o BOOTP服務器 (dhcp)。 協議 工控機 «互聯網多形包核心«

[root @ linuxbox〜]#firewall-cmd --zone = public --add-port = 67 / tcp --permanent 成功 [root @ linuxbox〜]#firewall-cmd --zone = public --add-port = 67 / udp --permanent 成功 [root @ linuxbox〜]#firewall-cmd --reload 成功 [root @ linuxbox〜]#firewall-cmd --info-zone public public(活動) 目標:默認icmp-block-inversion:無接口:ens32來源:服務:dhcp dns ntp ssh端口:67 / tcp 53 / udp 123 / udp 67 / udp 53 / tcp協議:偽裝:無前向端口:源端口:icmp -blocks:豐富的規則: [root @ linuxbox〜]#firewall-cmd --info-zone外部外部(活動) 目標:默認icmp-block-inversion:無接口:ens34來源:服務:dns端口:53 / udp 53 / tcp協議:假面舞會:是前向端口:源端口:icmp-blocks:參數問題重定向路由器廣告路由器-徵集源代碼查詢豐富規則:

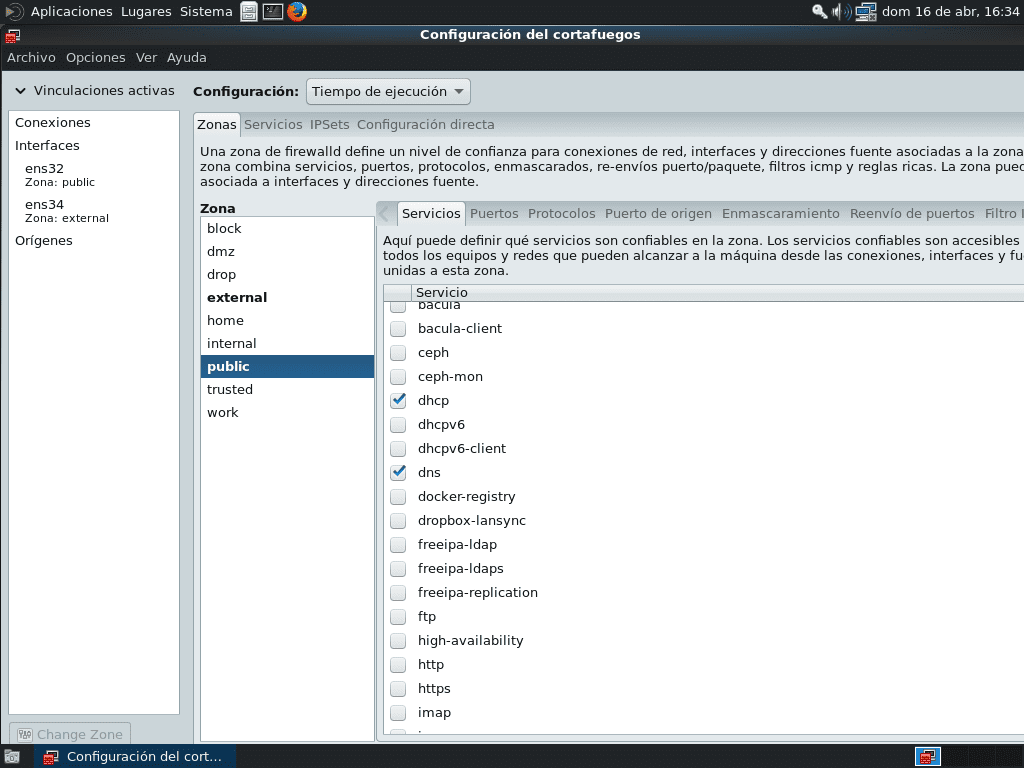

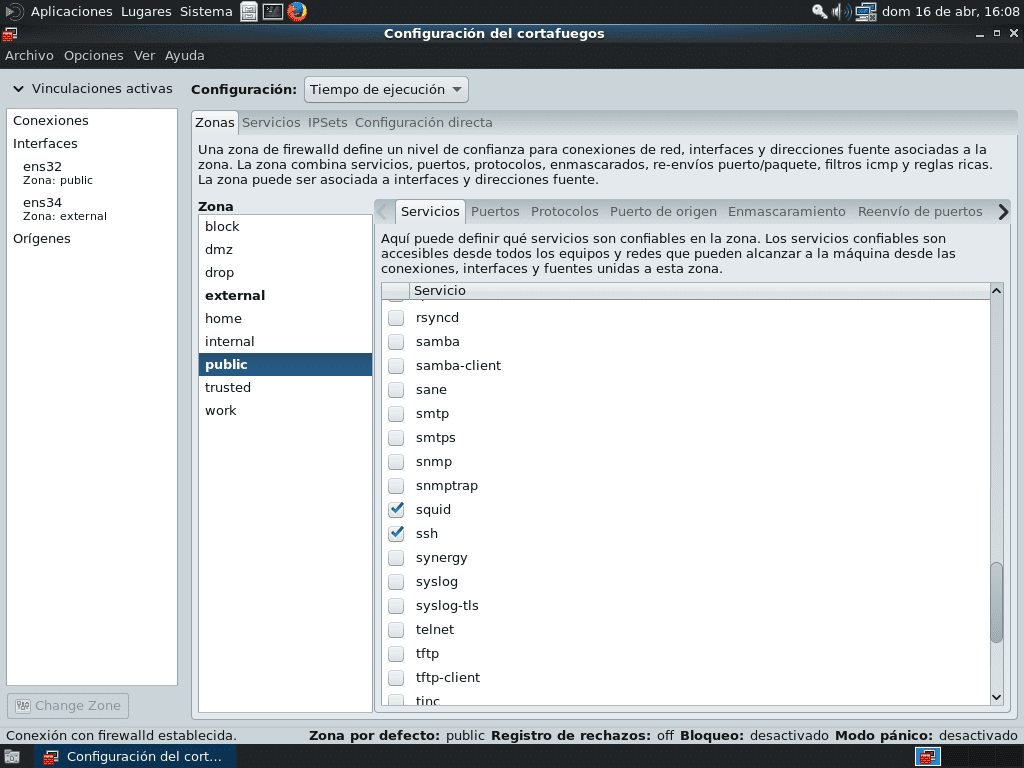

如果我們要使用圖形界面在CentOS 7中配置防火牆,請在常規菜單中查看-它取決於桌面環境在其中出現的子菜單-應用程序“防火牆”,我們執行它,然後輸入用戶的密碼 根,我們將這樣訪問程序界面。 在MATE中,它出現在菜單«系統»->“管理”->“防火牆”.

我們選擇區域«公眾»並且我們授權我們要在LAN上發布的服務,到目前為止,這些服務是 DHCP,dns, NTP 和ssh。 選擇服務後,驗證一切正常,我們必須在運行時將其更改為永久。 為此,我們進入“選項”菜單,然後選擇選項«永久運行時間“。

稍後我們選擇區域«外部»並且我們檢查了與Internet通信所需的端口是否已打開。 除非我們非常了解我們在做什麼,否則請勿在該領域中發布服務!.

我們不要忘記通過選項«永久進行更改永久運行時間»重裝惡魔 FirewallD,每次我們使用此功能強大的圖形工具時。

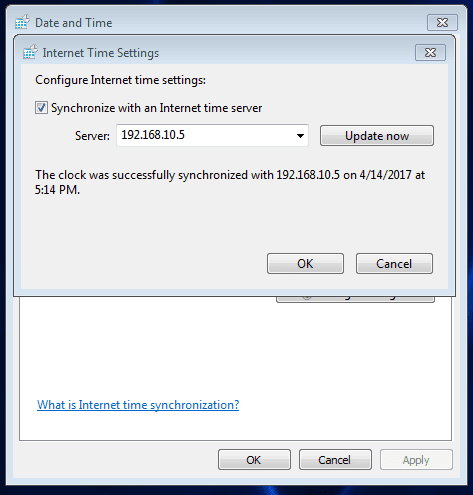

Windows 7客戶端中的NTP和Dnsmasq

與NTP同步

外部

租用的IP地址

Microsoft Windows [版本6.1.7601]版權所有(c)2009 Microsoft Corporation。 版權所有。 C:\ Users \ buzz> ipconfig /所有Windows IP配置主機名。 。 。 。 。 。 。 。 。 。 。 。 : 七

主Dns後綴。 。 。 。 。 。 。 :

節點類型。 。 。 。 。 。 。 。 。 。 。 。 :啟用混合 IP 路由。 。 。 。 。 。 。 。 :未啟用 WINS 代理程式。 。 。 。 。 。 。 。 :沒有 DNS 後綴搜尋清單。 。 。 。 。 。 : desdelinux.fan 乙太網路介面卡本機連線:連接特定的 DNS 後綴。 : desdelinux.fan 描述 . 。 。 。 。 。 。 。 。 。 。 :Intel(R) PRO/1000 MT 網路連接實體位址。 。 。 。 。 。 。 。 。 :00-0C-29-D6-14-36 DHCP 已啟用。 。 。 。 。 。 。 。 。 。 。 :是的自動配置已啟用。 。 。 。 : 叉子

IPv4地址。 。 。 。 。 。 。 。 。 。 。 :192.168.10.115(首選)

子網路遮罩 。 。 。 。 。 。 。 。 。 。 。 :255.255.255.0 已獲得租約。 。 。 。 。 。 。 。 。 。 :14 年 2017 月 5 日星期五下午 12:53:15 租約到期。 。 。 。 。 。 。 。 。 。 :2017 年 1 月 12 日星期六上午 53:192.168.10.1:192.168.10.5 預設閘道。 。 。 。 。 。 。 。 。 :192.168.10.5 DHCP伺服器。 。 。 。 。 。 。 。 。 。 。 :9 DNS 伺服器。 。 。 。 。 。 。 。 。 。 。 :00 TCPip 上的 NetBIOS。 。 。 。 。 。 。 。 :啟用隧道適配器本機連線* 00:媒體狀態。 。 。 。 。 。 。 。 。 。 。 :媒體已斷開 連接特定的 DNS 後綴。 : 描述 。 。 。 。 。 。 。 。 。 。 。 :Microsoft Teredo 隧道適配器實體位址。 。 。 。 。 。 。 。 。 :00-00-00-00-00-0-XNUMX-EXNUMX DHCP 已啟用。 。 。 。 。 。 。 。 。 。 。 :未啟用自動配置。 。 。 。 :是 隧道適配器 isatap。desdelinux.fan:媒體狀態。 。 。 。 。 。 。 。 。 。 。 :媒體已斷開 連接特定的 DNS 後綴。 : desdelinux.fan 描述 . 。 。 。 。 。 。 。 。 。 。 :Microsoft ISATAP 適配器 #2 實體位址。 。 。 。 。 。 。 。 。 :00-00-00-00-00-00-00-E0 DHCP 已啟用。 。 。 。 。 。 。 。 。 。 。 :未啟用自動配置。 。 。 。 : 是 C:\Users\buzz>

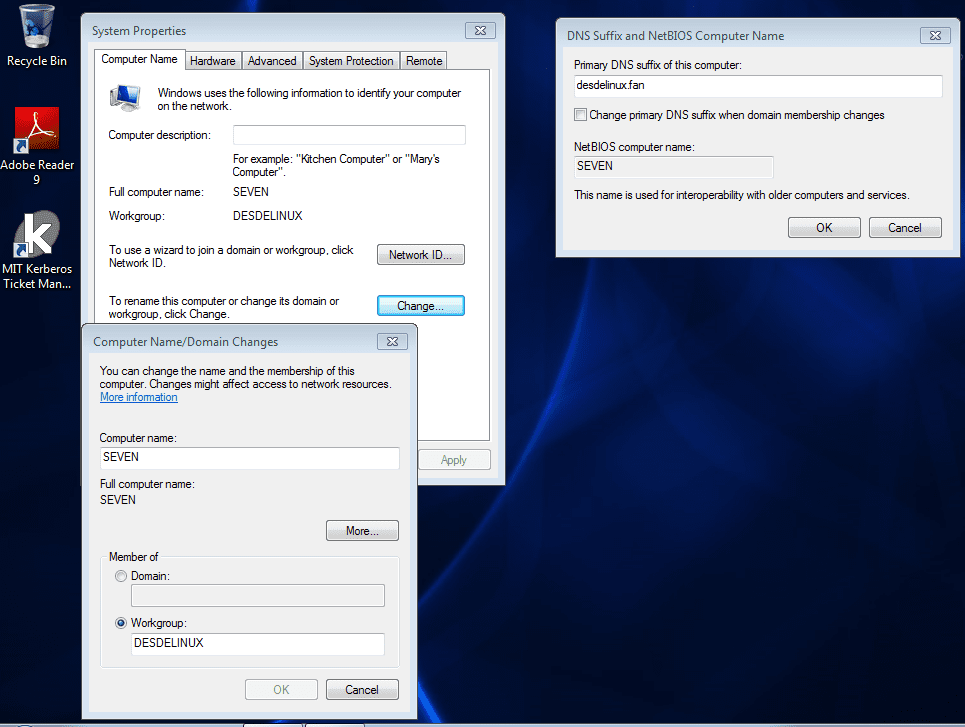

尖端

Windows客戶端中的一個重要值是“主Dns後綴”或“主連接後綴”。 不使用Microsoft域控制器時,操作系統不會為其分配任何值。 如果遇到的情況與本文開頭所述的情況類似,並且我們想顯式聲明該值,則必鬚根據下圖所示進行操作,接受更改並重新啟動客戶端。

如果我們再跑一次 CMD-> ipconfig /全部 我們將獲得以下信息:

Microsoft Windows [版本6.1.7601]版權所有(c)2009 Microsoft Corporation。 版權所有。 C:\ Users \ buzz> ipconfig /所有Windows IP配置主機名。 。 。 。 。 。 。 。 。 。 。 。 : 七

主Dns後綴。 。 。 。 。 。 。 : desdelinux。扇子

節點類型。 。 。 。 。 。 。 。 。 。 。 。 :啟用混合 IP 路由。 。 。 。 。 。 。 。 :未啟用 WINS 代理程式。 。 。 。 。 。 。 。 :沒有 DNS 後綴搜尋清單。 。 。 。 。 。 : desdelinux。扇子

其餘值保持不變

DNS檢查

嗡嗡聲@ sysadmin:〜$ host spynet.microsoft.com spynet.microsoft.com 的位址為 127.0.0.1 找不到主機spynet.microsoft.com:5(已拒絕)spynet.microsoft.com 郵件由 1 封郵件處理。desdelinux。扇子。 buzz @ sysadmin:〜$主機linuxbox linuxbox。desdelinux.fan 的位址為 192.168.10.5 linuxbox。desdelinux.fan 郵件由 1 封郵件處理。desdelinux。扇子。 buzz @ sysadmin:〜$主機sysadmin 系統管理員。desdelinux.fan 的位址為 192.168.10.1 sysadmin。desdelinux.fan 郵件由 1 封郵件處理。desdelinux。扇子。 buzz @ sysadmin:〜$主機郵件 電子郵件。desdelinux.fan 是 linuxbox 的別名。desdelinux。扇子。 linuxbox。desdelinux.fan 的位址為 192.168.10.5 linuxbox。desdelinux.fan 郵件由 1 封郵件處理。desdelinux。扇子。

我們安裝-僅用於測試-位於中的權威DNS服務器NSD 系統管理員。desdelinux。扇子,並且包含IP地址 172.16.10.1 在檔案中 / etc / resolv.conf中 團隊的 linuxbox。desdelinux。扇子,以驗證Dnsmasq在正確執行其轉發器功能。 NSD服務器上的沙箱是 收藏網 y toujague.org。 所有IP都是虛擬的或來自專用網絡。

如果我們禁用WAN接口 ens34 使用命令 ifdown ens34,Dnsmasq將無法查詢外部DNS服務器。

[buzz @ linuxbox〜] $ sudo ifdown ens34 [buzz @ linuxbox〜] $ host -t mx toujague.org 找不到主機toujague.org:3(NXDOMAIN) [buzz @ linuxbox〜] $主機pizzapie.favt.org 找不到主機pizzapie.favt.org:3(NXDOMAIN)

讓我們啟用ens34界面並再次檢查:

[嗡嗡聲@ linuxbox〜] $ sudo ifup ens34

buzz @ linuxbox〜] $主機pizzapie.favt.org pizzapie.favt.org是paisano.favt.org的別名。 paisano.favt.org地址為172.16.10.4 [buzz @ linuxbox〜] $主機pizzapie.toujague.org 找不到主機pizzas.toujague.org:3(NXDOMAIN) [buzz @ linuxbox〜] $主機poblacion.toujague.org poblacion.toujague.org地址為169.18.10.18 [buzz @ linuxbox〜] $ host -t NS favt.org favt.org名稱服務器ns1.favt.org。 favt.org名稱服務器ns2.favt.org。 [buzz @ linuxbox〜] $ host -t NS toujague.org toujague.org名稱服務器ns1.toujague.org。 toujague.org名稱服務器ns2.toujague.org。 [buzz @ linuxbox〜] $ host -t MX toujague.org toujague.org郵件由10 mail.toujague.org處理。

讓我們諮詢一下 系統管理員。desdelinux。扇子:

嗡嗡聲@ sysadmin:〜$ cat /etc/resolv.conf 搜索 desdelinux.fan 網域名稱伺服器 192.168.10.5 至強@ sysadmin:〜$ host mail.toujague.org mail.toujague.org地址為169.18.10.19

Dnsmasq像 貨運代理 正確地。

乌贼

在PDF格式的書中,«Linux服務器配置»作者日期為25年2016月XNUMX日 喬爾·巴里奧斯·杜納斯 (darkshram@gmail.com - http://www.alcancelibre.org/),我在之前的文章中已經提到過,因此整整一章 Squid基本配置選項.

由於Web代理服務的重要性,我們在上述書籍中復制了有關Squid的介紹:

105.1。 介紹。

105.1.1。 什麼是中介服務器(代理)?

英文術語 “代理” 儘管具有非常籠統且同時含糊的含義

總是被認為是以下概念的同義詞 “中介”。 在嚴格意義上,通常將其翻譯為 代表 o 律師 (對另一個擁有權力的人)。

Un 中介服務器 它被定義為提供網絡服務的計算機或設備,其中包括允許客戶端建立與其他網絡服務的間接網絡連接。 在此過程中,將發生以下情況:

- 客戶端連接到 代理服務器.

- 客戶端請求連接,文件或其他服務器上可用的其他資源。

- 中介服務器通過連接到指定服務器來提供資源

或從緩存中投放。 - 在某些情況下 中介服務器 可以更改客戶的請求或

服務器出於各種目的的響應。

很多 代理服務器 它們通常可以作為防火牆在防火牆中同時工作 網絡層,充當數據包過濾器,例如 iptables的 或在 應用等級,控制各種服務,例如 TCP包裝器。 根據上下文,防火牆也稱為 業務流程 o B訂購 Protection D只是新手 包過濾器.

常見的應用 代理服務器 用作網絡內容(主要是HTTP)的緩存,在客戶端附近提供遠程HTTP服務器上可通過網絡訪問的頁面和文件的緩存,從而允許本地網絡的客戶端以更快,更快速的方式訪問它們。可靠。

當收到對指定網絡資源的請求時 網址 (U尼古丁 R資源 Locator) 中介服務器 尋找結果 網址 在緩存中。 如果找到,則 中介服務器 通過立即提供所請求的內容來回應客戶。 如果請求的內容在緩存中不存在,則 中介服務器 它將從遠程服務器獲取它,將其交付給請求它的客戶端,並將副本保留在緩存中。 然後根據過期時間,大小和歷史記錄,通過過期算法刪除緩存中的內容 對請求的回應 (點擊數)(例如: LRU, 富士達 y 廣東省科學技術協會).

網絡內容的代理服務器(Web代理)還可以充當所服務內容的篩選器,根據任意條件應用檢查策略。.

我們將安裝的Squid版本是 3.5.20-2.el7_3.2 從倉庫 更新.

安裝

[root @ linuxbox〜]#yum install squid [root @ linuxbox〜]#ls / etc / squid / cachemgr.conf errorpage.css.default 魷魚配置文件 cachemgr.conf.default mime.conf 魷魚.conf.default errorpage.css mime.conf.default [root @ linuxbox〜]#systemctl enable squid

重要

- 本文的主要目的是授權本地用戶從連接到LAN的其他計算機與Squid連接。 另外,實現將要添加其他服務的服務器的核心。 這不是專門針對魷魚的文章.

- 要了解Squid的配置選項,請閱讀/usr/share/doc/squid-3.5.20/squid.conf.documented文件,該文件有7915行.

SELinux和Squid

[root @ linuxbox〜]#getsebool -a | grep魷魚 squid_connect_any-> on squid_use_tproxy->關閉 [root @ linuxbox〜]#setsebool -P squid_connect_any =開啟

組態

[root @ linuxbox〜]#nano /etc/squid/squid.conf #LAN acl localnet src 192.168.10.0/24 acl SSL_ports端口443 21 acl Safe_ports端口80#http acl Safe_ports端口21#ftp acl Safe_ports端口443#https acl Safe_ports端口70#gopher acl Safe_ports端口210#wais acl Safe_ports端口1025-65535#未註冊端口acl Safe_ports端口280#http-mgmt acl Safe_ports端口488#gss-http acl Safe_ports端口591#文件製作者acl Safe_ports端口777#multiling http acl CONNECT方法CONNECT#我們拒絕對非安全端口的查詢http_access拒絕!Safe_ports#我們拒絕針對非安全端口的CONNECT方法http_access拒絕CONNECT! SSL_ports#僅從本地主機訪問高速緩存管理器http_access允許本地主機管理器http_access拒絕管理器#強烈建議不要對以下內容進行註釋,以保護代理服務器上運行的無辜#Web應用程序,他們認為唯一可以訪問“本地主機”上服務的#是本地用戶http_access拒絕to_localhost##在此處插入自己的規則以允許從您的客戶端訪問##PAM授權 auth_param基本程序/ usr / lib64 / squid / basic_pam_auth auth_param 基本子級 5 auth_param 基本領域 desdelinux.fan auth_param basiccredentialsttl 2hours auth_parambasiccasesensitiveoff#Squid訪問需要身份驗證aclEnthusiastsproxy_authREQUIRED#我們允許透過PAM訪問經過驗證的使用者#http_accessdeny!Enthusiasts#FTPFTPacac購買網站的本地主機代碼存取拒絕所有# Squid通常偵聽連接埠3128 http_port 3128 # 我們將「coredumps」保留在第一個快取目錄中coredump_dir /var/spool/squid # # 新增您自己的任何刷新模式上面的項目。 # 刷新模式 ^ftp: 1440 20% 10080 刷新模式 ^gopher: 1440 0% 1440 刷新模式 -i (/cgi-bin/|\?) 0 0% 0 刷新模式 。 0 20% 4320 cache_mem 64 MB # 記憶體快取 memory_replacement_policy lru cache_replacement_policy 堆 LFUDA cache_dir aufs /var/spool/squid 4096 16 256 Maximum_object_spool/squid 4 85 90 Maximum_obdesdelinux.fan # 其他參數visible_hostname linuxbox.desdelinux。扇子

我們檢查文件的語法 /etc/squid/squid.conf

[root @ linuxbox〜]#squid -k解析 2017/04/16 15:45:10|啟動:初始化身份驗證方案... 2017/04/16 15:45:10|啟動:初始化身份驗證方案「基本」2017/04/16 15:45:10|啟動:初始化身份驗證方案「摘要」2017/04/16 15:45:10|啟動:初始化身份驗證方案「協商」2017/04/16 15:45:10|啟動:初始化身份驗證方案“ntlm”2017/04/16 15:45:10|啟動:初始化身份驗證。 2017/04/16 15:45:10|處理設定檔:/etc/squid/squid.conf(深度0)2017/04/16 15:45:10|處理:acl localnet src 192.168.10.0/24 2017/04/16 15:45:10|處理:acl SSL_ports 連接埠 443 21 2017/04/16 15:45:10|處理:acl Safe_ports 連接埠 80 # http 2017/04/16 15:45:10|處理:acl Safe_ports 連接埠 21 # ftp 2017/04/16 15:45:10|處理:acl Safe_ports 連接埠 443 # https 2017/04/16 15:45:10|處理:acl Safe_ports 連接埠 70 # gopher 2017/04/16 15:45:10|處理:acl Safe_ports 連接埠 210 # wais 2017/04/16 15:45:10|處理:acl Safe_ports port 1025-65535 # 未註冊的連接埠 2017/04/16 15:45:10|處理:acl Safe_ports 連接埠 280 # http-mgmt 2017/04/16 15:45:10|處理:acl Safe_ports 連接埠 488 # gss-http 2017/04/16 15:45:10|處理:acl Safe_ports 連接埠 591 # filemaker 2017/04/16 15:45:10|處理: acl Safe_ports port 777 # multiling http 2017/04/16 15:45:10|處理:acl CONNECT方法CONNECT 2017/04/16 15:45:10|處理:http_access 拒絕!Safe_ports 2017/04/16 15:45:10|處理:http_access 拒絕 CONNECT !SSL_ports 2017/04/16 15:45:10|處理: http_access 允許本機主機管理器 2017/04/16 15:45:10|處理:http_access拒絕管理器2017/04/16 15:45:10|處理:http_access拒絕to_localhost 2017/04/16 15:45:10|處理: auth_param 基本程式 /usr/lib64/squid/basic_pam_auth 2017/04/16 15:45:10|處理: auth_param 基本子 5 2017/04/16 15:45:10|處理:auth_param基本領域 desdelinux.範 2017/04/16 15:45:10|處理:auth_param基本憑證ttl 2小時2017/04/16 15:45:10|處理: auth_param 基本區分大小寫關閉 2017/04/16 15:45:10|處理:acl 愛好者 proxy_auth 需要 2017/04/16 15:45:10|處理:http_access拒絕!愛好者2017/04/16 15:45:10|處理:acl ftp proto FTP 2017/04/16 15:45:10|處理: http_access 允許 ftp 2017/04/16 15:45:10|處理: http_access 允許 localnet 2017/04/16 15:45:10|處理: http_access 允許本機 2017/04/16 15:45:10|處理:http_access 拒絕所有 2017/04/16 15:45:10|處理:http_port 3128 2017/04/16 15:45:10|處理: coredump_dir /var/spool/squid 2017/04/16 15:45:10|處理:refresh_pattern ^ftp:1440 20% 10080 2017/04/16 15:45:10|處理:refresh_pattern ^gopher:1440 0% 1440 2017/04/16 15:45:10|處理:refresh_pattern -i (/cgi-bin/|\?) 0 0% 0 2017/04/16 15:45:10|處理:refresh_pattern。 0 20% 4320 2017/04/16 15:45:10|處理:cache_mem 64 MB 2017/04/16 15:45:10|處理:記憶體替換策略 lru 2017/04/16 15:45:10|處理:cache_replacement_policy堆LFUDA 2017/04/16 15:45:10|處理:cache_dir aufs /var/spool/squid 4096 16 256 2017/04/16 15:45:10|處理:最大物件大小 4 MB 2017/04/16 15:45:10|處理:cache_swap_low 85 2017/04/16 15:45:10|處理:cache_swap_high 90 2017/04/16 15:45:10|處理:cache_mgruzz@desdelinux.範 2017/04/16 15:45:10|處理:visible_hostname linuxbox。desdelinux.範 2017/04/16 15:45:10|初始化 https 代理上下文

我們在中調整權限 / usr / lib64 / squid / basic_pam_auth

[root @ linuxbox〜]#chmod u + s / usr / lib64 / squid / basic_pam_auth

我們創建緩存目錄

#以防萬一... [root @ linuxbox〜]#服務烏賊停止 重定向到/ bin / systemctl stop squid.service [root @ linuxbox〜]#魷魚-z [root @ linuxbox〜]# 2017/04/16 15:48:28 kid1 | 將當前目錄設置為/ var / spool / squid 2017/04/16 15:48:28 kid1 | 創建丟失的交換目錄2017/04/16 15:48:28 kid1 | / var / spool / squid存在2017/04/16 15:48:28 kid1 | 在/ var / spool / squid / 00中創建目錄2017/04/16 15:48:28 kid1 | 在/ var / spool / squid / 01中創建目錄2017/04/16 15:48:28 kid1 | 在/ var / spool / squid / 02中創建目錄2017/04/16 15:48:28 kid1 | 在/ var / spool / squid / 03中創建目錄2017/04/16 15:48:28 kid1 | 在/ var / spool / squid / 04中創建目錄2017/04/16 15:48:28 kid1 | 在/ var / spool / squid / 05中創建目錄2017/04/16 15:48:28 kid1 | 在/ var / spool / squid / 06中創建目錄2017/04/16 15:48:28 kid1 | 在/ var / spool / squid / 07中創建目錄2017/04/16 15:48:28 kid1 | 在/ var / spool / squid / 08/2017/04/16 15:48:28 kid1中創建目錄在/ var / spool / squid / 09中創建目錄2017/04/16 15:48:28 kid1 | 在/ var / spool / squid / 0A中建立目錄2017/04/16 15:48:28 kid1 | 在/ var / spool / squid / 0B中建立目錄2017/04/16 15:48:28 kid1 | 在/ var / spool / squid / 0C中建立目錄2017/04/16 15:48:29 kid1 | 在/ var / spool / squid / 0D中創建目錄2017/04/16 15:48:29 kid1 | 在/ var / spool / squid / 0E中建立目錄2017/04/16 15:48:29 kid1 | 在/ var / spool / squid / 0F中建立目錄

此時,如果需要一段時間才能返回命令提示符-從未返回過我,請按Enter。

[root @ linuxbox〜]#服務魷魚啟動 [root @ linuxbox〜]#服務魷魚重啟 [root @ linuxbox〜]#服務魷魚狀態 重定向到/ bin / systemctl狀態squid.service●squid.service-Squid緩存代理已加載:已加載(/usr/lib/systemd/system/squid.service;已禁用;供應商預設:已禁用)活動:由於dom而處於活動(運行)狀態2017-04-16 15:57:27 EDT; 1秒鐘前進程:2844 ExecStop = / usr / sbin / squid -k shutdown -f $ SQUID_CONF(代碼=退出,狀態= 0 /成功)進程:2873 ExecStart = / usr / sbin / squid $ SQUID_OPTS -f $ SQUID_CONF(代碼=已退出,狀態= 0 /成功)進程:2868 ExecStartPre = / usr / libexec / squid / cache_swap.sh(代碼=已退出,狀態= 0 /成功)主PID:2876(魷魚)CGroup:/system.slice/squid .service└─2876/ usr / sbin / squid -f /etc/squid/squid.conf 16月15日57:27:1 linuxbox systemd [16]:啟動Squid緩存代理... 15月57日27:1:16 linuxbox systemd [15]:啟動了Squid緩存代理。 57月27日2876:1:16 linuxbox魷魚[15]:魷魚父級:將啟動57個孩子27月2876日1:2878:16 linuxbox魷魚[15]:魷魚父級:(squid-57)進程27 ... ed 2876月1日:2878:1 linuxbox squid [XNUMX]:Squid父級:(squid-XNUMX)進程XNUMX ... XNUMX提示:某些行被省略了,使用-l可以完整顯示 [root @ linuxbox〜]#cat / var / log / messages | grep魷魚

防火牆修復

我們還必須在區域«外部港口 80HTTP y 第443話 因此Squid可以與Internet通信。

[root @ linuxbox〜]#firewall-cmd --zone = external --add-port = 80 / tcp --permanent 成功 [root @ linuxbox〜]#firewall-cmd --zone = external --add-port = 443 / tcp --permanent 成功 [root @ linuxbox〜]#firewall-cmd --reload 成功 [root @ linuxbox〜]#firewall-cmd --info-zone外部 外部(活動)目標:默認icmp-block-inversion:無接口:ens34來源:服務:dns端口: 443 / tcp 53 / udp 80 / tcp 53 / tcp 協議:假面舞會:是前向端口:源端口:icmp-blocks:參數問題重定向路由器-廣告路由器-請求資源-源豐富規則:

- 進入圖形應用程序«防火牆設定»並檢查該區域的端口443 tcp,80 tcp,53 tcp和53 udp是否已打開«外部«,而我們尚未為她發布任何服務.

關於basic_pam_auth幫助程序的說明

如果我們通過以下方式查閱該實用程序的手冊 男子basic_pam_auth 我們將閱讀到,作者本人強烈建議將程序移至普通用戶沒有足夠權限訪問該工具的目錄。

另一方面,眾所周知,使用此授權方案,憑據以純文本格式傳輸,並且對於敵對環境而言不安全,請閱讀開放式網絡。

傑夫·耶斯特魯姆斯卡斯(Jeff Yestrumskas) 專門文章«如何:使用SSL加密,Squid緩存代理和PAM身份驗證來設置安全的Web代理»關於使用此身份驗證方案提高安全性的問題,以便可以在可能具有敵意的開放網絡中使用它。

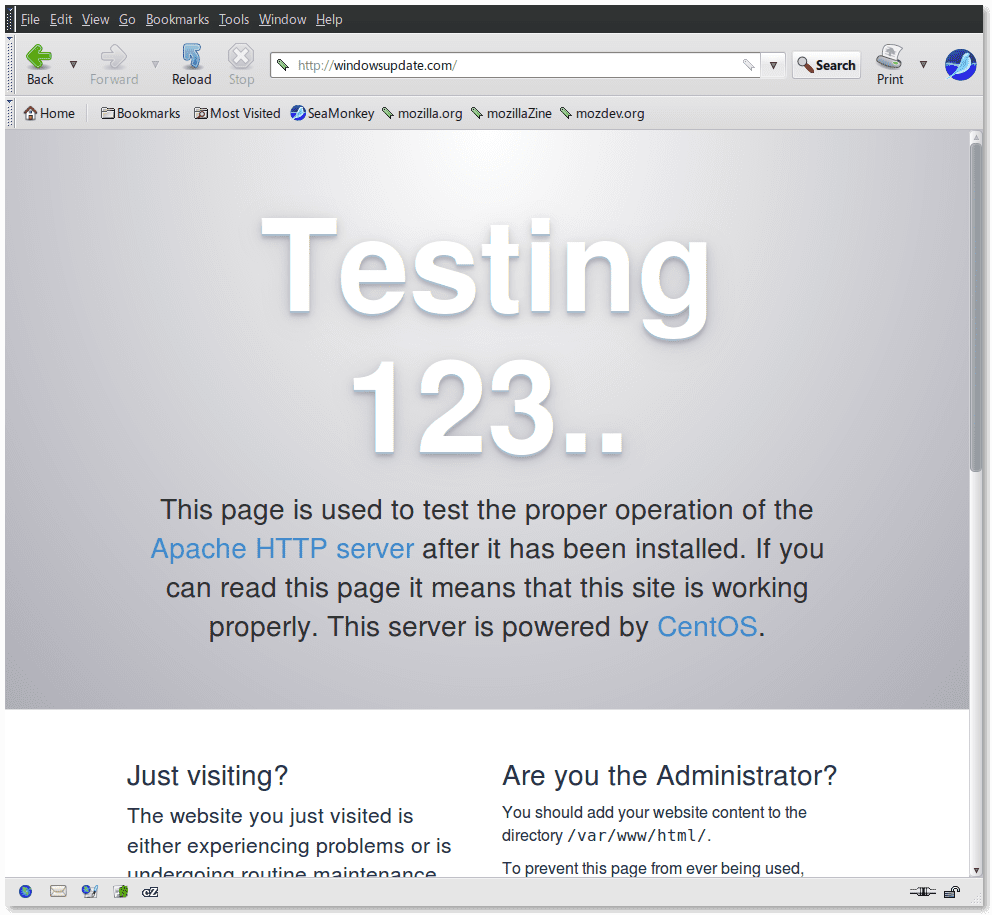

我們安裝httpd

作為檢查Squid以及Dnsmasq的操作的一種方式,我們將安裝該服務 httpd的 -Apache Web服務器-不需要完成。 在相對於Dnsmasq的文件中 / etc / banner_add_hosts 我們聲明要禁止的站點,並為它們明確分配與它們相同的IP地址 linux盒子。 因此,如果我們請求訪問這些網站中的任何一個,則 httpd的.

[root @ linuxbox〜]#yum安裝httpd [root @ linuxbox〜]#systemctl啟用httpd 創建了從/etc/systemd/system/multi-user.target.wants/httpd.service到/usr/lib/systemd/system/httpd.service的符號鏈接。 [root @ linuxbox〜]#systemctl啟動httpd [root @ linuxbox〜]#systemctl狀態為httpd ●httpd.service-Apache HTTP Server已加載:已加載(/usr/lib/systemd/system/httpd.service;已啟用;供應商預設:已禁用)活動:自Sun 2017-04-16 16:41起處於活動(運行)狀態:美國東部時間35點; 5秒鐘前文檔:man:httpd(8)man:apachectl(8)主PID:2275(httpd)狀態:“正在處理請求...” CGroup:/system.slice/httpd.service├─2275/ usr / sbin / httpd -DFOREGROUND├─2276/ usr / sbin / httpd -DFOREGROUND├─2277/ usr / sbin / httpd -DFOREGROUND├─2278/ usr / sbin / httpd -DFOREGROUND├─2279/ usr / sbin / httpd -DFOREGROUND└─2280 / usr / sbin / httpd -DFOREGROUND 16月16日41:35:1 linuxbox systemd [16]:啟動Apache HTTP Server ... 16月41日35:1:XNUMX linuxbox systemd [XNUMX]:啟動Apache HTTP Server。

SELinux和Apache

Apache有幾種策略可以在SELinux上下文中進行配置。

[root @ linuxbox〜]#getsebool -a | grep httpd httpd_anon_write - >斷httpd_builtin_scripting - >上httpd_can_check_spam - >斷httpd_can_connect_ftp - >斷httpd_can_connect_ldap - >斷httpd_can_connect_mythtv - >斷httpd_can_connect網絡off_zabbix_>斷httpd_can_connect_zabbix_workb_workb_workb_connect_workd_workbconnect_zabbconnect off_workbwork_ httpd_can_network_memcache - >斷httpd_can_network_relay - >斷httpd_can_sendmail - >斷httpd_dbus_avahi - >斷httpd_dbus_sssd - >斷httpd_dontaudit_search_dirs - >斷httpd_enable_cgi - > httpd_enable_offmirs - > httpd_enable_enable offpd_server_offmirs - > httpd_enablem offpd_server_enable_cgi - > offhpd_enablem斷httpd_graceful_shutdown - >上httpd_manage_ipa - >斷httpd_mod_auth_ntlm_winbind - >斷httpd_mod_auth_pam - >斷httpd_read_user_content - >斷httpd_run_ipa - >斷httpd_run_preupgrade - >斷httpd_runcobshift offlimerfift_runco_stick>關閉httpd_runco offlimift offlimift_runco_stick>關閉httpd_ssi_exec->關閉httpd_sys_script_anon_write->關閉httpd_tmp_exec->關閉httpd_tty_comm- >關閉httpd_unified->關閉httpd_use_cifs->關閉httpd_use_fusefs->關閉httpd_use_gpg->關閉httpd_use_nfs->關閉httpd_use_openstack->關閉httpd_use_sasl->關閉httpd_verify_dns->關閉

我們將僅配置以下內容:

通過Apache發送電子郵件

root @ linuxbox〜]#setsebool -P httpd_can_sendmail 1

允許Apache讀取本地用戶主目錄中的內容

root @ linuxbox〜]#setsebool -P httpd_read_user_content 1

允許通過FTP或FTPS管理由...管理的任何目錄

Apache或允許Apache充當FTP服務器,通過FTP端口偵聽請求

[root @ linuxbox〜]#setsebool -P httpd_enable_ftp_server 1

欲了解更多信息,請閱讀 Linux服務器配置.

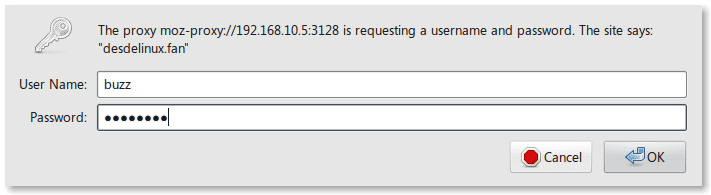

我們檢查身份驗證

僅需打開工作站上的瀏覽器,然後指向例如 http://windowsupdate.com。 我們將檢查請求是否已正確重定向到linuxbox中的Apache主頁。 實際上,文件中聲明的任何站點名稱 / etc / banner_add_hosts 您將被重定向到同一頁面。

文章末尾的圖片證明了這一點。

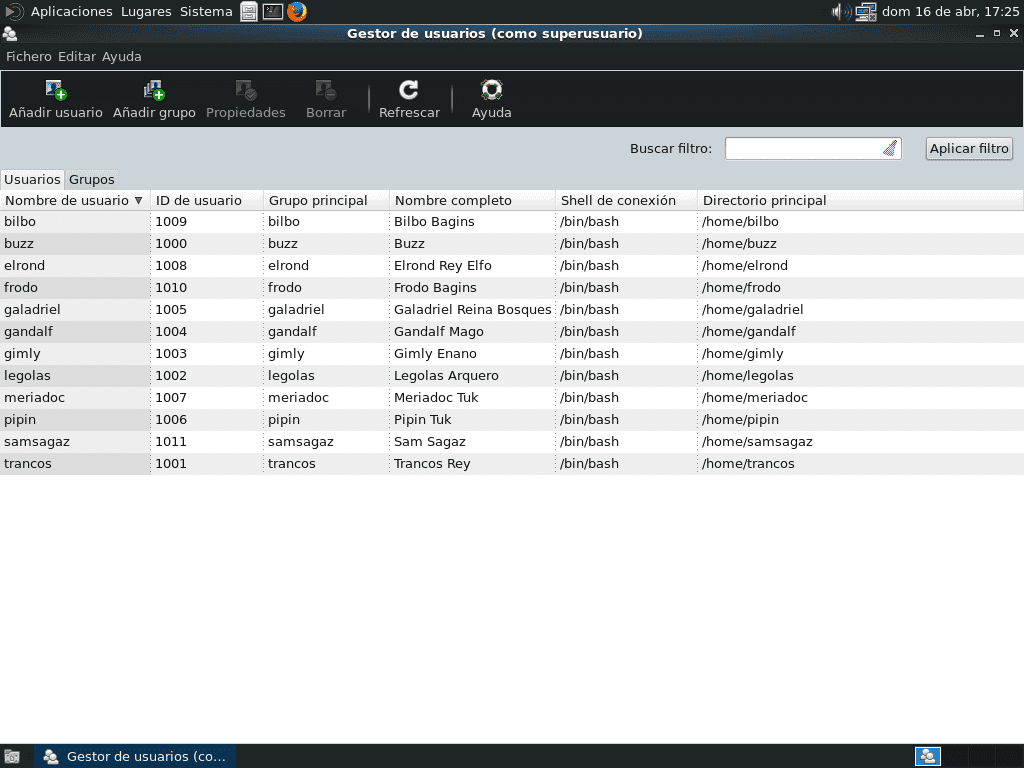

用戶管理

我們使用圖形工具«用戶管理»我們將通過菜單系統->管理->用戶管理來訪問。 每次添加新用戶時,都會創建其文件夾 /主頁/用戶 自動。

備份

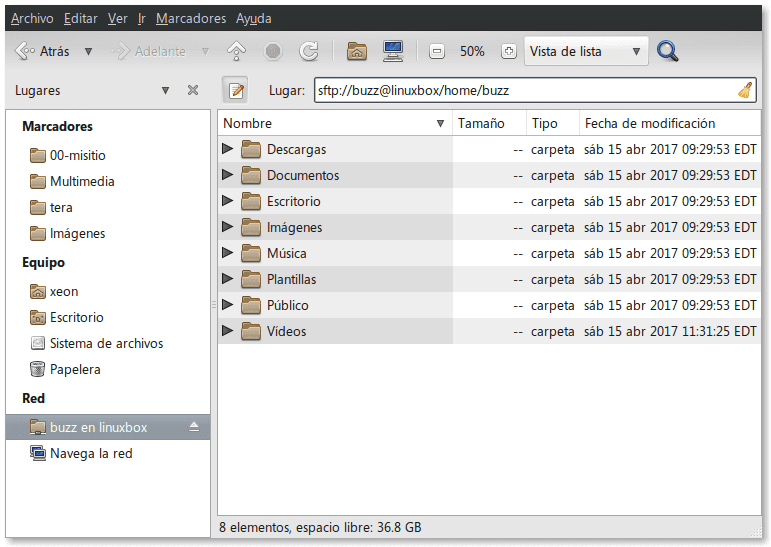

Linux客戶端

您只需要普通的文件瀏覽器並指出要連接,例如: ssh://嗡嗡聲@ linuxbox / home / buzz 輸入密碼後,將顯示目錄 首頁 用戶 嗡嗡聲.

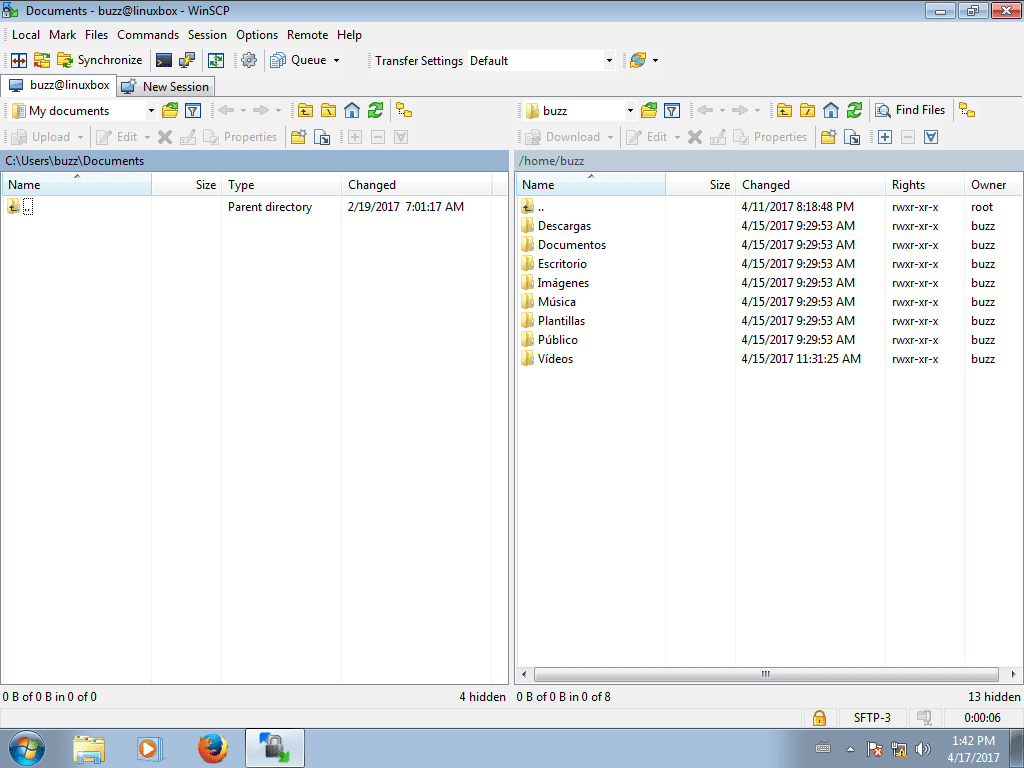

Windows客戶端

在Windows客戶端中,我們使用該工具 WinSCP賦予。 安裝後,我們將通過以下方式使用它:

簡單吧?

總結

我們已經看到,可以使用PAM來在小型網絡中以及在完全與用戶隔離的受控環境中對服務進行身份驗證。 黑客。 這主要是由於認證憑證以純文本格式傳播,因此它不是在開放式網絡(如機場,Wi-Fi網絡等)中使用的認證方案。 但是,它是一種簡單的授權機制,易於實現和配置。

諮詢來源

- Linux服務器配置

- 指令手冊- 手冊頁

PDF版本

下載PDF版本 這裡.

直到下一篇文章!

Fico先生的職位已經治愈。 感謝您分享您的知識。

我知道將如此詳細的文章,相當清晰的測試以及最重要的是採用適合標準的概念和策略的文章組合起來是多麼困難。 我只是對這筆寶貴的貢獻表示敬意,非常感謝Fico的出色工作。

我從未將魷魚與pam身份驗證結合使用,但是我盡可能在我的實驗室中進行此練習……目標擁抱,我們將繼續!

NaTiluS:非常感謝您的評論和評價。

蜥蜴:同樣,也非常感謝您的評論和評價。

致力於創建此類文章的時間和精力只有透過訪問社群的人的閱讀和評論才能得到回報。 DesdeLinux。希望對您的日常工作有所幫助。

我們繼續前進!

令人難以置信的公民貢獻! 我閱讀了您的每一篇文章,我可以說,即使對於一個不具備自由軟件高級知識的人(例如我),也可以逐步閱讀這篇精美的文章。 問候 !!!!

感謝Fico撰寫的另一篇精彩文章; 似乎對於已經發布的所有帖子來說這還不夠,在此我們提供的服務以前未包含在PYMES系列中,並且這是非常重要的:LAN的“ SQUID”或Proxy。 對於我們來說,那些認為自己是“系統管理員”的家庭來說,沒有什麼其他材料可以用來學習和加深我們的知識。

謝謝大家的意見。 下一篇文章將討論通過Cyrus-SASL對本地憑據(PAM)進行身份驗證的Prosody聊天服務器,該服務將在同一服務器中實現。

在鄉下人的好時光!!!! 即使對於像我這樣的人,也沒有很大的貢獻,他們對自由軟件不甚了解,並且熱衷於學習像這篇文章一樣精美的文章。 我一直在關注您的貢獻,我想知道您會推薦我從哪一篇文章入手該系列的SME Networks,因為我的閱讀方式很混亂,而且我認為它有很多寶貴的內容可以錯過詳情。 沒有更多,問候和共享的知識以及軟件可能仍然免費!

問候鄉下人! 我建議您從頭開始,儘管看起來似乎很長,但是這是最短的方法,以免迷路。 在索引中-最近兩篇文章未進行更新- https://blog.desdelinux.net/redes-computadoras-las-pymes-introduccion/,我們建立了該系列的推薦閱讀順序,該順序以如何 工作站,並繼續提供有關該主題的幾篇文章 虛擬化,並附上幾個信封 BIND,Isc-Dhcp-Server和Dnsmasq,依此類推,直到我們進入SME網絡的服務實施部分為止。 希望對您有幫助。

好吧!!!! 我馬上就從系列開始,並且期待新的文章。 問候 !!!!