Здравейте приятели!. Моля, повтарям, прочетете преди «Въведение в мрежа със свободен софтуер (I): Представяне на ClearOS»И изтеглете пакета за инсталационни изображения ClearOS Step by Step (1,1 мега), за да сте наясно за какво говорим. Без това четене ще бъде трудно да ни следвате.

Демон на услугата за сигурност на системата

Програмата SSSD o Демон за услугата за системна сигурност, е проект на Fedora, който е роден от друг проект - също от Fedora - наречен FreeIPA. Според собствените му създатели кратко и свободно преведено определение ще бъде:

SSSD е услуга, която предоставя достъп до различни доставчици на самоличност и удостоверяване. Той може да бъде конфигуриран за собствен LDAP домейн (LDAP-базиран доставчик на идентичност с LDAP удостоверяване) или за доставчик на LDAP идентичност с Kerberos удостоверяване. SSSD осигурява интерфейса към системата чрез НСС y PAMи вграден Back End за свързване към множество и различни източници на акаунти.

Ние вярваме, че сме изправени пред по-изчерпателно и стабилно решение за идентификация и удостоверяване на регистрирани потребители в OpenLDAP, отколкото тези, разгледани в предходните статии, аспект, който е оставен на преценката на всеки и на собствения опит.

Предложеното в тази статия решение е най-препоръчително за мобилни компютри и лаптопи, тъй като ни позволява да работим без връзка, тъй като SSSD съхранява идентификационните данни на локалния компютър.

Примерна мрежа

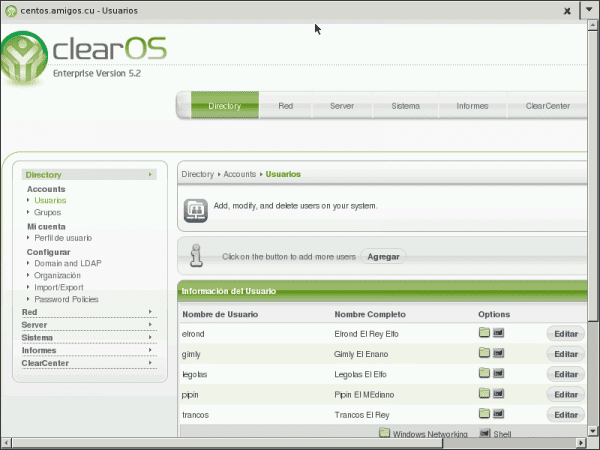

- Контролер на домейни, DNS, DHCP: ClearOS Enterprise 5.2sp1.

- Име на контролера: CentOS

- Име на домейн: приятели.cu

- IP на контролера: 10.10.10.60

- ---------------

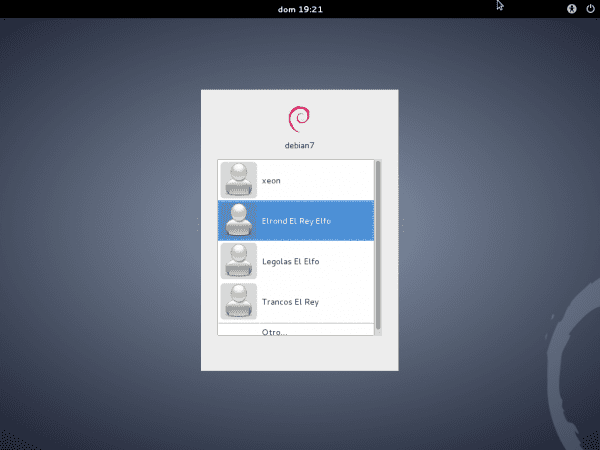

- Версия на Debian: Хриптене.

- Име на отбора: debian7

- IP адрес: Използване на DHCP

Проверяваме дали LDAP сървърът работи

Ние модифицираме файла /etc/ldap/ldap.conf и инсталирайте пакета ldap-полезни програми:

: ~ # nano /etc/ldap/ldap.conf [----] BASE dc = приятели, dc = cu URI ldap: //centos.amigos.cu [----]

: ~ # aptitude install ldap-utils: ~ $ ldapsearch -x -b 'dc = friends, dc = cu' '(objectclass = *)': ~ $ ldapsearch -x -b dc = friends, dc = cu 'uid = крачки : ~ $ ldapsearch -x -b dc = приятели, dc = cu 'uid = legolas' cn gidNumber

С последните две команди проверяваме наличността на сървъра OpenLDAP на нашия ClearOS. Нека разгледаме добре резултатите от предишните команди.

Важно: ние също така проверихме дали услугата за идентификация в нашия сървър OpenLDAP работи правилно.

Инсталираме пакета sssd

Също така се препоръчва да инсталирате пакета пръст за да направите чековете по-годни за пиене от ldapsearch:

: ~ # aptitude инсталирайте sssd пръст

След приключване на инсталацията, услугата ssd не стартира поради липсващ файл /etc/sssd/sssd.conf. Резултатът от инсталацията отразява това. Следователно трябва да създадем този файл и да го оставим с следващо минимално съдържание:

: ~ # nano /etc/sssd/sssd.conf [sssd] config_file_version = 2 услуги = nss, pam # SSSD няма да стартира, ако не конфигурирате никакви домейни. # Добавяне на нови конфигурации на домейн като [домейн / ] и след това # добавете списъка с домейни (в реда, в който искате да бъдат # заявени) към атрибута "домейни" по-долу и го коментирайте. domains = amigos.cu [nss] filter_groups = root filter_users = root reconnection_retries = 3 [pam] reconnection_retries = 3 # LDAP домейн [домейн / amigos.cu] id_provider = ldap auth_provider = ldap chpass_provider = ldap # ldap_schema може да бъде зададен на "rfc2307", който съхранява имената на членове на групата в атрибута # "memberuid" или на "rfc2307bis", който съхранява DN на членове на групата в # атрибута "member". Ако не знаете тази стойност, попитайте вашия LDAP # администратор. # работи с ClearOS ldap_schema = rfc2307 ldap_uri = ldap: //centos.amigos.cu ldap_search_base = dc = приятели, dc = cu # Имайте предвид, че активирането на изброяването ще има умерено въздействие върху производителността. # Следователно стойността по подразбиране за изброяване е FALSE. # Вижте ръководството на sssd.conf за пълни подробности. enumerate = false # Разрешаване на офлайн влизания чрез локално съхраняване на хешове на пароли (по подразбиране: false). cache_credentials = true ldap_tls_reqcert = разреши ldap_tls_cacert = /etc/ssl/certs/ca-certificates.crt

След като файлът е създаден, ние присвояваме съответните разрешения и рестартираме услугата:

: ~ # chmod 0600 /etc/sssd/sssd.conf : ~ # service sssd рестартиране

Ако искаме да обогатим съдържанието на предишния файл, препоръчваме да го изпълните човек sssd.conf и / или направете справка със съществуващата документация в Интернет, започвайки с връзките в началото на публикацията. Също така се консултирайте човек sssd-ldap. Пакетът ssd включва пример в /usr/share/doc/sssd/examples/sssd-example.conf, който може да се използва за удостоверяване срещу Microsoft Active Directory.

Сега можем да използваме най-питейните команди пръст y гетентен:

: ~ $ крачки с пръсти Вход: strides Име: Strides El Rey Директория: / home / strides Shell: / bin / bash Никога не сте влизали. Няма поща. Няма план. : ~ $ sudo getent passwd legolas legolas: *: 1004: 63000: Legolas The Elf: / home / legolas: / bin / bash

Все още не можем да удостоверим като потребител на LDAP сървъра. Преди да трябва да модифицираме файла /etc/pam.d/common-session, така че папката на потребителя да се създава автоматично, когато започне сесията си, ако тя не съществува, и след това да рестартира системата:

[----] необходима сесия pam_mkhomedir.so skel = / etc / skel / umask = 0022 ### Горният ред трябва да бъде включен ПРЕДИ # тук са модулите за отделни пакети (блокът "Основен") [----]

Рестартираме нашите Wheezy:

: ~ # рестартиране

След като влезете, прекъснете връзката с мрежата чрез диспечера на връзките и излезте и влезте отново. По-бързо нищо. Стартирайте в терминал фоп и те ще видят, че eth0 изобщо не е конфигуриран.

Активирайте мрежата. Моля, излезте и влезте отново. Проверете отново с фоп.

Разбира се, за да работим офлайн, е необходимо да влезем поне веднъж, докато OpenLDAP е онлайн, така че идентификационните данни да бъдат запазени на нашия компютър.

Нека не забравяме да направим външния потребител, регистриран в OpenLDAP, член на необходимите групи, като винаги обръщаме внимание на потребителя, създаден по време на инсталацията.

Внимание:

Обявете опция ldap_tls_reqcert = никога, във файла /etc/sssd/sssd.conf, представлява риск за сигурността, както е посочено на страницата SSSD - Често задавани въпроси. Стойността по подразбиране е «търсене«. Вижте човек sssd-ldap. Въпреки това, в главата 8.2.5 Конфигуриране на домейни От документацията на Fedora се посочва следното:

SSSD не поддържа удостоверяване по некриптиран канал. Следователно, ако искате да удостоверите срещу LDAP сървър, или

TLS/SSLorLDAPSизисква се.SSSD не поддържа удостоверяване по нешифрован канал. Следователно, ако искате да се удостоверите срещу LDAP сървър, ще е необходимо TLS / SLL o LDAP.

Ние лично мислим че решението е адресирано това е достатъчно за Enterprise LAN, от гледна точка на сигурността. Чрез WWW Village препоръчваме да използвате криптиран канал с помощта TLS или "Транспортна сигурност », между клиентския компютър и сървъра.

Опитваме се да го постигнем от правилното генериране на самоподписани сертификати или «Самоподписан „На сървъра ClearOS, но не успяхме. Всъщност това е висящ въпрос. Ако някой читател знае как да го направи, заповядайте да го обясни!

Отличен.

Поздрави ElioTime3000 и благодаря за коментара !!!

Поздрави eliotime3000 и благодаря за похвалите за статията !!!

Отлично! Искам да отправя огромни поздравления към автора на публикацията за споделянето на неговите огромни знания и към блога, че е позволил нейното публикуване.

Много благодаря!

Благодаря ви много за похвалите и коментарите !!! Сила, която ми даваш да продължа да споделям знания с общността, в която всички се учим.

Добра статия! Имайте предвид, че що се отнася до използването на сертификати, когато генерирате сертификата, трябва да добавите към ldap конфигурацията (cn = config):

olcLocalSSF: 71

olcTLSCACertificateFile: / path / to / ca / cert

olcTLSCertificateFile: / path / to / public / cert

olcTLSCertificateKeyFile: / path / to / private / key

olcTLSVerifyClient: опитайте

olcTLSCipherSuite: + RSA: + AES-256-CBC: + SHA1

С това (и генериране на сертификатите) ще имате SSL поддръжка.

Поздрави!

Благодаря ви за вашия принос !!! Публикувам обаче 7 статии за OpenLDAP в:

http://humanos.uci.cu/2014/01/servicio-de-directorio-con-ldap-introduccion/

https://blog.desdelinux.net/ldap-introduccion/

В тях наблягам на използването на Start TLS преди SSL, което се препоръчва от openldap.org. Поздрави @phenobarbital, и благодаря много за коментара.

Моят имейл е federico@dch.ch.gob.cu, в случай че искате да обменяте повече. Достъпът до Интернет е много бавен за мен.

За TLS конфигурацията е една и съща, като се помни, че при SSL транспортът става прозрачен по шифрован канал, докато в TLS се договаря двупосочно криптиране за транспортиране на данни; с TLS ръкостискането може да бъде договорено на същия порт (389), докато при SSL договарянето се извършва на алтернативен порт.

Променете следното:

olcLocalSSF: 128

olcTLSVerifyClient: разреши

olcTLSCipherSuite: НОРМАЛЕН

(ако сте параноик относно сигурността, която използвате:

olcTLSCipherSuite: SECURE256:!AES-128-CBC:!ARCFOUR-128:!CAMELLIA-128-CBC:!3DES-CBC:!CAMELLIA-128-CBC)

и рестартирайте, ще видите по-късно с:

gnutls-cli-debug -p 636 ldap.ipm.org.gt

Решаване на „ldap.ipm.org.gt“ ...

Проверка за поддръжка на SSL 3.0 ... да

Проверка дали се изисква% COMPAT ... не

Проверка за поддръжка на TLS 1.0 ... да

Проверка за поддръжка на TLS 1.1 ... да

Проверка на резервното копие от TLS 1.1 на ... N / A

Проверка за поддръжка на TLS 1.2 ... да

Проверка за поддръжка за безопасно предоговаряне ... да

Проверка за поддръжка за безопасно предоговаряне (SCSV) ... да

С която е активирана и поддръжката на TLS, вие използвате 389 (или 636) за TLS и 636 (ldaps) за SSL; те са напълно независими един от друг и не е необходимо единият да бъде деактивиран, за да използвате другия.

Поздрави!