recentemente È stato annunciato il rilascio della nuova versione di Nzyme Toolkit 1.2.0, che è dè progettato per monitorare le reti wireless al fine di rilevare attività dannose, implementare punti di accesso non autorizzati, connessioni non autorizzate ed eseguire attacchi tipici.

La nuova versione si distingue per l'implementazione della funzionalità di reporting a nzymeOltre al fatto che si possono programmare diverse tipologie di report che, opzionalmente, verranno inviati anche via email.

A proposito di Nzyme

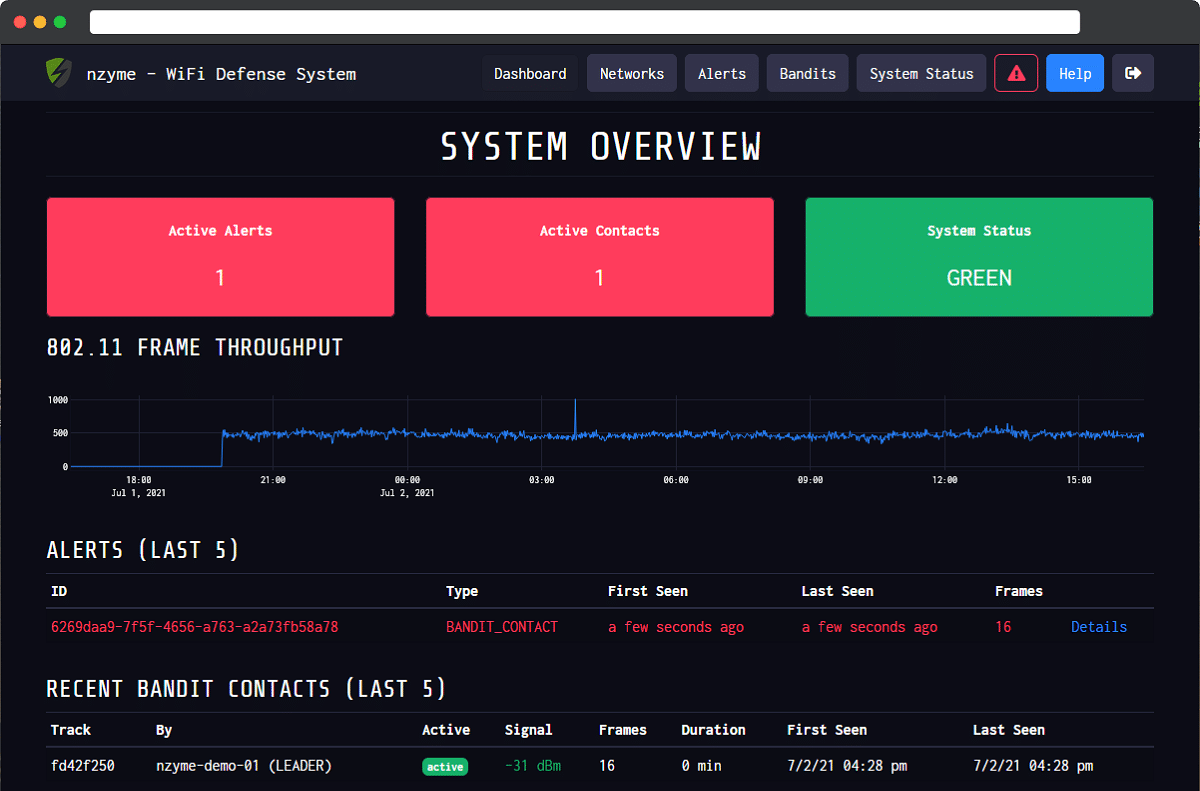

Per coloro che non conoscono l'enzima nzyme, dovresti sapere che questo è uno strumento che utilizza gli adattatori WiFi in modalità monitor per scansionare le frequenze alla ricerca di comportamenti sospetti, in particolare punti di accesso non autorizzati e piattaforme di attacco WiFi note. Ogni frame wireless registrato viene analizzato e facoltativamente inviato a un sistema di gestione dei registri Graylog per l'archiviazione a lungo termine che consente di eseguire la risposta agli incidenti e l'analisi forense.

Il traffico viene acquisito commutando l'adattatore wireless in modalità di monitoraggio per i frame di rete di transito. I frame di rete acquisiti possono essere inviati a Graylog per l'archiviazione a lungo termine nel caso in cui i dati siano necessari per analizzare incidenti e azioni dannose. Ad esempio, il programma consente di identificare la comparsa di punti di accesso non autorizzati e, se viene rilevato un tentativo di compromettere la rete wireless, mostrerà chi era il bersaglio dell'attacco e quali utenti sono stati compromessi.

Il sistema può generare vari tipi di avvisi e supporta anche vari metodi per rilevare attività anomale, inclusa la verifica dei componenti di rete utilizzando identificatori di impronte digitali e la creazione di cheat. Supporta la generazione di avvisi in caso di violazione della struttura di rete (ad esempio, la comparsa di un BSSID precedentemente sconosciuto), modifiche dei parametri di rete relativi alla sicurezza (ad esempio, modifica delle modalità di crittografia), rilevamento della presenza di dispositivi tipici da eseguire attacchi. (ad esempio, WiFi Pineapple), risolvendo un accesso trap o rilevando cambiamenti anomali nel comportamento.

Oltre ad analizzare le attività dannose, il sistema può essere utilizzato per il monitoraggio generale delle reti wireless, nonché per il rilevamento fisico della fonte di anomalie rilevate tramite l'utilizzo di tracker, che consentono di identificare progressivamente un dispositivo wireless dannoso in base alla sua specificità.

Principali nuove funzionalità di Nzyme 1.2.0

In questa nuova versione, come commentato all'inizio mette in evidenza il supporto aggiuntivo per la generazione e l'invio di report tramite e-mail su anomalie rilevate, reti registrate e stato generale.

Inoltre, si evidenzia anche che aggiunto il supporto per gli avvisi al rilevamento di tentativi di attacco bloccare il funzionamento delle telecamere di sorveglianza in base all'invio massivo di pacchetti di deautenticazione.

È stata aggiunta una pagina con il profilo dell'aggressore, che fornisce informazioni sui sistemi e sui punti di accesso con cui l'attaccante ha interagito, nonché statistiche sul livello del segnale e sui frame inviati.

E risalta anche che il possibilità di configurare gestori di callback per rispondere a un avviso (ad esempio, può essere utilizzato per scrivere informazioni sull'errore in un file di registro).

Tra le altre modifiche che si distinguono:

- Aggiunto supporto per avvisi di rilevamento SSID mai visti prima.

- Aggiunto il supporto per gli avvisi sul monitoraggio degli errori del sistema, ad esempio quando un adattatore wireless viene disconnesso da un computer che esegue Nzyme.

- Supporto migliorato per reti basate su WPA3.

- Aggiunto un elenco di inventario delle risorse, che mostra i parametri delle reti implementate monitorate.

Infine per chi è interessato a saperne di più A tal proposito potete consultare i dettagli in il seguente collegamento.

Vale anche la pena ricordare che il codice del progetto è scritto in Java e distribuito sotto licenza SSPL (Licenza pubblica lato server), che si basa su AGPLv3, ma non è aperta a causa di requisiti discriminatori sull'uso del prodotto nei servizi cloud.