القرصنة الأخلاقية: تطبيقات مجانية ومفتوحة لتوزيعات جنو / لينكس

اليوم ، سنواصل نشر واحدة أخرى من منشوراتنا المتعلقة بالموضوع «القرصنة والاختراق » حول عالم البرمجيات الحرة ، مفتوحة المصدر و GNU / Linux. للقيام بذلك ، سوف نركز على مفهوم "القرصنة الأخلاقية" و تطبيقات مجانية ومفتوحة من تلك المنطقة التي يمكننا استخدامها في توزيعة جنو / لينكس.

ولماذا على جنو / لينكس؟ لأنه من المعروف أن المتخصصين في مجال «القرصنة والاختراق » إنهم يفضلون GNU / Linux على أنظمة التشغيل Windows أو MacOS أو غيرها ، وذلك لعملهم الاحترافي ، حيث يوفر قدرًا أكبر من التحكم على كل عنصر منه. أيضا ، لماذا هو جدا جيد البناء ومتكامل حولها واجهة سطر الأوامر (CLI)، أي المحطة الطرفية أو وحدة التحكم الخاصة بك. علاوة على ذلك ، إنه أكثر آمن وشفاف لأنه مجاني ومفتوح ، ولأن Windows / MacOS غالبًا ما يكون هدفًا أكثر جاذبية.

القرصنة والاختراق: قم بتكييف GNU / Linux Distro مع مجال تكنولوجيا المعلومات هذا

قبل الدخول بشكل كامل في موضوع "القرصنة الأخلاقية"كالعادة ، بعد قراءة هذا المنشور ، نوصيك بزيارة منشوراتنا السابقة المتعلقة بموضوع «هاكر »، مثل:

القرصنة الأخلاقية: المتسللون هم الأخيار ، أما المفرقعات فهم ليسوا كذلك!

قراصنة ومخترقون

قبل التحرك نحو "القرصنة الأخلاقية" سوف نوضح المصطلح مرة أخرى «هاكر y بنتستر »، بحيث لا توجد التباسات طبيعية تحدث عادة في هذا المجال من علوم الكمبيوتر.

هاكر

باختصار ، أ هاكر بشكل عام يمكن تعريفه على أنه:

"شخص يتقن معرفة أو فنًا أو تقنية أو تقنية بشكل جيد جدًا أو جيدًا تمامًا ، أو العديد منها في نفس الوقت ، ويسعى باستمرار ويدير للتغلب عليها أو التغلب عليها من خلال الدراسة والممارسة المستمرة ، لصالحه والآخرين ، أي الأغلبية." الحركات ذات الصلة: إذا استخدمنا البرمجيات الحرة ، فهل نحن أيضًا قراصنة؟

مخترق الحاسوب

بينما ، أ هاكر في مصطلحات الكمبيوتر يمكن تعريفه على أنه:

"الشخص الذي sلا بد من استخدام تكنولوجيا المعلومات والاتصالات والسيطرة عليها ، للوصول بكفاءة وفعالية إلى مصادر المعرفة وآليات التحكم القائمة (الاجتماعية ، والسياسية ، والاقتصادية ، والثقافية ، والتكنولوجية) لإجراء التغييرات الضرورية لصالح الجميع. لذلك ، فهو دائمًا في بحث دائم عن المعرفة ، في كل ما يتعلق بأنظمة الكمبيوتر ، وآلياتها الأمنية ، ونقاط ضعفها ، وكيفية الاستفادة من هذه الثغرات والآليات المرتبطة بها ، لحماية نفسه والآخرين من أولئك الذين يعرفون كيفية القيام بذلك . " القرصنة والاختراق: قم بتكييف GNU / Linux Distro مع مجال تكنولوجيا المعلومات هذا

بنتستر

لذلك ، هذا يترك لنا بالتالي أن أ «بنتستر » هو:

محترف في مجال علوم الكمبيوتر ، تتمثل وظيفته في اتباع عمليات مختلفة أو خطوات محددة تضمن فحصًا جيدًا أو تحليلًا للكمبيوتر ، بهذه الطريقة ، لتكون قادرًا على إجراء جميع الاستفسارات الممكنة حول الإخفاقات أو نقاط الضعف في تحليل نظام الكمبيوتر. لذلك ، غالبًا ما يطلق عليه مدقق الأمن السيبراني. عمله ، أي أن pentesting هو حقًا شكل من أشكال القرصنة ، هذه الممارسة هي فقط قانونية تمامًا ، حيث إنها تحصل على موافقة مالكي المعدات المراد اختبارها ، بالإضافة إلى نية التسبب في ضرر حقيقي للعلاج. القرصنة والاختراق: قم بتكييف GNU / Linux Distro مع مجال تكنولوجيا المعلومات هذا

ما هو القرصنة الأخلاقية؟

في الأساس "القرصنة الأخلاقية" هو مجال العمل الذي يحدد عمل أولئك المهنيين الذين يكرسون أنفسهم و / أو يتم تعيينهم لاختراق نظام الكمبيوتر ، من أجل تحديد وإصلاح نقاط الضعف المحتملة التي تم العثور عليها ، والتي تمنع بشكل فعال الاستغلال من قبل "المتسللون الخبثاء" o "كراكرز".

ومن ثم ، في "القرصنة الأخلاقية" يتخصص المشاركون في اختبار الاختراق لأنظمة وبرامج الكمبيوتر من أجل تقييم الأمن وتعزيزه وتحسينه. ولهذا السبب ، عادةً ما تُعرف باسم قراصنة de "قبعة بيضاء"، على عكس خصومهم ، أي قراصنة المجرمين ، الذين عادةً ما يحملون اسم "قبعة سوداء". أو بعبارة أخرى ، أ "قرصان اخلاقي" غالبًا ما يكون ملف بنتستر وعلى "هاكر غير أخلاقي" يمكن اعتباره أ "كراكر".

أخيرًا ، واستكمالًا للقراءة ، تجدر الإشارة إلى أن هناك أيضًا ما يسمى قراصنة "غراي هات" الذين هم عادة بين الجانبين ، لأنهم في بعض الأحيان ينفذون عمليات تكون عادة في صراع من وجهة نظر أخلاقية ، مثل: هاك (هاك) الجماعات التي يعارضونها أيديولوجيا أو يديرونها "الاحتجاجات الإلكترونية للقرصنة" التي يمكن أن تسبب بعض الأضرار المباشرة أو الجانبية للبعض.

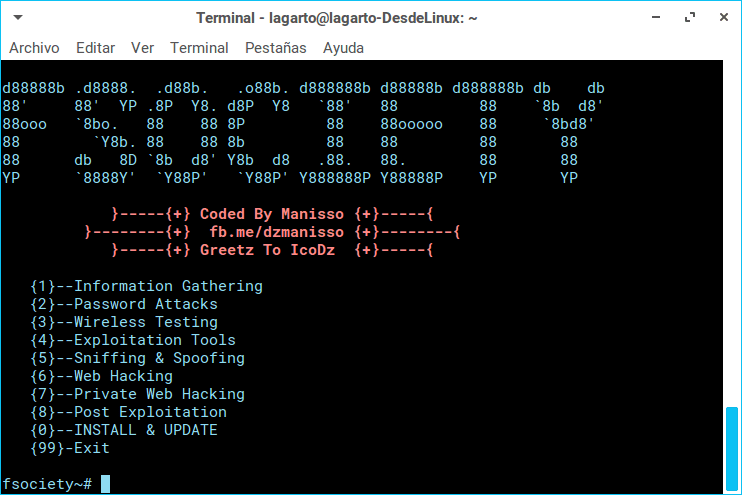

تطبيقات Hacking & Pentesting مجانية ومفتوحة ومجانية

النظام الأساسي ، والنظام ، والتطبيق ، وبرامج مسح الملفات

- أوبنفاس

- Metasploit

- خنزير

- سكابي

- بومبيم

- نمب

تطبيقات مراقبة الشبكة وجمع البيانات من المصادر العامة

- جاستنيفر

- HTTPRY

- نجريب

- سلبية

- ساجان

- منصة أمان العقدة

- نتوبنغ

- فيبراتوس

أنظمة الحماية ومكافحة الاقتحام

- شم

- وإخوانه

- OSSEC

- Suricata

- ساعة SSH

- الشبح الأسود

- محرك AI

- المنكار

- Fail2Ban

- حارس SSH

- Lynis

أداة ذكاء ، و Honeyspot والمزيد

- هوني بي

- كونبوت

- آمون

- جلاستوبف

- كيبو

- كوجوني

- هونسش

- بيفروزت

- هوني درايف

- الوقواق رمل

أدوات التقاط حزم الشبكة

- تي سي بي فلو

- Xplico

- مولوخ

- أوبنFPC

- الصدف

- المختزل كاتب الإختزال

بتتبع الشبكات المحلية والعالمية

- يريشارك

- نتسنيف نغ

أنظمة جمع المعلومات وإدارة الأحداث

- مقدمة

- OSSIM

- معلومات الطيران

تشفير حركة مرور الويب عبر VPN

- المسنجر

معالجة العبوات

- دي بي دي كيه

- التعليمات

- PF_RING

- PF_RING ZC (نسخة صفرية)

- PACKET_MMAP / TPACKET / AF_PACKET

- نت ماب

أنظمة حماية متكاملة لمحطات العمل والخوادم - جدار حماية

- pfsense

- أوبنسنس

- FWKNOP

لمعرفة المزيد حول هذه وغيرها ، يمكنك استكشاف مواقع الويب التالية باللغة الإنجليزية ، والتي تحتوي على قوائم ممتازة ومحدثة جيدًا: رابط 1, رابط 2 y رابط 3.

علق آخرون بالفعل على المدونة

انتهى بالفعل من القائمة والنشر ، إذا كان أي شخص يعرف أي شيء تطبيق آخر مثير للاهتمام وتستحق أن تكون مدرجًا في القائمة ، يمكنك ترك الاسم في التعليقات حتى نضيفه لاحقًا. وفي المنشورات المستقبلية الأخرى سوف نشرح بعضها بمزيد من التفصيل. في غضون ذلك ، وتذكر أخيرًا ما يلي:

"لا يقوم المتسللون بعمل أشياء أفضل أو لا تصدق فقط ، أي أنهم لا يحلون المشكلات و / أو يبنون أشياء مبتكرة أو جذرية يراها الآخرون صعبة أو مستحيلة ، ولكنهم يفكرون بطريقة مختلفة عن المتوسط ، أي أنهم يفكرون من منظور "الحرية ، الاستقلال ، الأمن ، الخصوصية ، التعاون ، الدعاية". إذا كنت تريد أن تكون هاكرًا ، فيجب أن تتصرف وفقًا لما تمليه فلسفة الحياة هذه ، وتحمل هذا الموقف داخل نفسك ، واجعله جزءًا لا يتجزأ من كيانك." القرصنة: لا يقتصر الأمر على القيام بالأشياء بشكل أفضل ، ولكن أيضًا التفكير بشكل أفضل في الأشياء

اختتام

نأمل هذا "وظيفة صغيرة مفيدة" في «Hacking Ético» والممكن و / أو الأكثر شهرة تطبيقات مجانية ومفتوحة من هذا المجال يمكننا استخدامه في GNU / Linux Distro ، لنصبح محترفين ممتازين في عالم «القرصنة والاختراق »؛ ذات فائدة وفائدة كبيرين للجميع «Comunidad de Software Libre y Código Abierto» ومساهمة كبيرة في نشر النظام البيئي الرائع والعملاق والمتنامي لتطبيقات «GNU/Linux».

في الوقت الحالي ، إذا أعجبك هذا publicación، لا تتوقف شاركه مع الآخرين ، على مواقع الويب أو القنوات أو المجموعات أو مجتمعات الشبكات الاجتماعية أو أنظمة المراسلة المفضلة لديك ، ويفضل أن تكون مجانية و / أو مفتوحة و / أو أكثر أمانًا تیلیجرام, سيجنل, المستودون حيوان بائد شبيه بالفيل أو آخر Fediverse، ويفضل. وتذكر زيارة صفحتنا الرئيسية على «DesdeLinux» لاستكشاف المزيد من الأخبار ، وكذلك الانضمام إلى قناتنا الرسمية برقية من DesdeLinux. بينما ، لمزيد من المعلومات ، يمكنك زيارة أي مكتبة على الإنترنت كما OpenLibra y جيديت, للوصول إلى الكتب الرقمية وقراءتها (ملفات PDF) حول هذا الموضوع أو غيره.