Una vez más, Studiuesit e lojërave video zbuluan një teknikë "inovative" të phishing (mashtrim) që bën një punë shumë të mirë për të maskuar qëllimet e mashtruesve.

Si një nga platformat më të mëdha në botë për shpërndarjen dixhitale për lojërat video, Steam përmban një larmi elementësh të komunitetit UX, të tilla si listat e miqve dhe aftësinë për të shkëmbyer artikuj të lojës me përdorues të tjerë.

Ndërsa ky fokus i fortë në komunitet ka ndihmuar që Steam të dallohet në një treg gjithnjë e më të mbushur me njerëz, ai gjithashtu i lë përdoruesit të hapur ndaj praktikave mashtruese.

Nevoja për mbikëqyrje në platformë u alarmua përsëri gjatë fundjavës, kur Një student 22-vjeçar i shkencave kompjuterike me emrin 'Aurum' dha detajet e një mashtrimi të ri phishing për Steam.

Një faqe në internet për të vjedhur llogaritë e avullit

Sipas studiuesit, faqja e phishing jo vetëm që u përpoq të mashtronte përdoruesit me një certifikatë të vlefshme SSL por edhe një pjesë të vogël të JavaScript e cila do të gjeneronte një dritare pop-up që tregon se serveri ishte i ngarkuar shumë dhe i kërkonte viktimës të identifikohej me llogarinë e tyre të Steam. për qasje në sit.

Sipas fjalëve të Aurum, ai përshkruan se si e kuptoi:

"Biseda dukej e drejtpërdrejtë, mashtruesi donte të më jepte një tregti padyshim fitimprurëse (ata vazhdonin të përpiqeshin të më shtonin për disa arsye).

Pranë përfundimit të diskutimit "tregtar", unë u kërkova të futem në një faqe interneti të përshtatshme për çmimet në avull, në mënyrë që ata të mund të marrin një ide se sa vlejnë gjërat e mia.

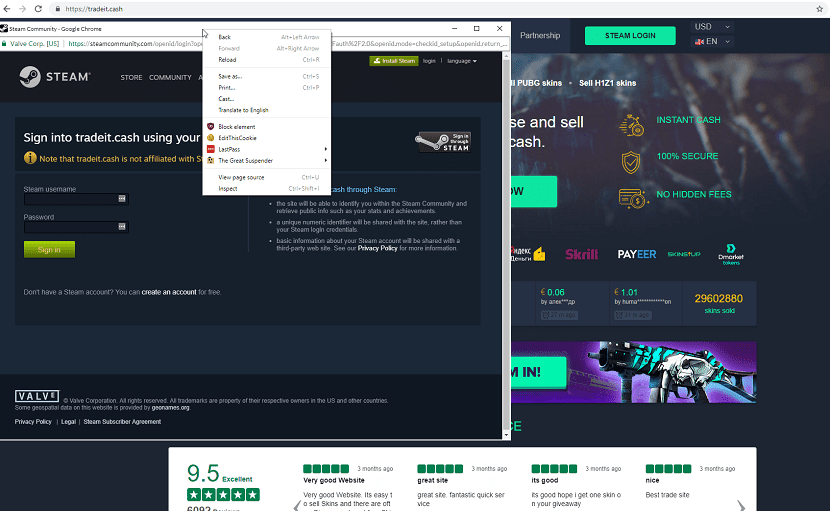

Faqja e phishing, https://tradeit.cash. Uebfaqja ishte në thelb një kopje e një uebfaqeje të ligjshme të Steam, https://skins.cash. "

Megjithëse përhershme krijuan një dritare të dukshme legjitime, Aurum zbuloi se nuk rezultoi në dy raste të Chrome në shiritin e detyrave dhe se ishte "vetëm një dritare brenda faqes në internet të phishing".

"Ata madje kishin bërë disa butona për elementët e UI të Chrome," tha ai. "Kjo u konfirmua duke u përpjekur të klikojmë me të djathtën në zonën e shiritit të titullit të dritares që shfaqet, e cila hapi menunë e klikimit të djathtë të një faqe në internet."

Hakerat morën kohë dhe "sherr" për të pritur faqen e tyre të phishing në CloudFare dhe madje vendosën të përdorin një certifikatë CloudFare SSL për ta bërë atë sa më të besueshëm që të jetë e mundur.

Phishing filloi me një pop-up që ju kërkoi të futeni në Steam, duke pretenduar se faqja "phishing" ishte e mbingarkuar.

Rreth faqes së internetit të rreme

Faqja e mashtrimit me avull përdori një teknikë phishing në foto për të simuluar një ekran hyrjeje OpenID pa dështime.

Aurum ndjeu që diçka nuk ishte në rregull, pasi faqja që ai besonte të ishte e rremë që nga fillimi po hapte një pop-up hyrje të OpenID Steam.

Sulmet e kësaj natyre sigurisht që nuk janë asgjë e re. Një teknikë e ngjashme është përshkruar në këtë dokument që nga viti 2007.

Steam tashmë përfshin një udhëzues të hollësishëm që synon të ndihmojë përdoruesit të mbajnë llogaritë e tyre të sigurta.

Faqja aktualisht është jashtë linje Epo, rekordi DNS u hoq rreth disa orë më parë.

Por një përdorues mori një fotografi të faqes dhe të gjithë kodin para se të hiqej, dhe mori lirinë e ndarjes së saj në GitHub. Lidhja është kjo.

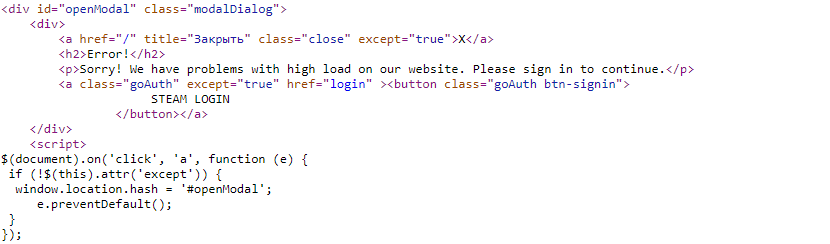

Në fund është kod mjaft i thjeshtë.

Hakerat kopjuan faqen e ligjshme të tregtisë, si dhe faqen e hyrjes në Komunitetin e Avullit, pastaj shtuan kodin JavaScript te të dy, si dhe shkulën pak HTML.

Në total, u shtuan tre fragmente JS: e para zbulon korrigjuesit e gabimeve (bit që gjeti posterin origjinal të blogut), e dyta hap shfletuesin e rremë dhe ngjit faqen e rreme të hyrjes brenda një iframe, dhe e treta (e cila funksionon në iframe) mbledh letrat kredenciale nga faqja nga hyrja në avull e kopjuar.

Siç thoshte gjyshja ime, bukuria është në thjeshtësi. E thjeshtë, efektive dhe e bukur, një pjesë e kodit.

Kam lexuar artikullin e plotë… Dhe çfarë lidhet me linux-in?