Ndonjëherë duhet të dimë nëse porta X është e hapur në një kompjuter të largët (ose server), në atë moment nuk kemi disa mundësi ose mjete për të përdorur:

harta

Zgjidhja e parë që shumë prej nesh mendojnë është: harta , shih artikullin e quajtur: Shihni portet e hapura me NMap dhe masat për të mbrojtur veten

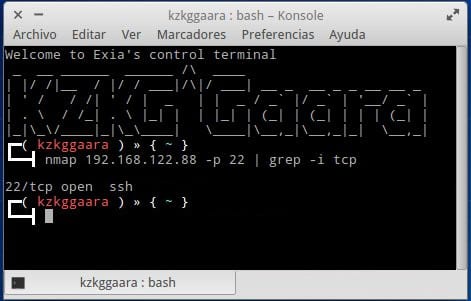

Në rast se nuk doni të bëni një skanim të plotë, por thjesht doni të dini nëse një port i caktuar është i hapur në kompjuterin / server X, do të ishte kështu:

nmap {IP_O_DOMINIO} -p {PUERTO} | grep -i tcp

Shembull:

nmap localhost -p 22 | grep -i tcp

O mirë:

nmap 127.0.0.1 -p 22 | grep -i tcp

Çfarë bën kjo është e thjeshtë, pyet IP ose Host nëse porta e dhënë është e hapur apo jo, atëherë grep filtron dhe tregon vetëm vijën që ata duan të lexojnë, atë që u tregon atyre nëse është e hapur (e hapur) apo e mbyllur (e mbyllur) ai port:

Epo ... po, nmap (Mjeti i hulumtimit të rrjetit dhe hetimit të portit) funksionon për ne, por ka akoma variante të tjera ku duhet të shkruani më pak ...

nc

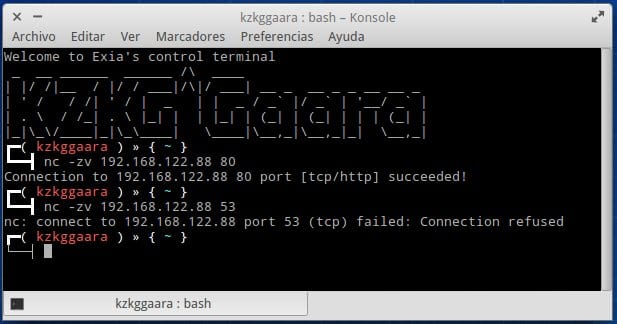

nc ose netcat, është një mundësi shumë më e thjeshtë të dish nëse një port është i hapur apo jo:

nc -zv {IP_O_DOMINIO} {PUERTO}

Kjo eshte:

nc -zv 192.168.122.88 80

Këtu është një pamje e ekranit që bën një provë në një port që është i hapur (80) dhe një tjetër në një port tjetër që nuk është (53):

El -zv ajo që bën është e thjeshtë, v na lejon të shohim nëse porti është i hapur apo jo, ndërsa z mbyll lidhjen sa më shpejt që të kontrollohet porti, nëse nuk vendosim z atëherë do të na duhej të bënim një Ctrl + C për të mbyllur nc.

telnet

Ky është varianti që kam përdorur për një kohë (për shkak të injorancës së lartpërmendur), nga ana tjetër telnet na shërben shumë më tepër sesa thjesht të dimë nëse një port është i hapur apo jo.

telnet {IP_O_HOST} {PUERTO}

Ja një shembull:

telnet 192.168.122.88 80

Problemi me telnet është mbyllja e lidhjes. Me fjalë të tjera, në raste të caktuara nuk do të jemi në gjendje të mbyllim kërkesën e telnetit dhe do të detyrohemi ta mbyllim atë terminal, ose përndryshe në një terminal tjetër të bëjmë një killall telnet ose diçka të ngjashme. Kjo është arsyeja pse unë shmang përdorimin e telnetit nëse nuk kam nevojë vërtet.

Fund!

Gjithsesi, shpresoj se kjo ka qenë interesante për ju, nëse dikush di ndonjë mënyrë tjetër për të ditur nëse një port është i hapur apo jo në një kompjuter tjetër, lëreni atë në komente.

të fala

Këto komanda do të vijnë në ndihmë për mua kur të lidhem përmes SSH!

Ju faleminderit!

A ka ndonjë aplikacion grafik për të bërë të njëjtën gjë?

Epo gjithmonë mund të instaloni zenmap i cili përdor nmap nga prapa :)

Nëse me nmapfe, është ndërfaqja grafike që vjen me nmapfe.

Me netcat më thotë se z është një opsion i pavlefshëm, pa të funksionon në mënyrë të përsosur, dhe në $ man nc, nuk duket as ai. Nga ka ardhur?

https://blog.desdelinux.net/wp-content/uploads/2013/12/Captura-de-pantalla-de-2013-12-29-011908.png

-z: Specifikon që nc duhet thjesht të skanojë për të dëgjuar demonët, pa u dërguar atyre asnjë të dhënë. Anshtë një gabim të përdoret ky opsion së bashku me opsionin -l.

Me nc po marr O_O

Dhe si mund të lidhem me një VPS përmes SSL?

Ajo që bëj gjithmonë është të ekzekutoj nmapfe host-ip në mënyrë që të më japë të gjitha portat tcp, tani për të parë portet e hapura të udp duhet të ekzekutosh:

nmap -sU host -ip

Unë gjithashtu kam përdorur telnet më shumë se çdo gjë tjetër në dritare nëse nuk kam të instaluar nmap, varianti netcat nuk më tërheq ...

të fala

Unë do të doja të dija më shumë për këtë, shpresoj se mund të më mbështesni Unë kam njohuri shumë themelore dhe do të doja të dija më shumë për të aplikuar këtë lloj njohurie në punën time.

Sapo zbulova se nuk i kam portet e nevojshme për të hapur, tani do të duhet të hulumtoj se si t'i hap ato në mënyrë që të bëj atë që më duhet. Faleminderit për kontributin, më ka ndihmuar shumë.

Artikull shumë interesant! Përveç netcat, ajo gjithashtu punon në vmware ESXi:

http://www.sysadmit.com/2015/09/prueba-de-conexion-un-puerto-desde-VMWare-Windows-Linux.html

sudo merrni instaluar nmap

nam 192.168.0.19 -p 21 | grep -i tcp

shtëpia e përdoruesit lokal srv / ftp

rinisni me sudo service vsftpd rinisni

write_enable = PO në mënyrë që përdoruesit lokal të mund të ngarkojnë skedarë.

Të kafazit anonim në shtëpinë e tij

chroot_local_user = po

chroot_list_enable = po

allow_writreable_chroot = po

no_annon_password = jo që anonimët ta vendosin si mirësjellje

moho_email_enable = po

ndaluar_email_file = / etj / vsftpd.banned_emails Për të mohuar një anonim me email.

____———————————————————–

përdorues kafaze më pak se ata në listë

chroot_local_user = po

chroot_lits_enable = po

chroot_list_file = / etj / vsftpd.chroot_list.

Për të shtuar përdoruesit sudo emrin e përdoruesit

çaktivizoni lokalet local_enable = jo

kafaz veten tuaj nga default

kafaze anonime ne srv / ftp

lokalet në shtëpinë tuaj

Shume mire! Nëse nuk kemi nmap, telnet ose netcat, mund të përdorim cat dhe direktoriumin proc:

mace </ dev / tcp / HOST / PORTI

Shembull: http://www.sysadmit.com/2016/03/linux-cat-y-proc-prueba-de-conexion.html

Faleminderit, shpjegim shumë i mirë